- Ang Ransomware ay malware na nagla-lock o nag-e-encrypt ng mga system at data upang mangikil sa biktima sa pamamagitan ng pagbabayad, kadalasan sa mga cryptocurrency.

- Ito ay umunlad mula sa mga simpleng blocker patungo sa mga kumplikadong modelo ng doble at triple na pangingikil, na sinusuportahan ng Ransomware-as-a-Service.

- Ang pag-iwas ay kinabibilangan ng pag-update ng mga sistema, paggamit ng mahusay na seguridad, pagsasanay sa mga gumagamit, at pagpapanatili ng mga nakahiwalay na backup.

- Ang pagbabayad ng pantubos ay hindi kailanman garantiya ng pagbawi at nagpapalala lamang sa kriminal na negosyo, kaya inirerekomenda na ibalik ang mga backup at gumamit ng mga espesyal na kagamitan at awtoridad.

El Ang Ransomware ay naging isa sa mga pinakakumikitang at mapanganib na cyberattack. nitong mga nakaraang taon. Nila-lock nito ang mga computer, ini-encrypt ang mga file, at humihingi ng bayad, kadalasan sa cryptocurrency, kapalit ng pagpapanumbalik ng access. Naaapektuhan nito ang mga indibidwal na gumagamit pati na rin ang mga negosyo, ospital, konseho ng lungsod, at maging ang mga kritikal na imprastraktura.

Malayo sa pagiging bago, Ang kasaysayan ng ransomware ay nagsimula noong huling bahagi ng dekada 80 at naging mas sopistikado. Sa paglipas ng panahon: una itong ipinamahagi sa mga floppy disk at humingi ng pera sa pamamagitan ng koreo; ngayon ay kumakalat ito sa loob ng ilang segundo sa buong network, gumagamit ng advanced cryptography at umaasa sa mga modelo ng negosyo tulad ng Ransomware-as-a-Service na nagpapahintulot sa sinumang kriminal na maglunsad ng mga kampanya nang halos walang anumang teknikal na kaalaman.

Ano ang ransomware at paano ito gumagana?

Sa simpleng term, Ang Ransomware ay isang uri ng malware na idinisenyo upang pigilan kang gamitin ang iyong computer o ma-access ang iyong data. Maliban na lang kung magbabayad ka ng ransom. Maaari nitong harangan ang access sa buong sistema, i-encrypt ang mga dokumento, database, larawan, o kahit ang buong disk, at magpakita ng mensahe na may mga tagubilin sa pagbabayad.

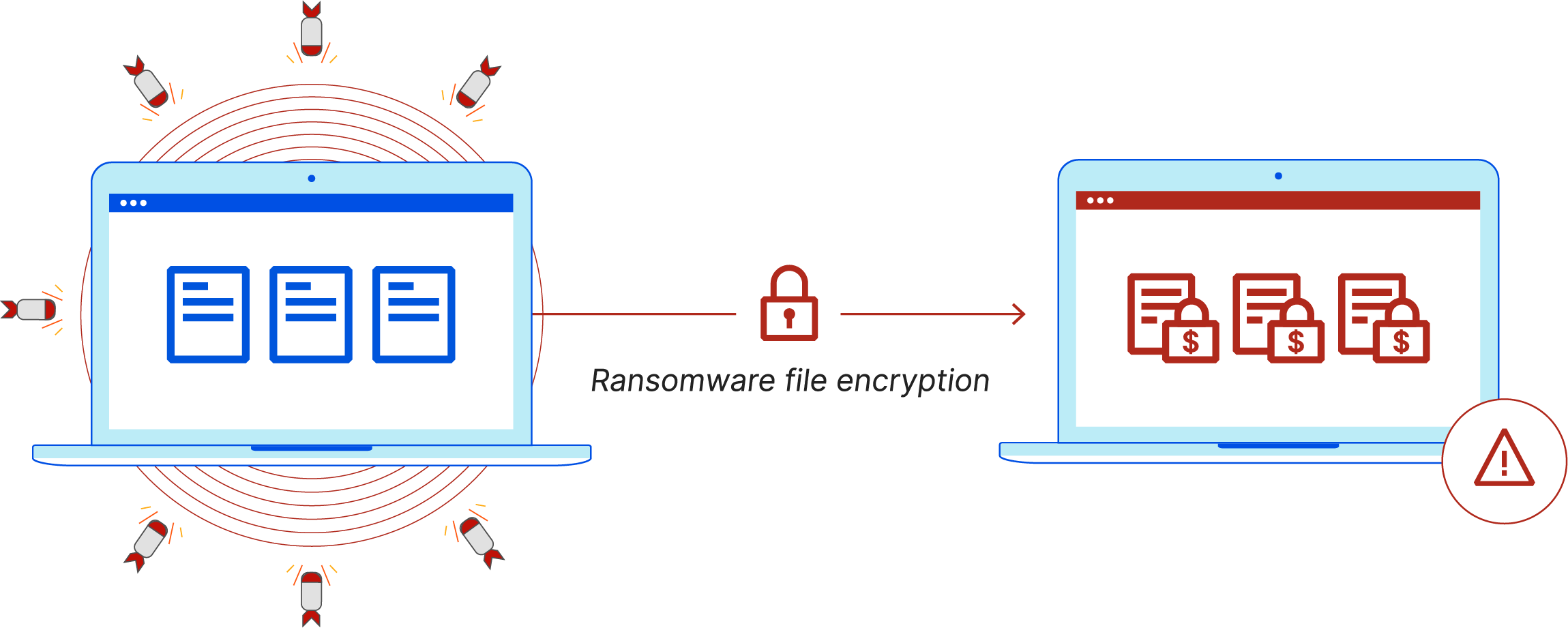

Sa isang tipikal na pag-atake, Kinokompromiso ng cybercriminal ang isang device o network, nagde-deploy ng malware, at kinukulong ang impormasyon.Mula roon, nagsisimula ang pangingikil: nagbabanta sila na hindi ibabalik ang decryption key, ilalathala ang ninakaw na datos, o direktang sisirain ito kung hindi mababayaran sa loob ng isang takdang panahon.

Mahalagang malinaw iyon Ang pagbabayad ng pantubos ay walang anumang garantiya.Maraming biktima ang hindi nababawi ang kanilang mga file kahit na nakapagbayad na; ang iba naman ay nakakatanggap ng mga sirang kagamitan na lalong sumisira sa datos. Bukod pa rito, ang pagbabayad ay nagpapasigla sa kriminal na negosyo at maaaring gawing paulit-ulit na target ang biktima.

Samakatuwid, kung sakaling magkaroon ng impeksyon, ang mga rekomendasyon ng mga eksperto at organisasyon tulad ng INCIBE o ng FBI mismo Malinaw ang mga ito: huwag magbayad, ihiwalay ang mga apektadong sistema, ibalik ang mga backup at iulat ang insidente sa mga kinauukulang awtoridad.

Makasaysayang ebolusyon ng ransomware

Ipinapakita ng timeline ng ransomware kung paano ito nagbago mula sa isang teknikal na kuryusidad tungo sa isang industriya ng kriminal na kumikita ng bilyun-bilyong dolyar. Ang bawat milestone ay nagpakilala ng mga pagpapabuti sa mga pamamaraan ng encryption, propagation, o extortion..

1989 – AIDS Trojan o “PC Cyborg”Ito ang itinuturing na unang naitalang kaso ng ransomware. Ipinamahagi ito sa mga floppy disk na may kaugnayan sa impormasyon tungkol sa AIDS. Itinago ng malware ang mga system file directory at humingi ng $189 para ma-unlock ang mga ito, at ang bayad ay gagawin sa pamamagitan ng koreo sa isang address sa Panama. Sa teknikal na aspeto, ito ay panimula lamang. Hindi nito ine-encrypt ang nilalaman ng mga file, ang mga pangalan lamang ng mga ito.na nagpahintulot na maibalik ang pinsala nang hindi nagbabayad.

1996 – Isinilang ang konsepto ng “cryptoviral extortion”Inilarawan ng mga mananaliksik na sina Adam L. Young at Moti Yung sa kumperensya ng IEEE Security and Privacy kung paano maaaring gamitin ng malware ang asymmetric cryptography upang mangingikil sa mga biktima nito. Kasama sa malisyosong code ang isang pampublikong key, mga naka-encrypt na file, at pinilit ang biktima na magpadala ng naka-encrypt na teksto sa attacker upang mabawi ang pribadong key. kapalit ng pera. Akademikong teorya pa rin iyon, ngunit eksaktong ipinahihiwatig nito ang makikita natin sa kalaunan.

Mga unang taon ng 2000s – Mga unang modernong pagsiklabMatapos ang isang panahon ng mga nakahiwalay na insidente, Noong 2005, nagsimula ang isang kapansin-pansing pagtaas ng mga impeksyonlalo na sa Russia at Silangang Europa. Lumitaw ang mga unang variant na seryosong gumamit ng asymmetric cryptography, na lubos na nagpakomplikado sa decryption nang walang susi ng attacker.

2009 – Dumating ang mga cryptocurrencyAng paglikha ng Bitcoin ay nagmarka ng isang mahalagang punto. Ang mga pagbabayad ay lumipat mula sa mga tseke, transfer, o prepaid card patungo sa mga mahirap subaybayang virtual na peraAng relatibong anonimidad na ito ang gumawa sa modelo na mas kaakit-akit at mas malawak ang sakop para sa organisadong krimen.

2013 – Modernong Panahon ng Ransomware: CryptoLockerMas pinasikat ng CryptoLocker ang malakas na pag-encrypt sa malawakang saklaw: Mga 2048-bit na RSA key, mga file na naka-encrypt gamit ang extension, at mga ransom na hinihingi sa Bitcoin o mga prepaid voucherAng epekto nito ay nangailangan ng mga internasyonal na operasyon upang gibain ang imprastraktura (Gameover Zeus) na sumusuporta dito.

2015 – Ransomware-bilang-isang-Serbisyo (RaaS)Ang mga variant tulad ng Tox ay nagpapakilala sa modelo ng RaaS: mga tagalikha ng ransomware na nag-aalok ng mga handa nang gamiting "kit" sa ibang mga kriminalKapalit ng komisyon sa mga pantubos. Ginagawa nitong demokrasya ang mga pag-atake: hindi mo na kailangang malaman kung paano magprograma para maglunsad ng kampanya.

2016-2017 – Mga pandaigdigang alon at crypto wormNoong 2016, lumitaw ang mga pamilya ng ransomware tulad ng Mamba, na nag-e-encrypt sa buong disk sa antas ng boot gamit ang mga tool tulad ng DiskCryptor. Noong 2017, lumitaw ang WannaCry (WanaCrypt0r). ang unang cryptoworm na dumarami nang malaki, na nagsasamantala sa kahinaan ng MS17-010 sa Windows at nag-e-encrypt ng data mula sa mahigit 75.000 computer sa buong mundo, kabilang ang mga ospital sa Britanya, mga kompanyang Espanyol tulad ng Telefónica, at imprastraktura ng Russia.

Gayundin noong 2017 Ang Petya at ang mga variant nito ay umaatake sa pamamagitan ng pag-encrypt sa master file table (MFT)Ang pagpapagana ng sistema, at ang malawakang mga kampanya laban sa mga bangko, mga kompanya ng enerhiya, at mga pampublikong administrasyon ay naidokumento. Ang paggamit ng mga mensaheng nagpapanggap na mga puwersa ng pulisya upang magbigay ng "lehitimo" sa pangingikil ay nagiging laganap.

2018 – Si Ryuk at ang “pangangaso ng malalaking hayop”. Nakatuon si Ryuk sa mga layuning may mataas na halaga: mga pampublikong katawan, ospital, mga outlet ng media at malalaking kumpanyaGumagamit ito ng mga natatanging key sa bawat organisasyon at mga advanced na kakayahan sa pagpapalaganap (Wake on LAN, SMB, RPC), na nagpapakomplikado sa parehong tugon at decryption.

2019 – Doble at tripleng pangingikilSimula ngayong taon, ginamit na ng mga grupo ng ransomware ang taktika ng dobleng pangingikil: Hindi lamang nila ine-encrypt ang datos, inilalabas din nila ito sa ibang paraan at pinagbabantaang ilalathala. Kung hindi mababayaran. Mayroon pang mga triple extortion scheme, kung saan ang mga kliyente, supplier, o pasyente ng biktima ay pinipilit din. Kinukumpirma ng mga incident response team tulad ng IBM Security X-Force na halos lahat ng mga kasong hinahawakan nila ngayon ay may kinalaman sa pagnanakaw ng data.

2020 – Pag-unlad sa panahon ng COVID-19Ang malawakang pagtatrabaho sa pamamagitan ng telepono, ang pagmamadali sa pagpapagana ng malayuang pag-access, at ang nabawasang seguridad ng maraming tahanan ang nagtutulak sa mga pag-atake. Ang mga pamahalaan, mga institusyong pinansyal, at lalo na ang sektor ng pangangalagang pangkalusugan ay nakakaranas ng malaking pagtaas ng mga insidente ng ransomware noong panahon ng pandemya.

2022 – Pag-hijack ng thread ng emailIsang partikular na mapanlinlang na pamamaraan ang nagiging popular: ang "thread hijacking". Ang mga kriminal ay nakakapasok sa mga lehitimong pag-uusap sa email at tumutugon sa loob ng parehong thread. na may mga malisyosong attachment o link, na lubhang nagpapataas ng click rate.

2023-2024 – Higit pa sa pag-encryptHabang bumubuti ang mga depensa at backup, maraming gang ang nagpapalawak ng kanilang arsenal: Pinagsasama nila ang ransomware sa mga magnanakaw ng data (mga magnanakaw) Kinukuha nila ang mga kredensyal at sensitibong datos nang hindi kinakailangang i-lock ang mga sistema. Ang mga grupong tulad ng LockBit o mga labi ng Conti ay gumagamit ng tahasang pagnanakaw ng datos at blackmail, kahit na hindi nila ina-activate ang encryption.

Mga pangunahing uri ng ransomware

Bagama't maraming baryasyon, Karamihan sa mga kasalukuyang ransomware ay maaaring pangkatin sa dalawang malalaking pamilyaAng una ay ang nag-e-encrypt ng impormasyon at ang humaharang sa device. Mula roon, lumilitaw ang mga karagdagang subtype at estratehiya ng pangingikil.

Pag-encrypt ng ransomware

Siya ang pinakakinatatakutan at ang kadalasang nagiging laman ng mga balita. Ang layunin nito ay i-encrypt ang mga kritikal na file o data upang mabawi lamang ang mga ito gamit ang isang susi na hawak ng attacker.Karaniwan itong nakatuon sa mga dokumento sa opisina, mga database, mga naa-access na backup, mga sistema ng produksyon, atbp.

Sa teorya, pagkatapos mabayaran ang pantubos, ang kriminal ay nagpapadala ng isang susi o kasangkapan sa pag-decrypt na siyang bumabaligtad sa proseso. Sa pagsasagawa, maraming mga kaso kung saan ang biktima ay walang natatanggap na kapaki-pakinabang, o kung saan ang decryption ay nabigo at ang ilan sa impormasyon ay permanenteng nasisira.

Ransomware ng locker

Sa kasong ito, ang malware Pinipigilan nito ang pag-access sa buong device sa pamamagitan ng pagpapakita ng full-size na screen. Sinasakop nito ang buong desktop at pinipigilan kang gamitin ang sistema. Mas karaniwan ito sa mga mobile phone at ilang computer sa bahay.

Hindi tulad ng purong pag-encrypt, Hindi palaging naa-access dito ang mga file.Kapag naalis ang impeksyon o naibalik ang sistema, maaaring manatiling buo ang data. Kadalasang kasama sa tala ng pantubos ang mga logo ng mga ahensya ng pagpapatupad ng batas o mga babala ng mga umano'y ilegal na aktibidad.

Iba pang karaniwang mga subtype

Batay sa dalawang pundasyong ito, lumilitaw ang ilang mga baryasyon at label na kapaki-pakinabang na malaman upang mas matukoy ang panganib:

- Software para sa scareware o pananakotIpinakikita nito ang sarili bilang isang antivirus o tool sa seguridad na "nakakakita" ng mga pekeng impeksyon at humihingi ng bayad para linisin ang mga ito. Binobomba ka nito ng mga pop-up, ngunit kadalasan Hindi nito ini-encrypt o hinaharangan ang kahit ano, niloloko lang nito ang gumagamit.

- Mga klasikong lock ng screenNagpapakita ang mga ito ng static screen, kadalasang may mga logo ng pulisya o mga ahensya ng gobyerno, na nagpapahiwatig na may natukoy na ilegal na nilalaman (piracy, pornograpiya, atbp.) at dapat bayaran ang isang "multa". Ang kanilang layunin ay takutin, hindi ang labis na teknikal na sopistikasyon..

- doxwareNinanakaw ng umaatake ang pribadong impormasyon (mga larawan, dokumento, kasaysayan, database) at nagbabantang ilalathala ito. Ang presyur ay hindi nakabatay sa pagkawala ng access sa data, kundi sa kahihiyan, pinsala sa reputasyon, o posibleng mga parusa. sa pamamagitan ng pagsasala.

- Doble at tripleng pangingikil ransomwarePinagsasama nito ang pag-encrypt + pagnanakaw ng data at, sa ilang mga kaso, Mga karagdagang pag-atake tulad ng DDoS o blackmail ng mga sangkot na ikatlong partido (mga kliyente, pasyente, kasosyo) upang mapakinabangan nang husto ang presyon.

- mapanirang ransomwareSa halip na magtuon sa aktwal na pagsagip, Nagbabanta siyang buburahin o patungan ng pangalan ang impormasyon kung hindi magbabayad.At kung minsan ay nangyayari pa rin ito kahit na natanggap na ang pera. Mas malapit ito sa sabotahe kaysa sa klasikong pangingikil.

Paano kumakalat ang ransomware

Para maging matagumpay ang isang pag-atake, kailangan ng kriminal ng isang pasukan. Kadalasang dumarating ang Ransomware bilang "pasahero" sa loob ng mga email, download, o mga hindi na-patch na kahinaan..

Malspam (malisyosong spam)Ito ang taktika ng malawakang pagpapaputok. Ang umaatake ay nagpapadala ng libu-libo o milyun-milyong email na may mga kalakip na bitag (PDF, Word, ZIP) o mga link sa mga nakompromisong site. Ang pagbubukas lang ng file o pag-enable ng mga macro ay sapat na para ma-download at maisagawa ang malware.

Malvertising (malisyosong pag-aanunsyo)Sinasamantala nito ang mga banner sa mga lehitimo o nakompromisong website. Ang simpleng pag-access sa pahina ay maaaring tahimik na mag-redirect ng user sa isang server na kontrolado ng attacker.Doon, sinusuri ng isang exploit kit ang browser, mga plugin, at sistema, at inilulunsad ang pag-atake sa pamamagitan ng pagsasamantala sa anumang magagamit na mga kahinaan, kadalasan nang hindi nagki-click ang user sa kahit ano.

Sibat na phishing at panghuhuli ng balyenaHindi tulad ng malawakang spam, Ang spear phishing ay nagta-target ng mga napaka-espesipikong layunin.Isang kumpanya, isang departamento, isang ehekutibo. Ang mga email ay maingat na ginawa, batay sa totoong datos (halimbawa, mga tsart ng organisasyon ng LinkedIn), at nagpapanggap na mga indibidwal tulad ng CEO o HR manager. Tinatarget ng "Whaling" ang mga posisyon sa matataas na antas, kung saan ang isang pag-click lamang ay maaaring magbukas ng pinto sa buong network ng korporasyon.

Inhinyerong panlipunan sa pangkalahatanNakakakuha ang mga umaatake ng impormasyon mula sa social media, mga website ng korporasyon, o mga nakaraang paglabas ng impormasyon, at Ginagamit nila ito para magmukhang lehitimo at pamilyar ang mensahe.Minsan, nagpapanggap silang teknikal na suporta, bangko, tagapagbigay ng software, o kahit katrabaho, kaya nababawasan ang mga hinala ng gumagamit.

Bukod dito, Maraming modernong pag-atake ang nagsasamantala mga kahinaan sa softwaremga nakalantad na serbisyo (tulad ng hindi maayos na secured na RDP), mahihinang password, o pirated na softwareKapag nasa loob na ng network, ang ransomware ay nagsasama sa iba pang mga tool upang gumalaw nang pahilis, nakawin ang mga kredensyal, at hanapin ang pinakamahalagang mga sistema bago i-trigger ang encryption.

Ransomware sa mga computer, Mac at mobile phone

Bagama't karamihan sa mga insidente sa media ay may kinalaman sa Windows, walang plataporma ang ganap na ligtas.

En WindowsMas malaki ang saklaw ng pag-atake dahil sa bahagi nito sa merkado at sa dami ng naka-install na third-party software. Ang mga pamilyang tulad ng CryptoLocker, CryptoWall, Petya, WannaCry, Ryuk, TeslaCrypt, at Mamba ay nagkaroon ng napakalaking epekto, na nag-e-encrypt ng mga file, buong disk, at awtomatikong kumakalat sa mga network; tingnan ang Tutorial sa Shadow Copy.

En KapoteAng unang kilalang kaso ay ang KeRanger noong 2016, na nakapasok bilang isang nakompromisong bersyon ng isang lehitimong app (Transmission). Kokopyahin nito ang mga file sa background, maghihintay ng ilang araw, at pagkatapos ay magsisimulang i-encrypt ito.Kalaunan, lumitaw ang iba pa, tulad ng Findzip o MacRansom, at pati na rin ang pekeng ransomware tulad ng ThiefQuest/EvilQuest na aktwal na gumaganap bilang mga "wiper," sinisira ang data nang walang anumang tunay na intensyon na i-decrypt.

En Mga teleponong AndroidHigit sa lahat, lumaganap na ang mga screen blocker na Nagpapakita sila ng mga mensahe na nagpaparatang ng mga ilegal na aktibidad at humihingi ng bayad para ma-unlock ang device.Karaniwan silang nagtatago sa mga app na na-download mula sa labas ng mga opisyal na tindahan o sa mga app na may kaduda-dudang pinagmulan. Sa maraming pagkakataon, maaari itong alisin sa pamamagitan ng pag-boot sa safe mode at pag-uninstall ng malisyosong app, ngunit ang ilang variant ay nangangailangan ng kumpletong pag-reset.

Mga kilalang kaso at pamilya ng ransomware

Sa paglipas ng mga taon, ang mga sumusunod ay natukoy dose-dosenang mga pamilya na may iba't ibang taktika at layunin. Ang ilan sa mga pinakakilala ay:

- RevetonPinasikat niya ang mga screen lock na may mga logo ng mga umano'y ahensya ng pagpapatupad ng batas. Ipinakita niya ang IP address, internet provider, at maging ang larawan ng webcam upang takutin ang biktima at humingi ng bayad sa pamamagitan ng mga prepaid card o mga serbisyong hindi nagpapakilala.

- CryptoLockerIsa sa mga dakilang tagapanguna ng malakas na mass encryption. Bumuo ito ng mga pares ng RSA key, mga naka-encrypt na file sa pamamagitan ng extension, at humingi ng Bitcoin.Na-neutralize ang imprastraktura nito nang buwagin ang Gameover Zeus botnet.

- CryptoWall. Kasunod na ebolusyon, ipinamahagi sa pamamagitan ng mga kampanyang phishing at mga exploit kit. Umabot ito sa mga bersyon tulad ng CryptoWall 3.0 at nauugnay sa mga grupo, na diumano'y nagmula sa Russia.

- TeslaCryptSa simula ay nakatuon sa mundo ng mga video game (mga larong nag-e-encrypt at mga kaugnay na nilalaman), kalaunan ay nagretiro siya noong Na-leak ang master decryption keyDahil dito, nakagawa ang mga kompanya ng seguridad ng mga libreng tool para mabawi ang mga file.

- MambaSa halip na i-encrypt ang mga indibidwal na file, I-encrypt ang buong disk sa antas ng boot gamit ang DiskCryptorLumilikha ito ng mga partikular na user, binabago ang MBR, at pinipigilan ang system na mag-boot nang walang susi.

- WannaCryAng paradigmatikong kaso ng isang cryptographic worm. Sinamantala nito ang isang kahinaan sa Windows (EternalBlue/MS17-010) at awtomatikong kumalat.nakakaapekto sa mga ospital, mga kompanya ng enerhiya, transportasyon at libu-libong organisasyon sa buong mundo hanggang sa aksidenteng na-activate ang isang "kill switch".

- RyukNakatuon sa malalaking organisasyon, Gumagamit ito ng mga pasadyang susi para sa bawat biktima, mga kakayahan ng bulate, at mga karagdagang tool para mag-navigate sa network. Nakita na ito sa mga pag-atake sa mga pampublikong administrasyon, mga outlet ng media, at mga mahahalagang serbisyo.

Ransomware-as-a-Service (RaaS): ang negosyo sa likod ng krimen

Isa sa mga dahilan ng pagsikat ng ransomware ay ang modelo ng negosyo nito. Ang Ransomware-as-a-Service ay gumagana tulad ng isang kriminal na prangkisa kung saan ang bawat isa ay may kani-kaniyang papel.

Ang mga developer ang lumilikha ng malware at isang imprastraktura ng web kung saan maaaring I-configure ang mga kampanya, i-customize ang mga tala ng pantubos, magtakda ng mga halaga, at subaybayan ang mga istatistika (mga biktimang nahawa, mga natanggap na bayad, atbp.). Bilang kapalit, ang lumikha ay nagtatago ng isang porsyento ng bawat pantubos.

Nagkaroon at mayroong maraming "tatak" ng RaaS: Cerber, Stampado, Philadelphia, Frozr Locker, Satan, RaasBerry, Atom, Hostman, Shark, GrandCrab, Ako, LockBit at marami pang iba. Ang ilan ay inaanunsyo pa nga sa mga lihim na forum na may mga brochure, video, at "teknikal na suporta" para sa mga kriminal na hindi gaanong bihasa.

Sa modelong ito, Kumalat ang panganib at napakababa ng hadlang sa pagpasokMagbayad lamang ng bayad o makibahagi sa kita upang maglunsad ng mga pag-atake na kung hindi man ay mangangailangan ng advanced na kaalaman sa programming, cryptography, at mga network.

Ano ang gagawin kung ikaw ay nahawaan ng ransomware

Kapag lumabas ang ransom note, Ang likas na reaksyon ay karaniwang pagkataranta.Ngunit mahalagang kumilos nang matalino upang limitahan ang pinsala.

Ang una ay Idiskonekta ang device mula sa network (cable, Wi-Fi, atbp.) at patayin ang iba pang nakakonektang device na maaaring nasa panganib, lalo na kung nagbabahagi ka ng mga file o network drive. Nakakatulong ito upang mapabagal ang pagkalat.

Susunod, at hangga't maaari, Kumonsulta sa iyong IT team, isang cybersecurity specialist, o mga serbisyo ng pampublikong tulong. (Sa Espanya, ang 017 helpline ng INCIBE ay nag-aalok ng libre at kumpidensyal na suporta.) Magagawa nilang suriin ang variant, suriin ang mga opsyon, at gabayan ka sa mga susunod na hakbang.

Kung mayroon kang maaasahang mga backup, Ang pinakaligtas na solusyon ay karaniwang i-format ang mga apektadong computer at ibalik ang mga backupAnumang pagtatangkang "linisin" nang walang malinis na pag-install ay maaaring mag-iwan ng mga bakas ng malware at humantong sa muling pagkahawa.

Sa kawalan ng mga backup, May mga inisyatibo tulad ng No More Ransom alok na iyon mga libreng tool sa pag-decrypt para sa ilang kilalang pamilya. Hindi nila sakop ang lahat ng variant o lahat ng bersyon, ngunit sa ilang mga kaso ay pinapayagan ka nitong i-recover ang mga file nang libre.

Sa anumang senaryo, Dapat mong iulat ang insidente sa mga awtoridadHigit pa sa anumang suportang maaari mong matanggap, ang iyong datos ay makakatulong na mapabuti ang impormasyon tungkol sa mga banta at usigin ang mga responsable.

Paano maiwasan ang mga pag-atake ng ransomware

Ang pinakamahusay na estratehiya laban sa ransomware ay malinaw: Mamuhunan sa pag-iwas at tanggapin na sa malao't madali ay magkakaroon ng mga tangkang pag-atake.Ang ideya ay upang mabawasan ang mga pagkakataon ng tagumpay at ang epekto kung sakaling mangyari ito.

Mula sa teknikal na pananaw, maipapayo na Panatilihing na-update at na-patch ang mga operating system, application, at firmware ng pamamahala ng patchMaraming kampanya ang gumagamit ng mga kahinaan na matagal nang available ang mga patch. Ang pagpapagana ng mga awtomatikong pag-update, kung maaari, ay lubos na nakakabawas sa panahon ng pagkakalantad.

Mahalaga rin ito magkaroon ng maaasahang mga solusyon sa seguridad (antimalware, antiransomware, antiexploit, antispam filters) sa mga personal na computer, server, at mobile device. Kayang matukoy ng isang mahusay na produkto ang karaniwang pag-uugali ng mass encryption at ihinto ang proseso bago pa man ito makaapekto sa buong sistema. Tingnan ang mga paghahambing ng maaasahang mga solusyon sa seguridad Para sa mga negosyo.

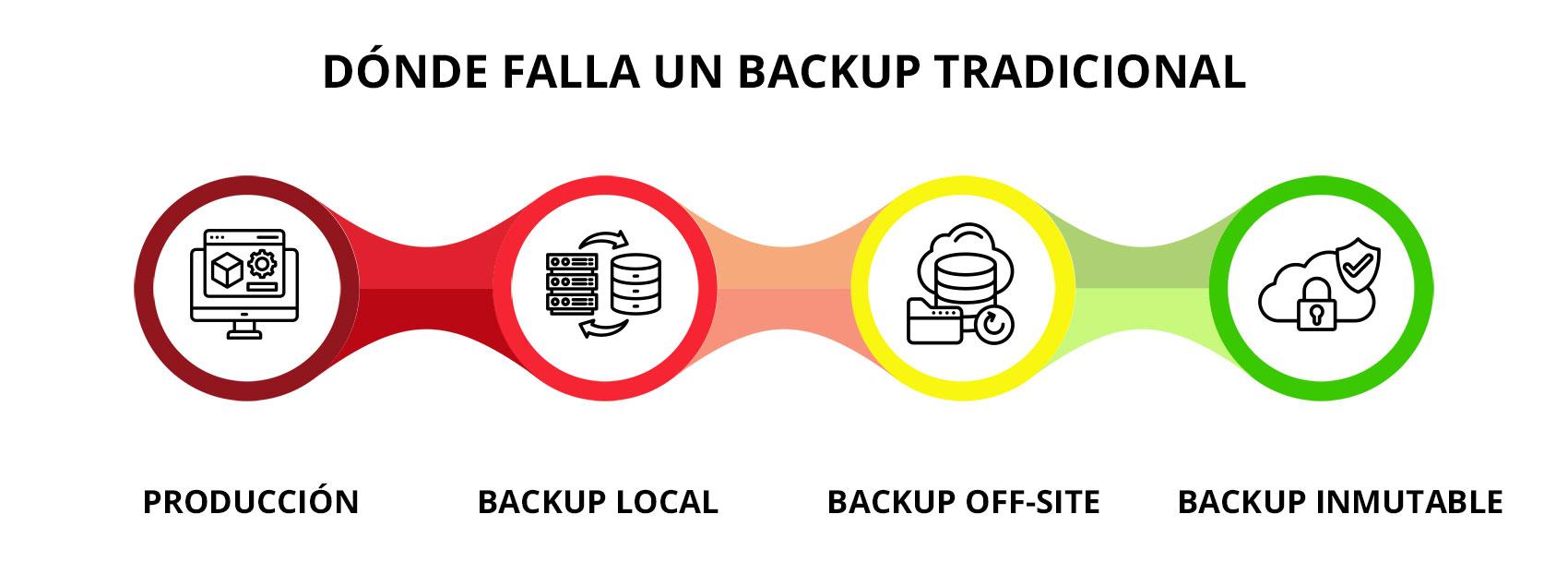

Ang isa pang kritikal na hakbang ay Magpatupad ng isang matatag na patakaran sa pag-backupSa isip, dapat mong pagsamahin ang mga cloud backup (kasama ang encryption at multi-factor authentication) sa mga offline na kopya sa mga external drive o Mga server ng NASDapat pisikal na idiskonekta ang mga teyp o iba pang storage media kapag hindi ginagamit. Pinipigilan din nito ang ransomware sa pag-encrypt ng mga backup.

Sa larangan ng organisasyon, Ang pagsasanay at kamalayan sa gumagamit ay mahalagaMalaki ang maitutulong ng malinaw na pagpapaliwanag kung ano ang phishing, kung paano makilala ang mga kahina-hinalang email, kung bakit hindi mo dapat paganahin ang mga macro nang hindi kinakailangan, o mag-download ng mga hindi inaasahang attachment. Nakakatulong ang mga tool tulad ng phishing simulation na palakasin ang mga pinakamahuhusay na kagawiang ito. Matuto nang higit pa tungkol sa pagsasanay at kamalayan.

Ang ilan sa mga pangunahing alituntunin na lubos na nakakabawas sa panganib ay:

- Huwag buksan ang mga kalakip mula sa hindi kilala o hindi inaasahang nagpadala., kahit na tila nagmumula sila sa mga pinagkakatiwalaang contact, nang hindi muna nagve-verify sa pamamagitan ng ibang channel.

- I-hover ang iyong mouse sa ibabaw ng mga link para makita ang aktwal na URL At kung hindi ka sigurado, manu-manong i-type ang address sa iyong browser sa halip na mag-click.

- Iwasan ang pag-browse o pag-download ng software mula sa mga website na may kahina-hinalang pinagmulanlalo na kapag nag-aalok sila ng mga "libreng" programa na karaniwang binabayaran.

- Bawasan ang paggamit ng mga pirated na software, dahil madalas itong may kasamang naka-embed na malisyosong code.

Bukod pa rito, sa mga kompanya, Inirerekomenda na ilapat ang prinsipyo ng least privilege, i-segment ang mga network, at protektahan ang mga nakalantad na serbisyo (tulad ng RDP) gamit ang VPN at multifactor authentication.at magkaroon ng plano sa pagtugon sa insidente na kinabibilangan ng kung ano ang gagawin partikular sakaling magkaroon ng pag-atake ng ransomware.

Ang dami ng mga pag-atake, ang mga milyun-milyong dolyar na bayad, at ang pagkamalikhain ng mga gang ay nagpapaliwanag na Ang Ransomware ay patuloy na magiging isang paulit-ulit na banta sa mga darating na taon.Ang pagpapanatiling napapanahon ng mga sistema, paggawa ng mga backup, paggamit ng mga seryosong solusyon sa seguridad at, higit sa lahat, ang paglinang ng isang mahusay na kultura ng cyber hygiene sa tahanan at sa kumpanya ang mga haligi na gumagawa ng pagkakaiba sa pagitan ng isang kontroladong takot at isang malaking sakuna na ganap na nagpaparalisa sa aktibidad.

Masigasig na manunulat tungkol sa mundo ng mga byte at teknolohiya sa pangkalahatan. Gustung-gusto kong ibahagi ang aking kaalaman sa pamamagitan ng pagsusulat, at iyon ang gagawin ko sa blog na ito, ipakita sa iyo ang lahat ng mga pinaka-kagiliw-giliw na bagay tungkol sa mga gadget, software, hardware, teknolohikal na uso, at higit pa. Ang layunin ko ay tulungan kang mag-navigate sa digital na mundo sa simple at nakakaaliw na paraan.