- Ботнеты — это сети зараженных устройств, управляемые централизованным C&C или P2P.

- Они распространяются троянами, неисправленными ошибками и паролями по умолчанию, особенно в IoT.

- Обнаруживает признаки ненормального движения, замедления, странных процессов и предупреждения безопасности.

- Предотвращайте и проверяйте атаки с помощью надежных паролей, исправлений, антивируса, брандмауэра и OSI AntiBotnet.

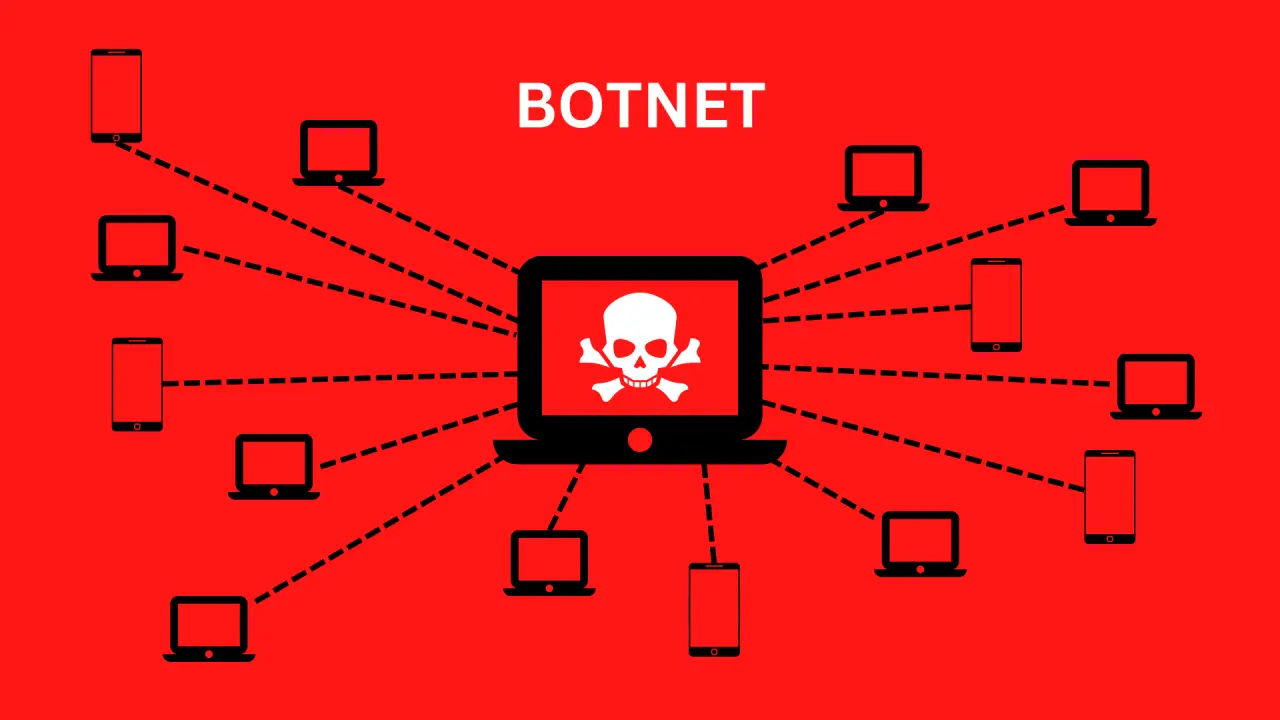

Интернет облегчает нашу жизнь, но он также является благодатной почвой для скрытых угроз, которые проникают в наши устройства без предупреждения. Одними из самых опасных являются ботнеты., сети скомпрометированных компьютеров, которые работают под командованием злоумышленника и могут использовать ваш компьютер, мобильный телефон или маршрутизатор даже не осознавая этого.

Чтобы не стать просто еще одной частью этой сети, важно знать, что они собой представляют, как они действуют, какие признаки выдают их присутствие и какие существуют инструменты для их обнаружения и искоренения. В этом руководстве вы найдете полный обзор о концепции ботнета, его архитектуре управления и контроля, совершаемых им атаках, признаках заражения и практических мерах по защите себя дома и на работе.

Что такое ботнет и из чего он состоит?

Ботнет — это сеть устройств, подключенных к Интернету скомпрометирован вредоносным ПО Они управляются удалённо злоумышленником (так называемым ботмастером или бот-пастухом). Каждое заражённое устройство становится «ботом» или «зомби», выполняющим команды без ведома владельца.

На практике ботнет объединяет два элемента: тысячи или миллионы устройств привлечены (ПК, мобильные телефоны, планшеты, маршрутизаторы, IP-камеры, телевизоры и другие устройства Интернета вещей) и человека или группы, отдающих приказы через инфраструктуру управления и контроля. При координации этих двух действий злоумышленник может запустить масштабные кампании, которые будет сложно остановить.

Эти сети не статичны: el вредоносных программ может быть обновлен и его поведение может быть изменено в режиме реального времени, что позволяет операторам быстро добавлять функции, обходить защиту или переориентировать ботнет на новые цели.

Как работает ботнет: от вербовки до активации

«Жизнь» ботнета обычно можно разделить на три основных этапа: воздействие/подготовка, заражение и активацияВсе начинается, когда злоумышленник обнаруживает техническую или человеческую уязвимость, через которую может проникнуть вредоносное ПО.

В фазе экспозиции, эксплуатируются уязвимости безопасности на веб-сайтах и в приложениях, или социальная инженерия используется для обмана пользователей. Фишинговые письма – обычное дело. загрузок вредоносное программное обеспечение, замаскированное под легальное программное обеспечение или взломанные сайты, которые выполняют невидимые загрузки.

Во время заражения пользователь запустить троянизированный файл, посетить скомпрометированный веб-сайт Или ваше IoT-устройство уязвимо из-за учётных данных по умолчанию или необновлённой прошивки. Вредоносное ПО устанавливается незаметно, становится устойчивым и подготавливает канал управления и контроля.

Активация приходит: все боты организованы и Они подключаются к каналу управления и контроля (C&C) для получения заказов. С этого момента сеть может рассылать спам, устраивать DDoS-атаки, распространять вредоносное ПО, красть данные или майнить. criptomonedas, помимо прочих целей.

Архитектуры управления и контроля: централизованные и P2P

Управление ботнетом может быть централизованный (сервер C&C или кластер серверов выдает команды) или децентрализованный (P2P), где сами боты общаются друг с другом и распространяются команды.

В централизованных моделях они иногда используются прокси-серверы или подконтроллеры для скрытия бот-мастера, но они остаются критически важными точками, обнаружение и устранение которых может привести к сбою сети. Многие старые ботнеты использовали IRC из-за его простоты и низкого потребления трафика.

Ботнеты P2P распределяют функции управления по всей сети, размывание личности оператора и повышение устойчивости коммуникации. Как только злоумышленник достигает подгруппы ботов, он может передать новые команды остальным.

Какие устройства могут быть частью ботнета?

Можно задействовать практически любое устройство с возможностью подключения: настольные компьютеры и портативный (Windows, macOS, Linux), смартфоны и планшеты, домашние и корпоративные маршрутизаторы, веб-серверы, IP-камеры, интеллектуальные колонки, телевизоры, термостаты и другие устройства Интернета вещей.

Развитие Интернета вещей увеличило поверхность атак: дешевые продукты с низкой безопасностью по умолчаниюнеизменные заводские пароли и отсутствие автоматических обновлений делают многие устройства Интернета вещей «легкой добычей».

Если компьютер в вашей домашней или рабочей сети выйдет из строя, может поставить под угрозу остальное по асимметрии, а также ухудшить соединение из-за вредоносного трафика в фоновом режиме.

Что может сделать ботнет: мотивы и наиболее распространенные атаки

За ботнетом обычно стоят корыстные или диверсионные цели. Обычные применения включают::

- DDoS-атаки: перегружать сервисы и веб-сайты лавинами трафика до тех пор, пока они не станут недоступными.

- Спам и фишинг: Массовая рассылка мошеннических писем и сообщений с целью распространения вредоносного ПО или кражи учетных данных.

- кража данных: кража личной, банковской или корпоративной информации.

- рекламное мошенничество: автоматизированные посещения и клики для увеличения доходов от рекламы.

- Криптоджекинг: майнинг криптовалюты с использованием чужих CPU/GPU.

- Продажа или аренда доступа: «ботнеты как услуга» для других преступников.

- Грубая сила и подмена учетных данных: автоматизированные атаки на учетные записи со слабыми или повторно используемыми паролями.

Финансовые ботнеты ищут напрямую воровать средства или данные карты, в то время как другие используются для целенаправленного вторжения в ценную бизнес-среду (НИОКР, интеллектуальная собственность, клиентские базы).

Пример из реальной жизни: Mirai и эксплуатация IoT

Mirai продемонстрировал потенциал вовлеченного Интернета вещей: просканировал Интернет на предмет неправильно настроенных устройств Linux (маршрутизаторы, IP-камеры) и привлекли их для проведения колоссальных DDoS-атак. Среди их жертв были ключевые DNS-провайдеры и крупные корпорации, с пиками трафика до 1 Тбит/с.

Хотя его авторы были арестованы, код послужил основой для вариантов такие как Satori, Masuta или Okiru, которые продолжают использовать уязвимости и учетные данные по умолчанию в устройствах IoT.

Как заражаются: основные пути проникновения

Злоумышленники используют три основных способа: Трояны во вложениях или загрузках, неисправленные уязвимости и небезопасные конфигурации (особенно в IoT и маршрутизаторах).

В первом случае пользователь открыть вредоносный документ (PDF, DOCX, троянизированное изображение) или устанавливает программное обеспечение сомнительного происхождения. Во втором случае эксплойт использует уязвимости системы или браузера для выполнения кода без взаимодействия с пользователем.

В слабых конфигурациях есть много пароли по умолчанию или открытые службы, обеспечивая простой удалённый доступ. Попав внутрь, вредоносная программа устанавливает персистенцию и подключается к командному серверу.

Признаки того, что ваше устройство может быть частью ботнета

Ботнет пытается оставаться скрытым, но оставляет следыОбратите внимание на эти подсказки:

- Более медленный просмотр веб-страниц или интернет чем обычно без видимой причины.

- Запуск или вечные отключения, с процессами, завершение которых занимает много времени.

- Снижение производительности в общем Программы которые заблокированы или движутся прерывисто.

- Аномальное потребление ресурсов процессора, памяти или батареи, даже в состоянии покоя.

- Неизвестные программы и расширения которые вы не помните, что устанавливали.

- Всплывающие окна, спам и рекламное ПО внезапно по всей системе.

- Ваши контакты получают электронные письма или сообщения которые вы не отправляли.

В корпоративной среде важны такие подсказки, как: внепиковый трафик, подключения к необычным IP-адресам, странные попытки входа в систему или повторяющиеся предупреждения безопасности.

Как обнаружить и проверить: OSI/INCIBE AntiBotnet и другие средства

В Испании Управление интернет-безопасности (OSI) INCIBE предлагает бесплатную услугу AntiBotnet, которая позволяет проверить, связано ли ваше соединение с ботнетами.

Существует два способа: запрос кода уведомления (если ваш оператор сотрудничает и отправляет вам уведомление с кодом, вы вводите его на сайте, чтобы увидеть подробности) и онлайн-регистрация который мгновенно проверяет, связан ли ваш публичный IP-адрес с известными ботнетами.

Кроме того, вы можете установить Расширения OSI AntiBotnet для Chrome и Firefox, которые периодически проверяют, указан ли ваш IP-адрес в журналах угроз, и оповещают вас с помощью значка и уведомления.

Если вы используете Android, приложение Конан Мобайл Он помогает обнаружить вредоносные приложения и проверить настройки безопасности, предоставляя поддержку, если вы подозреваете, что ваш телефон участвует в нежелательных действиях.

Опасные программы: типы вредоносных программ, за которыми следует следить

Экосистему ботнетов поддерживают несколько семейств вредоносных программ. Их удобно различать чтобы лучше понять его влияние:

- вирус: Они заменяют или заражают исполняемые файлы, чтобы распространяться и вызывать повреждения или перегрузку.

- трояны: они маскируются под легальное программное обеспечение и открытые задние двери для дистанционного управления.

- личинки: Они распространяются по всей сети, используя уязвимости безопасности для охвата большего количества компьютеров.

- Ransomware: Шифрует локальные и общие данные, требуя плату за ключ расшифровки.

- Рекламное и шпионское ПО: показывать нежелательную рекламу и они шпионят за деятельностью у пользователя с целью кражи данных.

Ботнет может состоять из нескольких частей: троян для входа, модуль для C&C, другой для спама или DDoS и уклоняющихся компонентов для отключения антивируса.

Меры защиты: привычки и технологии, которые действительно работают

Снижение риска требует объединения передовой опыт и инструменты. Вот основные рекомендации:

- Надежные и уникальные пароли на всех устройствах и сервисах; измените настройки по умолчанию, особенно в IoT.

- Избегайте Интернета вещей с низким уровнем безопасности; отдает приоритет производителям, которые обновляют и предлагают варианты усиления прочности.

- Обновление системы, приложений и прошивки регулярно; исправления закрывают путь эксплойтам.

- Будьте осторожны с вложениями и ссылками несанкционированное; проверяйте отправителей и URL-адреса, прежде чем что-либо открывать.

- Установите хороший антивирус/антивредоносное ПО на всех устройствах (ПК и мобильные устройства) и активируйте защиту веб-страниц и электронной почты.

- Включите и настройте брандмауэр (система или сеть) и ограничивает предоставляемые услуги.

- Мониторинг вашей сети: Инвентаризация устройств, оповещения об аномальном трафике и журналы подключений.

- Сегментация и ограничение совместного использования: предотвращает нахождение всех компьютеров в одной VLAN, если в этом нет необходимости.

Для дополнительной безопасности во время плавания на парусной лодке VPN надежный Это может помочь сохранить конфиденциальность, хотя и не заменяет вышеуказанные меры или очистку от инфекций.

Действия при подозрении на инфекцию: действуйте, не теряя времени

При обнаружении признаков бот-сети скорость имеет решающее значение. Следуйте этому основному плану:

- Изолируйте подозрительное оборудование от сети (отключите Ethernet/Wi‑Fi), чтобы остановить распространение.

- Сканирование с помощью антивирусных решений обновлено; использовать специальные инструменты для руткитов если применимо.

- Восстановление резервных копий проверьте или переустановите систему из чистого образа, если заражение не исчезнет.

- Обновить все после очистки (ОС, приложений, прошивки) и смены паролей для учетных записей и устройств.

- обзор бревна и трафик чтобы определить вектор входа и закрыть эту дверь.

В бизнес-среде следует учитывать специализированная профессиональная поддержка если инцидент затрагивает несколько критически важных компьютеров или служб.

Конкретные рекомендации для компаний

Масштаб и критичность корпоративных сетей требуют дополнительных мер контроля. Эти практики являются основополагающими:

- IDS/IPS и EDR для обнаружения и реагирования на аномальное поведение на конечных точках и в сетях.

- Анализ трафика с инструментами Wireshark/Scapy и NetFlow; определение базового уровня вне пиковой нагрузки.

- Автоматизировать сканирование и дезинфекции, а также установки патчей (ОС и приложений).

- Закаливание: Удалите ненужное программное обеспечение, примените политики портов/служб и примените брандмауэры периметра и хоста.

- Постоянное обучение персонала от фишинга и безопасного использования электронной почты/платформ совместной работы.

Не забывайте регулярно оценивать степень своей подверженности воздействию: тестирование на проникновение, аудит конфигурации и учения помогают измерить и улучшить вашу устойчивость к ботнетам и связанному с ними вредоносному ПО.

Практическая проверка: указан ли ваш публичный IP-адрес в ботнете?

Если вы подозреваете что-то странное, Используйте службу OSI/INCIBE AntiBotnet из вашей домашней или корпоративной сети. С помощью онлайн-проверки вы узнаете, связан ли ваш публичный IP-адрес с известными угрозами.

Если ваш оператор сотрудничает, Вы можете получить код уведомленияВведите его на сайте сервиса, чтобы получить подробную информацию и инструкции по устранению уязвимости. Дополните его браузерным расширением AntiBotnet для регулярного мониторинга.

Помните, что положительный IP-адрес не всегда точно идентифицирует устройство: вам придется проверить все устройства подключенных к этой сети (ПК, мобильные телефоны, планшеты, IoT) для определения местонахождения источника.

Очевидно, что понимание принципов работы ботнетов, умение распознавать их признаки и применение мер профилактики и быстрого реагирования позволят вам оказаться на несколько шагов впереди злоумышленников; с прочными привычками, адекватными инструментами и вспомогательными государственными услугами подобно OSI/INCIBE, вы можете предотвратить использование вашей сети третьими лицами и пресечь любые попытки цифрового перехвата на корню.

Страстный писатель о мире байтов и технологий в целом. Мне нравится делиться своими знаниями в письменной форме, и именно этим я и займусь в этом блоге: покажу вам все самое интересное о гаджетах, программном обеспечении, оборудовании, технологических тенденциях и многом другом. Моя цель — помочь вам ориентироваться в цифровом мире простым и интересным способом.