- Accesul controlat la foldere limitează aplicațiile care pot modifica fișierele din locațiile protejate, reducând impactul ransomware-ului.

- Funcționează pe ferestre din 10, Ferestre 11 și diverse ediții de Windows Server, atâta timp cât Microsoft Defender este antivirusul activ.

- Vă permite să adăugați foldere și aplicații de încredere, să le gestionați din Securitatea Windows sau centralizat cu Intune, GPO, Configuration Manager și PowerShell.

- Include moduri de audit și generează evenimente detaliate pentru a revizui încuietorile și a ajusta setările fără a întrerupe munca.

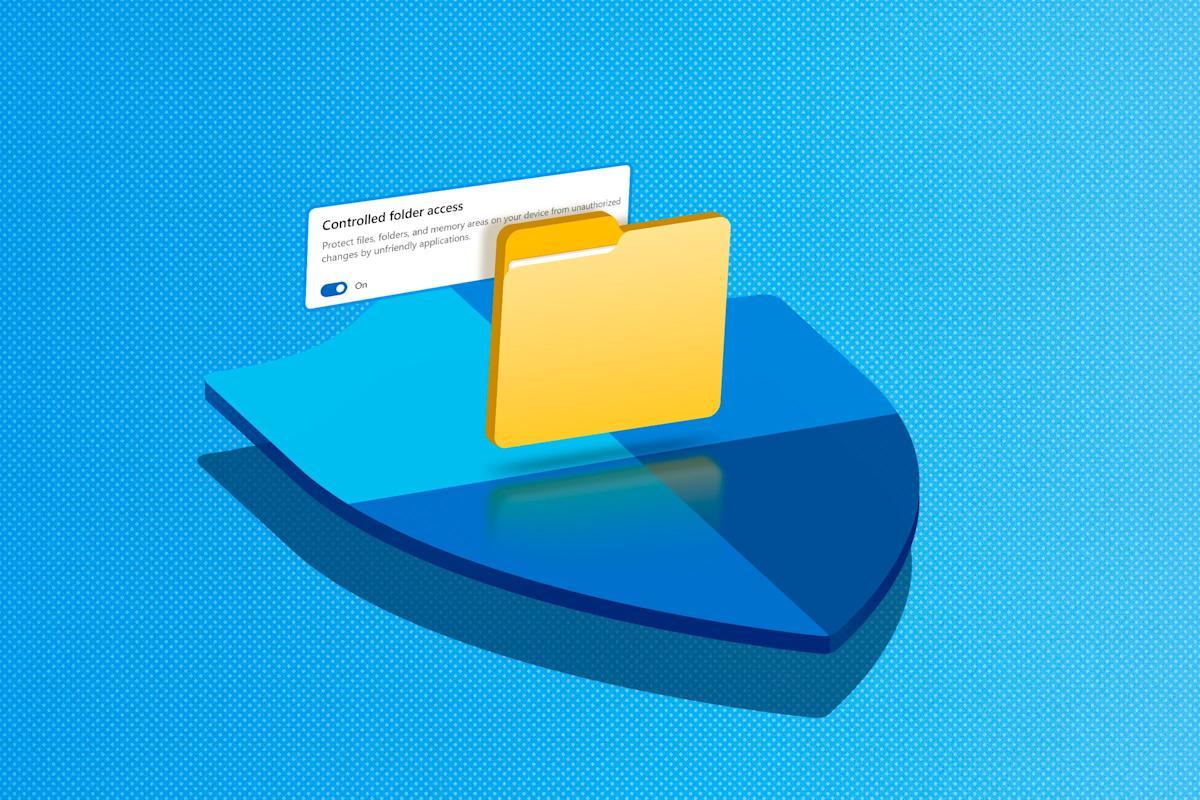

Dacă vă îngrijorează Ransomware și securitatea fișierelor în Windows 11Există o funcție încorporată pe care probabil ai dezactivat-o și care poate face o mare diferență: Accesul controlat la foldere. Nu este magic și nu înlocuiește copiile de rezervă, dar adaugă un nivel suplimentar de protecție și, dacă trebuie să ajustezi permisiunile, poți... atribuirea permisiunilor pentru foldere și fișiereceea ce complică mult viața pentru malware care încearcă să cripteze sau să șteargă cele mai importante documente ale tale.

Această caracteristică este inclusă în Windows 11, Windows 10 și diverse versiuni de Windows Server și se integrează cu Microsoft Defender. În mod implicit, este de obicei dezactivat, deoarece poate fi oarecum strict și uneori blochează programele legitime, dar îl puteți ajusta după bunul plac. schimbă locația implicită, adăugați foldere suplimentare, permiteți anumite aplicații și chiar gestionați-le prin intermediul politicii de grup, Intune, Configuration Manager sau PowerShell, atât pe computerele de acasă, cât și în mediile corporative.

Ce este mai exact accesul controlat la foldere?

Accesul controlat la foldere este o caracteristică a Antivirusul Microsoft Defender, conceput pentru a opri ransomware-ul și alte tipuri de programe malware care încearcă să modifice sau să șteargă fișiere din anumite locații protejate. În loc să blocheze tot ce rulează, permite doar aplicațiilor considerate de încredere să facă modificări în acele foldere.

În practică, această protecție se bazează pe o listă de aplicații de încredere și o altă listă de foldere protejate. Apps Aplicațiile cu o reputație bună și prevalență ridicată în ecosistemul Windows sunt permise automat, în timp ce aplicațiile necunoscute sau suspecte nu vor putea modifica sau șterge fișiere în căile controlate, deși le pot citi.

Este important să înțelegem că această funcție Nu împiedică programele malware să copieze sau să citească dateleCeea ce blochează sunt acțiunile de modificare, criptare sau ștergere a fișierelor protejate. Dacă un atacator reușește să se infiltreze în sistemul dvs., acesta ar putea totuși exfiltra informații, dar îi va fi mult mai dificil să compromită documentele dvs. cheie.

Accesul controlat la foldere este conceput să funcționeze în paralel cu Microsoft Defender pentru Endpoint și Portalul Microsoft Defenderunde puteți vedea rapoarte detaliate despre ce a fost blocat sau auditat, foarte utile mai ales în companii pentru investigarea incidentelor de securitate.

Sisteme de operare compatibile și cerințe preliminare

Înainte de a lua în considerare activarea sa, este o idee bună să știi pe ce platforme funcționează. Accesul controlat la foldere este disponibil pe Windows 11, Windows 10 și diverse ediții de Windows Server, pe lângă unele sisteme Microsoft specifice, cum ar fi Azure Stack HCI.

Mai precis, funcția este suportată în Windows 10 și Windows 11 în edițiile lor cu Microsoft Defender ca antivirus, iar pe partea de server este acceptat în Windows Server 2016 și versiunile ulterioare, Windows Server 2012 R2, Windows Server 2019 și succesorii, precum și în sistemul de operare Azure Stack HCI de la versiunea 23H2.

Un detaliu cheie este accesul controlat la foldere Funcționează doar dacă antivirusul activ este Microsoft Defender.Dacă utilizați un antivirus terț care dezactivează Defender, setările pentru această funcție vor dispărea din aplicația Securitate Windows sau vor deveni inoperabile și va trebui să vă bazați pe protecția anti-ransomware a produsului pe care l-ați instalat.

În mediile gestionate, pe lângă Defender, sunt necesare următoarele instrumente precum Microsoft Intune, Configuration Manager sau soluții MDM compatibile pentru a putea implementa și gestiona centralizat politicile de acces controlat la foldere pe mai multe dispozitive.

Cum funcționează intern accesul controlat la foldere

Comportamentul acestei funcții se bazează pe doi piloni: pe de o parte, foldere considerate protejate și, pe de altă parte, aplicații considerate de încredereOrice încercare a unei aplicații neîncrezătoare de a scrie, modifica sau șterge fișiere din acele foldere este blocată sau auditată, în funcție de modul configurat.

Când funcția este activată, Windows marchează o serie de lucruri ca fiind protejate. foldere de utilizator foarte comuneAcestea includ fișiere precum Documente, Imagini, Videoclipuri, Muzică și Preferințe, atât din contul activ, cât și din folderele publice. În plus, sunt incluse și anumite căi de profil de sistem (de exemplu, folderele Documente din profilul de sistem) și zone critice ale sistemului. cizmă.

Lista aplicațiilor permise este generată din Reputația și prevalența software-ului în ecosistemul MicrosoftProgramele utilizate pe scară largă, care nu au demonstrat niciodată un comportament rău intenționat, sunt considerate de încredere și sunt autorizate automat. Alte aplicații mai puțin cunoscute, instrumente homebrew sau fișiere executabile portabile pot fi blocate până când le aprobați manual.

În organizațiile de afaceri, pe lângă listele automate, administratorii pot adăugați sau permiteți un anumit software prin Microsoft Intune, Configuration Manager, politici de grup sau configurații MDM, ajustând fin ce este blocat și ce nu se află în mediul corporativ.

Pentru a evalua impactul înainte de aplicarea blocului dur, există o modul de audit Acest lucru permite aplicațiilor să funcționeze normal, dar înregistrează evenimentele care ar fi putut fi blocate. Aceasta permite o analiză detaliată a faptului dacă trecerea la modul de blocare strictă ar întrerupe procesele de afaceri sau aplicațiile critice.

De ce este atât de important împotriva ransomware-ului?

Atacurile ransomware au ca scop criptează-ți documentele și cere o răscumpărare pentru a vă restaura accesul. Accesul controlat la foldere se concentrează tocmai pe împiedicarea aplicațiilor neautorizate să modifice fișierele care contează cel mai mult pentru dvs., care se află de obicei în Documente, Imagini, Videoclipuri sau alte foldere în care stocați proiectele și datele personale.

Când o aplicație necunoscută încearcă să acceseze un fișier dintr-un folder protejat, Windows generează o notificare pe dispozitiv care avertizează asupra blocăriiAceastă alertă poate fi personalizată în mediile de business cu informații de contact interne, astfel încât utilizatorii să știe pe cine să contacteze dacă au nevoie de ajutor sau dacă cred că este un rezultat fals pozitiv.

Pe lângă folderele obișnuite ale utilizatorilor, sistemul protejează și foldere de sistem și sectoare de bootreducerea suprafeței de atac a programelor malware care încearcă să manipuleze pornirea sistemului sau componentele critice ale Windows.

Un alt avantaj este posibilitatea de a activa primul modul de audit pentru a analiza impactulÎn acest fel, puteți vedea ce programe ar fi putut fi blocate, puteți revizui jurnalele și puteți ajusta listele de foldere și aplicații permise înainte de a trece la o blocare strictă, evitând surprizele într-un mediu de producție.

Foldere protejate în mod implicit în Windows

În mod implicit, Windows marchează o serie de locații comune ale fișierelor ca fiind protejate. Aceasta include ambele folderele profilului de utilizator ca foldere publiceastfel încât majoritatea documentelor, fotografiilor, muzicii și videoclipurilor dvs. să fie protejate fără a fi nevoie să configurați nimic suplimentar.

Printre altele, rute precum c:\Utilizatori\ \Documents și c:\Users\Public\Documentsechivalente pentru Imagini, Videoclipuri, Muzică și Favorite, precum și aceleași căi echivalente pentru conturi de sistem, cum ar fi LocalService, NetworkService sau systemprofile, cu condiția ca folderele să existe în sistem.

Aceste locații sunt afișate vizibil în profilul utilizatorului, în „Acest PC” în ExplorerPrin urmare, acestea sunt de obicei cele pe care le folosești zilnic fără să te gândești prea mult la structura internă de foldere a Windows.

Este important să acordăm atenție Folderele protejate implicit nu pot fi eliminate din listăPuteți adăuga mai multe foldere proprii în alte locații, dar cele care provin din fabrică rămân întotdeauna sub protecție pentru a minimiza riscul dezactivării accidentale a apărării în zone cheie.

Cum se activează accesul controlat la foldere din Securitatea Windows

Pentru majoritatea utilizatorilor casnici și multe întreprinderi mici, cea mai ușoară modalitate de a activa această funcție este Aplicația de securitate Windows inclusă în sistemNu este nevoie să instalați nimic suplimentar, ci doar să modificați câteva opțiuni.

Mai întâi, deschideți meniul Start, tastați „Securitate Windows” sau „Securitate Windows” și deschideți aplicația. În panoul principal, accesați secțiunea „Protecție împotriva virușilor și amenințărilor”, unde se află opțiunile legate de programele malware din Defender.

În ecranul respectiv, derulați în jos până găsiți secțiunea pentru „Protecție împotriva ransomware-ului” și faceți clic pe „Gestionați protecția împotriva ransomware”. Dacă utilizați un antivirus terț, este posibil să vedeți o referință la produsul respectiv aici și Nu veți putea utiliza această funcție cât timp antivirusul este activ.

Pe ecranul de protecție împotriva ransomware veți vedea un comutator numit „Acces controlat la foldere”Activați-l și, dacă sistemul afișează un avertisment de Control cont utilizator (UAC), acceptați-l pentru a aplica modificările cu privilegii de administrator.

După activare, vor fi afișate mai multe opțiuni suplimentare: Blocați istoricul, folderele protejate și posibilitatea de a permite aplicațiilor accesul controlat la foldere. De aici puteți ajusta setările după cum este necesar.

Configurați și ajustați accesul controlat la foldere

Odată ce funcția rulează, este normal ca de cele mai multe ori nu observa nimic neobișnuit în viața ta de zi cu ziTotuși, este posibil să primiți ocazional avertismente dacă o aplicație pe care o utilizați încearcă să scrie într-un folder protejat și nu se află pe lista de încredere.

Dacă primiți notificări, puteți reveni oricând la Securitatea Windows și puteți introduce Protecție antivirus și împotriva amenințărilor > Gestionarea protecției ransomwareDe acolo veți avea acces direct la setările pentru blocare, foldere și aplicații permise.

Secțiunea din „Istoricul blocurilor” afișează lista tuturor blocurilor Raportul detaliază incidentele: ce fișier sau executabil a fost oprit, când, ce folder protejat încerca să acceseze și nivelul de severitate (scăzut, moderat, ridicat sau sever). Dacă sunteți sigur că este un program de încredere, îl puteți selecta și alege „Permite pe dispozitiv” pentru a-l debloca.

În secțiunea „Foldere protejate”, aplicația afișează toate căile care se află în prezent sub protecția Acces controlat la foldere. De acolo puteți adăugați foldere noi sau eliminați-le pe cele adăugateTotuși, folderele Windows implicite, cum ar fi Documente sau Imagini, nu pot fi eliminate din listă.

Dacă, în orice moment, considerați că funcția este prea intruzivă, puteți oricând să dezactivați din nou comutatorul de acces controlat la foldere Din același ecran. Schimbarea este imediată și totul revine la cum era înainte de activare, deși evident veți pierde acea barieră suplimentară împotriva ransomware-ului.

Adăugarea sau eliminarea folderelor protejate suplimentare

Nu toată lumea își salvează documentele în bibliotecile standard Windows. Dacă de obicei lucrați din alte unități, foldere de proiect sau căi personalizateSunteți interesat să le includeți în domeniul de protecție pentru accesul controlat la foldere.

Folosind aplicația Securitate Windows, procesul este foarte simplu: în secțiunea de protecție împotriva ransomware, accesați „Foldere protejate” și acceptarea notificării UAC Dacă apare, veți vedea o listă de foldere protejate în prezent și un buton „Adăugați un folder protejat”.

Apăsarea butonului respectiv va deschide o fereastră de browser, astfel încât Selectați folderul pe care doriți să îl adăugațiAlegeți calea (de exemplu, un folder de pe o altă unitate, un director de lucru pentru proiectele dvs. sau chiar o unitate de rețea mapată) și confirmați. Din acel moment, orice încercare de a modifica folderul dintr-o aplicație neîncrezătoare va fi blocată sau auditată.

Dacă ulterior decideți că nu mai doriți ca un anumit folder să fie protejat, puteți Selectați-l din listă și apăsați pe „Eliminare”Puteți șterge doar folderele suplimentare pe care le-ați adăugat; cele pe care Windows le marchează ca protejate în mod implicit nu pot fi șterse pentru a evita lăsarea neprotejată a zonelor critice fără ca dumneavoastră să vă dați seama.

Pe lângă unitățile locale, puteți specifica partajări de rețea și unități mapateEste posibil să se utilizeze variabile de mediu în căi, deși wildcard-urile nu sunt acceptate. Acest lucru oferă o flexibilitate considerabilă pentru securizarea locațiilor în medii mai complexe sau cu scripturi de configurare automate.

Permiteți aplicațiile de încredere care au fost blocate

Este destul de frecvent ca, după activarea funcției, unele aplicații legitime să fie afectate, mai ales dacă Salvează datele în Documente, Imagini sau într-un folder protejat.Jocurile pe PC, instrumentele de birou mai puțin cunoscute sau programele mai vechi pot întâmpina blocări atunci când încearcă să tasteze.

Pentru aceste cazuri, Windows Security oferă opțiunea „Permiteți unei aplicații accesul controlat la foldere”Din panoul de protecție ransomware, accesați această secțiune și faceți clic pe „Adăugați o aplicație permisă”.

Puteți alege să adăugați aplicații din lista de „Aplicații blocate recent” (foarte convenabil dacă ceva a fost deja blocat și doriți doar să îl permiteți) sau răsfoiți prin toate aplicațiile pentru a anticipa și marca ca fiind de încredere anumite programe despre care știți că vor trebui să scrie în foldere protejate.

Când adăugați o aplicație, este important ca specificați calea exactă către executabilDoar acea locație specifică va fi permisă; dacă programul există într-o altă cale cu același nume, acesta nu va fi adăugat automat la lista permisă și este posibil să fie blocat în continuare de accesul controlat la foldere.

Este important să rețineți că, chiar și după ce permiteți o aplicație sau un serviciu, Procesele în curs pot continua să genereze evenimente până când se opresc și repornesc. Cu alte cuvinte, este posibil să fie nevoie să reporniți aplicația (sau serviciul în sine) pentru ca noua excepție să aibă efect complet.

Management avansat al întreprinderii: Intune, Configuration Manager și politică de grup

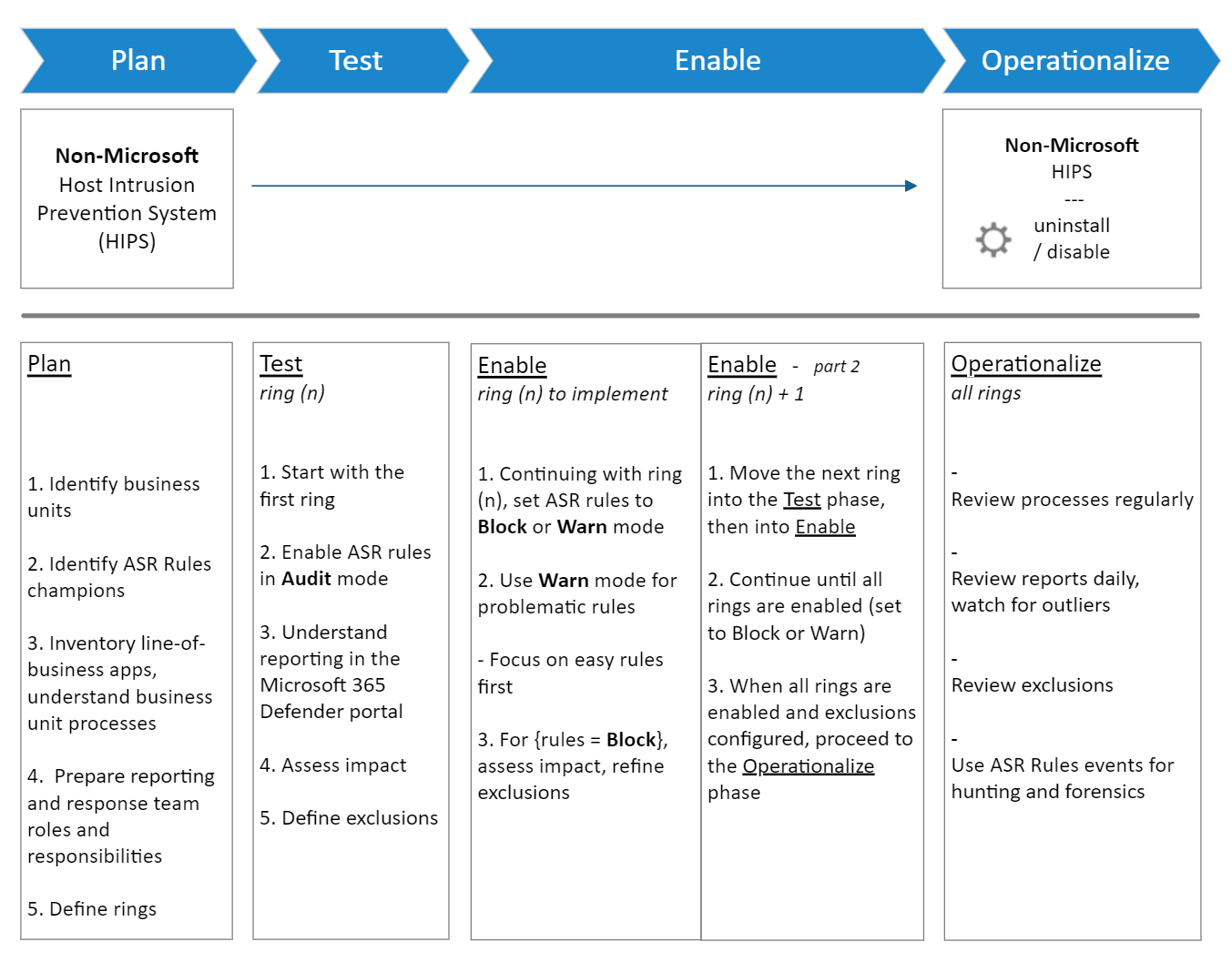

În mediile corporative, nu este o practică obișnuită să se modifice manual setările, echipă cu echipă, dar definiți politicile centralizate care sunt implementate într-un mod controlat. Accesul controlat la foldere este integrat cu diverse instrumente de gestionare a dispozitivelor Microsoft.

Cu Microsoft Intune, de exemplu, puteți crea un Directiva privind reducerea suprafeței de atac Pentru Windows 10, Windows 11 și Windows Server. În cadrul profilului, există o opțiune specifică pentru activarea accesului controlat la foldere, permițându-vă să alegeți între moduri precum „Activat”, „Dezactivat”, „Mod audit”, „Numai modificare disc blocat” sau „Numai modificare disc auditat”.

Din aceeași directivă din Intune este posibil adăugați foldere protejate suplimentare (care se sincronizează cu aplicația Securitate Windows de pe dispozitive) și specifică, de asemenea, aplicații de încredere care vor avea întotdeauna permisiunea de a scrie în acele foldere. Acest lucru completează detectarea automată bazată pe reputație din Defender.

Dacă organizația dvs. utilizează Microsoft Configuration Manager, puteți implementa și politici pentru Windows Defender Exploit GuardDin „Resurse și conformitate > Protecție endpoint > Windows Defender Exploit Guard” se creează o politică de protecție împotriva vulnerabilităților, se selectează opțiunea de acces controlat la foldere și se alege dacă se blochează modificările, se auditează doar, se permit alte aplicații sau se adaugă alte foldere.

Pe de altă parte, această funcție poate fi gestionată într-un mod foarte granular folosind obiecte de politică de grup (GPO). Editor de gestionare a politicilor de grupÎn Configurație computer > Șabloane administrative, puteți accesa componentele Windows corespunzătoare Microsoft Defender Antivirus și secțiunea sa Exploit Guard, unde există mai multe politici legate de accesul controlat la foldere.

Aceste politici includ următoarele: „Configurați accesul controlat la foldere”, care vă permite să setați modul (Activat, Dezactivat, Mod audit, Blocare doar modificare disc, Auditare doar modificare disc), precum și intrări pentru „Foldere protejate configurate” sau „Configurare aplicații permise”, unde căile folderului și ale executabilelor sunt introduse împreună cu valoarea indicată pentru a le marca ca permise.

Utilizarea PowerShell și MDM CSP pentru automatizarea configurării

Pentru administratori și utilizatori avansați, PowerShell oferă o modalitate foarte simplă de a activarea, dezactivarea sau ajustarea accesului controlat la foldere utilizând cmdlet-uri Microsoft Defender. Acest lucru este util în special pentru scripturi de implementare, automatizare sau aplicarea modificărilor în loturi.

Pentru început, deschideți o fereastră PowerShell cu privilegii sporite: căutare „PowerShell” în meniul Start, faceți clic dreapta și alegeți „Executare ca administrator”. Odată înăuntru, poți funcția de activare folosind cmdletul:

Exemplu: Set-MpPreference -EnableControlledFolderAccess Enabled

Dacă vrei să evaluezi comportamentul fără a bloca de fapt nimic, poți folosi modul de audit Prin înlocuirea lui Enabled cu AuditMode, și dacă în orice moment doriți să îl dezactivați complet, specificați pur și simplu Disabled în același parametru. Acest lucru vă permite să comutați rapid de la un mod la altul, după cum este necesar.

Pentru a proteja foldere suplimentare de PowerShell, există cmdlet-ul Adăugați-MpPreference -Acces la folder controlatFolderProtectedFolders, căruia îi transmiteți calea folderului pe care doriți să îl protejați, de exemplu:

Exemplu: Add-MpPreference -ControlledFolderAccessProtectedFolders "c:\apps/"

În mod similar, puteți permite anumite aplicații cu cmdlet-ul Adăugați-MpPreference - Acces la folder controlat Aplicații permisespecificând calea completă către executabil. De exemplu, dacă doriți să autorizați un program numit test.exe în c:\apps, ați utiliza:

Exemplu: Add-MpPreference -ControlledFolderAccessAllowedApplications "c:\apps\test.exe"

În scenariile de management mobil (MDM), configurația este expusă prin diferite Furnizori de servicii de configurare (CSP), cum ar fi Defender/GuardedFoldersList pentru foldere protejate sau Defender/ControlledFolderAccessAllowedApplications pentru aplicațiile permise, ceea ce permite integrarea acestor politici în soluții MDM compatibile într-un mod centralizat.

Înregistrarea evenimentelor și monitorizarea incidentelor

Pentru a înțelege pe deplin ce se întâmplă cu echipele dumneavoastră, este esențial să analizați evenimente generate de accesul controlat la foldere când blochează sau auditează acțiuni. Acest lucru se poate face atât din portalul Microsoft Defender, cât și direct în Vizualizatorul de evenimente Windows.

În companiile care utilizează Microsoft Defender pentru endpoint-uri, portalul Microsoft Defender oferă rapoarte detaliate despre evenimente și blocaje legat de Accesul Controlat la Foldere, integrat în scenariile obișnuite de investigare a alertelor. Acolo, puteți chiar lansa căutări avansate (Advanced Hunting) pentru a analiza tipare pe toate dispozitivele.

De exemplu, a Interogare DeviceEvents Un exemplu tipic ar putea fi:

Exemplu: DeviceEvents | where ActionType in ('ControlledFolderAccessViolationAudited','ControlledFolderAccessViolationBlocked')

În echipele individuale, te poți baza pe Windows Event ViewerMicrosoft oferă o vizualizare personalizată (fișier cfa-events.xml) care poate fi importată pentru a vizualiza doar evenimentele de acces controlat la foldere într-un mod concentrat. Această vizualizare colectează intrări precum evenimentul 5007 (modificare de configurație), 1123 și 1124 (blocarea sau auditarea accesului controlat la foldere) și 1127/1128 (blocarea sau auditarea scrierii pe sectorul de disc protejat).

Când apare un blocaj, utilizatorul vede de obicei și un notificare în sistem care indică faptul că modificările neautorizate au fost blocateDe exemplu, cu mesaje precum „Accesul controlat la folder a blocat C:\…\ApplicationName… să facă modificări la memorie”, iar istoricul protecției reflectă evenimente precum „Accesul protejat la memorie blocat” cu data și ora.

Accesul controlat la foldere devine un instrument foarte puternic pentru pentru a împiedica serios ransomware-ul și alte amenințări care încearcă să vă distrugă fișierele, rămânând în același timp flexibile datorită modurilor de audit, listelor de foldere și aplicații permise și integrării cu instrumente administrative. Atunci când este configurat corect și combinat cu copii de rezervă regulate și software antivirus actualizat, este una dintre cele mai bune caracteristici oferite de Windows 11 pentru păstrarea în siguranță a celor mai importante documente.

Scriitor pasionat despre lumea octeților și a tehnologiei în general. Îmi place să îmi împărtășesc cunoștințele prin scriere și asta voi face în acest blog, să vă arăt toate cele mai interesante lucruri despre gadgeturi, software, hardware, tendințe tehnologice și multe altele. Scopul meu este să vă ajut să navigați în lumea digitală într-un mod simplu și distractiv.