A Shannon AI tornou-se uma das ferramentas mais comentadas no mundo da inteligência artificial. Testes de penetração automatizados com inteligência artificialEste não é apenas mais um simples scanner de vulnerabilidades, mas uma IA capaz de pensar como um atacante, buscando vetores de entrada e, mais importante, executando exploits reais para demonstrar que uma falha é explorável, seguindo o boas práticas de segurança.

Ao contrário de muitas soluções tradicionais que apenas geram alertas, o Shannon se comporta como um... "Hacker ético freelancer" focado em invadir seu aplicativo antes de qualquer atacante real. A filosofia deles é clara: é melhor que seu próprio sistema de defesa detecte e explore falhas do que alguém com intenções maliciosas fazê-lo. E tudo isso é alcançado por meio da integração com tecnologias modernas, navegadores automatizados, medidas de segurança do navegador, modelos avançados de IA e ferramentas de segurança clássicas.

O que é a Shannon AI e por que está gerando tanta repercussão?

Em essência, Shannon é uma testador de penetração com inteligência artificial Projetado para testar aplicações web e APIs com uma abordagem ofensiva. Sua principal missão é localizar vulnerabilidades críticas e mostrar como explorá-las na prática, sem se prender a teorias ou simples alertas de risco.

Enquanto sua equipe de desenvolvimento e agentes de IA estão ocupados criando novos recursos, Shannon atua como membro permanente da Equipe Vermelha. Ele tenta quebrar tudo o que está sendo implantado. É o complemento perfeito para ambientes que usam Claude Code, Cursor, OpenCode ou outras ferramentas de desenvolvimento autônomo, pois audita o código produzido antes que ele chegue à produção.

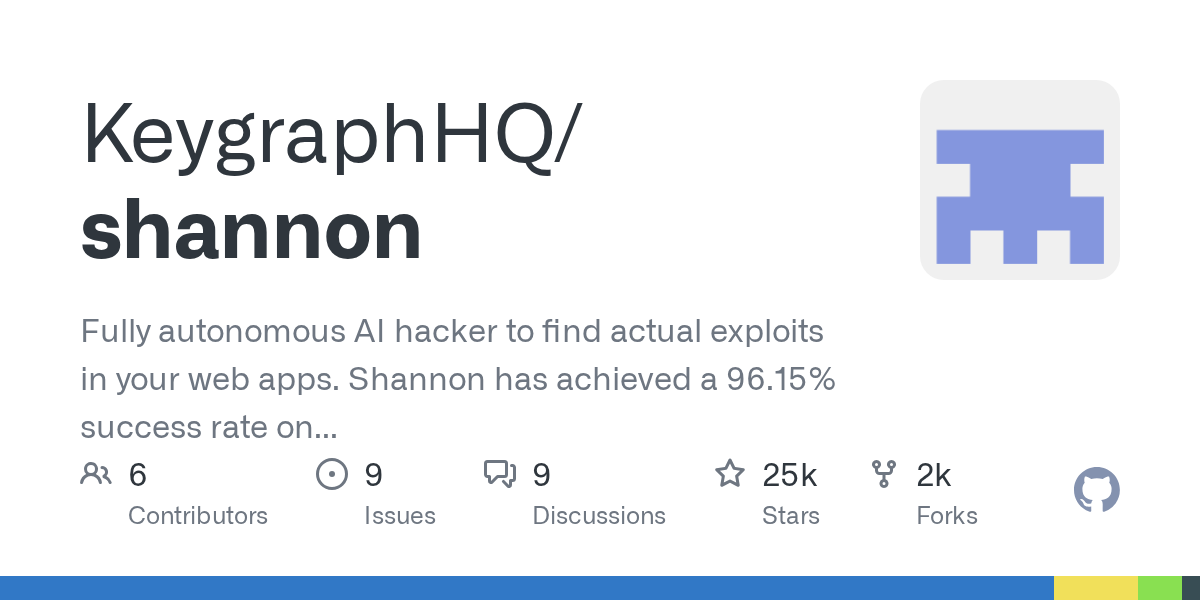

Esta ferramenta foi criada e é mantida por KeygraphHQA Shannon, uma organização focada em cibersegurança ofensiva, se diferencia de outros projetos. A Shannon não se limita a identificar padrões suspeitos: ela gera e executa exploits funcionais para validar se a vulnerabilidade realmente permite um ataque bem-sucedido.

Um aspecto fundamental que o diferencia das soluções clássicas é que ele funciona como um pentester "whitebox" sob demandaEle pode analisar tanto o código-fonte quanto o aplicativo em execução, fornecendo um contexto muito rico para traçar rotas de ataque realistas e eficazes.

De scanners clássicos a testes de penetração autônomos com inteligência artificial.

Durante anos, os profissionais de segurança têm confiado em ferramentas como Nmap, Metasploit, Nessus, Burp Suite, Wireshark ou Aircrack-ng para automatizar partes de suas auditorias. Essas soluções continuam sendo essenciais, mas têm uma limitação clara: dependem da intervenção humana para elaborar estratégias de ataque complexas e correlacionar as descobertas; é por isso que... higiene digital E processos bem definidos continuam sendo essenciais.

Shannon dá um salto significativo ao combinar o melhor dessas utilidades com um Motor de raciocínio autônomo baseado em IAEm vez de apenas executar módulos predefinidos, ele é capaz de analisar o código-fonte, observar o comportamento real do aplicativo e gerar ataques personalizados, adaptados ao ambiente específico que está sendo auditado.

Essa abordagem representa uma diferença notável em comparação com ferramentas como o Metasploit, que dependem de um banco de dados de exploração estáticoShannon, por outro lado, consegue conceber novas cadeias de exploração em tempo real, tomando decisões à medida que avança no reconhecimento e na exploração do alvo.

Outra característica distintiva é o seu foco em resultados práticos: opera segundo uma espécie de política de "Sem um exploit funcional, não há vulnerabilidade."Em outras palavras, se a IA não conseguir demonstrar o impacto real de uma falha, ela não a incluirá no relatório, reduzindo drasticamente os falsos positivos que frequentemente sobrecarregam as equipes de segurança.

Tudo isso é suportado pelo uso de SDK do Agente Claude da Anthropic, sobre a qual é construída uma arquitetura multiagente capaz de coordenar fases de análise estática, exploração dinâmica da aplicação e execução de ataques em paralelo para ganhar velocidade e profundidade.

Caso de uso: Preencher a lacuna entre implantações contínuas e testes de intrusão anuais.

Com o surgimento de ambientes de desenvolvimento como Claude Code, Cursor e OpenCode, muitas equipes estão implantando código quase continuamente, enquanto seus Os testes de intrusão tradicionais são realizados apenas uma ou duas vezes por ano.Isso cria uma enorme brecha de segurança: centenas de alterações chegam à produção sem terem sido revisadas com a mesma profundidade.

Shannon foi criada precisamente para preencher essa lacuna, funcionando como uma Auditoria de segurança recorrente que você pode contratar sob demanda A cada nova versão. Em vez de esperar pelo próximo relatório anual, você pode colocar a IA para trabalhar após cada grande alteração no backend, frontend ou em suas APIs.

O objetivo dos criadores é que "Shannon quebre sua aplicação web antes de qualquer outra pessoa", buscando autonomamente vetores de ataque no código, validando-os em tempo real com um navegador integrado e entregando uma solução. prova de conceito totalmente reproduzível para cada falha confirmada.

Na prática, isso se traduz em um ciclo de desenvolvimento mais seguro: enquanto os agentes de desenvolvimento geram novas funcionalidades, Shannon atua como seu equivalente ofensivo., testando autenticações, fluxos de negócios e pontos de entrada expostos externamente.

Essa filosofia levou até mesmo a integrações específicas, como a plugin opencode-shannon-pluginIsso permite que o Shannon seja executado diretamente de ambientes de desenvolvimento autônomos, como o OpenCode. Dessa forma, a segurança deixa de ser uma fase isolada e passa a ser incorporada ao próprio fluxo de trabalho dos agentes.

Arquitetura interna e fases de um teste de Shannon

Shannon foi projetado para imitar a metodologia de um pentester humano experiente, mas levada ao extremo. Automação multiagente com IASeu funcionamento está organizado em quatro fases principais que abrangem tudo, desde a avaliação inicial até a elaboração do relatório final.

Na primeira etapa, a ferramenta executa uma mapeamento abrangente da superfície de ataqueA ferramenta analisa o código-fonte disponível, utiliza utilitários como Nmap e Subfinder para descobrir portas, serviços e subdomínios, e explora a aplicação em tempo real com um navegador automatizado. O resultado é uma visão detalhada de endpoints, APIs, mecanismos de autenticação, fluxos de login (incluindo SSO e 2FA) e caminhos críticos de negócios.

Em seguida, utilizando todas essas informações, um conjunto de agentes especializados, categorizados pela OWASP, é implantado. Esses agentes trabalham em paralelo, buscando vulnerabilidades potenciais em injeção, XSS, SSRF ou problemas de autenticação e autorizaçãoPara vulnerabilidades complexas, Shannon consegue rastrear o fluxo de dados desde a entrada do usuário até pontos perigosos no código (pontos de entrada), criando hipóteses sobre como cada caminho poderia ser explorado.

A terceira fase concentra-se inteiramente na exploração prática. Os agentes de exploração recebem essas rotas hipotéticas e tentam transformá-las em... ataques reais usando scripts, chamadas de linha de comando e ações do navegadorApenas as vulnerabilidades que podem ser exploradas com impacto demonstrável passam pelo filtro e são mantidas no relatório.

Finalmente, um agente de relatórios reúne todas as informações de reconhecimento, resultados de exploração e evidências obtidas (como respostas HTTP, dados exfiltrados ou alterações de privilégios) e as transforma em um relatório. Relatório de teste de penetração profissional focado exclusivamente em descobertas exploráveis.Cada vulnerabilidade inclui descrição, impacto, passos para reproduzi-la e um exploit pronto para copiar e colar.

Resultados em benchmarks e aplicações vulneráveis de referência

Para validar sua eficácia, os criadores do Shannon o testaram contra diversos aplicativos padrão do setor, intencionalmente vulneráveis. Um dos mais conhecidos é Loja de sucos OWASP, um site projetado especificamente para testar ferramentas de segurança.

Nesse ambiente, Shannon conseguiu encontrar mais de 20 vulnerabilidades de alto impacto em uma única execução automatizada, incluindo casos tão graves como a completa evasão da autenticação, a extração completa do banco de dados de usuários por meio de ataques de injeção e a elevação de privilégios para contas de administrador, explorando fluxos de registro mal protegidos.

A ferramenta também detectou falhas sistêmicas de autorização do tipo IDOR (Insecure Direct Object References), que permitiam o acesso e a modificação de dados de outros usuários, bem como uma vulnerabilidade SSRF que possibilitava a realização de reconhecimento interno da rede a partir do próprio servidor comprometido.

Em outro teste de desempenho, aplicado a uma API vulnerável mantida pela Checkmarx e voltada para o OWASP API Security Top 10, Shannon identificou aproximadamente 15 vulnerabilidades críticas e de alta gravidadeEssas vulnerabilidades incluem um ataque de injeção em nível de raiz explorando um endpoint de depuração oculto, a exploração de uma API v1 legada para burlar a autenticação e uma escalada de privilégios para administrador usando uma vulnerabilidade na Atribuição em Massa durante atualizações de perfil.

Esses exercícios também incluíram uma validação interessante: a IA confirmou corretamente que certas defesas anti-XSS eram robustas, evitando falsos positivos. O mesmo ocorreu em testes em uma API vulnerável moderna, alinhada com a OWASP, onde Shannon conseguiu comprometer completamente o aplicativo usando ataques avançados contra JWT (alg:none, confusão de algoritmo, manipulação de crianças com chaves fracas) e exfiltração de credenciais de um banco de dados PostgreSQL, além da exploração de SSRF para encaminhar tokens de autenticação internos para serviços externos.

Edições disponíveis: Shannon Lite e Shannon Pro

O Shannon está atualmente disponível em duas versões diferentes, projetadas para diferentes tipos de usuários e necessidades de segurança. Por um lado, temos Shannon Lite, lançado como software de código aberto sob a licença AGPL-3.0.Por outro lado, o Shannon Pro é uma edição comercial destinada a empresas com requisitos mais exigentes.

A edição Lite inclui o núcleo da estrutura de teste de intrusão autônomaIsso permite que equipes de segurança, pesquisadores independentes e administradores de sistemas auditem seus próprios aplicativos sem custos de licenciamento. É ideal para testes internos, treinamento e validação periódica de serviços críticos.

O Shannon Pro se baseia nos fundamentos do Lite, mas adiciona um Motor avançado de análise de fluxo de dados baseado em LLMInspirado por pesquisas como o artigo LLMDFA, este componente é voltado para ambientes corporativos onde são necessárias uma cobertura mais profunda e uma compreensão abrangente de aplicações grandes, monolíticas ou distribuídas.

Além disso, a edição Pro foi projetada para se integrar perfeitamente a... Pipelines de CI/CD e fluxos de desenvolvimento corporativo, oferecendo recursos adicionais, suporte dedicado e capacidades aprimoradas de análise profunda de código que superam as limitações de contexto dos modelos de linguagem padrão.

Em ambos os casos, os responsáveis insistem que o Shannon Pro e o Lite complementam a experiência dos pentesters humanos, uma vez que a IA fornece uma base muito sólida de descobertas exploráveis sobre as quais os especialistas podem aprofundar e contextualizar os riscos em cada organização.

Requisitos, implantação e operação prática

Para colocar Shannon em funcionamento, você precisa, como base, de um ambiente com Docker instaladoComo toda a infraestrutura de testes é configurada usando contêineres, estes são responsáveis por executar os diversos agentes, o navegador automatizado, as ferramentas auxiliares de reconhecimento e o sistema de orquestração interno.

Em relação à inteligência artificial, é essencial ter credenciais válidas de um provedor de modeloA opção recomendada para desenvolvedores é usar uma chave de API da Anthropic para trabalhar com os modelos do Claude por meio do console. Como alternativa, você pode usar um token OAuth do Claude Code ou, experimentalmente e sem suporte oficial, rotear solicitações usando um modo "roteador" que permite o uso de modelos OpenAI ou Google Gemini via OpenRouter.

O fluxo de trabalho básico envolve a execução de um comando de varredura especificando o alvo e outros parâmetros (como o repositório de código a ser analisado ou as configurações de autenticação). A partir daí, Shannon cria e inicia os contêineres necessários, inicia o fluxo de trabalho e retorna um identificador de sessão.Todo o teste de penetração é executado em segundo plano, sem a necessidade de monitoramento constante.

O sistema utiliza um mecanismo de espaços de trabalho persistentes Isso permite retomar execuções interrompidas ou com falha sem repetir o trabalho já realizado. Cada execução cria um diretório na pasta audit-logs com um nome gerado automaticamente com base no objetivo e um identificador de sessão. Você pode atribuir nomes personalizados aos espaços de trabalho usando uma variável de ambiente, facilitando a revisão posterior dos resultados ou a retomada de processos.

Quando um espaço de trabalho existente é retomado, Shannon verifica quais agentes foram executados com sucesso e retoma apenas as partes restantes a partir de um estado limpo. Para garantir a consistência, o progresso de cada agente é registrado usando O Git realiza commits dentro do próprio espaço de trabalho.garantindo que qualquer nova tentativa comece a partir de uma base verificada.

Suporte para diferentes sistemas, repositórios e configurações.

Ao organizar os objetivos, Shannon espera que os repositórios a serem analisados estejam localizados dentro do diretório. ./repos/ na raiz do projetoO parâmetro REPO se refere ao nome da pasta dentro desse local, portanto, basta copiar ou clonar o código que desejamos auditar para esse caminho para que ele possa ser processado.

Estão sendo considerados cenários de monorepositório, onde todo o código é centralizado, bem como Aplicações com múltiplos repositórios (frontend e backend separados)Nesses casos, a análise pode ser configurada para que a IA tenha visibilidade global do sistema distribuído e possa correlacionar fluxos entre serviços.

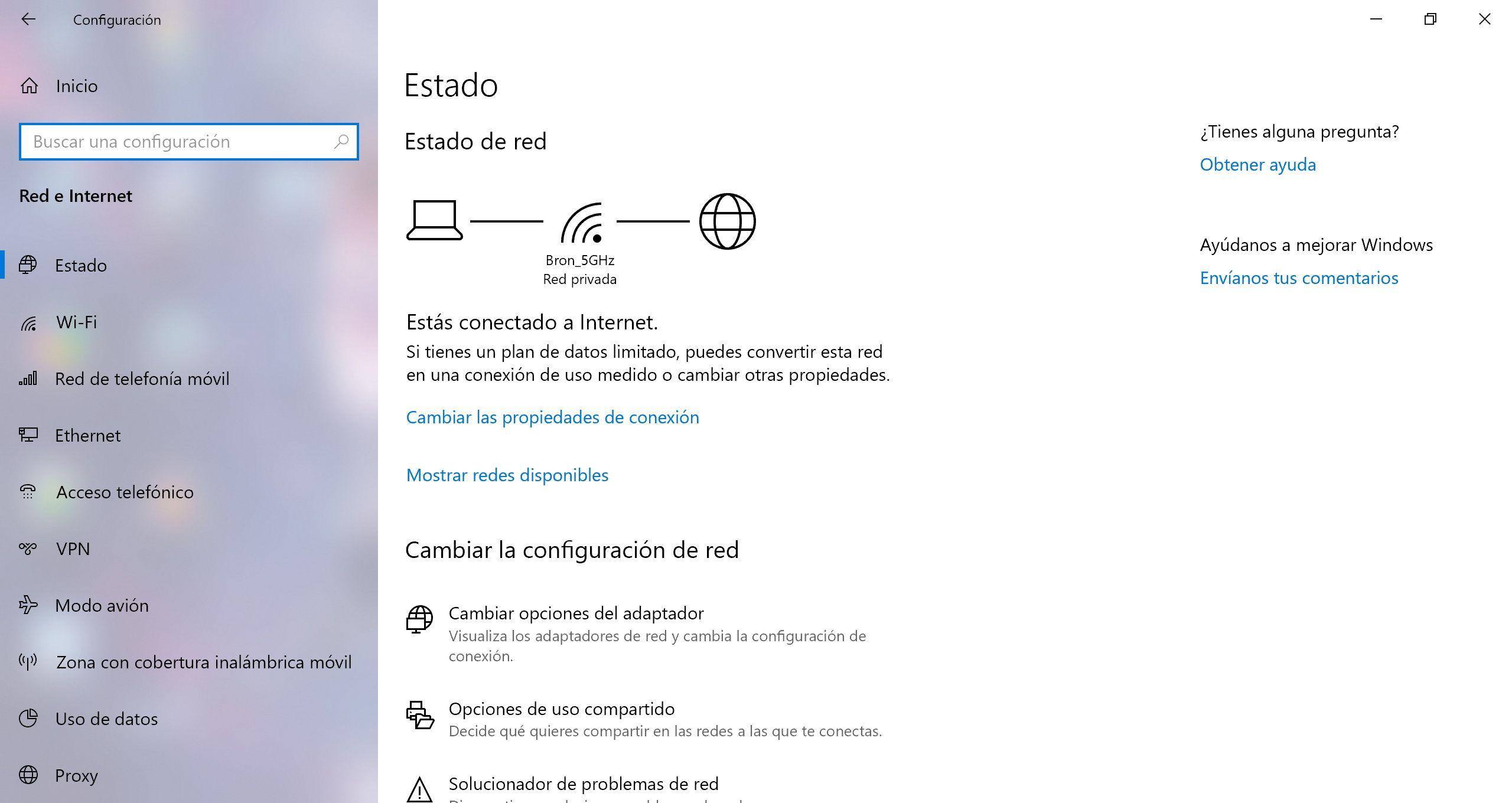

Em relação à compatibilidade com sistemas operacionais, o Shannon é bastante flexível. No Windows, ele pode ser executado nativamente usando o Git Bash juntamente com o Docker Desktop, ou via WSL 2, que é a opção recomendada.e é aconselhável se candidatar. reforço da segurança de laptops quando as auditorias são realizadas a partir de dispositivos móveis.

Para acessar a interface web do Temporal (o sistema de orquestração que ele utiliza), você precisa obter o endereço IP do WSL usando o comando `ip addr` e conectar-se a partir de um navegador Windows ao URL gerado usando a porta 8233. O Windows Defender pode sinalizar certos arquivos de resultados de pesquisa que contenham código de exploração como maliciosos; os autores alertam que estes são falsos positivos relacionados a testes de exploração e indicar que uma exclusão pode ser adicionada ao diretório Shannon.

No Linux com Docker nativo, pode ser necessário preceder alguns comandos com `sudo`, dependendo das permissões do socket do Docker. Já no macOS, o processo é bastante direto, desde que o Docker Desktop esteja instalado e configurado corretamente. Em todos os casos, é recomendável verificar as permissões dos arquivos de saída para evitar problemas de leitura ou gravação.

Testes locais, configuração avançada e utilização de outros modelos.

Ao testar aplicações executadas localmente, é importante ter em mente que os contêineres Docker não podem acessar diretamente os recursos do sistema. localhost da máquina hostEm vez disso, deve-se usar o nome de host especial host.docker.internal, que redireciona o tráfego dos contêineres para a máquina host, permitindo que varreduras e ataques sejam executados corretamente contra o ambiente de desenvolvimento.

Embora seja possível executar o Shannon sem um arquivo de configuração dedicado, é altamente recomendável criar um para habilitá-lo. testes autenticados e análises mais personalizadasEsses arquivos de configuração estão localizados na pasta ./configs/, que é montada automaticamente dentro dos contêineres para que sejam acessíveis pelos agentes de IA.

Partindo de um arquivo de exemplo, você pode ajustar parâmetros como credenciais, caminhos de login, tokens, URLs específicos a serem priorizados ou exclusões. Se o aplicativo utiliza autenticação de dois fatores baseada em TOTP, basta adicionar o segredo correspondente à configuração para que a IA o gere. códigos de uso único gerados automaticamente durante os testesdessa forma, conclui-se todo o fluxo de autenticação exatamente como um usuário legítimo faria.

Em modo experimental, o Shannon pode encaminhar suas solicitações de IA por meio de um componente chamado claude-code-router, que permite trabalhar com modelos alternativos como o GPT-5.2, o GPT-5-Mini ou a família Gemini 3 Utilizando o OpenRouter. Para isso, você deve incluir a chave de cada provedor no arquivo .env e executar a ferramenta com a variável ROUTER definida como verdadeira, para que o tráfego seja redirecionado para esses modelos.

Os desenvolvedores enfatizam que esse modo não é oficialmente suportado e que o A qualidade e a estabilidade dos resultados dependem muito do modelo escolhido.Alguns podem ter dificuldades para concluir as fases iniciais, como o reconhecimento, ou apresentar resultados inconsistentes se o roteamento não estiver configurado corretamente. Por esse motivo, a configuração ideal e mais testada continua sendo o uso de modelos Claude por meio do SDK Anthropic.

Tipos de vulnerabilidades abrangidas e limitações atuais

Em sua versão Lite, o Shannon se concentra em um conjunto de vulnerabilidades consideradas críticas pelo padrão OWASP. Especificamente, ele visa [inserir aqui o alvo aqui]. Falhas de autenticação e autorização, vulnerabilidades de injeção, Cross-Site Scripting (XSS) e Server-Side Request Forgery (SSRF).A ideia é priorizar os tipos de problemas que têm maior impacto e são claramente exploráveis.

Essa abordagem de "teste por exploração" implica que Apenas as vulnerabilidades que a IA consegue explorar eficazmente são reportadas.Portanto, nem todos os possíveis riscos de segurança existentes em uma aplicação serão abordados, especialmente aqueles que exigem uma análise puramente estática ou que dependem de configurações externas, bibliotecas de terceiros desatualizadas ou políticas de infraestrutura complexas.

Entre os tipos de falhas que o Shannon Lite não aborda estão, por exemplo, vulnerabilidades em dependências de terceiros detectadas apenas por meio de análise SCA, configurações de servidor inseguras, problemas no Cadena de Suministro ou certos padrões de insegurança que não se prestam bem à exploração automatizada direta.

Para melhor abranger esses cenários, a edição Pro se baseia em seus mecanismo de análise de fluxo de dados em larga escala, capaz de construir uma visão mais completa de como as informações sensíveis circulam por toda a base de código e detectar relações mais sutis do que um modelo com uma janela de contexto limitada não conseguiria abranger em uma única passagem.

Em todo caso, os responsáveis salientam que, embora a ferramenta se esforce para eliminar falsos positivos, A revisão humana das conclusões continua sendo essencial.Em alguns casos, os modelos de linguagem podem gerar explicações exageradas ou imprecisas, portanto, um especialista deve validar cada vulnerabilidade antes de tomar decisões críticas de negócios ou segurança.

Gestão de custos, prazos de execução e resultados

O uso do algoritmo de Shannon com modelos avançados como o Sonnet de Claude 4.5 tem um custo associado diretamente ligado ao consumo de tokens durante a análise. De acordo com as estimativas dos desenvolvedores, Uma execução completa pode custar cerca de 50 dólares.No entanto, esse valor varia dependendo do tamanho e da complexidade da aplicação em questão, bem como do modelo específico utilizado.

Em termos de duração, uma corrida padrão do Shannon Lite normalmente leva cerca de De 1 a 1,5 horas para concluir todas as fases.Desde o reconhecimento até a geração do relatório, esse tempo é reduzido graças ao uso do processamento paralelo, já que os diferentes agentes responsáveis por encontrar e explorar vulnerabilidades trabalham simultaneamente em vetores distintos.

Todos os resultados são armazenados por padrão no caminho ./audit-logs/{hostname}_{sessionId}/, onde ambos os registros detalhados do processo, como relatórios finaisÉ possível personalizar o local de saída com o parâmetro –output, o que é útil para integração com sistemas de armazenamento centralizados ou ferramentas de gerenciamento de relatórios.

A estrutura de saída inclui documentação técnica, evidências de exploração (como payloads, respostas do servidor ou dados extraídos) e os arquivos necessários para reproduzir os testes. Em alguns sistemas, especialmente no Windows, esses arquivos podem ser sinalizados como malware por softwares antivírus devido ao seu conteúdo de exploração, algo que os autores descrevem como falsos positivos esperados com esse tipo de ferramenta.

Em termos de licenciamento, o Shannon Lite é distribuído sob Licença Pública Geral GNU Affero v3.0 (AGPL-3.0)Isso permite que o software seja usado gratuitamente para testes internos, modificado de forma privada e adaptado às necessidades de cada organização. As obrigações de liberação de alterações são acionadas principalmente quando o Shannon é oferecido como um serviço a terceiros (por exemplo, em um modelo SaaS), caso em que as modificações principais devem ser tornadas públicas.

Integração com OpenCode e fluxos de trabalho de desenvolvimento baseados em agentes.

Um dos cenários em que Shannon se encaixa particularmente bem é em ambientes de desenvolvimento baseados em agentes orientados por IA, como... Código aberto para desenvolvimento autônomoNesses contextos, os agentes podem gerar grandes quantidades de código em alta velocidade, o que aumenta o risco de introduzir vulnerabilidades sem que a equipe humana consiga revisar tudo em detalhes.

Para solucionar esse problema, surgiu o plugin opencode-shannon-plugin, mantido no GitHub pela conta vichhka-git. Este plugin permite Invoque Shannon diretamente do ecossistema OpenCode.Integrando-o aos fluxos de trabalho para auditar solicitações de pull e código local antes de mesclá-los ou implantá-los.

O conceito proposto pelos seus criadores é o de um ambiente de "codificação de vibrações", onde a segurança não é uma reflexão tardia, mas sim parte integrante do ciclo. Shannon torna-se, assim, uma "Agente da Equipe Vermelha" que trabalha lado a lado com agentes de desenvolvimento., analisando de forma independente o que estão produzindo e só se manifestando quando encontram verdadeiras falhas.

A instalação do plugin geralmente segue um padrão simples: ele é clonado ou copiado para o diretório .opencode/plugin/, o OpenCode é reiniciado e as variáveis de ambiente necessárias são configuradas para que o núcleo do Shannon possa ser executado (credenciais do provedor de IA, caminhos, etc.). A partir daí, o teste de intrusão automatizado torna-se apenas mais uma etapa na cadeia de ferramentas do projeto.

Dessa forma, as equipes podem se aproximar da ideia de um Conjunto completo de agentes, onde alguns constroem e outros atacam.reduzindo drasticamente a possibilidade de vulnerabilidades graves geradas por IA chegarem à produção sem terem sido testadas por outra IA com foco ofensivo.

Uso responsável, ética e o papel do pentester humano

Os criadores de Shannon insistem que é uma ferramenta de hacking ético destinada a melhorar a segurançaNão se destina a uso malicioso. A própria natureza do software, que executa exploits reais e pode modificar dados ou comprometer sistemas, torna essencial sempre obter autorização explícita antes de iniciar qualquer teste em um ambiente; além disso, é crucial saber quais etapas seguir e O que observar após um incidente de segurança cibernética caso algo dê errado.

Este não é um scanner passivo que simplesmente observa o tráfego ou enumera portas. Seus agentes de exploração são projetados para lançar ataques que podem alterar bancos de dados, criar contas, extrair credenciais ou manipular informações confidenciais.Portanto, os autores lembram aos usuários que eles assumem toda a responsabilidade legal e técnica pelo uso da ferramenta.

Apesar do alto nível de automação, a Shannon não pretende substituir completamente os testadores de penetração humanos. Na verdade, a combinação de experiência profissional e capacidades de automação de IA É isso que proporciona os melhores resultados. Um especialista consegue interpretar o contexto de negócios, priorizar riscos, identificar vetores não óbvios e elaborar testes manuais avançados com base em descobertas já validadas pela IA.

O uso contínuo do Shannon também permite que os pentesters se concentrem em tarefas mais criativas e de maior valor agregado, deixando a parte mais repetitiva e tediosa do processo para a ferramenta: novas tentativas de exploração, desenvolvimento de cronogramas de teste, gerenciamento de estados de agentes ou execução de baterias de payloads padrão.

Em última análise, Shannon está se revelando uma... Parceiro de trabalho ideal para equipes de segurança e desenvolvimento. Para quem deseja manter um alto nível de segurança em um ambiente onde o ritmo de implantações continua acelerando, integrar testes de intrusão como um serviço quase contínuo, em vez de um evento isolado e ocasional, é ideal.

Considerando tudo isso, a Shannon AI se posiciona como uma solução particularmente interessante para organizações que já trabalham com agentes de desenvolvimento baseados em IA ou implantações frequentes, pois permite um "hacker autônomo" que combina análise de código, exploração dinâmica de ambientes, exploração em situações reais e geração de relatórios profissionais, reduzindo falsos positivos e aproximando os testes de intrusão contínuos da realidade diária das equipes.

Escritor apaixonado pelo mundo dos bytes e da tecnologia em geral. Adoro compartilhar meu conhecimento por meio da escrita, e é isso que farei neste blog, mostrar a vocês tudo o que há de mais interessante sobre gadgets, software, hardware, tendências tecnológicas e muito mais. Meu objetivo é ajudá-lo a navegar no mundo digital de uma forma simples e divertida.