- Norma ISO/IEC 27701:2025 ustanawia niezależny system zarządzania prywatnością, który ma zastosowanie w każdej organizacji przetwarzającej dane osobowe.

- W nowej wersji wzmocniono podejście oparte na ryzyku, cykl życia danych i integrację z innymi systemami zarządzania, takimi jak ISO 27001.

- W przypadku organizacji, które uzyskały certyfikat już w 2019 r., przejście polega na restrukturyzacji systemu PIMS, wprowadzeniu nowych kontroli bezpieczeństwa i poprawieniu dowodów zgodności.

- Certyfikat ISO/IEC 27701:2025 jest strategicznym dowodem zaufania, odpowiedzialności i dojrzałości w zakresie ochrony danych osobowych.

La Prywatność i cyberbezpieczeństwo Stały się one dwoma największymi problemami każdej organizacji przetwarzającej dane osobowe. Z uwagi na RODO, lokalne przepisy, usługi w chmurze, sztuczną inteligencję i audytorów żądających dowodów, coraz trudniej jest wykazać, że wszystko jest robione poprawnie i spójnie, rok po roku.

W tym kontekście Norma ISO/IEC 27701:2025 Stała się międzynarodowym standardem referencyjnym w zakresie zarządzania prywatnością informacji. Aktualizacja z 2025 roku stanowi znaczący krok naprzód w porównaniu z wersją z 2019 roku: nie jest już jedynie „dodatkiem” do normy ISO 27001, lecz w pełni niezależnym systemem zarządzania, zaprojektowanym tak, aby umożliwić każdej organizacji certyfikację sposobu ochrony przetwarzanych danych osobowych.

Czym jest norma ISO/IEC 27701 i jaką rolę odgrywa w kwestii prywatności?

Norma ISO/IEC 27701 jest Międzynarodowa norma określająca wymagania Ustanowić, wdrożyć, utrzymywać i stale ulepszać system zarządzania informacjami o prywatności, znany jako PIMS (Privacy Information Management System). Innymi słowy, jest to ustrukturyzowana struktura, która reguluje wszystkie aspekty przetwarzania danych osobowych w organizacji.

Niniejsza norma ma na celu: kontrolerzy i podmioty przetwarzające informacji umożliwiających identyfikację osoby (PII, równoważnych Dane osobowe RODOCelem jest umożliwienie tym podmiotom wykazania za pomocą weryfikowalnych dowodów, że zarządzają prywatnością w sposób zgodny z prawem i najlepszymi praktykami międzynarodowymi.

Oprócz wymagań obowiązkowych norma ISO/IEC 27701 obejmuje: praktyczne wskazówki aby pomóc we wdrażaniu i codziennym funkcjonowaniu systemu zarządzania. W ten sposób wyraźnie rozróżnia on, co będzie przedmiotem audytu, a co służy jako wskazówka do skutecznego stosowania kontroli.

Norma ma zastosowanie do: organizacje dowolnej wielkości i sektoraPrzedsiębiorstwa publiczne i prywatne, administracje publiczne, organizacje pozarządowe, dostawcy usług w chmurze, Startupy AIFirmy SaaS itp. Dopóki przetwarzane są dane osobowe, wszystko jest w porządku.

Dlaczego norma ISO/IEC 27701 jest tak ważna w roku 2025 i później

Dzisiaj Dane osobowe są jednym z najczulszych aktywów z dowolnej organizacji. Obywatele, organy regulacyjne i partnerzy biznesowi nie zadowalają się już deklaracjami dobrych intencji: chcą dowodów na to, że prywatność jest zarządzana w sposób poważny, systematyczny i weryfikowalny.

Norma ISO/IEC 27701 zapewnia właśnie takie ramy: globalnie uznawany system zarządzania prywatnością Pomaga zarządzać ryzykiem, definiować obowiązki i demonstrować proaktywną rozliczalność. Jest szczególnie zgodny z RODO, które w krajach takich jak Hiszpania bardzo dobrze wpisuje się w LOPDGDD, a w przestrzeni publicznej – w Ramy Bezpieczeństwa Narodowego.

Wśród głównych zalet wdrożenia i certyfikacji systemu PIMS zgodnie z normą ISO/IEC 27701 na szczególną uwagę zasługują następujące korzyści: wzmocnić możliwości ochrony danych, ułatwić demonstrację zgodności z przepisami, zaszczepić zaufanie klientów, współpracowników i organów regulacyjnych oraz stworzyć solidne podstawy do włączenia prywatności do kultury korporacyjnej.

Aktualizacja z 2025 r. pojawia się również w momencie, gdy zaawansowana analityka i usługi w chmurze Radykalnie zmieniły sposób gromadzenia, przetwarzania i udostępniania informacji. Standard dostosowuje się do tego nowego ekosystemu technologicznego i regulacyjnego, wprowadzając wyraźne odniesienia do sztucznej inteligencji, środowisk wielochmurowych, zautomatyzowanego podejmowania decyzji i transgranicznego przetwarzania danych.

Krótko mówiąc, norma ISO/IEC 27701:2025 uznaje prywatność za strategiczny element biznesuI nie tylko jako zobowiązanie prawne czy techniczne. Stanowi ono oznakę dojrzałości i wiarygodności w oczach klientów, partnerów, inwestorów i władz.

Od rozszerzenia ISO 27001 do samodzielnej normy

Jedną z najbardziej radykalnych zmian w nowej wersji jest to, że Przestaje być jedynie rozszerzeniem normy ISO/IEC 27001. Edycja z 2019 r. wymagała najpierw posiadania Systemu Zarządzania Bezpieczeństwem Informacji (SZBI) certyfikowanego zgodnie z normą ISO 27001, a następnie dodania warstwy prywatności ISO 27701.

System ten stworzył istotną barierę wejścia dla organizacji dbających o prywatność, które nie potrzebowały lub nie mogły wdrożyć pełnego systemu zarządzania bezpieczeństwem informacji (ISMS). Firmy, które kładą duży nacisk na ochronę danych, podmioty sektora publicznego o ograniczonych zasobach lub firmy oparte na danych, objęte już innymi ramami bezpieczeństwa, takimi jak SOC 2, zostały zmuszone do przyjęcia normy ISO 27001.

Od 2025 roku norma ISO/IEC 27701 staje się normą niezależny standard systemu zarządzaniaz własną, nadrzędną strukturą (klauzule 4–10) na wzór pozostałych norm ISO. Oznacza to, że możliwe jest certyfikowanie systemu PIMS bez wcześniejszej certyfikacji ISO 27001, mimo że obie normy pozostają w pełni kompatybilne.

Ta zmiana otwiera drzwi do kilku bardzo interesujących scenariuszy: organizacji, które chcą jedynie certyfikacji prywatności, firm SaaS, które łączą SOC 2 dla bezpieczeństwa i ISO 27701 dla prywatności, organizacji pozarządowych lub administracji publicznej z dużą ilością danych osobowych, ale niewielkimi zasobami na wdrożenie kompletnego systemu zarządzania bezpieczeństwem informacji (ISMS) lub firm, które wolą zintegrować prywatność i bezpieczeństwo na podstawie dwóch reguł, które komunikują się ze sobą, ale mogą być zarządzane w różnym zakresie.

Równolegle pojawia się norma uzupełniająca ISO/IEC 27706:2025, która Ustala zasady gry dla jednostek certyfikujących. który audytuje PIMS, zastępując poprzednią normę ISO TS 27006-2:2021 i aktualizując infrastrukturę certyfikacji wokół normy ISO 27701.

Struktura i zasady wersji 2025

Norma ISO/IEC 27701:2025 przyjmuje struktura wysokiego poziomu (HLS) który jest już stosowany w innych normach systemów zarządzania, takich jak ISO 27001, ISO 9001 czy ISO 37301. Ułatwia to znacznie integrację, gdy organizacja posiada jednocześnie kilka certyfikowanych systemów.

Główne klauzule obejmują aspekty, które są dobrze rozpoznawalne dla każdego, kto zna rodzinę ISO: od kontekst organizacji i interesariuszy, od kierownictwa, planowania opartego na ryzyku, zasobów, operacji, oceny wyników i ciągłego doskonalenia. Wszystko to dotyczyło w szczególności zarządzania prywatnością.

Norma szczegółowo omawia m.in. następujące bloki: analizę kontekstu oraz wymogów prawnych i umownych dotyczących danych osobowych; zaangażowanie kadry kierowniczej wyższego szczeblaPolityka prywatności i przydzielanie ról; ocena ryzyka związanego z prywatnością i wyznaczanie celów; zasoby i umiejętności; kontrola operacyjna nad przetwarzaniem; audyty, wskaźniki i raporty zarządcze oraz mechanizmy ciągłego doskonalenia.

Kluczowym aspektem wersji na rok 2025 jest to, że przeorganizowuje i wzbogaca Załączniki. Załącznik A zachowuje mechanizmy kontroli mające zastosowanie do administratorów i podmiotów przetwarzających dane osobowe, ale z bardziej przejrzystym językiem i odniesieniami do obecnych środowisk, takich jak chmura obliczeniowa, sztuczna inteligencja i przetwarzanie transgraniczne. Załącznik B staje się bardziej praktycznym przewodnikiem wdrożeniowym, z zaleceniami dostosowanymi do różnych sektorów i wielkości organizacji.

Uproszczono również listę odniesień normatywnych. Wydanie z 2025 r. przyjmuje normę ISO/IEC 29100, czyli ramy ISO dotyczące prywatności, jako główne odniesienie i nie opiera się już, jak dotychczas, bezpośrednio na normach ISO 27001 ani ISO 27002, podkreślając w ten sposób swoją niezależność jako standard bez utraty spójności z ekosystemem bezpieczeństwa informacji.

W środowiskach, w których kluczowe znaczenie ma bezpieczeństwo techniczne, zaleca się uzupełnienie kontroli prywatności o praktyczne środki ochrony zasobów i punktów końcowych, na przykład: Kluczowe strategie ochrony urządzeń Pomagają ograniczyć ryzyko operacyjne wspierające PIMS.

Najważniejsze zmiany w porównaniu z normą ISO/IEC 27701:2019

Oprócz przejścia do samodzielnej normy, norma ISO/IEC 27701:2025 wprowadza szereg głębokie zmiany w strukturze i szczegółach swoich wymagań i załączników, nie zrywając z tym, co już istniało w przypadku organizacji, które uzyskały certyfikat w 2019 r.

Po pierwsze, uwzględnia się następujące elementy: klauzule zarządzania 4.1 do 10.2 Zgodne z ramami ISO 27001: kontekst organizacji, kierownictwo, planowanie, wsparcie, działanie, ocena wyników i doskonalenie. Dodano również specjalną klauzulę dotyczącą oceny wyników (monitorowanie, pomiary, audyt wewnętrzny i przegląd zarządzania) oraz kolejną poświęconą ciągłemu doskonaleniu PIMS.

Poprzednie sekcje opisujące konkretne wymagania PIMS w odniesieniu do ISO 27001 i ISO 27002 zostały zastąpione strukturą w pełni zgodną z ISO, w której klauzula 4 dotyczy kontekstu, klauzula 5 przywództwa, klauzula 6 planowania, klauzula 7 wsparcia, klauzula 8 eksploatacji, klauzula 9 wydajności i klauzula 10 doskonalenia. Dodano nawet dodatkową klauzulę, która zawiera informacje umożliwiające lepsze zrozumienie Załączniki C, D, E i F, gdzie rozszerzono przewodnik dotyczący elementów sterujących i mapowań.

Załączniki dotyczące prywatności zostały zmienione i zreorganizowane, co pozwoliło na konsolidację kontroli dla kontrolerów i podmiotów przetwarzających dane osobowe (wcześniej rozdzielonych w osobnych tabelach) w jednym załączniku A. Mimo że organizacja ulega zmianie, Wymagania dotyczące prywatności pozostają praktycznie niezmienioneUłatwia to życie tym, którzy już posiadają certyfikowany system PIMS.

Najważniejsza nowina znajduje się w zestawie 29 nowych kontroli bezpieczeństwa informacji zintegrowane z Tabelą A.3, która uzupełnia kontrolę prywatności o istotne elementy bezpieczeństwa: zasady bezpieczeństwa, klasyfikację informacji, zarządzanie tożsamościąKontrole te obejmują między innymi prawa dostępu, bezpieczeństwo w umowach z dostawcami, świadomość i szkolenia w zakresie bezpieczeństwa oraz zarządzanie incydentami. Zastępują one dawny punkt 6 normy ISO 27701:2019 i są bezpośrednio zgodne z wymogami normy ISO 27001:2022.

Podejście oparte na ryzyku i cykl życia danych

Sercem normy ISO/IEC 27701:2025 jest podejście do zarządzania ryzykiem prywatności jasno zdefiniowane. Norma wymaga identyfikacji, analizy i oceny ryzyka, jakie przetwarzanie danych osobowych może generować dla praw i wolności osób fizycznych.

Analiza ta jest zintegrowana z zarządzaniem ryzykiem bezpieczeństwa informacji, generując dwupoziomowa wizja: jedna organizacyjna (wpływ na podmiot, ciągłość działania, reputacja, sankcje itp.) i druga skupiona na interesariuszach (wpływ na ludzi, dyskryminacja, utrata kontroli nad ich danymi, szkody ekonomiczne lub emocjonalne itp.).

Na podstawie tej analizy wdrażane są odpowiednie mechanizmy kontroli, priorytetyzowane są zasoby i opracowywane są plany działań, zarówno zapobiegawcze, jak i dotyczące reagowania na incydenty. Wszystko to odbywa się zgodnie z cyklem PDCA (Planuj-Wykonaj-Sprawdź-Działaj), powszechnym w normach ISO, który napędza ciągłe doskonalenie i adaptacja gdy zmieniają się ryzyka technologiczne lub regulacyjne.

Wydanie z 2025 r. idzie o krok dalej, wyraźnie przyjmując podejście do cyklu życia danychObejmuje to wszystko, od gromadzenia danych osobowych (PII) po ich usuwanie, anonimizację lub pseudonimizację. Gwarantuje to integrację prywatności na wszystkich etapach przetwarzania, zgodnie z zasadami takimi jak „Prywatność w fazie projektowania” i „Prywatność w fazie domyślnej”.

W środowiskach, w których usługi AI, IoT, blockchain lub multicloud są już powszechne, norma wprowadza szczegółowe wytyczne dotyczące zarządzania ryzykiem wynikającym z zautomatyzowane podejmowanie decyzjiprofilowy lub łączenie dużych ilości danych, w tym odniesienia do przyszłej normy ISO/IEC 42001 dotyczącej zarządzania sztuczną inteligencją.

Integracja z innymi systemami zarządzania i ramami zgodności

Jedną z największych zalet normy ISO/IEC 27701:2025 jest jej zdolność do: wpasować się w zintegrowany ekosystem zarządzaniaDzięki strukturze HLS można ją łączyć z normami ISO/IEC 27001 (bezpieczeństwo informacji), ISO 31000 (zarządzanie ryzykiem), ISO 37301 (zgodność), ISO 9001 (jakość) lub przyszłą normą ISO/IEC 42001 (AI), wykorzystując wspólne procesy, takie jak zarządzanie dokumentacją, przeglądy zarządzania i audyty wewnętrzne.

W przypadku organizacji, które mają już dojrzały system zarządzania bezpieczeństwem informacji (ISMS), aktualizacja ułatwia jego utrzymanie Zintegrowany ISMS i PIMSOptymalizuje to wysiłki i ogranicza powielanie dowodów. Ci, którzy wolą działać samodzielnie, mogą również wdrożyć samodzielny system PIMS, co jest szczególnie przydatne dla organizacji, których głównym problemem jest RODO i inne przepisy o ochronie danych.

Norma ta jest bardzo dobrze zgodna z globalnymi ramami regulacyjnymi: w UE pełni funkcję solidna podstawa dowodowa dla zasady proaktywnej odpowiedzialności RODO; w innych obszarach pomaga wykazać zgodność z ramami takimi jak CCPA, LGPD lub innymi przepisami dotyczącymi prywatności. Ponadto może być uzupełniony raportami SOC 2, systemami bezpieczeństwa narodowego lub systemami certyfikacji sektorowej.

W praktyce wdrożenie normy ISO/IEC 27701:2025 pozwala na jasne zdefiniowanie zarządzanie prywatnością (kto o czym decyduje, kto ponosi ryzyko, jakie funkcje pełni IOD, w jaki sposób koordynowane są kwestie prawne, bezpieczeństwa, IT i biznesowe), wprowadź ramy ciągłej oceny ryzyka i zwiększ przejrzystość w relacjach z interesariuszami dzięki jasnym zasadom, powiadomieniom i mechanizmom wykonywania praw.

To zintegrowane podejście napędza przejście do modelu Prywatność jako kulturagdzie nie chodzi tylko o to, aby dokumenty były uporządkowane, ale o to, aby pracownicy rozumieli swoją rolę, otrzymali szkolenie, uczestniczyli w wykrywaniu zagrożeń i traktowali prywatność jako integralną część jakości usług.

Konkretne skutki dla inspektorów ochrony danych i inspektorów zgodności

Dla inspektorów ochrony danych (IOD) i zespołów ds. zgodności norma ISO/IEC 27701:2025 staje się bardzo konkretna mapa drogowa Jak wykazać, że RODO jest skutecznie stosowane. Rozporządzenie zawiera załącznik D, który mapuje mechanizmy kontroli i wymogi do artykułów rozporządzenia, ułatwiając powiązanie każdego obowiązku prawnego z dowodami operacyjnymi.

Na przykład w przypadku przeglądu prowadzonego przez Hiszpańską Agencję Ochrony Danych (AEPD) w zakresie zarządzania prawami osób, których dane dotyczą, kontrole A.1.3.7 i A.1.3.10 umożliwiają wykazanie istnienia udokumentowane procedury odbierać, rejestrować, przetwarzać i odpowiadać na wnioski o dostęp, sprostowanie, usunięcie, sprzeciw lub przenoszenie, z określonymi terminami, stronami odpowiedzialnymi i możliwością śledzenia.

Dobrą wiadomością jest to, że szczegółowe kontrole dla administratorów danych (Tabela A.1) i podmiotów przetwarzających dane (Tabela A.2) pozostają praktycznie niezmienione od 2019 r. Oznacza to, że w przypadku organizacji, które już uzyskały certyfikat, Przejście nie wymaga przebudowy całego systemuale raczej dostosować strukturę, wzmocnić komponent ryzyka związanego z prywatnością i lepiej udokumentować program bezpieczeństwa informacji, który obsługuje PIMS.

W złożonych środowiskach, w których współistnieje wiele podmiotów (współadministratorzy, podadministratorzy, dostawcy usług w chmurze, podmioty przetwarzające w państwach trzecich), nowa wersja pomaga udoskonalić umowy, matryce odpowiedzialności i mechanizmy monitorowania, redukując niejasności i niejasności, które często stwarzają problemy podczas audytu.

W praktyce norma staje się sprzymierzeńcem w przejściu od „przestrzegam w teorii” do „mam obiektywne i weryfikowalne dowody że spełniam„, co zmniejsza obawy w przypadku kontroli, roszczeń lub istotnych naruszeń bezpieczeństwa wymagających powiadomienia władz i osób zainteresowanych.

Przejście z normy ISO/IEC 27701:2019: terminy, kroki i typowe błędy

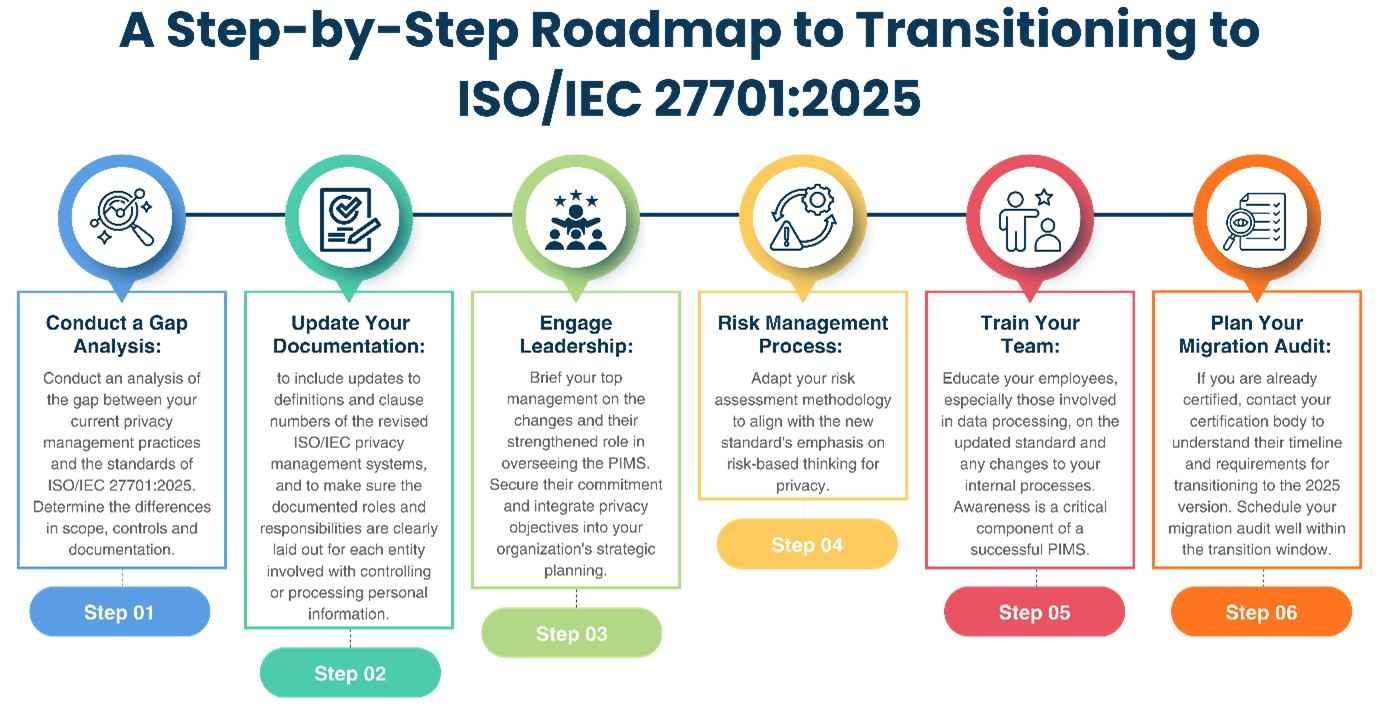

Organizacje, które posiadają już certyfikat ISO/IEC 27701:2019, mają: trzyletni okres przejściowy Od opublikowania wersji 2025, tj. do października 2028 r., w celu dostosowania swoich systemów zarządzania i przeprowadzenia audytu przejściowego we własnej jednostce certyfikującej.

Nie ma potrzeby zaczynać od zera: większość już wykonanej pracy pozostaje aktualna. Kluczem jest dostosowanie systemu do nowej struktury, z uwzględnieniem nowych mechanizmów kontroli bezpieczeństwa informacji. wzmocnić zarządzanie ryzykiem prywatności i dokonać przeglądu dokumentacji dotyczącej zarządzania, ról i procesów operacyjnych, aby upewnić się, że są one zgodne z zaktualizowanymi klauzulami.

Rozsądne kroki w celu przeprowadzenia uporządkowanego przejścia zazwyczaj obejmują analizę luk porównującą obecny system PIMS z wersją z 2025 r., aktualizację Oświadczenia o stosowalności w celu uwzględnienia zmienionych załączników, przegląd macierzy ryzyka związanego z prywatnością (w tym scenariuszy dotyczących sztucznej inteligencji, chmury i przepływów międzynarodowych), dostosowanie polityk, rejestrów i programów audytu wewnętrznego, przeszkolenie kluczowego personelu i zaplanowanie audytu przejścia z jednostką certyfikującą.

Wśród najczęstszych błędów w tym okresie przejściowym wyróżniają się trzy: czekanie do ostatniej chwili w przekonaniu, że „jest mnóstwo czasu”; ogranicz się do aktualizacji dokumentów bez sprawdzenia, czy praktyka została zgodna z rzeczywistością (audytorzy proszą o dowody, a nie tylko pliki PDF) oraz pominięcia znaczenia przetwarzania zautomatyzowanego i opartego na sztucznej inteligencji, które nie jest już kwestią marginalną, ale stanowi konkretny obszar zainteresowania oceny.

W przypadku organizacji, które już stosują normę ISO 27001:2022 zintegrowaną z normą ISO 27701:2019, zmiana powinna być stosunkowo prosta, ponieważ wiele koncepcji strukturalnych nowej normy 27701:2025 opiera się na elementach wprowadzonych w jej własnej rewizji do normy 27001:2022: większy nacisk na kontekst, podejście oparte na ryzyku, przywództwo i ciągłe doskonalenie.

ISO/IEC 27701 jako zaufane narzędzie i przewaga konkurencyjna

Oprócz zgodności z przepisami, głównym wkładem normy ISO/IEC 27701:2025 jest jej zdolność do: Budowanie i podtrzymywanie zaufania Jeśli chodzi o przetwarzanie danych osobowych. W środowisku, w którym wycieki, niejasne zastosowania sztucznej inteligencji i skandale związane z niewłaściwym wykorzystaniem informacji są na porządku dziennym, możliwość wykazania się dojrzałym systemem zarządzania ma ogromne znaczenie.

Dobrze wdrożony system PIMS pozwala pokazać klientom, partnerom i władzom, że organizacja traktuje prywatność poważnie: istnieją jasne zasady, znane są role i obowiązki, ryzyko jest okresowo oceniane, istnieją aktualne rejestry przetwarzania, monitorowane są wskaźniki, przeprowadzane są audyty wewnętrzne, a w przypadku wykrycia odchyleń podejmowane są działania.

Ma to bezpośredni wpływ na ład korporacyjny, zgodność, zarządzanie ryzykiem i kultura wewnętrznaNorma ta ma na celu zwiększenie ochrony prywatności, która nie będzie już wyłącznie kwestią „IOD”, ale stanie się zagadnieniem obejmującym wiele obszarów: marketing, IT, rozwój produktów, zasoby ludzkie, zakupy, obsługę klienta i zarządzanie ogólne.

W przypadku wielu organizacji, zwłaszcza w sektorach intensywnie przetwarzających dane (finanse, opieka zdrowotna, technologia, administracja publiczna, edukacja online itp.), certyfikacja ISO/IEC 27701:2025 staje się już wymaganie lub czynnik różnicujący przy zamykaniu umów, uczestnictwie w przetargach lub przeprowadzaniu procesów due diligence przez inwestorów.

Przyjęcie tego standardu nie jest jedynie kwestią „ochrony informacji”, ale zarządzania zaufaniem jako strategicznym zasobem: oferowania solidnych gwarancji, że dane osobowe są pod kontrolą, że zautomatyzowane decyzje są podejmowane z poszanowaniem praw ludzi, a organizacja jest przygotowana na skuteczną reakcję, jeśli coś pójdzie nie tak.

Pisarz z pasją zajmujący się światem bajtów i technologii w ogóle. Uwielbiam dzielić się swoją wiedzą poprzez pisanie i właśnie to będę robić na tym blogu, pokazywać Ci wszystkie najciekawsze rzeczy o gadżetach, oprogramowaniu, sprzęcie, trendach technologicznych i nie tylko. Moim celem jest pomóc Ci poruszać się po cyfrowym świecie w prosty i zabawny sposób.