- Dostęp do roota w Ubuntu jest zarządzany głównie za pomocą sudo, co ogranicza bezpośrednie logowanie i ułatwia śledzenie zdarzeń.

- Techniki eskalacji uprawnień łączą w sobie ostrożne wyliczanie, nadużywanie słabych konfiguracji, a czasami wykorzystywanie luk w jądrze.

- Luki takie jak CrackArmor i CVE-2026-3888 mogą spowodować eskalację zagrożeń krytycznych w systemie Ubuntu, jeśli nie zostaną zastosowane poprawki i środki zaradcze.

- Dobra strategia bezpieczeństwa wymaga zminimalizowania użycia uprawnień root, szczegółowego skonfigurowania sudo oraz audytu uprawnień, SUID, cron, PATH i NFS.

Jeśli pracujesz z Ubuntu codziennie, prędzej czy później będziesz musiał się z nim zapoznać uprawnienia roota do zarządzania systememInstalowanie pakietów, modyfikowanie usług, zmiana wrażliwych konfiguracji czy odzyskiwanie uszkodzonego komputera. Eskalacja do uprawnień roota w Ubuntu nie polega tylko na umiejętności pisania `sudo`, ale na pełnym zrozumieniu, co to oznacza, jakie ryzyko się z tym wiąże i jakie techniki (zarówno legalne, jak i obraźliwe) są stosowane, aby osiągnąć ten wrażliwy poziom dostępu.

W tym artykule przyjrzymy się szczegółowo, jak działa użytkownik root w Ubuntu, jak i kiedy używać sudo, jakie są zagrożenia związane z używaniem roli superużytkownika i przede wszystkim, co Prawdziwe metody eskalacji uprawnień w systemach Linux i Ubuntu Są one wykorzystywane w administracji, testach penetracyjnych i środowiskach korporacyjnych: exploity jądra, konfiguracje sudo, SUID, możliwości, cron, PATH, NFS, profile AppArmor i ostatnie luki w zabezpieczeniach, takie jak CrackArmor lub CVE-2026-3888.

Co oznacza posiadanie uprawnień roota w Ubuntu i czym różni się ta dystrybucja od innych?

W każdym systemie GNU/Linux konto główne to konto użytkownika z UID 0 i absolutna kontrola nad systemem operacyjnymMożesz odczytywać i zapisywać dowolne pliki, uruchamiać i zatrzymywać usługi, ładować moduły jądra, modyfikować uprawnienia, tworzyć użytkowników, montować systemy plików lub usuwać krytyczne pliki bez żadnych barier technicznych.

Ubuntu przyjmuje jednak bardzo odrębną filozofię bezpieczeństwa: konto główne istnieje, ale Domyślnie nie służy do bezpośredniego logowania.Po standardowej instalacji Ubuntu Desktop lub Server nie masz skonfigurowanego hasła roota i nie możesz zalogować się jako root ani na TTY, ani w interfejsie graficznym, ani za pośrednictwem SSH.

Zamiast tego Ubuntu decyduje się na użycie polecenia sudo (superużytkownik) jako warstwa bezpieczeństwaKażdy użytkownik należący do grupy sudo może wykonywać określone polecenia z uprawnieniami roota, uwierzytelniając się własnym hasłem. Ogranicza to efektywny czas, w którym dostępne są maksymalne uprawnienia, i zmniejsza bezpośrednią powierzchnię ataku na najsilniejsze konto w systemie.

Polityka ta ma jedną zasadniczą zaletę: umożliwia śledzenie postępów prac. Każde polecenie wykonane za pomocą sudo jest rejestrowane w plikach takich jak /var/log/auth.log lub w dzienniku systemd, odnotowując, kto, co i kiedy wykonał — jest to podstawowa funkcja w środowiskach z wieloma administratorami lub obowiązkami audytorów.

Prawdziwe ryzyko nieostrożnego używania uprawnień root w Ubuntu

Korzystanie z konta root bez przestrzegania podstawowych zasad to przepis na katastrofę. Głównym problemem nie jest złożoność techniczna, ale fakt, że Każdy błąd, nawet najgłupszy, ma globalny wpływ o systemie.

Jednym z najbardziej oczywistych zagrożeń jest przypadkowe usunięcie plików systemowychProsty błąd w klawiaturze w poleceniu `rm` lub `mv` może skutkować usunięciem całych katalogów, zmianą ścieżek krytycznych lub uszkodzeniem uprawnień. Klasycznym przykładem jest błędnie napisane polecenie `sudo rm -rf /` lub wykonanie polecenia w niewłaściwym środowisku, ale w praktyce samo wybranie niewłaściwej ścieżki lub terminala wystarczy, aby komputer stał się bezużyteczny.

Równie poważne jest wykonywanie skrypty o podejrzanym pochodzeniu z uprawnieniami rootaSkrypt pobrany z internetu, skopiowany z forum lub źle zarządzanego repozytorium może zawierać złośliwe (lub po prostu źle napisane) polecenia, które usuwają dane, instalują złośliwe oprogramowanie, modyfikują ustawienia zabezpieczeń lub tworzą tylne furtki. Uruchomiony jako root, żadne uprawnienia nie powstrzymają tego skryptu.

Narażenie na ataki również drastycznie wzrasta: jeśli włączysz bezpośrednie logowanie roota, na przykład przez SSH, Twój serwer staje się idealnym celem ataku siłowego.Osoba atakująca, która uzyska hasło roota lub zdoła dostać się lokalnie na to konto, będzie miała pełną kontrolę nad hostem i będzie mogła przyłączyć go do botnetu, zaszyfrować informacje lub przejść do innych wewnętrznych systemów.

Na koniec zaloguj się bezpośrednio jako root Znacznie pogarsza identyfikowalnośćWszystkie polecenia pojawiają się w dziennikach jako wykonane przez użytkownika root, bez rozróżniania, który administrator je uruchomił. Utrudnia to badanie incydentów, wyszukiwanie błędów w przypadku zmian i zapewnianie zgodności ze standardami takimi jak ISO 27001 lub PCI DSS.

Bezpieczne (i nie do końca bezpieczne) sposoby dostępu do roota w Ubuntu

Zdecydowanie zalecanym przez Ubuntu sposobem uzyskania wyższych uprawnień jest: używaj sudo od czasu do czasuPolecenie należy poprzedzić poleceniem `sudo`, a zostanie ono uruchomione z uprawnieniami roota i zapyta o hasło użytkownika, jeśli sesja tego wymaga.

Do szybkich zadań wystarczy zwykła składnia: argumenty polecenia sudoTypowe przykłady obejmują `sudo apt update` służące do aktualizacji listy pakietów, `sudo apt install` służące do instalowania oprogramowania, `sudo systemctl restart apache2` służące do ponownego uruchomienia usług lub `sudo nano /etc/ssh/sshd_config` służące do edycji chronionych plików konfiguracyjnych.

Jeśli musisz uruchomić kilka poleceń z rzędu i nie masz ochoty ciągle wpisywać `sudo`, możesz uzyskać tymczasową powłokę roota za pomocą sudo -io sudo su –Obie opcje powodują, że użytkownik znajduje się w interpreterze jako root; sudo -i lepiej replikuje całe środowisko logowania tego użytkownika, w tym zmienną PATH i zmienne środowiskowe, co zmniejsza dziwne zachowanie niektórych skryptów.

Aby wyjść z powłoki roota, wystarczy wpisać `exit` lub nacisnąć Ctrl+D. Nie należy pozostawiać otwartych sesji roota bez nadzoru, ponieważ każdy z dostępem fizycznym lub zdalnym może je wykorzystać do wprowadzenia krytycznych zmian bez konieczności ponownego uwierzytelniania.

Istnieje jednak możliwość Włącz hasło dla konta root za pomocą `sudo passwd root`Jest to jednak raczej wyjątek niż powszechna praktyka, zarezerwowana dla bardzo specyficznych przypadków (odzyskiwanie poważnie uszkodzonych systemów, specjalne konfiguracje w środowiskach zamkniętych itp.). Włączenie dostępu root za pomocą hasła otwiera dodatkowy wektor ataku i często jest sprzeczne z zaleceniami bezpieczeństwa Ubuntu.

Eskalacja uprawnień: podstawowe koncepcje w systemach Linux i Ubuntu

W testach penetracyjnych, audytach bezpieczeństwa, a nawet laboratoriach edukacyjnych, mówienie o „eskalacji roota” w Ubuntu oznacza w zasadzie przełączyć się z użytkownika o niewielkich uprawnieniach na konto root lub co najmniej równoważne zezwolenia.

Można wyróżnić dwa główne typy eskalacji uprawnień. Z jednej strony jest to wspinaczka pionowaDzieje się tak, gdy atakujący lub użytkownik przechodzi z konta bez uprawnień (na przykład standardowego lub użytkownika usługi) na konto o znacznie większych uprawnieniach, takie jak konto root lub administratora systemu. Z drugiej strony, istnieje wspinaczka pozioma, w którym zachowujesz ten sam poziom uprawnień, ale uzyskujesz dostęp do zasobów innego użytkownika, np. czytasz jego pliki osobiste lub pocztę e-mail.

Kluczem do osiągnięcia stabilnej eskalacji uprawnień jest wyczerpujące wyliczenie systemuNie działaj w ciemno: musisz zebrać informacje o wersji dystrybucji, wersji jądra, uruchomionych usługach, konfiguracjach sudo, plikach SUID, możliwościach, zadaniach cron, dostępnych systemach plików i wiele więcej.

Podstawowe polecenia wyliczeniowe w zainfekowanym systemie Ubuntu obejmują narzędzia takie jak hostname, uname -a, cat /proc/version lub cat /etc/issue, które są często używane do identyfikacji systemu i jądra; ps, ss lub netstat (choć przestarzałe) do sprawdzania procesów i połączeń; env do wyświetlania zmiennych środowiskowych; id, cat /etc/passwd i cat /etc/shadow (jeśli są czytelne) do wyświetlania danych kont; history do przeglądania historii poleceń; ifconfig lub ip a do interfejsów sieciowych; oraz find do lokalizowania interesujących plików i katalogów.

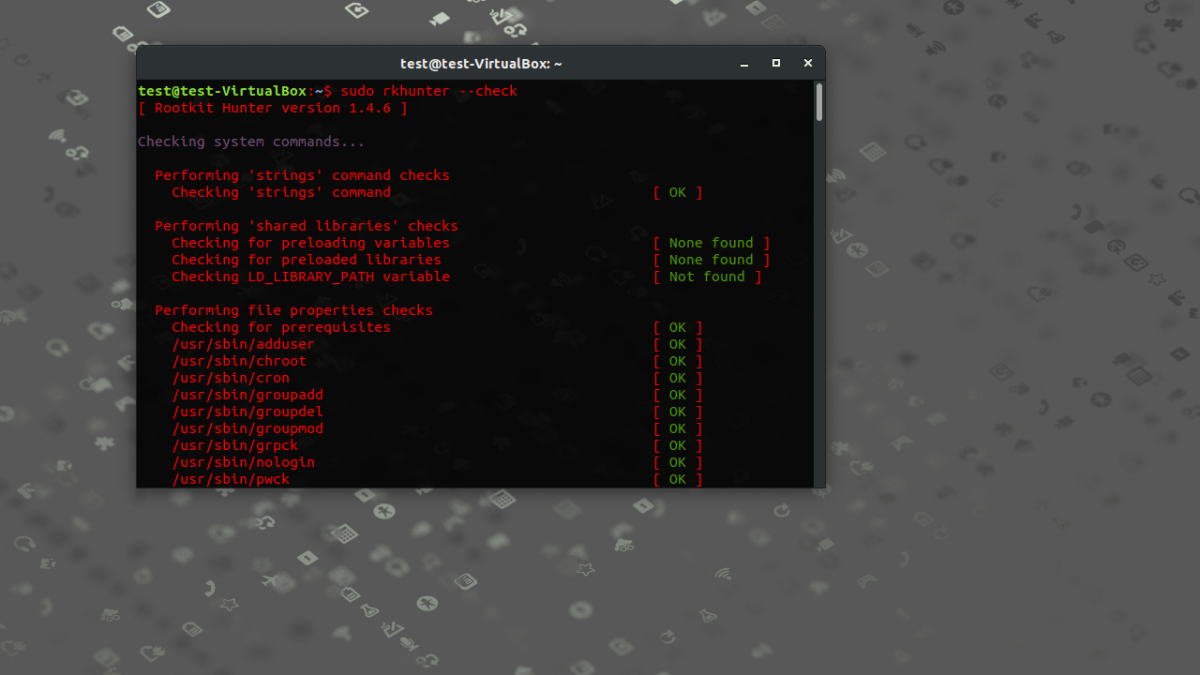

Oprócz ręcznego wyliczania istnieją konkretne skrypty do automatyzacji procesu w systemie Linux Te narzędzia znacznie ułatwiają życie: LinPEAS, LinEnum, Linux Exploit Suggester, Linux Smart Enumeration i Linux Priv Checker, a także wiele innych. Zazwyczaj wymieniają one znane luki w zabezpieczeniach jądra, niebezpieczne pliki binarne SUID, niebezpieczne konfiguracje sudo, a nawet sugerują konkretne exploity.

Ostatnie krytyczne luki w zabezpieczeniach: CrackArmor i CVE-2026-3888

W ostatnich latach zidentyfikowano szczególnie niebezpieczne wady, które mogą umożliwić Dostęp do roota w Ubuntu dla użytkowników bez uprawnieńDwoma istotnymi przykładami są CrackArmor, zestaw luk w zabezpieczeniach AppArmor, oraz luka CVE-2026-3888 w komponentach zarządzania systemem.

CrackArmor grupuje kilka luk w zabezpieczeniach Implementacja AppArmor w jądrze Linux (nie w projekcie obowiązkowego systemu kontroli dostępu), domyślnie obecne w dystrybucjach takich jak Ubuntu, Debian czy SUSE. Luki te pozwalają lokalnemu atakującemu bez uprawnień na obejście zasad bezpieczeństwa, przerwanie izolacji kontenera, spowodowanie awarii jądra, a przede wszystkim na eskalację uprawnień do poziomu roota.

Główna strategia CrackArmor polega na manipulowaniu pseudopliki w /sys/kernel/security/apparmor/ oraz poprzez użycie uprzywilejowanych narzędzi, takich jak proxy (sudo, postfix i inne). Słabości techniczne obejmują problemy takie jak mylący zastępca, użycie po zwolnieniu i pominięcie KASLR, które w połączeniu umożliwiają ładowanie lub usuwanie profili AppArmor, modyfikowanie pamięci jądra i unikanie przestrzeni nazw w środowiskach kontenerowych.

Szacuje się, że wpływ jest ogromny: szacuje się, że może to dotyczyć ponad 12 milionów systemów Linux, w tym Serwery korporacyjne, środowiska Kubernetes, chmura publiczna i urządzenia IoTJednakże wykorzystanie luki wymaga wcześniejszego dostępu lokalnego: nie jest to odległa luka w zabezpieczeniach, ale priorytetowy wektor ataku po jej wykorzystaniu.

Zalecane środki zaradcze obejmują stosowanie poprawek jądra, gdy tylko są dostępne, monitorowanie dostępu do /sys/kernel/security/apparmor/, sprawdzanie użycia narzędzi uprzywilejowanych, ograniczanie tworzenia przestrzeni nazw użytkowników, jeśli nie są one konieczne, a także audytowanie aktywnych profili AppArmor, zwiększenie rejestrowania i wykrywania nietypowego zachowania.

Równocześnie podatność CVE-2026-3888 bezpośrednio wpływa na ekosystem UbuntuTa luka dotyczy wersji takich jak Ubuntu 20.04 LTS, 22.04 LTS i niektórych wariantów obsługiwanych komercyjnie. Wynika ona z błędu w sposobie interakcji niektórych usług systemowych z plikami tymczasowymi i procesami uprzywilejowanymi, wynikającego z niewystarczającej weryfikacji uprawnień.

Typowa sztuczka polega na manipulowaniu plikami tymczasowymi, łączami symbolicznymi lub warunkami wyścigu, aby uprzywilejowany proces wykonuje polecenia atakującego jako root.Techniki takie jak tworzenie złośliwych dowiązań symbolicznych, nadużywanie warunków wyścigu w zarządzaniu uprawnieniami i wstrzykiwanie dowolnych poleceń pozwalają na wykorzystanie tego uprzywilejowanego procesu jako trampoliny.

Konsekwencje wykraczają poza dotkniętego hosta: po uzyskaniu uprawnień administratora na podatnym serwerze Ubuntu atakujący może wykradanie poufnych danych, naruszanie bezpieczeństwa kontenerów Dockerrozszerzyć atak na takie narzędzia jak Kubernetes czy OpenStack lub sabotować usługi o kluczowym znaczeniu dla przedsiębiorstwa.

Firma Canonical zareagowała, publikując poprawki wzmacniające mechanizmy sprawdzania uprawnień i obsługę plików tymczasowych. Oprócz pilnego wdrożenia tych aktualizacji, zaleca się ograniczenie dostępu lokalnego do systemów krytycznych i umożliwienie ścisłe monitorowanie operacji wykonywanych jako rootWyizoluj szczególnie wrażliwe procesy i aktywuj zaawansowane rejestrowanie w celu wykrywania potencjalnych prób wykorzystania luk w zabezpieczeniach.

Równocześnie, biorąc pod uwagę, że wiele metod obronnych opiera się na izolacji, warto przeanalizować mechanizmy takie jak pojemniki i klatki: w niektórych scenariuszach luka może umożliwiać przerwanie izolacji pojemników lub obejście innych środków, takich jak klatka chroot, co ułatwia wspinanie się do korzeni i trwałość.

Praktyczne techniki eskalacji do poziomu roota w Ubuntu

Oprócz konkretnych luk, powszechne jest ich wykorzystywanie w scenariuszach lub laboratoriach testów penetracyjnych. słabe konfiguracje lub niewłaściwie wykorzystane legalne funkcje Aby zwiększyć uprawnienia w Ubuntu, przyjrzyjmy się kilku najczęściej stosowanym technikom.

Jednym z pierwszych sprawdzeń przy uzyskiwaniu powłoki z niskimi uprawnieniami jest przegląd Co można uruchomić za pomocą sudo, nie znając innych haseł?Polecenie sudo -l wyświetla listę programów, które bieżący użytkownik ma uprawnienia do uruchomienia, czasami z opcją NOPASSWD, która pozwala na ich uruchamianie bez wyświetlania monitu o podanie hasła.

Stąd wiele wspinaczek opiera się na projektach takich jak GTFOBins, dokumentujący sposób konwersji niektórych plików binarnych do powłok interaktywnych uruchamiany jako root. Klasycznymi przykładami są less, find, nano, nmap, a nawet edytory takie jak vim i view, które dzięki swoim wewnętrznym funkcjom umożliwiają uruchamianie /bin/bash z podwyższonymi uprawnieniami.

Inną ważną drogą jest Pliki binarne z włączonym bitem SUID (SetUID) lub SetGIDSą to pliki wykonywalne, które działają z uprawnieniami ich właściciela (często roota), nawet gdy są uruchamiane przez zwykłego użytkownika. W normalnych okolicznościach jest to używane do bardzo specyficznych zadań, ale jeśli plik binarny SUID jest podatny na ataki lub źle zaprogramowany, może stać się skrótem do dostępu do roota. Na przykład, możesz szybko wyświetlić listę plików wykonywalnych SUID, używając polecenia `find / -perm -4000 2>/dev/null`.

Coś podobnego dzieje się z Możliwości LinuksaTe narzędzia pozwalają nadawać konkretnym plikom binarnym bardzo precyzyjne uprawnienia bez nadawania im pełnych uprawnień roota. Narzędzie `getcap -r / 2>/dev/null` pomaga w wyszukiwaniu plików wykonywalnych z przypisanymi uprawnieniami; jeśli którekolwiek z tych uprawnień umożliwiają na przykład manipulację siecią lub ładowanie modułów, istnieje możliwość ich nadużycia w celu eskalacji uprawnień.

L Zadania cron stanowią kolejne częste źródło problemówJeśli zadanie cron należące do użytkownika root okresowo uruchamia skrypt znajdujący się w katalogu, do którego użytkownik bez uprawnień ma uprawnienia zapisu, prosta modyfikacja tego skryptu umożliwi mu uruchomienie powłoki roota, skopiowanie plików lub dodanie konta administracyjnego. Przeglądanie plików /etc/crontab, /etc/cron.* i plików crontab użytkownika pomaga wykryć takie sytuacje.

Ścieżka PATH może również powodować problemy. Jeśli ścieżka PATH procesu uruchomionego jako root zawiera katalog, do którego mogą zapisywać inni użytkownicyMożliwe jest „przechwycenie” nazwy popularnego pliku binarnego (na przykład ls lub cp) i umieszczenie w nim złośliwego skryptu. Wykonanie polecenia bez podania ścieżki bezwzględnej może spowodować uruchomienie skryptu atakującego zamiast prawidłowego pliku binarnego.

Środowiska sieciowego systemu plików (NFS) oferują kolejny interesujący punkt widzenia. Jeśli współdzielone zasoby są eksportowane z niebezpiecznymi opcjami, takimi jak no_root_squash, atakujący może Zamontuj zasób na swoim komputerze, utwórz pliki binarne SUID jako root Po powrocie na host docelowy należy je uruchomić z podwyższonymi uprawnieniami. Dlatego tak ważne jest sprawdzenie zawartości pliku /etc/exports i szczegółowych opcji dla każdego zasobu.

Na koniec nie możemy zapominać o znaczeniu plików konfiguracyjnych i historii. Pliki takie jak .bash_history, skrypty w /etc, klucze SSH w ~/.ssh lub konfiguracje usług sieciowych i baz danych mogą zawierać ponownie wykorzystane dane uwierzytelniające, uprzywilejowane ścieżki skryptów i dostęp do innych systemówułatwiając ruchy boczne i przyszłe wspinaczki.

Jądro i lokalne ataki: eskalacja do poziomu roota poprzez luki w zabezpieczeniach

Gdy już będziesz mieć pewność, jakiej wersji jądra i dystrybucji używasz, warto sprawdzić, czy są jakieś publiczne lokalne exploity eskalacji dla tego jądraNarzędzia takie jak Linux Exploit Suggester lub bezpośrednie przeszukiwanie bazy exploit-db umożliwiają znalezienie luk CVE, które dotyczą konkretnych wersji jądra Ubuntu.

Typowy przepływ pracy w scenariuszu kontrolowanym wygląda zazwyczaj następująco: zidentyfikuj wersję jądra za pomocą `uname -a`; wyszukaj kombinację „wersja jądra Ubuntu CVE” w zaufanych źródłach; pobierz exploit na maszynę atakującego; przenieś go do ofiary, używając na przykład Prosty serwer HTTP w Pythonie; skompiluj go tam za pomocą gcc i uruchom.

W rzeczywistych środowiskach tego typu ataki należy traktować z dużą ostrożnością, ponieważ Awarie jądra mogą spowodować niestabilność systemu lub jego całkowitą awarięCo więcej, w scenariuszach produkcyjnych i środowiskach korporacyjnych znacznie rozsądniej jest skupić się na działaniach naprawczych: aktualizowaniu jądra, szybkim stosowaniu poprawek Canonical oraz korzystaniu z narzędzi wykrywających w celu ostrzegania o próbach wykorzystania luk w zabezpieczeniach.

W każdym razie, zarówno z punktu widzenia ofensywnego, jak i defensywnego, wykorzystanie luk w jądrze lokalnym pozostaje jedną z najbardziej bezpośrednich dróg do uzyskania uprawnień roota w Ubuntu, gdy system jest przestarzały lub ładuje podatne moduły.

W szerszym kontekście, gdy zainfekowany host Ubuntu znajduje się w domenie lub środowisku hybrydowym z usługą Active Directory, konieczne jest zwiększenie uprawnień do roota. Pozwala nie tylko kontrolować ten serwerale także do przechwytywania ruchu, uzyskiwania dostępu do skrótów NTLM, przełączania się na kontrolery domeny i, ogólnie rzecz biorąc, otwierania ogromnej liczby nowych opcji ataków lub testowania.

Ostatecznie cały ten zestaw technik i luk w zabezpieczeniach pokazuje, dlaczego eskalacja uprawnień roota w Ubuntu jest tak delikatną sprawą: Jest to niezbędne do prawidłowego administrowania i audytowania systemów LinuxStanowi on jednak również jeden z głównych celów ataku każdego atakującego po uzyskaniu dostępu. Dogłębne zrozumienie działania sudo, tego, które błędy konfiguracji są niebezpieczne, jakie nowe luki w zabezpieczeniach wpływają na ekosystem Ubuntu oraz najlepszych praktyk minimalizujących ryzyko, to najlepszy sposób na bezpieczne poruszanie się między możliwościami użytkownika root a wymaganiami nowoczesnego środowiska cyberbezpieczeństwa.

Pisarz z pasją zajmujący się światem bajtów i technologii w ogóle. Uwielbiam dzielić się swoją wiedzą poprzez pisanie i właśnie to będę robić na tym blogu, pokazywać Ci wszystkie najciekawsze rzeczy o gadżetach, oprogramowaniu, sprzęcie, trendach technologicznych i nie tylko. Moim celem jest pomóc Ci poruszać się po cyfrowym świecie w prosty i zabawny sposób.