- Windows Server 2025 versterkt standaard de beveiliging van referenties, Active Directory, SMB en netwerken, met behulp van VBS, Credential Guard en een herziene beveiligingsbasislijn.

- Verbeteringen aan Hyper-V, ReFS-opslag, Dev Drive en GPU-P maken ondersteuning mogelijk voor veeleisende workloads, AI en complexe hybride scenario's.

- Azure Arc, SDN en SMB over QUIC integreren de server met de cloud en faciliteren Zero Trust-modellen en veilige toegang voor werken op afstand en gedistribueerde omgevingen.

- Penetratietests tonen aan dat veel klassieke klimroutes niet begaanbaar zijn, maar de veiligheid blijft afhankelijk van zorgvuldige voorbereidingen en goede klimpraktijken.

Windows Server 2025 introduceert een zeer serieuze sprong voorwaarts op het gebied van beveiliging.Identiteitsbeheer, prestaties en mogelijkheden voor hybride clouds. Dit is geen simpele incrementele update: Microsoft heeft vrijwel elke laag van het systeem aangepakt, van de kernel tot Active Directory, inclusief SMB, Hyper-V, opslag en vooraf geconfigureerde beveiligingsbeleidsregels. Als u on-premises of hybride infrastructuren beheert, is het de moeite waard om te begrijpen wat er is veranderd en hoe u dit kunt benutten.

Tegelijkertijd versterkt Windows Server 2025 vanuit de fabriek al veel klassieke aanvalsvectoren.Het aanpakken van problemen zoals in het geheugen opgeslagen inloggegevens, onveilige protocollen, verouderde encryptie en ongecontroleerde, blootgestelde services. Daarnaast introduceert het nieuwe tools voor beheer op afstand, automatisering en observability die, in combinatie met best practices, het mogelijk maken om architecturen te bouwen die dicht bij het Zero Trust-model liggen, zonder dat u zich dagelijks zorgen hoeft te maken.

Desktopervaring en basisserveromgeving

Hoewel we het over een servergeoriënteerd systeem hebben, verandert ook de gebruikerservaring.Na de eerste aanmelding bij Windows Server 2025 ziet u een bureaublad dat qua uiterlijk sterk lijkt op dat van Windows 11, met een gemoderniseerde interface, een opnieuw ontworpen Taakbeheer met Mica-materiaal en een algeheel meer verfijnde gebruikerservaring.

Ook upgrades ter plaatse worden flexibeler gemaakt.U kunt rechtstreeks overstappen naar Windows Server 2025 vanuit Windows Server 2012 R2 en latere versies, waarbij tot wel vier versie-upgrades in één bewerking mogelijk zijn. Dit vereenvoudigt de migratie van oudere omgevingen die nog niet klaar waren voor een upgrade naar 2016, 2019 of 2022 aanzienlijk.

De mogelijkheden voor geïntegreerde connectiviteit worden uitgebreid.De server beschikt nu standaard over draadloze LAN-functionaliteit; u hoeft de service alleen nog maar te activeren met net start wlansvc Het biedt wifi-functionaliteit en voegt Bluetooth-ondersteuning toe voor muizen, toetsenborden, hoofdtelefoons en andere apparaten, wat handig is in laboratoria, proof-of-concepts of fysieke omgevingen die niet zozeer op een datacenter lijken.

Onder de tools voor beheerders springen de komst van Windows Terminal en WinGet eruit.Deze zijn standaard geïnstalleerd. Met Terminal kunt u in tabbladen met meerdere shells werken (PowerShell, CMD, SSH), terwijl WinGet een zeer handige pakketbeheerder voor de commandoregel biedt voor het installeren, bijwerken en onderhouden van tools op servers, waaronder tools voor procesinspectie zoals... Process Hacker gebruiken op Windows.

Ook de integratie met diensten en accounts wordt versterkt.Via Instellingen > Accounts > E-mail en accounts kunt u Microsoft Entra ID (voorheen Azure AD), Microsoft-accounts en professionele of onderwijsaccounts toevoegen. De klassieke domeinkoppeling blijft de belangrijkste pijler, maar er worden ook mogelijkheden gecreëerd voor meer hybride scenario's.

Beveiliging met meerdere lagen en ingebouwde versterking

De nadruk van Windows Server 2025 ligt voornamelijk op diepgaande beveiliging.Microsoft versterkt de standaardinstellingen, publiceert regelmatig updates voor de beveiligingsbasislijn en voegt nieuwe technologieën toe om referenties, communicatie en blootgestelde services te beschermen, met een bijzondere focus op ransomware-aanvallen en privilege-escalatie.

Bijgewerkte beveiligingsbasislijn en verfijnd beleid

De officiële beveiligingsbasislijn voor Windows Server 2025 (v2506 en later) wordt vaker herzien. Om in te spelen op nieuwe bedreigingen en feedback vanuit de community. Tot de meest relevante aanpassingen behoren wijzigingen in de rechten voor inloggen op afstand en geavanceerde controlemechanismen.

Microsoft wijzigt het SeDenyRemoteInteractiveLogonRight-beleid. Om de SID S-1-5-114 (lokale accounts die ook beheerdersrechten hebben) te gebruiken in plaats van de generieke SID S-1-5-113 (alle lokale accounts). Hierdoor blijft RDP-toegang voor lokale accounts met hoge privileges geblokkeerd, maar blijft er ruimte voor lokale accounts zonder beheerdersrol die kunnen worden gebruikt in ondersteunings- of herstelscenario's wanneer het domein niet beschikbaar is.

De groep Gasten wordt ook toegevoegd aan het beleid "Aanmelden via Remote Desktop Services weigeren".Zelfs als het gastaccount per ongeluk wordt geactiveerd, kan er nog steeds geen toegang via RDP worden verkregen. Dit is een extra beveiligingslaag tegen onjuiste configuraties of verouderde groepsbeleidsobjecten (GPO's).

Sommige historische richtlijnen worden uit de basislijn verwijderd omdat ze verouderd of irrelevant zijn.Zo is bijvoorbeeld het beleid "WDigest-verificatie (uitschakelen vereist mogelijk KB2871997)" verwijderd, omdat WDigest zelf in de huidige versies geen wachtwoorden meer in platte tekst opslaat. Ook "Windows Ink-werkruimte toestaan" is verwijderd, omdat dit niet van toepassing is op servers, waardoor de hoeveelheid onnodige meldingen en de verwerkingstijd van groepsbeleidsobjecten (GPO's) wordt verminderd.

Tegelijkertijd wordt de transparantie vergroot door nieuwe controlemogelijkheden.Het controleren van "autorisatiebeleidswijziging (geslaagd)" is ingeschakeld op domeincontrollers en lidservers om kritieke wijzigingen in gebruikersrechten en beveiligingsbeleid vast te leggen. Daarnaast is het vastleggen van commandoregels ingeschakeld voor gebeurtenissen met betrekking tot het aanmaken van processen, wat de detectiemogelijkheden in SIEM en EDR aanzienlijk verbetert, zoals uitgelegd in de Beveiligingsaudit met auditpol en wevtutil.

Beveiliging op basis van virtualisatie, Credential Guard en beveiligde LSA

Beveiliging op basis van virtualisatie (VBS) is uitgegroeid tot een van de pijlers van moderne beveiligingsmaatregelen.Het maakt gebruik van hardwarevirtualisatie om een geïsoleerde omgeving te creëren die kritieke componenten beschermt tegen het besturingssysteem zelf, waardoor diefstal van inloggegevens en aanvallen met geheugenmanipulatie drastisch worden belemmerd.

Credential Guard is nu standaard ingeschakeld op geschikte apparaten.Deze functie verplaatst NTLM-geheimen, Kerberos TGT-tickets en Credential Manager-referenties naar een aparte VBS-omgeving, zodat zelfs een aanvaller met lokale beheerdersrechten ze niet in het geheugen kan uitlezen met tools zoals Mimikatz.

Om de status van deze beveiliging te controleren, kunt u PowerShell gebruiken. met overleg met de klas Win32_DeviceGuard, waarbij de waarden van worden herzien SecurityServicesConfigured y SecurityServicesRunningen controleer de LSA-isolatie door de waarde te controleren. RunAsPPL in het register. Een waarde van 1 geeft aan dat LSASS als een beveiligd proces (PPL) draait.

De basislijn benadrukt ook de rol van twee beleidsmaatregelen die nauw verbonden zijn met de UEFI-blokkade.Het activeren van VBS (Device Guard) en het configureren van LSA als een beveiligd proces zijn belangrijke beveiligingsmaatregelen. In combinatie met Secure Boot, TPM 2.0 en firmware die UEFI-variabelen vergrendelt, worden deze beveiligingen zeer moeilijk uit te schakelen, zelfs voor lokale beheerders. Het is echter raadzaam om de hardwarecompatibiliteit te controleren en zorgvuldig te plannen, aangezien het terugdraaien van deze maatregelen niet altijd eenvoudig is. Voor een beter begrip van concepten met betrekking tot VBS en fysieke systeemisolatie is de documentatie over [onderwerp ontbreekt in originele tekst] nuttig. kernisolatie.

Een robuustere en schaalbaardere Active Directory

Active Directory ondergaat een van de grootste vernieuwingen van de afgelopen jaren., zowel qua prestaties en cryptografische beveiliging als qua standaardgedrag ten opzichte van oudere clients en controllers.

Allereerst wordt een optie voor een databasepaginagrootte van 32 kB geïntroduceerd. Voor AD DS en AD LDS. Tot nu toe werkte de ESE-database met pagina's van 8 kB, wat beperkingen oplegde aan de grootte van objecten en attributen met meerdere waarden. Met pagina's van 32 kB kunnen attributen met meerdere waarden ongeveer 2,6 keer zo groot worden en worden diverse historische schaalbaarheidsbeperkingen weggenomen. Voor de migratie is het vereist dat alle domeincontrollers in het forest dit nieuwe formaat ondersteunen.

Het Active Directory-schema wordt ook uitgebreid met nieuwe LDF-bestanden. (sch89.ldf, sch90.ldf, sch91.ldf en hun equivalent in AD LDS MS-ADAM-Upgrade3.ldf), waarbij klassen en attributen worden toegevoegd voor de nieuwe beveiligings- en beheerfuncties. Daarnaast is een objectreparatiefunctie geïntegreerd (fixupObjectState) om kritieke eigenschappen zoals te herstellen SamAccountType u ObjectCategory in beschadigde objecten.

De wachtwoordbeveiliging van teamaccounts wordt versterkt.Machineaccounts ontvangen nu standaard willekeurige wachtwoorden en Domain Controllers 2025 blokkeren het gebruik van het standaardwachtwoord dat overeenkomt met de accountnaam. Met een nieuw groepsbeleidsobject (GPO), "Domeincontroller: Standaardwachtwoordinstelling voor machineaccount weigeren", kunt u dit gedrag beheren. Hulpmiddelen zoals ADAC, ADUC of opdrachten kunnen dit ook doen. net computer y dsmod Ze respecteren dit nieuwe beleid.

Meerdere cryptografische en protocolaspecten worden versterkt, met name in Kerberos en LDAP.RC4 is uitgeschakeld in TGT's en de oude registratiesleutel wordt niet meer gebruikt. SupportedEncryptionTypes Ter ondersteuning van Group Policy Objects (GPO's) is PKINIT bijgewerkt om modernere algoritmen te ondersteunen, en is TLS 1.3-ondersteuning geïntroduceerd in LDAP. Bovendien is encryptie vereist voor bewerkingen met gevoelige attributen, en wordt LDAP-ondertekening (verzegeling) standaard afgedwongen in nieuwe implementaties.

De operationele verbeteringen omvatten NUMA-ondersteuning, nieuwe prestatiemeters en geavanceerde replicatiecontrole.AD DS kan nu gebruikmaken van alle processorgroepen met meer dan 64 cores, bevat specifieke tellers voor de DC Locator, LSA-zoekopdrachten (namen/SID) en de LDAP-client, en maakt het mogelijk om de replicatieprioriteit met bepaalde partners te verhogen voor specifieke scenario's.

Gedelegeerde beheerde serviceaccounts (dMSA) en verbeterde LAPS

Een van de belangrijkste nieuwe ontwikkelingen op het gebied van service-identiteitsbeheer is het Delegated Managed Service Account (dMSA).Met dit nieuwe accounttype kunt u traditionele serviceaccounts migreren naar identiteiten met volledig gerandomiseerde, automatisch beheerde sleutels, zonder de applicatie ingrijpend te hoeven aanpassen. Originele wachtwoorden worden uitgeschakeld, waardoor het aanvalsoppervlak kleiner wordt en een meer gedetailleerde beheerbevoegdheid mogelijk is.

De geïntegreerde Windows LAPS-oplossing maakt ook een aanzienlijke sprong voorwaarts. In Windows Server 2025 genereert en roteert LAPS unieke wachtwoorden voor elke lokale beheerder en slaat deze veilig op in Active Directory of Microsoft Entry ID. Nu zijn er echter nieuwe functies toegevoegd, zoals automatisch lokaal accountbeheer en detectie van terugdraaien van systeemimages met behulp van attributen. msLAPS-CurrentPasswordVersion en ondersteuning voor door mensen leesbare wachtzinnen Eetbare lekkere karamel snoepjes.

Er wordt een nieuwe, "leesbaardere" wachtwoordcomplexiteit geïntroduceerd. (waarde 5 in PasswordComplexityDit sluit gemakkelijk te verwarren tekens zoals I/O/Q/l/0/1 en bepaalde symbolen uit, waardoor de robuustheid behouden blijft en typefouten worden verminderd. De ADUC-add-on bevat een verbeterd LAPS-tabblad met beter leesbare lettertypen voor het weergeven van wachtwoorden.

Daarnaast integreert LAPS nieuwe acties na authenticatie (PAA).Zoals de optie "Wachtwoord opnieuw instellen, afmelden bij het beheerde account en alle resterende processen beëindigen", die na het opnieuw instellen niet alleen het beheerde account afmeldt, maar ook alle processen weergeeft en beëindigt die nog onder die identiteit actief zijn, met uitgebreide logboekgebeurtenissen om controle te vergemakkelijken.

Verbeterd voor SMB: QUIC, encryptie, digitale handtekening en bescherming tegen brute-force-aanvallen.

Het SMB-protocol is een ander belangrijk onderdeel dat aanzienlijk wordt beveiligd., zowel op transportniveau als wat betreft authenticatie en toegangscontrole, speciaal ontworpen voor hybride omgevingen en werken op afstand.

SMB via QUIC wordt steeds gangbaarder, ook buiten Azure Edition. Deze modus is beschikbaar in Windows Server Standard en Datacenter. De modus encapsuleert SMB 3.1.1 over QUIC met behulp van TLS 1.3 en UDP-poorten, waardoor een soort "SMB VPN" ontstaat voor veilige toegang tot edge-servers vanuit onveilige netwerken. Dit is ideaal voor werken op afstand en mobiele apparaten zonder een traditionele VPN te hoeven opzetten.

Beheerders kunnen SMB via QUIC beheren met behulp van GPO en PowerShell.De QUIC-client kan worden uitgeschakeld met het beleid "SMB via QUIC inschakelen" of met Set-SmbClientConfiguration -EnableSMBQUIC $falseSchakel audits van handtekeningen en versleuteling in om clients of servers te detecteren die deze mogelijkheden niet ondersteunen, en bekijk de bijbehorende gebeurtenissen in de SMBClient- en SMBServer-logboeken (Audit en Connectiviteit).

Er worden alternatieve SMB-poorten geïntroduceerd voor TCP, QUIC en RDMA.Hiermee kunt u de traditionele TCP/445-poort omzeilen wanneer uw beveiligingsontwerp dit vereist. De firewallregels zijn ook bijgewerkt: bij het aanmaken van nieuwe gedeelde resources worden NetBIOS-poorten 137-139 niet langer automatisch geopend; in plaats daarvan wordt een restrictievere regelgroep, "Bestands- en printerdeling (restrictief)", gebruikt. Om de kwetsbaarheden en open poorten op de server te controleren, kunt u de handleidingen raadplegen voor Open netwerkpoorten weergeven.

Bij authenticatie vereisen alle uitgaande SMB-verbindingen nu ondertekening en versleuteling volgens de configuratie.De client kan NTLM blokkeren voor externe verbindingen, en de SMB-service implementeert een authenticatiesnelheidslimiet om brute-force-aanvallen op basis van NTLM of PKU2U te beperken, waardoor er steeds langere wachttijden ontstaan na mislukte pogingen.

IPsec, RRAS en andere maatregelen ter versterking van de connectiviteit

Naast SMB past Windows Server 2025 ook andere netwerk- en VPN-componenten aan. om ze in overeenstemming te brengen met moderne cryptografische beveiligingsnormen.

Bij IPsec verandert de standaardvolgorde van de sleutelmodules naar IKEv2 en IKEv1. Voor geauthenticeerde verbindingen met behulp van machinecertificaten blijft AuthIP een verouderde optie die met de registratiesleutel opnieuw kan worden geactiveerd. IpsecRestoreLegacyKeyModDit dwingt organisaties ertoe om IKEv2 te gebruiken, dat robuuster en moderner is.

Bij Routing and Remote Access (RRAS) worden nieuwe installaties geleverd met PPTP en L2TP uitgeschakeld. Standaard kunnen ze nog steeds ingeschakeld worden als de omgeving dat vereist, maar het is de bedoeling om prioriteit te geven aan SSTP en IKEv2, die veel veiliger zijn. Configuraties die al PPTP/L2TP gebruikten en worden bijgewerkt, behouden hun gedrag om onverwachte verbindingen te voorkomen.

Windows verscherpt de minimumvereisten voor certificaten en TLS.Het zoeken en beheren van certificaten ondersteunt standaard SHA-256, en TLS-servercertificaten moeten RSA-sleutels van minimaal 2048 bits gebruiken, in lijn met de uitfasering van certificaten die als zwak worden beschouwd.

Hyper-V, prestaties en infrastructuur voor AI

Op het gebied van virtualisatie verlegt Windows Server 2025 de grenzen, zowel qua pure prestaties als qua ondersteuning voor workloads met kunstmatige intelligentie.die steeds meer afhankelijk zijn van GPU's, enorm veel geheugen en netwerken met lage latentie.

Hyper-V verlegt de grenzen van schaalbaarheid aanzienlijk.Een host kan nu tot 4 PB aan geheugen en 2048 logische processors aan, terwijl een virtuele machine van de tweede generatie 240 TB aan RAM en 2048 vCPU's kan bevatten, waardoor de weg wordt vrijgemaakt voor enorme databaseomgevingen, geavanceerde analyses of lokale AI-engines.

GPU-partitionering (GPU-P) maakt het mogelijk om één fysieke GPU te delen tussen meerdere virtuele machines.GPU-P wijst dedicated "slices" toe op basis van de behoeften van elke VM. Dit is cruciaal voor AI-, rendering- of rekenintensieve scenario's waar voorheen een GPU per virtuele machine moest worden toegewezen. Bovendien ondersteunt GPU-P hoge beschikbaarheid met automatische failover binnen het cluster en live migratie, zelfs met gepartitioneerde GPU's.

De dynamische processorcompatibiliteit is opnieuw ontworpen voor gemengde clusters.waarbij de maximale set CPU-functies wordt gedeeld door alle knooppunten, wat de prestaties verbetert ten opzichte van de klassieke compatibiliteitsmodus, met name bij het gebruik van mogelijkheden zoals second-level address translation (SLAT).

De functie voor geforceerde paginering door de hypervisor (HVPT) voegt een extra beveiligingslaag toe. HVPT beschermt tegen willekeurige geheugenschrijfaanvallen en beveiligt de belangrijkste paginatabelstructuren van het systeem. HVPT is standaard actief wanneer de hardware dit ondersteunt, maar niet wanneer de server als virtuele machine draait.

In virtuele netwerken komt de functie Accelerated Networking (AccelNet) beschikbaar in een previewversie. Om het gebruik van SR-IOV in clusters te vereenvoudigen en zo de latentie, jitter en het CPU-gebruik te verminderen, biedt Network ATC een op intentie gebaseerd model voor het implementeren van consistente hostnetwerkconfiguraties in het hele cluster.

Moderne en geoptimaliseerde opslag voor ontwikkelingsdoeleinden

Ook het opslagsysteem in Windows Server 2025 wordt vernieuwd.met verbeteringen in NVMe-prestaties, nieuwe ReFS-mogelijkheden en optimalisaties gericht op ontwikkelaars en scenario's met hoge efficiëntie.

Dev Drive, al bekend uit Windows 11, doet nu zijn intrede in de serverwereld. Dev Drive is een op ReFS gebaseerd volumetype dat is geoptimaliseerd voor ontwikkelworkloads en biedt meer controle over filters, antivirus en beveiligingsinstellingen. Dev Drive ondersteunt nu ook blokklonen, waardoor kopieën van grote bestanden kunnen worden uitgevoerd als goedkope metadata-bewerkingen. Dit vermindert de daadwerkelijke I/O en versnelt het proces aanzienlijk.

ReFS integreert native deduplicatie en compressie. Ontworpen voor zowel statische workloads (image repositories, back-ups) als actieve virtuele desktops of bestandsservers. In omgevingen met grote hoeveelheden data kunnen de capaciteitsbesparingen aanzienlijk zijn zonder dat dit de prestaties noemenswaardig beïnvloedt.

Volumes met een lage provisioning op Direct Storage Spaces maken een efficiëntere capaciteitstoewijzing mogelijk.Dit maakt veilige overprovisionering mogelijk, terwijl het werkelijke verbruik wordt gemonitord. Bovendien is het mogelijk om bestaande vaste volumes om te zetten naar thin volumes, waardoor ongebruikte ruimte terugkeert naar de pool voor hergebruik in andere volumes.

Qua pure prestaties is NVMe-ondersteuning beter afgestemd.Dit verhoogt de IOPS en verlaagt het CPU-gebruik in vergelijking met eerdere versies. SMB integreert ook compressie met de LZ4-standaard, wat een extra optie biedt naast XPRESS, LZNT1 en PATTERN_V1 voor scenario's waarin prioriteit moet worden gegeven aan de compressie- en decompressiesnelheid.

Azure Arc, hybride model en gecentraliseerd beheer

Windows Server 2025 omarmt het hybride model volledig met Azure Arc.waardoor het eenvoudiger wordt om on-premises servers te beheren alsof het native Azure-resources zijn, inclusief facturering, monitoring en geavanceerde bewerkingen.

De Azure Arc-installer wordt standaard als een op aanvraag geïnstalleerde functie.Met een zeer eenvoudige wizard en een pictogram in het systeemvak wordt de serververbinding met Arc versneld. Eenmaal verbonden, kunt u beleid toepassen, bewaken, extensies implementeren of op een uniforme manier integreren met andere Azure-oplossingen.

Via Azure Arc wordt licentieverlening op basis van gebruik geïntroduceerd.Dit maakt het mogelijk om Windows Server te licentiëren op abonnementsbasis, waarbij alleen betaald wordt voor het daadwerkelijke gebruik. Dit is een interessant alternatief voor permanente licenties in omgevingen met een hoge variabiliteit in belasting of projecten van beperkte duur.

Azure Arc-compatibel Windows Server-beheer biedt diverse extra voordelen.Integratie met Windows Admin Center rechtstreeks in de Azure-portal, Just-In-Time ondersteuning op afstand met gedetailleerde logboeken, geautomatiseerde beoordelingen van best practices en begeleide implementatie van Azure Site Recovery voor bedrijfscontinuïteit.

Software-Defined Networking en Azure-achtige beveiligingsbeleidsregels

Software-defined networking (SDN) in Windows Server 2025 komt steeds dichter in de buurt van de Azure-ervaring., zowel in het werkingsmodel als in de standaardbeveiligingen.

De SDN-netwerkcontroller wordt nu als clusterservice gehost op fysieke hosts.waardoor het niet langer nodig is om speciale virtuele machines voor dit onderdeel in te zetten, de topologie wordt vereenvoudigd en computerbronnen vrijkomen.

Standaard netwerkbeleid wordt geïntroduceerd met een "standaard weigeren"-filosofie.Net als bij Azure-netwerkbeveiligingsgroepen: al het inkomende verkeer naar de virtuele machines wordt in eerste instantie geweigerd, waarbij alleen de expliciet toegestane poorten worden geopend, terwijl uitgaand verkeer standaard is toegestaan om toepassingen niet te vertragen.

Servicelabels maken een meer intuïtieve segmentatie van de werklast mogelijk.Door netwerkbeveiligingsgroepen (NSG's) aan virtuele machines te koppelen met behulp van leesbare labels in plaats van IP-bereiken, wordt het eenvoudiger om topologieën te wijzigen zonder complexe regels te hoeven herschrijven en worden configuratiefouten verminderd.

De SDN Multisite-functionaliteit biedt L2- en L3-connectiviteit tussen verschillende locaties zonder extra componenten.Het handhaven van uniforme beleidsregels, zelfs wanneer virtuele machines tussen locaties migreren. Dit wordt aangevuld door verbeterde prestaties van Layer 3-gateways, die minder CPU-kracht verbruiken en een hogere doorvoer bieden.

Containerportabiliteit en het Windows Server Insider-programma

In containers legt Windows Server 2025 de nadruk op draagbaarheid.Het platform maakt het mogelijk om containerimages en hun data zonder wijzigingen tussen verschillende hosts en omgevingen te verplaatsen, waardoor de wrijving bij het updaten van hostversies of het wijzigen van de infrastructuur wordt verminderd.

Deze draagbaarheid vereenvoudigt de modernisering van verouderde applicaties.Dit komt doordat u ze kunt inkapselen in Windows-containers en ze kunt verplaatsen tussen on-premises omgevingen, publieke clouds of testomgevingen zonder ze telkens opnieuw te hoeven verpakken, zolang u maar rekening houdt met de minimale versiecompatibiliteit.

Om op de hoogte te blijven van deze mogelijkheden, kunt u deelnemen aan het Windows Server Insider-programma. Het biedt vroegtijdige toegang tot builds met nieuwe functies en wijzigingen, waardoor beheerders en partners scenario's voor beveiliging, prestaties en compatibiliteit kunnen testen voordat ze in productie worden genomen.

Updatestatus, bekende problemen en beveiligingstests in de praktijk

Windows Server 2025 heeft, net als elk levend systeem, een constante cyclus van updates en bugfixes.Microsoft documenteert bekende problemen en de status van de oplossingen daarvoor op een zeer transparante manier.

Een van de meest opvallende recente incidenten is een storing bij WUSA. Het installeren van .msu-bestanden vanuit gedeelde bronnen met meerdere pakketten leverde fouten op. ERROR_BAD_PATHNAMEHet probleem kan tijdelijk worden verholpen door de .msu-bestanden lokaal te kopiëren of door gebruik te maken van Known Issue Rollback (KIR) met speciale groepsbeleidsregels. Een definitieve oplossing wordt in toekomstige updates uitgebracht.

Een ander probleem betrof de rotatie van machinewachtwoorden bij gebruik van Kerberos-authenticatie met PKINIT.Dit zorgde ervoor dat sommige apparaten te maken kregen met verlopen wachtwoorden en authenticatieproblemen. Dit werd verholpen in de beveiligingsupdate van april 2025 (KB5055523), en in de tussentijd werd de functie Credential Guard Team Accounts tijdelijk uitgeschakeld totdat een stabiele oplossing beschikbaar was.

Er waren ook meldingen van onverwachte updates van Windows Server 2019 en 2022 naar 2025. In omgevingen met patchbeheertools van derden die functie-updates als aanbevolen in plaats van optioneel beschouwden, heeft Microsoft de situatie verholpen door de aanbiedingsbanner in Windows Update te pauzeren en met leveranciers samen te werken om het gebruik van de classificatie DeploymentAction=OptionalInstallation te verduidelijken.

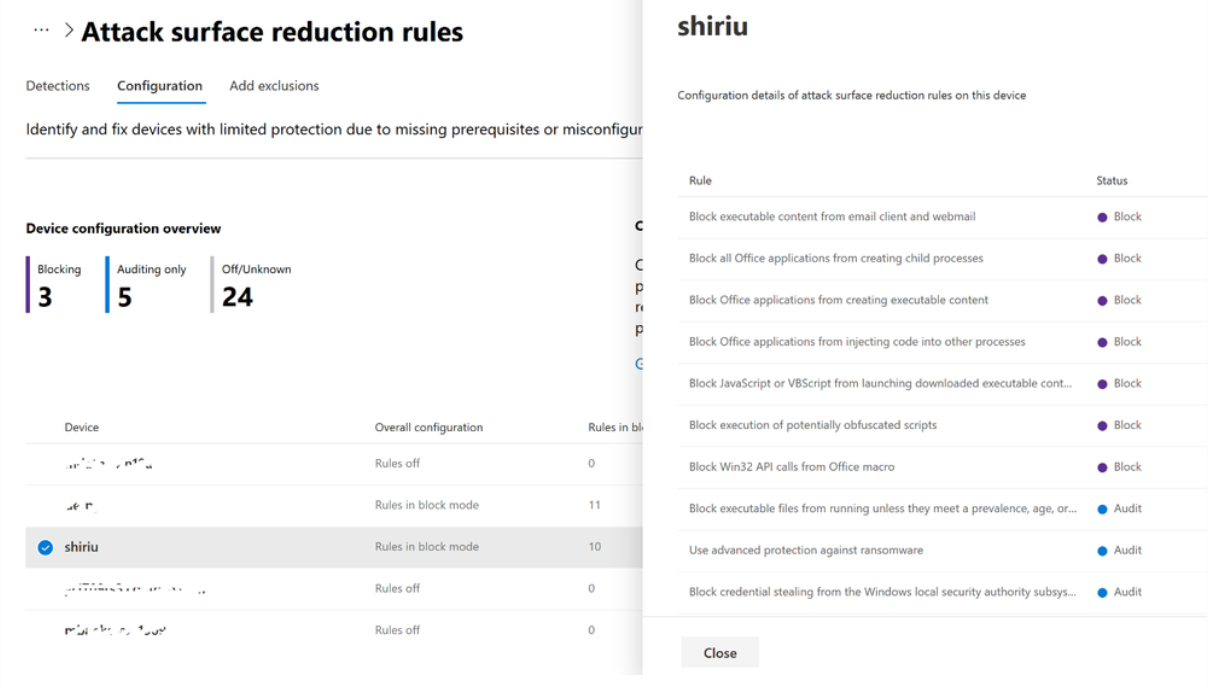

Naast de theorie hebben penetratietestlaboratoria de nieuwe beveiligingsmaatregelen ook in de praktijk getest.Bij tests met verschillende tools van het type Potato (Juicy, Lovely, Rogue, PrintSpoofer) faalden de meeste, terwijl PetitPotato er slechts in slaagde om het lokale beheerdersniveau te bereiken, niet het systeemniveau. Dit wijst op een daadwerkelijke versterking van de controle op impersonatie en COM/RPC-services, hoewel het van essentieel belang blijft om serviceconfiguraties en bestandsrechten te controleren.

Escalatietests met behulp van verkeerd geconfigureerde services, zoals DNSadmin-aanvallen of FTP-misbruik, blijven een haalbare optie. Als er elementaire fouten in de machtigingen worden gemaakt, is dat een herinnering dat zelfs het beste besturingssysteem een slechte configuratie niet kan compenseren; het is raadzaam om hulpprogramma's te gebruiken om machtigingen en paden te controleren, zoals... AccessChk gebruiken in Windows en controleer de toegangsrechten.

Er werden ook pogingen gedaan om kwetsbaarheden in de kernel, zoals CVE-2025-21325, te misbruiken, maar zonder succes in bijgewerkte builds. De exploit veroorzaakte namelijk BSOD's (Blue Screen of Death) als gevolg van KERNEL_SECURITY_CHECK_FAILURE in plaats van een escalatie naar SYSTEM.

Al met al zet Windows Server 2025 de stelling 'security by design' aanzienlijk kracht bij.Het vermindert de blootstelling van inloggegevens, versterkt protocollen en introduceert een agressievere basislijn zonder in te boeten aan operationele flexibiliteit. Het combineert on-premise, hybride en AI-mogelijkheden, zodat organisaties veerkrachtigere, beter te monitoren en beter bestand tegen bedreigingen infrastructuren kunnen bouwen, mits ze dit combineren met goede werkwijzen, regelmatige audits en een duidelijke beveiligingsstrategie.

Gepassioneerd schrijver over de wereld van bytes en technologie in het algemeen. Ik deel mijn kennis graag door te schrijven, en dat is wat ik in deze blog ga doen: je de meest interessante dingen laten zien over gadgets, software, hardware, technologische trends en meer. Mijn doel is om u te helpen op een eenvoudige en onderhoudende manier door de digitale wereld te navigeren.