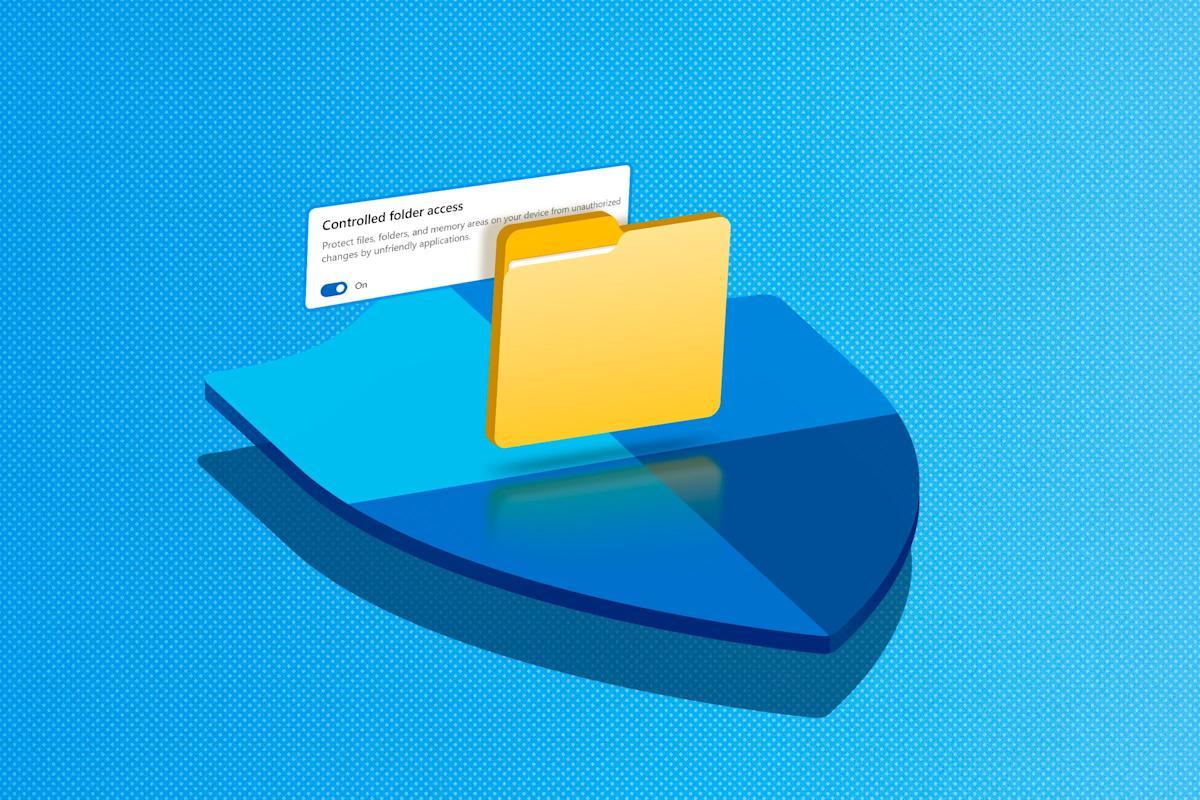

- Door de toegang tot mappen te beperken, wordt bepaald welke applicaties bestanden op beveiligde locaties kunnen wijzigen, waardoor de impact van ransomware wordt verminderd.

- Werkt aan Windows 10, Windows 11 en diverse edities van Windows Server, zolang Microsoft Defender het actieve antivirusprogramma is.

- Hiermee kunt u vertrouwde mappen en toepassingen toevoegen en deze beheren vanuit Windows Beveiliging of centraal met Intune, GPO, Configuration Manager en PowerShell.

- Het omvat controlemodi en genereert gedetailleerde gebeurtenissen om vergrendelingen te controleren en instellingen aan te passen zonder het werk te onderbreken.

Als u zich zorgen maakt over de Ransomware en de beveiliging van uw bestanden in Windows 11Er is een ingebouwde functie die u waarschijnlijk hebt uitgeschakeld, maar die een groot verschil kan maken: Toegang tot mappen met beheerrechten. Het is geen tovermiddel en het vervangt geen back-ups, maar het biedt een extra beveiligingslaag. En als u de machtigingen wilt aanpassen, kunt u dat doen... Machtigingen toewijzen aan mappen en bestandenwaardoor het leven een stuk ingewikkelder wordt voor malware dat probeert uw belangrijkste documenten te versleutelen of te verwijderen.

Deze functie is inbegrepen in Windows 11, Windows 10 en diverse versies van Windows Server Het is geïntegreerd met Microsoft Defender. Standaard is het meestal uitgeschakeld omdat het nogal streng kan zijn en soms legitieme programma's blokkeert, maar je kunt het naar eigen wens aanpassen. standaardlocatie wijzigenJe kunt extra mappen toevoegen, specifieke applicaties toestaan en dit zelfs beheren via groepsbeleid, Intune, Configuration Manager of PowerShell, zowel op thuiscomputers als in bedrijfsomgevingen.

Wat is gecontroleerde maptoegang precies?

Gecontroleerde maptoegang is een functie van Microsoft Defender Antivirus is ontworpen om ransomware te stoppen. en andere soorten malware die proberen bestanden in bepaalde beveiligde locaties te wijzigen of te verwijderen. In plaats van alles te blokkeren wat wordt uitgevoerd, staat het alleen applicaties die als vertrouwd worden beschouwd toe om wijzigingen in die mappen aan te brengen.

In de praktijk is deze bescherming gebaseerd op een een lijst met vertrouwde applicaties en een andere lijst met beveiligde mappen.. De apps Apps met een goede reputatie en een hoge prevalentie in het Windows-ecosysteem worden automatisch toegestaan, terwijl onbekende of verdachte applicaties geen bestanden in beveiligde mappen kunnen wijzigen of verwijderen, hoewel ze deze wel kunnen lezen.

Het is belangrijk te begrijpen dat deze functie Het voorkomt niet dat malware gegevens kopieert of leest.Het blokkeert acties om beveiligde bestanden te wijzigen, te versleutelen of te verwijderen. Als een aanvaller erin slaagt uw systeem te infiltreren, kan hij nog steeds informatie stelen, maar het zal veel moeilijker zijn om uw belangrijkste documenten te compromitteren.

Gecontroleerde maptoegang is ontworpen om samen te werken met Microsoft Defender voor Endpoint en de Microsoft Defender-portalWaar je gedetailleerde rapporten kunt zien van wat er is geblokkeerd of gecontroleerd, wat vooral handig is voor bedrijven om beveiligingsincidenten te onderzoeken.

Compatibele besturingssystemen en vereisten

Voordat je het activeert, is het handig om te weten op welke platforms het werkt. Toegang tot mappen met beheerrechten is beschikbaar op Windows 11, Windows 10 en diverse edities van Windows Server, naast enkele specifieke Microsoft-systemen zoals Azure Stack HCI.

Meer specifiek wordt de functie ondersteund in Windows 10 en Windows 11 in hun edities met Microsoft Defender Het wordt gebruikt als antivirusprogramma en aan de serverzijde wordt het ondersteund in Windows Server 2016 en latere versies, Windows Server 2012 R2, Windows Server 2019 en opvolgers, evenals in het Azure Stack HCI-besturingssysteem vanaf versie 23H2.

Een belangrijk detail is de gecontroleerde toegang tot mappen. Het werkt alleen als Microsoft Defender als actief antivirusprogramma is geïnstalleerd.Als u een antivirusprogramma van een derde partij gebruikt dat Defender uitschakelt, verdwijnen de instellingen voor deze functie uit de Windows Beveiliging-app of worden ze onbruikbaar. U bent dan aangewezen op de anti-ransomwarebescherming van het geïnstalleerde product.

In beheerde omgevingen zijn, naast Defender, de volgende zaken vereist. tools zoals Microsoft Intune, Configuration Manager of compatibele MDM-oplossingen Om centraal beheerde toegangsbeleidsregels voor mappen op meerdere apparaten te kunnen implementeren en beheren.

Hoe beheerde maptoegang intern werkt

Het gedrag van deze functie is gebaseerd op twee pijlers: enerzijds de mappen die als beveiligd worden beschouwd en aan de andere kant de applicaties die als betrouwbaar worden beschouwdElke poging van een onbetrouwbare app om bestanden in die mappen te schrijven, te wijzigen of te verwijderen, wordt geblokkeerd of gecontroleerd, afhankelijk van de geconfigureerde modus.

Wanneer deze functie is ingeschakeld, markeert Windows een aantal zaken als beveiligd. veelvoorkomende gebruikersmappenDit omvat bestanden zoals documenten, afbeeldingen, video's, muziek en favorieten, zowel van het actieve account als van openbare mappen. Daarnaast zijn bepaalde systeemprofielpaden (bijvoorbeeld de map 'Documenten' in het systeemprofiel) en kritieke onderdelen van het systeem ook inbegrepen. Boot.

De lijst met toegestane applicaties wordt gegenereerd op basis van de Reputatie en prevalentie van de software in het Microsoft-ecosysteemVeelgebruikte programma's die nooit kwaadaardig gedrag hebben vertoond, worden als betrouwbaar beschouwd en automatisch geautoriseerd. Andere, minder bekende applicaties, zelfgemaakte tools of draagbare uitvoerbare bestanden kunnen worden geblokkeerd totdat u ze handmatig goedkeurt.

In zakelijke organisaties kunnen beheerders, naast automatische lijsten, ook andere mogelijkheden benutten. specifieke software toevoegen of toestaan Via Microsoft Intune, Configuration Manager, groepsbeleid of MDM-configuraties kunt u nauwkeurig afstemmen wat wel en niet wordt geblokkeerd binnen de bedrijfsomgeving.

Om de impact te beoordelen voordat het harde blok wordt aangebracht, is er een auditmodus Hierdoor kunnen applicaties normaal blijven functioneren, maar worden de gebeurtenissen die anders geblokkeerd zouden worden, wel geregistreerd. Dit maakt een gedetailleerde analyse mogelijk van de vraag of overschakelen naar de strikt blokkerende modus bedrijfsprocessen of kritieke applicaties zou verstoren.

Waarom is het zo belangrijk in de strijd tegen ransomware?

Ransomware-aanvallen zijn gericht op Uw documenten versleutelen en losgeld eisen. om uw toegang te herstellen. Toegang tot beveiligde mappen is er specifiek op gericht te voorkomen dat onbevoegde applicaties de bestanden wijzigen die voor u het belangrijkst zijn. Deze bestanden bevinden zich meestal in de mappen Documenten, Afbeeldingen, Video's of andere mappen waar u uw projecten en persoonlijke gegevens opslaat.

Wanneer een onbekende toepassing probeert toegang te krijgen tot een bestand in een beveiligde map, genereert Windows een foutmelding. melding op het apparaat die waarschuwt voor de blokkeringDeze melding kan in zakelijke omgevingen worden aangepast met interne contactgegevens, zodat gebruikers weten met wie ze contact moeten opnemen als ze hulp nodig hebben of als ze denken dat het een vals positief is.

Naast de gebruikelijke gebruikersmappen beschermt het systeem ook systeemmappen en opstartsectorenHet verkleinen van het aanvalsoppervlak van malware die probeert de systeemopstart of kritieke Windows-componenten te manipuleren.

Een ander voordeel is dat je de eerste kunt activeren. auditmodus om de impact te analyserenOp deze manier kunt u zien welke programma's geblokkeerd zouden zijn, de logboeken bekijken en de lijsten met toegestane mappen en applicaties aanpassen voordat u overgaat tot een strikte blokkering. Zo voorkomt u verrassingen in een productieomgeving.

Mappen die standaard beveiligd zijn in Windows

Standaard markeert Windows een aantal veelgebruikte bestandslocaties als beveiligd. Dit omvat beide gebruikersprofielmappen als openbare mappenzodat de meeste van uw documenten, foto's, muziek en video's beschermd zijn zonder dat u iets extra's hoeft te configureren.

Onder andere routes zoals c:\Gebruikers\ \Documenten en c:\Gebruikers\Openbaar\DocumentenEr zijn equivalenten voor Afbeeldingen, Video's, Muziek en Favorieten, evenals dezelfde paden voor systeemaccounts zoals LocalService, NetworkService of systemprofile, mits de mappen op het systeem aanwezig zijn.

Deze locaties worden zichtbaar weergegeven op het profiel van de gebruiker, binnen "Deze pc" in BestandsverkennerDaarom zijn dit meestal de programma's die je dagelijks gebruikt zonder al te veel na te denken over de interne mapstructuur van Windows.

Het is belangrijk om in gedachten te houden dat De standaard beveiligde mappen kunnen niet uit de lijst worden verwijderd.U kunt op andere locaties extra mappen toevoegen, maar de mappen die standaard meegeleverd worden, blijven altijd beveiligd om het risico te minimaliseren dat de beveiliging op belangrijke gebieden per ongeluk wordt uitgeschakeld.

Hoe u 'Beveiligde maptoegang' inschakelt via Windows Beveiliging

Voor de meeste thuisgebruikers en veel kleine bedrijven is de eenvoudigste manier om deze functie te activeren via de volgende methode: De Windows Beveiliging-applicatie is in het systeem opgenomen.Je hoeft niets extra's te installeren, je hoeft alleen maar een paar opties aan te passen.

Open eerst het Startmenu en typ vervolgens... “Windows-beveiliging” of “Windows-beveiliging” Open de applicatie. Ga in het hoofdvenster naar de sectie 'Virus- en bedreigingsbeveiliging', waar de malware-gerelateerde opties van Defender te vinden zijn.

Scrol in dat scherm naar beneden totdat je het gedeelte vindt voor “Bescherming tegen ransomware” en klik op 'Ranchabebeveiliging beheren'. Als u een antivirusprogramma van een derde partij gebruikt, ziet u hier mogelijk een verwijzing naar dat product. U kunt deze functie niet gebruiken. zolang dat antivirusprogramma actief is.

Op het scherm voor ransomwarebeveiliging ziet u een schakelaar genaamd “Gecontroleerde toegang tot mappen”Activeer het en accepteer, indien het systeem een waarschuwing van Gebruikersaccountbeheer (UAC) weergeeft, deze om de wijzigingen met beheerdersrechten toe te passen.

Zodra deze optie is ingeschakeld, worden er diverse extra mogelijkheden weergegeven: Blokkeergeschiedenis, Beveiligde mappen en de mogelijkheid om applicaties toegang te geven via gecontroleerde maptoegang. Vanuit hier kunt u de instellingen naar wens aanpassen.

Beheerde maptoegang configureren en aanpassen

Als de functie eenmaal draait, is het normaal dat het grootste deel van de tijd Merk niets ongewoons op in je dagelijks leven.Het kan echter voorkomen dat u af en toe waarschuwingen ontvangt als een toepassing die u gebruikt probeert te schrijven naar een beveiligde map en niet op de lijst met vertrouwde programma's staat.

Als u meldingen ontvangt, kunt u op elk gewenst moment terugkeren naar Windows Beveiliging en de instellingen invoeren. Antivirus en bedreigingsbeveiliging > Beheer ransomwarebeveiligingVan daaruit heb je direct toegang tot de instellingen voor het blokkeren van apps, mappen en toegestane apps.

Het gedeelte van "Blokgeschiedenis" toont de lijst met alle blokken. Het rapport beschrijft de incidenten in detail: welk bestand of uitvoerbaar programma werd gestopt, wanneer, welke beveiligde map werd geprobeerd te openen en de ernstgraad (laag, gemiddeld, hoog of ernstig). Als u zeker weet dat het een vertrouwd programma is, kunt u het selecteren en 'Toestaan op apparaat' kiezen om het te deblokkeren.

In het gedeelte 'Beveiligde mappen' toont de applicatie alle paden die momenteel onder de beveiliging 'Beveiligde maptoegang' vallen. Van daaruit kunt u nieuwe mappen toevoegen of de mappen verwijderen die je al hebt toegevoegdStandaard Windows-mappen, zoals Documenten of Afbeeldingen, kunnen echter niet uit de lijst worden verwijderd.

Als je de functie op enig moment te opdringerig vindt, kun je deze altijd verwijderen. Schakel de schakelaar voor gecontroleerde maptoegang weer uit. Vanuit hetzelfde scherm. De wijziging is direct en alles keert terug naar de staat van vóór de activering, hoewel je uiteraard die extra bescherming tegen ransomware verliest.

Extra beveiligde mappen toevoegen of verwijderen.

Niet iedereen slaat zijn documenten op in de standaard Windows-bibliotheken. Als u normaal gesproken werkt vanuit... andere schijven, projectmappen of aangepaste padenU wilt ze opnemen in de beveiliging voor gecontroleerde toegang tot mappen.

Met de Windows Beveiliging-app is het proces heel eenvoudig: ga in het gedeelte voor ransomwarebeveiliging naar "Beveiligde mappen" en accepteer de UAC-melding. Als het verschijnt, ziet u een lijst met momenteel beveiligde mappen en een knop 'Een beveiligde map toevoegen'.

Door op die knop te drukken wordt een browservenster geopend, zodat Selecteer de map die u wilt toevoegen.Kies het pad (bijvoorbeeld een map op een andere schijf, een werkmap voor uw projecten of zelfs een toegewezen netwerkschijf) en bevestig. Vanaf dat moment wordt elke poging om de map te wijzigen vanuit een onbetrouwbare app geblokkeerd of gecontroleerd.

Als u later besluit dat u een specifieke map niet langer wilt beveiligen, kunt u dat doen Selecteer het uit de lijst en druk op 'Verwijderen'.Je kunt alleen de extra mappen verwijderen die je zelf hebt toegevoegd; mappen die Windows standaard als beveiligd markeert, kunnen niet worden verwijderd om te voorkomen dat belangrijke gegevens ongemerkt onbeveiligd achterblijven.

Naast lokale eenheden kunt u ook specificeren netwerkshares en toegewezen schijvenHet is mogelijk om omgevingsvariabelen in paden te gebruiken, hoewel wildcards niet worden ondersteund. Dit biedt aanzienlijke flexibiliteit voor het beveiligen van locaties in complexere omgevingen of met geautomatiseerde configuratiescripts.

Sta vertrouwde apps toe die geblokkeerd waren.

Het komt vaak voor dat na het activeren van de functie sommige legitieme applicaties hierdoor worden beïnvloed, vooral als Het slaat gegevens op in de mappen Documenten, Afbeeldingen of in een beveiligde map.PC-games, minder bekende kantoorprogramma's of oudere programma's kunnen vastlopen tijdens het typen.

Voor deze gevallen biedt Windows Beveiliging zelf de optie. "Een applicatie toegang verlenen via een beveiligde map"Ga vanuit het ransomwarebeveiligingspaneel naar dit gedeelte en klik op 'Een toegestane toepassing toevoegen'.

Je kunt ervoor kiezen om applicaties toe te voegen vanuit de lijst. “Recent geblokkeerde apps” (erg handig als iets al geblokkeerd is en je het gewoon wilt toestaan) of blader door alle applicaties om te anticiperen en bepaalde programma's als vertrouwd te markeren waarvan je weet dat ze naar beveiligde mappen moeten schrijven.

Bij het toevoegen van een applicatie is het belangrijk dat Geef het exacte pad naar het uitvoerbare bestand op.Alleen die specifieke locatie is toegestaan; als het programma zich in een ander pad met dezelfde naam bevindt, wordt het niet automatisch aan de lijst met toegestane locaties toegevoegd en kan het nog steeds worden geblokkeerd door beveiligde maptoegang.

Het is belangrijk om te onthouden dat, zelfs nadat je een app of service hebt toegestaan, Lopende processen kunnen blijven leiden tot gebeurtenissen. totdat ze stoppen en opnieuw opstarten. Met andere woorden, mogelijk moet u de applicatie (of de service zelf) opnieuw opstarten om de nieuwe uitzondering volledig van kracht te laten worden.

Geavanceerd bedrijfsbeheer: Intune, Configuration Manager en groepsbeleid.

In bedrijfsomgevingen is het niet gebruikelijk om team voor team handmatig instellingen te wijzigen, maar gecentraliseerd beleid definiëren die op een gecontroleerde manier worden geïmplementeerd. Gecontroleerde maptoegang is geïntegreerd met diverse Microsoft-hulpmiddelen voor apparaatbeheer.

Met Microsoft Intune kunt u bijvoorbeeld een Richtlijn ter vermindering van het aanvalsoppervlak Voor Windows 10, Windows 11 en Windows Server. Binnen het profiel is er een specifieke optie om gecontroleerde toegang tot mappen in te schakelen, waarmee u kunt kiezen uit modi zoals 'Ingeschakeld', 'Uitgeschakeld', 'Auditmodus', 'Alleen schijfwijzigingen blokkeren' of 'Alleen schijfwijzigingen controleren'.

Vanuit diezelfde richtlijn in Intune is het mogelijk extra beveiligde mappen toevoegen (die synchroniseren met de Windows Beveiliging-app op apparaten) en specificeren ook vertrouwde apps die altijd toestemming hebben om naar die mappen te schrijven. Dit vormt een aanvulling op de automatische, op reputatie gebaseerde detectie van Defender.

Als uw organisatie Microsoft Configuration Manager gebruikt, kunt u ook beleidsregels implementeren voor Windows Defender Exploit GuardVia “Assets and Compliance > Endpoint Protection > Windows Defender Exploit Guard” wordt een beveiligingsbeleid voor kwetsbaarheden aangemaakt, de optie voor gecontroleerde maptoegang wordt geselecteerd en u kiest of u wijzigingen wilt blokkeren, alleen wilt controleren, andere apps wilt toestaan of andere mappen wilt toevoegen.

Daarentegen kan deze functie op een zeer gedetailleerde manier worden beheerd met behulp van groepsbeleidsobjecten (GPO's). Groepsbeleidsbeheer RedacteurVia Computerconfiguratie > Administratieve sjablonen hebt u toegang tot de Windows-onderdelen die overeenkomen met Microsoft Defender Antivirus en het onderdeel Exploit Guard, waar u verschillende beleidsregels vindt met betrekking tot gecontroleerde toegang tot mappen.

Deze beleidsmaatregelen omvatten het volgende: “Beveiligde toegang tot mappen configureren”Hiermee kunt u de modus instellen (Ingeschakeld, Uitgeschakeld, Auditmodus, Alleen schijfwijziging blokkeren, Alleen schijfwijziging controleren), evenals invoervelden voor 'Beveiligde mappen configureren' of 'Toegestane toepassingen configureren', waar map- en uitvoerbare paden worden ingevoerd samen met de aangegeven waarde om ze als toegestaan te markeren.

Het automatiseren van de configuratie met PowerShell en MDM CSP.

Voor beheerders en gevorderde gebruikers biedt PowerShell een zeer eenvoudige manier om Gecontroleerde toegang tot mappen activeren, deactiveren of aanpassen. Met behulp van Microsoft Defender-cmdlets. Dit is vooral handig voor implementatiescripts, automatisering of het in batches toepassen van wijzigingen.

Om te beginnen opent u een PowerShell-venster met beheerdersrechten: zoeken Typ 'PowerShell' in het Startmenu, klik er met de rechtermuisknop op en kies 'Uitvoeren als beheerder'.. Eenmaal binnen kan dat activeer functie met behulp van de cmdlet:

voorbeeld: Set-MpPreference -EnableControlledFolderAccess Enabled

Als je gedrag wilt evalueren zonder daadwerkelijk iets te blokkeren, kun je gebruikmaken van de auditmodus Door 'Enabled' te vervangen door 'AuditMode', en als u het op enig moment volledig wilt uitschakelen, kunt u eenvoudig 'Disabled' opgeven in dezelfde parameter. Dit stelt u in staat om snel tussen de modi te schakelen wanneer dat nodig is.

Om extra mappen te beschermen tegen PowerShell, is er de cmdlet. Add-MpPreference -ControlledFolderAccessProtectedFolders, waaraan je het pad van de map doorgeeft die je wilt beschermen, bijvoorbeeld:

voorbeeld: Add-MpPreference -ControlledFolderAccessProtectedFolders "c:\apps/"

Op dezelfde manier kunt u specifieke toepassingen toestaan met de cmdlet. Add-MpPreference -ControlledFolderAccessAllowedApplicationsHet volledige pad naar het uitvoerbare bestand opgeven. Als u bijvoorbeeld een programma genaamd test.exe in c:\apps wilt autoriseren, gebruikt u:

voorbeeld: Add-MpPreference -ControlledFolderAccessAllowedApplications "c:\apps\test.exe"

In managementscenario's mobiel (MDM), de configuratie wordt via verschillende kanalen beschikbaar gesteld Configuratieserviceproviders (CSP's), zoals Defender/GuardedFoldersList voor beveiligde mappen of Defender/ControlledFolderAccessAllowedApplications voor toegestane applicaties, waardoor deze beleidsregels op een gecentraliseerde manier in compatibele MDM-oplossingen kunnen worden geïntegreerd.

Gebeurtenisregistratie en incidentmonitoring

Om volledig te begrijpen wat er met je teams gebeurt, is het essentieel om de volgende zaken te bekijken: gebeurtenissen gegenereerd door gecontroleerde toegang tot mappen wanneer het acties blokkeert of controleert. Dit kan zowel via de Microsoft Defender-portal als rechtstreeks in de Windows Logboeken.

In bedrijven die Microsoft Defender voor endpoints gebruiken, biedt de Microsoft Defender-portal het volgende: gedetailleerde rapporten van gebeurtenissen en blokkades Gerelateerd aan gecontroleerde maptoegang, geïntegreerd in de gebruikelijke scenario's voor het onderzoeken van waarschuwingen. Daar kunt u zelfs geavanceerde zoekopdrachten (Geavanceerd zoeken) uitvoeren om patronen op alle apparaten te analyseren.

Bijvoorbeeld een Apparaatgebeurtenissen-query Een typisch voorbeeld zou kunnen zijn:

voorbeeld: DeviceEvents | where ActionType in ('ControlledFolderAccessViolationAudited','ControlledFolderAccessViolationBlocked')

In individuele teams kun je vertrouwen op de Windows Event ViewerMicrosoft biedt een aangepaste weergave (het bestand cfa-events.xml) die kan worden geïmporteerd om alleen gebeurtenissen met betrekking tot toegang tot beveiligde mappen op een geconcentreerde manier weer te geven. Deze weergave verzamelt vermeldingen zoals gebeurtenis 5007 (configuratiewijziging), 1123 en 1124 (blokkering of controle van toegang tot beveiligde mappen) en 1127/1128 (blokkering of controle van schrijfbewerkingen op beveiligde schijfsectoren).

Wanneer er een blokkering optreedt, ziet de gebruiker meestal ook een Een melding in het systeem geeft aan dat ongeautoriseerde wijzigingen zijn geblokkeerd.Bijvoorbeeld bij berichten als "Beveiligde maptoegang heeft C:\…\ApplicationName… geblokkeerd, waardoor het geen wijzigingen in het geheugen kon aanbrengen", en de beveiligingsgeschiedenis toont gebeurtenissen zoals "Beveiligde geheugentoegang geblokkeerd" met datum en tijd.

Gecontroleerde toegang tot mappen wordt een zeer krachtig hulpmiddel voor om ransomware en andere bedreigingen serieus te belemmeren die proberen je bestanden te vernietigen, terwijl ze toch flexibel blijven dankzij auditmodi, lijsten met toegestane mappen en toepassingen, en integratie met beheertools. Wanneer correct geconfigureerd en gecombineerd met regelmatige back-ups en actuele antivirussoftware, is het een van de beste functies die Windows 11 biedt om je belangrijkste documenten veilig te bewaren.

Gepassioneerd schrijver over de wereld van bytes en technologie in het algemeen. Ik deel mijn kennis graag door te schrijven, en dat is wat ik in deze blog ga doen: je de meest interessante dingen laten zien over gadgets, software, hardware, technologische trends en meer. Mijn doel is om u te helpen op een eenvoudige en onderhoudende manier door de digitale wereld te navigeren.