- Door gegevens lokaal te versleutelen voordat ze naar de cloud worden geüpload, krijgt u maximale controle over de sleutels en wordt de impact van storingen of aanvallen op opslagdiensten verminderd.

- De encryptie van de leverancier (zowel tijdens overdracht als in rust) beschermt de infrastructuur goed, maar is niet altijd volledig versleuteld en laat vaak onversleutelde kopieën achter op de apparaten van de gebruikers.

- End-to-end (E2EE) en zero-knowledge services bieden meer privacy, hoewel de implementatie ervan complex is en er bij verschillende populaire aanbieders al kwetsbaarheden zijn ontdekt.

- De beste strategie combineert doorgaans lokale versleuteling, versleutelde services en goede wachtwoordpraktijken, tweefactorauthenticatie (2FA) en antivirusbescherming, afgestemd op de gevoeligheid van de gegevens en het vereiste samenwerkingsniveau.

Het opslaan van documenten, foto's en gevoelige gegevens in de cloud is gemeengoed geworden.Dit geldt zowel voor particulieren als voor bedrijven. Maar naarmate we meer informatie uploaden, rijzen er ook twijfels: is het wel beter? lokale bestanden versleutelen Moeten we, voordat we ze uploaden, vertrouwen op de encryptie van de cloudopslagprovider? Het antwoord is niet zo eenvoudig als het lijkt.

Waarom encryptie essentieel is als we het over de cloud hebben.

Voor elke IT-manager of gebruiker die met gevoelige informatie werkt, is gegevensbescherming geen optie meer, maar een noodzaak.Zonder enige vorm van sterke encryptieDe bestanden zijn kwetsbaar voor lekken, boetes voor het niet naleven van regelgeving, industriële spionage of simpelweg ongeautoriseerde toegang.

Clouddataversleuteling dient twee hoofddoelen: het beschermen van de vertrouwelijkheid en het beperken van de impact van een aanval.Als een aanvaller erin slaagt een server te hacken of communicatie te onderscheppen, is het doel te voorkomen dat ze iets nuttigs kunnen lezen, omdat alles versleuteld is met sterke algoritmen zoals AES of RSA en met een goed sleutelbeheer.

In zakelijke omgevingen is encryptie ook een directe vereiste van regelgeving, zoals bijvoorbeeld... RGPDHIPAA en andere compliance-raamwerkenVeel cloudproviders (Microsoft, Google, enz.) implementeren encryptie tijdens de overdracht met behulp van TLS of IPsec en in rust met systemen zoals BitLocker, DM-Crypt of Azure Storage Service Encryption. Ze integreren ook FIPS 140-2 gecertificeerde cryptografische modules en externe validaties van externe auditors.

Naast de grote aanbieders worden gespecialiseerde, versleutelde opslagdiensten die end-to-end-encryptie (E2EE) en zero-knowledge-encryptie beloven steeds gangbaarder.Het idee is simpel: bestanden worden op je apparaat versleuteld voordat ze naar de cloud worden geüpload, de sleutels zijn onbekend voor de provider en niemand, zelfs de dienst zelf niet, kan je content zien. In theorie is het vergelijkbaar met wat Signal of [onduidelijk - mogelijk "Signal" of "Signal"] doen. WhatsApp met de berichten.

Het probleem is dat "het gebruik van AES-256" of het noemen van post-kwantumversleuteling in marketing geen garantie biedt voor echte veiligheid.Het verschil zit hem niet alleen in het algoritme, maar in de manier waarop het hele protocol is geïmplementeerd: sleutelbeheer, veilige uitwisseling, bescherming tegen kwaadwillende servers, toegangscontrole, auditlogboeken en hoe de samenwerking aan versleutelde documenten wordt beheerd.

Voordelen van het gebruik van cloudopslagservices

Voordat we dieper ingaan op lokale encryptie versus cloudencryptie, is het goed om te bedenken waarom de cloud zo aantrekkelijk is.Het draait niet alleen om angst en risico: er zijn zeer goede redenen waarom bijna iedereen uiteindelijk een of andere clouddienst gebruikt.

Een van de belangrijkste voordelen is de back-up van bestanden. Heb een backup Bescherm uw apparaten tegen diefstal, schijfdefecten, brand of gewoonweg onachtzaamheid. Mocht u uw laptop kwijtraken, dan blijven uw documenten veilig in de cloud.

Een ander groot voordeel is de beschikbaarheid: u hebt overal, altijd en vanaf vrijwel elk apparaat toegang tot uw bestanden.Het maakt niet uit of je je mobiele telefoon, de laptop van iemand anders of je kantoorcomputer gebruikt: je logt in op je account en je bestanden staan er.

Het heeft ook een duidelijk effect op de kosten en het onderhoud.Veel clouddiensten bieden gratis abonnementen met beperkte opslagruimte en redelijk geprijsde betaalde abonnementen voor het uitbreiden van de capaciteit. Bovendien is de provider verantwoordelijk voor de hardware, redundante back-ups en platformupdates.

De cloud maakt samenwerking veel gemakkelijker.Meerdere personen kunnen aan dezelfde documenten werken, mappen delen, opmerkingen plaatsen, beoordelen en coördineren zonder versies via e-mail te versturen. Dit is te zien in suites zoals Microsoft 365, Google Workspace of specifieke platforms zoals pCloud, MEGA en dergelijke.

Tot slot worden clouddiensten continu bijgewerkt, zowel wat betreft functionaliteit als beveiligingspatches.De gebruiker hoeft zich geen zorgen te maken over het configureren van servers, het installeren van besturingssysteemupdates of de continue beschikbaarheid. Dit alles neemt echter de noodzaak van een goede encryptiestrategie niet weg.

Versleuteling aan de leverancierszijde: wat het werkelijk oplevert.

Grote cloudproviders voor bedrijven, zoals Microsoft, Google en vergelijkbare bedrijven, bieden standaardversleuteling aan in hun diensten.Dit omvat doorgaans encryptie tijdens transport (TLS, IPsec) tussen datacenters en naar gebruikersapparaten, en encryptie van gegevens in rust op schijven met behulp van technologieën zoals BitLocker of DM-Crypt.

Binnen het Microsoft-ecosysteem worden gegevens van bijvoorbeeld Exchange Online, SharePoint, OneDrive, Teams of Windows 365 versleuteld met een combinatie van BitLocker, Distributed Key Manager (DKM) en de versleuteling van de Microsoft 365-service.Daarnaast bestaat de mogelijkheid om door de klant beheerde sleutels te gebruiken via Azure Key Vault (klantsleutel), waardoor het bedrijf extra controle over de sleutels krijgt.

Dit model is ook van toepassing op services zoals Azure Virtual Network, waar het gebruikt kan worden. IPsec om het verkeer tussen het bedrijfsnetwerk en virtuele machines te versleutelen.En op het gebied van e-mail kunt u met tools zoals Microsoft Purview Message Encryption versleutelde berichten naar elke ontvanger verzenden.

Sleutelbeheer is een cruciaal punt, en daarom zijn veel cryptografische modules die door deze aanbieders worden gebruikt, gecertificeerd volgens FIPS 140-2.De procedures voor het genereren, opslaan, roteren en intrekken van sleutels zijn onderworpen aan externe audits en worden gedocumenteerd op vertrouwde portals voor zakelijke klanten.

Deze server-side encryptie biedt zeer sterke bescherming tegen ongeautoriseerde toegang tot de infrastructuur van de provider.Als iemand fysieke harde schijven steelt, het verkeer tussen datacenters onderschept of interne kwetsbaarheden probeert te misbruiken, stuit hij op versleutelde gegevens die in de praktijk nutteloos zijn zonder de juiste sleutels.

Dit model kent echter een fundamentele beperking: de aanbieder beschikt doorgaans over de technische mogelijkheden om de gegevens te decoderen.Zelfs met strikte toegangscontroles, logboekregistratie en naleving van wet- en regelgeving is encryptie geen zero-knowledge-systeem; de dienst beheert de sleutels en blijft daarom een vertrouwd onderdeel van het beveiligingsmodel.

End-to-end-encryptie en zero knowledge.

End-to-end-encryptie (E2EE) en zero-knowledge-encryptie gaan een stap verder dan het traditionele model.Het idee is dat gegevens op uw apparaat worden versleuteld, versleuteld worden verzonden en versleuteld worden opgeslagen, zonder dat de provider ooit toegang krijgt tot de inhoud. Zie voor voorbeelden en wijzigingen op dit gebied: end-to-end-codering.

Bij een zero-knowledge-systeem beheert de gebruiker een hoofdsleutel die losstaat van het inlogwachtwoord.Deze sleutel wordt nooit in platte tekst naar de provider verzonden en wordt gebruikt om bestanden en soms ook de mapstructuur en metadata zelf te versleutelen. Veel services bieden ook een herstelsleutel aan, waarmee de toegang kan worden hersteld als de hoofdsleutel verloren gaat.

Het directe gevolg hiervan is dat als u het hoofdwachtwoord en het herstelwachtwoord vergeet, u onherroepelijk de toegang tot het account verliest.De aanbieder kan u niet helpen, omdat ze, per definitie, niet over de benodigde informatie beschikken om de gegevens te decoderen. Dit is een tweesnijdend zwaard: maximale privacy, maar ook maximale verantwoordelijkheid voor de gebruiker.

End-to-end-encryptie beschermt ook de overdracht: elke fase, van het uploaden van bestanden tot het downloaden of delen, is versleuteld.In geval van diefstal van het apparaat kunnen onbevoegden de inhoud niet bekijken zonder de sleutel, mits het apparaat goed beveiligd is (slot, pincode, biometrie) en er een goed lokaal versleutelingssysteem wordt gebruikt.

Diensten zoals pCloud, NordLocker, MEGA en andere hebben dit model, of iets wat er sterk op lijkt, populair gemaakt.pCloud biedt de mogelijkheid om een zero-knowledge encryptiemodule als extra toe te voegen; NordLocker werkt vrijwel hetzelfde als encryptiesoftware met gekoppelde cloudopslag; MEGA biedt zero-knowledge encryptie standaard aan in zowel de gratis als de betaalde abonnementen.

Het probleem is dat een goede implementatie van E2EE ongelooflijk complex is.Onderzoekers van de Applied Cryptography Group aan de ETH Zürich analyseerden verschillende zogenaamd end-to-end versleutelde diensten (Sync.com, pCloud, Icedrive, Seafile, Tresorit, MEGA, Nextcloud) en ontdekten ernstige implementatiefouten die bestandsmanipulatie, protocolverslechtering of, in sommige gevallen, zelfs dataontsleuteling mogelijk maakten.

De zwakke punten van cloudversleuteling: verder dan marketing.

Een van de meest voorkomende fouten is dat men zich concentreert op hoe sterk de encryptie "in de cloud" is en de zwakke schakel vergeet: de apparaten van de gebruikers.Veel services die gebruikmaken van virtuele schijven of synchronisatieprogramma's bewaren een onversleutelde kopie van de bestanden op de lokale computer.

In deze virtuele schijfmodellen bestaat elk bestand op minstens twee plaatsen: versleuteld in de cloud en lokaal in platte tekst.Als acht gebruikers binnen een bedrijf dezelfde map synchroniseren, kunnen er negen opslaglocaties zijn: één zeer veilige op de server en minstens acht onversleutelde kopieën op alle computers, inclusief laptops.

Dit maakt duidelijk dat, zelfs als de aanbieder opschept over post-kwantumversleuteling of "onbreekbare" algoritmen, het werkelijke risico vaak in de extreme gevallen schuilt.Malware die informatie steelt, ransomware of zelfs een simpele fysieke diefstal van een laptop kan alle gesynchroniseerde bestanden blootleggen, ongeacht het versleutelingsniveau van de server.

Onderzoek van ETH Zürich heeft ook aangetoond dat zelfs bij gebruik van robuuste algoritmen zoals AES of RSA, implementaties aanzienlijke kwetsbaarheden kunnen introduceren.In sommige diensten was het bijvoorbeeld mogelijk om belastende bestanden te injecteren, metadata te manipuleren of sleutels te herstellen om gegevens te decoderen via een gecompromitteerde server.

In het geval van Sync.com zou een kwaadwillende server mappen kunnen toevoegen, bestanden hernoemen en de deelfunctie misbruiken om de decryptiesleutels in de links te bemachtigen.pCloud maakte het voor een aanvaller mogelijk om na een serverhack fragmenten van bestanden te verwijderen of gedownloade bestanden te decoderen; Seafile had een probleem met protocolverslechtering waardoor brute-force-aanvallen op wachtwoorden werden vergemakkelijkt.

Icedrive, Tresorit, Nextcloud en MEGA vertoonden ook specifieke zwakheden in de verwerking van fragmenten, metadata of sleutels.In sommige gevallen, zoals bij Nextcloud en MEGA, werden aanzienlijke wijzigingen doorgevoerd om de aanvallen te beperken (nieuwe end-to-end-aanpak, client-side controles); in andere gevallen reageerden providers min of meer snel of beschouwden ze de aanvallen als "theoretisch".

Het corrigeren van deze gebreken is geen eenvoudige opgave.Vaak is het simpelweg updaten van de apps of de server niet voldoende: het is nodig om alle gebruikersbestanden opnieuw te versleutelen met een nieuw versleutelingsschema. Dit brengt enorme rekenkracht met zich mee en vereist de actieve medewerking van elke client. Om die reden duurt het soms jaren voordat oplossingen worden uitgerold, of worden ze gefaseerd geïmplementeerd.

Lokaal versleutelen en vervolgens uploaden naar de cloud: hoe het werkt en wat het te bieden heeft.

Een zeer effectieve strategie om de controle terug te krijgen, is om bestanden lokaal te versleutelen voordat ze naar de standaard cloud worden geüpload.Op deze manier kunt u diensten zoals Dropbox, OneDrive, Google Drive of vergelijkbare diensten blijven gebruiken, maar de provider slaat alleen versleutelde gegevens op die hij niet kan interpreteren.

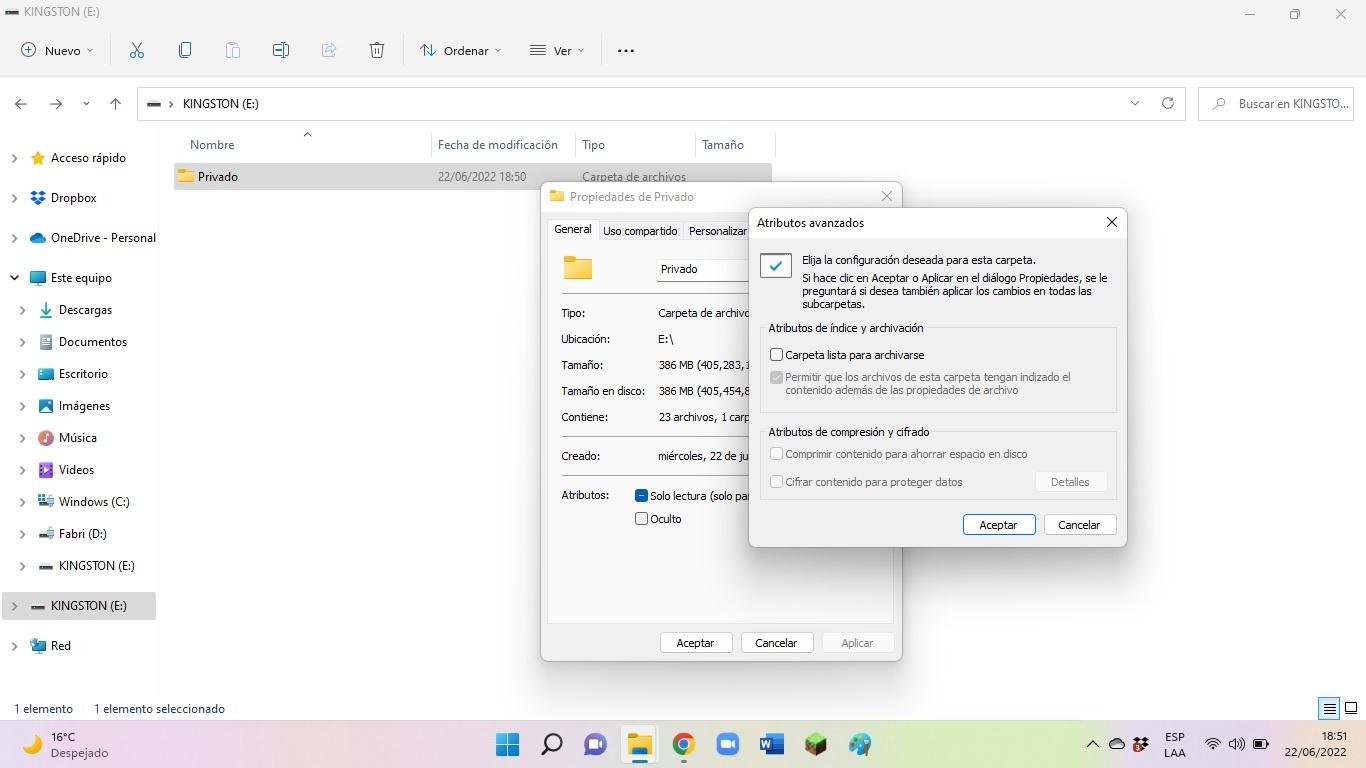

De gebruikelijke methode houdt in dat je een versleutelde container of 'kluis' op je computer aanmaakt en dat bestand of die map synchroniseert met de cloud.Tools zoals Cryptomator of VeraCrypt zijn uitstekende voorbeelden: ze zijn gratis, open source (in het geval van Cryptomator) en platformonafhankelijk.

Het proces met Cryptomator is bijvoorbeeld gebaseerd op het genereren van een versleutelde kluis die beschermd wordt door een sterk wachtwoord.In deze kluis bewaart u de foto's, documenten of video's die u wilt beschermen. De applicatie creëert een tijdelijke virtuele schijf: zolang deze ontgrendeld is, kunt u met uw bestanden werken alsof het een USB-schijf is; wanneer u de kluis vergrendelt, blijft alleen een set versleutelde gegevens zichtbaar, die voor geen enkele andere applicatie betekenis hebben.

Het belangrijkste is dat het versleutelde bestand of de versleutelde map die met de cloud wordt gesynchroniseerd, nooit rechtstreeks buiten de versleutelingsapplicatie mag worden gemanipuleerd.De cloudprovider ziet alleen versleutelde blokken; zelfs bij een aanval of ongeautoriseerde toegang kan de aanvaller de inhoud niet lezen zonder het juiste wachtwoord.

Deze aanpak heeft verschillende duidelijke voordelen ten opzichte van het uitsluitend vertrouwen op leveranciersversleuteling.Ten eerste beheert u de sleutel; ten tweede is het model service-onafhankelijk en kunt u van platform wisselen zonder uw encryptieschema te wijzigen; ten derde vermindert u de impact van mogelijke storingen in de end-to-end-encryptie-implementatie van de provider, omdat uw eerste verdedigingslinie lokaal is.

Het lastige is het beheren van wachtwoorden en sleutels.Als u het wachtwoord van uw Cryptomator- of VeraCrypt-kluis kwijtraakt, kunt u dit niet herstellen. Het verstandigst is om een wachtwoordmanager te gebruiken, lange, unieke wachtwoorden te genereren en, indien mogelijk, een extra herstelsleutel veilig op te slaan.

Alternatieven zonder permanente synchronisatie: het geval van Dataprius

Een andere manier om het probleem van onversleutelde kopieën op computers te omzeilen, is door gebruik te maken van diensten die niet afhankelijk zijn van constante synchronisatie.Dataprius is een voorbeeld van een platform dat standaard kiest voor een model zonder virtuele schijf.

In Dataprius is synchronisatie optioneel en beperkt tot bepaalde mappen, wanneer dit echt nodig is.Het belangrijkste verschil met traditionele synchronisatieprogramma's is dat de applicatie directe bewerking van in de cloud opgeslagen bestanden mogelijk maakt, zonder dat deze permanent op de computer bewaard hoeven te worden.

Stel je een map voor met zeer vertrouwelijke documenten.In plaats van het bestand op alle computers te kopiëren, opent u het via de Dataprius-applicatie. Dubbelklik op het bestand, bewerk het en wanneer u het opslaat, zorgt het systeem ervoor dat het tijdelijk wordt ontsleuteld, zodat u ermee kunt werken. Vervolgens wordt het bestand van de lokale computer verwijderd, zodat er geen spoor meer van overblijft.

Deze aanpak verkleint het aanvalsoppervlak op gebruikersapparaten aanzienlijk.Als malware lokale bestanden steelt of een aanvaller de controle over een laptop verkrijgt, zullen ze geen complete map vinden die gesynchroniseerd is met alle documenten in platte tekst, omdat deze niet permanent worden opgeslagen. Voor endpointbeveiliging kunt u oplossingen zoals de volgende overwegen: vergelijkingen van antimalwareprogramma's.

Wanneer intensievere samenwerking of offline werken vereist is, is het echter mogelijk om synchronisatie in specifieke mappen te activeren.De kern van de zaak is dat het niet langer het standaardmodel is en dat de meest gevoelige gebieden rechtstreeks in de versleutelde cloud kunnen worden bewerkt.

Versleutelde opslagdiensten: pCloud, NordLocker, MEGA en andere

Naast het gebruik van lokale encryptie of platforms zonder synchronisatie, is er een groeiend aanbod van cloudopslagdiensten die al standaard versleuteld zijn.Dit is waar oplossingen zoals pCloud, NordLocker, MEGA en vele andere in beeld komen.

pCloud is een veelzijdig platform met goede snelheden en flexibele abonnementen, waarmee je een zero-knowledge encryptiemodule als betaalde add-on kunt toevoegen.Het biedt opslagruimte van 500 GB tot 10 TB en een gratis abonnement van ongeveer 10 GB, met functies zoals een geïntegreerde mediaspeler, versiebeheer van bestanden en automatische synchronisatie tussen meerdere apparaten.

NordLocker functioneert bijna meer als encryptiesoftware met bijbehorende cloudopslag.Het biedt zero-knowledge-encryptie, zelfs in het gratis abonnement (beperkt tot 3 GB) en betaalbare betaalde abonnementen met opties tot 2 TB. Het maakt gebruik van AES-256 in combinatie met xChaCha20-Poly1305 en Ed25519 voor digitale handtekeningen en hanteert een strikt no-logs-beleid onder Panamese jurisdictie.

MEGA staat er op zijn beurt om bekend dat het vanaf het begin 20 GB gratis opslagruimte en zero-knowledge encryptie aanbiedt.Het biedt de gebruiker hoofd- en herstelsleutels, maakt gebruik van AES-256 en voegt interessante functies toe, zoals geïntegreerde chat met spraak- en videogesprekken, evenals tweestapsverificatie en een gedetailleerde sessiegeschiedenis.

Qua prijs is MEGA een van de duurste in deze groep, met instapabonnementen van ongeveer 400 GB en ruime datalimieten.NordLocker en pCloud zijn doorgaans goedkoper voor 2 TB opslagruimte, en pCloud onderscheidt zich door af en toe zeer aantrekkelijke aanbiedingen voor langetermijnabonnementen.

Bij de keuze voor een van deze diensten is het raadzaam om rekening te houden met verschillende criteria: echte zero-knowledge encryptie, overdrachtssnelheid, gebruiksgemak, flexibiliteit van het abonnement en prijs-kwaliteitverhouding.Ook de interface is belangrijk: pCloud richt zich op volwaardige apps voor alle platformen, NordLocker op een zeer eenvoudige drag-and-drop-interface en MEGA op een intuïtieve website en mobiele apps. Let goed op de Overdrachtssnelheid en de migratietools tussen services.

Cloud EKM en externe sleutels: meer controle voor bedrijven

In het bedrijfsleven wordt, naast encryptie van gegevens in rust en tijdens transport, directe controle over de sleutels steeds belangrijker.Google Cloud biedt bijvoorbeeld Cloud External Key Manager (Cloud EKM), waarmee u gegevens in de cloud kunt beschermen met behulp van sleutels die worden gehost op een compatibel systeem van een derde partij.

Met Cloud EKM blijven de sleutels in een externe beheerder en worden ze alleen gebruikt via gecontroleerde aanroepen.Dit biedt duidelijke traceerbaarheid van de sleutelherkomst, meer gedetailleerde toegangscontrole en gecentraliseerd beheer, wat nuttig is voor omgevingen met zeer strenge compliance-eisen waar van de cloudprovider niet wordt verwacht dat hij absolute controle over de encryptie heeft.

Dit model wordt gecombineerd met door de klant beheerde versleuteling (CMEK) in Google Cloud-services.In de praktijk kan de organisatie zelf bepalen wie de sleutels gebruikt om data in rust te versleutelen, wanneer en hoe, en alle bewerkingen vastleggen voor latere controles.

Hoe te beslissen: lokaal versleutelen of de provider vertrouwen?

Er bestaat geen strategie die voor iedereen werkt, dus de beslissing hangt af van een zorgvuldige afweging van uw situatie.Er zijn verschillende factoren die je moet analyseren voordat je voor de ene of de andere aanpak kiest.

Het eerste waar het om gaat, is de gevoeligheid van de gegevens.Als het gaat om juridische documenten, medische dossiers, gedetailleerde financiële informatie of zeer persoonlijke gegevens, dan moet de lat veel hoger liggen dan wanneer je alleen foto's van je laatste reis of aantekeningen van college bewaart.

Ook de hoeveelheid opgeslagen informatie en het gemak waarmee deze kan worden gemigreerd, spelen een rol.Als je al meerdere terabytes aan data hebt verspreid over verschillende cloudservices, kan het overstappen naar een ander platform of het verplaatsen van alles naar een versleutelde container tijd en planning vergen.

Het belang van samenwerking is een ander belangrijk punt.Als u in realtime wilt samenwerken, veel gebruik wilt maken van gedeelde links of wilt integreren met online kantoorsoftware, kan een puur lokaal versleutelingsschema de workflow aanzienlijk complexer maken.

Voor zeer gevoelige gegevens waarbij weinig samenwerking nodig is, is de meest robuuste optie doorgaans om de gegevens lokaal te versleutelen en alleen de versleutelde versies naar de cloud te uploaden.Dit kan met containerbestanden (VeraCrypt, Cryptomator) of zelfs met gecomprimeerde bestanden die met een sterk wachtwoord zijn beveiligd voor incidentele uitwisselingen.

Als u op zoek bent naar een balans tussen gemak en beveiliging, en het datavolume niet enorm is, dan kan het verstandig zijn om te kiezen voor end-to-end-encryptiediensten die goed hebben gepresteerd in audits.Tresorit bijvoorbeeld kwam relatief goed uit de analyse van ETH Zürich en heeft plannen aangekondigd om zijn beveiligingssysteem verder te verbeteren. MEGA en Nextcloud hebben naar aanleiding van de bevindingen aanzienlijke wijzigingen in hun encryptie doorgevoerd.

Als geen van deze oplossingen perfect aansluit, is een combinatie meestal de meest realistische aanpak.Bijvoorbeeld: gebruik lokale encryptie voor de meest gevoelige informatie, een end-to-end-encryptieservice voor zeer gevoelige gedeelde projecten en een standaard cloudprovider voor minder kritieke gegevens.

Beste werkwijzen om de beveiliging van uw gegevens in de cloud te versterken.

Welke aanpak ook wordt gekozen, er zijn een aantal aanbevelingen die helpen om de beveiliging over de hele linie te versterken.Geen enkele encryptietechnologie kan fundamentele slechte praktijken compenseren.

Gebruik allereerst altijd sterke, unieke wachtwoorden voor elke service.Combineer hoofdletters en kleine letters, cijfers en symbolen, zorg voor een redelijke lengte van je wachtwoord, en gebruik een wachtwoordmanager zodat je ze niet allemaal hoeft te onthouden.

Schakel tweefactorauthenticatie (2FA) in bij alle cloudproviders en versleutelingsdiensten die dit ondersteunen.Het is een zeer effectieve extra barrière tegen diefstal van inloggegevens, of dit nu via phishing of grootschalige datalekken gebeurt.

Zorg ervoor dat clientapplicaties en het besturingssysteem altijd up-to-date zijn.Veel aanvallen maken gebruik van kwetsbaarheden die al zijn verholpen, dus het stoppen met het toepassen van patches geeft aanvallers een voordeel. Dit geldt voor encryptiesoftware, synchronisatie-apps en browsers.

Controleer regelmatig de inhoud van uw cloudopslag en verwijder verouderde of onnodige gegevens.Hoe minder gevoelige informatie je openbaar hebt gemaakt, hoe beter. Controleer ook gedeelde mappen, openbare links en de toegang die aan derden is verleend.

Vergeet niet dat de meest waarschijnlijke aanval nog steeds de directe diefstal van informatie van uw computer of mobiele telefoon zal zijn.Goede cloudversleuteling is geen vervanging voor robuuste antimalwarebescherming of veilige surfgedrag. Combineer beide.

Documenteer tot slot uw encryptiestrategie, vooral in bedrijfsomgevingen.Definieer wat lokaal wordt versleuteld, wat versleuteld wordt geüpload, welke externe diensten worden gebruikt, wie de sleutels beheert en hoe noodherstel wordt uitgevoerd. Improvisatie werkt zelden goed als het om beveiliging gaat.

De keuze tussen lokaal versleutelen en uploaden naar de cloud of direct gebruikmaken van een opslagdienst met geïntegreerde versleuteling is in werkelijkheid geen alles-of-niets-situatie.Door te begrijpen hoe leveranciersversleuteling, end-to-end-encryptie (E2EE), synchronisatiemodellen en lokale versleutelingstools werken, is het mogelijk een combinatie te ontwerpen die perfect aansluit op uw risico's, uw manier van werken en uw daadwerkelijke samenwerkingsbehoeften, zonder in te leveren op het gemak van de cloud of effectieve controle over uw meest gevoelige gegevens.

Gepassioneerd schrijver over de wereld van bytes en technologie in het algemeen. Ik deel mijn kennis graag door te schrijven, en dat is wat ik in deze blog ga doen: je de meest interessante dingen laten zien over gadgets, software, hardware, technologische trends en meer. Mijn doel is om u te helpen op een eenvoudige en onderhoudende manier door de digitale wereld te navigeren.