- Ransomware is malware die systemen en gegevens vergrendelt of versleutelt om het slachtoffer af te persen via betaling, meestal in cryptovaluta.

- Het is geëvolueerd van eenvoudige blokkeringen naar complexe dubbele en driedubbele afpersingsmodellen, ondersteund door ransomware-as-a-service.

- Preventie omvat het bijwerken van systemen, het toepassen van goede beveiligingsmaatregelen, het trainen van gebruikers en het onderhouden van geïsoleerde back-ups.

- Het betalen van losgeld biedt geen garantie voor teruggave en wakkert criminele activiteiten alleen maar aan. Daarom is het aan te raden back-ups terug te zetten en gespecialiseerde tools en autoriteiten in te schakelen.

El Ransomware is uitgegroeid tot een van de meest winstgevende en gevaarlijke cyberaanvallen. De malware is de afgelopen jaren steeds populairder geworden. Het blokkeert computers, versleutelt bestanden en eist betaling, meestal in cryptovaluta, in ruil voor het herstellen van de toegang. Het treft zowel individuele gebruikers als bedrijven, ziekenhuizen, gemeenteraden en zelfs kritieke infrastructuur.

Het is verre van iets nieuws. De geschiedenis van ransomware begint eind jaren tachtig en is sindsdien steeds geavanceerder geworden. In de loop der tijd: het werd aanvankelijk verspreid via diskettes en er werd per post om losgeld gevraagd; tegenwoordig verspreidt het zich binnen enkele seconden via complete netwerken, maakt het gebruik van geavanceerde cryptografie en steunt het op bedrijfsmodellen zoals Ransomware-as-a-Service, waardoor elke crimineel campagnes kan lanceren met nauwelijks technische kennis.

Wat is ransomware en hoe werkt het?

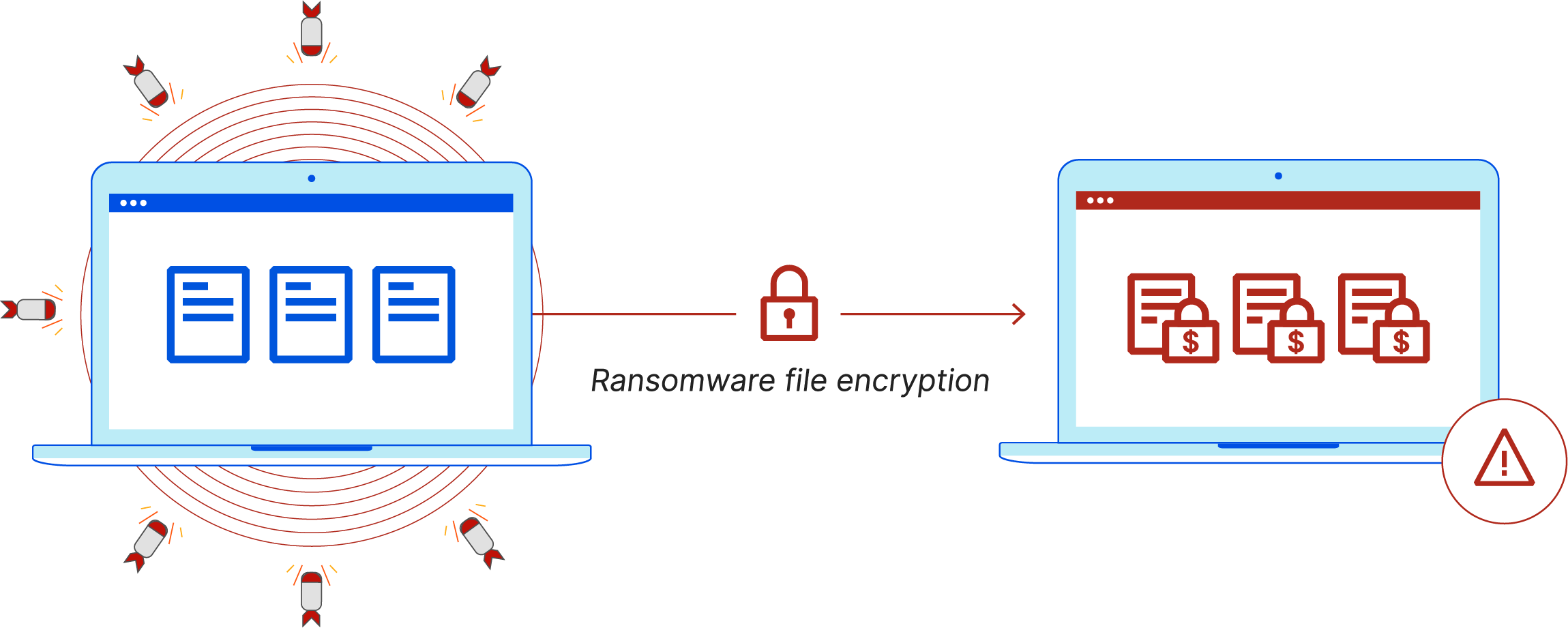

In simpele termen, Ransomware is een type malware dat is ontworpen om te voorkomen dat u uw computer kunt gebruiken of toegang krijgt tot uw gegevens. Tenzij je losgeld betaalt. Het kan de toegang tot het hele systeem blokkeren, documenten, databases, foto's of zelfs de hele schijf versleutelen en een bericht met betalingsinstructies weergeven.

Bij een typische aanval, De cybercrimineel infecteert een apparaat of netwerk, installeert malware en gijzelt de informatie.Vanaf dat moment begint de afpersing: ze dreigen de decryptiesleutel niet terug te geven, de gestolen gegevens openbaar te maken of ze zelfs te vernietigen als er niet binnen een bepaalde termijn betaald wordt.

Het is belangrijk om duidelijk te zijn dat Het betalen van het losgeld garandeert absoluut niets.Veel slachtoffers krijgen hun bestanden zelfs na betaling niet terug; anderen ontvangen defecte software die de gegevens verder beschadigt. Bovendien voedt betaling de criminele activiteiten en kan het slachtoffer daardoor een herhaald doelwit worden.

Daarom, in geval van infectie, de aanbevelingen van deskundigen en organisaties zoals INCIBE of de FBI zelf. De instructies zijn duidelijk: betaal niet, isoleer de getroffen systemen, herstel back-ups en meld het incident aan de bevoegde autoriteiten.

Historische evolutie van ransomware

De geschiedenis van ransomware laat zien hoe het is uitgegroeid van een technische curiositeit tot een criminele industrie van miljarden dollars. Elke mijlpaal heeft verbeteringen met zich meegebracht op het gebied van encryptie, verspreiding of afpersingstechnieken..

1989 – AIDS-Trojaans paard of "PC-cyborg"Dit wordt beschouwd als het eerste gedocumenteerde geval van ransomware. Het werd verspreid via diskettes met informatie over aids. De malware verborg systeembestandsmappen en eiste 189 dollar om ze te ontgrendelen. De betaling moest per post worden verzonden naar een adres in Panama. Technisch gezien was het een rudimentaire vorm van ransomware. Het versleutelde niet de inhoud van de bestanden, alleen de namen ervan.waardoor de schade ongedaan kon worden gemaakt zonder te hoeven betalen.

1996 – Het concept van "cryptovirale afpersing" wordt geboren.Onderzoekers Adam L. Young en Moti Yung beschreven tijdens de IEEE Security and Privacy-conferentie hoe malware asymmetrische cryptografie kan gebruiken om slachtoffers af te persen. De kwaadaardige code bevatte een publieke sleutel, versleutelde bestanden en dwong het slachtoffer om versleutelde tekst naar de aanvaller te sturen om de privésleutel te achterhalen. in ruil voor geld. Dat was nog academische theorie, maar het was een duidelijke voorbode van wat we later zouden zien.

Begin jaren 2000 – Eerste moderne uitbrakenNa een periode met geïsoleerde incidenten, In 2005 begon een opmerkelijke toename van infecties.Vooral in Rusland en Oost-Europa verschenen de eerste varianten die serieus gebruik maakten van asymmetrische cryptografie, wat decryptie zonder de sleutel van de aanvaller aanzienlijk bemoeilijkte.

2009 – Cryptovaluta doen hun intredeDe creatie van Bitcoin betekende een keerpunt. Betalingen verschoven van cheques, overschrijvingen of prepaidkaarten naar moeilijk traceerbare virtuele valuta.Deze relatieve anonimiteit maakte het model veel aantrekkelijker en beter schaalbaar voor de georganiseerde misdaad.

2013 – Het moderne ransomware-tijdperk: CryptoLockerCryptoLocker maakt sterke encryptie op grote schaal populair: 2048-bits RSA-sleutels, bestanden versleuteld op basis van extensie en losgeld geëist in Bitcoin of prepaid vouchers.De impact ervan was zo groot dat er internationale operaties nodig waren om de infrastructuur (Gameover Zeus) die het ondersteunde, neer te halen.

2015 – Ransomware-as-a-Service (RaaS)Varianten zoals Tox introduceren het RaaS-model: Ransomware-makers bieden kant-en-klare "kits" aan andere criminelen aan.In ruil voor een commissie over het losgeld. Dit democratiseert aanvallen: je hoeft niet langer te kunnen programmeren om een campagne te starten.

2016-2017 – Wereldwijde golf en cryptowormenIn 2016 doken ransomwarefamilies zoals Mamba op, die de volledige schijf versleutelen tijdens het opstarten met behulp van tools zoals DiskCryptor. In 2017 verscheen WannaCry (WanaCrypt0r). de eerste cryptoworm die zich massaal vermenigvuldigtdie de MS17-010-kwetsbaarheid in Windows misbruikt en gegevens versleutelt van meer dan 75.000 computers wereldwijd, waaronder Britse ziekenhuizen, Spaanse bedrijven zoals Telefónica en Russische infrastructuur.

Ook in 2017 Petya en zijn varianten vallen aan door de master file table (MFT) te versleutelen.Het uitschakelen van het systeem en grootschalige campagnes tegen banken, energiebedrijven en overheidsinstanties zijn gedocumenteerd. Het gebruik van berichten die zich voordoen als politieberichten om afpersing "legitimiteit" te verlenen, wordt steeds gangbaarder.

2018 – Ryuk en de “grootwildjacht”Ryuk richt zich op doelstellingen met een hoge toegevoegde waarde: overheidsinstanties, ziekenhuizen, media en grote bedrijvenHet maakt gebruik van unieke sleutels per organisatie en geavanceerde propagatiemogelijkheden (Wake on LAN, SMB, RPC), wat zowel de respons als de decryptie bemoeilijkt.

2019 – Dubbele en driedubbele afpersingSinds dit jaar hanteren ransomwaregroepen de tactiek van dubbele afpersing: Ze versleutelen de gegevens niet alleen, maar stelen ze ook en dreigen ze openbaar te maken. Als de betaling uitblijft, kunnen er zelfs drievoudige afpersingspraktijken voorkomen, waarbij ook de klanten, leveranciers of patiënten van het slachtoffer onder druk worden gezet. Incidentresponsteams zoals IBM Security X-Force bevestigen dat bijna alle gevallen die zij behandelen nu te maken hebben met datadiefstal.

2020 – Bloeiperiode tijdens COVID-19Massaal thuiswerken, de haast om toegang op afstand mogelijk te maken en de verminderde beveiliging van veel huizen leiden tot een toename van cyberaanvallen. Overheden, financiële instellingen en met name de gezondheidszorgsector ondervinden een aanzienlijke toename. ransomware-incidenten tijdens de pandemie.

2022 – Kaping van e-mailconversatiesEen bijzonder misleidende techniek wint aan populariteit: "thread hijacking". De criminelen infiltreren in legitieme e-mailconversaties en reageren binnen dezelfde conversatie. met schadelijke bijlagen of links, waardoor de klikfrequentie aanzienlijk toeneemt.

2023-2024 – Voorbij encryptieNaarmate de verdediging en de reservemogelijkheden verbeteren, breiden veel bendes hun arsenaal uit: Ze combineren ransomware met datadieven (dieven van gestolen gegevens). Ze bemachtigen inloggegevens en gevoelige informatie zonder systemen te hoeven beveiligen. Groepen zoals LockBit of overblijfselen van Conti grijpen zelfs naar regelrechte datadiefstal en chantage, ook al activeren ze geen encryptie.

Belangrijkste soorten ransomware

Hoewel er talloze varianten zijn, De meeste huidige ransomware kan worden onderverdeeld in twee grote families.De eerste is er een die informatie versleutelt en het apparaat blokkeert. Van daaruit ontstaan er nog meer subtypes en afpersingsstrategieën.

Versleutelende ransomware

Hij is de meest gevreesde en degene die meestal in het nieuws komt. Het doel is om cruciale bestanden of gegevens te versleutelen, zodat deze alleen kunnen worden hersteld met een sleutel die in het bezit is van de aanvaller.Het richt zich doorgaans op kantoordocumenten, databases, toegankelijke back-ups, productiesystemen, enzovoort.

In theorie stuurt de crimineel, na betaling van het losgeld, een decryptiesleutel of -tool waardoor het proces wordt omgekeerd. In de praktijk zijn er veel gevallen waarin het slachtoffer niets bruikbaars ontvangt, of waarin de decryptie mislukt en een deel van de informatie voorgoed verloren gaat.

Locker ransomware

In dit geval gaat het om malware. Het voorkomt toegang tot het hele apparaat door een scherm op ware grootte weer te geven. Het neemt het hele bureaublad in beslag en verhindert dat je het systeem kunt gebruiken. Het komt vaker voor op mobiele telefoons en sommige computers thuis.

In tegenstelling tot pure encryptie, De bestanden worden hier niet altijd geopend.Wanneer de infectie is verwijderd of het systeem is hersteld, kunnen de gegevens intact blijven. De losgeldnota bevat vaak logo's van wetshandhavingsinstanties of waarschuwingen voor vermeende illegale activiteiten.

Andere veelvoorkomende subtypes

Op basis van deze twee fundamenten ontstaan verschillende varianten en benamingen die nuttig zijn om te kennen, teneinde het risico beter te kunnen inschatten:

- Scareware of intimidatiesoftwareHet presenteert zichzelf als een antivirus- of beveiligingsprogramma dat nepinfecties "detecteert" en vraagt om betaling om ze te verwijderen. Het bombardeert je met pop-ups, maar vaak Het versleutelt of blokkeert niets, het misleidt de gebruiker alleen maar..

- Klassieke schermvergrendelingenZe tonen een statisch scherm, vaak met logo's van politie- of overheidsinstanties, waarop staat dat er illegale inhoud (piraterij, pornografie, enz.) is gedetecteerd en dat er een "boete" moet worden betaald. Hun doel is om angst aan te jagen, niet zozeer technische verfijning..

- doxwareDe aanvaller steelt privé-informatie (foto's, documenten, geschiedenissen, databases) en dreigt deze openbaar te maken. De druk is niet gebaseerd op het verliezen van toegang tot de gegevens, maar op schaamte, reputatieschade of mogelijke sancties. door filtratie.

- Dubbele en drievoudige afpersingsransomwareHet combineert versleuteling met datadiefstal en in sommige gevallen... Aanvullende aanvallen zoals DDoS-aanvallen of chantage van betrokken derden. (cliënten, patiënten, partners) om de druk te maximaliseren.

- destructieve ransomwareIn plaats van zich te concentreren op de daadwerkelijke redding, Hij dreigt de informatie te verwijderen of te overschrijven als er niet betaald wordt.En soms gebeurt dat zelfs nadat het geld is ontvangen. Het lijkt meer op sabotage dan op klassieke afpersing.

Hoe ransomware zich verspreidt

Om een aanval te laten slagen, heeft de crimineel een toegangspunt nodig. Ransomware komt vaak ongemerkt binnen via e-mails, downloads of onopgeloste beveiligingslekken..

Malspam (kwaadaardige spam)Het is de massale aanvalstactiek. De aanvaller verstuurt duizenden of miljoenen e-mails met Bijlagen bij de val (PDF, Word, ZIP) of links naar gecompromitteerde sites. Het simpelweg openen van het bestand of het inschakelen van macro's is voldoende voor de malware om te downloaden en uit te voeren.

Malvertising (kwaadaardige reclame)Het maakt gebruik van banners op legitieme of gehackte websites. Door simpelweg de pagina te openen, kan de gebruiker ongemerkt worden doorgestuurd naar een server die door de aanvaller wordt beheerd.Daar analyseert een exploitkit de browser, plug-ins en het systeem, en voert de aanval uit door gebruik te maken van beschikbare kwetsbaarheden, vaak zonder dat de gebruiker ergens op klikt.

Speervissen en walvisjachtIn tegenstelling tot massale spam, Spearphishing richt zich op zeer specifieke doelen.Een bedrijf, een afdeling, een leidinggevende. De e-mails zijn zorgvuldig opgesteld, gebaseerd op echte gegevens (bijvoorbeeld organisatiestructuren van LinkedIn), en doen zich voor als personen zoals de CEO of HR-manager. "Whaling" richt zich op hoge posities, waar één klik de deur kan openen naar het hele bedrijfsnetwerk.

Sociale manipulatie in het algemeenDe aanvallers verkrijgen informatie via sociale media, bedrijfswebsites of eerdere lekken, en Ze gebruiken het om de boodschap legitiem en vertrouwd te laten lijken.Soms doen ze zich voor als technische ondersteuning, de bank, de softwareleverancier of zelfs een collega, waardoor het wantrouwen van de gebruiker afneemt.

Bovendien heeft Veel moderne aanvallen maken gebruik van softwarekwetsbaarhedenkwetsbare services (zoals slecht beveiligde RDP), zwakke wachtwoorden of illegale softwareEenmaal binnen het netwerk combineert de ransomware zich met andere tools om zich lateraal te verplaatsen, inloggegevens te stelen en de meest waardevolle systemen te lokaliseren voordat de versleuteling wordt geactiveerd.

Ransomware op computers, Macs en mobiele telefoons

Hoewel de meeste media-incidenten betrekking hebben op Windows, geen enkel platform is volledig veilig..

En WindowsHet aanvalsoppervlak is groter vanwege het marktaandeel en de hoeveelheid geïnstalleerde software van derden. Generieke malware zoals CryptoLocker, CryptoWall, Petya, WannaCry, Ryuk, TeslaCrypt en Mamba hebben een enorme impact gehad door bestanden en complete schijven te versleutelen en zich automatisch over netwerken te verspreiden; zie Handleiding voor schaduwkopie.

En MacHet eerste spraakmakende geval was KeRanger in 2016, dat ongemerkt binnenkwam als een gehackte versie van een legitieme app (Transmission). Het zou op de achtergrond kopiëren, een paar dagen wachten en dan beginnen met het versleutelen van de bestanden.Later verschenen er andere, zoals Findzip of MacRansom, en ook nep-ransomware zoals ThiefQuest/EvilQuest die in feite functioneerden als "wipers", die gegevens vernietigden zonder de werkelijke intentie om ze te decoderen.

En Android-telefoonsBovenal zijn schermblokkers enorm in aantal toegenomen, waardoor Ze tonen berichten waarin illegale activiteiten worden beweerd en eisen betaling om het apparaat te ontgrendelen.Ze verstoppen zich meestal in apps gedownload van buiten de officiële appwinkels of in apps van dubieuze oorsprong. In veel gevallen kunnen ze worden verwijderd door op te starten in de veilige modus en de schadelijke app te verwijderen, maar sommige varianten vereisen een volledige reset.

Opmerkelijke ransomware-gevallen en families

In de loop der jaren zijn de volgende zaken geïdentificeerd. tientallen families met uiteenlopende tactieken en doelstellingen. Enkele van de bekendste zijn:

- RevetonHij populariseerde schermvergrendelingen met logo's van zogenaamde wetshandhavingsinstanties. Hij toonde het IP-adres, de internetprovider en zelfs een webcambeeld Het slachtoffer intimideren en betaling eisen via prepaidkaarten of anonieme diensten.

- CryptoLockerEen van de grote pioniers van sterke massaversleuteling. Het genereerde RSA-sleutelparen, versleutelde bestanden op basis van hun extensie en eiste Bitcoin.De infrastructuur ervan werd onschadelijk gemaakt toen het Gameover Zeus-botnet werd ontmanteld.

- CryptoWall. Verdere evolutie, verspreid via phishingcampagnes en exploitkits. Het bereikte versies zoals CryptoWall 3.0. en werd geassocieerd met groepen die vermoedelijk van Russische oorsprong waren.

- TeslaCryptAanvankelijk richtte hij zich op de wereld van videogames (het versleutelen van games en aanverwante content), maar uiteindelijk ging hij met pensioen toen De hoofdsleutel voor decryptie is gelekt.Hierdoor konden beveiligingsbedrijven gratis tools ontwikkelen om de bestanden te herstellen.

- Soort slangIn plaats van individuele bestanden te versleutelen, Versleutel de volledige schijf tijdens het opstarten met DiskCryptor.Het creëert specifieke gebruikers, wijzigt de MBR en voorkomt dat het systeem opstart zonder de sleutel.

- WannaCryHet schoolvoorbeeld van een cryptografische worm. Het maakte misbruik van een kwetsbaarheid in Windows (EternalBlue/MS17-010) en verspreidde zich automatisch.Dit had gevolgen voor ziekenhuizen, energiebedrijven, transportbedrijven en duizenden organisaties wereldwijd, totdat er per ongeluk een noodstop werd geactiveerd.

- RyukGericht op grote organisaties, Het maakt gebruik van aangepaste sleutels per slachtoffer, wormfunctionaliteiten en extra tools. om door het netwerk te navigeren. Het is waargenomen bij aanvallen op overheidsinstanties, media en essentiële diensten.

Ransomware-as-a-Service (RaaS): de business achter de misdaad

Een van de redenen voor de opkomst van ransomware is het bedrijfsmodel. Ransomware-as-a-Service werkt als een criminele organisatie waar iedereen een rol speelt..

De ontwikkelaars creëren de malware en een webinfrastructuur waar "partners" gebruik van kunnen maken. Configureer campagnes, pas losgeldnota's aan, stel bedragen in en monitor statistieken. (geïnfecteerde slachtoffers, ontvangen betalingen, enz.). In ruil daarvoor houdt de maker een percentage van elk losgeld.

Er zijn en waren meerdere "merken" van RaaS: Cerber, Stampado, Philadelphia, Frozr Locker, Satan, RaasBerry, Atoom, Hostman, Haai, GrandCrab, Ako, LockBit en nog veel meer. Sommige worden zelfs geadverteerd op undergroundfora met brochures, video's en "technische ondersteuning" voor minder ervaren criminelen.

Met dit model, Het risico is gespreid en de toetredingsdrempel is zeer laag.Betaal simpelweg een bedrag of deel in de winst om aanvallen uit te voeren die anders geavanceerde kennis van programmeren, cryptografie en netwerken zouden vereisen.

Wat te doen als je geïnfecteerd raakt met ransomware?

Wanneer de losbrief verschijnt, De instinctieve reactie is meestal paniek.Maar het is belangrijk om verstandig te handelen om de schade te beperken.

Het eerste is Koppel het apparaat los van het netwerk (kabel, wifi, enz.) en schakel andere aangesloten apparaten uit. Die kunnen risico lopen, vooral als u bestanden of netwerkstations deelt. Dit helpt de verspreiding te vertragen.

Vervolgens, en waar mogelijk, Raadpleeg uw IT-team, een cybersecurityspecialist of de openbare hulpdiensten. (In Spanje biedt de INCIBE-hulplijn 017 gratis en vertrouwelijke ondersteuning.) Zij kunnen de variant analyseren, de opties beoordelen en u begeleiden bij de volgende stappen.

Als u betrouwbare back-ups hebt, De veiligste oplossing is meestal om de betreffende computers te formatteren. back-ups herstellenElke poging om te "reinigen" zonder een schone installatie kan sporen van malware achterlaten en herinfecties mogelijk maken.

Bij afwezigheid van back-ups, Er zijn initiatieven zoals No More Ransom. ze bieden gratis decryptietools Voor bepaalde bekende families. Ze dekken niet alle varianten of versies, maar in sommige gevallen kunt u bestanden gratis herstellen.

In elk scenario, U moet het incident melden bij de autoriteiten.Naast alle ondersteuning die u mogelijk ontvangt, zullen uw gegevens bijdragen aan betere informatievoorziening over bedreigingen en aan de vervolging van de verantwoordelijken.

Hoe ransomware-aanvallen te voorkomen

De beste strategie tegen ransomware is duidelijk: Investeer in preventie en accepteer dat er vroeg of laat pogingen tot aanslagen zullen plaatsvinden.Het idee is om de kans op succes en de gevolgen ervan te minimaliseren, mocht het zich toch voordoen.

Vanuit technisch oogpunt is het raadzaam Zorg ervoor dat besturingssystemen, applicaties en firmware up-to-date en voorzien van patches zijn door patchbeheerVeel campagnes maken gebruik van kwetsbaarheden waarvoor al geruime tijd patches beschikbaar zijn. Door, waar mogelijk, automatische updates in te schakelen, wordt de periode waarin een aanval kwetsbaar is aanzienlijk verkort.

Het is ook essentieel beschikken over betrouwbare beveiligingsoplossingen (antimalware-, antiransomware-, anti-exploit- en antispamfilters) op pc's, servers en mobiele apparaten. Een goed product kan typisch massaversleutelingsgedrag detecteren en het proces stoppen voordat het het hele systeem aantast. Zie vergelijkingen van betrouwbare beveiligingsoplossingen Voor bedrijven.

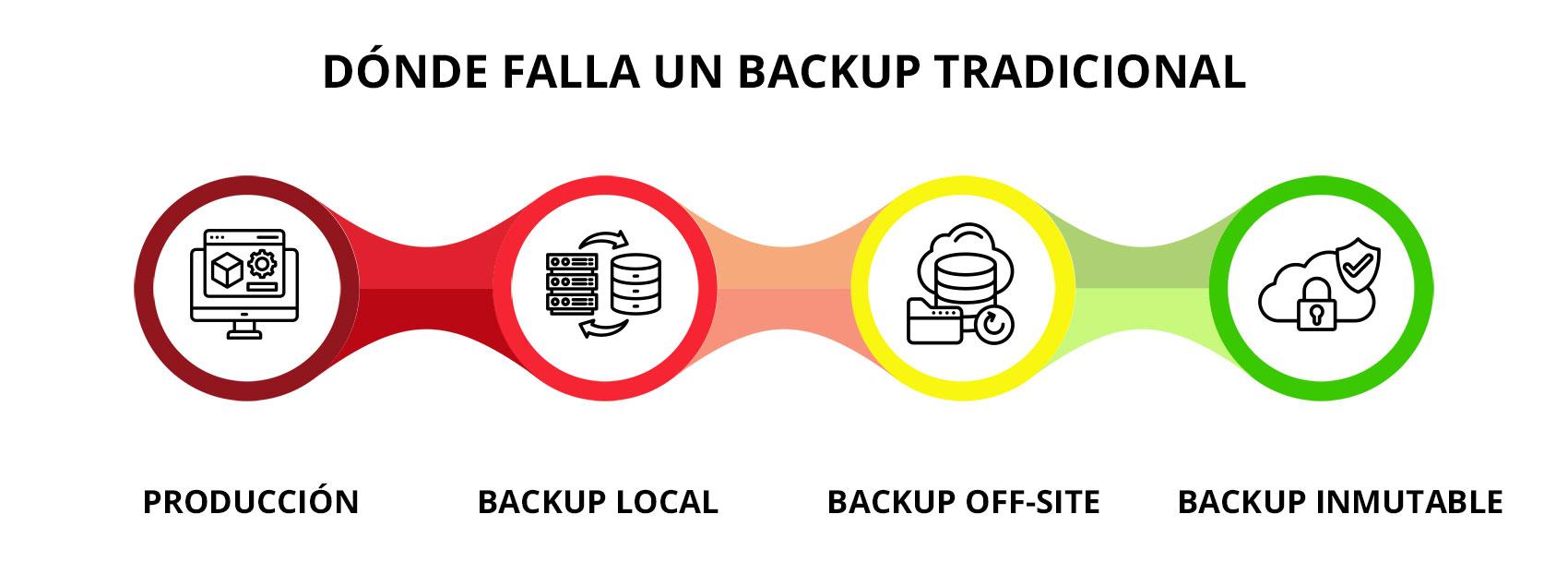

Een andere cruciale maatregel is Implementeer een robuust back-upbeleid.Idealiter combineert u cloudback-ups (met encryptie en multifactorauthenticatie) met offline kopieën op externe schijven of NAS-serversTapes of andere opslagmedia moeten fysiek worden losgekoppeld wanneer ze niet in gebruik zijn. Dit voorkomt dat ransomware ook back-ups versleutelt.

Op organisatorisch gebied, Gebruikerstraining en bewustwording zijn essentieel.Het is van groot belang om duidelijk uit te leggen wat phishing is, hoe je verdachte e-mails kunt herkennen, waarom je macro's niet onnodig moet inschakelen en waarom je onverwachte bijlagen niet moet downloaden. Hulpmiddelen zoals phishing-simulaties helpen deze goede praktijken te versterken. Lees meer over training en bewustwording.

Enkele basisrichtlijnen die het risico aanzienlijk verlagen zijn:

- Open geen bijlagen van onbekende of onverwachte afzenders.zelfs als ze afkomstig lijken te zijn van vertrouwde contacten, zonder eerst via een ander kanaal te verifiëren.

- Beweeg uw muis over de links om de daadwerkelijke URL te zien. En als je het niet zeker weet, typ het adres dan handmatig in je browser in plaats van erop te klikken.

- Vermijd het bezoeken van websites met een dubieuze herkomst en het downloaden van software daarvan.vooral wanneer ze "gratis" programma's aanbieden waar normaal gesproken voor betaald moet worden.

- Beperk het gebruik van illegale software.omdat het vaak gepaard gaat met ingebedde kwaadaardige code.

Bovendien geldt dit ook voor bedrijven: Het wordt aanbevolen om het principe van minimale bevoegdheden toe te passen, netwerken te segmenteren en blootgestelde services (zoals RDP) te beschermen met VPN en multifactorauthenticatie.en een incidentresponsplan hebben opgesteld dat specifiek beschrijft wat te doen in geval van een ransomware-aanval.

Het aantal aanvallen, de miljoenen dollars die ermee gemoeid zijn en de vindingrijkheid van de bendes maken duidelijk dat Ransomware zal ook in de komende jaren een terugkerende bedreiging blijven vormen.Het up-to-date houden van systemen, het maken van back-ups, het gebruik van degelijke beveiligingsoplossingen en, bovenal, het cultiveren van een goede cyberhygiënecultuur thuis en op het werk, zijn de pijlers die het verschil maken tussen een gecontroleerde paniek en een grote ramp die de activiteiten volledig lamlegt.

Gepassioneerd schrijver over de wereld van bytes en technologie in het algemeen. Ik deel mijn kennis graag door te schrijven, en dat is wat ik in deze blog ga doen: je de meest interessante dingen laten zien over gadgets, software, hardware, technologische trends en meer. Mijn doel is om u te helpen op een eenvoudige en onderhoudende manier door de digitale wereld te navigeren.