- DoH en DoT versleutelen het DNS-kanaal, waardoor spionage en manipulatie van query's worden verminderd.

- Beide protocollen vormen een aanvulling op DNSSEC, dat de integriteit van DNS-gegevens beschermt.

- De configuratie kan worden uitgevoerd op routers, systemen en browsers, of via een aangepaste DNS-server.

- De juiste provider en modus kiezen (strikt of opportunistisch) is essentieel voor het vinden van een balans tussen beveiliging en beschikbaarheid.

Als u zich steeds meer zorgen maakt Wie kan uw DNS-gegevens inzien, welke records kunnen ze manipuleren en hoe kunt u uw apparaten beveiligen?DoH (DNS over HTTPS) en DoT (DNS over TLS) zijn twee technologieën die je absoluut moet kennen. Ze zijn geen tovermiddel en ze maken je niet anoniem, maar ze leggen de lat wel aanzienlijk hoger in vergelijking met de klassieke, onversleutelde DNS die nog steeds door de meeste routers en systemen wordt gebruikt.

De afgelopen jaren zijn tientallen handleidingen, tegenstrijdige meningen en zelfs religieuze oorlogen tussen de Heldenleer (DoH) en de Thoraleer (DoT) populair geworden. Hier vindt u een georganiseerd overzicht. Wat beschermt elk protocol nu precies, welke nadelen hebben ze en hoe configureer je ze op routers, mobiele telefoons, computers en je eigen servers? En in welke scenario's is het zinvol om de ene of de andere methode te gebruiken zonder onhaalbare beloftes te doen?

Wat zijn DoH en DoT en waarom is traditionele DNS een probleem?

Klassieke DNS werkt, in grote lijnen, als een Een internettelefoonboek dat domeinnamen omzet naar IP-adressen.Het probleem is dat het is ontworpen in een tijdperk waarin snelheid en lichtgewicht prioriteit hadden, en niet privacy of integriteit. Daarom gaan de meeste verzoeken nog steeds via UDP (en soms TCP) op poort 53, zonder versleuteling of bescherming van de integriteit.

Dit betekent dat elke actor in het pad tussen uw apparaat en de DNS-server (Uw provider, de wifi van het hotel, een aanvaller op een open netwerk of een kwaadwillende bedrijfsproxy) kunnen zien welke domeinen u bezoekt, uw surfgedrag in kaart brengen of zelfs valse reacties injecteren. Technieken zoals DNS cache poisoning DNS-spoofing houdt precies in dat er misbruik wordt gemaakt van dit gebrek aan bescherming om gemanipuleerde records te versturen en je door te sturen naar nepwebsites, phishingcampagnes of pagina's vol advertenties.

Om de veiligheid te versterken, werd het gecreëerd. DNSSECDNSSEC ondertekent de zones cryptografisch en stelt u in staat te controleren of het ontvangen antwoord authentiek is. DNSSEC versleutelt het kanaal echter niet: de inhoud van het bericht blijft leesbaar voor iedereen die het verkeer kan afluisteren. Dat is waar andere methoden van pas komen. DNS over HTTPS (DoH) en DNS over TLS (DoT)die zich richten op het beschermen van de communicatieverbinding tussen de client en de resolver.

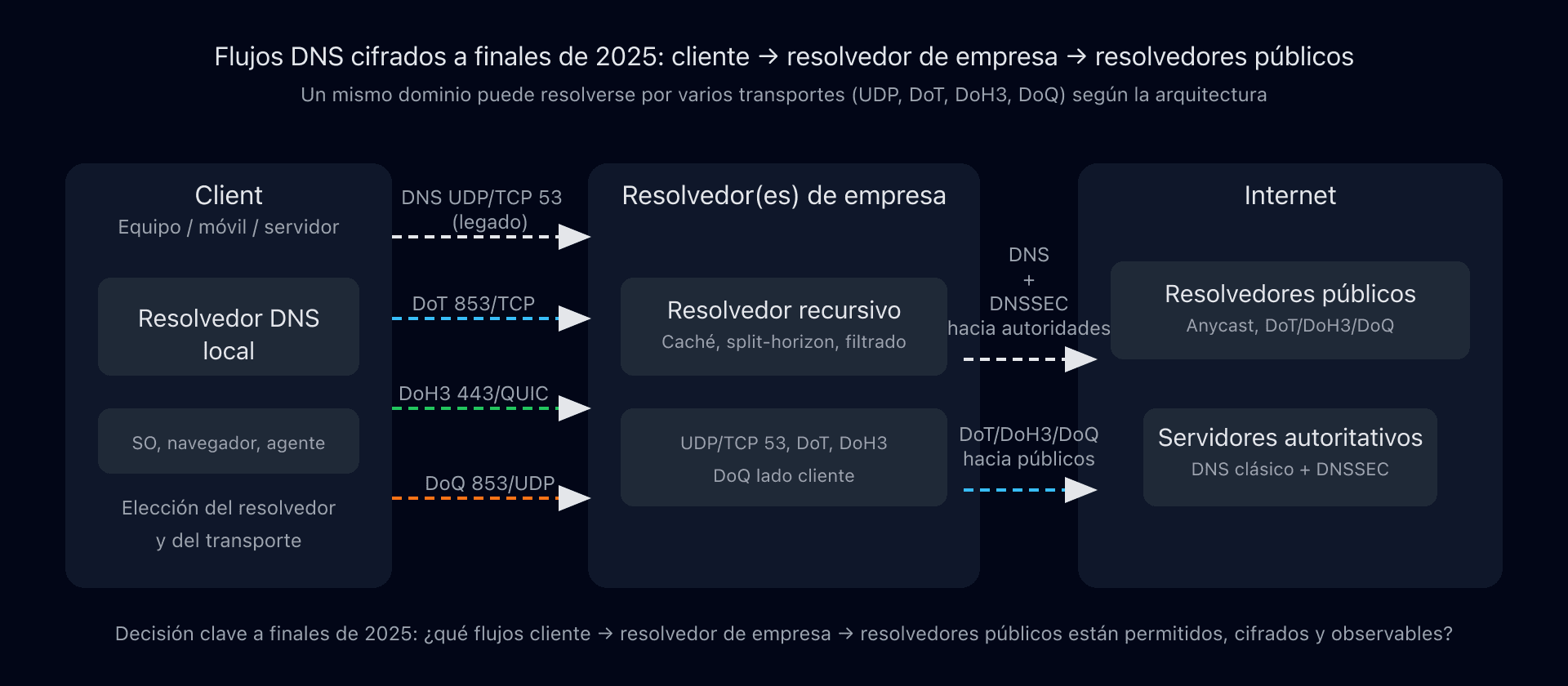

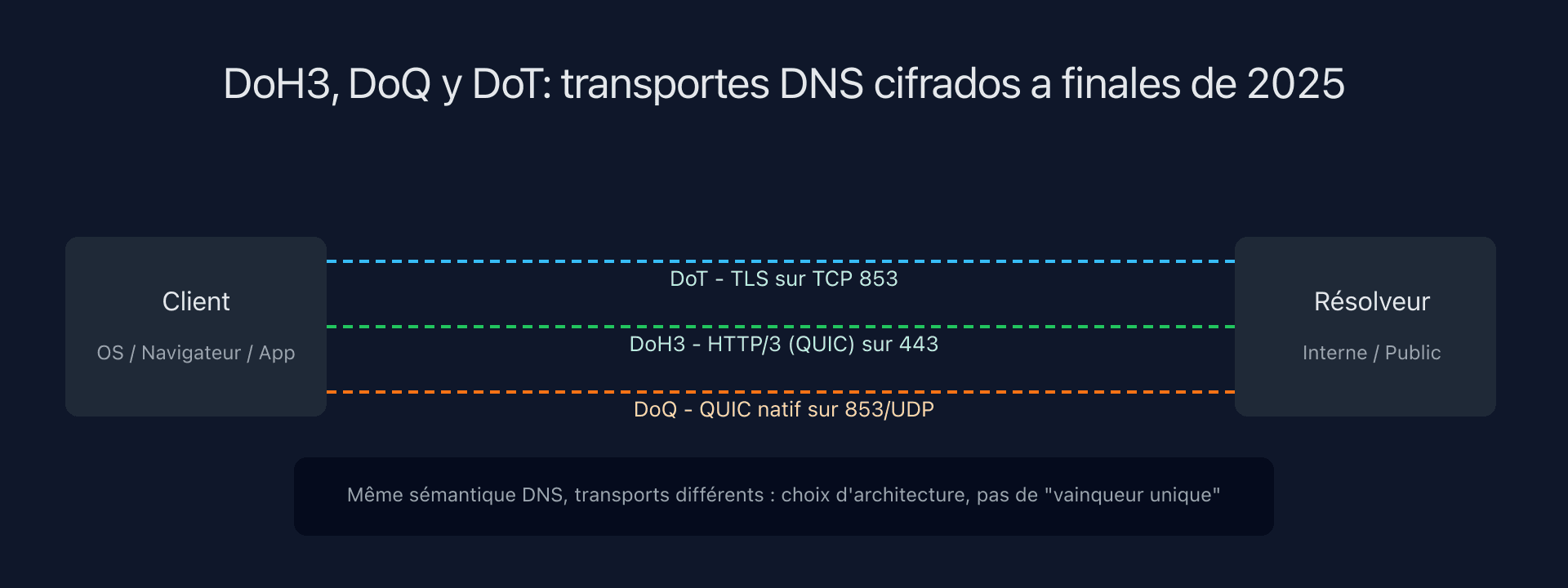

Beide standaarden omvatten DNS-query's binnen een versleutelde TLS-tunnelBij DoH loopt deze tunnel binnen een normale HTTPS-sessie, meestal via poort 443. Bij DoT wordt de TLS-tunnel specifiek gebruikt voor DNS, doorgaans via poort 853. In beide gevallen is het doel hetzelfde: voorkomen dat iemand langs de route gemakkelijk DNS-query's en -reacties kan onderscheppen of wijzigen.

Technische verschillen tussen DoH en DoT

Hoewel het doel van beide protocollen vergelijkbaar is, verschilt de manier waarop ze in het netwerk en de systemen worden geïntegreerd aanzienlijk. DoT wordt gedefinieerd in RFC 7858. en maakt gebruik van een speciale TLS-verbinding via TCP, die standaard luistert op poort 853. De client en server onderhandelen over een standaard TLS-sessie, waarbij de server doorgaans wordt geverifieerd met behulp van X.509 (PKIX)-certificaten die zijn gekoppeld aan een domeinnaam, zoals beschreven in RFC 8310.

Binnen het Ministerie van Telecommunicatie (DoT) worden twee werkingsmodi duidelijk onderscheiden: strikte modus en opportunistische modusIn de strikte modus vereist de client dat de TLS-verbinding correct tot stand is gebracht en dat het servercertificaat geldig is en overeenkomt met de verwachte naam; als er iets misgaat, stopt de resolutie en is er geen "terugval" naar onversleutelde DNS. In de opportunistische modus probeert de client eerst DoT te gebruiken en, als dat mislukt, Het schakelt terug naar poort 53 in platte tekst.Prioriteit geven aan beschikbaarheid boven privacy.

De standaard laat aspecten zoals certificaatbeheer en -intrekking, integratie met vertrouwde certificeringsinstanties en het gebruik van certificaatintrekkingslijsten (CRL's) over aan DNS-providers. Dit houdt in dat Er bestaat geen vast recept.Elke openbare dienst (Cloudflare, Google, Quad9, CleanBrowsing, enz.) implementeert deze details op zijn eigen manier.

Van haar kant, DoH wordt gedefinieerd in RFC 8484. en voert DNS-query's uit binnen HTTP-verzoeken via HTTPS. In plaats van te communiceren met poort 53 van een server via UDP of TCP, construeert de client een HTTP GET- of POST-verzoek naar een specifieke URL (bijvoorbeeld, https://dns.google/dns-query o https://cloudflare-dns.com/dns-queryen ontvangt het antwoord in ingekapseld DNS-formaat. De TTL kan worden gespecificeerd door de header opnieuw te gebruiken. Cache-Controlop een nogal ingenieuze manier.

Vanuit netwerkperspectief is DoH-verkeer simpelweg Standaard HTTPS-verkeer via poort 443niet te onderscheiden van de rest, tenzij de inhoud grondig wordt gecontroleerd. Dit maakt het zeer robuust tegen selectieve blokkering, maar het verandert DoH ook in een een nachtmerrie voor sommige beveiligingsteams van bedrijvendie zien hoe hun mogelijkheid om DNS te monitoren en te filteren wordt omzeild door de versleutelde tunnel van de browser.

De werkelijke voor- en nadelen van het Ministerie van Volksgezondheid en het Ministerie van Transport.

Het belangrijkste voordeel van beide protocollen is dat Je beveiligt de verbinding tussen je apparaat en de DNS-resolver.Dit verkleint de mogelijkheid tot passief spionage op het lokale netwerk aanzienlijk, maakt aanvallen waarbij reacties worden gemanipuleerd moeilijker (bijvoorbeeld op wifi in luchthavens of cafés) en maakt technieken zoals man-in-the-middle-aanvallen door tussenpersonen veel ingewikkelder.

In het geval van DoT zijn de extra voordelen duidelijk: door gebruik te maken van een speciaal daarvoor bestemde en gemakkelijk herkenbare havenEen beheerder kan het eenvoudig toestaan of blokkeren op firewallniveau, statistieken loggen en netwerkbeleid toepassen zonder de TLS-inhoud te hoeven inspecteren. Bovendien is de implementatie op serversystemen of routers vrij eenvoudig, omdat er alleen TLS-ondersteuning aan de DNS-service hoeft te worden toegevoegd en deze moet luisteren op poort 853.

Daarentegen De latentie kan iets toenemen. Wat betreft niet-versleutelde DNS geldt dit met name als er veel nieuwe verbindingen tot stand worden gebracht of als de strikte modus met volledige certificaatvalidatie wordt gebruikt. Bovendien worden in de strikte modus verzoeken niet opnieuw verzonden via een onbeveiligd kanaal als de DoT-server niet reageert of als het certificaat ongeldig is; ze mislukken simpelweg. Dit kan verrassend zijn voor gebruikers die verwachten dat alles "altijd werkt".

DoH biedt vrijwel dezelfde cryptografische voordelen, maar voegt één belangrijk nuanceverschil toe: omdat het via HTTPS werkt, Het dringt beter door in zeer restrictieve netwerken. waarbij poort 853 systematisch wordt geblokkeerd. Tegelijkertijd worden DNS-resoluties vermengd met de rest van het webverkeer, waardoor taken zoals gecentraliseerde filtering of dreigingsanalyse door beveiligingsteams van bedrijven moeilijker worden.

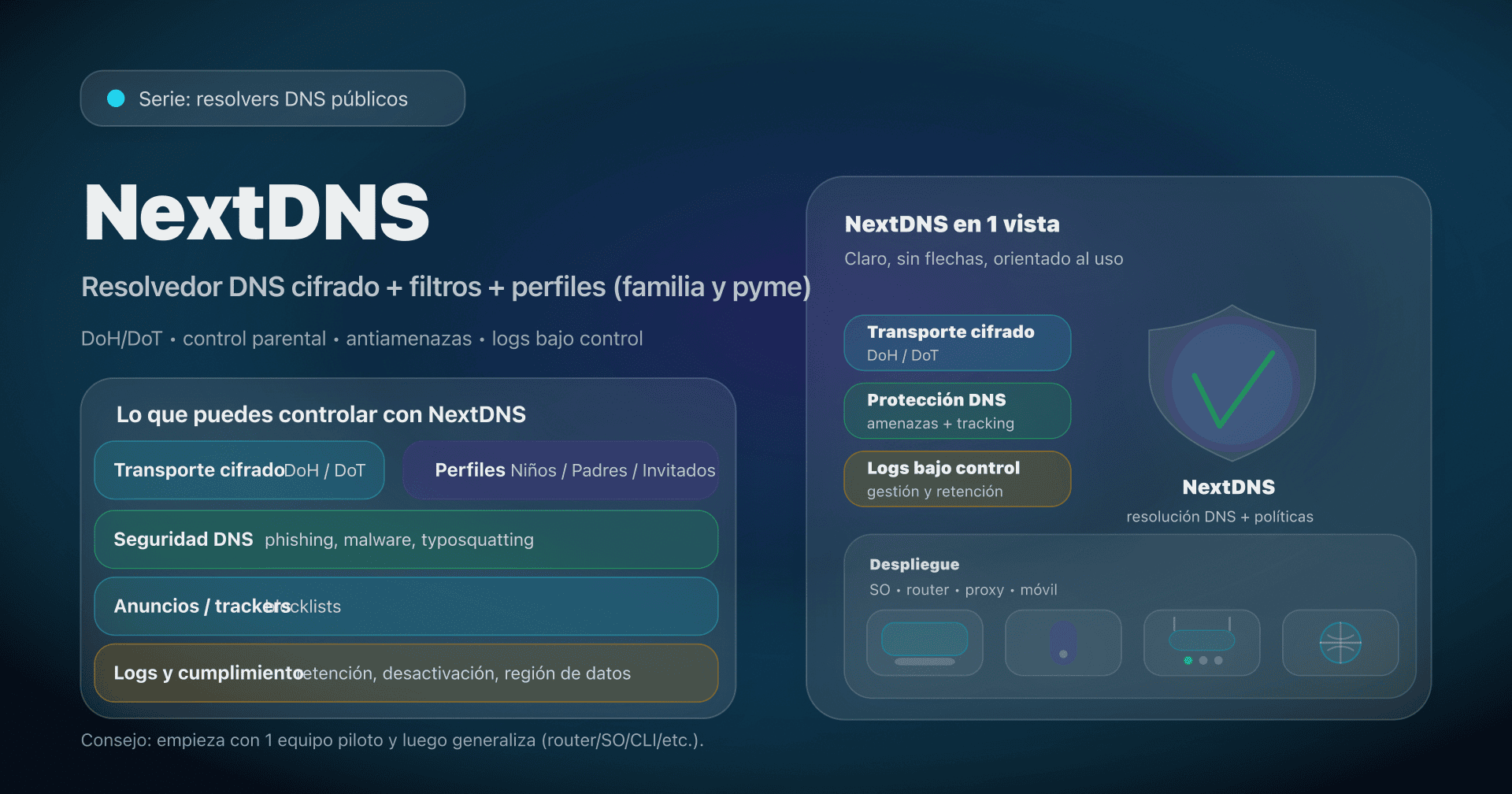

Een nadeel dat beide gemeen hebben, is dat Ze lossen het vertrouwensprobleem niet op, ze verplaatsen het alleen maar.Je vertrouwt niet langer op de DNS-server of router van je internetprovider, maar op de DoH/DoT-resolver die je hebt gekozen. Die server ziet nog steeds alle domeinen die je opvraagt, het tijdstip en de frequentie, en kan deze koppelen aan je IP-adres. Daarom is het cruciaal om het privacybeleid van je provider (Google, Cloudflare, Quad9, CleanBrowsing, RocksDNS, enz.) te bekijken en er niet van uit te gaan dat "versleuteling" gelijk staat aan "absolute privacy".

DoH, DoT en DNSSEC: hoe ze samenhangen

Het is vrij gebruikelijk om te verwarren wat elke technologie precies doet. DNSSEC, DoH en DoT zijn geen concurrenten, maar complementaire lagen.DNSSEC zorgt ervoor dat DNS-gegevens niet zijn gemanipuleerd tussen de bronzone en de resolver, door middel van digitale handtekeningen. Het beschermt echter niet het communicatiekanaal: iedereen kan nog steeds de inhoud van de query's en antwoorden inzien.

Het ministerie van Volksgezondheid en het ministerie van Transport richten zich op iets anders: Versleutel en authenticeer het transport tussen de client en de resolver.Ze controleren niet zelf of een record daadwerkelijk door de domeineigenaar is gepubliceerd; wat ze wel doen, is voorkomen dat iemand "onderweg" de antwoorden ongemerkt kan lezen of wijzigen. Het ideale scenario is om een resolver te gebruiken die DNSSEC valideert en ook verbinding maakt met uw apparaten via DoH of DoT.

Als je je eigen server opzet met software zoals OngebondenDe situatie is zelfs nog beter. Unbound heeft DNSSEC standaard ingeschakeld in recente installaties en kan worden geconfigureerd om met clients te communiceren via DoT. Op deze manier, tussenpersonen eliminerenUw Raspberry Pi of lokale server maakt rechtstreeks verbinding met de DNSSEC-ondertekende root- en TLD-servers, waardoor uw thuis- of bedrijfsnetwerk beschikt over een versleutelde en gevalideerde DNS-service.

Om te controleren of DNSSEC correct werkt, zijn er specifieke testwebsites, zoals domeinen die een "groene sleutel" weergeven of die alleen correct reageren wanneer validatie actief is. Als er iets mis is vanwege systeemcertificaten, is het in Linux-distributies meestal voldoende om pakketten zoals te installeren of bij te werken. ca-certificaten samen met Unbound zelf.

DoH en DoT configureren op routers en thuisnetwerken

Een belangrijk punt om optimaal gebruik te maken van deze technologieën is om de configuratie naar de router zelf te verplaatsen, zodat Alle apparaten in het netwerk profiteren ervan zonder dat er aan elk apparaat afzonderlijk iets hoeft te worden gewijzigd.De ondersteuning verschilt aanzienlijk per model. Bij moderne modellen, zoals sommige TP-Link AX-serie routers (AX55 en vergelijkbaar), kunnen zowel DoH als DoT al via de webinterface worden geactiveerd.

Bij dit type router verschijnt er na het inloggen op de beheerinterface meestal een configuratiegedeelte in het pad. Geavanceerd → Netwerk → InternetDaar kunt u het niveau van "DNS-privacy" kiezen. Als u dit op "Geen" laat staan, worden de query's onversleuteld verzonden. Als DoT of DoH is geselecteerd, geeft de firmware ook de volgende informatie weer: "DNS-modus"die normaal gesproken een "Standaardmodus" en een "Ultraveilige modus" of iets dergelijks biedt.

De standaardmodus geeft prioriteit aan de continuïteit van de dienstverlening: Als de DoH/DoT-servers niet beschikbaar zijn, schakelt de router automatisch over op onversleutelde DNS. Zo blijf je verbonden. De ultrabeveiligde modus daarentegen verbreekt de DNS-resolutie wanneer versleutelde servers uitvallen, waardoor er nooit onveilige "terugvalopties" zijn, maar erkent wel dat je de internettoegang kunt verliezen als je DNS-provider een probleem heeft.

Direct daaronder vindt u meestal het gedeelte DoH/DoT-servers beschikbaarHier kunt u meerdere adressen of URL's tegelijk selecteren (tot drie op veel modellen). Gangbare openbare opties zoals Cloudflare, Google en Quad9, maar ook meer gespecialiseerde services, worden weergegeven. Nadat u uw voorkeuren hebt gekozen, is het raadzaam de functie "DNS-server detecteren" te gebruiken, zodat de router de verbinding kan controleren voordat de wijzigingen worden opgeslagen.

Op routers die alleen DoH ondersteunen (zoals veel AC-routers), is de configuratie vergelijkbaar maar eenvoudiger: de DoH-schakelaar wordt geactiveerd, de server wordt uit een lijst gekozen en de status wordt gecontroleerd, die als volgt zou moeten verschijnen: aangesloten zodra de tunnel succesvol is aangelegd.

Privé-DNS op Android, iOS en andere systemen

In mobiel terrein, Android was een van de eerste besturingssystemen die DotT native integreerde.Vanaf Android 9 (Pie) is er een "Privé-DNS"-modus, toegankelijk via Instellingen → Netwerk en internet → Geavanceerd → Privé-DNS. Door de modus "Hostnaam van de privé-DNS-provider" te selecteren, kunt u domeinen invoeren zoals dns. google o 1dot1dot1dot1.cloudflare-dns.comHet systeem stuurt de vragen vervolgens via DoT naar die servers, zonder dat er extra apps of een VPN nodig zijn.

Eerdere versies van Android bieden geen native ondersteuning voor DNS over TLS, dus de enige praktische manier om DoH of DoT te gebruiken is via applicaties die fungeren als een lokale VPN en verzoeken doorsturen naar een versleutelde resolver (typisch voorbeeld: de Cloudflare-app). Het probleem is dat Android het gelijktijdige gebruik van twee VPN-profielen niet toestaat. Dus als je al een andere VPN gebruikt om geografische of censuurbeperkingen te omzeilen, kun je beide methoden niet tegelijkertijd combineren.

In iOS (versie 14 en later) heeft Apple gekozen voor de configuratieprofielenOm DoH of DoT in te schakelen, is meer nodig dan alleen het wijzigen van één parameter; u moet een profiel installeren dat de versleutelde DNS-provider definieert. Webtools kunnen deze profielen eenvoudig genereren: u geeft de naam van de provider op, kiest tussen 'DNS via HTTPS' of 'DNS via TLS' en voert de bijbehorende URL of host in. Download vervolgens het profiel naar uw iPhone of iPad (bij voorkeur via Safari), ga naar Instellingen → Algemeen → VPN en apparaatbeheer en installeer het.

In Windows hangt de situatie af van de versie. Windows 11 Windows biedt nu de mogelijkheid om servers rechtstreeks te registreren met Domain-based DNS (DoH) en deze te koppelen aan netwerkadapters. Met behulp van de opdrachtregeltool kunt u het IP-adres van de resolver toevoegen, samen met de HTTPS-sjabloon (bijvoorbeeld van een provider zoals RocksDNS of Cloudflare), en deze IP-adressen vervolgens configureren als de voorkeurs- en alternatieve DNS-instellingen van de adapter. Windows zal dan proberen DoH te gebruiken met deze servers en terugvallen op traditionele DNS als dat mislukt.

In Windows 10 is de native ondersteuning beperkter, en behalve voor zeer specifieke builds is de meest praktische oplossing meestal om... applicaties zoals YogaDNS of AdGuard Deze tools verwerken alle systeemquery's naar DoH-, DoT- of zelfs DoQ-resolvers. Ze stellen u in staat meerdere providers te definiëren, prioriteiten te kiezen en te voorkomen dat andere programma's of de browser zelf de resolutie wijzigen zonder uw medeweten.

Stel je eigen DNS in met DoT, DoH en Pi-hole.

Als je een stap verder wilt gaan en niet afhankelijk zijn van grote bedrijvenEen zeer krachtige optie is om je eigen recursieve DNS-server te implementeren met tools zoals Unbound, meestal op een Raspberry Pi of een VPS, en deze te combineren met Pi-hole om schadelijke advertenties, trackers en domeinen eruit te filteren.

Het basisidee is dat Pi-hole fungeert als lokale netwerk DNS-server (en een DHCP-server als de router van de internetprovider zeer beperkt is) en delegeer externe query's naar Unbound, dat de recursieve resolutie en DNSSEC-validatie afhandelt. Op deze manier zijn de enige apparaten die gemachtigd zijn om via de DNS-poorten met het internet te communiceren uw Pi-hole of uw aangewezen server, waardoor informatielekken naar externe resolvers tot een minimum worden beperkt.

Een van de meest voorkomende problemen bij het implementeren van Pi-hole is dat veel routers van providers Ze staan niet toe dat een LAN DNS-server naar een lokaal IP-adres verwijst.Om deze beperking te omzeilen, kunt u een strategie in vier stappen volgen: wijs een statisch IP-adres toe aan de machine via Pi-hole vanaf de router zelf, schakel de DHCP-service van de router uit, activeer de DHCP-server in de webinterface van Pi-hole (met het IP-adres van de router als gateway) en herstart ten slotte de apparaten zodat ze de nieuwe leases verkrijgen.

Als u thuis gevorderde of 'creatieve' gebruikers hebt, configureren sommigen van hen mogelijk handmatig externe DNS-servers (Google, Cloudflare, enz.) op hun apparaten. Om dit te voorkomen, passen veel beheerders regels toe in de firmware van de router (bijvoorbeeld met DD-WRT) om dit te voorkomen. Blokkeer volledig uitgaande verbindingen naar poorten 53, 853 en vergelijkbare poorten.behalve via het eigen IP-adres van Pi-hole. Dus zelfs als iemand zijn lokale DNS wijzigt, zullen alle verzoeken uiteindelijk via uw server lopen.

In het geval van een VPS, en als u uw eigen DoT-service op poort 853 wilt beschikbaar stellen voor verbinding vanaf Android, kunt u de beveiliging aanzienlijk versterken door gebruik te maken van... TLS-certificaten (bij voorkeur geldige en niet alleen zelfondertekende)Beperk de toegestane IP-adressen in je firewall zoveel mogelijk en gebruik tools zoals Fail2ban om snel IP-adressen te blokkeren die constant TLS-handshakefouten veroorzaken. Het is geen perfecte bescherming, maar het verkleint het aanvalsoppervlak voor persoonlijk gebruik aanzienlijk.

DoH en DoT in browsers: Firefox, Chrome en andere

Browsers hebben DoH vooral omarmd omdat het hen de mogelijkheid biedt om... zelf de DNS-resolutie beheren Zonder afhankelijk te zijn van de instellingen van het besturingssysteem. Mozilla Firefox was hierin een pionier: via de netwerkopties kun je DoH inschakelen en providers kiezen zoals Cloudflare, NextDNS of een aangepaste provider. Wanneer je dit doet, negeert de browser de DNS-instellingen van het systeem en lost hij rechtstreeks via HTTPS de verbinding op met de gekozen server.

Voor gevorderde gebruikers biedt Firefox de instelling netwerk.trr.modewaarin het gedrag van de Trusted Recursive Resolver (TRR) wordt gedefinieerd. Een waarde van 0 schakelt DoH uit; 1 laat Firefox de snelste optie kiezen; 2 gebruikt DoH, maar valt terug op klassieke DNS als dit mislukt; 3 dwingt alle query's om via DoH te gaan zonder terugkoppeling; en 5 schakelt elke poging om DoH te gebruiken uit. Het adres van de DoH-resolver wordt gespecificeerd in netwerk.trr.uri, waar je URL's kunt plaatsen zoals de reeds genoemde.

Google Chrome en op Chromium gebaseerde browsers bevatten een vergelijkbare optie genaamd Beveiligde DNSIn recente versies is dit ingeschakeld in de privacyinstellingen door te kiezen voor beveiligde DNS met de huidige provider of door een nieuwe provider op te geven. Intern gebruikt Chrome mogelijk ook experimentele vlaggen om DoH-resolutie in of uit te schakelen, maar in de praktijk is het grafische menu voldoende voor eindgebruikers.

Een belangrijk aspect is dat deze resolutie, die in de browser is geïntegreerd, mogelijk conflicteert met bedrijfsbeleid of op DNS gebaseerde ouderlijke controleAls kwaadwillende domeinen via een interne resolver binnen een bedrijf lekken en een browser probeert die infrastructuur te omzeilen met behulp van Domain-based Handling (DoH) naar een externe server, wordt een deel van de beveiligingsstrategie ondoeltreffend. Daarom blokkeren veel beheerders DoH op firewallniveau of beheren ze het via sjablonen en beleidsregels in bedrijfsbrowsers.

Bovendien is er binnen het TLS-ecosysteem nog steeds één onderdeel dat informatie lekt: de SNI (Servernaamindicatie)Dit onthult de hostnaam tijdens de initiële TLS-handshake. Zelfs met DNS-versleuteling kan een waarnemer op het netwerk nog steeds zien met welke host u verbinding maakt door naar de SNI te kijken. Er worden versleutelde SNI-mechanismen ontwikkeld om dit probleem op te lossen, maar de toepassing ervan is nog ongelijk en vereist steun van zowel de client als de server.

Kortom, het ministerie van Volksgezondheid en het ministerie van Transport zijn geen wondermiddel, maar Ja, ze vormen een duidelijke verbetering op het gebied van DNS-beveiliging en privacybescherming.Door de juiste provider te kiezen, deze te combineren met DNSSEC en, waar mogelijk, met uw eigen servers of vertrouwde resolvers, wordt de blootstelling van uw browsegeschiedenis aan ongewenste tussenpersonen aanzienlijk verminderd. Dit zorgt voor een redelijke balans tussen controle, prestaties en compatibiliteit op alle soorten netwerken.

Gepassioneerd schrijver over de wereld van bytes en technologie in het algemeen. Ik deel mijn kennis graag door te schrijven, en dat is wat ik in deze blog ga doen: je de meest interessante dingen laten zien over gadgets, software, hardware, technologische trends en meer. Mijn doel is om u te helpen op een eenvoudige en onderhoudende manier door de digitale wereld te navigeren.