- Steganografie maakt het mogelijk om informatie te verbergen in afbeeldingen, audio, video of tekst zonder argwaan te wekken, en wordt aangevuld met cryptografie om de veiligheid te verhogen.

- Met tools zoals Steghide, OpenStego, OpenPuff en Digimarc is het eenvoudig om berichten in afbeeldingen in te sluiten en eruit te halen. Elk van deze tools heeft een verschillende mate van complexiteit en robuustheid.

- Steganalyse maakt gebruik van metadata, statistische analyses en hulpprogramma's zoals StegDetect, StegExpose, Forensically of hexadecimale editors om verborgen gegevens te achterhalen.

- Steganografie heeft legitieme toepassingen (watermerken, digitale handtekeningen, forensisch onderzoek) en wordt ook gebruikt bij geavanceerde cyberaanvallen. Inzicht in steganografie is daarom essentieel voor de beveiliging van systemen.

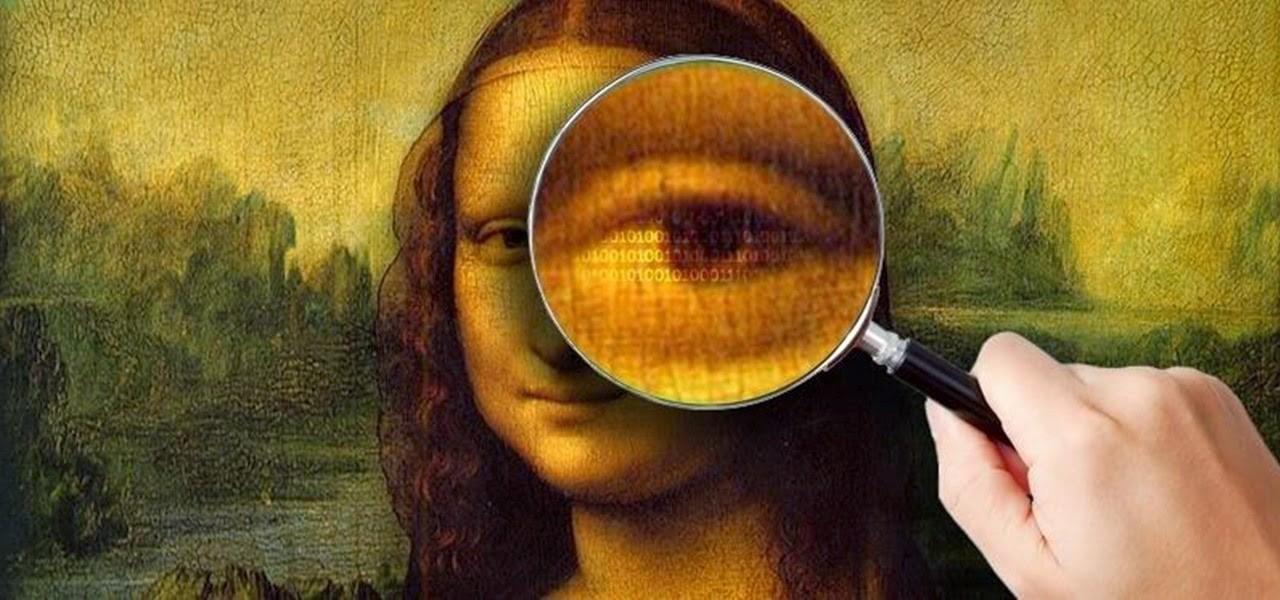

Steganografie klinkt als magie voor hackers.Maar het is eigenlijk een vrij logische discipline: het is gebaseerd op het verbergen van informatie in andere gegevens, zodat niemand vermoedt dat er iets wordt verzwegen. Als je geïnteresseerd bent in... cybersecurityOf je nu geïnteresseerd bent in forensische analyse of gewoon een technologische nieuwsgierigheid hebt, het leren gebruiken van tools voor beeldsteganografie is vrijwel onmisbaar.

In dit artikel wordt stap voor stap uitgelegd hoe beeldsteganografie werkt.Je leert hoe het verschilt van cryptografie, welke gratis en betaalde tools je kunt gebruiken (zoals Steghide, OpenStego, OpenPuff of Digimarc), hoe je berichten kunt verbergen en extraheren, en ook hoe je kunt detecteren of een ogenschijnlijk onschuldige foto iets verbergt. Je ziet praktische voorbeelden geïnspireerd op CTF-uitdagingen en praktijkvoorbeelden, zowel legitieme als kwaadaardige.

Wat is steganografie precies en waarin verschilt het van cryptografie?

Steganografie is de kunst van het verbergen van berichten of objecten in andere berichten of objecten. zodat een toevallige waarnemer niets ongewoons zou opmerken. De truc is niet alleen het beschermen van de inhoud, maar ook het verbergen van het feit dat er een geheime communicatie plaatsvindt. In de digitale wereld is deze 'dekmantel' meestal een afbeelding, audio, video of zelfs tekst.

Cryptografie en steganografie worden vaak door elkaar gehaald, maar het zijn twee verschillende dingen.Cryptografie zet een leesbaar bericht om in iets onleesbaars (versleutelds), waardoor de aanwezigheid van beschermde informatie aan het licht komt. Steganografie daarentegen streeft ernaar het bericht volledig onzichtbaar te maken. De meest verstandige aanpak voor beveiliging is een combinatie van beide: eerst de inhoud versleutelen en deze vervolgens in een afbeelding verbergen.

Vanuit historisch oogpunt is het idee absoluut niet nieuw.In het oude Griekenland werden boodschappen op houten tabletten geschreven en met was bedekt, of er werden onzichtbare inkten gebruikt, en in de Romeinse tijd werd er al geëxperimenteerd met stoffen die alleen door hitte of licht zichtbaar werden. Tegenwoordig is het concept hetzelfde, alleen is het 'papier' een digitaal bestand.

In de moderne cyberbeveiliging is steganografie een tweesnijdend zwaard geworden.Het wordt gebruikt om legitieme informatie te beschermen (watermerken, digitale handtekeningen, privécommunicatie) en ook voor kwaadwillige activiteiten, bijvoorbeeld om gegevens te verbergen. malwareGestolen gegevens extraheren of verborgen instructies naar een command-and-controlserver sturen.

Soorten digitale steganografie en meest voorkomende toepassingen

Digitale steganografie kan worden ingedeeld op basis van het type medium dat we als "dekking" gebruiken.Hoewel we ons hier voornamelijk op afbeeldingen zullen concentreren, is het nuttig om een algemeen overzicht te hebben om de ware reikwijdte van deze techniek te begrijpen.

Tekststeganografie: Het verbergt informatie in tekstbestanden. Dit kan worden gedaan door de opmaak te wijzigen, de spaties aan te passen, onzichtbare tekens te gebruiken of woorden op specifieke intervallen in ogenschijnlijk normale tekst in te voegen. Het is eenvoudig te implementeren, maar bij overmatig gebruik kan het er vreemd uitzien tijdens het lezen.

Beeldsteganografie: waarschijnlijk de populairste. De afbeelding fungeert als een container. De informatie is ingebed in de interne structuur (pixels, transformatiecoëfficiënten, metadata, enz.). Dit is zeer effectief, omdat een digitale afbeelding een enorm aantal elementen bevat waarop bits kunnen worden gemanipuleerd zonder dat het menselijk oog daar iets van merkt.

Audiosteganografie: Hier worden gegevens in het audiosignaal ingebed, waardoor de binaire reeks enigszins wordt gewijzigd. Dit is een delicate procedure, omdat het oor vrij gevoelig is voor bepaalde soorten ruis, maar er bestaan geavanceerde technieken om de veranderingen vrijwel onmerkbaar te maken voor het oor.

Videosteganografie: Het combineert beeld en geluid, en Het stelt je in staat om enorme hoeveelheden informatie te verbergen. Het is verdeeld over de frames en de geluidsband. Het kan worden ingevoegd vóór de videocompressie of direct in de gecomprimeerde stream, wat de analyse aanzienlijk bemoeilijkt.

Netwerk- (of protocol-)steganografie: Het houdt in dat gegevens worden ingebed in header-velden van protocollen zoals TCP, UDP, ICMP, enz. Het wijzigt geen bestanden, maar wel het dataverkeer tijdens de overdracht, en wordt gebruikt voor geheime communicatie op netwerkniveau.

Hoe beeldsteganografie werkt: meest gebruikte technieken

Als we het hebben over het verbergen van boodschappen in foto's, is de meest gebruikte techniek LSB (Less-Side Blocking). (Minst significante bit). Het idee is om de minst significante bit van de waarden die elke pixel van de afbeelding representeren, te wijzigen.

In een typische digitale afbeelding is elke pixel gecodeerd met meerdere bytes.Doorgaans zijn er drie kleuren: rood, groen en blauw (RGB). Sommige formaten voegen een vierde kanaal toe voor transparantie (alfa). De LSB-methode verandert alleen de laatste bit van elk van deze bytes; omdat de numerieke variatie minimaal is, kan het menselijk oog het verschil niet waarnemen.

Om je een idee te geven: als je 1 MB aan data zou willen verbergen met pure LSB-codering.Je hebt ongeveer 8 MB aan omslagafbeeldingen nodig. De daadwerkelijke capaciteit hangt af van het formaat en het algoritme, maar het algemene principe is als volgt: de berichtbits zijn verdeeld over een groot aantal pixels.

Naast de LSB zijn er andere, robuustere benaderingen.Een van de meest gebruikte methoden is om in het frequentiedomein te werken, bijvoorbeeld met de DCT-coëfficiënten van een JPEG-bestand. Dit houdt in dat subtiele wijzigingen worden aangebracht in de coëfficiënten in plaats van in de pixels zelf, waardoor het ingebedde beeld beter bestand is tegen compressie en bepaalde statistische analyses.

Een andere optie is om de metadata van de afbeelding zelf te veel te gebruiken.zoals EXIF-velden of ingebedde opmerkingen. Het is geen "fijne" vorm van steganografie omdat metadata gemakkelijker te controleren is, maar voor simpele berichten of aanwijzingen in CTF-uitdagingen kan het meer dan voldoende zijn.

Belangrijkste hulpmiddelen voor het verbergen van berichten in afbeeldingen

Er zijn heel wat applicaties waarmee je relatief eenvoudig steganografie kunt bedrijven.van webhulpprogramma's tot online tools commando's en plug-ins voor professionele programma's. Laten we de meest prominente plug-ins voor beeldbewerking eens bekijken.

Steghide: Het is een klassiek commandoregelprogramma, beschikbaar in Linux y WindowsDit maakt het mogelijk om informatie te verbergen in zowel afbeeldingen (BMP, JPG) als audio (WAV, AU). Het maakt gebruik van eigen inbeddingsalgoritmen en comprimeert en versleutelt de ingebedde gegevens, meestal met AES-128.

OpenStego: Gratis en platformonafhankelijke oplossing (Java) ontworpen voor PNG-afbeeldingen

en ook voor digitale watermerkenHet heeft een zeer eenvoudige grafische interface, perfect voor beginners, hoewel het wel beperkingen heeft: het genereert voornamelijk PNG-bestanden en het merk of de boodschap kan verloren gaan als je de afbeelding vervolgens intensief bewerkt in een beeldbewerkingsprogramma.

OpenPuff: Geavanceerde tool die werkt met een breed scala aan formaten: afbeeldingen (BMP, JPG, PCX, PNG, TGA), audio (AIFF, MP3, WAV, enz.), video (3GP, MP4, MPG, VOB) en zelfs documenten zoals PDFFLV of SWF. Het is erop gericht om moeilijk te detecteren te zijn met steganalyse en biedt complexe configuratieopties.

HStego, F5, JSteg, JPHS en OutGuess Dit zijn hulpprogramma's die meer gericht zijn op het werken met JPEG-bestanden. Sommige zijn geschreven in Java, andere voor Linux, met verschillende invoegalgoritmen (LSB in het DCT-domein, aangepaste methoden, STC + UNIWARD, enz.). Ze worden vaak gebruikt voor zowel academische experimenten als voor het testen met detectietools.

Webtools zoals StegoApp of CryptoStego Ze stellen je in staat om direct vanuit de browser te experimenteren, waarbij je voornamelijk met PNG- en JPG-bestanden werkt. CryptoStego gebruikt bijvoorbeeld LSB Replacement en de code valt onder de MIT-licentie.

Stapsgewijze handleiding voor het gebruik van Steghide om informatie te verbergen en te extraheren.

Steghide is bekend geworden omdat het steganografie en encryptie combineert in één enkel programma.En het werkt net zo goed voor afbeeldingen als voor bepaalde audioformaten. Laten we eens kijken naar een typische workflow in een Kali Linux-omgeving.

1. Steghide-installatie

In distributies zoals Kali is het niet altijd standaard geïnstalleerd, dus het eerste wat je moet doen is het installeren vanuit de repositories:

apt-get install steghide -y

2. Bereid het bericht of bestand voor dat verborgen moet worden.

Je kunt beginnen met iets eenvoudigs, bijvoorbeeld een tekstbestand met een geheim:

touch secret.txt && echo “Dit is een geheim” > secret.txt && cat secret.txt

Als het bestand groot is of uit meerdere bestanden bestaat, is het raadzaam het van tevoren te comprimeren.Bijvoorbeeld in ziplockzakjes, om ruimte te besparen en alles netjes verpakt te hebben:

zip secret.zip secret.txt

3. Kies en download de omslagafbeelding.

Je hebt nu een omslagafbeelding nodig. Je kunt er bijvoorbeeld een van internet downloaden:

wget https://upload.wikimedia.org/wikipedia/commons/2/2f/Pied-winged_swallow_%28Hirundo_leucosoma%29.jpg

mv Pied-winged_swallow_\(Hirundo_leucosoma\).jpg pied.jpg

4. Het bestand in de afbeelding insluiten

Het belangrijkste commando om het ZIP-bestand in de omslagafbeelding te verbergen en een nieuwe "steganografische" afbeelding te genereren, zou er ongeveer zo uitzien:

steghide embed -ef secret.zip -cf pied.jpg -sf HbStego.jpg

In deze opdracht:

-ef / –embedfile Geeft aan dat het bestand verborgen moet worden (secret.zip).

-cf / –coverfile Dit is de originele afbeelding die als omslag zal dienen (pied.jpg).

-sf / –stegofile Definieer de naam van de nieuwe afbeelding die de ingebedde gegevens al bevat (HbStego.jpg).

Tijdens het proces zal Steghide u om een wachtwoordzin vragen. (wachtwoordzin). Deze tekenreeks wordt niet alleen gebruikt om de inhoud te versleutelen, maar ook om de pixelposities te genereren waar de gegevens worden ingevoegd. Als u geen wachtwoordzin invoert, worden de bits op een pseudo-willekeurige manier geplaatst.

5. Pas het detailniveau en het gedrag aan.

Als u de hoeveelheid informatie wilt beheren die Steghide weergeeft wanneer u de opdracht uitvoert, heeft u opties zoals:

steghide embed -ef secret.zip -cf pied.jpg -sf HbStego.jpg -v

steghide embed -ef secret.zip -cf pied.jpg -sf HbStego.jpg -q -f

Er spelen hier verschillende interessante parameters een rol.:

-v / –verbose Het geeft gedetailleerde informatie over het proces.

-q / –stil minimaliseert de schermuitvoer.

-f / –force Het maakt het mogelijk om bestaande bestanden te overschrijven zonder toestemming te vragen.

Je kunt de wachtzin ook rechtstreeks in de opdrachtregel invoeren.zonder dat ik erom vroeg, met -p. Bijvoorbeeld:

steghide embed -ef secret.zip -cf pied.jpg -sf HbStego.jpg -p Hbs -q -f

In dit geval geeft -p de wachtzin aan.Dit zorgt ervoor dat gegevens worden overschreven en vrijwel alle uitvoer wordt onderdrukt. Handig voor scripts of automatisering.

6. Bekijk de informatie die in een steganografisch bestand is ingesloten.

Als u de inhoud van een steganografische afbeelding wilt bekijken zonder deze nog te extraheren, kunt u het volgende gebruiken:

steghide info HbStego.jpg

Dit commando laat zien of er ingebedde gegevens aanwezig zijn.Welk versleutelingsalgoritme is gebruikt (bijvoorbeeld Rijndael-128 in CBC-modus), de grootte van de inhoud, enzovoort. Om specifieke details te bekijken, wordt uiteraard om het juiste wachtwoord gevraagd.

7. Geavanceerde compressie- en integriteitsopties

Met Steghide kunt u het gedrag nauwkeurig afstellen met een reeks extra argumenten:

- -z / –compressieniveau: Stel het compressieniveau in (1 tot 9).

- -Z / –dontcompress: Schakelt de voorcompressie van de inhoud uit.

- -K / –nochecksum: Vermijd het insluiten van de CRC32-checksum.

- -N / –dontembedname: De oorspronkelijke naam van het geheime bestand wordt niet bewaard.

8. Extractie van verborgen inhoud

Om de verborgen gegevens terug te vinden, gebruikt u de subopdracht `extract`. Bijvoorbeeld:

steghide extract -sf HbStego.jpg -p Hbs -f

Hier verwijst -sf naar het stego-bestand. die de gegevens bevat, terwijl de wachtzin overeen moet komen met de wachtzin die u voor de insluitcode hebt gebruikt. Als u ook een specifieke uitvoernaam wilt definiëren, kunt u het volgende gebruiken:

steghide extract -sf HbStego.jpg -xf extracted.zip -p Hbs

De parameter -xf / –extractfile creëert het uitvoerbestand. Gebruik de naam die je opgeeft en sla de herstelde gegevens daar op. Met een hex-editor, zoals xxd, kun je eenvoudig controleren of de geëxtraheerde inhoud byte voor byte overeenkomt met het origineel.

OpenStego en Digimarc: van eenvoudig hulpmiddel tot professionele oplossing

Als je liever niet met de console aan de slag wilt, is OpenStego een zeer gebruiksvriendelijke optie. Om te beginnen met beeldsteganografie. Het is gratis, platformonafhankelijke software die zich voornamelijk richt op PNG-bestanden, hoewel er enkele belangrijke beperkingen zijn.

De OpenStego-interface is vrij eenvoudig.Je kiest een omslagafbeelding (omslagbestand), selecteert het bestand dat je wilt verbergen (berichtbestand), stelt een wachtwoord in en start het proces. Het programma versleutelt het bericht en voegt het in de afbeelding in, waarna een nieuw bestand met de verborgen informatie wordt gegenereerd.

Hetzelfde venster bevat een tabblad voor extractie.waarbij je simpelweg de gegenereerde steganografische afbeelding opgeeft, het wachtwoord invoert en het uitvoerbestand selecteert. Als alles goed gaat, kun je de verborgen inhoud herstellen zonder dat de afbeelding visueel is veranderd.

OpenStego is perfect om het proces te begrijpen, maar het heeft duidelijke beperkingen.Het werkt alleen goed met PNG-bestanden, en als je vervolgens de afbeelding in Photoshop bewerkt, GIMP Bij gebruik van een andere editor (door bijvoorbeeld ingrijpende wijzigingen zoals herkadering, compressie of formaatwijzigingen) kan de handtekening of het ingebedde bericht verloren gaan, omdat deze transformaties de structuur van het programma vernietigen.

In de professionele wereld, met name voor fotografen en agentschappen, is Digimarc de maatstaf voor betalingen.Dit systeem integreert als een plug-in in Photoshop en andere beeldbewerkingsprogramma's en voegt onzichtbare watermerken toe aan afbeeldingen.

Het belangrijkste voordeel van Digimarc is dat haar merken bestand zijn tegen veranderingen. Volgens de fabrikant omvatten de typische functies het wijzigen van de grootte, het bijsnijden van afbeeldingen, bepaalde kleuraanpassingen en zelfs afdrukken en vervolgens scannen. Dit maakt het een handig hulpmiddel voor het beschermen van auteursrechten en het bijhouden van het online gebruik van afbeeldingen.

Verschillende populaire programma's (Photoshop, ACDSee, Picasa, enz.) bieden de mogelijkheid om deze tags te lezen.Dit stelt een expert of redacteur in staat om snel te controleren of een foto een Digimarc-identificatiecode heeft die aan een specifieke auteur is gekoppeld. Het nadeel is, zoals altijd, de kosten: het is geen gratis oplossing.

Lijsten met steganografietools voor afbeeldingen, audio, video en tekst

Als u uw eigen testlaboratorium voor steganografie en stegoanalyse wilt opzettenHet is nuttig om inzicht te hebben in het ecosysteem van beschikbare tools. Sommige projecten richten zich op één specifiek formaat, terwijl andere multifunctioneel zijn.

Wat betreft afbeeldingen, behoren de volgende tot de meest opvallende:

- StegoApp: Webtool voor PNG- en JPG-bestanden, met een eigen, robuuste methode.

- CryptoStego: Ook in de browser maakt het gebruik van LSB-vervanging en aangepaste ondersteuning voor JPG.

- F5: Java-hulpprogramma gericht op JPEG-afbeeldingen met een specifiek algoritme.

- HStego: Het ondersteunt PNG en JPG, met STC + S-UNIWARD en J-UNIWARD methoden om detectie moeilijker te maken.

- JPHS (JP Verstoppertje): Gericht op JPEG, maakt gebruik van DCT LSB-vervanging.

- JSteg: Net als bij JPHS negeert LSB in DCT de waarden 0 en 1.

- OutGuess: Nog een klassiek hulpmiddel voor JPEG met een eigen algoritme.

- OpenPuff, SilentEye, SSuite Picsel, QuickStego en OpenStego: met verschillende ondersteuningsniveaus voor BMP, GIF, PNG en JPG.

- Steghide: Zoals reeds vermeld, werkt het met BMP- en JPG-afbeeldingen.

Ook op audiogebied zijn er diverse interessante alternatieven.:

- DeepSound: Voor Windows ondersteunt het FLAC, MP3, WAV en APE.

- HiddenWave: geschreven in Python, gericht op WAV met LSB-vervanging.

- MP3Stego: Tijdens de conversie van WAV naar MP3 gaat er informatie verloren.

- SilentEye: Het ondersteunt BMP en WAV, waarbij beeld en geluid worden gecombineerd.

- Steghide: Het ondersteunt ook WAV- en AU-bestanden als containerformaten.

Op het gebied van video onderscheidt OpenPuff zich opnieuw. Het ondersteunt formaten zoals MP4, MPG, VOB en 3GP, evenals diverse andere formaten zoals FLV en SWF. De focus ligt sterk op geavanceerde camouflage-scenario's.

In platte tekst kun je met tools zoals Steg spelen met witruimte. anders gecodeerd om bits weer te geven. Hoewel de capaciteit beperkt is, is het een goed voorbeeld van hoe zelfs iets simpels als spaties informatie kunnen verbergen.

Geavanceerd praktijkvoorbeeld: CTF-achtige uitdaging met metadata, Steghide en OpenSSL

Naast laboratoriumvoorbeelden combineren veel CTF-uitdagingen verschillende technieken. Steganografie en cryptografie worden gebruikt om je te dwingen als een analist te denken. Een typisch voorbeeld combineert metadata, Steghide en encryptie met OpenSSL.

De eerste stap is meestal het downloaden van een verdachte afbeelding. vanaf een uitdagingsplatform. Bij het openen ervan zie je een zichtbare boodschap zoals "Als je een vriend bent, spreek dan het wachtwoord uit en de deuren gaan open", wat al een duidelijke aanwijzing is dat er een belangrijke wachtzin is (in dit geval "Mellon", een verwijzing naar The Lord of the Rings).

Voordat je lukraak commando's gaat testen, is het verstandig om eerst de metadata te bekijken. met tools zoals exiftool:

apt-get install exiftool -y

exiftool doors_of_durin-f686f3e1aa18d5e3f4261bea89a24c17.jpg

Deze analyse kan verdachte velden aan het licht brengen.Bijvoorbeeld "Artist: 68913499125FAA", wat niet op een echte naam lijkt en waarschijnlijk een sleutelreeks is die je later zult gebruiken.

Als je vermoedt dat er sprake is van steganografie in de afbeelding zelf, is Steghide wederom een voor de hand liggende kandidaat.U kunt op de volgende manier controleren of er ingesloten gegevens aanwezig zijn:

steghide info doors_of_durin-f686f3e1aa18d5e3f4261bea89a24c17.jpg

Als er informatie wordt gedetecteerd, is de volgende logische stap om die informatie te extraheren. met behulp van de juiste wachtzin (bijv. "Mellon"):

steghide extract -sf doors_of_durin-f686f3e1aa18d5e3f4261bea89a24c17.jpg

Na het uitpakken vindt u mogelijk een bestand zoals url.txt.Als je `cat` gebruikt en het resultaat aan een browser doorgeeft, krijg je een link, bijvoorbeeld naar een pastebin met een Base64-gecodeerde tekenreeks:

cat url.txt | xargs firefox

Je kopieert de base64-inhoud en plakt deze in een bestand (bijvoorbeeld SgaSizcn.txt). en decodeer het naar een ander bestand:

base64 -d SgaSizcn.txt > gedecodeerd

Met het commando `file` kun je achterhalen om welk type bestand het gaat.Het bestand is mogelijk versleuteld met OpenSSL in symmetrische modus. Als je "Mellon" als wachtwoord probeert, werkt het misschien niet, maar als je de vreemde tekenreeks in het veld 'Artiest' nog weet, 68913499125FAA, probeer die dan eens:

openssl enc -aes-256-cbc -d -md MD5 -in decoded -out decoded2 -k 68913499125FAA

Je gebruikt het bestand opnieuw in decoded2 en ontdekt dat het een MP4-bestand is.Het enige wat nog rest, is de video af te spelen en het uiteindelijke wachtwoord of de uitdagingsvlag te bemachtigen. Het is een perfect voorbeeld van hoe steganografie, metadata en encryptie gecombineerd kunnen worden.

Hoe steganografie in afbeeldingen te detecteren: stegoanalyse en tools

Het verbergen van boodschappen in afbeeldingen is slechts de helft van het verhaal; de andere helft is leren hoe je ze kunt opsporen.Dat noemen we steganalyse. In de wereld van cyberbeveiliging en forensische analyse is het een zeer waardevolle vaardigheid.

Directe visuele analyse is zelden voldoende.Tenzij de steganografie zeer slecht is uitgevoerd. Maar zelfs dan kan het vergelijken van een verdachte afbeelding met een originele (indien beschikbaar) kleine verschillen in ruis of afwijkende patronen aan het licht brengen.

Statistische technieken zijn veel krachtiger.Pixelwaardeverdelingen, ruisstructuur en componentcorrelaties worden onderzocht om subtiele veranderingen te detecteren die door steganografie-algoritmen zijn achtergelaten. Tools zoals StegExpose automatiseren dit type analyse voor grote aantallen afbeeldingen.

Metadata-analyse is een klassieker die nooit uit de mode raakt.Met exiftool kun je EXIF-velden, opmerkingen en andere ingebedde gegevens in de afbeelding controleren die de identiteit ervan vaak verraden. Tricks grove of subtiele aanwijzingen, zoals interne bestandsnamen, hash-achtige tekenreeksen, vreemde identificatoren, enzovoort.

Met name voor JPEG-bestanden kun je met hulpprogramma's zoals StegDetect sporen opsporen. Tools zoals Steghide, OutGuess, JSteg of F5 werken als commandoregelprogramma's en kunnen een zekere mate van zekerheid bieden over de aanwezigheid van verborgen gegevens.

Daarnaast geeft een hex-editor (HxD, xxd of vergelijkbaar) je een onbewerkte weergave van het bestand.Met deze tool kunt u ongebruikelijke gebieden, leesbare tekstfragmenten, kopteksten van andere ingesloten formaten of verdachte, herhalende patronen lokaliseren. Het is bewerkelijker, maar zeer nuttig voor diepgaand onderzoek.

Webplatformen zoals Forensically maken het arsenaal compleet.Met functies zoals ruisanalyse, detectie van gekloonde gebieden, foutkaarten en andere handige filters om verborgen wijzigingen in een foto te vinden.

Steganografie bij daadwerkelijke cyberaanvallen en de bijbehorende risico's

In de praktijk hebben aanvallers steganografie ingezet om hun campagnes onopvallender te maken.In plaats van verdachte uitvoerbare bestanden te versturen, verbergen ze kwaadaardige payloads in ogenschijnlijk onschadelijke afbeeldings-, audio- of documentbestanden.

Een veelvoorkomend gebruik is het verbergen van schadelijke software in reclamebanners. (malvertising). De kwaadaardige code is ingebed in de advertentieafbeelding en wordt, zodra deze in de browser wordt geladen, uitgepakt en uitgevoerd. Het slachtoffer wordt vervolgens doorgestuurd naar exploitkits of andere kwaadaardige websites.

Steganografie is ook waargenomen bij frauduleuze e-commercecampagnes.Een voorbeeld hiervan is het verbergen van skimming-malware in SVG-afbeeldingen die als logo's op betaalpagina's worden gebruikt. Omdat SVG een gestructureerd formaat is, wordt de kwaadaardige code vermomd als onderdeel van de geldige syntaxis, waardoor deze aan sommige oppervlakkige scanners ontsnapt.

Bij grootschalige aanvallen zoals de SolarWinds-zaak.Technieken die vergelijkbaar zijn met steganografie zijn gebruikt om gestolen gegevens te verbergen in ogenschijnlijk normale HTTP-reacties, met behulp van XML-bestanden met gecodeerde tekstreeksen. Het idee is hetzelfde: kwaadaardige informatie mengen met legitiem verkeer om het te camoufleren.

Campagnes zijn ook gedocumenteerd in industriële omgevingen. Bij deze aanvallen wordt malware (zoals Mimikatz) gedownload van steganografische afbeeldingen die worden gehost op vertrouwde afbeeldingshostingdiensten zoals Imgur. Het initiële document (bijvoorbeeld een kwaadaardig Excel-bestand) bevat de code om de in de afbeelding verborgen payload te downloaden en uit te pakken.

In de context van ransomware wordt steganografie gebruikt om tools te introduceren. Binnen het netwerk worden gevoelige gegevens, nadat ze zijn versleuteld, geëxtraheerd en de geëxfiltreerde informatie verborgen in multimediabestanden die buiten het zicht van traditionele beveiligingsmaatregelen vallen.

Beste werkwijzen en aanbevelingen bij het werken met steganografie

Als je steganografie voor legitieme doeleinden gaat gebruiken (training, interne tests, onderzoek)Houd rekening met een aantal richtlijnen om te voorkomen dat je doorslaat en, overigens, om te voorkomen dat er veiligheidsrisico's onbeantwoord blijven.

Oefen eerst met verschillende afbeeldingsformaten.JPEG, PNG en BMP gedragen zich verschillend. Sommige algoritmes werken beter met het ene formaat dan met het andere, en de impact van compressie kan verborgen gegevens vernietigen als je een verkeerde keuze maakt.

Ten tweede combineert het steganografie met cryptografie.Ga er nooit vanuit dat "iets veilig is alleen omdat het verborgen is". Versleutel de inhoud voordat u deze insluit, zelfs als de tool al ingebouwde versleuteling biedt, en gebruik sterke wachtzinnen.

Ten derde, blijf op de hoogte van nieuwe steganalyse-technieken en -tools.Gespecialiseerde blogs, forums, wetenschappelijke publicaties en technische communities (bijvoorbeeld op Reddit) publiceren vaak ontwikkelingen op het gebied van zowel invoegmethoden als detectiealgoritmen.

Ten vierde, als u in een bedrijfsomgeving werkt, verscherp dan de detectiemaatregelen.Netwerkverkeersmonitoring (inclusief encryptie), webfiltering, geavanceerde gedragsgebaseerde endpointbeveiliging en een duidelijk beleid voor de verwerking van multimediabestanden afkomstig van onbetrouwbare bronnen.

Leg tot slot altijd uw bewijsmateriaal vast.Welke tool heb je gebruikt, welke opties had je, welke bestandsgroottes hadden de bestanden en welke afwijkingen heb je waargenomen met StegDetect, Forensically of een hex-editor? Een kort verslag van drie of vier zinnen per practicum helpt je om je kennis te consolideren en het experiment indien nodig te herhalen.

Steganografie toegepast op afbeeldingen is een zeer interessante mix van creativiteit, wiskunde en beveiliging.Het stelt je in staat om alles te doen, van het digitaal ondertekenen van foto's om auteursrecht te beschermen met oplossingen zoals OpenStego of Digimarc, tot het opzetten van complexe trainingsscenario's met Steghide, OpenPuff of CTF-uitdagingen. Inzicht in zowel hoe data verborgen is als hoe deze wordt gedetecteerd, geeft je een duidelijk voordeel, of het nu gaat om het beveiligen van systemen, het analyseren van incidenten of simpelweg het experimenteren met een van de meest intrigerende gebieden van cybersecurity.

Gepassioneerd schrijver over de wereld van bytes en technologie in het algemeen. Ik deel mijn kennis graag door te schrijven, en dat is wat ik in deze blog ga doen: je de meest interessante dingen laten zien over gadgets, software, hardware, technologische trends en meer. Mijn doel is om u te helpen op een eenvoudige en onderhoudende manier door de digitale wereld te navigeren.