- gdbserver bertindak sebagai ejen jauh GDB untuk mengawal proses pada mesin lain melalui TCP atau siri.

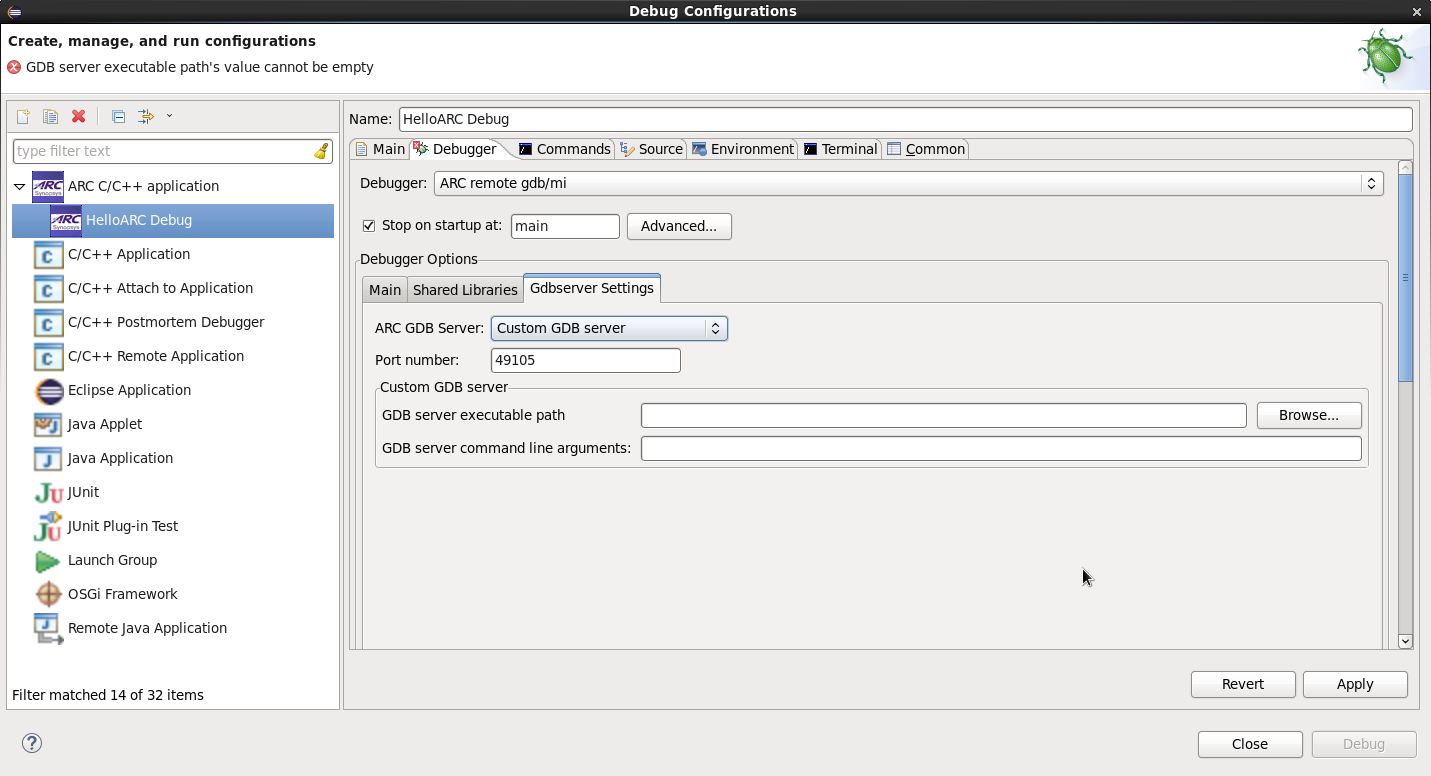

- Untuk menyahpepijat dari jauh, adalah penting untuk dikompilasi dengan simbolGunakan gdb yang sesuai dan konfigurasikan laluan simbol dan fon dengan betul.

- gdbserver menawarkan mod proses tunggal dan mod berbilang proses, juga disepadukan dengan WinDbg dan QEMU untuk penyahpepijatan kernel.

- Pilihan seperti --debug, sysroot dan had saiz nilai membantu mendiagnosis masalah dan menstabilkan sesi.

Jika anda memprogram dalam C atau C++ dalam Linux dan anda tidak pernah menyentuh gdbserverAnda terlepas salah satu alat paling berguna untuk proses penyahpepijatan dari jauh, sama ada pada pelayan, sistem terbenam atau dalam mesin maya atau WSL. Jauh daripada menjadi sesuatu yang "ajaib" atau dikhaskan untuk pakar, gdbserver hanyalah program kecil yang berkomunikasi dengan gdb dan mengawal pelaksanaan proses sasaran.

Idea utamanya sangat mudah.: pada mesin tempat binari yang anda ingin debug sedang berjalan (yang sasaran) anda memulakan gdbserver; pada komputer kerja anda (yang tuan rumahAnda memulakan gdb atau WinDbg dengan sokongan untuk protokol gdb. Kedua-duanya bersambung melalui TCP atau port bersiri, dan dari situ anda boleh menetapkan titik putus, memeriksa pembolehubah, melihat tindanan atau mengikuti pelaksanaan langkah demi langkah seolah-olah program berjalan pada mesin anda sendiri.

Apakah gdbserver dan bilakah masa yang sesuai untuk menggunakannya?

gdbserver ialah "ejen" penyahpepijatan jauh untuk GNU gdbFungsinya sangat spesifik: ia berjalan pada mesin tempat program yang akan dianalisis sedang berjalan, mengawal proses (atau proses) tersebut, dan berkomunikasi dengan klien gdb yang terletak pada mesin lain (atau pada mesin yang sama) melalui sambungan jauh.

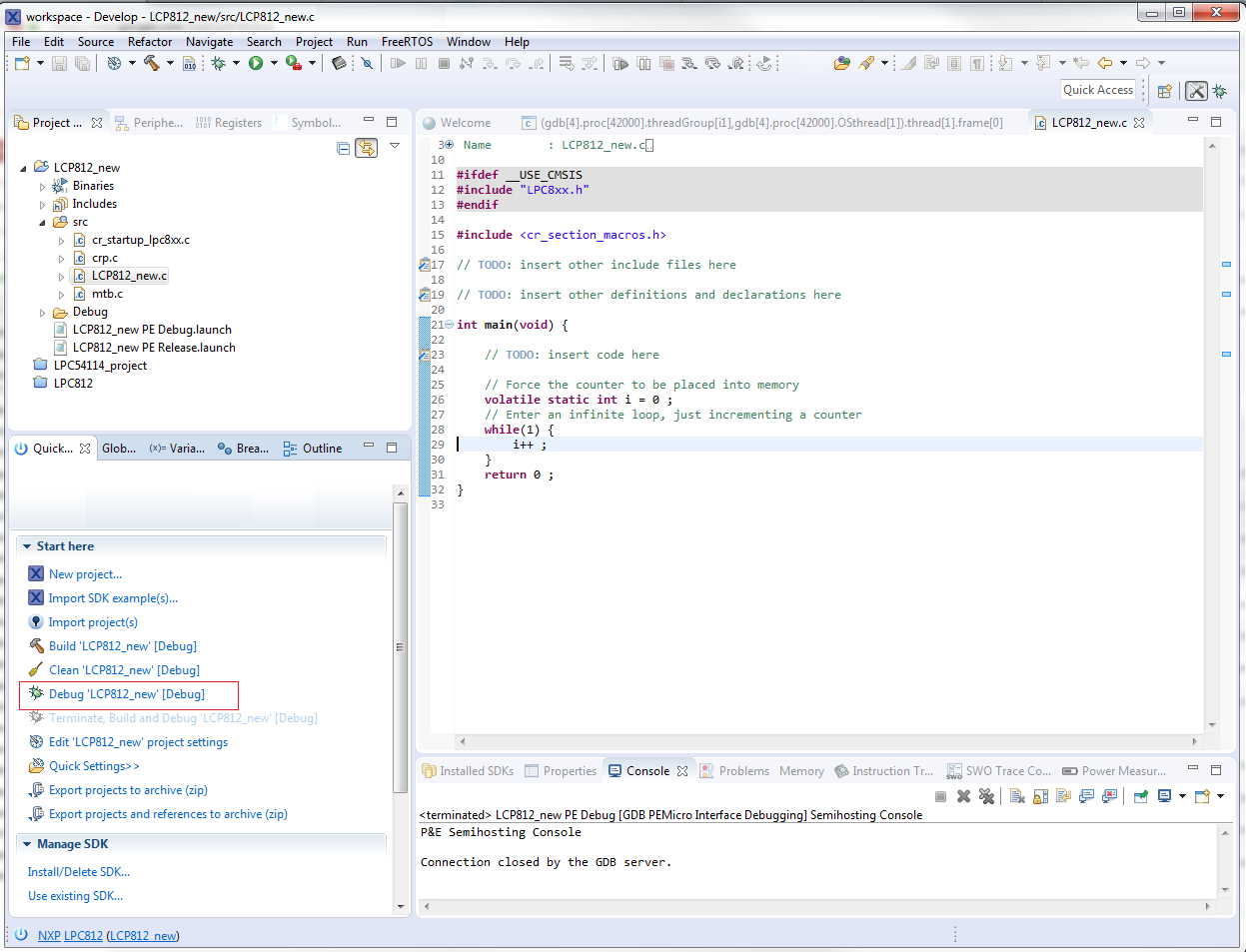

Dalam penggunaan seharian, gdbserver digunakan dalam dua senario biasaPerisian penyahpepijatan yang berjalan dalam persekitaran terbenam (penghala, papan dengan Linux yang dilucutkan, peranti) IOTdll.) dan proses debug pada mesin Linux jauh, yang mana ia tidak mudah atau tidak mungkin untuk mempunyai gdb "gemuk" dengan semua pustaka dan simbol.

Pada tahap praktikal, gdbserver mengendalikan tugas-tugas seperti Membaca dan menulis daftar proses dan memori, mengawal pelaksanaan (teruskan, jeda, langkah seterusnya), mengurus titik putus dan menghantar semua data ini ke gdb menggunakan protokol jauh GDB. Falsafah ini sangat serupa dengan alat seperti OpenOCD, yang bertindak sebagai jambatan antara gdb dan perkakasan luaran, dengan perbezaan bahawa gdbserver berjalan pada sistem yang sama di mana binari berjalan.

Jika anda datang dari persekitaran Windows Ia juga menarik untuk diketahui Penyahpepijat seperti WinDbg boleh berkomunikasi dengan gdbserver di Linux, jadi anda boleh menyahpepijat proses pengguna di Linux daripada WinDbg menggunakan sokongan penyahpepijatan jauh melalui protokol gdb yang telah digabungkan oleh Microsoft dalam versi terkini.

Keperluan asas untuk penyahpepijatan dengan gdb dan gdbserver

Sebelum anda mula menyahpepijat dari jauh, anda perlu memahami hubungan hos/sasaran.. The sasaran Ia adalah mesin tempat program yang hendak dinyahpepijat dijalankan dan tempat gdbserver akan dilaksanakan; tuan rumah Ini adalah mesin dari mana anda akan menjalankan gdb (atau WinDbg) dan di mana anda akan mempunyai kod sumber dan, sebaik-baiknya, simbol penyahpepijatan.

Titik permulaan yang penting adalah untuk mengkompilasi binari dengan simbolDalam GCC atau g++ ini dicapai dengan bendera -gdan biasanya dinasihatkan untuk melumpuhkan pengoptimuman (contohnya dengan -O0Ini membolehkan penyahpepijat memaparkan pembolehubah, makro dan struktur kod dengan lebih tepat. Untuk makro tertentu, anda boleh menggunakan tahap penyahpepijatan yang lebih tinggi, seperti -g3.

Di bahagian hos, anda memerlukan versi gdb yang serasi dengan seni bina sasaran. Untuk menyahpepijat sistem terbenam MIPS, ARM atau seni bina lain, anda mesti menggunakan gdb bagi rantaian alat silang yang sepadan (contohnya) arm-none-eabi-gdb o gdb-multiarch) dan, jika perlu, konfigurasikan seni bina dan endianness dengan arahan sebagai set arch y set endian.

Berkenaan sambungan, gdbserver menyokong dua jenis utamaPautan bersiri (sangat biasa dalam perkakasan terbenam, melalui UART) dan TCP/IP, yang paling mudah apabila sasaran berada pada rangkaian yang sama atau mesin Linux boleh diakses melalui rangkaian. Dalam kedua-dua kes, arahan digunakan daripada gdb. target remote untuk menyambung ke titik akhir yang didedahkan oleh gdbserver.

Cara untuk memulakan gdbserver: mod proses tunggal dan berbilang proses

gdbserver boleh berfungsi dalam dua cara utama Apabila kita bercakap tentang penyahpepijatan mod pengguna: dikaitkan secara langsung dengan satu proses atau sebagai "pelayan proses" yang membenarkan penyenaraian dan penyambungan pada proses sistem yang berbeza.

Dalam mod proses tunggal Anda melancarkan gdbserver, menentukan host:port dan program yang hendak dijalankan. Dalam contoh mudah pada mesin desktop Linux, anda boleh melakukan sesuatu seperti ini:

Perintah: gdbserver localhost:3333 foo

Dengan arahan itu, gdbserver memulakan binari. foo dan dia kekal mendengar di port 3333Sehingga gdb jauh bersambung, program akan kekal dihentikan; apabila gdb bersambung dengan target remote localhost:3333, proses tersebut mula dikawal oleh penyahkisar.

Dalam mod berbilang proses (pelayan proses) pilihan digunakan --multiDalam kes ini, gdbserver tidak melancarkan sebarang program secara langsung, tetapi hanya mendengar sambungan masuk dan membenarkan klien (gdb atau WinDbg) mengurus proses yang hendak dicipta atau dilampirkan:

Perintah: gdbserver --multi localhost:1234

Apabila bekerja dengan WinDbg di Linux, berbilang mod ini amat menarik.Kerana dari WinDbg itu sendiri anda boleh menyenaraikan proses pada sistem jauh, melihat PID, pengguna dan baris arahan, dan lampirkan pada yang anda minati, dengan cara yang sama seperti cara ia dilakukan dengan pelayan proses. dbgsrv.exe pada Windows.

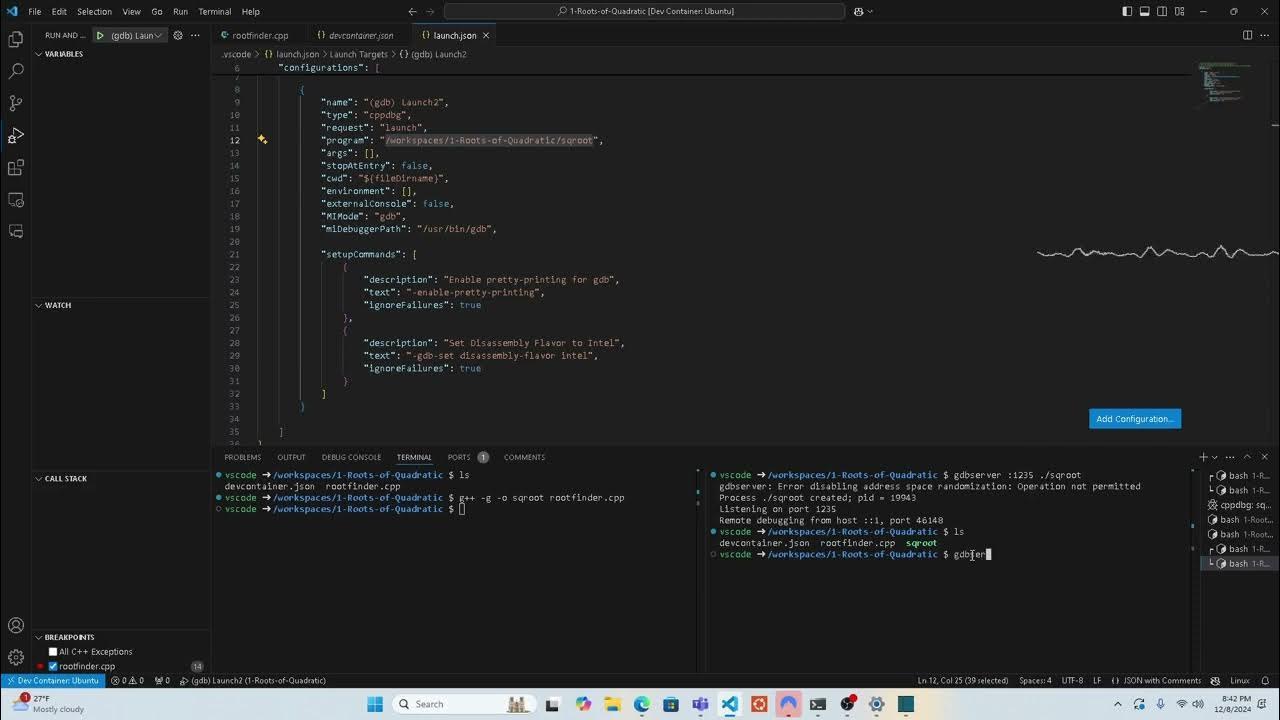

Penyahpepijatan jauh dengan gdbserver dan gdb langkah demi langkah

Mari kita perjelaskan perkara ini dengan contoh yang sangat tipikal.: Nyahpepijat aplikasi mudah pada mesin yang sama (padanan hos dan sasaran) menggunakan gdbserver untuk mensimulasikan senario jauh.

Mula-mula anda menulis dan mengkompilasi program kecilContohnya, gelung bodoh yang mencetak kaunter:

Perintah: gcc -g foo.c -o foo

Kuncinya di sini ialah bendera -gIni menambah maklumat penyahpepijatan yang diperlukan pada binari supaya gdb boleh memaparkan baris kod, nama pembolehubah, jenis, dan sebagainya. Dalam persekitaran penyusunan silang "sebenar", anda akan melakukan penyusunan ini dengan rantaian alat silang dan kemudian menyalin kedua-dua binari dan kebergantungannya kepada sasaran.

Langkah seterusnya ialah memulakan gdbserver pada sasaranJika hos dan sasaran adalah mesin yang sama, maka:

Perintah: gdbserver localhost:3333 foo

Anda akan melihat mesej yang serupa dengan “Proses foo dicipta; pid = XXXX; Mendengar pada port 3333”. Ini menunjukkan bahawa gdbserver telah mencipta proses tersebut dan sedang menunggu gdb disambungkan. Jika anda berada pada sistem yang memerlukan lebih banyak keistimewaan (contohnya, untuk dilampirkan pada proses sistem), anda mungkin perlu menjalankan arahan dengan sudoTetapi sentiasa bijak untuk berhati-hati semasa memberikan kebenaran. akar kepada penyahsulfur.

Pada hos, anda mulakan gdb dengan menentukan fail boleh laku setempat (yang sama yang sedang berjalan pada sasaran, atau salinan yang serupa dengan simbol):

Perintah: gdb foo

Sebaik sahaja berada di dalam gdb, anda akan mewujudkan sambungan jauh dengan:

Perintah: target remote localhost:3333

Pada ketika itu, gdb memuatkan simbol daripada binari setempat.Ia menyegerakkan dengan gdbserver dan mengawal proses yang sebenarnya berjalan di bawah gdbserver. Dari situ, alirannya adalah seperti biasa: arahan seperti break untuk menetapkan titik putus, continue, step, next, print untuk memeriksa pembolehubah, backtrace untuk melihat bateri, dsb.

Menyambung ke proses yang sedang berjalan dengan gdbserver

Anda tidak semestinya mahu melancarkan program dari awal.Selalunya anda berminat untuk menyertai proses yang telah berjalan (contohnya, a httpd satu penghaladaemon sistem atau perkhidmatan pengeluaran).

Corak tipikal adalah menggunakan pilihan --attach daripada gdbservermenghantar port di mana ia akan mendengar dan PID proses sasaran. Contohnya, pada penghala di mana anda telah menyalin gdbserver yang dikompilasi untuk seni binanya, anda boleh melakukan:

Perintah: gdbserver localhost:3333 --attach <pid_de_httpd>

Di bahagian hos, anda akan menggunakan versi gdb yang menyokong seni bina penghala., sebagai contoh gdb-multiarchmengkonfigurasi seni bina dan endianness terlebih dahulu:

Perintah: set arch mips

set endian big

Kemudian anda tentukan fail setempat yang mengandungi simbol. binari jauh (contohnya file httpd) dan, jika perlu, anda memberitahu gdb di mana binari sebenarnya berjalan pada sasaran dengan set remote exec-file /usr/bin/httpdAkhirnya, seperti sebelumnya, anda berhubung dengan:

Perintah: target remote 192.168.0.1:3333

Setelah dilampirkanAnda boleh menetapkan titik putus pada fungsi tertentu (contohnya break checkFirmware), teruskan pelaksanaan dan biarkan aliran normal program (memuat naik firmware daripada antara muka web, contohnya) mencetuskan titik putus.

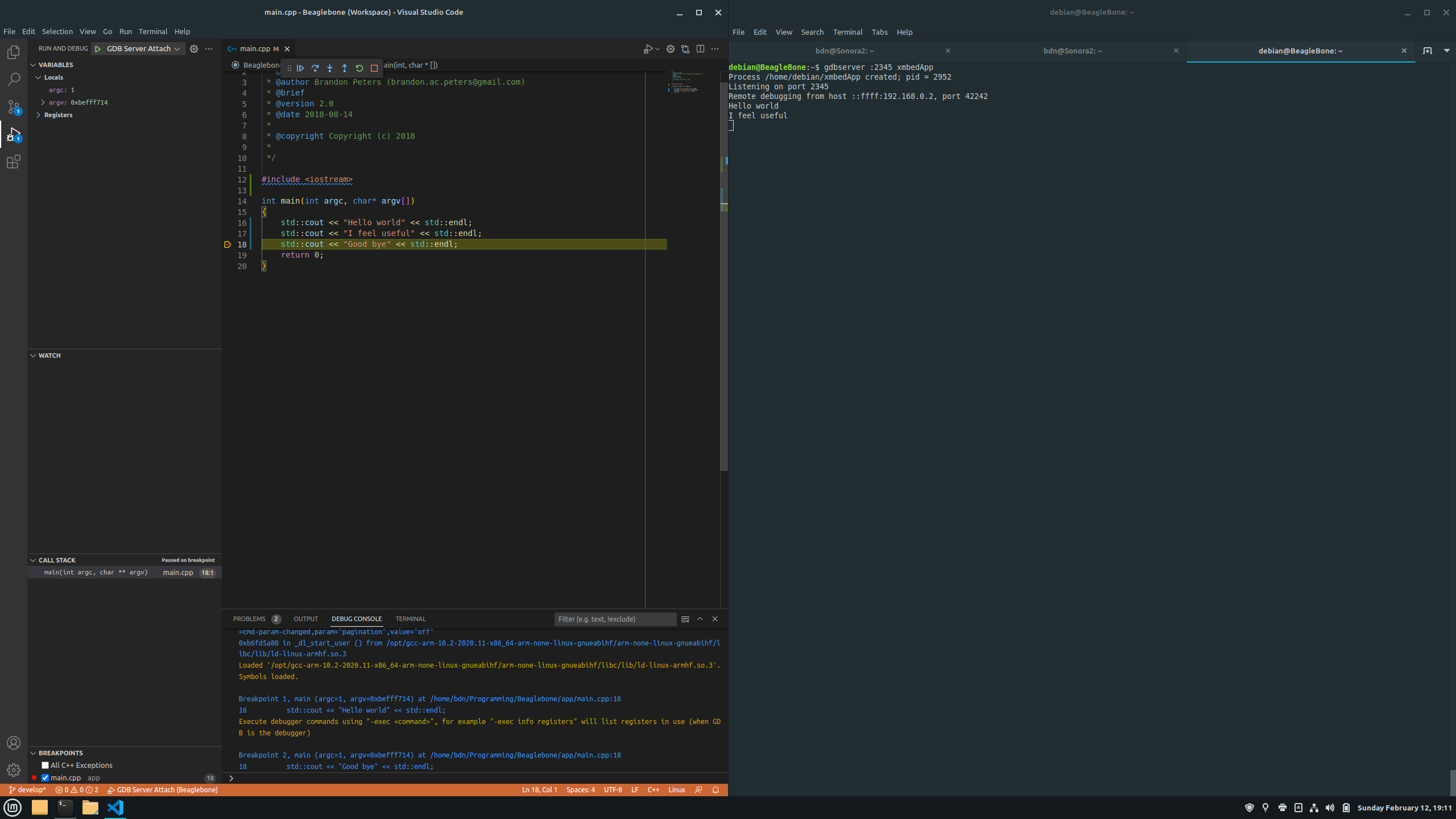

Menggunakan gdbserver dengan WinDbg pada Linux

Dalam beberapa tahun kebelakangan ini, Microsoft telah menambah sokongan untuk penyahpepijatan proses Linux dalam WinDbg Menggunakan gdbserver sebagai backend. Fungsi ini bertujuan untuk senario di mana anda bekerja dalam Windows tetapi kod berjalan pada Linux (termasuk WSL).

Untuk menyahpepijat proses Linux tertentu dengan WinDbg menggunakan gdbserverAlirannya akan menjadi seperti ini: pertama anda cari proses sasaran pada mesin Linux dengan arahan seperti ps -A (contohnya a python3 yang sedang berjalan), kemudian anda melancarkan gdbserver pada sasaran:

Perintah: gdbserver localhost:1234 python3

Jika persekitaran memerlukannya, anda mungkin perlu menggunakannya sudo gdbserver ...dengan langkah berjaga-jaga keselamatan yang sama seperti biasa. Sebaik sahaja gdbserver menunjukkan bahawa ia adalah “Mendengar pada port 1234”, dalam WinDbg, pergi ke “Fail / Sambung ke penyahpepijat jauh” dan tentukan rentetan sambungan jenis berikut:

Perintah: gdb:server=localhost,port=1234

WinDbg menggunakan "pemacu" protokol gdb kecil untuk berkomunikasi dengan gdbserver dan, sebaik sahaja sambungan diwujudkan, ia kekal terhenti pada titik boot proses tersebut. Dari situ anda boleh menggunakan tetingkap tindanan, modul, memori, titik putus serta arahan seperti k untuk melihat bateri atau lm untuk menyenaraikan modul (dengan mengambil kira bahawa sesetengah arahan menjangkakan format PE dan bukan ELF, jadi ia mungkin memaparkan data pelik dalam kes tertentu).

gdbserver dan pelayan proses WinDbg

Selain kes proses tunggal, WinDbg boleh menyambung ke gdbserver yang bertindak sebagai pelayan proses untuk berfungsi dengan lebih serupa dengan cara ia berfungsi dengan proses Windows jauh. Dalam mod ini, gdbserver dilancarkan dengan --multi dan tanpa proses yang berkaitan:

Perintah: sudo gdbserver --multi localhost:1234

Dari WinDbg, pilih “Fail / Sambung ke pelayan proses” dan anda menggunakan semula rentetan sambungan gdb:server=localhost,port=1234Apabila sambungan aktif, anda boleh menyenaraikan proses Linux yang tersedia dan melampirkannya pada proses yang anda mahukan atau melancarkan proses baharu.

Satu perincian halus mesti diingat.WinDbg membezakan antara "pelayan proses" dan "sasaran tunggal" bergantung pada sama ada gdbserver telah pun dilampirkan pada proses apabila ia bersambung. Jika anda membiarkan gdbserver dilampirkan pada proses, menutup WinDbg, dan kemudian cuba menyambung semula, ia mungkin tidak dikesan sebagai pelayan proses, dan anda mungkin perlu memulakan semula gdbserver.

Untuk menamatkan sesi pelayan prosesBiasanya, hanya menekan CTRL+D dalam konsol tempat gdbserver sedang berjalan dan menghentikan penyahpepijatan daripada WinDbg sudah memadai. Dalam beberapa kes yang ekstrem, jika terdapat masalah penyegerakan, mungkin perlu menutup penyahpepijat sepenuhnya dan memulakan semula gdbserver dari awal.

Pengurusan simbol dan kod sumber dalam penyahpepijatan jauh

Salah satu kunci untuk memudahkan penyahpepijatan jarak jauh ialah dengan meletakkan simbol dan fon pada bahagian yang jelas.Tanpa simbol, menavigasi tindanan atau menetapkan titik putus pada fungsi tertentu menjadi penyeksaan.

Dalam senario gdb + gdbserver klasik, adalah ideal untuk menyimpan salinan fail boleh laku dengan simbol pada hos. (tanpa jalur) dan pokok sumber. gdb tidak memerlukan binari jauh untuk mengandungi simbol; memadai bahawa fail setempat yang anda muatkan file padankan boleh laku jauh pada tahap ofset.

Dalam dunia penyahpepijatan WinDbg dan Linux, perkhidmatan seperti DebugInfoD juga telah muncul.yang mendedahkan simbol dan fon melalui HTTP. WinDbg boleh menggunakan laluan khas jenis ini DebugInfoD*https://debuginfod.elfutils.org kedua-duanya .sympath seperti dalam .srcpath untuk memuat turun simbol DWARF atas permintaan dan kod sumber binari ELF Linux.

Dalam contoh khusus dengan WSL, di mana kod pengguna berada di bawah C:\Users\Bob\Anda boleh memberitahu WinDbg:

Perintah: .sympath C:\Users\Bob\

.srcpath C:\Users\Bob\

Dan jika anda juga ingin menggunakan DebugInfoD untuk binari sistem:

Perintah: .sympath+ DebugInfoD*https://debuginfod.elfutils.org

.srcpath+ DebugInfoD*https://debuginfod.elfutils.org

Dengan konfigurasi ini, apabila anda memeriksa tindanan atau memasukkan fungsi libcWinDbg mungkin cuba memuat turun simbol DWARF yang sepadan dan, jika pelayan juga mendedahkan kod tersebut, memaparkan sumbernya dengan terperinci, walaupun secara dalaman, toolchain Windows tidak mengendalikan ELF dan DWARF secara "asli" seperti PE dan PDB.

Contoh praktikal: penyahpepijatan program C++ dengan gdbserver dan WinDbg

Satu contoh ilustrasi ialah aplikasi C++ kecil yang menulis ucapan pada skrin., dikompilasi dalam WSL dengan simbol penyahpepijatan. Bayangkan sebuah program yang menyimpan a std::array<wchar_t, 50> dan menyalin mesej yang lebih panjang ke dalamnya, menyebabkan teks dipendekkan dan aksara muncul ???? pada akhirnya

Selepas menyusun dengan sesuatu seperti:

Perintah: g++ DisplayGreeting.cpp -g -o DisplayGreeting

Anda memulakan gdbserver terhadap binari itu:

Perintah: gdbserver localhost:1234 DisplayGreeting

Dalam WinDbg anda bersambung dengan rentetan gdb:server=localhost,port=1234 Dan, sebaik sahaja sesi diwujudkan dan laluan simbol dan fon dikonfigurasikan, anda menetapkan titik putus dalam DisplayGreeting!mainanda boleh gunakan dx greeting untuk memeriksa tatasusunan setempat dan melihat saiznya (50 kedudukan), dan semak secara visual dalam tab memori atau dalam pembolehubah melihat bagaimana ucapan dipotong.

Keindahan contoh ini ialah ia menunjukkan bahawa, walaupun tanpa sokongan penuh untuk semua format ELF/DWARF dalam WinDbgAnda boleh merentasi susunan, memeriksa jenis, menetapkan titik putus mengikut nama fungsi dan menavigasi kod C++ dengan agak selesa menggunakan gdbserver sebagai backend jauh.

Menyahpepijat kernel Linux dengan qemu dan gdb

gdbserver bukan sahaja digunakan dalam mod pengguna; terdapat juga senario yang sangat berkuasa dalam mod kernel.terutamanya apabila anda menggabungkan QEMU dengan sokongan penyahpepijatan. Walaupun di sini peranan "gdbserver" dipenuhi oleh pilihan QEMU sendiri, pendekatannya adalah sama: satu hujung menjalankan sistem yang akan dinyahpepijat dan membuka port gdb; hujung yang satu lagi ialah sama ada gdb atau penyahpepijat yang menuturkan protokol jauh.

Untuk menyahpepijat kernel, anda perlu mengkompilkannya dengan pilihan penyahpepijatan tertentu.: aktifkan penjanaan maklumat penyahpepijatan (CONFIG_DEBUG_INFO), skrip kernel GDB (CONFIG_GDB_SCRIPTS) dan mod debug kernel sendiri (CONFIG_DEBUG_KERNELIa juga penting untuk melumpuhkan pilihan yang mengalih keluar simbol semasa memautkan, seperti "Simbol yang dijana oleh penghimpun jalur semasa memautkan".

Selepas mengkompilasi, anda akan mendapat fail binari vmlinux "tidak dilucutkan"yang akan anda gunakan daripada gdb. Anda juga memerlukan initramfs asas, yang boleh anda jana dengan arahan seperti ini:

Perintah: mkinitramfs -o ramdisk.img

Kemudian anda mulakan QEMU dengan parameter penyahpepijatanSatu contoh tipikal termasuk pilihan -gdb tcp::1234 untuk membuka titik akhir jauh yang serasi dengan gdb, dan -S supaya mesin maya bermula dijeda dari awal. Anda juga menentukan kernel dengan -kernel vmlinux, The -initrd ramdisk.img, ingatan dengan -m 512 dan anda biasanya mengalihkan konsol ke ttyS0 untuk menguruskan segala-galanya daripada terminal.

Dengan QEMU ditahan menunggu gdbDari mesin hos, anda mulakan gdb menunjuk ke vmlinux dan anda berhubung dengan target remote localhost:1234Dari situ anda boleh menetapkan titik putus awal, contohnya a hb start_kerneldan kawal pelaksanaan dengan arahan seperti c (teruskan) dan CTRL+C untuk berhenti seketika sekali lagi.

Perubahan dan nuansa terkini dalam gdb dan gdbserver

Dalam pengedaran moden seperti Red Hat Enterprise Linux 8, terdapat beberapa perubahan dalam gdb dan gdbserver yang perlu diingat.terutamanya jika anda datang dari versi sebelumnya atau mempunyai skrip yang menganalisis output penyahpepijat.

Di satu pihak, gdbserver kini memulakan proses "bawah" menggunakan shellSama seperti gdb, ini membenarkan pengembangan dan penggantian pembolehubah pada baris arahan. Jika atas apa-apa sebab anda perlu melumpuhkan tingkah laku ini, terdapat tetapan khusus yang didokumenkan dalam RHEL 8 untuk kembali ke mod sebelumnya.

Beberapa perkara juga telah dialih keluar atau diubah: sokongan penyahpepijatan untuk program Java yang dikompilasi dengan gcj, mod keserasian HP-UX XDB, arahan seperti set remotebaud (digantikan dengan set serial baud) atau keserasian dengan format lama tertentu bagi stabsTambahan pula, penomboran thread bukan lagi global, tetapi mengikut thread "bawah", dan muncul sebagai inferior_num.thread_num, dengan pembolehubah kemudahan baharu seperti $_gthread untuk merujuk kepada pengecam global.

Satu lagi ciri baharu yang berkaitan ialah pelarasan max-value-sizeIni mengehadkan jumlah memori yang boleh diperuntukkan oleh gdb untuk memaparkan kandungan sesuatu nilai. Lalainya ialah 64 KiB, jadi percubaan untuk mencetak tatasusunan yang besar atau struktur yang besar mungkin mengakibatkan amaran "nilai terlalu besar" dan bukannya memaparkan semua memori yang tersedia.

Ia juga telah diselaraskan bagaimana gdb mengendalikan sysrootNilai lalai kini ialah target:Ini bermakna untuk proses jarak jauh, ia akan cuba mencari pustaka dan simbol pada sistem sasaran terlebih dahulu. Jika anda mahu ia mengutamakan simbol setempat, anda harus menjalankan set sysroot dengan laluan yang menarik minat anda sebelum melakukan target remote.

Berkenaan sejarah arahan, pembolehubah persekitaran yang digunakan sekarang ialah GDBHISTSIZE sebaliknya HISTSIZEIni membolehkan anda memperhalusi berapa lama anda ingin mengekalkan arahan yang telah anda taip dalam sesi penyahpepijatan tanpa mengganggu tingkah laku aplikasi lain yang menggunakan pustaka bacaan baris.

Petua aliran kerja dan penyelesaian masalah dengan gdbserver

Untuk mempunyai aliran kerja yang selesa, terdapat beberapa corak yang cenderung berfungsi dengan baik. Apabila membangunkan untuk sistem terbenam atau pelayan jauh, langkah pertama adalah untuk mengautomasikan penyusunan simbol dan penggunaan binari kepada sasaran sebanyak mungkin. Dengan cara ini, anda sentiasa tahu versi boleh laku yang sedang berjalan dan mempunyai salinan simbol yang tersedia pada hos.

Dalam persekitaran dengan banyak teras ranap, adalah wajar untuk mempelajari cara menggunakan gdb dalam mod kelompok., dengan bendera seperti --batch, --ex y -x untuk melancarkan arahan secara automatik pada senarai teras dan memproses jejak baliknya daripada skrip (contohnya dalam PythonIni membolehkan anda menapis masalah berulang, mengumpulkan kegagalan mengikut jejak tindanan dengan cepat, dsb.

Apabila terdapat masalah dengan sambungan jauh, pilihan --debug gdbserver adalah kawan baik andaJika anda memulakan, sebagai contoh, pelayan proses dengan:

Perintah: gdbserver --debug --multi localhost:1234

Konsol gdbserver akan menunjukkan jejak terperinci tentang apa yang sedang berlaku Pada peringkat protokol jauh, ini termasuk paket masuk, ralat pemformatan, masalah pemutusan sambungan, dan sebagainya. Ini sangat berguna apabila pelayan gdb anda tiba-tiba terputus sambungan, proses ranap sebaik sahaja titik putus ditetapkan, atau GUI debug anda menghantar sesuatu yang tidak difahami oleh gdbserver.

Dalam konteks seperti penghala TP-Link di mana anda melampirkan gdbserver kepada proses kritikal seperti httpdAgak biasa bagi titik putus tertentu untuk mewujudkan keadaan perlumbaan atau pengawal yang mematikan proses apabila ia kekal "tersekat" terlalu lama dalam penyahpepijat. Dalam situasi ini, mungkin perlu untuk melaraskan isyarat yang disekat, thread yang dikawal dan, jika berkenaan, mengubah suai konfigurasi sistem itu sendiri (masa tamat masa, pengawal perkakasan) untuk membolehkan sesi penyahpepijatan yang lebih lama.

Menggunakan gdbserver dengan baik melibatkan gabungan beberapa bahagianKompilasi dengan simbol yang sesuai, pilih gdb yang betul untuk seni bina, konfigurasikan laluan simbol dan sumber, fahami dua mod utama gdbserver (proses tunggal dan berbilang proses), dan jangan takut untuk keluar dari mod tersebut --debug apabila sambungan tidak berfungsi seperti yang dijangkakan. Dengan asas itu, penyahpepijatan aplikasi yang berjalan pada sistem Linux jauh, penghala atau mesin maya dengan kernel tersuai daripada PC anda menjadi agak rutin dan, yang paling penting, sangat berguna.

Penulis yang bersemangat tentang dunia bait dan teknologi secara umum. Saya suka berkongsi pengetahuan saya melalui penulisan, dan itulah yang akan saya lakukan dalam blog ini, menunjukkan kepada anda semua perkara yang paling menarik tentang alat, perisian, perkakasan, trend teknologi dan banyak lagi. Matlamat saya adalah untuk membantu anda mengemudi dunia digital dengan cara yang mudah dan menghiburkan.