- Menyulitkan secara setempat sebelum memuat naik ke awan memberikan kawalan maksimum ke atas kunci dan mengurangkan kesan kegagalan atau serangan pada perkhidmatan storan.

- Penyulitan vendor (semasa transit dan semasa penyimpanan) melindungi infrastruktur dengan baik, tetapi ia tidak selalunya tanpa pengetahuan dan sering meninggalkan salinan teks biasa pada peranti pengguna.

- Perkhidmatan hujung ke hujung (E2EE) dan sifar pengetahuan menawarkan privasi yang lebih tinggi, walaupun pelaksanaannya kompleks dan kelemahan telah dikesan dalam beberapa penyedia popular.

- Strategi terbaik biasanya menggabungkan penyulitan tempatan, perkhidmatan yang disulitkan dan amalan kata laluan yang baik, 2FA dan perlindungan anti-perisian hasad, disesuaikan dengan sensitiviti data dan tahap kerjasama yang diperlukan.

Menyimpan dokumen, foto dan data sensitif di awan telah menjadi perkara biasa.Ini terpakai kepada individu dan perniagaan. Tetapi apabila kami memuat naik lebih banyak maklumat, keraguan juga semakin meningkat: adakah ia lebih baik? sulitkan fail setempat Sebelum memuat naiknya, atau patutkah kita mempercayai penyulitan yang disediakan oleh penyedia storan awan? Jawapannya tidaklah sejelas yang disangka.

Mengapa penyulitan adalah penting apabila kita bercakap tentang awan

Bagi mana-mana pengurus IT atau pengguna yang mengendalikan maklumat sensitif, melindungi data bukan lagi pilihan.Tanpa sebarang jenis penyulitan yang kuatFail-fail tersebut terdedah kepada kebocoran, denda kerana tidak mematuhi peraturan, pengintipan industri atau hanya akses tanpa kebenaran.

Penyulitan data awan mempunyai dua tujuan utama: melindungi kerahsiaan dan mengurangkan kesan seranganJika penyerang berjaya memecah masuk ke pelayan atau memintas komunikasi, matlamatnya adalah untuk menghalang mereka daripada membaca apa-apa yang berguna kerana semuanya disulitkan dengan algoritma yang kuat seperti AES atau RSA dan dengan pengurusan kunci yang betul.

Dalam persekitaran perniagaan, penyulitan juga merupakan keperluan langsung peraturan seperti RGPDHIPAA dan rangka kerja pematuhan lainBanyak penyedia awan (Microsoft, Google, dll.) melaksanakan penyulitan semasa transit menggunakan TLS atau IPsec dan semasa penyimpanan menggunakan sistem seperti BitLocker, DM-Crypt atau Azure Storage Service Encryption. Mereka juga menggabungkan modul kriptografi yang diperakui FIPS 140-2 dan pengesahan luaran daripada juruaudit pihak ketiga.

Selain penyedia utama, perkhidmatan storan tersulit khusus yang menjanjikan E2EE (penyulitan hujung ke hujung) dan penyulitan pengetahuan sifar menjadi semakin biasa.Ideanya mudah: fail disulitkan pada peranti anda sebelum dimuat naik ke awan, kuncinya tidak diketahui oleh penyedia, dan tiada sesiapa, malah perkhidmatan itu sendiri, boleh melihat kandungan anda. Secara teorinya, ia bersamaan dengan apa yang dilakukan oleh Signal atau [tidak jelas - mungkin "Signal" atau "Signal"]. WhatsApp dengan mesej-mesej tersebut.

Masalahnya ialah "menggunakan AES-256" atau menyebut penyulitan pasca-kuantum dalam pemasaran tidak menjamin keselamatan sebenar.Apa yang membezakannya bukan sekadar algoritma, tetapi bagaimana keseluruhan protokol dilaksanakan: pengurusan kunci, pertukaran selamat, perlindungan terhadap pelayan berniat jahat, kawalan akses, log audit dan bagaimana kerjasama pada dokumen yang disulitkan diuruskan.

Kelebihan menggunakan perkhidmatan storan awan

Sebelum membincangkan secara terperinci tentang penyulitan tempatan berbanding penyulitan awan, adalah wajar untuk diingat mengapa awan begitu menarik.Bukan semuanya ketakutan dan risiko: terdapat sebab-sebab yang sangat kukuh mengapa hampir semua orang akhirnya menggunakan beberapa jenis perkhidmatan awan.

Salah satu kelebihan utama ialah sandaran fail.. Mempunyai sandaran Di luar peranti anda, lindungi daripada kecurian, kegagalan cakera, kebakaran atau kecuaian mudah. Jika anda kehilangan komputer riba anda, dokumen anda kekal selamat di awan.

Satu lagi kelebihan besar ialah ketersediaan: anda boleh mengakses fail anda dari mana-mana sahaja, pada bila-bila masa dan dari hampir mana-mana peranti.Tidak kira sama ada anda menggunakan telefon bimbit, komputer riba orang lain atau desktop pejabat anda: anda log masuk ke akaun anda dan fail anda berada di sana.

Terdapat juga kesan yang jelas terhadap kos dan penyelenggaraanBanyak perkhidmatan awan menawarkan pelan percuma dengan storan terhad dan pelan berbayar yang agak munasabah untuk mengembangkan kapasiti. Tambahan pula, pembekal bertanggungjawab untuk perkakasan, sandaran berlebihan dan kemas kini platform.

Awan menjadikan kerjasama lebih mudahRamai orang boleh bekerja pada dokumen yang sama, berkongsi folder, memberi komen, menyemak dan menyelaras tanpa menghantar versi melalui e-mel. Ini dapat dilihat dalam suite seperti Microsoft 365, Google Workspace atau platform tertentu seperti pCloud, MEGA dan sebagainya

Akhir sekali, perkhidmatan awan sentiasa dikemas kini, baik dari segi ciri mahupun tampalan keselamatan.Pengguna tidak perlu lagi bersusah payah mengkonfigurasi pelayan, memasang tampalan sistem pengendalian atau bimbang tentang ketersediaan 24/7. Walau bagaimanapun, semua ini tidak menghapuskan keperluan untuk strategi penyulitan yang baik.

Penyulitan sisi vendor: apa yang sebenarnya dibawanya

Penyedia awan perusahaan besar, seperti Microsoft, Google dan syarikat serupa, menawarkan penyulitan "garis dasar" dalam perkhidmatan mereka.Ini biasanya termasuk penyulitan dalam transit (TLS, IPsec) antara pusat data dan ke peranti pengguna dan penyulitan semasa penyimpanan pada cakera menggunakan teknologi seperti BitLocker atau DM-Crypt.

Dalam ekosistem Microsoft, sebagai contoh, data daripada Exchange Online, SharePoint, OneDrive, Teams atau Windows 365 disulitkan dengan gabungan BitLocker, Pengurus Kunci Teragih (DKM) dan penyulitan perkhidmatan Microsoft 365.Di samping itu, terdapat pilihan untuk menggunakan kunci yang diuruskan pelanggan melalui Azure Key Vault (Kunci Pelanggan), yang memberikan syarikat kawalan tambahan ke atas kunci tersebut.

Model ini juga meliputi perkhidmatan seperti Azure Virtual Network, di mana ia boleh digunakan IPsec untuk menyulitkan trafik antara rangkaian korporat dan mesin mayaDan dalam bidang e-mel, alat seperti Microsoft Purview Message Encryption membolehkan anda menghantar mesej yang disulitkan kepada mana-mana penerima.

Pengurusan kunci merupakan perkara kritikal, dan itulah sebabnya banyak modul kriptografi yang digunakan oleh penyedia ini diperakui mengikut FIPS 140-2Prosedur untuk menjana, menyimpan, memutar dan membatalkan kunci tertakluk kepada audit luaran dan didokumenkan di portal yang dipercayai untuk pelanggan korporat.

Penyulitan bahagian perkhidmatan ini memberikan perlindungan yang sangat kuat terhadap akses tanpa kebenaran kepada infrastruktur penyedia.Jika seseorang mencuri cakera keras fizikal, memintas trafik antara pusat data atau cuba mengeksploitasi kelemahan dalaman, mereka akan menemui data yang disulitkan yang, dalam praktiknya, tidak berguna tanpa kunci yang betul.

Walau bagaimanapun, model ini mempunyai batasan asas: penyedia biasanya mempunyai kapasiti teknikal untuk menyahsulit data.Walaupun dengan kawalan akses, log dan pematuhan peraturan yang ketat, penyulitan bukanlah pengetahuan sifar; perkhidmatan ini mengurus kunci dan oleh itu kekal sebagai bahagian model keselamatan yang dipercayai.

Penyulitan hujung ke hujung dan pengetahuan sifar

Penyulitan hujung ke hujung (E2EE) dan penyulitan pengetahuan sifar melangkaui model tradisionalIdeanya ialah data disulitkan pada peranti anda, disulitkan dan disimpan secara disulitkan, tanpa pembekal dapat mengakses kandungan tersebut. Untuk contoh dan perubahan dalam bahagian ini, lihat penyulitan hujung ke hujung.

Dalam skema pengetahuan sifar, pengguna mengekalkan kunci induk yang berbeza daripada kata laluan log masuk.Kunci ini tidak pernah dihantar kepada pembekal dalam teks biasa dan digunakan untuk menyulitkan fail dan, kadangkala, struktur folder dan metadata itu sendiri. Banyak perkhidmatan juga menawarkan kunci pemulihan, yang membolehkan akses dipulihkan jika kunci utama hilang.

Akibat langsungnya ialah, jika anda terlupa kata laluan induk dan kata laluan pemulihan, anda akan kehilangan akses kepada akaun tersebut secara tidak boleh dipulihkan.Pembekal tidak dapat membantu anda kerana, secara sengaja, mereka tidak mempunyai maklumat yang diperlukan untuk menyahsulit data. Ini umpama pedang bermata dua: privasi maksimum, tetapi juga tanggungjawab maksimum untuk pengguna.

Penyulitan hujung ke hujung juga melindungi pemindahan: setiap fasa, daripada muat naik fail hingga muat turun atau perkongsian, dilindungi dengan penyulitan.Sekiranya berlaku kecurian peranti, orang yang tidak dibenarkan tidak akan dapat melihat kandungannya tanpa kunci, dengan syarat peranti tersebut dilindungi dengan betul (kunci, PIN, biometrik) dan sistem penyulitan tempatan yang baik digunakan.

Perkhidmatan seperti pCloud, NordLocker, MEGA dan lain-lain telah mempopularkan model ini, atau sesuatu yang sangat serupa.pCloud membolehkan anda menambah modul penyulitan pengetahuan sifar sebagai tambahan; NordLocker berfungsi hampir seperti perisian penyulitan dengan storan awan yang dilampirkan; MEGA menawarkan penyulitan pengetahuan sifar sebagai standard dalam pelan percuma dan berbayarnya.

Masalahnya ialah pelaksanaan E2EE dengan betul adalah sangat rumit.Penyelidik dari Kumpulan Kriptografi Gunaan di ETH Zurich menganalisis beberapa perkhidmatan yang disulitkan secara menyeluruh (Sync.com, pCloud, Icedrive, Seafile, Tresorit, MEGA, Nextcloud) dan mendapati kelemahan pelaksanaan yang serius yang membolehkan manipulasi fail, degradasi protokol, atau, dalam beberapa kes, penyahsulitan data.

Kelemahan penyulitan awan: melangkaui pemasaran

Salah satu kesilapan yang paling kerap berlaku ialah memberi tumpuan kepada betapa kuatnya penyulitan "di awan" dan melupakan pautan lemah: peranti pengguna.Banyak perkhidmatan berdasarkan cakera maya atau penyegerak menyimpan salinan fail yang dinyahsulit pada komputer setempat.

Dalam model cakera maya ini, setiap fail wujud di sekurang-kurangnya dua tempat: disulitkan dalam awan dan secara setempat dalam teks biasa.Jika sesebuah syarikat mempunyai lapan pengguna yang menyegerakkan folder yang sama, terdapat sembilan titik storan: satu yang sangat selamat di pelayan dan sekurang-kurangnya lapan salinan yang tidak disulitkan pada semua komputer, termasuk komputer riba.

Ini menjelaskan bahawa, walaupun penyedia bermegah dengan penyulitan pasca-kuantum atau algoritma "kebal", risiko sebenar selalunya terletak pada tahap yang ekstrem.Perisian hasad yang mencuri maklumat, ransomware atau kecurian fizikal mudah komputer riba boleh mendedahkan semua fail yang disegerakkan, tanpa mengira tahap penyulitan pelayan.

Kajian oleh ETH Zurich juga menunjukkan bahawa walaupun menggunakan algoritma yang mantap seperti AES atau RSA, pelaksanaan boleh memperkenalkan kelemahan yang ketara.Contohnya, dalam sesetengah perkhidmatan, adalah mungkin untuk menyuntik fail yang memberatkan, memanipulasi metadata atau memulihkan kunci untuk menyahsulit data melalui pelayan yang dikompromi.

Dalam kes Sync.com, pelayan berniat jahat boleh menambah folder, menamakan semula fail dan mengeksploitasi fungsi perkongsian untuk mendapatkan kunci penyahsulitan yang disertakan dalam pautan.pCloud membenarkan penyerang memadam serpihan fail atau menyahsulit fail yang dimuat turun selepas pencerobohan pelayan; Seafile mempunyai masalah degradasi protokol yang memudahkan serangan brute-force pada kata laluan.

Icedrive, Tresorit, Nextcloud dan MEGA juga mempamerkan kelemahan khusus dalam pengendalian fragmen, metadata atau kunci.Dalam beberapa kes, seperti Nextcloud dan MEGA, perubahan ketara telah diperkenalkan untuk mengurangkannya (pendekatan E2EE baharu, semakan pihak klien); dalam kes lain, penyedia telah bertindak balas dengan lebih cepat atau menganggap serangan tersebut sebagai "teori".

Memperbaiki kelemahan ini bukanlah sesuatu yang mudahSelalunya, hanya mengemas kini aplikasi atau pelayan sahaja tidak mencukupi: semua fail pengguna perlu disulitkan semula di bawah skim penyulitan baharu, yang melibatkan kos pengiraan yang besar dan memerlukan kerjasama aktif setiap klien. Atas sebab ini, sesetengah pembaikan mengambil masa bertahun-tahun untuk dilancarkan atau dilaksanakan secara berperingkat.

Sulitkan secara setempat dan kemudian muat naik ke awan: cara ia berfungsi dan apa yang ditawarkannya

Strategi yang sangat ampuh untuk mendapatkan semula kawalan adalah dengan menyulitkan fail secara setempat sebelum memuat naiknya ke awan standard.Dengan cara ini, anda boleh terus menggunakan perkhidmatan seperti Dropbox, OneDrive, Google Drive atau yang serupa, tetapi pembekal hanya menyimpan data yang disulitkan yang tidak dapat ditafsirkannya.

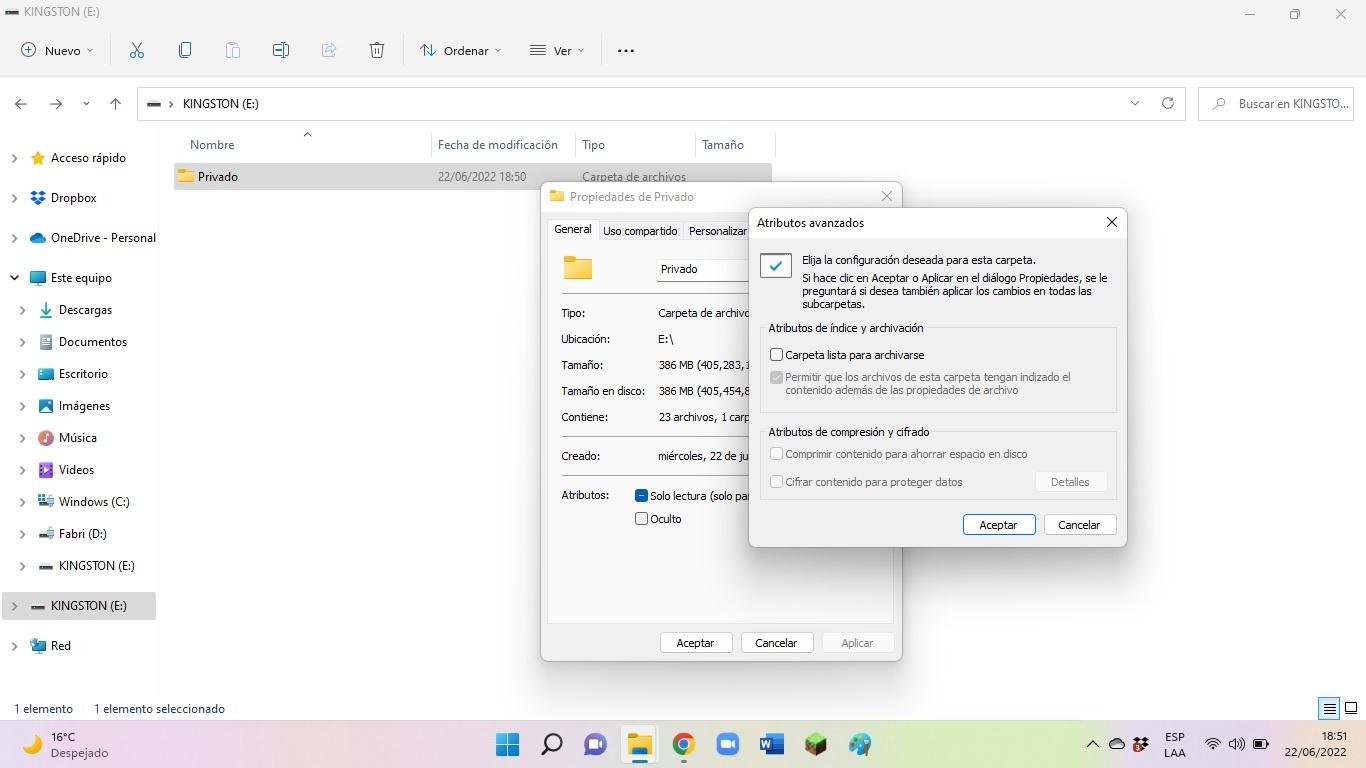

Skim biasa melibatkan penciptaan bekas atau "peti besi" yang disulitkan pada komputer anda dan menyegerakkan fail atau folder tersebut dengan awan.Alat seperti Cryptomator atau VeraCrypt adalah contoh yang cemerlang: ia percuma, sumber terbuka dalam kes Cryptomator dan merentas platform.

Proses dengan Cryptomator, sebagai contoh, adalah berdasarkan penjanaan peti besi yang disulitkan yang dilindungi oleh kata laluan yang kuat.Di dalam peti besi ini, anda akan menyimpan foto, dokumen atau video yang ingin anda lindungi. Aplikasi ini mencipta pemacu maya sementara: semasa ia dibuka kuncinya, anda mengendalikan fail anda seolah-olah ia adalah pemacu USB; apabila anda menguncinya, semua yang tinggal kelihatan hanyalah satu set data yang disulitkan, tidak bermakna kepada mana-mana aplikasi lain.

Kuncinya ialah fail atau folder yang disulitkan yang disegerakkan dengan awan tidak boleh dimanipulasi secara langsung di luar aplikasi penyulitan.Penyedia awan hanya melihat blok yang disulitkan; walaupun ia mengalami serangan atau akses tanpa kebenaran, penyerang tidak akan dapat membaca kandungan tanpa kata laluan yang betul.

Pendekatan ini mempunyai beberapa kelebihan yang jelas berbanding hanya bergantung pada penyulitan vendor.Pertama, anda mengurus kunci; kedua, model ini bebas daripada perkhidmatan dan anda boleh menukar platform tanpa mengubah skema penyulitan anda; ketiga, anda mengurangkan kesan kegagalan yang berpotensi dalam pelaksanaan E2EE penyedia, kerana barisan pertahanan pertama anda adalah setempat.

Bahagian yang sukar ialah mengurus kata laluan dan kekunci.Jika anda kehilangan kata laluan pada peti besi Cryptomator atau VeraCrypt anda, tiada cara untuk memulihkannya. Perkara yang bijak untuk dilakukan ialah menggunakan pengurus kata laluan, menjana kata laluan yang panjang dan unik, dan, jika ditawarkan, menyimpan kunci pemulihan tambahan dengan selamat.

Alternatif tanpa penyegerakan kekal: kes Dataprius

Satu lagi cara untuk mengelakkan masalah salinan yang didekripsi pada komputer adalah dengan menggunakan perkhidmatan yang tidak bergantung pada penyegerakan berterusan.Dataprius ialah contoh platform yang memilih model tanpa cakera maya secara lalai.

Dalam Dataprius, penyegerakan adalah pilihan dan terhad kepada folder tertentu apabila ia benar-benar diperlukan.Perbezaan utama berbanding penyegerak tradisional ialah aplikasi ini membenarkan penyuntingan langsung fail yang disimpan di awan tanpa menyimpannya secara kekal di komputer.

Bayangkan sebuah folder dengan dokumen yang sangat sulitDaripada mereplikasinya pada semua komputer, anda mengaksesnya daripada aplikasi Dataprius, klik dua kali pada fail, editnya dan apabila anda menyimpannya, sistem akan menyahsulitnya buat sementara waktu, membolehkan anda menggunakannya dan kemudian memadamkannya daripada komputer setempat supaya tiada kesan yang tinggal.

Pendekatan ini secara drastik mengurangkan permukaan serangan pada peranti penggunaJika perisian hasad mencuri fail setempat atau penyerang menguasai komputer riba, mereka tidak akan menemui folder lengkap yang disegerakkan dengan semua dokumen dalam teks biasa, kerana ini tidak disimpan secara kekal. Untuk perlindungan titik akhir, lihat penyelesaian seperti perbandingan antiperisian hasad.

Walau bagaimanapun, apabila kerjasama yang lebih intensif atau kerja luar talian diperlukan, adalah mungkin untuk mengaktifkan penyegerakan dalam folder tertentu.Kuncinya ialah ia tidak lagi menjadi model lalai dan kawasan yang paling sensitif diuruskan dengan penyuntingan langsung pada awan yang disulitkan.

Perkhidmatan storan yang disulitkan: pCloud, NordLocker, MEGA dan lain-lain

Selain menggunakan penyulitan atau platform tempatan tanpa penyegerakan, terdapat bekalan perkhidmatan storan awan yang semakin meningkat yang telah disulitkan "semula".Di sinilah penyelesaian seperti pCloud, NordLocker, MEGA dan banyak lagi memainkan peranan.

pCloud ialah platform serba boleh dengan kelajuan yang baik dan pelan fleksibel, yang membolehkan anda menambah modul penyulitan pengetahuan sifar sebagai tambahan berbayar.Ia menawarkan storan dari 500 GB hingga 10 TB dan pelan percuma kira-kira 10 GB, dengan ciri-ciri seperti pemain media bersepadu, versi fail dan penyegerakan automatik merentasi berbilang peranti.

NordLocker berfungsi hampir seperti perisian penyulitan dengan storan awan yang berkaitan.Ia menawarkan penyulitan tanpa pengetahuan walaupun dalam pelan percuma (terhad kepada 3 GB) dan pelan berbayar yang berpatutan, dengan pilihan sehingga 2 TB. Ia menggunakan AES-256 yang digabungkan dengan xChaCha20-Poly1305 dan Ed25519 untuk tandatangan digital, dan mempunyai dasar tanpa log yang ketat di bawah bidang kuasa Panama.

MEGA, bagi pihaknya, terkenal kerana menawarkan storan percuma sebanyak 20 GB dan penyulitan tanpa pengetahuan sejak awal.Ia menyediakan pengguna dengan kunci induk dan pemulihan, menggunakan AES-256 dan menambah ciri-ciri menarik seperti sembang bersepadu dengan panggilan suara dan video, serta pengesahan dua langkah dan sejarah sesi terperinci.

Dari segi harga, MEGA adalah antara yang paling mahal dalam kumpulan ini, dengan pelan peringkat permulaan sekitar 400 GB dan had pemindahan yang murah hati.NordLocker dan pCloud biasanya lebih murah untuk storan 2 TB, dan pCloud menonjol dengan tawaran sekali-sekala yang sangat agresif untuk pelan jangka panjang.

Apabila memilih salah satu perkhidmatan ini, adalah dinasihatkan untuk mempertimbangkan beberapa kriteria: penyulitan pengetahuan sifar sebenar, kelajuan pemindahan, kemudahan penggunaan, fleksibiliti pelan dan nilai untuk wang.Antara muka juga penting: pCloud memberi tumpuan kepada aplikasi lengkap merentasi semua platform, NordLocker pada antara muka seret dan lepas yang sangat mudah, dan MEGA pada laman web dan aplikasi mudah alih yang intuitif. Beri perhatian kepada Memindahkan kelajuan dan alat migrasi antara perkhidmatan.

EKM awan dan kunci luaran: lebih banyak kawalan untuk perniagaan

Dalam dunia korporat, selain penyulitan semasa penyimpanan dan semasa transit, kawalan langsung ke atas kunci menjadi semakin penting.Google Cloud, sebagai contoh, menawarkan Cloud External Key Manager (Cloud EKM), yang membolehkan anda melindungi data dalam awan menggunakan kekunci yang dihoskan pada sistem pihak ketiga yang serasi.

Dengan Cloud EKM, kunci kekal dalam pengurus luaran dan hanya digunakan melalui panggilan terkawal.Ini menyediakan asal usul kunci yang jelas, kawalan akses yang lebih terperinci dan pentadbiran berpusat, berguna untuk persekitaran dengan keperluan pematuhan yang sangat ketat di mana penyedia awan tidak dijangka mempunyai kawalan mutlak ke atas penyulitan.

Model ini digabungkan dengan penyulitan terurus pelanggan (CMEK) dalam perkhidmatan Google CloudDalam praktiknya, organisasi boleh memutuskan siapa yang menggunakan kunci untuk menyulitkan data semasa penyimpanan, bila dan bagaimana, dan merekodkan semua operasi untuk audit kemudian.

Cara membuat keputusan: sulitkan secara setempat vs percayai pembekal

Tiada strategi tunggal yang berkesan untuk semua orang, jadi keputusan bergantung pada penilaian situasi anda dengan teliti.Terdapat beberapa faktor yang perlu anda analisis sebelum memutuskan satu pendekatan atau yang lain.

Perkara pertama ialah kepekaan dataJika kita bercakap tentang dokumen undang-undang, rekod perubatan, maklumat kewangan terperinci atau data yang sangat peribadi, piawaiannya sepatutnya jauh lebih tinggi berbanding jika anda hanya menyimpan gambar dari perjalanan terakhir atau nota kelas anda.

Jumlah maklumat yang disimpan dan kemudahan pemindahannya juga memainkan peranan.Jika anda sudah mempunyai beberapa terabait yang tersebar di pelbagai perkhidmatan awan, menukar platform atau memindahkan semuanya ke bekas yang disulitkan boleh mengambil masa dan perancangan.

Kepentingan kerjasama merupakan satu lagi perkara pentingJika anda memerlukan penyuntingan bersama masa nyata, penggunaan pautan kongsi yang intensif atau penyepaduan dengan alatan pejabat dalam talian, skema penyulitan setempat semata-mata boleh merumitkan aliran kerja dengan ketara.

Untuk data yang sangat kritikal dengan sedikit keperluan untuk kerjasama, pilihan yang paling mantap biasanya adalah untuk menyulitkan secara setempat dan hanya memuat naik versi yang disulitkan ke awan.Ini boleh dilakukan dengan fail kontena (VeraCrypt, Cryptomator) atau fail termampat yang dilindungi dengan kata laluan yang kuat untuk pertukaran sekali-sekala.

Jika anda mencari keseimbangan antara kemudahan dan keselamatan, dan jumlah datanya tidak terlalu besar, adalah masuk akal untuk memilih perkhidmatan E2EE yang telah menunjukkan prestasi yang baik dalam audit.Tresorit, sebagai contoh, menunjukkan prestasi yang agak baik dalam analisis ETH Zurich dan telah mengumumkan rancangan untuk menambah baik lagi skemanya. MEGA dan Nextcloud telah memperkenalkan perubahan ketara pada penyulitan mereka susulan penemuan tersebut.

Apabila tiada satu pun daripada penyelesaian ini yang sesuai, kombinasi biasanya merupakan pendekatan yang paling realistik.Contohnya: gunakan penyulitan setempat untuk maklumat yang paling sensitif, perkhidmatan E2EE untuk projek kongsi yang sangat sensitif dan penyedia awan standard untuk bahan yang kurang kritikal.

Amalan terbaik untuk memperkukuh keselamatan data anda di awan

Walau apa pun pendekatan yang dipilih, terdapat beberapa cadangan yang membantu memperkukuh keselamatan secara menyeluruh.Tiada teknologi penyulitan yang dapat mengimbangi amalan buruk asas.

Pertama, sentiasa gunakan kata laluan yang kukuh dan unik untuk setiap perkhidmatanGabungkan huruf besar dan kecil, nombor dan simbol, dengan panjang yang agak panjang, dan gunakan pengurus kata laluan supaya anda tidak perlu menghafal semuanya.

Dayakan pengesahan dua faktor (2FA) pada semua penyedia awan dan perkhidmatan penyulitan yang menyokongnya.Ia merupakan penghalang tambahan yang sangat berkesan terhadap kecurian kelayakan, sama ada melalui pancingan data atau pelanggaran data besar-besaran.

Pastikan aplikasi klien dan sistem pengendalian sentiasa dikemas kiniBanyak serangan mengeksploitasi kerentanan yang telah ditampal, jadi berhenti menggunakan tampalan memberi kelebihan kepada penyerang. Ini terpakai kepada perisian penyulitan, aplikasi penyegerakan dan pelayar.

Semak kandungan storan awan anda secara berkala dan padamkan data usang atau tidak perlu.Lebih kurang sensitif bahan yang anda dedahkan, lebih baik. Semak juga folder kongsi, pautan awam dan akses yang diberikan kepada pihak ketiga.

Jangan lupa bahawa serangan yang paling mungkin masih merupakan kecurian maklumat secara langsung daripada komputer atau telefon bimbit anda.Penyulitan awan yang baik bukanlah pengganti perlindungan anti-perisian hasad yang mantap atau amalan pelayaran selamat. Gabungkan kedua-duanya.

Akhir sekali, dokumentasikan strategi penyulitan anda, terutamanya dalam persekitaran perusahaan.Tentukan apa yang disulitkan secara setempat, apa yang dimuat naik disulitkan, perkhidmatan luaran yang digunakan, siapa yang mengurus kunci dan bagaimana pemulihan bencana dilakukan. Improvisasi jarang berfungsi dengan baik dengan keselamatan.

Pilihan antara menyulitkan secara setempat dan memuat naik ke awan atau terus menggunakan perkhidmatan storan dengan penyulitan bersepadu, pada hakikatnya, bukanlah situasi yang menentukan sama ada semuanya atau tidak.Dengan memahami cara penyulitan vendor, E2EE, model berasaskan penyegerakan dan alat penyulitan setempat berfungsi, adalah mungkin untuk mereka bentuk kombinasi yang sesuai dengan risiko, cara kerja dan keperluan kerjasama sebenar anda, tanpa mengorbankan kemudahan awan atau kawalan berkesan ke atas data paling sensitif anda.

Penulis yang bersemangat tentang dunia bait dan teknologi secara umum. Saya suka berkongsi pengetahuan saya melalui penulisan, dan itulah yang akan saya lakukan dalam blog ini, menunjukkan kepada anda semua perkara yang paling menarik tentang alat, perisian, perkakasan, trend teknologi dan banyak lagi. Matlamat saya adalah untuk membantu anda mengemudi dunia digital dengan cara yang mudah dan menghiburkan.