- Mengkonfigurasi rangkaian, DNS, masa dan port dengan betul adalah kunci untuk komputer mencari dan menyertai domain tanpa ralat.

- Menyertakan Windows 10 dan 11 ke domain dengan Windows Server boleh dilakukan melalui GUI atau arahan, sentiasa dengan akaun yang mempunyai kebenaran.

- Membaiki hubungan kepercayaan dan menggunakan PowerShell membolehkan automasi penyertaan dan penyertaan semula pasukan ke domain.

- Selepas penggabungan, GPO dan kebenaran berpusat menjadikan pasukan ini sebahagian sebenar daripada infrastruktur korporat yang selamat.

Apabila sesebuah syarikat berkembang, terdapat satu tahap di mana mengurus setiap PC secara berasingan tidak lagi masuk akal. Sambungkan komputer klien Windows ke domain korporat Ia merupakan langkah logik untuk memusatkan pengguna, dasar, kebenaran dan keselamatan. Tetapi ia bukan sekadar soal "menunjuk ke domain dan itu sahaja": terdapat beberapa butiran teknikal dan keselamatan yang perlu diberi perhatian jika kita ingin mengelakkan ralat pelik atau persekitaran yang kurang dilindungi.

Dalam baris berikut, anda akan menemui panduan lengkap, yang direka untuk persekitaran dunia sebenar, yang menerangkan Cara menyediakan rangkaian, keperluan penting, cara menggabungkan komputer Windows 10 dan Windows 11 ke domain (termasuk Direktori Aktif Moden (seperti Windows Server 2022 dan 2025), cara menyertai semula komputer yang telah hilang kepercayaan dengan domain tersebut dan perkara yang perlu disemak selepas itu bagi memastikan semuanya didaftarkan dan diuruskan dengan betul oleh dasar kumpulan.

Prasyarat untuk menyambungkan komputer Windows ke domain

Sebelum menyentuh apa-apa pada peralatan pelanggan, adalah penting untuk mengesahkan bahawa persekitaran tersebut memenuhi beberapa keperluan. keperluan rangkaian asas, DNS, masa dan kebenaranJika mana-mana daripada ini gagal, komputer biasanya tidak akan dapat mencari domain tersebut atau ralat pengesahan akan muncul.

Salah satu perkara yang paling penting ialah pastikan masa klien disegerakkan dengan masa pengawal domainProtokol pengesahan moden (seperti Kerberos) sangat bergantung pada masa; jika terdapat percanggahan selama beberapa minit, penyambungan domain boleh gagal atau menghasilkan ralat sekejap-sekejap. Sebaik-baiknya, keseluruhan persekitaran harus disegerakkan ke sumber masa yang sama (pengawal domain itu sendiri atau pelayan NTP yang boleh dipercayai).

Anda juga akan memerlukan akaun dengan kebenaran untuk menambah komputer pada domainDalam kebanyakan kes, anda tidak perlu menjadi pentadbir domain: dalam persekitaran yang dikonfigurasikan dengan baik, amalan biasa untuk mewakilkan persediaan komputer kepada kumpulan juruteknik tertentu. Walau apa pun, anda memerlukan nama pengguna dan kata laluan domain dengan keistimewaan yang mencukupi untuk membuat atau mengaitkan akaun komputer.

Perkara kritikal seterusnya ialah perkhidmatan DNS. Klien Windows mesti menggunakannya sebagai Pelayan DNS pilihan alamat IP pengawal domain (atau pengawal, jika terdapat beberapa dan ia digunakan sebagai pelayan DNS). Ini terpakai untuk kedua-dua persekitaran Windows Server 2022 dan Windows Server 2025 yang lebih baharu, dan untuk kedua-dua klien Windows 10 dan Windows 11.

Apabila pelayan dan klien tidak berada pada rangkaian yang sama atau terdapat tembok api di antaranya, adalah penting untuk mengesahkan bahawa port yang diperlukan untuk perkhidmatan Active Directory dan domain terbuka dalam tembok api korporat. Biasanya, kita memerlukan sekurang-kurangnya:

- 88 TCP/UDP untuk Kerberos.

- 389 TCP/UDP untuk LDAP.

- 636TCP untuk LDAP (LDAP melalui SSL/TLS).

- 445TCP untuk SMB (perkongsian fail dan saluran selamat).

- 53 TCP/UDP untuk DNS.

- 135TCP y 49152-65535TCP untuk RPC dinamik.

Jika semua ini dikonfigurasikan dengan betul, anda boleh menganggap bahawa peralatan klien akan mempunyai rangkaian dan sambungan perkhidmatan yang mencukupi untuk menyertai domain, mengesahkan dan menerima dasar tanpa masalah yang pelik.

Konfigurasi rangkaian selamat pada komputer klien

Langkah sebenar sebelum menekan sebarang butang "Sertai domain" adalah untuk memastikan komputer klien mempunyai konfigurasi rangkaian yang selaras dengan domain korporatBerikut adalah dua senario biasa: rangkaian dengan alamat IP statik dan rangkaian dengan alamat IP yang diberikan oleh DHCP.

Dalam persekitaran di mana tugasan dibuat Alamat IP diberikan secara automatik melalui DHCP.Pelayan DHCP itu sendiri harus menetapkan alamat IP pengawal domain sebagai pelayan DNS. Dalam kebanyakan kes, klien tidak perlu melakukan apa-apa lagi, tetapi adalah dinasihatkan untuk menyemak konfigurasi sekiranya pelayan DHCP tidak dikonfigurasikan dengan betul dan terdapat pelayan DNS luaran yang mungkin mengganggu resolusi domain dalaman.

Jika organisasi menggunakan IP statik pada komputernya, tetapan rangkaian perlu disemak secara manual. Dalam Windows 10 atau Windows 11, dari Panel Kawalan -> Rangkaian dan Internet -> Pusat Rangkaian dan PerkongsianAnda boleh mengakses penyesuai rangkaian dan membuka sifat-sifat Protokol Internet versi 4 (TCP / IPv4)Di situlah anda perlu menentukan alamat IP komputer, subnet mask, get laluan dan yang paling penting, DNS yang betul yang menghala ke pengawal domain.

Dalam Windows 11, anda juga boleh melaraskan rangkaian daripada aplikasi konfigurasiDalam bahagian rangkaian, hanya edit tugasan pelayan DNS, tukarkannya kepada mod Manual, dayakan IPv4 dan masukkan Alamat IP pelayan domain (Contohnya, 192.168.1.5 dalam persekitaran Windows Server 2022). Fleksibiliti ini membolehkan anda membiarkan alamat IP pada automatik tetapi mengawal DNS dengan tepat.

Setelah rangkaian disediakan, adalah idea yang baik untuk melakukan ujian pantas. Buka tetingkap PowerShell atau Command Prompt dan melaksanakan a ping kepada nama pelayan domain (bukan hanya alamat IPnya). Ini mengesahkan bahawa terdapat komunikasi rangkaian dan bahawa DNS menyelesaikan nama pengawal dengan betulJika anda menerima respons dengan nama tersebut, laluan untuk menyertai domain adalah jelas; jika terdapat kegagalan, sudah tiba masanya untuk menyemak konfigurasi atau penapis firewall.

Sambungkan komputer Windows 11 ke Active Directory dengan selamat

Dengan rangkaian yang sedia, bahagian yang paling ketara akan muncul: Sertai klien Windows 11 ke domain korporatWalaupun ia boleh dilakukan melalui baris arahan atau PowerShell, kebanyakan pentadbir masih menggunakan antara muka grafik kerana ia pantas, visual dan mencukupi untuk kebanyakan senario.

Kebiasaannya bermula dari sesi pengguna setempat yang telah dicipta semasa pemasangan Windows 11Setelah masuk, akses menu konteks butang Mula (klik kanan pada ikon Windows) dan masukkan bahagian SistemDari situ, anda boleh menavigasi ke maklumat dan, dalam pautan berkaitan, pilih pilihan untuk menukar domain atau kumpulan kerja.

Akses ini membuka tetingkap klasik bagi Sistem Properties, khususnya dalam tab Nama kumpulan. Dengan menekan butang MenukarTetingkap akan dibuka di mana anda boleh mengubah suai nama komputer dan domain yang akan disertainya. Di sinilah anda memasukkan nama DNS domain korporat (contohnya, negu.local atau somebooks.local).

Bingkai yang sama ini adalah masa yang sesuai untuk laraskan nama mesinBanyak organisasi membuat pra-penciptaan akaun komputer dalam domain (contohnya, CLIENT-W11-01) dan kemudian memadankan nama komputer setempat dengan akaun sedia ada tersebut. Ini memudahkan kawalan dan pengurusan inventori serta menghalang komputer daripada menggunakan nama yang tidak bermaklumat.

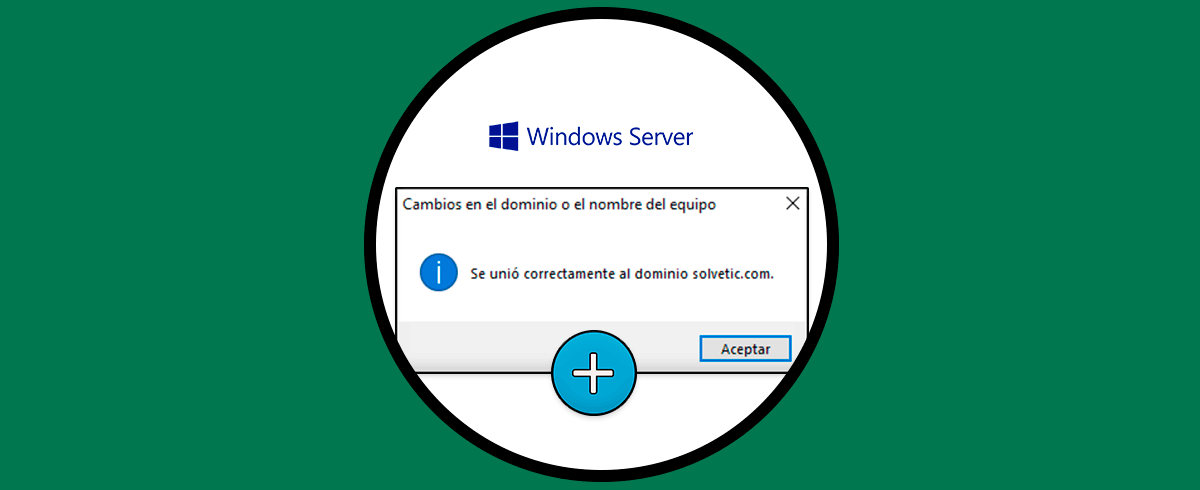

Apabila nama domain dimasukkan dan diterima, Windows mencari domain tersebut pada rangkaian, menggunakan resolusi DNS dan perkhidmatan Active Directory. Jika semuanya dikonfigurasikan dengan betul, tetingkap pengesahan akan muncul meminta... kelayakan pengguna domain dengan kebenaran untuk menyertai komputerSelepas memasukkan nama pengguna dan kata laluan yang sah, komputer akan ditambahkan ke domain dan mesej akan dipaparkan yang mengesahkan bahawa penyertaan telah berjaya.

Sejurus selepas itu, pemberitahuan akan dipaparkan yang menunjukkan bahawa Perlu dimulakan semula komputer Agar perubahan berkuat kuasa, komputer mesti dimulakan semula. Walaupun ia secara teknikalnya disambungkan ke domain, log masuk pengguna domain dan dasar kumpulan tidak akan berfungsi dengan betul sehingga komputer dimulakan semula.

Menyertakan komputer Windows 10 ke domain dengan Windows Server 2022

Dalam Windows 10, prosedurnya sangat serupa, walaupun laluan ke tetapan lanjutan biasanya diakses melalui bar carian klasik. Kaedah biasa adalah dengan menaip sesuatu seperti ini ke dalam kotak carian pada bar tugas: "konfigurasi sistem lanjutan" dan buka pautan ke Tetapan Sistem Lanjutan.

Tetingkap sifat sistem lama kemudian dibuka, di mana, sekali lagi, dalam tab Nama kumpulan butang itu terletak MenukarMengkliknya akan membuka kotak dialog yang sama untuk melaraskan nama pasukan dan memilih sama ada pasukan tersebut merupakan ahli Domain bukannya kumpulan kerja yang mudah.

Mekaniknya sama seperti dalam Windows 11: anda taip Nama domain Direktori Aktif (contohnya, yang dikonfigurasikan pada Windows Server 2022), disahkan dan, jika komputer berjaya sampai ke pelayan dan DNS bertindak balas, kelayakan daripada akaun dengan kebenaran untuk menyertai komputer akan diminta.

Selepas mengesahkan kelayakan tersebut, jika tiada ralat sambungan atau kebenaran, Windows 10 akan memaparkan mesej yang memaklumkan bahawa Pasukan ini telah berjaya menyertai domain iniSeterusnya, tetingkap lain akan muncul mengingatkan anda bahawa anda perlu memulakan semula PC anda untuk menyelesaikan proses tersebut dan anda mesti menutup sebarang program yang terbuka.

Selepas dimulakan semula, anda kini boleh log masuk dengan akaun pengguna domain dan bukan hanya akaun setempat. Selain itu, komputer akan mula menerima dasar kumpulan (GPO) dan tetapan berpusat yang lain ditakrifkan dalam pengawal domain.

Pengesahan pelayan: Pengguna dan komputer Active Directory

Sebaik sahaja komputer disambungkan ke domain, adalah sangat disyorkan untuk menyemak pada pelayan bahawa Akaun pasukan telah berjaya dicipta atau dikaitkanUntuk tujuan ini, konsol pentadbiran klasik digunakan pada pelayan Windows Server 2022 atau 2025.

Dari pentadbir pelayanMenu terletak di sudut kanan atas. ToolsDi dalamnya anda akan menemui pilihan Pengguna dan Komputer Direktori AktifApabila anda membukanya, anda boleh menavigasi struktur organisasi, secara amnya melihat unit organisasi (OU) dan bekas. Komputer di mana komputer yang menyertai domain didaftarkan secara lalai jika laluan tersebut tidak diubah.

Pada konsol itu, dapat disahkan bahawa pasukan baharu itu muncul dengan nama pasukan yang betulbahawa ia berada dalam OU yang sesuai (jika anda menggunakan struktur yang teratur) dan akaun tersebut telah diaktifkan. Ramai pentadbir mengambil peluang ini untuk memindahkan pasukan ke unit organisasi yang sepadan dengan jabatan, lokasi atau jenis perantinya.

Jika komputer tidak muncul, ia mungkin menunjukkan bahawa penyertaan domain tidak berjaya diselesaikan, akaun komputer telah dicipta dalam bekas yang berbeza atau terdapat masalah replikasi antara pengawal. Dalam kes ini, adalah wajar untuk menyemak semula pemapar peristiwa klien dan pelayanselain menyemak DNS dan sambungan.

Mulai saat ini dan seterusnya, peranti ini secara rasminya merupakan sebahagian daripada infrastruktur Active Directory dan akan tertakluk kepada dasar keselamatan, skrip log masuk dan konfigurasi berpusat yang terpakai pada kontena atau OU-nya.

Log masuk ke domain dari komputer klien

Apabila komputer dimulakan semula selepas menyertai domain, skrin log masuk biasanya terus memaparkan pengguna terakhir yang digunakanyang biasanya merupakan akaun setempat. Anda boleh mengenal pasti bahawa ia adalah akaun setempat kerana, tepat sebelum nama pengguna, nama komputer muncul dan bukannya nama domain.

Untuk menggunakan pengguna domain, anda perlu memilih pilihan "Pengguna lain" di sudut kiri bawah skrin log masuk. Ini mengubah antara muka dan memaparkan dua medan: satu untuk nama pengguna dan satu untuk kata laluan. Dalam banyak persekitaran, adalah perkara biasa untuk memasukkan nama pengguna dalam format DOMINIO\usuario bersama kata laluan anda.

Jika komputer disambungkan dengan betul, mesej biasanya muncul di bawah kotak kata laluan yang menunjukkan bahawa sesi akan bermula di domain korporat yang sepadanPetunjuk itu merupakan petunjuk yang baik bahawa anda sedang mengesahkan terhadap domain dan bukan pasukan setempat.

Pada log masuk pertama pengguna domain ke komputer baharu, sistem mengambil masa yang lebih lama daripada biasa kerana ia memerlukan cipta profil pengguna setempatSalin konfigurasi asas dan catatkan maklumat yang diperlukan. Semasa proses ini, Windows memaparkan pelbagai mesej konfigurasi pada skrin. Untuk senario migrasi dan pemprofilan, adalah berguna untuk merujuk panduan tentang penghijrahan profil pengguna untuk mengelakkan kehilangan data.

Sebaik sahaja desktop dimuatkan, pengguna berfungsi dalam persekitaran yang, walaupun kelihatan seperti Windows standard, telah dipautkan sepenuhnya kepada identiti domain berpusat dan kawalan kebenaranMulai saat ini, akaun setempat awal menjadi kurang relevan, kerana pengurusan sebenar akan dilakukan dengan akaun dan kumpulan domain.

Menyertai semula pasukan ke domain dan membaiki hubungan kepercayaan

Lama-kelamaan, isu kepercayaan boleh timbul antara pasukan dan domain. Satu kesilapan yang sangat biasa ialah mesej: The trust relationship between this workstation and the primary domain failed. Notis ini menunjukkan bahawa Saluran selamat antara komputer dan pengawal domain telah rosak, biasanya disebabkan oleh masalah dengan kata laluan dalaman akaun pasukan atau disebabkan oleh pemadaman atau kerosakan akaun tersebut dalam direktori.

Apabila ini berlaku, pengguna yang sebelum ini log masuk biasanya tiba-tiba tidak boleh mengesahkan terhadap domain daripada komputer tersebut, walaupun ia berfungsi dengan baik pada PC lain. Ini merupakan petunjuk jelas bahawa masalahnya bukan terletak pada pengguna, tetapi pada hubungan kepercayaan antara pasukan tertentu dan domain tersebut.

Cara yang agak mudah untuk menyelesaikannya ialah Alih keluar peranti daripada domain buat sementara waktu dan sertai semula peranti tersebutProses untuk meninggalkan domain adalah sangat serupa dengan menyertai, tetapi secara terbalik. Daripada sifat sistem, dalam bahagian nama komputer, anda memilih untuk menjadikan komputer sebagai ahli kumpulan kerja (contohnya, WORKGROUP), gunakan perubahan tersebut dan berikan akaun domain dengan kebenaran untuk membuatnya.

Selepas dimulakan semula, komputer bukan lagi sebahagian daripada domain dan kembali berfungsi sebagai komputer bebas. Pada ketika itu, keseluruhan proses penyambungan domain boleh diulang (sama ada melalui GUI atau baris arahan) untuk mewujudkan semula hubungan kepercayaan dan akaun pasukanIni membetulkan banyak masalah yang berkaitan dengan saluran selamat yang rosak.

Dalam persekitaran yang lebih maju, atau apabila automasi dilaksanakan, seseorang juga boleh menggunakan Perintah PowerShell atau utiliti baris arahan untuk keluar dan menyertai semula komputer ke domain secara beramai-ramai, mengambil kesempatan daripada hakikat bahawa arahan ini membenarkan parameter melaksanakan operasi dengan cara yang tidak dijaga dan terkawal.

Menggunakan baris arahan dan PowerShell untuk menyertai atau menyertai semula pasukan

Walaupun antara muka grafik mudah, dalam banyak senario (pelaksanaan kelompok, automasi, skrip permulaan, dll.) ia jauh lebih cekap untuk digunakan alat baris arahan atau PowerShell untuk menyertai pasukan ke domain atau menyatukan mereka semula apabila kepercayaan telah rosak.

Menyertai domain melalui baris arahan membolehkan mengintegrasikan proses ke dalam imej yang telah dikonfigurasikan terlebih dahuludalam sistem penggunaan besar-besaran atau dalam rutin penyelenggaraan yang membetulkan isu kepercayaan secara automatik tanpa campur tangan pengguna. Dalam konteks ini, alat seperti netdom Cmdlet PowerShell memudahkan proses dan membolehkan pengelogan terperinci. Untuk mencipta dan menangkap imej, adalah perkara biasa untuk digunakan Sysprep sebagai sebahagian daripada aliran.

Tambahan pula, baris arahan sangat berguna apabila persekitaran grafik terhad, pelayan pentadbiran diuruskan dari jauh atau semasa bekerja Teras Pelayan Windows tanpa antara muka grafik penuh. Dalam kes ini, keupayaan untuk meninggalkan dan menyertai semula komputer ke domain daripada sesi PowerShell jauh boleh menjimatkan banyak lawatan fizikal dan banyak masa diagnostik.

Akhir sekali, memanfaatkan automasi daripada skrip membolehkannya Konfigurasikan penyambungan domain sebagai sebahagian daripada aliran kerja yang lengkapPemasangan sistem pengendalian, konfigurasi rangkaian, penyambungan domain, perpindahan ke OU yang betul, pemasangan perisian asas dan aplikasi GPO tertentu—semuanya secara berulang dan konsisten. Untuk penggunaan berskala besar, adalah dinasihatkan untuk menyemak panduan tentang Windows 11 Enterprise untuk penggunaan besar-besaran.

Apa yang perlu disemak selepas mengintegrasikan pasukan ke dalam domain

Sebaik sahaja komputer Windows 10 atau 11 disambungkan ke domain, kerja tidak berakhir di situ. Adalah penting untuk mengesahkannya Dasar organisasi sedang dilaksanakan dan pasukan benar-benar memanfaatkan manfaat direktori tersebut.Jika tidak, kita hanya akan mempunyai pasukan yang "ditanda" sebagai ahli domain tetapi tanpa konfigurasi korporat yang memberikannya makna.

Antara perkara yang paling biasa untuk diperiksa ialah penggunaan dasar kumpulan (GPO)Dasar-dasar ini membolehkan anda menggunakan konfigurasi keselamatan, sekatan, perisian, pencetak, pemacu rangkaian dan banyak lagi. Menggunakan alat seperti gpresult atau konsol pengurusan dasar pada pelayan boleh digunakan untuk menyemak GPO yang sedang digunakan pada komputer dan pengguna.

Satu contoh klasik ialah penggunaan pencetak kongsi melalui GPO. Daripada konsol dasar, dalam bahagian Konfigurasi Pengguna -> Keutamaan -> Tetapan Panel Kawalan -> PencetakAnda boleh mencipta objek cetak yang menghala ke laluan seperti \\servidor-impresion\IMPRESORAApabila pengguna domain log masuk ke komputer yang digabungkan, pencetak akan muncul secara automatik tanpa perlu dipasang secara manual.

Satu lagi penggunaan GPO yang sangat biasa ialah pemetaan unit rangkaian. Dari Konfigurasi Pengguna -> Keutamaan -> Tetapan Windows -> Peta DriveAdalah mungkin untuk mencipta unit seperti Z: yang menunjukkan sumber korporat yang dikongsi (contohnya, \\servidor-ficheros\RECURSODengan cara ini, sebaik sahaja pengguna memasuki sistem, folder kongsi mereka tersedia mengikut kebenaran yang telah diberikan kepada mereka.

Di samping itu, dasar keselamatan boleh digunakan untuk mengukuhkan persekitaran: kerumitan kata laluan, kunci skrin, penyulitan, sekatan perisian dan banyak lagi. Semua ini mengambil kesempatan daripada hakikat bahawa pasukan ini dalam ekosistem yang diuruskan secara berpusat oleh Active Directorybukannya menjadi PC yang terasing dan sukar dikawal.

Menyertakan klien Windows ke domain korporat akhirnya merupakan lompatan daripada "mesin kendiri" kepada infrastruktur bersepadu dengan kawalan identiti, pengauditan dan dasar. Jika prasyarat dipenuhi, konfigurasi rangkaian dan DNS disahkan langkah demi langkah, kaedah yang betul untuk menyertai atau menyertai semula domain diikuti, dan disahkan bahawa GPO dan kebenaran digunakan dengan betul.Hasilnya adalah persekitaran yang jauh lebih stabil, selamat dan mudah diurus, di mana pengguna menerima apa yang mereka perlukan tanpa komplikasi dan pentadbir mempunyai asas yang kukuh untuk menggunakan perkhidmatan baharu tanpa terjebak dalam keadaan huru-hara.

Penulis yang bersemangat tentang dunia bait dan teknologi secara umum. Saya suka berkongsi pengetahuan saya melalui penulisan, dan itulah yang akan saya lakukan dalam blog ini, menunjukkan kepada anda semua perkara yang paling menarik tentang alat, perisian, perkakasan, trend teknologi dan banyak lagi. Matlamat saya adalah untuk membantu anda mengemudi dunia digital dengan cara yang mudah dan menghiburkan.