- VLAN ļauj loģiski segmentēt tīklu tajā pašā fiziskajā infrastruktūrā, izmantojot 802.1Q.

- NIC apvienošana un savienošana pievieno vairākas saskarnes, lai palielinātu redundanci un joslas platumu.

- Komutatoriem un serveriem ir jāsakrīt apkopošanas režīmos, atļautajos VLAN un maģistrālo tīklu konfigurācijā.

- VTP un EtherChannel atvieglo centralizētu pārvaldību un saišu apvienošanu vidējos un lielos tīklos.

Ja jūs strādājat ar fiziskie serveri un pārvaldītie komutatori vai virtualizācijas vidēs, agrāk vai vēlāk jums būs jātiek galā ar VLAN, saišu apvienošana un NIC apvienošanaUn jā, sākumā tas izklausās pēc tukšām frāzēm, bet, tiklīdz saprotat, kā šīs daļas sader kopā, tas kļūst par spēcīgu rīku veiktspējas, augstas pieejamības un kārtības uzlabošanai tīklā.

Šajā rokasgrāmatā mēs apkoposim visu teoriju un praksi, kas saistīta ar VLAN un teaming konfigurēšana operētājsistēmā Windows. Hyper-V un VMware un Linuxsasaistot to ar tīkla dizaina koncepcijām (trunki, VTP, 802.1Q, EtherChannel utt.). Ideja ir sniegt jums pilnīgu pārskatu: sākot ar to, kas ir VLAN, līdz tam, kā izveidot NIC komandas, izmantojot grafisko saskarni vai PowerShell, kā darīt kaut ko līdzvērtīgu VMware vidē un kā konfigurēt savienošanu Linux vidē zemā līmenī.

Kas ir VLAN un kāpēc tie tiek apvienoti ar NIC Teaming?

VLAN (virtuālais lokālais tīkls) būtībā ir veids, kā izveidot vairākus loģiskos tīklus vienā un tajā pašā fiziskajā infrastruktūrā, piemēram, par konfigurēt DMZTādā veidā iekārtas var atrasties dažādās telpās un pat dažādos slēdžos, it kā tās visas atrastos vienā lokālajā tīklā, bez nepieciešamības katram segmentam ievilkt jaunu kabeli.

Nopietnākos tīklos parasti tiek izmantota arhitektūra, trīs slāņi: piekļuve, izplatīšana un kodolsPiekļuves slēdži savieno datorus, printerus un citas ierīces; sadales slēdži apkopo datplūsmu no vairākiem piekļuves slēdžiem; un galvenie slēdži savieno šos sadales slēdžus un atrodas izejošā maršrutētāja vai ugunsmūra tuvumā.

VLAN ir definēti komutatoros, kuriem tie ir jāatbalsta. IEEE 802.1Q kā marķēšanas standartsKatru komutatora portu var konfigurēt kā piekļuves portu (kas pieder vienam VLAN) vai maģistrālo portu, kas vienlaikus pārraida datplūsmu no vairākiem VLAN starp komutatoriem vai uz resursdatoriem, kas saprot VLAN (serveriem, maršrutētājiem, hipervizoriem utt.).

Apvienojot VLAN ar NIC Teaming, mēs serverim nodrošinām vairākas pievienotas fiziskas saites (lielāka joslas platums un redundanci), un vienlaikus mēs varam atdalīt datplūsmu pa VLAN (pārvaldība, krātuve, ražošana, dublēšana utt.), izmantojot atzīmētos VLAN ID šajā tīkla kartes iekārtā.

NIC teaming, link aggregation, EtherChannel un team režīmi

NIC Teaming, ko sauc arī par saišu apvienošana, savienošana vai EtherChannel Saskaņā ar platformu, tā ir vairāku tīkla saskarņu grupēšanas metode vienā loģiskā saskarnē. Tas tiek darīts, lai palielinātu efektīvu veiktspēju vai nodrošinātu kļūdu toleranci (vai abus).

Tipisks scenārijs būtu serveris ar divām vai vairāk fiziskām tīkla kartēm, kur ir vēlams, lai vienas atteices vai kabeļa atvienošanas gadījumā datplūsma turpina plūst, lietotājam to nepamanotTo izmanto arī joslas platuma palielināšanai: piemēram, trīs apvienotas 100 Mbit/s saites loģiskā līmenī var piedāvāt līdz pat 300 Mbit/s, lai gan sadalījums tiek veikts pa plūsmām.

Tīkla iekārtu galvenie veidi vai režīmi dažādiem ražotājiem parasti ir ļoti līdzīgi. Piemēram, daudzi Broadcom adapteri ietver tādus režīmus kā Viedā slodzes līdzsvarošana (SLB) ar dublēšanas funkcijukur visa datplūsma tiek sadalīta starp vairākiem primārajiem adapteriem, un, ja viens neizdodas, cits pārņem darbību bez jebkādiem redzamiem pārtraukumiem.

Ir arī SLB ar atpakaļsaites atspējošanu, kurā datplūsma automātiski neatgriežas sākotnējā adapterī, kad tā atjaunojas, kas ir noderīgi izvairīties no pastāvīgām maršruta izmaiņāmCiti režīmi ir balstīti uz tādiem standartiem kā IEEE 802.3ad / 802.1ax (LACP), kas izveido loģisku saiti starp vairākām komutatora fiziskajām pieslēgvietām un serveri, ja vien komutators ir pareizi konfigurēts šim nolūkam.

Visbeidzot, mums ir režīms statiskā agregācija vai “vispārējais maģistrālais tīkls”kas darbojas ļoti līdzīgi LACP, bet bez automātiskas saskaņošanas. Šajā gadījumā gan slēdzis, gan serveris ir jākonfigurē manuāli, lai porti būtu vienas un tās pašas apkopošanas grupas daļa.

NIC Teaming konfigurēšana ar VLAN operētājsistēmā Windows Server (GUI)

Operētājsistēmā Windows Server (2012 un jaunākās versijās) varat izmantot iebūvēto funkciju Microsoft NIC Teamingnepaļaujoties uz kartes ražotāja programmatūru. Tas ievērojami vienkāršo izvietošanu, īpaši Hyper-V vidēs.

Iedomājieties divu serveru gadījumu ar vairākām tīkla kartēm: pāris 1 GbE portu pārvaldībai un pāris 10 GbE portu iSCSI krātuvei un virtuālo mašīnu datplūsmai. Ļoti bieži ir vēlme izmantot portus no 1 GbE pārvaldībai un klasteriem un atstājiet 10 GbE virtuālo mašīnu glabāšanai un savstarpējai savienošanai ar augstu pieejamību.

Pirms pieskaršanās jebkam sistēmā Windows, ir svarīgi, lai slēdzis būtu ieslēgts. konfigurēts, lai atbalstītu VLAN un, ja piemērojams, apkopošanu (statiskā vai LACP), pareizi piešķirot portus, kas sūta uz serveri. Pretējā gadījumā tīkla kartes aprīkojums var būt aktīvs, bet datplūsma neplūst pareizi.

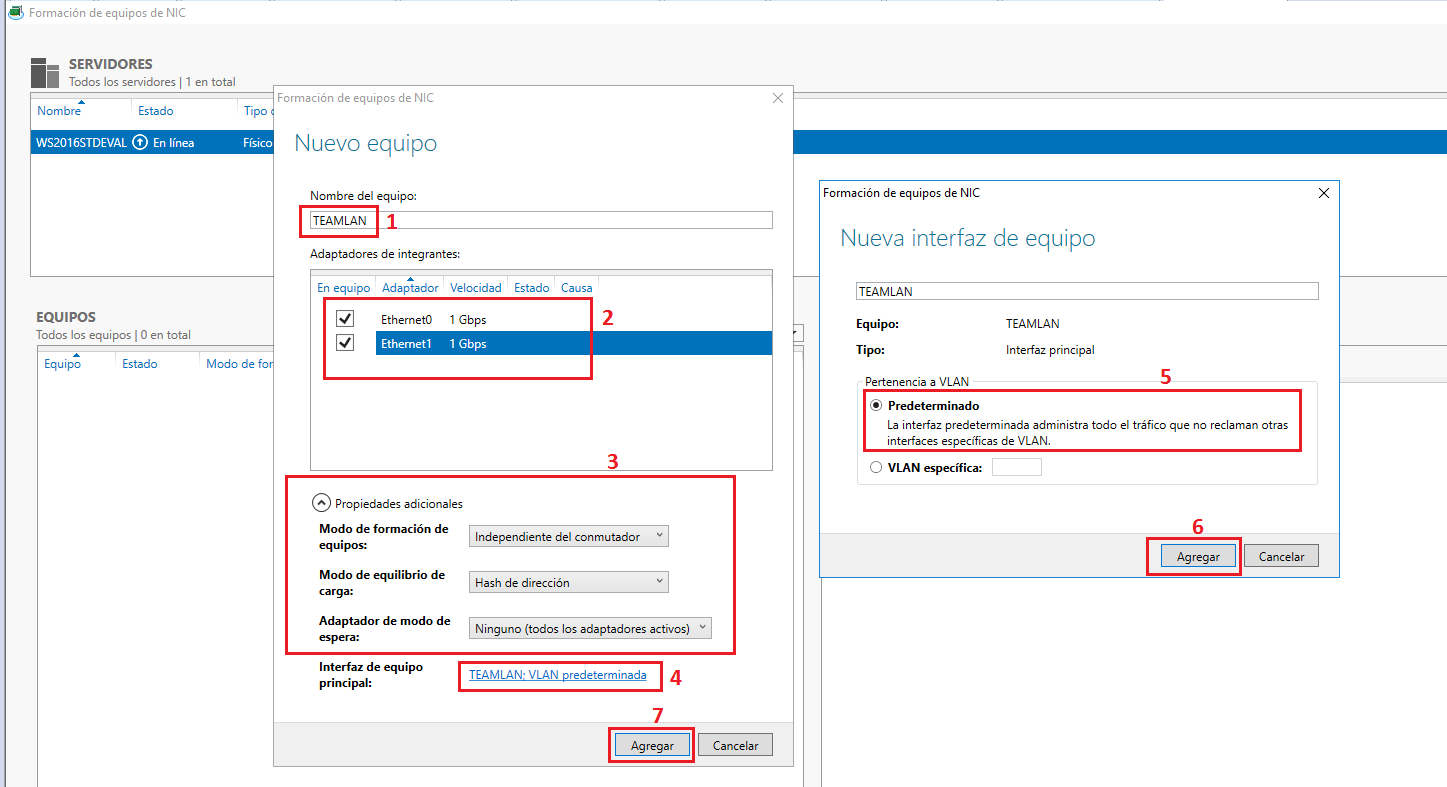

Lai konfigurētu NIC Teaming un atzīmētu VLAN operētājsistēmā Windows Server, izmantojot Server Manager, tipiskā plūsma ir šāda:

- Atveriet servera administratorsParasti tas tiek piesprausts darbvirsmai vai uzdevumjoslai; ja nē, varat nospiest Win + X un izvēlēties “Server Manager”.

- Kreisajā panelī ievadiet sadaļu "Vietējais serveris", kur parādītas iekārtas galvenās īpašības.

- Atrodiet sadaļu “NIC Teaming”. Ja tā ir norādīta kā “Disabled” (Atspējota), noklikšķiniet uz šī teksta, lai palaistu vedni. Ja šī sadaļa netiek rādīta, iespējams, trūkst tādas lomas kā Hyper-V vai arī jūs, iespējams, izmantojat izdevumu, kas to neatbalsta.

NIC komandas veidošanas logā būs saraksts ar pieejami fiziski adapteriNo turienes jūs varat izveidot jaunu komandu, veicot tālāk norādītās darbības.

- Panelī “Adapteri un saskarnes” atlasiet tīkla kartes, kuras vēlaties pievienot.

- Noklikšķiniet uz “UZDEVUMI” un pēc tam uz “Pievienot jaunai komandai”. Atvērsies komandas izveides dialoglodziņš.

- Piešķiriet komandai aprakstošu nosaukumu, piemēram, “TEAM_10G” vai “TEAMLAN”, lai būtu vieglāk identificēt tās funkciju.

- Ja nepieciešams, izvērsiet sadaļu “Papildu īpašības”, lai izvēlētos komandas režīmsSlodzes līdzsvarošanas režīms un tas, vai būs pieejami rezerves adapteri. Mūsdienu vidē parasti ieteicams izmantot balansēšanas režīmu “Dinamiskais”.

Šajā pašā dialoglodziņā varat konfigurēt VLAN dalību. Blakus galvenās ierīces saskarne Jūs redzēsiet saiti, kas ļauj izveidot jaunu loģisko saskarni, kas saistīta ar konkrētu VLAN.

Lai definētu atzīmētu VLAN:

- Atveriet dialoglodziņu “Jauna komandas saskarne”.

- Atlasiet “Konkrēts VLAN” un ievadiet VLAN ID kas atbilst (tas pats, kuru esat konfigurējis uz slēdža).

- Apstipriniet, noklikšķinot uz “Pieņemt”, lai ģenerētu ar šo VLAN saistīto virtuālo saskarni.

Kad ierīces saskarne un VLAN ir izveidoti, jums vajadzētu doties uz sadaļu par Servera tīkla savienojumi (Vadības panelis > Tīkls un internets > Tīkla savienojumi vai no Iestatījumi > Mainīt adaptera opcijas), un jūs redzēsiet jauno loģisko adapteri, kas atbilst datoram (un, ja piemērojams, VLAN).

Jums ir jākonfigurē VLAN adapteris (nevis fiziskās tīkla kartes) šajā adapterī. IP adrese, apakštīkla maska, vārteja un DNSAr peles labo pogu noklikšķiniet, dodieties uz sadaļu Rekvizīti, atrodiet “Interneta protokola 4. versija (TCP/IPv4)” un definējiet atbilstošos parametrus šim virtuālajam tīklam. Atkārtojiet procesu otrajā serverī, ja iestatāt dublētu vidi.

Kā pamata pārbaudi pārliecinieties, vai serverus var izveidot ping viens otram caur VLANJa nav savienojuma, pārbaudiet VLAN un teaming iestatījumus gan serverī, gan komutatorā.

NIC teaming operētājsistēmā Windows Server, izmantojot PowerShell

Papildus grafiskajam interfeisam Windows piedāvā ļoti ērtu cmdlet NIC komandu izveidei: komandu Jauna NetLbfoTeamTas ir īpaši noderīgi, ja vēlaties automatizēt izvietošanu vai dokumentēt konfigurāciju skriptos.

Lai to izmantotu, vispirms atveriet sesiju PowerShell ar administratora tiesībāmIzvēlnē Sākt varat meklēt “PowerShell”, ar peles labo pogu noklikšķināt uz Windows PowerShell un atlasīt “Palaist kā administratoram”. Ja lietotāja konta kontrole prasa apstiprinājumu, apstipriniet.

Tīkla ierīces izveides pamata komandai ir šāda forma:

New-NetLbfoTeam NOMBRE_DEL_EQUIPO "NIC1" , "NIC2"

Kur jūs norādāt jaunās loģiskās komandas nosaukums un fiziskās saskarnes kas būs tā dalībnieki. Piemēram:

New-NetLbfoTeam NIC-Team "NIC1" , "NIC2"

Kad jaunā komandas saskarne būs izveidota, to atradīsiet tīkla savienojumos, tāpat kā to būtu izveidojis no servera pārvaldnieka. Tur varat izveidot papildu VLAN, ja jūsu draiveris un Windows versija to atļauj, vai vienkārši ļaut tam darboties automātiski. Hyper-V pārvalda VLAN caur virtuālo slēdzi.

NIC Teaming un Hyper-V: pārvaldības tīkli, krātuve un virtuālās mašīnas

Hostos, kuros darbojas Hyper-V, ir ierasts atdalīt datplūsmu vairākos tīklos: Resursdatoru pārvaldība, augstas pieejamības klasteris, iSCSI krātuve un ražošanas VM tīkliŠeit galveno lomu spēlē VLAN un teaming.

Tipiska konfigurācija būtu šāda:

- 1 GbE tīkla kartes bez atzīmēšanas vai ar speciālu VLAN Resursdatora un domēna pārvaldība.

- 10 GbE tīkla kartes, kas apvienotas vienā ierīcē, ar vairākiem VLAN iSCSI krātuve, tiešraides migrācijas datplūsma un VM tīklošana.

- Izmantojot SET (Switch Embedded Teaming) modernajās Windows Server versijās, lai grupētu tīkla kartes Hyper-V virtuālā slēdža līmenī, nevis tikai klasisko tīkla karšu grupēšanu.

Ir svarīgi, lai resursdatora dizains atbilstu fiziskajai komutatora konfigurācijai: ja resursdatora saskarni norādāt kā maģistrāli ar vairākiem VLAN, atbilstošajam komutatora portam jābūt maģistrālās līnijas režīmā. 802.1Q maģistrāles un atļauj tos pašus VLANJebkura neatbilstība autorizēto VLAN sarakstā starp abām pusēm izraisīs šķietami nejaušus savienojuma pārtraukumus.

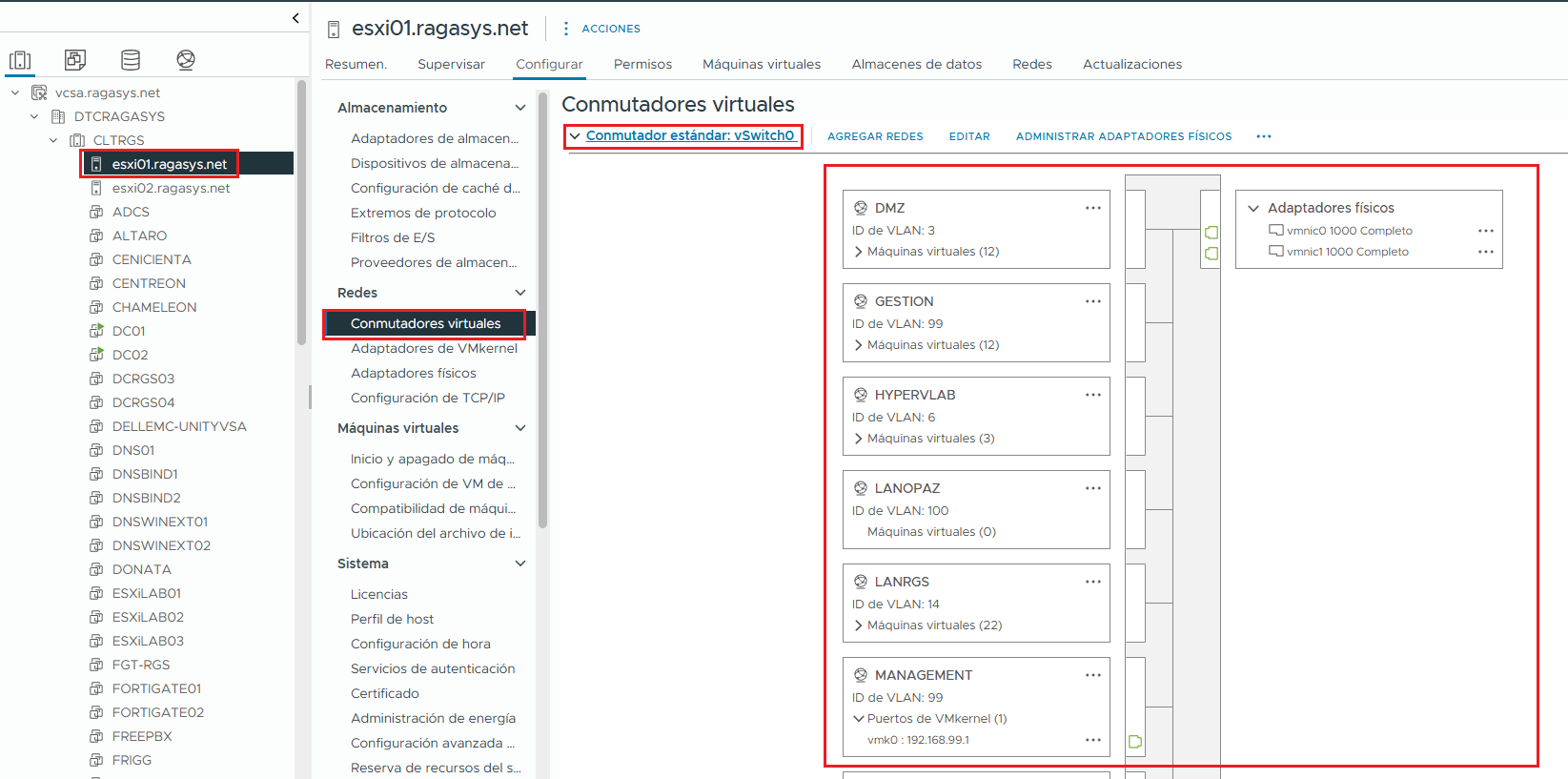

NIC teaming vidē VMware vSphere

VMware vSphere (ESXi) vidēs koncepcija ir līdzīga, taču terminoloģija nedaudz atšķiras. Tur tiek strādāts ar Standarta vai izkliedētie vSwitch, portu grupas un slodzes līdzsvarošanas un rezerves kopēšanas politikas.

ESXi tīkla kartes komanda ļauj sadalīt datplūsmas slodzi starp vairāki resursdatora fiziskie adapteri un vienlaikus izveido rezerves pārslēgšanas secību. Uzvedība tiek konfigurēta virtuālā komutatora vai portu grupas līmenī, kur tiek definēts, kuri tīkla adapteri ir aktīvi, kuri ir gaidīšanas režīmā un kurš slodzes līdzsvarošanas algoritms tiek piemērots.

Tipiskas slodzes līdzsvarošanas politikas ietver:

- "Maršruts, kas balstīts uz sākotnējo virtuālo portu."

- “Maršruts, kas balstīts uz IP jaucējkodu” (IP jaucējkods, kam nepieciešama apkopošanas konfigurācija fiziskajā komutatorā).

- "Maršruts, kas balstīts uz avota MAC jaucējkodu".

VMware dokumentē soli pa solim, kā to izdarīt NIC aprīkojuma, rezerves kopnes un slodzes līdzsvarošanas konfigurēšana Tas attiecas gan uz standarta, gan izkliedētajiem komutatoriem. Klasiskā atsauce ir zināšanu bāzes raksts “NIC Teaming in ESXi and ESX”, kurā ir arī detalizēti aprakstītas katras ESXi versijas specifikācijas.

Saistīšana un agregācija operētājsistēmā Linux (kanālu saistīšana)

Linux sistēmās funkcionalitāte, kas ir līdzvērtīga NIC Teaming, parasti tiek saukta par līmēšana jeb “kanālu savienošana”. Tā tiek ieviesta, izmantojot kodola moduli, kas ļauj divām vai vairākām fiziskām saskarnēm darboties kā vienai loģiskai saskarnei (bond0, bond1 utt.).

Savienošana piedāvā gan palielinātu joslas platumu, gan redundanci, taču pastāv svarīgas nianses: dažiem režīmiem nav nepieciešama konfigurācija komutatorā, savukārt citiem ir nepieciešama komutatora konfigurēšana ar tādām funkcijām kā EtherChannel, LACP vai citi saišu apvienošanas veidi.

Starp visizplatītākajiem režīmiem mums ir:

- Aktīva dublēšana: viena saite ir aktīva, bet pārējās ir gaidīšanas režīmā, bez nepieciešamām izmaiņām komutatorā.

- Balance-TLB (Transmit Load Balancing — pārraides slodzes līdzsvarošana) un balance-ALB (Adaptive Load Balancing — adaptīvā slodzes līdzsvarošana): sadala datplūsmu, neprasot īpašu konfigurāciju komutatorā.

- Uz apkopošanu balstīti režīmi (piemēram, 0., 2., 3. un 4. režīms), kuriem ir nepieciešams EtherChannel un dažos gadījumos LACP uz slēdža (atkarībā no tā, vai tas ir Cisco vai cits ražotājs).

Lai izmantotu sasaisti tādos izplatījumos kā Red Hat Enterprise Linux 6, vispirms ir jāielādē kodola modulis:

modprobe --first-time bonding

Ja modulis netika ielādēts, komanda to aktivizēs, ekrānā daudz neparādot. Tā klātbūtni un parametrus var pārbaudīt ar modinfo bondingParasti augšupielāde tiek veikta automātiski, kad tiek atrasti konfigurācijas faili. ifcfg-bondN ar atbilstošo direktīvu.

Klasiskā konfigurācija tiek veikta /etc/sysconfig/network-scripts/Lai izveidotu, piemēram, bond0, jums jāģenerē ifcfg-bond0 fails ar līdzīgu saturu:

DEVICE=bond0

IPADDR=192.168.1.1

NETMASK=255.255.255.0

ONBOOT=yes

BOOTPROTO=none

USERCTL=no

NM_CONTROLLED=no

BONDING_OPTS="parámetros de bonding separados por espacios"

Fiziskajām saskarnēm, kas tiks pievienotas saitei (piemēram, eth0 un eth1), katrai būs savs ifcfg-ethX fails, kurā tiks pievienotas direktīvas. MASTER=bond0 un SLAVE=yesTas norāda, ka šīm saskarnēm nav savas IP adreses, bet gan tās kļūst par loģiskās saites daļu.

Kad faili ir izveidoti, varat restartēt tīkla pakalpojumu, izmantojot service network restart un pārbaudiet saites statusu, izmantojot:

cat /proc/net/bonding/bond0

Šajā failā ir redzams savienojuma režīms, MII statuss, aptaujas laiki un aktīvās saskarnes. Ja nepieciešamas vairākas saites (bond0, bond1 utt.), process jāatkārto, izveidojot papildu ifcfg-bondN un piešķirot katrai saitei dažādas fizisko saskarņu grupas, izmantojot MASTER=bondN.

Galvenie VLAN jēdzieni: piekļuves porti, maģistrāles un 802.1Q

Kad esat apguvis komandas darba pasauli, ir pienācis laiks izprast VLAN loģiku. Pirmais solis ir izveidot komutatorus, kas tos atbalsta. 802.1Q standarta VLANBez tā neko nevar darīt. Piemēram, Cisco vidē VLAN var definēt no 1 līdz 4094; no 1 līdz 1005 tiek uzskatīti par normālu diapazonu, bet no 1006 līdz 4094 - par paplašinātu diapazonu.

Normālā diapazona VLAN tiek glabāti komutatora zibatmiņā failā. vlan.datVLAN 1 un 1002–1005 tiek izveidoti pēc noklusējuma un tos nevar dzēst, jo tie ir rezervēti mantotajām funkcijām (piemēram, Token Ring un FDDI). Paplašinātā diapazona VLAN tiek glabāti darbojošajā konfigurācijā, un, ja vēlaties tos pārvaldīt ar VTP, komutatoram jābūt VTP caurspīdīgā režīmā.

Ports, kas konfigurēts kā "piekļuves", pieder tikai vienam VLAN. Šis ir tipisks gadījums, kad Dators, printeris vai serveris bez VLAN atbalstaNo otras puses, maģistrālā pieslēgvieta pārraida kadrus no vairākiem VLAN, kas atzīmēti, izmantojot 802.1Q. Šāda veida saite ir vieta, kur datplūsma pārvietojas starp slēdžiem, uz maršrutētājiem ar apakšsaskarnēm vai uz serveriem, kas atbalsta atzīmētus VLAN.

802.1Q standartā Ethernet kadrs tiek minimāli modificēts, lai pievienotu lauku ar VLAN ID galvenēSecība ir šāda: mērķa MAC adrese, avota MAC adrese, VLAN etiķete (kas ietver identifikatoru) un pēc tam atlikušie lauki. Šis identifikators ļauj komutatoram zināt, kuram VLAN pieder kadrs, kad tas pienāk caur galveno līniju.

VLAN un portu konfigurēšana Cisco slēdžos

Cisco IOS vidē VLAN izveide ir diezgan vienkārša. Globālajā konfigurācijas režīmā vienkārši jānorāda VLAN numurs un aprakstošs nosaukums, lai neapmaldītos lielos tīklos.

Pamata soļi būtu šādi:

- Ievadiet globālo konfigurācijas režīmu ar konfigurēt termināli.

- Izveidojiet VLAN ar VLAN.

- Piešķiriet tam nosaukumu ar jamss.

- Izejiet privileģētajā EXEC režīmā ar beigas.

Piemēram, lai izveidotu VLAN 20 un nosauktu to par “students”:

S1(config)# vlan 20

S1(config-vlan)# name student

S1(config-vlan)# end

Pēc tam jums ir jāpiesaista porti šim VLAN. Lai to izdarītu, pārslēdzieties uz saskarnes konfigurācijas režīmu un iestatiet portu piekļuves režīmā, piešķirot to vēlamajam VLAN.

Switch(config)# interface fa0/6

Switch(config-if)# switchport mode access

Switch(config-if)# switchport access vlan 20

Switch(config-if)# end

Ir ieteicams izmantot piekļuve komutācijas režīmam lai bloķētu portu kā fiksētu piekļuves punktu un neļautu tam negaidīti izveidot savienojumu kā maģistrālei ar citu ierīci. parādīt VLAN īsu aprakstu Jūs varat redzēt izveidoto VLAN kopsavilkumu un ar katru no tiem saistītās pieslēgvietas.

Balss un datu VLAN vienā un tajā pašā portā

Lai gan piekļuves ports var piederēt tikai vienam datu VLAN, daudzi komutatori arī ļauj piešķirt papildu balss VLAN, ļoti noderīgi, ja pievienojat IP tālruni un datoru aiz tā.

Cisco sistēmā tipiska porta, kas pārraida lietotāja datus un VoIP, konfigurācija izskatītos apmēram šādi:

interface fa0/18

switchport mode access

switchport access vlan 20

mls qos trust cos

switchport voice vlan 150

Tādējādi datora dati plūdīs caur VLAN 20, bet balss datplūsma — caur VLAN 150. Komanda. mls qos uzticēšanās cos Tas dod norādījumu komutatoram uzticēties tālruņa norādītajai pakalpojuma klases (CoS) vērtībai, lai varētu piemērot atbilstošas pakalpojuma kvalitātes politikas balss prioritātes noteikšanai.

Rezultātu var pārbaudīt ar parādīt VLAN īsu aprakstu vai ar parādīt saskarnes fa0/18 komutācijas ports, kur redzēsiet piekļuves VLAN, stumbra vietējo VLAN (ja piemērojams) un konfigurēto balss VLAN.

VLAN un portu dalības modificēšana vai dzēšana

Ja ports ir piešķirts nepareizajam VLAN, vienkārši atkārtoti lietojiet komandu switchport access vlan ar pareizo ID. Ja vēlaties, lai ports atgrieztos noklusējuma VLAN (VLAN 1), varat izmantot:

interface fa0/18

no switchport access vlan

Šī komanda noņem konkrēto piešķiri, tāpēc ports atkal atrodas 1. VLAN (kā parasti tiek pārbaudīts ar parādīt VLAN īsu aprakstuŅemiet vērā, ka pats VLAN (piemēram, VLAN 20) turpinās pastāvēt pat tad, ja tam nebūs saistītu portu.

Lai pilnībā noņemtu VLAN no komutatora, globālās konfigurācijas režīmā tiek izmantota šāda komanda:

no vlan <vlan-id>

Un, ja vēlaties notīrīt visu VLAN datubāzi (piemēram, lai atstātu slēdzi tā, it kā tas šajā ziņā būtu pavisam jauns), varat izdzēst failu vlan.dat no zibspuldzes ar:

delete flash:vlan.dat

Pēc komutatora restartēšanas definētie VLAN pazudīs, un tiks atjaunota rūpnīcas noklusējuma VLAN konfigurācija. Protams, šī komanda jāizmanto ļoti piesardzīgi, jo Jūs izdzēšat visus konfigurētos VLAN.

VTP un centralizēta VLAN pārvaldība

Lielos tīklos VLAN manuāla izveide vai pārdēvēšana katrā komutatorā kļūst par murgu. Tieši tur rodas... VLAN kanālu protokols (VTP), kas ļauj izplatīt VLAN informāciju starp slēdžiem, kas pieder vienam un tam pašam VTP domēnam.

VTP darbojas trīs galvenajos režīmos:

- Serveris: var izveidot, modificēt un dzēst VLAN un sūtīt reklāmas pārējiem.

- Klients: saņem VLAN datubāzi no serveriem, bet jūs to nevarat rediģēt.

- Caurspīdīgs: nepiedalās globālajā datubāzē, bet pārsūta VTP reklāmas; uztur savus VLAN lokāli.

Pamatkonfigurācija globālajā režīmā ietver:

- Definējiet domēnu ar

vtp domain <nombre-dominio>. - Iestatiet paroli ar

vtp password <clave>. - Iestatiet režīmu ar

vtp mode serverovtp mode clientpēc pieskāriena. - Pārliecinieties, ka Maģistrālās saites starp slēdžiem ir aktīvas lai VTP informācija varētu izplatīties.

Bieži sastopamas VTP kļūdas ir slikti sinhronizētas paroles, neuzmanīgi nesaskaņoti domēni vai slēdzis caurspīdīgā režīmā, kas kļūst par vienīgo ceļu starp tīkla apgabaliem, kā rezultātā daži VLAN nosaukumi nesasniedz pārējās ierīces.

EtherChannel, VLAN un portu apvienošana komutatoros

EtherChannel ir Cisco ieviests risinājums. grupēt vairākus fiziskos portus vienā loģiskā saitēTas ir ļoti līdzīgi tīkla karšu (NIC) apvienošanai serveros, bet komutatora pusē. Tas atbalsta VLAN un var darboties piekļuves vai maģistrālā tīkla režīmā, apvienojot iesaistīto saišu joslas platumu.

Ideja ir tāda, ka vairākas pieslēgvietas (piemēram, Fa0/2, Fa0/3 un Fa0/4) maršrutēšanas tabulu un aptverošā koka acīs uzvedas tā, it kā tās būtu viena pieslēgvieta, tādējādi novēršot cilpas un vienlaikus palielinot veiktspēju. Grupu identificē ar numuru (1. pieslēgvietas kanāls, 2. pieslēgvietas kanāls utt.).

Lai konfigurētu EtherChannel, parasti jāiet uz katru fizisko saskarni un jāizmanto kaut kas līdzīgs šim:

interface range fa0/2 - 4

channel-group 1 mode active

Tas izveidos loģisku saskarni Porta kanāls 1Pēc tam varat lietot parasto komutatora konfigurāciju (piekļuves režīmu, maģistrālo tīklu režīmu, atļautos VLAN utt.). Ja saitei ir jāpārvada vairāki VLAN, parasti tiek iestatīts porta kanāls maģistrālajā tīklā un uzskaitīti autorizētie VLAN.

Piemēram, ja vēlaties, lai EtherChannel pārraidītu tikai VLAN 100 un 200, jums jāievada atbilstošā porta-kanāla saskarne un jāizpilda kaut kas līdzīgs šim:

interface port-channel1

switchport mode trunk

switchport trunk allowed vlan 100,200

Izvēloties saskarnes, kas veido EtherChannel, ir svarīgi būt ļoti rūpīgiem; viens no biežākajiem problēmu cēloņiem ir nepareiza porta iekļaušana. Bieži vien šī porta gaismas diode deg dzeltenā krāsā vai darbojas neregulāri, jo neatbilst prasībām, lai būtu grupā.

VLAN un tīkla iekārtu problēmu novēršana

Kad tīklā ar VLAN, trunkiem, VTP, EtherChannel un teaming kaut kas noiet greizi, iemesls parasti ir kaut kas vienkāršs, ko ir grūti pamanīt no pirmā acu uzmetiena. Lai izvairītos no kļūdām, ieteicams ievērot kontrolsarakstu.

Daži praktiski soļi incidentu diagnosticēšanai ir šādi:

- Pārliecinieties, vai neviens nav atvienojis kabeļus un pievienojis tos atpakaļ citai komutatora pieslēgvietai; ja kabeļi nav marķēti, dators var viegli nonākt ārpus sava VLAN.

- Pārbaudiet, vai VLAN ID sakrīt visās iesaistītajās ierīcēs (slēdži, maršrutētāji, serveri) un ka maģistrālās pieslēgvietas atļauj tieši nepieciešamos VLAN.

- Pārliecinieties, vai VTP visos komutatoros ir viens un tas pats domēns un parole, un vai vienīgajā izejošajā ceļā bez mūsu kontroles nav nevienas ierīces caurspīdīgā režīmā.

- Pārliecinieties, vai EtherChannel ir pareizi definēts abos galos, ar vienādu grupas numuru un vienādu režīmu (LACP aktīvs/pasīvs, ieslēgts utt.).

- Ja pievienojat dažādu zīmolu ierīces, pārliecinieties, vai izmantojat 802.1Q standarta iekapsulēšana un nevis nesaderīgi patentēti režīmi.

Apguvis kombināciju VLAN, NIC Teaming, EtherChannel un tādi protokoli kā VTP un 802.1Q Tas ļauj jums izstrādāt daudz stabilākus, mērogojamākus un organizētākus tīklus gan fiziskā, gan virtualizētā vidē. Kad esat izpratis šos jēdzienus, pārvaldības, krātuves, ražošanas un dublēšanas tīklu konfigurēšana vienā infrastruktūrā kļūst par daudz paredzamāku uzdevumu un mazāk pakļauta pārsteigumiem.

Kaislīgs rakstnieks par baitu pasauli un tehnoloģiju kopumā. Man patīk dalīties savās zināšanās rakstot, un tieši to es darīšu šajā emuārā, parādot visu interesantāko informāciju par sīkrīkiem, programmatūru, aparatūru, tehnoloģiju tendencēm un daudz ko citu. Mans mērķis ir palīdzēt jums vienkāršā un izklaidējošā veidā orientēties digitālajā pasaulē.