- Pareiza tīkla, DNS, laika un portu konfigurēšana ir būtiska, lai dators varētu atrast domēnu un pievienoties tam bez kļūdām.

- Windows 10 un 11 pievienošanu domēniem, izmantojot Windows Server, var veikt, izmantojot grafisko lietotāja saskarni vai komandas, vienmēr ar kontiem, kuriem ir atļaujas.

- Uzticības attiecību atjaunošana un PowerShell izmantošana ļauj automatizēt komandu pievienošanos un atkārtotu pievienošanos domēnam.

- Pēc apvienošanās GPO un centralizētās atļaujas padara komandu par reālu drošās korporatīvās infrastruktūras sastāvdaļu.

Uzņēmumam augot, pienāk brīdis, kad katra datora atsevišķa pārvaldība vairs nav jēgpilna. Pievienojiet Windows klienta datorus korporatīvajam domēnam Tas ir loģisks solis, lai centralizētu lietotājus, politikas, atļaujas un drošību. Taču tas nav tikai jautājums par "norādīšanu uz domēnu, un viss": ir diezgan daudz tehnisku un drošības detaļu, kurām jāpievērš uzmanība, ja vēlamies izvairīties no dīvainām kļūdām vai slikti aizsargātas vides.

Turpmākajās rindās atradīsiet pilnīgu rokasgrāmatu, kas paredzēta reālās pasaules videi un kurā paskaidrots, Kā sagatavot tīklu, kādas prasības ir būtiskas, kā pievienot Windows 10 un Windows 11 datorus domēnam (ieskaitot Modernā aktīvā direktorija (piemēram, Windows Server 2022 un 2025), kā atkārtoti pievienoties datoram, kas ir zaudējis uzticību domēnam, un kas jāpārbauda pēc tam, lai pārliecinātos, ka viss ir pareizi reģistrēts un pārvaldīts ar grupas politikām.

Priekšnosacījumi Windows datora pievienošanai domēnam

Pirms pieskarties jebkam klienta iekārtā, ir svarīgi pārliecināties, ka vide atbilst virknei prasību. tīkla pamatprasības, DNS, laiks un atļaujasJa kāds no šiem neizdodas, dators parasti pat nevarēs atrast domēnu vai parādīsies autentifikācijas kļūdas.

Viens no svarīgākajiem punktiem ir tas, ka pārliecinieties, vai klienta laiks ir sinhronizēts ar domēna kontrollera laikuMūsdienu autentifikācijas protokoli (piemēram, Kerberos) ir ļoti atkarīgi no laika; ja pastāv vairāku minūšu neatbilstība, domēna pievienošana var neizdoties vai radīt periodiskas kļūdas. Ideālā gadījumā visai videi jābūt sinhronizētai ar vienu un to pašu laika avotu (pašu domēna kontrolleri vai uzticamu NTP serveri).

Jums arī vajadzēs konts ar atļaujām pievienot datorus domēnamDaudzos gadījumos jums nav jābūt domēna administratoram: labi konfigurētās vidēs ir ierasta prakse deleģēt datora iestatīšanu noteiktām tehniķu grupām. Jebkurā gadījumā jums būs nepieciešams domēna lietotājvārds un parole ar pietiekamām privilēģijām, lai izveidotu vai saistītu datora kontu.

Nākamais kritiskais punkts ir DNS pakalpojums. Windows klientam tas jāizmanto kā Vēlamais DNS serveris domēna kontrollera IP adrese (vai kontrolleriem, ja to ir vairāki un tie tiek izmantoti kā DNS serveri). Tas attiecas gan uz Windows Server 2022, gan jaunākām Windows Server 2025 vidēm, kā arī uz Windows 10 un Windows 11 klientiem.

Ja serveris un klients neatrodas vienā tīklā vai starp tiem ir ugunsmūri, ir svarīgi pārbaudīt, vai porti, kas nepieciešami Active Directory un domēna pakalpojumiem ir atvērti korporatīvajā ugunsmūrī. Parasti mums būs nepieciešams vismaz:

- 88 TCP/UDP Kerberosam.

- 389 TCP/UDP LDAP vajadzībām.

- 636 XNUMX TCP LDAP protokoliem (LDAP, izmantojot SSL/TLS).

- 445 XNUMX TCP MVU (failu koplietošana un drošs kanāls).

- 53 TCP/UDP DNS vajadzībām.

- 135 XNUMX TCP y 49152–65535 TCP dinamiskajam RPC.

Ja viss iepriekšminētais ir pareizi konfigurēts, varat pieņemt, ka klienta iekārtai būs pietiekams tīkla un pakalpojumu savienojums, lai pievienotos domēnam, autentificēt un saņemt politikas bez dīvainām problēmām.

Droša tīkla konfigurācija klienta datorā

Pirms jebkuras pogas “Pievienoties domēnam” nospiešanas īstais solis ir pārliecināties, vai klienta datoram ir tīkla konfigurācija, kas atbilst korporatīvajam domēnamŠeit ir divi tipiski scenāriji: tīkls ar statisku IP adresi un tīkls ar DHCP piešķirtu IP adresi.

Vidē, kurā tiek veikti uzdevumi IP adreses tiek piešķirtas automātiski, izmantojot DHCP.Pašam DHCP serverim vajadzētu piešķirt domēna kontrollera IP adresi kā DNS serveri. Daudzos gadījumos klientam nekas cits nav jādara, taču ieteicams pārbaudīt konfigurāciju, ja DHCP serveris nav pareizi konfigurēts un ir ārēji DNS serveri, kas varētu traucēt iekšējā domēna atrisināšanai.

Ja organizācija savos datoros izmanto statiskas IP adreses, tīkla iestatījumi būs jāpārbauda manuāli. Operētājsistēmā Windows 10 vai Windows 11 no Vadības panelis -> Tīkls un internets -> Tīkla un koplietošanas centrsVarat piekļūt tīkla adapteriem un atvērt to īpašības. Interneta protokola 4. versija (TCP / IPv4)Tur jums būs jānorāda datora IP adrese, apakštīkla maska, vārteja un, pats galvenais, pareizais DNS serveris, kas norāda uz domēna kontrolleri.

Operētājsistēmā Windows 11 tīklu var pielāgot arī no lietojumprogrammas konfigurācijaTīkla sadaļā vienkārši rediģējiet DNS servera piešķiri, nomainiet to uz manuālo režīmu, iespējojiet IPv4 un ievadiet Domēna servera IP adrese (Piemēram, 192.168.1.5 Windows Server 2022 vidē). Šī elastība ļauj atstāt IP adresi automātiskajā režīmā, bet precīzi kontrolēt DNS.

Kad tīkls ir iestatīts, ieteicams veikt ātru pārbaudi. Atveriet PowerShell vai komandrindas logu un izpilda a ping uz domēna servera nosaukumu (ne tikai tā IP adresi). Tas apstiprina gan tīkla saziņu, gan to, ka DNS pareizi atrisina kontrollera nosaukumuJa saņemat atbildi ar nosaukumu, ceļš uz pievienošanos domēnam ir brīvs; ja rodas kļūmes, ir pienācis laiks pārskatīt konfigurāciju vai ugunsmūra filtrus.

Droša Windows 11 datora pievienošana Active Directory

Kad tīkls ir gatavs, sākas visredzamākā daļa: Pievienojiet Windows 11 klientu korporatīvajam domēnamLai gan to var izdarīt, izmantojot komandrindu vai PowerShell, vairums administratoru joprojām izmanto grafisko saskarni, jo tā ir ātra, vizuāla un pietiekama lielākajai daļai scenāriju.

Parasti ir jāsāk ar sesiju, kurā lokālais lietotājs, kas tika izveidots Windows 11 instalēšanas laikāKad esat iekšā, atveriet pogas Sākt konteksta izvēlni (ar peles labo pogu noklikšķiniet uz Windows ikonas) un ievadiet sadaļu SistēmaNo turienes jūs varat doties uz informācija un saistītajās saitēs izvēlieties opciju mainīt domēnu vai darba grupu.

Šī piekļuve atver klasisko logu Sistēmas rekvizīti, īpaši cilnē Komandas nosaukums. Nospiežot pogu MainītAtvērsies logs, kurā varēsiet mainīt gan datora nosaukumu, gan domēnu, kuram tas pievienosies. Šeit ievadīsiet korporatīvā domēna DNS nosaukums (piemēram, negu.local vai somebooks.local).

Šis pats rāmis ir labs laiks, lai pielāgot mašīnas nosaukumsDaudzas organizācijas iepriekš izveido datora kontu domēnā (piemēram, CLIENT-W11-01) un pēc tam saskaņo lokālā datora nosaukumu ar esošo kontu. Tas vienkāršo kontroli un inventāra pārvaldību un novērš datoru ar neinformatīviem nosaukumiem izveidi.

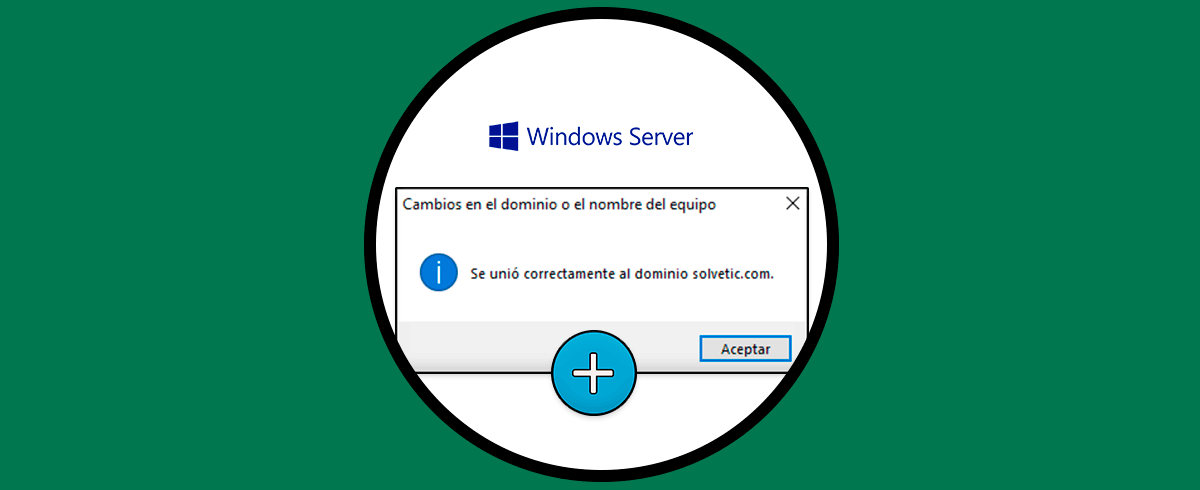

Kad domēna vārds ir ievadīts un pieņemts, Windows meklē šo domēnu tīklā, izmantojot DNS atrisi un Active Directory pakalpojumus. Ja viss ir konfigurēts pareizi, parādās autentifikācijas logs, kurā tiek prasīts... domēna lietotāja akreditācijas dati ar atļauju pievienoties datoriemPēc derīga lietotājvārda un paroles ievadīšanas dators tiek pievienots domēnam un tiek parādīts ziņojums, kas apstiprina veiksmīgu pievienošanos.

Tūlīt pēc tam tiks parādīts paziņojums, kas norāda, ka Ir nepieciešams restartēt datoru Lai izmaiņas stātos spēkā, dators ir jārestartē. Lai gan tas tehniski ir pievienots domēnam, domēna lietotāju pieteikšanās un grupu politikas nedarbosies pareizi, kamēr dators netiks restartēts.

Windows 10 datora pievienošana domēnam, izmantojot Windows Server 2022

Operētājsistēmā Windows 10 procedūra ir ļoti līdzīga, lai gan ceļš uz papildu iestatījumiem parasti tiek sasniegts, izmantojot klasisko meklēšanas joslu. Izplatīta metode ir ierakstīt kaut ko līdzīgu meklēšanas lodziņā uzdevumjoslā: "Uzlabota sistēmas konfigurācija" un atveriet saiti uz papildu sistēmas iestatījumiem.

Pēc tam tiek atvērts vecais sistēmas īpašību logs, kur atkal cilnē Komandas nosaukums poga atrodas MainītNoklikšķinot uz tā, tiek atvērts tas pats dialoglodziņš, lai pielāgotu komandas nosaukumu un atlasītu, vai komanda ir kādas grupas dalībniece. Domēns vienkāršas darba grupas vietā.

Mehānika ir tāda pati kā operētājsistēmā Windows 11: jūs ierakstāt Active Directory domēna vārds (piemēram, tas, kas konfigurēts operētājsistēmā Windows Server 2022), tiek apstiprināts, un, ja dators veiksmīgi sasniedz serveri un DNS atbild, tiks pieprasīti akreditācijas dati no konta ar atļaujām pievienoties datoriem.

Pēc šo akreditācijas datu validācijas, ja nav savienojamības vai atļauju kļūdu, Windows 10 parādīs ziņojumu, kas informē, ka Komanda ir veiksmīgi pievienojusies domēnam.Pēc tam parādīsies vēl viens logs, kas atgādinās, ka, lai pabeigtu procesu, ir jārestartē dators un jāaizver visas atvērtās programmas.

Pēc restartēšanas tagad varat pieteikties, izmantojot domēna lietotāju kontus, nevis tikai lokālos kontus. Turklāt dators sāks saņemt grupas politikas (GPO) un citus centralizētus iestatījumus definēts domēna kontrollerī.

Servera verifikācija: Active Directory lietotāji un datori

Kad datori ir pievienoti domēnam, ir ļoti ieteicams pārbaudīt serverī, kas Komandas konti ir veiksmīgi izveidoti vai saistītiŠim nolūkam klasiskā administrēšanas konsole tiek izmantota Windows Server 2022 vai 2025 serveros.

No servera administratorsIzvēlne atrodas augšējā labajā stūrī. darbarīkiIekšpusē jūs atradīsiet opciju Active Directory lietotāji un datoriAtverot to, varat pārvietoties pa organizācijas struktūru, parasti apskatot organizatoriskās vienības (OU) un konteineru. Datori kur datori, kas pievienojas domēnam, tiek reģistrēti pēc noklusējuma, ja šis ceļš nav mainīts.

Šajā konsolē var apstiprināt, ka jaunā komanda parādās ar savu pareizs komandas nosaukumska tas atrodas atbilstošajā OU (ja izmantojat organizētu struktūru) un ka konts ir iespējots. Daudzi administratori izmanto šo iespēju, lai pārvietotu komandu uz organizatorisko vienību, kas atbilst tās nodaļai, atrašanās vietai vai ierīces tipam.

Ja dators neparādās, tas var norādīt, ka domēna pievienošanās nav veiksmīgi pabeigta, ka datora konts ir izveidots citā konteinerā vai ka starp kontrolleriem ir radušās replikācijas problēmas. Šādos gadījumos ir vērts pārskatīt klienta un servera notikumu skatītājspapildus DNS un savienojamības pārbaudei.

No šī brīža ierīce oficiāli ir daļa no Active Directory infrastruktūras un uz to attieksies drošības politikas, pieteikšanās skripti un centralizētās konfigurācijas, kas attiecas uz tās konteineru vai OU.

Piesakieties domēnā no klienta datora

Kad dators tiek restartēts pēc pievienošanās domēnam, pieteikšanās ekrānā parasti joprojām tiek rādīts pēdējais izmantotais lietotājskas parasti būs lokāls konts. To var noteikt, ka tas ir lokāls konts, jo tieši pirms lietotājvārda domēna nosaukuma vietā ir redzams datora nosaukums.

Lai izmantotu domēna lietotāju, jums jāizvēlas opcija "Vēl viens lietotājs" pieteikšanās ekrāna apakšējā kreisajā stūrī. Tas maina saskarni un parāda divus laukus: vienu lietotājvārdam un otru parolei. Daudzās vidēs ir ierasts ievadīt lietotājvārdu formātā DOMINIO\usuario kopā ar savu paroli.

Ja dators ir pareizi pievienots, zem paroles lodziņa parasti parādās ziņojums, kas norāda, ka sesija sāksies atbilstošais korporatīvais domēnsŠī norāde ir labs pavediens, ka autentifikācija tiek veikta domēnā, nevis lokālajā komandā.

Domēna lietotāja pirmajā pieteikšanās reizē jaunā datorā sistēmai ir nepieciešams nedaudz ilgāks laiks nekā parasti, jo tai ir nepieciešams izveidot lokālo lietotāja profiluKopējiet bāzes konfigurācijas un pierakstiet nepieciešamo informāciju. Šī procesa laikā Windows ekrānā parāda dažādus konfigurācijas ziņojumus. Migrācijas un profilēšanas scenāriju gadījumā ir noderīgi iepazīties ar rokasgrāmatām par lietotāja profila migrācija lai izvairītos no datu zuduma.

Kad darbvirsma ir ielādējusies, lietotājs strādā vidē, kas, lai gan izskatās pēc standarta Windows, jau ir pilnībā saistīta ar centralizēta domēna identitātes un atļauju kontroleNo šī brīža sākotnējais lokālais konts kļūst daudz mazāk svarīgs, jo faktiskā pārvaldība tiks veikta ar domēna kontiem un grupām.

Komandas atgriešanās domēnā un uzticības attiecību atjaunošana

Laika gaitā starp komandu un domēnu var rasties uzticības problēmas. Ļoti izplatīta kļūda ir ziņojums: The trust relationship between this workstation and the primary domain failed. Šis paziņojums norāda, ka Drošais kanāls starp datoru un domēna kontrolleri ir bojāts., parasti komandas konta iekšējās paroles problēmas dēļ vai šī konta dzēšanas vai bojājuma dēļ direktorijā.

Šādā gadījumā lietotājs, kurš iepriekš normāli pieteicās, pēkšņi nevar autentificēties domēnā no šī datora, pat ja citos datoros tas darbojas labi. Tā ir skaidra norāde, ka problēma nav saistīta ar lietotāju, bet gan ar... uzticības attiecības starp konkrēto komandu un domēnu.

Diezgan vienkāršs veids, kā to atrisināt, ir Uz laiku noņemiet ierīci no domēna un pievienojiet to atkārtotiDomēna atstāšanas process ir ļoti līdzīgs pievienošanās procesam, tikai apgrieztā secībā. Sistēmas rekvizītos, datora nosaukuma sadaļā, izvēlieties, vai padarīt datoru par darba grupas dalībnieku (piemēram, WORKGROUP), lietot izmaiņas un piešķirt domēna kontam atļaujas, lai to padarītu.

Pēc restartēšanas dators vairs nav domēna daļa un atgriežas neatkarīga datora darbībā. Šajā brīdī visu domēna pievienošanās procesu var atkārtot (izmantojot grafisko lietotāja saskarni vai komandrindu), lai atjaunot uzticības attiecības un komandas kontsTas novērš daudzas problēmas, kas saistītas ar bojātu drošo kanālu.

Sarežģītākās vidēs vai ieviešot automatizāciju, var izmantot arī PowerShell komandas vai komandrindas utilītas lai masveidā izietu no domēna un atkārtoti pievienotu datorus tam, izmantojot faktu, ka šīs komandas ļauj parametriem izpildīt darbību neuzraudzītā un kontrolētā veidā.

Komandrindas un PowerShell izmantošana, lai pievienotos vai atkārtoti pievienotos komandām

Lai gan grafiskais interfeiss ir ērts, daudzos scenārijos (pakešu izvietošana, automatizācija, startēšanas skripti utt.) to ir daudz efektīvāk izmantot. komandrindas rīki vai PowerShell lai pievienotu komandas domēnam vai atkalapvienotu tās, ja uzticība ir salauzta.

Pievienošanās domēnam, izmantojot komandrindu, ļauj integrēt procesu iepriekš konfigurētos attēlosmasveida izvietošanas sistēmās vai uzturēšanas rutīnās, kas automātiski novērš uzticamības problēmas bez lietotāja iejaukšanās. Šajā kontekstā tādi rīki kā netdom PowerShell cmdlet vienkāršo procesu un nodrošina detalizētu reģistrēšanu. Attēlu izveidei un uzņemšanai parasti tiek izmantots Sysprep kā daļa no plūsmas.

Turklāt komandrinda ir ļoti noderīga, ja grafiskā vide ir ierobežota, administrēšanas serveris tiek pārvaldīts attālināti vai strādājot ar Windows Server Core bez pilna grafiskā interfeisa. Šādos gadījumos iespēja atstāt datoru un atkārtoti pievienoties domēnam no attālās PowerShell sesijas var ietaupīt daudzas fiziskas vizītes un daudz diagnostikas laika.

Visbeidzot, skriptu automatizācijas izmantošana ļauj Domēna pievienošanās konfigurēšana kā daļa no pilnīgas darbplūsmasOperētājsistēmas instalēšana, tīkla konfigurēšana, domēnu pievienošana, pārvietošana uz pareizo OU, bāzes programmatūras instalēšana un konkrētu GPO lietošana — tas viss atkārtojamā un konsekventā veidā. Liela mēroga izvietošanai ieteicams pārskatīt rokasgrāmatas par Windows 11 Enterprise masveida izvietošanai.

Kas jāpārbauda pēc komandas integrēšanas domēnā

Kad Windows 10 vai 11 dators ir pievienots domēnam, darbs ar to nebeidzas. Ir svarīgi pārliecināties, ka Organizācijas politika tiek ieviesta, un komanda patiesi izmanto direktorija sniegtās priekšrocības.Pretējā gadījumā mums būtu tikai komanda, kas ir "atzīmēta" kā domēna dalībniece, bet bez korporatīvās konfigurācijas, kas tai piešķir nozīmi.

Starp visbiežāk pārbaudāmajām lietām ir pielietošana grupu politikas (GPO)Šīs politikas ļauj izvietot drošības konfigurācijas, ierobežojumus, programmatūru, printerus, tīkla diskus un daudz ko citu. Izmantojot tādus rīkus kā gpresult vai arī servera politikas pārvaldības konsoli var izmantot, lai pārbaudītu, kuri GPO tiek lietoti datoram un lietotājam.

Klasisks piemērs ir izvietošana koplietoti printeri izmantojot GPO. Politikas konsolē sadaļā Lietotāja konfigurācija -> Preferences -> Vadības paneļa iestatījumi -> PrinteriVarat izveidot drukas objektus, kas norāda uz ceļiem, piemēram, \\servidor-impresion\IMPRESORAKad domēna lietotāji piesakās pievienotajos datoros, printeris tiek parādīts automātiski, un tas nav jāinstalē manuāli.

Vēl viens ļoti izplatīts GPO lietojums ir tīkla vienību kartēšana. No Lietotāja konfigurācija -> Preferences -> Windows iestatījumi -> Diska kartesIr iespējams izveidot tādas vienības kā Z:, kas norāda uz koplietotiem uzņēmuma resursiem (piemēram, \\servidor-ficheros\RECURSOTādā veidā, tiklīdz lietotājs pieslēdzas sistēmai, viņa koplietotās mapes ir pieejamas atbilstoši viņam piešķirtajām atļaujām.

Turklāt, lai stiprinātu vidi, var piemērot drošības politikas: paroļu sarežģītību, ekrāna bloķēšanu, šifrēšanu, programmatūras ierobežojumus un daudz ko citu. Tas viss izmanto komandas sniegto priekšrocību. ekosistēmā, ko centrāli pārvalda Active Directorytā vietā, lai būtu izolēts un grūti kontrolējams dators.

Windows klienta pievienošana korporatīvajam domēnam galu galā ir lēciens no "savrupas mašīnas" uz integrētu infrastruktūras daļu ar identitātes kontroli, auditēšanu un politikām. Ja priekšnosacījumi ir izpildīti, tīkla un DNS konfigurācija tiek pakāpeniski pārbaudīta, tiek ievērotas pareizās metodes domēna pievienošanai vai atkārtotai pievienošanai un tiek pārbaudīts, vai GPO un atļaujas ir pareizi lietotas.Rezultāts ir daudz stabilāka, drošāka un vieglāk pārvaldāma vide, kurā lietotāji saņem visu nepieciešamo bez sarežģījumiem un administratoriem ir stabils pamats, uz kura izvietot jaunus pakalpojumus, neiekļūstot haosā.

Kaislīgs rakstnieks par baitu pasauli un tehnoloģiju kopumā. Man patīk dalīties savās zināšanās rakstot, un tieši to es darīšu šajā emuārā, parādot visu interesantāko informāciju par sīkrīkiem, programmatūru, aparatūru, tehnoloģiju tendencēm un daudz ko citu. Mans mērķis ir palīdzēt jums vienkāršā un izklaidējošā veidā orientēties digitālajā pasaulē.