- Kontroliuojama prieiga prie aplankų riboja, kurios programos gali modifikuoti failus apsaugotose vietose, taip sumažinant išpirkos reikalaujančių programų poveikį.

- Veikia toliau Windows 10, langai 11 ir įvairius „Windows Server“ leidimus, jei „Microsoft Defender“ yra aktyvi antivirusinė programa.

- Tai leidžia pridėti patikimus aplankus ir programas, valdyti juos iš „Windows Security“ arba centralizuotai naudojant „Intune“, GPO, konfigūracijos tvarkyklę ir PowerShell ".

- Jame yra audito režimai ir generuojami išsamūs įvykiai, skirti užraktams peržiūrėti ir nustatymams koreguoti nepertraukiant darbo.

Jei nerimaujate dėl Išpirkos reikalaujanti programinė įranga ir jūsų failų saugumas sistemoje „Windows 11“Yra integruota funkcija, kurią tikriausiai išjungėte ir kuri gali turėti didelės įtakos: kontroliuojama prieiga prie aplankų. Tai nėra magija ir nepakeičia atsarginių kopijų, tačiau prideda papildomą apsaugos sluoksnį, o jei reikia koreguoti teises, galite... priskirti teises aplankams ir failamskas gyvenimą daro daug sudėtingesnį kenkėjiška programa kuris bando užšifruoti arba ištrinti svarbiausius jūsų dokumentus.

Ši funkcija yra įtraukta į „Windows 11“, „Windows 10“ ir įvairios „Windows Server“ versijos ir jis integruojasi su „Microsoft Defender“. Pagal numatytuosius nustatymus jis paprastai yra išjungtas, nes gali būti gana griežtas ir kartais blokuoja teisėtas programas, bet galite jį pakoreguoti pagal savo skonį. pakeisti numatytąją vietą, pridėti papildomų aplankų, leisti konkrečias programas ir netgi valdyti tai naudojant grupės politiką, „Intune“, konfigūracijos tvarkyklę arba „PowerShell“ tiek namų kompiuteriuose, tiek įmonės aplinkoje.

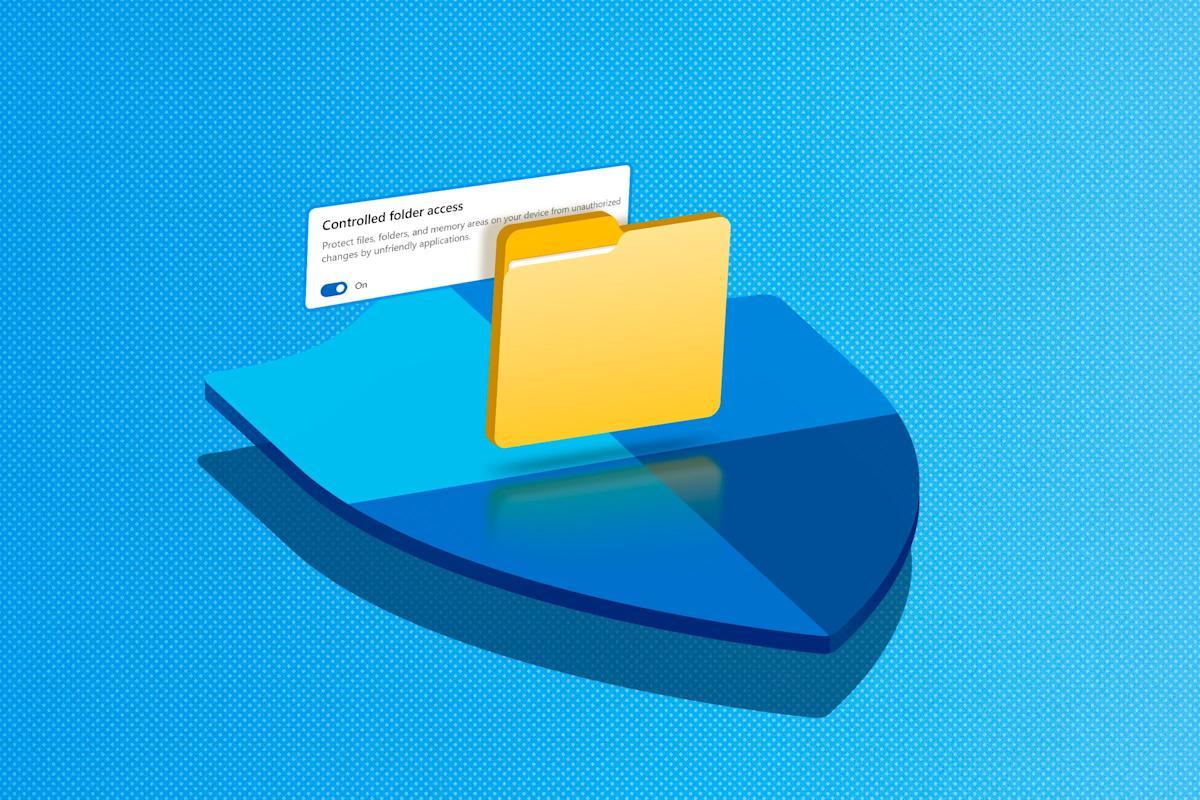

Kas tiksliai yra kontroliuojama prieiga prie aplankų?

Kontroliuojama prieiga prie aplankų yra funkcija, „Microsoft Defender“ antivirusinė programa sukurta sustabdyti išpirkos reikalaujančias programas ir kitų tipų kenkėjiškas programas, kurios bando modifikuoti arba ištrinti failus tam tikrose apsaugotose vietose. Užuot blokavusi viską, kas veikia, ji leidžia tik patikimoms programoms atlikti pakeitimus tuose aplankuose.

Praktiškai ši apsauga grindžiama tuo, kad patikimų programų sąrašas ir kitas apsaugotų aplankų sąrašas. Apps Programos, turinčios gerą reputaciją ir labai paplitusios „Windows“ ekosistemoje, yra automatiškai leidžiamos, o nežinomos ar įtartinos programos negalės modifikuoti ar ištrinti failų kontroliuojamuose keliuose, nors jos gali juos skaityti.

Svarbu suprasti, kad ši funkcija Tai netrukdo kenkėjiškoms programoms kopijuoti ar skaityti duomenųJis blokuoja veiksmus, skirtus apsaugotiems failams modifikuoti, šifruoti ar ištrinti. Jei užpuolikui pavyks patekti į jūsų sistemą, jis vis tiek galės pavogti informaciją, tačiau jam bus daug sunkiau pažeisti jūsų svarbiausius dokumentus.

Kontroliuojama aplankų prieiga sukurta veikti kartu su „Microsoft Defender for Endpoint“ ir „Microsoft Defender“ portalaskur galite peržiūrėti išsamias ataskaitas apie tai, kas buvo užblokuota arba audituota, tai labai naudinga, ypač įmonėse, tiriančiose saugumo incidentus.

Suderinamos operacinės sistemos ir būtinosios sąlygos

Prieš svarstydami apie jo aktyvavimą, pravartu žinoti, kuriose platformose jis veikia. Kontroliuojama prieiga prie aplankų galima „Windows 11“, „Windows 10“ ir įvairūs „Windows Server“ leidimai, be kai kurių konkrečių „Microsoft“ sistemų, tokių kaip „Azure Stack HCI“.

Tiksliau sakant, funkcija palaikoma „Windows 10“ ir „Windows 11“ leidimuose su „Microsoft Defender“ kaip antivirusinė programa, o serverio pusėje ji palaikoma „Windows Server 2016“ ir naujesnėse versijose, „Windows Server 2012 R2“, „Windows Server 2019“ ir vėlesnėse versijose, taip pat „Azure Stack HCI“ operacinėje sistemoje nuo 23H2 versijos.

Svarbiausia detalė yra ta, kad kontroliuojama prieiga prie aplankų Tai veikia tik tada, kai aktyvi antivirusinė programa yra „Microsoft Defender“.Jei naudojate trečiosios šalies antivirusinę programą, kuri išjungia „Defender“, šios funkcijos nustatymai išnyks iš „Windows Security“ programos arba taps neveiksmingi, todėl turėsite pasikliauti įdiegto produkto apsauga nuo išpirkos reikalaujančių programų.

Valdomose aplinkose, be „Defender“, reikalingi šie komponentai: įrankiai, tokie kaip „Microsoft Intune“, „Configuration Manager“ arba suderinami MDM sprendimai kad būtų galima centralizuotai diegti ir valdyti kontroliuojamas aplankų prieigos politikas keliuose įrenginiuose.

Kaip kontroliuojama prieiga prie aplankų veikia viduje

Šios funkcijos veikimas pagrįstas dviem ramsčiais: viena vertus, aplankai, kurie laikomi apsaugotais ir, kita vertus, programos, kurios laikomos patikimomisBet koks nepatikimos programos bandymas rašyti, modifikuoti ar ištrinti failus tuose aplankuose yra blokuojamas arba audituojamas, priklausomai nuo sukonfigūruoto režimo.

Kai ši funkcija įjungta, „Windows“ pažymi daugybę dalykų kaip apsaugotus. labai dažni vartotojų aplankaiTai apima tokius failus kaip dokumentai, paveikslėliai, vaizdo įrašai, muzika ir mėgstamiausi, tiek iš aktyvios paskyros, tiek iš viešųjų aplankų. Be to, įtraukiami ir tam tikri sistemos profilio keliai (pvz., dokumentų aplankai sistemos profilyje) ir svarbiausios sistemos sritys. bagažinė.

Leidžiamų programų sąrašas generuojamas iš Programinės įrangos reputacija ir paplitimas „Microsoft“ ekosistemojePlačiai naudojamos programos, kurios niekada nerodė kenkėjiškos veiklos, laikomos patikimomis ir autorizuojamos automatiškai. Kitos mažiau žinomos programos, „homebrew“ įrankiai arba nešiojamieji vykdomieji failai gali būti blokuojami, kol juos rankiniu būdu nepatvirtinsite.

Verslo organizacijose, be automatinių sąrašų, administratoriai gali pridėti arba leisti konkrečią programinę įrangą per „Microsoft Intune“, konfigūracijos tvarkyklę, grupių strategijas arba MDM konfigūracijas, tiksliai sureguliuojant, kas yra blokuojama, o kas ne, įmonės aplinkoje.

Norint įvertinti poveikį prieš naudojant kietąjį bloką, yra audito režimas Tai leidžia programoms veikti normaliai, tačiau registruojami įvykiai, kurie būtų buvę užblokuoti. Tai leidžia išsamiai peržiūrėti, ar perjungimas į griežto blokavimo režimą sutrikdytų verslo procesus ar svarbias programas.

Kodėl tai taip svarbu kovojant su išpirkos reikalaujančiomis programomis?

Išpirkos reikalaujančių programų atakos yra nukreiptos į užšifruokite savo dokumentus ir pareikalaukite išpirkos kad atkurtumėte prieigą. Kontroliuojama prieiga prie aplankų yra skirta užkirsti kelią neteisėtoms programoms modifikuoti jums svarbiausius failus, kurie paprastai yra aplankuose „Dokumentai“, „Nuotraukos“, „Vaizdo įrašai“ ar kituose aplankuose, kuriuose saugote savo projektus ir asmeninius duomenis.

Kai nežinoma programa bando pasiekti failą apsaugotame aplanke, „Windows“ sugeneruoja klaidą pranešimas įrenginyje apie blokavimąŠį įspėjimą galima pritaikyti verslo aplinkoje naudojant vidinę kontaktinę informaciją, kad vartotojai žinotų, su kuo susisiekti, jei jiems reikia pagalbos arba jei mano, kad tai klaidingai teigiamas rezultatas.

Be įprastų vartotojų aplankų, sistema taip pat apsaugo sistemos aplankai ir įkrovos sektoriaisumažinant kenkėjiškų programų, bandančių manipuliuoti sistemos paleidimu arba svarbiais „Windows“ komponentais, atakos paviršių.

Dar vienas privalumas yra galimybė aktyvuoti pirmąjį. audito režimas poveikiui analizuotiTokiu būdu galite matyti, kurios programos būtų užblokuotos, peržiūrėti žurnalus ir pakoreguoti leidžiamų aplankų bei programų sąrašus prieš pereidami prie griežto blokavimo, taip išvengdami netikėtumų gamybinėje aplinkoje.

Aplankai, apsaugoti pagal numatytuosius nustatymus sistemoje „Windows“

Pagal numatytuosius nustatymus „Windows“ žymi kelias įprastas failų vietas kaip apsaugotas. Tai apima abi vartotojo profilio aplankus kaip viešuosius aplankuskad dauguma jūsų dokumentų, nuotraukų, muzikos ir vaizdo įrašų būtų apsaugoti be jokių papildomų konfigūravimų.

Be kita ko, tokie maršrutai kaip c:\Vartotojai\ \Dokumentai ir c:\Vartotojai\Public\Dokumentaiatitikmenys nuotraukoms, vaizdo įrašams, muzikai ir mėgstamiausiems, taip pat tie patys lygiaverčiai keliai sistemos paskyroms, pvz., „LocalService“, „NetworkService“ arba „systemprofile“, jei aplankai yra sistemoje.

Šios vietos yra aiškiai rodomos vartotojo profilyje, „Šis kompiuteris“ failų naršyklėjeTodėl tai dažniausiai tie, kuriuos naudojate kasdien, per daug negalvodami apie vidinę „Windows“ aplankų struktūrą.

Svarbu atkreipti dėmesį Numatytųjų apsaugotų aplankų negalima pašalinti iš sąrašoGalite pridėti daugiau savo aplankų kitose vietose, tačiau tie, kurie buvo sukurti gamykloje, visada lieka apsaugoti, kad būtų sumažinta rizika netyčia išjungti apsaugą pagrindinėse srityse.

Kaip įjungti kontroliuojamą aplankų prieigą iš „Windows Security“

Daugumai namų vartotojų ir daugeliui mažų įmonių lengviausias būdas įjungti šią funkciją yra Į sistemą įtraukta „Windows Security“ programaNieko papildomo diegti nereikia, tereikia pakeisti keletą nustatymų.

Pirmiausia atidarykite meniu Pradėti, įveskite „Windows“ sauga“ arba „Windows sauga“ ir atidarykite programą. Pagrindiniame skydelyje eikite į skyrių „Apsauga nuo virusų ir grėsmių“, kuriame yra „Defender“ kenkėjiškų programų parinktys.

Tame ekrane slinkite žemyn, kol rasite skyrių, skirtą „Apsauga nuo išpirkos reikalaujančių programų“ ir spustelėkite „Tvarkyti apsaugą nuo išpirkos reikalaujančių programų“. Jei naudojate trečiosios šalies antivirusinę programą, čia galite pamatyti nuorodą į tą produktą ir Negalėsite naudoti šios funkcijos kol ta antivirusinė programa aktyvi.

Išpirkos reikalaujančių programų apsaugos ekrane matysite jungiklį, vadinamą „Kontroliuojama prieiga prie aplankų“Suaktyvinkite jį ir, jei sistema rodo vartotojo abonemento valdymo (UAC) įspėjimą, sutikite su juo, kad pakeitimai įsigaliotų administratoriaus teisėmis.

Įjungus, bus rodomos kelios papildomos parinktys: Blokavimo istorija, apsaugoti aplankai ir galimybę leisti programoms pasiekti kontroliuojamą aplankų prieigą. Čia galite tiksliai sureguliuoti nustatymus pagal poreikį.

Konfigūruokite ir koreguokite kontroliuojamą prieigą prie aplankų

Kai funkcija veikia, normalu, kad dažniausiai nepastebi nieko neįprasto savo kasdieniame gyvenimeTačiau kartais galite gauti įspėjimų, jei jūsų naudojama programa bando rašyti į apsaugotą aplanką, bet nėra patikimų programų sąraše.

Jei gaunate pranešimus, galite bet kada grįžti į „Windows“ saugą ir įvesti Apsauga nuo virusų ir grėsmių > Apsaugos nuo išpirkos reikalaujančių programų valdymasIš ten turėsite tiesioginę prieigą prie blokavimo, aplankų ir leidžiamų programų nustatymų.

Skyrius „Blokų istorija“ rodo visų blokų sąrašą Ataskaitoje išsamiai aprašomi incidentai: kuris failas arba vykdomasis failas buvo sustabdytas, kada, kurį apsaugotą aplanką bandė pasiekti, ir pavojaus lygį (žemas, vidutinis, aukštas arba aukštas). Jei esate tikri, kad tai patikima programa, galite ją pasirinkti ir pasirinkti „Leisti įrenginyje“, kad ją atblokuotumėte.

Skiltyje „Apsaugoti aplankai“ programa rodo visus kelius, kuriems šiuo metu taikoma kontroliuojamos aplankų prieigos apsauga. Iš ten galite pridėti naujų aplankų arba pašalinti jau pridėtusTačiau numatytųjų „Windows“ aplankų, pvz., „Dokumentai“ arba „Nuotraukos“, iš sąrašo pašalinti negalima.

Jei bet kuriuo metu ši funkcija jums pasirodys pernelyg įkyri, visada galite dar kartą išjunkite kontroliuojamos aplankų prieigos jungiklį Iš to paties ekrano. Pakeitimas atliekamas iš karto ir viskas grįžta į savo vėžes prieš aktyvavimą, nors, žinoma, prarasite papildomą apsaugą nuo išpirkos reikalaujančių programų.

Pridėti arba pašalinti papildomus apsaugotus aplankus

Ne visi išsaugo savo dokumentus standartinėse „Windows“ bibliotekose. Jei paprastai dirbate iš kiti diskai, projekto aplankai arba pasirinktiniai keliaiJus domina įtraukti juos į kontroliuojamos prieigos prie aplankų apsaugos taikymo sritį.

Naudojant „Windows Security“ programėlę, procesas labai paprastas: išpirkos reikalaujančių programų apsaugos skyriuje eikite į „Apsaugoti aplankai“ ir sutikite su UAC pranešimu Jei jis pasirodys, matysite šiuo metu apsaugotų aplankų sąrašą ir mygtuką „Pridėti apsaugotą aplanką“.

Paspaudus tą mygtuką, atsidarys naršyklės langas, kuriame Pasirinkite aplanką, kurį norite pridėtiPasirinkite kelią (pavyzdžiui, aplanką kitame diske, darbinį katalogą savo projektams ar net susietą tinklo diską) ir patvirtinkite. Nuo to momento bet koks bandymas modifikuoti aplanką iš nepatikimos programos bus blokuojamas arba audituojamas.

Jei vėliau nuspręsite, kad nebenorite apsaugoti konkretaus aplanko, galite Pasirinkite jį iš sąrašo ir paspauskite „Pašalinti“Galite ištrinti tik tuos papildomus aplankus, kuriuos pridėjote; tų, kuriuos „Windows“ pagal numatytuosius nustatymus pažymi kaip apsaugotus, ištrinti negalima, kad svarbios sritys neliktų neapsaugotos jums to nesuvokiant.

Be vietinių vienetų, galite nurodyti tinklo bendrinimai ir susieti diskaiNors pakaitos simboliai nepalaikomi, keliuose galima naudoti aplinkos kintamuosius. Tai suteikia didelį lankstumą saugant vietas sudėtingesnėse aplinkose arba naudojant automatinius konfigūravimo scenarijus.

Leisti patikimas programas, kurios buvo užblokuotos

Gana įprasta, kad aktyvavus funkciją, paveikiamos kai kurios teisėtos programos, ypač jei Duomenys saugomi dokumentuose, paveikslėliuose arba apsaugotame aplanke.Kompiuteriniai žaidimai, mažiau žinomos biuro priemonės ar senesnės programos gali užstrigti bandant rašyti.

Tokiais atvejais pati „Windows Security“ siūlo parinktį „Leisti programai per kontroliuojamą prieigą prie aplankų“Išpirkos reikalaujančių programų apsaugos skydelyje eikite į šį skyrių ir spustelėkite „Pridėti leidžiamą programą“.

Galite pasirinkti pridėti programas iš sąrašo „Neseniai užblokuotos programos“ (labai patogu, jei kažkas jau užblokuota ir norite tik leisti) arba naršykite visas programas, kad numatytumėte ir pažymėtumėte kaip patikimas tam tikras programas, kurios, kaip žinote, turės rašyti į apsaugotus aplankus.

Pridedant programą svarbu, kad nurodykite tikslų kelią iki vykdomojo failoBus leidžiama pasiekti tik tą konkrečią vietą; jei programa yra kitame kelyje tuo pačiu pavadinimu, ji nebus automatiškai įtraukta į leidžiamų programų sąrašą ir vis tiek gali būti blokuojama kontroliuojamos aplankų prieigos.

Svarbu nepamiršti, kad net ir leidus programėlę ar paslaugą, Vykstantys procesai gali ir toliau generuoti įvykius kol jie sustos ir bus paleisti iš naujo. Kitaip tariant, norint, kad nauja išimtis įsigaliotų visiškai, gali tekti paleisti programą (arba pačią paslaugą) iš naujo.

Išplėstinis įmonės valdymas: „Intune“, konfigūracijos tvarkyklė ir grupės politika

Įmonių aplinkoje nėra įprasta rankiniu būdu keisti nustatymus komandoms, bet apibrėžti centralizuotą politiką kurie diegiami kontroliuojamu būdu. Kontroliuojama prieiga prie aplankų yra integruota su įvairiais „Microsoft“ įrenginių valdymo įrankiais.

Pavyzdžiui, naudodami „Microsoft Intune“ galite sukurti Atakos paviršiaus mažinimo direktyva Skirta „Windows 10“, „Windows 11“ ir „Windows Server“. Profilyje yra speciali parinktis, leidžianti įjungti kontroliuojamą prieigą prie aplankų, leidžianti pasirinkti tokius režimus kaip „Įjungta“, „Išjungta“, „Audito režimas“, „Tik disko modifikavimo blokavimas“ arba „Tik disko modifikavimo auditas“.

Iš tos pačios „Intune“ direktyvos tai įmanoma pridėti papildomų apsaugotų aplankų (kurie sinchronizuojami su „Windows“ saugos programėle įrenginiuose) ir taip pat nurodo patikimas programas, kurios visada turės leidimą rašyti į šiuos aplankus. Tai papildo „Defender“ automatinį reputacija pagrįstą aptikimą.

Jei jūsų organizacija naudoja „Microsoft Configuration Manager“, taip pat galite diegti strategijas, skirtas "Windows Defender" Išnaudojimo apsaugaSkiltyje „Turtas ir atitiktis > Galinių taškų apsauga > „Windows Defender Exploit Guard“ sukuriama pažeidžiamumų apsaugos politika, pasirenkama kontroliuojamos aplankų prieigos parinktis ir pasirenkama, ar blokuoti pakeitimus, tik audituoti, leisti kitas programas ar pridėti kitus aplankus.

Kita vertus, šią funkciją galima valdyti labai detaliai naudojant grupės politikos objektus (GPO). Grupės politikos valdymo redaktoriusKompiuterio konfigūracijos > Administravimo šablonų skiltyje galite pasiekti „Windows“ komponentus, atitinkančius „Microsoft Defender Antivirus“ ir jos skyrių „Exploit Guard“, kuriame yra kelios politikos, susijusios su kontroliuojama prieiga prie aplankų.

Šios politikos nuostatos apima: „Konfigūruoti kontroliuojamą prieigą prie aplankų“, kuris leidžia nustatyti režimą (Įjungtas, Išjungtas, Audito režimas, Tik disko modifikavimo blokavimas, Tik disko modifikavimo auditas), taip pat įrašus „Konfigūruoti apsaugoti aplankai“ arba „Konfigūruoti leidžiamas programas“, kur įvedami aplankų ir vykdomųjų failų keliai kartu su nurodyta reikšme, kad jie būtų pažymėti kaip leidžiami.

Konfigūracijos automatizavimas naudojant „PowerShell“ ir MDM CSP

Administratoriams ir pažengusiems vartotojams „PowerShell“ siūlo labai paprastą būdą įjungti, išjungti arba koreguoti kontroliuojamą prieigą prie aplankų naudojant „Microsoft Defender“ cmdlet. Tai ypač naudinga diegimo scenarijams, automatizavimui arba pakeitimų taikymui paketais.

Norėdami pradėti, atidarykite „PowerShell“ langą su padidintomis teisėmis: paieška Meniu „Pradėti“ pasirinkite „PowerShell“, spustelėkite dešiniuoju pelės mygtuku ir pasirinkite „Vykdyti administratoriaus teisėmis“.. Įėję į vidų, galite įjungti funkciją naudojant cmdlet:

pavyzdys: Set-MpPreference -EnableControlledFolderAccess Enabled

Jei norite įvertinti elgesį nieko faktiškai neužblokuodami, galite naudoti audito režimas Pakeitus „Enabled“ į „AuditMode“ ir jei bet kuriuo metu norėsite jį visiškai išjungti, tiesiog tame pačiame parametre nurodykite „Disabled“. Tai leis jums greitai perjungti iš vieno režimo į kitą, kai reikės.

Norint apsaugoti papildomus aplankus nuo „PowerShell“, yra cmdlet „Add-MpPreference - ControlledFolderAccessProtectedFolders“, kuriam perduodate aplanko, kurį norite apsaugoti, kelią, pavyzdžiui:

pavyzdys: Add-MpPreference -ControlledFolderAccessProtectedFolders "c:\apps/"

Panašiai galite leisti konkrečias programas naudodami cmdlet „Add-MpPreference - ControlledFolderAccessAllowedApplications“nurodant visą vykdomojo failo kelią. Pavyzdžiui, jei norite autorizuoti programą, vadinamą test.exe, esančią aplanke c:\apps, turėtumėte naudoti:

pavyzdys: Add-MpPreference -ControlledFolderAccessAllowedApplications "c:\apps\test.exe"

Valdymo scenarijuose mobilus (MDM), konfigūracija pateikiama per skirtingus Konfigūravimo paslaugų teikėjai (CSP), pvz., „Defender/GuardedFoldersList“ apsaugotiems aplankams arba „Defender/ControlledFolderAccessAllowedApplications“ leidžiamoms programoms, o tai leidžia šias politikas centralizuotai integruoti į suderinamus MDM sprendimus.

Įvykių registravimas ir incidentų stebėjimas

Norint visapusiškai suprasti, kas vyksta su jūsų komandomis, svarbu peržiūrėti įvykiai, generuojami kontroliuojamos prieigos prie aplankų kai blokuoja arba tikrina veiksmus. Tai galima padaryti tiek iš „Microsoft Defender“ portalo, tiek tiesiogiai „Windows“ įvykių peržiūros programoje.

Įmonėse, kurios naudoja „Microsoft Defender“ galiniams įrenginiams, „Microsoft Defender“ portalas siūlo išsamios įvykių ir blokavimų ataskaitos susiję su kontroliuojama prieiga prie aplankų, integruoti į įprastus įspėjimų tyrimo scenarijus. Ten netgi galite paleisti išplėstinę paiešką („Advanced Hunting“), kad analizuotumėte modelius visuose įrenginiuose.

Pavyzdžiui, a DeviceEvents užklausa Tipiškas pavyzdys galėtų būti:

pavyzdys: DeviceEvents | where ActionType in ('ControlledFolderAccessViolationAudited','ControlledFolderAccessViolationBlocked')

Atskirose komandose galite pasikliauti „Windows“ įvykių peržiūros programa„Microsoft“ teikia pasirinktinį rodinį (cfa-events.xml failą), kurį galima importuoti, kad būtų galima koncentruotai peržiūrėti tik kontroliuojamos aplankų prieigos įvykius. Šiame rodinyje renkami tokie įrašai kaip įvykis 5007 (konfigūracijos pakeitimas), 1123 ir 1124 (kontroliuojamos aplankų prieigos blokavimas arba auditas) ir 1127/1128 (apsaugoto disko sektoriaus rašymo blokavimas arba auditas).

Kai įvyksta blokavimas, vartotojas paprastai taip pat mato pranešimas sistemoje, rodantis, kad neautorizuoti pakeitimai buvo užblokuotiPavyzdžiui, su tokiais pranešimais kaip „Kontroliuojama aplanko prieiga užblokuota C:\…\ApplicationName… nuo atminties pakeitimų atlikimo“, o apsaugos istorijoje rodomi tokie įvykiai kaip „Apsaugota atminties prieiga užblokuota“ su data ir laiku.

Kontroliuojama prieiga prie aplankų tampa labai galingu įrankiu rimtai užkirsti kelią išpirkos reikalaujančioms programoms ir kitoms grėsmėms kurie bando sunaikinti jūsų failus, tačiau išlieka lankstūs dėl audito režimų, leidžiamų aplankų ir programų sąrašų bei integracijos su administravimo įrankiais. Tinkamai sukonfigūruota ir derinama su reguliariomis atsarginėmis kopijomis ir naujausia antivirusine programine įranga, tai viena geriausių „Windows 11“ funkcijų, skirtų svarbiausiems dokumentams apsaugoti.

Aistringas rašytojas apie baitų pasaulį ir technologijas apskritai. Man patinka dalytis savo žiniomis rašydamas, būtent tai ir darysiu šiame tinklaraštyje, parodysiu jums įdomiausius dalykus apie programėles, programinę įrangą, techninę įrangą, technologijų tendencijas ir kt. Mano tikslas – padėti jums paprastai ir smagiai naršyti skaitmeniniame pasaulyje.