- ネットワーク、DNS、時刻、ポートを正しく設定することが、コンピュータがエラーなくドメインを検出して参加するための鍵となります。

- Windows 10および11をWindows Serverを含むドメインに参加させるには、GUIまたはコマンドを使用できますが、その際は常に権限を持つアカウントを使用する必要があります。

- 信頼関係を修復し、PowerShellを使用することで、チームのドメインへの参加および再参加を自動化できます。

- 合併後、GPOと集中管理されたアクセス許可により、チームは安全な企業インフラストラクチャの真の一部となった。

企業が成長するにつれて、個々のPCを別々に管理することがもはや合理的ではなくなる時点が必ず訪れます。 Windowsクライアントコンピュータを企業ドメインに参加させる ユーザー、ポリシー、権限、セキュリティを一元化することは論理的なステップです。しかし、「ドメインを指定すればそれで終わり」というわけではありません。奇妙なエラーやセキュリティ対策が不十分な環境を避けるためには、注意すべき技術的およびセキュリティ上の詳細事項が数多く存在します。

以下の文章では、実際の環境向けに設計された完全なガイドについて説明します。 ネットワークの準備方法、必須要件、Windows 10およびWindows 11コンピューターをドメインに参加させる方法 (含む 最新のActive Directory (Windows Server 2022や2025など)ドメインとの信頼関係を失ったコンピューターをドメインに再参加させる方法、そしてその後、すべてが適切に登録され、グループポリシーによって管理されていることを確認するために何をチェックすべきか。

Windows コンピューターをドメインに参加させるための前提条件

顧客の機器に何らかの操作を加える前に、その環境が一連の要件を満たしていることを確認することが不可欠です。 基本的なネットワーク要件、DNS、時間、および権限これらのいずれかが失敗した場合、通常、コンピュータはドメインを見つけることすらできず、認証エラーが表示されます。

最も重要な点の1つは、 クライアントの時刻がドメインコントローラーの時刻と同期していることを確認してください。最新の認証プロトコル(Kerberosなど)は時間依存性が非常に高く、数分程度のずれでもドメイン参加が失敗したり、断続的なエラーが発生したりする可能性があります。理想的には、環境全体を同じ時刻ソース(ドメインコントローラー自体、または信頼性の高いNTPサーバー)に同期させるべきです。

あなたも必要になります ドメインにコンピュータを追加する権限を持つアカウント多くの場合、ドメイン管理者である必要はありません。明確に定義された環境では、コンピュータの設定を特定の技術者グループに委任するのが一般的です。いずれにしても、コンピュータアカウントを作成または関連付けるには、十分な権限を持つドメインユーザー名とパスワードが必要です。

次の重要なポイントはDNSサービスです。Windowsクライアントはこれを次のように使用する必要があります。 優先DNSサーバー ドメインコントローラーのIPアドレス (コントローラーが複数あり、それらがDNSサーバーとして使用されている場合は、それらのコントローラーも対象となります。)これは、Windows Server 2022とそれ以降のWindows Server 2025環境、およびWindows 10とWindows 11クライアントの両方に適用されます。

サーバーとクライアントが同じネットワーク上にない場合、または間にファイアウォールがある場合は、 Active Directoryおよびドメインサービスに必要なポート 企業ファイアウォールで開いている必要があります。通常、少なくとも以下のものが必要です。

- 88 TCP/UDP Kerberos 用。

- 389 TCP/UDP LDAP 用。

- 636 TCP LDAP(SSL/TLS経由のLDAP)の場合。

- 445 TCP SMB(ファイル共有およびセキュアチャネル)向け。

- 53 TCP/UDP DNS用。

- 135 TCP y 49152-65535 TCP 動的 RPC 用。

これらすべてが正しく構成されていれば、クライアント機器には ドメインに参加するための十分なネットワークおよびサービス接続認証を行い、ポリシーを問題なく受信します。

クライアントコンピュータ上のセキュアなネットワーク構成

「ドメインに参加」ボタンを押す前に、クライアントコンピュータに 企業ドメインに準拠したネットワーク構成典型的なシナリオを2つ挙げます。静的IPアドレスを持つネットワークと、DHCPによってIPアドレスが割り当てられたネットワークです。

課題が与えられる環境で IPアドレスはDHCPによって自動的に割り当てられます。DHCPサーバー自体が、ドメインコントローラーのIPアドレスをDNSサーバーとして割り当てるはずです。多くの場合、クライアント側で他に何もする必要はありませんが、DHCPサーバーが正しく設定されていない場合や、外部のDNSサーバーが内部ドメインの解決を妨害している可能性がある場合は、設定を確認することをお勧めします。

組織がコンピュータに静的 IP を使用している場合、ネットワーク設定を手動で確認する必要があります。Windows 10 または Windows 11 では、 コントロールパネル->ネットワークとインターネット->ネットワークと共有センターネットワークアダプターにアクセスして、 インターネットプロトコルバージョン4(TCP / IPv4)そこで、コンピュータのIPアドレス、サブネットマスク、ゲートウェイ、そして最も重要なドメインコントローラを指す正しいDNSを指定する必要があります。

Windows 11では、アプリケーションからネットワークを調整することもできます。 コンフィギュレーションネットワークセクションで、DNSサーバーの割り当てを編集し、手動モードに変更し、IPv4を有効にして、 ドメインサーバーのIPアドレス (例えば、Windows Server 2022環境では192.168.1.5など)。この柔軟性により、IPアドレスは自動設定のままにしておきながら、DNSを正確に制御することが可能です。

ネットワークの設定が完了したら、簡単なテストを行うことをお勧めします。 PowerShellまたはコマンドプロンプトのウィンドウを開きます。 そして実行する ping ドメインサーバー名(IPアドレスだけでなく)に。これにより、ネットワーク通信があることと、 DNSはコントローラー名を正しく解決します応答に名前が含まれていれば、ドメイン参加への道筋は明確です。失敗した場合は、設定またはファイアウォールフィルタを見直す必要があります。

Windows 11 コンピューターを Active Directory に安全に参加させる

ネットワークの準備が整ったら、最も目に見える部分に移ります。 Windows 11クライアントを企業ドメインに参加させるコマンドラインやPowerShellでも実行できますが、ほとんどの管理者は依然としてグラフィカルインターフェースを使用しています。なぜなら、グラフィカルインターフェースは高速で視覚的に分かりやすく、大多数のシナリオで十分だからです。

通常はセッションから始めます Windows 11のインストール中に作成されたローカルユーザー中に入ったら、スタートボタンのコンテキストメニューにアクセスし(Windowsアイコンを右クリック)、次のセクションに入ります。 システムそこから、 情報 そして、関連リンクからドメインまたはワークグループを変更するオプションを選択してください。

このアクセスにより、 システムのプロパティ具体的には、 チームの名前。 ボタンを押すことによって 変更コンピューター名と参加するドメインの両方を変更できるウィンドウが開きます。ここで、 企業ドメインのDNS名 (例えば、negu.local や somebooks.local など)。

このフレームは、 を調整する マシン名多くの組織では、ドメイン内にコンピュータアカウント(例:CLIENT-W11-01)を事前に作成し、ローカルコンピュータ名をその既存のアカウントに一致させます。これにより、管理と在庫管理が簡素化され、分かりにくい名前のコンピュータが作成されるのを防ぐことができます。

ドメイン名が入力され、承認されると、Windows は DNS 解決と Active Directory サービスを使用してネットワーク上でそのドメインを検索します。すべてが正しく構成されていれば、認証ウィンドウが表示され、... コンピュータへの参加権限を持つドメインユーザーの認証情報有効なユーザー名とパスワードを入力すると、コンピュータがドメインに追加され、参加が成功したことを確認するメッセージが表示されます。

その後すぐに、通知が表示されます。 コンピュータを再起動する必要があります 変更を有効にするには、コンピュータを再起動する必要があります。技術的にはドメインに参加していますが、コンピュータを再起動するまでは、ドメインユーザーのログインやグループポリシーは正しく機能しません。

Windows 10 コンピューターを Windows Server 2022 のドメインに参加させる

Windows 10でも手順はほぼ同じですが、詳細設定へのアクセスは通常、従来の検索バーから行います。一般的な方法としては、タスクバーの検索ボックスに次のような文字列を入力することです。 「高度なシステム構成」 そして、詳細システム設定へのリンクを開きます。

すると、古いシステムプロパティウィンドウが開きます。 チームの名前 ボタンは 変更それをクリックすると、チーム名を調整し、チームがどのグループのメンバーであるかを選択するための同じダイアログボックスが開きます。 ドメイン 単なる作業部会ではなく。

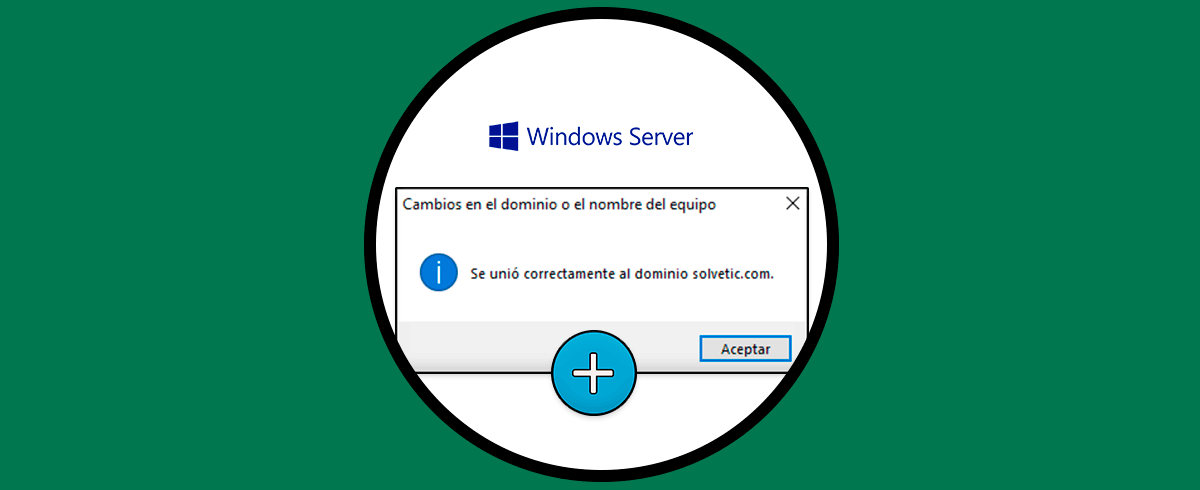

操作方法はWindows 11と同じです。 Active Directoryドメイン名 (例えば、Windows Server 2022 に構成されているもの)が確認され、コンピュータがサーバーに正常に接続し、DNS が応答した場合、コンピュータを参加させる権限を持つアカウントの認証情報が要求されます。

これらの資格情報を検証した後、接続エラーやアクセス許可エラーがない場合、Windows 10 は次のようなメッセージを表示します。 チームはドメインへの参加に成功しました次に、処理を完了するにはPCを再起動する必要があること、および開いているプログラムをすべて閉じる必要があることを知らせる別のウィンドウが表示されます。

再起動後、ローカルアカウントだけでなくドメインユーザーアカウントでもログインできるようになります。さらに、コンピューターは グループポリシー(GPO)やその他の集中管理設定を受信する ドメインコントローラで定義されています。

サーバー検証:Active Directoryのユーザーとコンピューター

コンピュータがドメインに参加したら、サーバー上で次の点を確認することを強くお勧めします。 チームアカウントが正常に作成または関連付けられましたこの目的のために、Windows Server 2022または2025サーバーでは、従来の管理コンソールが使用されます。

から サーバー管理者メニューは右上隅にあります。 ツール中にはオプションがあります Active Directory ユーザーとチームそれを開くと、組織構造をナビゲートでき、一般的には組織単位(OU)とコンテナが表示されます。 コンピューター パスが変更されていない場合、ドメインに参加するコンピュータはデフォルトで登録されます。

そのコンソールでは、新しいチームがその 正しいチーム名適切な組織単位(OU)に配置されていること(組織構造を使用している場合)、およびアカウントが有効になっていることを確認してください。多くの管理者は、この機会にチームを、所属部署、所在地、またはデバイスの種類に対応する組織単位に移動します。

コンピューターが表示されない場合は、ドメイン参加が正常に完了しなかった、コンピューター アカウントが別のコンテナに作成された、またはコントローラー間でレプリケーションの問題が発生したことを示している可能性があります。このような場合は、 クライアントおよびサーバーのイベントビューアーDNSと接続性の確認に加えて。

この時点から、当該デバイスは正式にActive Directoryインフラストラクチャの一部となり、そのコンテナまたはOUに適用されるセキュリティポリシー、ログオンスクリプト、および集中管理構成の対象となります。

クライアントコンピュータからドメインにログオンします。

ドメインに参加した後、コンピュータを再起動すると、通常はログイン画面に次の画面が表示されます。 最後に使用されたユーザーこれは通常、ローカルアカウントです。ローカルアカウントであることは、ユーザー名の直前にドメイン名ではなくコンピューター名が表示されることで確認できます。

ドメインユーザーを使用するには、次のオプションを選択する必要があります。 「別のユーザー」 ログイン画面の左下隅にあるボタンをクリックすると、インターフェースが変更され、ユーザー名とパスワードの2つのフィールドが表示されます。多くの環境では、ユーザー名を次の形式で入力するのが一般的です。 DOMINIO\usuario パスワードも併せて入力してください。

コンピュータが正しく接続されていれば、通常、パスワードボックスの下にセッションが開始されることを示すメッセージが表示されます。 対応する企業ドメインその表示は、ローカルチームではなくドメインに対して認証を行っていることを示す良い手がかりです。

ドメインユーザーが新しいコンピューターに初めてログインすると、システムは通常より少し時間がかかります。 ローカルユーザープロファイルを作成する基本構成をコピーし、必要な情報を記録します。このプロセス中、Windows は画面にさまざまな構成メッセージを表示します。移行およびプロファイリングのシナリオについては、次のガイドを参照してください。 ユーザープロファイルの移行 データの損失を避けるため。

デスクトップがロードされると、ユーザーは標準的なWindowsのように見えるが、すでに完全にリンクされた環境で作業します。 一元化されたドメインIDと権限管理この時点から、最初のローカルアカウントの重要性は大幅に低下し、実際の管理はドメインアカウントとグループで行われるようになります。

チームをドメインに復帰させ、信頼関係を修復する

時間が経つにつれて、チームとドメインの間で信頼の問題が生じる可能性があります。よくある間違いは、次のようなメッセージです。 The trust relationship between this workstation and the primary domain failed. この通知は、 コンピュータとドメインコントローラ間のセキュアチャネルが切断されましたこれは通常、チームアカウントの内部パスワードの問題、またはディレクトリ内のそのアカウントの削除や破損が原因です。

この場合、以前は正常にログインできていたユーザーが、他のPCでは問題なく動作するにもかかわらず、そのコンピューターからドメインに対して認証できなくなります。これは、問題がユーザーにあるのではなく、 その特定のチームとドメイン間の信頼関係.

これを解決するかなり簡単な方法は デバイスを一時的にドメインから削除し、再度ドメインに参加させるドメインから離脱する手順は、ドメインに参加する手順と非常によく似ていますが、逆の手順です。システムプロパティの「コンピューター名」セクションで、コンピューターをワークグループ(たとえばWORKGROUP)のメンバーにすることを選択し、変更を適用して、変更を行うための権限を持つドメインアカウントを指定します。

再起動後、コンピュータはドメインの一部ではなくなり、独立したコンピュータとして動作するようになります。その時点で、ドメイン参加プロセス全体を(GUIまたはコマンドライン経由で)繰り返すことができます。 信頼関係を再構築し、 チームアカウントこれにより、セキュアチャネルの不具合に関連する多くの問題が解消されます。

より高度な環境、または自動化が導入されている場合は、 PowerShellコマンドまたはコマンドラインユーティリティ これらのコマンドはパラメータによって操作を無人で制御された方法で実行できるという事実を利用して、コンピュータをドメインから一括して退出させ、再参加させる。

コマンドラインとPowerShellを使用してチームに参加または再参加する

グラフィカルインターフェースは便利ですが、多くのシナリオ(バッチデプロイ、自動化、起動スクリプトなど)では、 コマンドラインツールまたはPowerShell チームをドメインに統合したり、信頼関係が損なわれた場合にチームを再統合したりするため。

コマンドライン経由でドメインに参加すると、 プロセスを事前設定済みのイメージに統合する大規模展開システムや、ユーザーの介入なしに信頼性の問題を自動的に修正するメンテナンスルーチンにおいて。このような状況では、次のようなツールが役立ちます。 netdom PowerShell コマンドレットはプロセスを簡素化し、詳細なログ記録を可能にします。イメージの作成とキャプチャには、一般的に以下の方法が使用されます。 Sysprepの 流れの一部として。

さらに、グラフィカル環境が制限されている場合、管理サーバーがリモートで管理されている場合、または作業中にコマンドラインが非常に役立ちます。 Windows Serverコア 完全なグラフィカルインターフェースがない場合でも、リモートのPowerShellセッションからコンピュータをドメインから離脱させたり再参加させたりできると、多くの現場訪問や診断時間を大幅に節約できます。

最後に、スクリプトによる自動化を活用することで、 完全なワークフローの一部としてドメイン参加を設定するオペレーティングシステムのインストール、ネットワーク構成、ドメイン参加、適切なOUへの移行、基本ソフトウェアのインストール、特定のGPOの適用など、すべてを再現可能で一貫した方法で実行します。大規模な展開の場合は、以下のガイドを参照することをお勧めします。 大規模展開向けのWindows 11 Enterprise.

チームをドメインに統合した後に確認すべき事項

Windows 10または11コンピューターがドメインに参加したら、作業はそこで終わりではありません。 組織の方針は実行に移されており、チームはディレクトリの利点を真に活用している。そうでなければ、ドメインのメンバーとして「マーク」されたチームが存在するだけで、そのチームに意味を与える企業構成が存在しないことになります。

チェックすべき最も一般的な項目の1つは、 グループポリシー(GPO)これらのポリシーを使用すると、セキュリティ構成、制限、ソフトウェア、プリンター、ネットワークドライブなどを展開できます。 gpresult または、サーバー上のポリシー管理コンソールを使用して、どのGPOがコンピューターとユーザーに適用されているかを確認できます。

典型的な例としては、 共有プリンター GPO 経由。ポリシー コンソールから、 ユーザー設定 -> 環境設定 -> コントロールパネル設定 -> プリンター次のようなパスを指す印刷オブジェクトを作成できます。 \\servidor-impresion\IMPRESORAドメインユーザーが参加済みのコンピューターにログオンすると、プリンターは手動でインストールする必要なく自動的に表示されます。

GPOのもう1つの非常に一般的な用途は、 ネットワークユニットマッピング。 から ユーザー設定 -> 環境設定 -> Windows 設定 -> ドライブ マップ共有の企業リソースを指す Z: のようなユニットを作成することが可能です (例: \\servidor-ficheros\RECURSOこのようにすることで、ユーザーがシステムにログインするとすぐに、付与された権限に応じて共有フォルダが利用可能になります。

さらに、セキュリティポリシーを適用して環境を強化することができます。パスワードの複雑さ、画面ロック、暗号化、ソフトウェア制限など、さまざまな方法があります。これらすべては、チームが Active Directoryによって一元管理されるエコシステム内孤立していて制御が難しいPCではなく。

Windowsクライアントを企業ドメインに参加させることは、究極的には「スタンドアロンマシン」から、ID管理、監査、ポリシーを備えた統合インフラストラクチャへの飛躍を意味します。 前提条件が満たされている場合、ネットワークとDNSの設定が段階的に検証され、ドメインへの参加または再参加の正しい手順が実行され、GPOとアクセス許可が正しく適用されていることが確認されます。その結果、より安定性、安全性、管理の容易さに優れた環境が実現し、ユーザーは複雑な手続きなしに必要なものを受け取ることができ、管理者は混乱に陥ることなく新しいサービスを展開するための強固な基盤を得ることができます。

バイトの世界とテクノロジー全般についての情熱的なライター。私は執筆を通じて自分の知識を共有するのが大好きです。このブログでは、ガジェット、ソフトウェア、ハードウェア、技術トレンドなどについて最も興味深いことをすべて紹介します。私の目標は、シンプルで楽しい方法でデジタル世界をナビゲートできるよう支援することです。