- Windowsでは、標準の35日間の制限を超えて、アップデートの一時停止期間を高度な方法で延長または管理できます。

- レジストリを変更することで一時停止期間を2035年まで延長できる一方、Windows 11ではより柔軟な一時停止システムが導入されている。

- 企業や教育機関においては、Intune、SCCM、およびグループポリシーによって、休憩時間の集中管理が容易になります。

- 長期間の停止期間を設ける場合は、セキュリティを定期的に見直し、重要なパッチを適用し、バックアップを最新の状態に保つ必要があります。

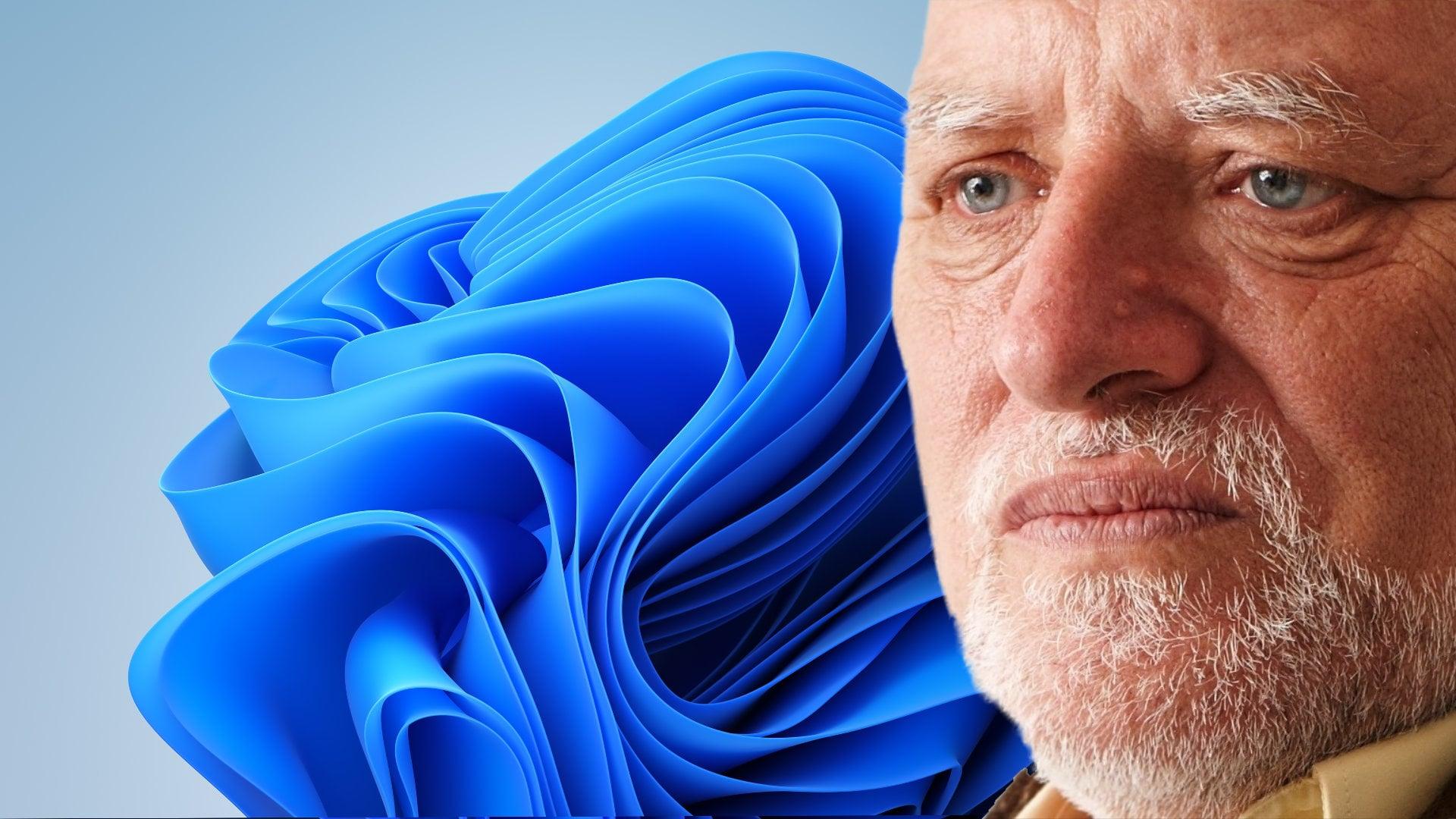

Windowsを毎日使っている人なら、 インクルード 自動更新 それらは必要不可欠であると同時に、負担にもなり得る。セキュリティ対策やバグ修正、新機能の追加などを行うアップデートだが、試験前、プレゼンテーションの最中、あるいはPCが何時間も安定して動作する必要がある時など、最悪のタイミングで発生することもある。

デフォルトでは、Windows 10 と Windows 11 では、 Windows Update を一時停止する 最大35日間その後、システム自体がパッチのダウンロードとインストールを再開します。しかし、この一時停止をさらに何日も延長したり、場合によっては2035年まで延長したり、Windows 11でより柔軟に管理したりするための、公式および非公式の様々な裏技や新しい仕組みが存在します。

マイクロソフトの理念は明確だ。 機器は常に最新の状態に保つ 脆弱性や安定性の問題を軽減するため。しかし、このアプローチは、最新機能よりも一定期間システムを現状維持することが優先される多くの環境の現実と相容れないという問題がある。

最も一般的なケースの中で、特に注目すべきは以下のとおりです。 銀行、病院、産業システムなどの重要環境向けの機器タイミングの悪いアップデートは、古いアプリケーション、特定のドライバー、または最新バージョンのWindowsでテストされていない認定ソフトウェアを破損させる可能性があります。

教育分野や企業分野でも非常に一般的です。 機器の状態を凍結する デリケートな時期に例えば、州の試験、大量の業務キャンペーン、大規模な展開など、強制的な再開が物流上の問題となる可能性がある場合。

これらのシナリオすべてにおいて、標準的な5週間の休止では不十分です。そのため、 Windows Updateの一時停止日数の上限を延長するどちらか 高度なレジストリ設定 あるいは、マイクロソフトがWindows 11に組み込んでいる新しい仕組みを活用することによっても可能です。

Windows Updateの一時停止日数の最大値を変更する理由と、それが重要なタイミング

マイクロソフトの理念は明確だ。 機器は常に最新の状態に保つ 脆弱性や安定性の問題を軽減するため。しかし、このアプローチは、最新機能よりも一定期間システムを現状維持することが優先される多くの環境の現実と相容れないという問題がある。

最も一般的なケースの中で、特に注目すべきは以下のとおりです。 銀行、病院、産業システムなどの重要環境向けの機器タイミングの悪いアップデートは、古いアプリケーション、特定のドライバー、または最新バージョンのWindowsでテストされていない認定ソフトウェアを破損させる可能性があります。

教育分野や企業分野でも非常に一般的です。 機密性の高い期間中は機器の状態を凍結する例えば、州の試験、大量の業務キャンペーン、大規模な展開など、強制的な再開が物流上の問題となる可能性がある場合。

これらのシナリオすべてにおいて、標準的な5週間の休止では不十分です。そのため、 Windows Updateの一時停止日数の上限を延長する高度なレジストリ調整を行うか、MicrosoftがWindows 11に組み込んでいる新しいメカニズムを利用するかのいずれかによって可能です。

Windowsでアップデートの一時停止が実際にどのように機能するか

ハッキングや高度な設定に入る前に、次のことを理解しておくことが重要です。 Windows Updateは、すべての更新プログラムを平等に扱うわけではありません。マイクロソフトは主に2つのタイプを区別しています。

- 機能の更新: 主要なシステムバージョン(新しいビルド、インターフェースの変更、追加された機能など)。

- 品質アップデート毎月のパッチ、セキュリティ修正、安定性の向上、および軽微な累積修正。

Windows の設定インターフェイスでは、両方のタイプの更新を一時停止できますが、常に 最長35日以内この制限は「魔法」のようなものではなく、システム自体に内部的に組み込まれており、従来のバージョンではWindowsレジストリ内の特定の値にリンクされています。

ユーザーが「1、2、3、4、または5週間一時停止」をクリックすると、 Windowsは一時停止状態をマークし、いくつかの内部日付を保存しますシステムは、一時停止の開始日時、終了日時、および機能アップデートと品質アップデートの具体的なステータスを表示します。終了日時になると、システムは一時停止が許可されなくなったと判断し、チェック、ダウンロード、インストールの通常のサイクルを再開します。

興味深いのは、これらの内部値を正しく変更すれば、 システムを欺いて、それがまだ「公式」の範囲内にあると信じ込ませる実際の完成時期はまだ何年も先だが。

Windowsレジストリを変更して、一時停止期間を2035年まで延長する

Windows Update の一時停止日数の上限を延長する最も強力(かつ繊細な)方法の 1 つは、 Windowsレジストリに直接アクセスするこの方法はマイクロソフトが推奨しているものではなく、細心の注意を払って使用する必要がありますが、35日間の制限を約3.650日間、つまり約10年間まで延長することができます。

このアイデアは、Windows Updateに関連するレジストリ内の2つの重要なポイントに基づいています。 更新の一時停止状態を制御する そしてもう一方の定義は 一時停止できる最大日数両方を変更することで、Windowsは実際には一時停止期間が2035年まで延長されるにもかかわらず、すべてが公式の制限内に収まっていると引き続き認識する。

一般的に、調整は以下に適用されます。

- キーの下 HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsUpdate\UpdatePolicySettingsこれは、機能および品質アップデートが一時停止されているかどうかを示します。

- キーの下 HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsUpdate\UXSettingsここで、休止日数の最大値などの値が定義されます(フライト設定最大一時停止日数休暇の開始日と終了日。

これらのキーには、次のようなデータが含まれる可能性があります。

- フライト設定最大一時停止日数 最大3.650日を表すDWORD値を持つ。

- 一時停止の開始日と終了日(PauseFeatureUpdatesStartTime、PauseFeatureUpdatesEndTime、PauseQualityUpdatesStartTime、PauseQualityUpdatesEndTime、PauseUpdatesStartTime、PauseUpdatesExpiryTimeUTCの日付と時刻の形式で、終了を2035年に設定できます。

これらすべてを実際に適用する方法は通常、 登録スクリプトを含む.regファイル 事前に準備しておきます。内容をメモ帳にコピーし、拡張子を.regにして保存します(ファイルの種類を「すべてのファイル」に変更して、.txtファイルにならないようにします)。その後、管理者として実行して、変更内容をレジストリに反映させます。

適用後、Windows には次のようなメッセージが表示されます。 情報は記録に正常に追加されましたそれ以降、更新の一時停止期間は設定された日付まで延長されます。ただし、この方法はWindows Updateのみに影響し、Xbox Game Passや自動更新されるアプリなどの他のサービスは通常どおり機能し続けます。

必須の事前手順:復元と初期設定

レジストリの変更は決して遊びではありません。何かを行う前に、 システムの安定性とセキュリティを保護する機密性の高いキーへの変更を誤ると、システムが不安定になったり、使用不能になったりする可能性があるため、常にロールバック計画を用意しておくことをお勧めします。

最初の賢明なステップは システムの復元ポイントを作成するWindowsの検索バーに「復元」と入力し、「復元ポイントの作成」オプションを開きます。そこから、システムドライブの保護を有効にし(まだ有効になっていない場合)、新しい復元ポイントを作成して、その後の変更を元に戻します。

システムが安全になったら、 Windows Update には既に一時停止キーが生成されています レジストリスクリプトを適用する前に、設定(Windowsキー + I)> Windows Update に移動し、標準の「5週間一時停止」オプションを有効にしてください。これにより、Windows が必要な内部エントリを作成するようになり、その後、.reg ファイルによってエントリが変更されます。

復元ポイントが準備され、インターフェースから一時停止が有効になったので、 メモ帳で.regファイルを作成する準備したスクリプトに適切なキーと値を貼り付け、分かりやすい名前で保存し、管理者権限で実行してください。この最後のステップは非常に重要です。管理者権限がないと、HKEY_LOCAL_MACHINE レジストリへの変更が正しく適用されません。

マイクロソフトは、技術的にはこれらの操作を許可しているものの、 デベズエンクアンド脆弱性が未修正のまま蓄積されるのを避けるため、Windows Updateは少なくとも6ヶ月に1回は更新してください。レジストリ操作はごく限られたケース向けのものであり、Windows Updateを完全に無効にするためのものではありません。

Windows 11に新しい無制限一時停止システムが登場

Windows 11の最新バージョン、特に23H2以降では、Microsoftは アップデートを一時停止するための、より柔軟なメカニズムパッチ適用スケジュールを完全に制御する必要のある上級ユーザーとシステム管理者向けに設計されています。

Windows 10では、35日間の制限はインターフェース自体からは変更できないのに対し、 Windows 11には、「無制限」または「追って通知があるまで」の一時停止モードが含まれています。 特定の機能アップデートの場合。このオプションを使用すると、レジストリのハックやサードパーティ製ツールに頼ることなく、新しいシステムバージョンをスタンバイ状態にすることができます。

アクティベーションは引き続き設定 > Windows Update から行われ、そこに「更新を一時停止」ボタンが表示されます。 異なる期間のドロップダウンメニューこれらのオプションの中には、長期一時停止モードが表示される場合があります。これは、もはや厳格な35日間のタイマーとは関連付けられておらず、手動でのみ解除できる永続的な状態を指します。

技術的には、このシステムは Windows Update API とコンポーネントに基づいて構築されています。 CBS(コンポーネントベースサービス)このエンジンは、更新パッケージのインストールとメンテナンスを管理する役割を担っています。固定の時間制限を計算する代わりに、機能パッケージには特別な「無期限の一時停止」状態が設定され、重要なセキュリティ更新プログラムは、Microsoftのポリシーで必要とされる場合は引き続き展開されます。

これは、プロフェッショナルな環境にとって大きな改善となる。 ログ記録スクリプトに依存しないことで、エラーのリスクを低減します。 また、公式のWindows管理ツールとのスムーズな統合を維持します。

ドメイン環境では、このロジックは以下のようにも制御できます。 グループポリシー (gpedit.msc) また、Microsoft Endpoint Configuration Manager (MECM) や WSUS などのツールを使用すると、デバイスに対してグローバルまたはグループごとの一時停止ポリシーを設定できます。

新しい一時停止システムの登録キーとバックエンド

内部的には、この最新のメカニズムであっても、Windows は依然としてレジストリとその内部サービスに依存しています。 再起動と軽微なシステム変更の間の一時停止状態を覚えておいてください。メインコントロールキーは、次のようなパスにあります。

この領域には、更新がアクティブか、自動的に構成されているか、手動で構成されているか、一時停止されているかを示すフラグを含む、現在の Windows Update ポリシーが格納されます。新しい設計では、 永続的で無制限の一時停止インジケーターが使用されます。 コンピュータの電源を切ったり、再起動したり、小さな累積アップデートを適用したりしても、この問題は解消されません。

一方、サービスは wuauserv (Windows Update) バックグラウンドで実行され続け、定期的に Microsoft サーバーで利用可能な新しい更新プログラムを確認します。違いは、一時停止中は、影響を受けるカテゴリ (たとえば、機能更新プログラム) に該当する更新プログラムをダウンロードまたは適用しないことです。 情報の更新を継続 保留中の事項について。

並行して、CBSモーターは パッケージを延期としてマークするシステムはそれらの存在を認識していますが、ユーザーまたは管理者がプロセスを再開するまで統合しません。これはすべて、ユーザーがレジストリを手動で操作する必要なく制御されるため、構成エラーのリスクが大幅に軽減されます。

ドメイン環境では、このロジックは以下のようにも制御できます。 グループポリシー (gpedit.msc) また、Microsoft Endpoint Configuration Manager (MECM) や WSUS などのツールを使用すると、デバイスに対してグローバルまたはグループごとの一時停止ポリシーを設定できます。

延長された休止期間の制限、例外、および安全性

アップデートを「永久に」一時停止したくなるかもしれませんが、 全てが完全に止まるわけではないマイクロソフトは、システムが既知の脅威に完全に晒されることを避けるため、一定の安全対策を講じています。

一方では、 一部の重要なセキュリティアップデートでは一時停止がスキップされる場合があります特に、深刻な脆弱性や悪用された攻撃を修正するためにリリースされるもの。これらは通常、毎月のパッチチューズデーのパッチパッケージに含まれており、一時停止状態が設定されていても、会社のポリシーによっては必須とされている場合があります。

一方、システムが新機能をインストールしなくても、 古いバージョンのWindowsを使い続けるリスクは、時間が経つにつれて高まります。カーネル、ネットワークサブシステム、内部ライブラリなどのコンポーネントには脆弱性が蓄積される可能性があり、それらは定期的にリリースされるパッチによって修正されます。

マイクロソフトは、長時間の一時停止が使用されるシナリオでも、 定期的にアップデートのステータスを確認する そして、定期的に(例えば90日ごと、または6ヶ月ごと)一時停止を解除して、最も適切なパッチを適用し、必要に応じて再び一時停止します。

さらに、緊急時には、このシステムは Windows DefenderとそのセキュリティAPI アクティブな脅威が検出された場合、重要なアップデートのインストールを強制します。これは、リスク管理をユーザーに完全に任せることを避けるために、マイクロソフトが導入している緩和策の一環です。

教育機関および企業環境における休憩時間の管理(Intune、SCCM、MECM)

大規模組織では、Windows Update の管理はコンピュータごとに手動で行われることはほとんどありません。代わりに、次のようなソリューションが使用されます。 Intune、SCCM、MECM、またはWSUS 集中型の更新および一時停止ポリシーを定義する。

よくあるケースとしては、公式試験や重要なテストの到来に直面した教育センターが、 学生用ノートパソコン全機のWindowsアップデートを一時停止する 試験当日に予期せぬ事態が発生しないように、ほぼ1ヶ月間準備期間を設けるというアイデアは、安心感という点では素晴らしいかもしれないが、実際的な問題も生じる。

例えば、その期間中に デバイスにWindowsを完全に再インストールする (ブルースクリーン、ドライバーの問題、BitLocker の障害、またはシステムの破損などが原因で)Intune または SCCM のホットポーズ ポリシーが設定されている場合、新しくインストールされたマシン上の更新プログラムはどうなるのか、という疑問が生じます。

通常、私たちは比較的新しいISOイメージ(例えば9月のもの)を使用しますが、これには既にいくつかのアップデートが組み込まれているものの、それらは常に除外されています。 最新の.NETパッチ、新しいドライバー、または軽微な修正このような場合、管理者権限を持つ管理者は その特定のデバイスで一時停止を一時的にスキップする 学生に返却する前に更新しておくこと。

実際には、Intuneのようなツールを使えば、 特定のグループまたは一時的な例外 これらの復旧されたデバイスについては、一時停止期間中であっても必要なアップデートを受信できるようにします。機器が適切に設定およびテストされた後、一時停止ポリシーを残りの機器群に再度適用できます。

この種の精密制御は、オートパイロットによる自動展開と組み合わせると特に便利です。 SCCM/MECMによるドライバーおよびファームウェアの管理再インストール後、センター内の他のコンピューターが特定のWindows状態のままフリーズしている場合でも、デバイスがワークショップから出荷される際にはすべてが最新の状態になっていることを確認することが重要です。

一時停止オプションが機能しない場合のトラブルシューティング

物事は必ずしも計画通りには進まない。一部のユーザーは、 アップデートを一時停止するオプションが無効になっているか、グレー表示されているか、または反応しないようです。 アップデートの試行失敗、停電、ノートパソコンを充電器に接続せずに使用した場合、またはWindows Updateの内部エラーが発生した場合。

そのような場合、最初のステップは基本的な情報を収集することです。 デバイスのメーカーとモデル、正確なWindowsバージョン (これはスタートメニューで「winver」を検索することで取得できます)そして、問題を解決するために既に試した手順を教えてください。

マイクロソフトのサポートからの一般的な推奨事項は Windows Update トラブルシューターを実行しますこのツールは、特定のチェックと修正を自動化します。スタート > 設定 > システム > トラブルシューティング > その他のトラブルシューティング からアクセスでき、そこで特定の Windows Update ツールを実行できます。

アシスタントが作業を終えたら、 デバイスを再起動して、再度アップデートを確認してください。 設定 > Windows Update > 更新プログラムの確認 から操作してください。問題が解決しない場合は、トラブルシューティングツールを再度実行して追加のエラーが検出されるかどうかを確認するか、より複雑な Windows Update の問題を解決する方法について公式サポートガイドを参照してください。

時には、これらの失敗は レジストリエントリの破損、Windows Update サービスの設定ミス、または部分的にインストールされた更新パッケージトラブルシューティングツールは、これらの問題点を修復するか、少なくとも一時停止機能が再び動作する状態にシステムを戻そうと試みます。

Windows Updateで長時間の一時停止を使用する際のベストプラクティス

レジストリを介して最大日数を延長するか、Windows 11の無制限システムを利用するかにかかわらず、アップデートの一時停止を使用するには、 安全保障と安定の管理において一定の責任を負う単にパッチをブロックして忘れるのではなく、このツールをより広範な戦略に統合することが重要なのです。

一方で、 一時停止期間を内部ログに記録する特にビジネス環境においては、イベントビューアーやSIEMソリューションなどのツールを活用することで、一時停止が発生した日時、期間、対象としたコンピュータなどを記録し、その後の監査や分析を容易に行うことができます。

一方、高いシステム整合性に依存する環境(例えば、ブロックチェーンプロジェクト、人工知能システム、重要な金融アプリケーションなど)では、理想的なのは 一時停止とステージング環境を組み合わせるそのため、新しいアップデートはまず管理された環境で検証されてから本番環境にリリースされ、何も問題がないことが確認された場合にのみ一時停止が解除されます。

また、 アップデートのステータスを監視するPowerShellスクリプトGet-WUHistoryのようなコマンドを使用すると、適用されたパッチの履歴を確認できます。また、Windows Updateに特化したその他のツールやコマンドレットを使用すると、コンピューターが重要なセキュリティ更新プログラムを長期間受信していないかどうかを確認できます。

最後に、長い休憩には、 頻繁なバックアッププランしたがって、例えばゼロデイ攻撃への対応など、緊急に重要なアップデートをインストールしなければならず、予期せぬ問題が発生した場合でも、データへの影響を最小限に抑えつつ、いつでもロールバックすることが可能です。

レジストリ スクリプトを使用して延長したり、Windows 11 の無期限の一時停止を利用したり、Intune やグループ ポリシーのポリシーを使用したりして、Windows Update の一時停止の最大日数を適切に管理することで、非常にきめ細かな制御が可能になります。 システムのアップデート時期と方法常識的な判断と定期的なチェック、そしてマイクロソフトの診断ツールやセキュリティツールを活用することで、長期間のアップデート停止によって得られる安定性を享受しつつ、本当に必要な時にアップデートが提供する保護機能を損なうことなく運用することが可能です。

バイトの世界とテクノロジー全般についての情熱的なライター。私は執筆を通じて自分の知識を共有するのが大好きです。このブログでは、ガジェット、ソフトウェア、ハードウェア、技術トレンドなどについて最も興味深いことをすべて紹介します。私の目標は、シンプルで楽しい方法でデジタル世界をナビゲートできるよう支援することです。