- תוכנות כופר הן תוכנות זדוניות שנועלות או מצפינות מערכות ונתונים כדי לסחוט את הקורבן באמצעות תשלום, בדרך כלל במטבעות קריפטוגרפיים.

- היא התפתחה מחוסמים פשוטים למודלים מורכבים של סחיטה כפולה ומשולשת, הנתמכים על ידי Ransomware-as-a-Service.

- מניעה כוללת עדכון מערכות, שימוש באבטחה טובה, הכשרת משתמשים ותחזוקת גיבויים מבודדים.

- תשלום הכופר לעולם אינו מבטיח התאוששות ומזין את העסק הפלילי, לכן מומלץ לשחזר גיבויים ולהשתמש בכלים וברשויות מיוחדות.

El תוכנות כופר הפכה לאחת ממתקפות הסייבר הרווחיות והמסוכנות ביותר. של השנים האחרונות. היא נועלת מחשבים, מצפינה קבצים ודורשת תשלום, בדרך כלל במטבעות קריפטוגרפיים, בתמורה לשחזור הגישה. היא משפיעה על משתמשים פרטיים כמו גם על עסקים, בתי חולים, מועצות ערים ואפילו על תשתיות קריטיות.

רחוק מלהיות משהו חדש, ההיסטוריה של תוכנות הכופר מתחילה בסוף שנות ה-80 והפכה למתוחכמת יותר ויותר. עם הזמן: תחילה היא הופצה על גבי דיסקטים ונתבקשה תשלום בדואר; כיום היא מתפשטת תוך שניות דרך רשתות שלמות, משתמשת בקריפטוגרפיה מתקדמת ומסתמכת על מודלים עסקיים כמו Ransomware-as-a-Service המאפשרים לכל פושע להשיק קמפיינים כמעט ללא ידע טכני.

מהי תוכנת כופר וכיצד היא פועלת?

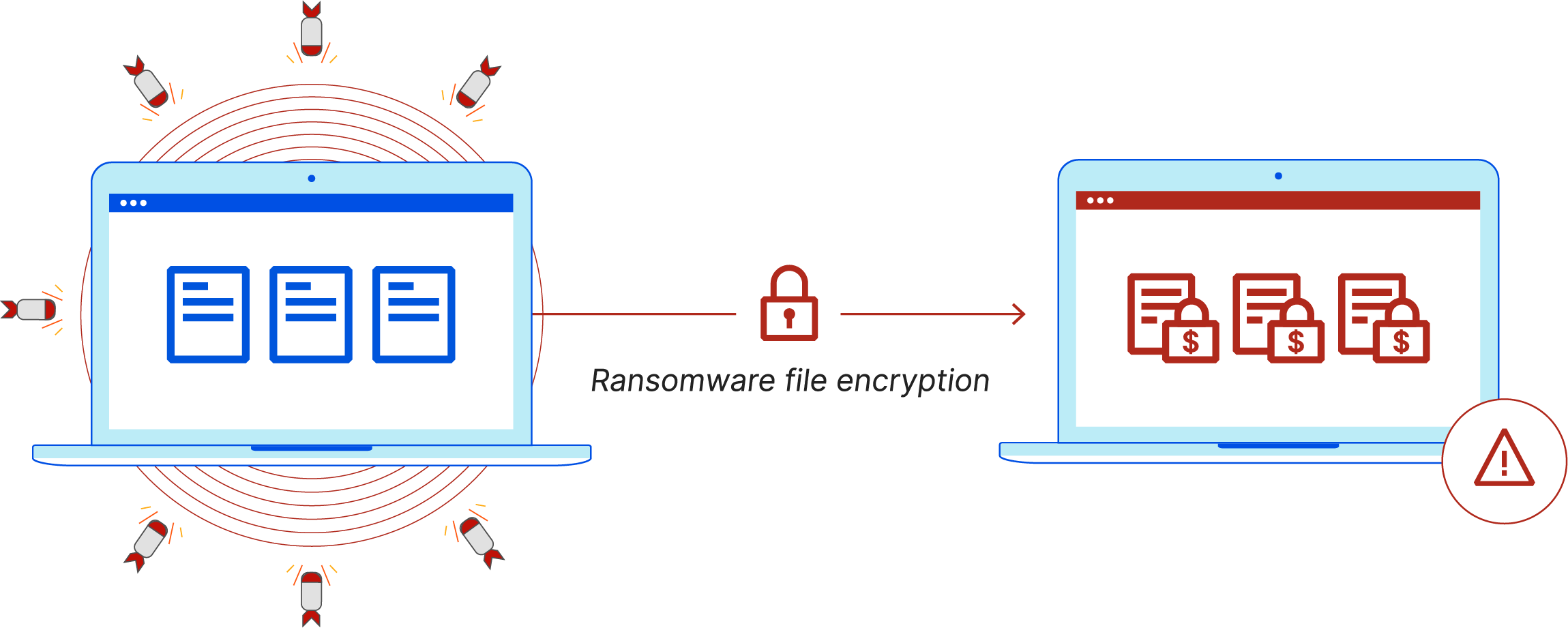

במילים פשוטות, תוכנת כופר היא סוג של תוכנה זדונית שנועדה למנוע ממך להשתמש במחשב שלך או גישה לנתונים שלך. אלא אם כן תשלמו כופר. זה יכול לחסום גישה לכל המערכת, להצפין מסמכים, מסדי נתונים, תמונות או אפילו את כל הדיסק, ולהציג הודעה עם הוראות תשלום.

בהתקפה אופיינית, פושע הסייבר פורץ למכשיר או לרשת, פורס תוכנות זדוניות ומחזיק את המידע כבן ערובה.משם, מתחילה הסחיטה: הם מאיימים לא להחזיר את מפתח הפענוח, לפרסם את הנתונים הגנובים, או להשמיד אותם ישירות אם התשלום לא יבוצע תוך פרק זמן מסוים.

חשוב להיות ברור ש תשלום הכופר לא מבטיח שום דבר.קורבנות רבים אינם משחזרים את הקבצים שלהם גם לאחר ששילמו; אחרים מקבלים כלים פגומים שמשחיתים עוד יותר את הנתונים. יתר על כן, תשלום מלבה את המיזם הפשע ויכול להפוך את הקורבן למטרה חוזרת.

לכן, במקרה של זיהום, המלצות של מומחים וארגונים כמו INCIBE או ה-FBI עצמו הם ברורים: לא לשלם, לבודד את המערכות שנפגעו, לשחזר גיבויים ולדווח על האירוע לרשויות המוסמכות.

התפתחות היסטורית של תוכנות כופר

ציר הזמן של תוכנות הכופר מראה כיצד הן עברו מסקרנות טכנית לתעשיית פשע של מיליארדי דולרים. כל אבן דרך הציגה שיפורים בטכניקות הצפנה, הפצה או סחיטה..

1989 - סוס טרויאני לאיידס או "סייבורג PC"זהו נחשב למקרה המתועד הראשון של תוכנת כופר. היא הופצה על גבי דיסקטים הקשורים למידע על איידס. התוכנה הזדונית הסתירה ספריות קבצי מערכת ודרשה 189 דולר כדי לפתוח אותן, כאשר התשלום היה אמור להתבצע בדואר לכתובת בפנמה. מבחינה טכנית, מדובר היה בגישה בסיסית. זה לא הצפין את תוכן הקבצים, רק את שמותיהם.מה שאפשר את היפוך הנזק מבלי לשלם.

1996 - נולד המושג "סחיטה קריפטו-ויראלית"החוקרים אדם ל. יאנג ומוטי יאנג תיארו בכנס IEEE לאבטחה ופרטיות כיצד תוכנות זדוניות יכולות להשתמש בקריפטוגרפיה אסימטרית כדי לסחוט את קורבנותיה. הקוד הזדוני כלל מפתח ציבורי, קבצים מוצפנים, ואילץ את הקורבן לשלוח טקסט מוצפן לתוקף כדי לשחזר את המפתח הפרטי. בתמורה לכסף. זו עדיין הייתה תיאוריה אקדמית, אבל היא בדיוק נביאה למה שנראה בהמשך.

תחילת שנות ה-2000 - התפרצויות מודרניות ראשונותלאחר תקופה של אירועים בודדים, בשנת 2005 החלה עלייה ניכרת במספר הנדבקיםבמיוחד ברוסיה ובמזרח אירופה. הופיעו הגרסאות הראשונות שהשתמשו ברצינות בקריפטוגרפיה אסימטרית, מה שסיבך מאוד את הפענוח ללא מפתח התוקף.

2009 - מטבעות קריפטוגרפיים מגיעיםיצירתו של הביטקוין סימנה נקודת מפנה. תשלומים עברו מצ'קים, העברות או כרטיסים נטענים מראש למטבעות וירטואליים שקשה לעקוב אחריהםאנונימיות יחסית זו הפכה את המודל לאטרקטיבי וניתן להרחבה עבור פשע מאורגן הרבה יותר.

2013 – עידן הכופרה המודרני: CryptoLockerCryptoLocker מקדם הצפנה חזקה בקנה מידה גדול: מפתחות RSA של 2048 סיביות, קבצים מוצפנים באמצעות סיומת, וכופר שנדרש בביטקוין או בשוברים ששולמו מראשהשפעתו הייתה כזו שדרשה מבצעים בינלאומיים כדי להרוס את התשתית (Gameover Zeus) שתמכה בו.

2015 – תוכנות כופר כשירות (RaaS)גרסאות כמו Tox מציגות את מודל RaaS: יוצרי תוכנות כופר המציעים "ערכות" מוכנות לשימוש לפושעים אחריםבתמורה לעמלה על הכופר. זה הופך את ההתקפות לדמוקרטיזציה: כבר לא צריך לדעת איך לתכנת כדי להשיק קמפיין.

2016-2017 – גל עולמי ותולעי קריפטובשנת 2016 צצו משפחות של תוכנות כופר כמו Mamba, אשר מצפינות את כל הדיסק ברמת האתחול באמצעות כלים כמו DiskCryptor. בשנת 2017 הופיעה WannaCry (WanaCrypt0r). תולעת הקריפטו הראשונה שמשכפלת באופן מאסיבי, אשר מנצלת את הפגיעות MS17-010 במערכת ההפעלה Windows ומצפינה נתונים מיותר מ-75.000 מחשבים ברחבי העולם, כולל בתי חולים בריטיים, חברות ספרדיות כמו Telefónica ותשתיות רוסיות.

גם בשנת 2017 פטיה והווריאציות שלה תוקפות על ידי הצפנת טבלת הקבצים הראשית (MFT)מתועדים השבתת המערכת, וקמפיינים רחבי היקף נגד בנקים, חברות אנרגיה ומנהלים ציבוריים. השימוש בהודעות המתחזות לכוחות משטרה כדי להעניק "לגיטימציה" לסחיטה הולך ונהיה נפוץ.

2018 – ריוק ו"ציד החיות הגדולות"ריוק מתמקדת ביעדים בעלי ערך גבוה: גופים ציבוריים, בתי חולים, כלי תקשורת וחברות גדולותהוא משתמש במפתחות ייחודיים לכל ארגון וביכולות הפצה מתקדמות (Wake on LAN, SMB, RPC), מה שמסבך הן את התגובה והן את הפענוח.

2019 – סחיטה כפולה ומשולשתמאז השנה, קבוצות כופר אימצו את הטקטיקה של סחיטה כפולה: הם לא רק מצפינים את הנתונים, הם גם גונבים אותם ומאיימים לפרסם אותם. אם התשלום לא מתבצע. ישנן אפילו תוכניות סחיטה משולשות, בהן גם לקוחות, ספקים או מטופלים של הקורבן נמצאים תחת לחץ. צוותי תגובה לאירועים כמו IBM Security X-Force מאשרים שכמעט כל המקרים שהם מטפלים בהם כיום כוללים גניבת נתונים.

2020 – פריחה בתקופת מגפת הקורונהעבודה מרחוק המונית, הבהילות לאפשר גישה מרחוק והירידה באבטחה של בתים רבים מגבירים את המתקפות. ממשלות, מוסדות פיננסיים ובמיוחד מגזר הבריאות חווים עלייה משמעותית של אירועי כופר במהלך המגפה.

2022 – חטיפת שרשורי דוא"לטכניקה מטעה במיוחד צוברת תאוצה: "חטיפת שרשורים". הפושעים חודרים לשיחות דוא"ל לגיטימיות ומגיבים באותו שרשור. עם קבצים מצורפים או קישורים זדוניים, מה שמגדיל מאוד את שיעור הקליקים.

2023-2024 – מעבר להצפנהככל שההגנות והגיבויים משתפרים, כנופיות רבות מרחיבות את הארסנל שלהן: הם משלבים תוכנות כופר עם גנבי נתונים (גנבי מידע) הם מחלצים אישורים ונתונים רגישים מבלי להזדקק לנעילת מערכות. קבוצות כמו LockBit או שרידי Conti פונות לגניבת נתונים וסחיטה בוטה, גם כשהן אינן מפעילות הצפנה.

סוגים עיקריים של תוכנות כופר

למרות שיש אינספור וריאציות, ניתן לחלק את רוב תוכנות הכופר הנוכחיות לשתי משפחות גדולותהראשון הוא זה שמצפין מידע וזה שחוסם את המכשיר. משם צצים תת-סוגים נוספים ואסטרטגיות סחיטה.

הצפנת תוכנות כופר

הוא המפחיד ביותר וזה שבדרך כלל מגיע לכותרות. מטרתה היא להצפין קבצים או נתונים קריטיים כך שניתן יהיה לשחזר אותם רק באמצעות מפתח המוחזק בידי התוקף.זה בדרך כלל מתמקד במסמכי אופיס, בסיסי נתונים, גיבויים נגישים, מערכות ייצור וכו'.

בתיאוריה, לאחר תשלום הכופר, הפושע שולח מפתח או כלי פענוח מה שהופך את התהליך. בפועל, ישנם מקרים רבים בהם הקורבן לא מקבל דבר מועיל, או שהפענוח נכשל וחלק מהמידע ניזוק לנצח.

תוכנת כופר של לוקר

במקרה זה, תוכנת הזדונית זה מונע גישה לכל המכשיר על ידי הצגת מסך בגודל מלא. זה תופס את כל שולחן העבודה ומונע ממך להשתמש במערכת. זה נפוץ יותר בטלפונים ניידים ובמחשבים ביתיים מסוימים.

בניגוד להצפנה טהורה, לא תמיד ניתן לגשת לקבצים כאן.כאשר הזיהום מוסר או המערכת משוחזרת, הנתונים עשויים להישאר שלמים. פתק הכופר כולל לעתים קרובות לוגואים של רשויות אכיפת החוק או אזהרות מפני פעילויות בלתי חוקיות לכאורה.

תת-סוגים נפוצים אחרים

בהתבסס על שני יסודות אלה, עולות מספר וריאציות ותוויות שכדאי להכיר על מנת לזהות טוב יותר את הסיכון:

- תוכנות הפחדה או הפחדההוא מציג את עצמו ככלי אנטי-וירוס או כלי אבטחה ש"מזהה" הדבקות מזויפות ודורש תשלום כדי לנקות אותן. הוא מפציץ אותך בחלונות קופצים, אך לעתים קרובות... זה לא מצפין או חוסם כלום, זה רק מרמה את המשתמש.

- נעילות מסך קלאסיותהם מציגים מסך סטטי, לרוב עם לוגואים של משטרה או סוכנויות ממשלתיות, המציין כי זוהה תוכן בלתי חוקי (פיראטיות, פורנוגרפיה וכו') וכי יש לשלם "קנס". המטרה שלהם היא להפחיד, לא כל כך תחכום טכני..

- doxwareהתוקף גונב מידע פרטי (תמונות, מסמכים, היסטוריות, מאגרי מידע) ומאיים לפרסמו. הלחץ אינו מבוסס על אובדן גישה לנתונים, אלא על בושה, נזק תדמיתי או סנקציות אפשריות על ידי סינון.

- תוכנות כופר סחיטה כפולות ומשולשותזה משלב הצפנה + גניבת נתונים, ובמקרים מסוימים, התקפות נוספות כגון DDoS או סחיטה של צדדים שלישיים המעורבים (לקוחות, מטופלים, שותפים) כדי למקסם את הלחץ.

- תוכנות כופר הרסניותבמקום להתמקד בחילוץ עצמו, הוא מאיים למחוק או להחליף את המידע אם לא יבוצע התשלום.ולפעמים זה קורה גם לאחר קבלת הכסף. זה קרוב יותר לחבלה מאשר סחיטה קלאסית.

כיצד מתפשטת תוכנות כופר

כדי שהתקיפה תצליח, הפושע צריך נקודת כניסה. נוזקות כופר מגיעות לעיתים קרובות כ"נוסע" בתוך מיילים, הורדות או פגיעויות שלא תוקנו..

ספאם זדוני (Malspam)זוהי טקטיקת ירי המוני. התוקף שולח אלפי או מיליוני מיילים עם קבצים מצורפים של מלכודות (PDF, Word, ZIP) או קישורים לאתרים שנפרצו. פתיחת הקובץ או הפעלת פקודות מאקרו מספיקה כדי שהתוכנה הזדונית תוריד ותפעל.

פרסום זדוני (Malvertising)זה מנצל באנרים באתרים לגיטימיים או פרוצים. גישה פשוטה לדף יכולה להפנות את המשתמש באופן שקט לשרת הנשלט על ידי התוקף.שם, ערכת ניצול לרעה מנתחת את הדפדפן, התוספים והמערכת, ומשגרת את ההתקפה על ידי ניצול כל פגיעויות זמינות, לעתים קרובות מבלי שהמשתמש ללחוץ על דבר.

דיוג חנית וציד לווייתניםבניגוד לספאם המוני, פישינג (Spear Phishing) מכוון למטרות ספציפיות מאוד.חברה, מחלקה, מנהל. האימיילים מנוסחים בקפידה, מבוססים על נתונים אמיתיים (לדוגמה, תרשימי ארגון של לינקדאין), ומתחזים לאנשים פרטיים כמו המנכ"ל או מנהל משאבי אנוש. "Whaling" מכוון לתפקידים בכירים, שבהם לחיצה אחת יכולה לפתוח את הדלת לכל הרשת הארגונית.

הנדסה חברתית באופן כלליהתוקפים משיגים מידע מרשתות חברתיות, מאתרי אינטרנט של חברות או מהדלפות קודמות, ו הם משתמשים בו כדי לגרום למסר להיראות לגיטימי ומוכר.לפעמים הם מתחזים לתמיכה טכנית, לבנק, לספק התוכנה או אפילו לעמית לעבודה, מה שמפחית את חשדות המשתמש.

בנוסף, התקפות מודרניות רבות מנצלות פרצות תוכנהשירותים חשופים (כגון RDP עם אבטחה גרועה), סיסמאות חלשות או תוכנה פיראטיתברגע שהיא נמצאת בתוך הרשת, תוכנת הכופר משתלבת עם כלים אחרים כדי לנוע לרוחב, לגנוב אישורים ולאתר את המערכות היקרות ביותר לפני הפעלת ההצפנה.

תוכנות כופר במחשבים, מחשבי מק וטלפונים ניידים

למרות שרוב אירועי התקשורת קשורים ל-Windows, אף פלטפורמה אינה בטוחה לחלוטין.

En Windowsמשטח ההתקפה גדול יותר בשל נתח השוק שלו וכמות תוכנות צד שלישי המותקנות. משפחות כמו CryptoLocker, CryptoWall, Petya, WannaCry, Ryuk, TeslaCrypt ו-Mamba השפיעו רבות, והצפינו קבצים, דיסקים שלמים והפיצו אותם באופן אוטומטי ברשתות; ראה מדריך עותק צל.

En Macהמקרה המתוקשר הראשון היה KeRanger בשנת 2016, אשר חמק כגרסה פרוצה של אפליקציה לגיטימית (Transmission). זה היה מעתיק ברקע, מחכה כמה ימים ואז מתחיל להצפין קבצים.בהמשך הופיעו אחרות, כמו Findzip או MacRansom, וגם תוכנות כופר מזויפות כמו ThiefQuest/EvilQuest שתפקדו בפועל כ"מנגבים", והשמידו נתונים ללא כל כוונה ממשית לפענוח.

En טלפונים של Androidמעל הכל, חוסמי מסך התרבו הם מציגים הודעות הטוענות לפעילות בלתי חוקית ודורשים תשלום כדי לפתוח את המכשיר.הם בדרך כלל מסתתרים ב אפליקציות שהורדו מחנויות רשמיות חיצוניות או באפליקציות ממקור מפוקפק. במקרים רבים, ניתן להסירן על ידי אתחול למצב בטוח והסרת ההתקנה של האפליקציה הזדונית, אך חלק מהגרסאות דורשות איפוס מלא.

מקרים ומשפחות בולטים של תוכנות כופר

במהלך השנים זוהו הדברים הבאים עשרות משפחות עם טקטיקות ומטרות מגוונות. כמה מהידועים ביותר הם:

- רבטוןהוא הפך את מנעולי המסך לפופולריים עם לוגואים של גופי אכיפת חוק לכאורה. הוא הציג כתובת ה-IP, ספק האינטרנט ואפילו תמונה ממצלמת הרשת כדי להפחיד את הקורבן ולדרוש תשלום באמצעות כרטיסים נטענים מראש או שירותים אנונימיים.

- מחסום הצפנהאחד החלוצים הגדולים של הצפנה המונית חזקה. היא יצרה זוגות מפתחות RSA, הצפנתה קבצים באמצעות סיומת, ודרשת ביטקוין.התשתית שלה נוטרלה כאשר רשת הבוטים Gameover Zeus פורקה.

- קריפטווולאבולוציה שלאחר מכן, הופצה באמצעות קמפיינים של פישינג וערכות ניצול לרעה. זה הגיע לגרסאות כמו CryptoWall 3.0 והיה קשור לקבוצות, כביכול ממוצא רוסי.

- TeslaCryptבתחילה התמקד בעולם משחקי הווידאו (הצפנת משחקים ותוכן קשור), אך בסופו של דבר פרש כאשר מפתח הפענוח הראשי דלףזה איפשר לחברות אבטחה ליצור כלים חינמיים לשחזור הקבצים.

- ממבהבמקום להצפין קבצים בודדים, הצפנת הדיסק כולו ברמת האתחול באמצעות DiskCryptorזה יוצר משתמשים ספציפיים, משנה את ה-MBR ומונע מהמערכת לאתחל ללא המפתח.

- WannaCryהמקרה הפרדיגמטי של תולעת קריפטוגרפית. היא ניצלה פגיעות ב-Windows (EternalBlue/MS17-010) והתפשטה אוטומטית.שפגעו בבתי חולים, חברות אנרגיה, תחבורה ואלפי ארגונים ברחבי העולם עד ש"מתג כיבוי" הופעל בטעות.

- Ryukמתמקד בארגונים גדולים, הוא משתמש במפתחות מותאמים אישית לכל קורבן, יכולות תולעת וכלים נוספים כדי לנווט ברשת. הדבר נצפה במתקפות על מנהלים ציבוריים, כלי תקשורת ושירותים חיוניים.

תוכנות כופר כשירות (RaaS): העסק שמאחורי הפשע

אחת הסיבות לעליית תוכנות הכופר היא מודל העסקי שלה. תוכנת כופר כשירות פועלת כמו זיכיון פלילי שבו לכל אחד יש את התפקיד שלו..

המפתחים יוצרים את התוכנה הזדונית ותשתית אינטרנט שבה "שותפים" יכולים הגדר קמפיינים, התאם אישית הודעות כופר, קבע סכומים ונטר סטטיסטיקות (קורבנות נגועים, תשלומים שהתקבלו וכו'). בתמורה, היוצר שומר אחוז מכל כופר.

היו וישנם מספר "מותגים" של RaaS: Cerber, Stampado, Philadelphia, Frozr Locker, Satan, RaasBerry, Atom, Hostman, Shark, GrandCrab, Ako, LockBit ורבים אחרים. חלקם אף מפורסמים בפורומים מחתרתיים עם חוברות, סרטונים ו"תמיכה טכנית" לפושעים פחות מנוסים.

עם הדגם הזה, הסיכון מפוזר וחסם הכניסה נמוך מאודפשוט שלמו עמלה או חלקו ברווחים כדי להפעיל התקפות שאחרת היו דורשות ידע מתקדם בתכנות, קריפטוגרפיה ורשתות.

מה לעשות אם נדבקתם בתוכנת כופר

כאשר צץ פתק הכופר, התגובה האינסטינקטיבית היא בדרך כלל פאניקה.אבל חשוב לפעול בתבונה כדי להגביל את הנזק.

הראשון הוא נתק את המכשיר מהרשת (כבל, Wi-Fi וכו') וכבה מכשירים מחוברים אחרים שעשויים להיות בסיכון, במיוחד אם אתם משתפים קבצים או כונני רשת. זה עוזר להאט את ההתפשטות.

בהמשך, ובכל עת שניתן, התייעצו עם צוות ה-IT שלכם, עם מומחה אבטחת סייבר או עם שירותי סיוע ציבוריים. (בספרד, קו הסיוע 017 של INCIBE מציע תמיכה חינמית וסודיה.) הם יוכלו לנתח את הגרסה, להעריך אפשרויות ולהדריך אותך בצעדים הבאים.

אם יש לכם גיבויים אמינים, הפתרון הבטוח ביותר הוא בדרך כלל לפרמט את המחשבים שנפגעו ו שחזור גיבוייםכל ניסיון "לנקות" ללא התקנה נקייה עלול להשאיר עקבות של תוכנות זדוניות ולאפשר הדבקות חוזרות.

בהיעדר גיבויים, ישנן יוזמות כמו "אין עוד כופר" הם מציעים כלי פענוח בחינם עבור משפחות ידועות מסוימות. הם לא מכסים את כל הווריאנטים או את כל הגרסאות, אך במקרים מסוימים הם מאפשרים לך לשחזר קבצים בחינם.

בכל תרחיש, עליך לדווח על האירוע לרשויותמעבר לכל תמיכה שתקבלו, הנתונים שלכם יסייעו בשיפור מודיעין האיומים ובהעמדה לדין את האחראים.

כיצד למנוע התקפות כופר

האסטרטגיה הטובה ביותר נגד תוכנות כופר היא ברורה: השקיעו במניעה וקבלו את העובדה שבמוקדם או במאוחר יהיו ניסיונות פיגוע.הרעיון הוא למזער את סיכויי ההצלחה ואת ההשפעה אם היא תתרחש.

מבחינה טכנית, מומלץ שמור על מערכות הפעלה, יישומים וקושחה מעודכנים ותיקונים על ידי ניהול תיקוניםקמפיינים רבים מנצלים פגיעויות שעבורן קיימים תיקונים כבר זמן מה. הפעלת עדכונים אוטומטיים, במידת האפשר, מצמצמת מאוד את חלון החשיפה.

זה גם חיוני בעלי פתרונות אבטחה אמינים (אנטי-תוכנות זדוניות, אנטי-כופרות, אנטי-ניצול, אנטי-ספאם) במחשבים אישיים, שרתים ומכשירים ניידים. מוצר טוב יכול לזהות התנהגות הצפנה המונית אופיינית ולעצור את התהליך לפני שהוא משפיע על המערכת כולה. ראה השוואות של פתרונות אבטחה אמינים לעסקים.

מדד קריטי נוסף הוא הטמע מדיניות גיבוי חזקהבאופן אידיאלי, כדאי לשלב גיבויים בענן (עם הצפנה ואימות רב-גורמי) עם עותקים לא מקוונים בכוננים חיצוניים או שרתי NASיש לנתק פיזית קלטות או אמצעי אחסון אחרים כאשר אינם בשימוש. זה מונע גם מתוכנות כופר להצפין גיבויים.

בתחום הארגוני, הכשרת משתמשים ומודעות הם המפתחהסבר ברור מהו פישינג, כיצד לזהות מיילים חשודים, מדוע אסור להפעיל פקודות מאקרו שלא לצורך או להוריד קבצים מצורפים בלתי צפויים עושה הבדל גדול. כלים כמו סימולציות פישינג עוזרים לחזק את שיטות העבודה המומלצות הללו. למידע נוסף על הכשרה ומודעות.

כמה הנחיות בסיסיות שמפחיתות משמעותית את הסיכון הן:

- אל תפתח קבצים מצורפים משולחים לא ידועים או בלתי צפויים., גם אם נראה שהם מגיעים מאנשי קשר מהימנים, מבלי לאמת תחילה דרך ערוץ אחר.

- רחף עם העכבר מעל הקישורים כדי לראות את כתובת האתר האמיתית ואם אינך בטוח, הקלד את הכתובת ידנית בדפדפן שלך במקום ללחוץ.

- הימנעו מגלישה או הורדת תוכנות מאתרים ממקור מפוקפקבמיוחד כשהם מציעים תוכנות "חינמיות" שבדרך כלל בתשלום.

- צמצום השימוש בתוכנה פיראטית, מכיוון שהוא מגיע לעתים קרובות עם קוד זדוני מוטמע.

בחברות, יתר על כן, מומלץ ליישם את עקרון ההרשאות הנמוכות ביותר, לפלח רשתות ולהגן על שירותים חשופים (כגון RDP) באמצעות VPN ואימות רב-גורמי.ולהקים תוכנית תגובה לאירועים הכוללת מה לעשות ספציפית במקרה של מתקפת כופר.

כמות המתקפות, התשלומים של מיליוני דולרים והיצירתיות של הכנופיות מבהירים ש תוכנות כופר ימשיכו להוות איום חוזר בשנים הבאות.שמירה על מערכות מעודכנות, ביצוע גיבויים, שימוש בפתרונות אבטחה רציניים ומעל הכל, טיפוח תרבות טובה של היגיינת סייבר בבית ובחברה הם עמודי התווך שעושים את ההבדל בין פחד מבוקר לאסון גדול שמשתק לחלוטין את הפעילות.

כותב נלהב על עולם הבתים והטכנולוגיה בכלל. אני אוהב לחלוק את הידע שלי באמצעות כתיבה, וזה מה שאעשה בבלוג הזה, אראה לכם את כל הדברים הכי מעניינים על גאדג'טים, תוכנה, חומרה, טרנדים טכנולוגיים ועוד. המטרה שלי היא לעזור לך לנווט בעולם הדיגיטלי בצורה פשוטה ומשעשעת.