- La crittografia locale prima del caricamento sul cloud offre il massimo controllo sulle chiavi e riduce l'impatto di guasti o attacchi sui servizi di archiviazione.

- La crittografia fornita dal fornitore (sia in transito che a riposo) protegge bene l'infrastruttura, ma non è sempre a conoscenza zero e spesso lascia copie in chiaro sui dispositivi degli utenti.

- I servizi end-to-end (E2EE) e a conoscenza zero offrono una maggiore privacy, sebbene la loro implementazione sia complessa e siano già state rilevate vulnerabilità in diversi provider popolari.

- La strategia migliore solitamente combina crittografia locale, servizi crittografati e buone pratiche per le password, autenticazione a due fattori (2FA) e protezione antimalware, adattate alla sensibilità dei dati e al livello di collaborazione richiesto.

Archiviare documenti, foto e dati sensibili nel cloud è ormai una pratica comune.Questo vale sia per i singoli individui che per le aziende. Ma man mano che carichiamo più informazioni, crescono anche i dubbi: è davvero un bene? crittografare i file locali Prima di caricarli, dovremmo fidarci della crittografia fornita dal provider di archiviazione cloud? La risposta non è così ovvia come sembra.

Perché la crittografia è fondamentale quando si parla di cloud

Per qualsiasi responsabile IT o utente che gestisce informazioni sensibili, la protezione dei dati non è più un'opzione, ma una necessità.Senza alcun tipo di crittografia avanzataI file sono esposti a fughe di notizie, multe per mancato rispetto delle normative, spionaggio industriale o semplicemente ad accessi non autorizzati.

La crittografia dei dati nel cloud ha due scopi principali: proteggere la riservatezza e ridurre l'impatto di un attacco.Se un malintenzionato riesce a penetrare in un server o a intercettare le comunicazioni, l'obiettivo è impedirgli di leggere qualsiasi informazione utile, poiché tutto è crittografato con algoritmi robusti come AES o RSA e con una corretta gestione delle chiavi.

Negli ambienti aziendali, la crittografia è anche un requisito diretto delle normative quali RGPDHIPAA e altri quadri normativi in materia di conformitàMolti fornitori di servizi cloud (Microsoft, Google, ecc.) implementano la crittografia dei dati in transito utilizzando TLS o IPsec e dei dati a riposo utilizzando sistemi come BitLocker, DM-Crypt o Azure Storage Service Encryption. Inoltre, integrano moduli crittografici certificati FIPS 140-2 e si avvalgono di validazioni esterne da parte di revisori di terze parti.

Oltre ai principali fornitori, i servizi di archiviazione crittografata specializzati che promettono la crittografia end-to-end (E2EE) e la crittografia a conoscenza zero stanno diventando sempre più comuni.L'idea è semplice: i file vengono crittografati sul tuo dispositivo prima di essere caricati sul cloud, le chiavi sono sconosciute al fornitore e nessuno, nemmeno il servizio stesso, può visualizzare i tuoi contenuti. In teoria, è l'equivalente di ciò che fanno Signal o [non chiaro - forse "Signal" o "Signal"]. WhatsApp con i messaggi.

Il problema è che "utilizzare AES-256" o menzionare la crittografia post-quantistica nel marketing non garantisce una sicurezza reale.Ciò che fa la differenza non è solo l'algoritmo, ma il modo in cui l'intero protocollo viene implementato: gestione delle chiavi, scambio sicuro, protezione contro i server dannosi, controlli di accesso, registri di controllo e gestione della collaborazione su documenti crittografati.

Vantaggi dell'utilizzo dei servizi di archiviazione cloud

Prima di entrare nel dettaglio della crittografia locale rispetto alla crittografia cloud, è utile ricordare perché il cloud è così attraente.Non si tratta solo di paura e rischio: esistono validissime ragioni per cui quasi tutti hanno finito per utilizzare un qualche tipo di servizio cloud.

Uno dei principali vantaggi è il backup dei file.. Avere un eseguire il backup Oltre ai dispositivi, proteggiti da furti, guasti al disco, incendi o semplice disattenzione. Se perdi il tuo portatile, i tuoi documenti rimarranno al sicuro nel cloud.

Un altro enorme vantaggio è la disponibilità: puoi accedere ai tuoi file ovunque, in qualsiasi momento e da quasi qualsiasi dispositivo.Non importa se stai usando il cellulare, il portatile di qualcun altro o il computer fisso dell'ufficio: accedi al tuo account e troverai i tuoi file.

Vi è inoltre un chiaro impatto sui costi e sulla manutenzione.Molti servizi cloud offrono piani gratuiti con spazio di archiviazione limitato e piani a pagamento piuttosto convenienti per espandere la capacità. Inoltre, il fornitore è responsabile dell'hardware, dei backup ridondanti e degli aggiornamenti della piattaforma.

Il cloud semplifica notevolmente la collaborazione.Più persone possono lavorare sugli stessi documenti, condividere cartelle, commentare, rivedere e coordinarsi senza inviare versioni tramite e-mail. Questo si verifica in suite come Microsoft 365, Google Workspace o piattaforme specifiche come pCloud, MEGA e simili.

Infine, i servizi cloud vengono costantemente aggiornati, sia in termini di funzionalità che di patch di sicurezza.L'utente viene risparmiato dalla seccatura di configurare i server, installare patch del sistema operativo o preoccuparsi della disponibilità 24 ore su 24, 7 giorni su 7. Tuttavia, tutto ciò non elimina la necessità di una buona strategia di crittografia.

Crittografia lato fornitore: cosa comporta realmente

I grandi fornitori di servizi cloud aziendali, come Microsoft, Google e aziende simili, offrono la crittografia "di base" nei loro servizi.Ciò in genere include la crittografia in transito (TLS, IPsec) tra i data center e i dispositivi degli utenti, e la crittografia dei dati a riposo sui dischi utilizzando tecnologie come BitLocker o DM-Crypt.

Nell'ecosistema Microsoft, ad esempio, i dati provenienti da Exchange Online, SharePoint, OneDrive, Teams o Windows 365 vengono crittografati con una combinazione di BitLocker, Distributed Key Manager (DKM) e crittografia del servizio Microsoft 365.Inoltre, è possibile utilizzare chiavi gestite dal cliente tramite Azure Key Vault (Chiave cliente), offrendo all'azienda un maggiore controllo sulle chiavi.

Questo modello si estende anche a servizi come Azure Virtual Network, dove può essere utilizzato IPsec per crittografare il traffico tra la rete aziendale e le macchine virtualiNell'ambito della posta elettronica, strumenti come Microsoft Purview Message Encryption consentono di inviare messaggi crittografati a qualsiasi destinatario.

La gestione delle chiavi è un punto critico, ed è per questo che molti moduli crittografici utilizzati da questi fornitori sono certificati secondo lo standard FIPS 140-2.Le procedure per la generazione, l'archiviazione, la rotazione e la revoca delle chiavi sono soggette a verifiche esterne e sono documentate su portali affidabili per i clienti aziendali.

Questa crittografia lato servizio offre una protezione molto elevata contro l'accesso non autorizzato all'infrastruttura del provider.Se qualcuno ruba dischi rigidi fisici, intercetta il traffico tra data center o tenta di sfruttare vulnerabilità interne, si imbatterà in dati crittografati che, in pratica, sono inutilizzabili senza le chiavi appropriate.

Tuttavia, questo modello presenta una limitazione fondamentale: il fornitore di solito possiede la capacità tecnica per decrittografare i dati.Anche con rigidi controlli di accesso, registri e conformità normativa, la crittografia non è a conoscenza zero; il servizio gestisce le chiavi e pertanto rimane una componente affidabile del modello di sicurezza.

Crittografia end-to-end e a conoscenza zero

La crittografia end-to-end (E2EE) e la crittografia a conoscenza zero vanno oltre il modello tradizionaleL'idea è che i dati vengano crittografati sul dispositivo, viaggino crittografati e vengano archiviati crittografati, senza che il fornitore possa mai accedere al contenuto. Per esempi e modifiche in questo ambito, vedere crittografia end-to-end.

In uno schema a conoscenza zero, l'utente mantiene una chiave principale distinta dalla password di accesso.Questa chiave non viene mai inviata al provider in chiaro e viene utilizzata per crittografare i file e, talvolta, la struttura delle cartelle e i metadati stessi. Molti servizi offrono anche una chiave di ripristino, che consente di riattivare l'accesso in caso di smarrimento della chiave principale.

La conseguenza diretta è che, se dimentichi la password principale e la password di recupero, perderai irrimediabilmente l'accesso all'account.Il fornitore non può aiutarti perché, per sua stessa natura, non possiede le informazioni necessarie per decrittografare i dati. Questa è un'arma a doppio taglio: massima privacy, ma anche massima responsabilità per l'utente.

La crittografia end-to-end protegge anche i trasferimenti: ogni fase, dal caricamento del file al download o alla condivisione, è protetta dalla crittografia.In caso di furto del dispositivo, le persone non autorizzate non potranno visualizzarne il contenuto senza la chiave, a condizione che il dispositivo sia adeguatamente protetto (lucchetto, PIN, dati biometrici) e che venga utilizzato un buon sistema di crittografia locale.

Servizi come pCloud, NordLocker, MEGA e altri hanno reso popolare questo modello, o qualcosa di molto simile.pCloud consente di aggiungere un modulo di crittografia a conoscenza zero come extra; NordLocker funziona quasi come un software di crittografia con spazio di archiviazione cloud collegato; MEGA offre la crittografia a conoscenza zero di serie sia nei piani gratuiti che in quelli a pagamento.

Il problema è che implementare correttamente la crittografia end-to-end (E2EE) è incredibilmente complesso.I ricercatori del gruppo di crittografia applicata dell'ETH di Zurigo hanno analizzato diversi servizi che si presumevano crittografati end-to-end (Sync.com, pCloud, Icedrive, Seafile, Tresorit, MEGA, Nextcloud) e hanno scoperto gravi difetti di implementazione che consentivano la manipolazione dei file, il degrado del protocollo o, in alcuni casi, persino la decrittazione dei dati.

I punti deboli della crittografia cloud: oltre il marketing

Uno degli errori più frequenti è quello di concentrarsi sulla robustezza della crittografia "nel cloud" e dimenticare l'anello debole: i dispositivi degli utenti.Molti servizi basati su dischi virtuali o sincronizzatori mantengono una copia decrittografata dei file sul computer locale.

In questi modelli di disco virtuale, ogni file esiste in almeno due posizioni: crittografato nel cloud e localmente in testo non crittografato.Se un'azienda ha otto utenti che sincronizzano la stessa cartella, possono esserci nove punti di archiviazione: uno molto sicuro sul server e almeno otto copie non crittografate su tutti i computer, inclusi i portatili.

Ciò chiarisce che, anche se il fornitore si vanta di crittografia post-quantistica o di algoritmi "inespugnabili", il rischio reale spesso risiede negli estremi.Malware che ruba informazioni, ransomware o persino un semplice furto fisico di un computer portatile possono esporre tutti i file sincronizzati, indipendentemente dal livello di crittografia del server.

Studi condotti dall'ETH di Zurigo hanno inoltre dimostrato che, anche utilizzando algoritmi robusti come AES o RSA, le implementazioni possono introdurre vulnerabilità significative.Ad esempio, in alcuni servizi era possibile iniettare file compromettenti, manipolare i metadati o ripristinare le chiavi per decrittografare i dati tramite un server compromesso.

Nel caso di Sync.com, un server malevolo potrebbe aggiungere cartelle, rinominare file e sfruttare la funzione di condivisione per ottenere le chiavi di decrittazione incluse nei link.pCloud consentiva a un malintenzionato di eliminare frammenti di file o decrittografare i file scaricati dopo una compromissione del server; Seafile presentava un problema di degrado del protocollo che facilitava gli attacchi di forza bruta alle password.

Icedrive, Tresorit, Nextcloud e MEGA hanno inoltre mostrato specifiche debolezze nella gestione di frammenti, metadati o chiavi.In alcuni casi, come per Nextcloud e MEGA, sono state introdotte modifiche significative per mitigarle (nuovo approccio E2EE, controlli lato client); in altri, i fornitori hanno reagito più o meno rapidamente o hanno considerato gli attacchi come "teorici".

Correggere questi difetti non è banaleSpesso, il semplice aggiornamento delle app o del server non è sufficiente: è necessario crittografare nuovamente tutti i file degli utenti con un nuovo schema di crittografia, il che comporta un enorme costo computazionale e richiede la collaborazione attiva di ciascun client. Per questo motivo, alcune correzioni richiedono anni per essere implementate o vengono realizzate in fasi.

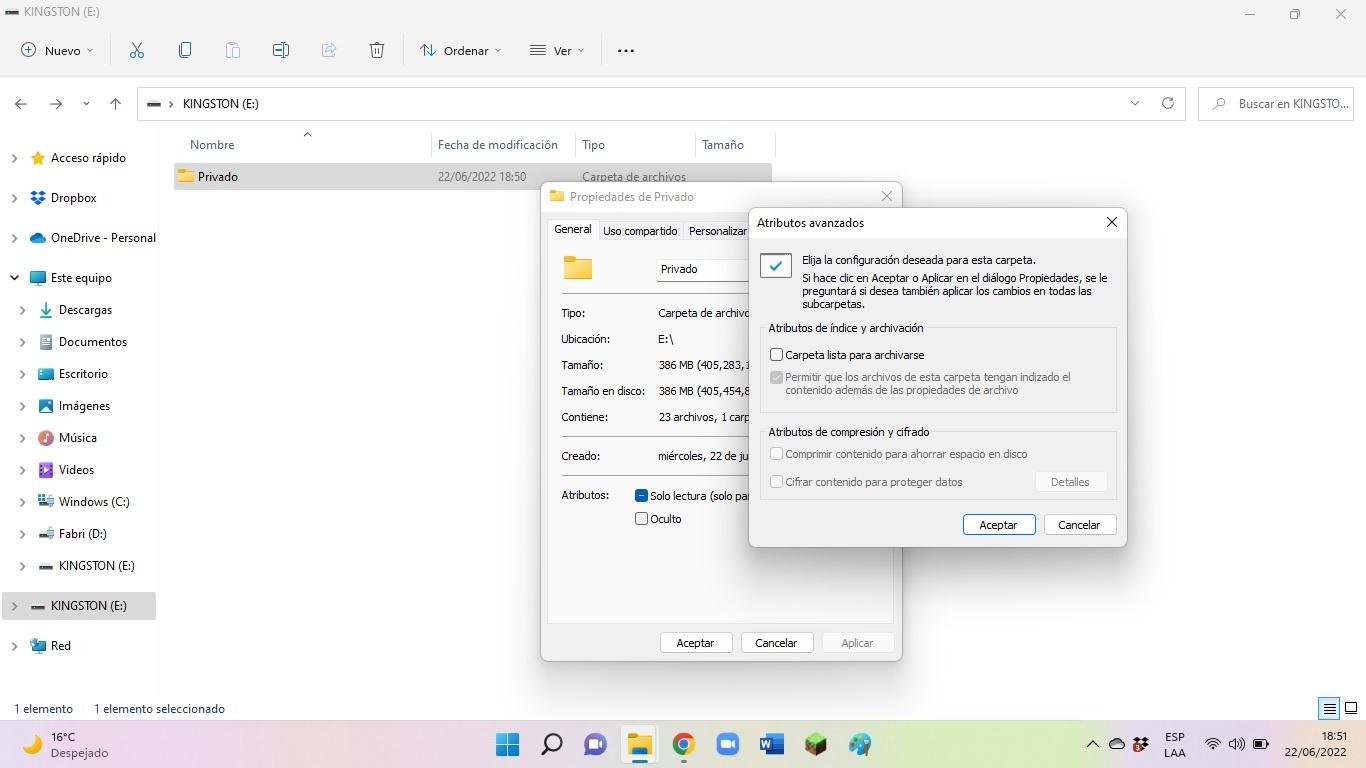

Crittografare in locale e poi caricare sul cloud: come funziona e cosa offre.

Una strategia molto efficace per riprendere il controllo consiste nel crittografare i file localmente prima di caricarli sul cloud standard.In questo modo, puoi continuare a utilizzare servizi come Dropbox, OneDrive, Google Drive o simili, ma il fornitore memorizzerà solo dati crittografati che non è in grado di interpretare.

Il metodo tipico prevede la creazione di un contenitore o "cassaforte" crittografato sul computer e la sincronizzazione di tale file o cartella con il cloud.Strumenti come Cryptomator o VeraCrypt ne sono ottimi esempi: sono gratuiti, open source nel caso di Cryptomator e multipiattaforma.

Il processo con Cryptomator, ad esempio, si basa sulla generazione di un archivio crittografato protetto da una password complessa.All'interno di questa cassaforte virtuale, potrai archiviare foto, documenti o video che desideri proteggere. L'applicazione crea un'unità virtuale temporanea: finché è sbloccata, puoi lavorare con i tuoi file come se fossero una chiavetta USB; quando la blocchi, tutto ciò che rimane visibile è un insieme di dati crittografati, incomprensibili a qualsiasi altra applicazione.

Il punto fondamentale è che il file o la cartella crittografati e sincronizzati con il cloud non devono mai essere manipolati direttamente al di fuori dell'applicazione di crittografia.Il fornitore di servizi cloud visualizza solo i blocchi crittografati; anche in caso di attacco o accesso non autorizzato, l'aggressore non sarà in grado di leggere il contenuto senza la password corretta.

Questo approccio presenta diversi vantaggi evidenti rispetto al semplice affidamento alla crittografia del fornitore.Innanzitutto, gestisci la chiave; in secondo luogo, il modello è indipendente dal servizio e puoi cambiare piattaforma senza modificare lo schema di crittografia; in terzo luogo, riduci l'impatto di potenziali guasti nell'implementazione E2EE del provider, perché la tua prima linea di difesa è locale.

La parte più complessa è la gestione delle password e delle chiavi.Se perdi la password della tua cassaforte Cryptomator o VeraCrypt, non c'è modo di recuperarla. La cosa più sensata da fare è utilizzare un gestore di password, generare password lunghe e univoche e, se disponibile, conservare in un luogo sicuro una chiave di recupero aggiuntiva.

Alternative senza sincronizzazione permanente: il caso di Dataprius

Un altro modo per aggirare il problema delle copie decrittografate sui computer è quello di utilizzare servizi che non dipendono da una sincronizzazione costante.Dataprius è un esempio di piattaforma che opta per un modello senza disco virtuale di default.

In Dataprius, la sincronizzazione è facoltativa e limitata a determinate cartelle, solo quando è realmente necessaria.La differenza principale rispetto ai sincronizzatori tradizionali è che l'applicazione consente la modifica diretta dei file archiviati nel cloud senza doverli conservare in modo permanente sul computer.

Immaginate una cartella contenente documenti altamente riservati.Anziché replicarlo su tutti i computer, è possibile accedervi tramite l'applicazione Dataprius, fare doppio clic sul file, modificarlo e, al momento del salvataggio, il sistema si occupa di decrittografarlo temporaneamente, consentendo di lavorarci, per poi eliminarlo definitivamente dal computer locale, senza lasciare traccia.

Questo approccio riduce drasticamente la superficie di attacco sui dispositivi degli utenti.Se un malware ruba i file locali o un utente malintenzionato prende il controllo di un laptop, non troverà una cartella completa sincronizzata con tutti i documenti in chiaro, perché questi non vengono salvati in modo permanente. Per la protezione degli endpoint, valuta soluzioni come confronti tra software antimalware.

Tuttavia, quando è necessaria una collaborazione più intensa o il lavoro offline, è possibile attivare la sincronizzazione in cartelle specifiche.Il punto fondamentale è che questo modello cessi di essere quello predefinito e che le aree più sensibili vengano gestite con la modifica diretta sul cloud crittografato.

Servizi di archiviazione crittografata: pCloud, NordLocker, MEGA e altri.

Oltre all'utilizzo della crittografia locale o di piattaforme senza sincronizzazione, è in costante aumento l'offerta di servizi di archiviazione cloud che offrono già la crittografia "di serie".È qui che entrano in gioco soluzioni come pCloud, NordLocker, MEGA e molte altre.

pCloud è una piattaforma versatile con buone velocità e piani flessibili, che consente di aggiungere un modulo di crittografia a conoscenza zero come componente aggiuntivo a pagamento.Offre spazio di archiviazione da 500 GB a 10 TB e un piano gratuito di circa 10 GB, con funzionalità quali un lettore multimediale integrato, la gestione delle versioni dei file e la sincronizzazione automatica su più dispositivi.

NordLocker funziona quasi come un software di crittografia con archiviazione cloud associata.Offre la crittografia a conoscenza zero anche nel piano gratuito (limitato a 3 GB) e piani a pagamento convenienti, con opzioni fino a 2 TB. Utilizza AES-256 in combinazione con xChaCha20-Poly1305 e Ed25519 per le firme digitali e vanta una rigorosa politica di non conservazione dei log sotto la giurisdizione panamense.

MEGA, dal canto suo, è nota per offrire fin da subito 20 GB di spazio di archiviazione gratuito e la crittografia a conoscenza zero.Fornisce all'utente chiavi master e di ripristino, utilizza AES-256 e aggiunge funzionalità interessanti come la chat integrata con chiamate vocali e video, l'autenticazione a due fattori e una cronologia dettagliata delle sessioni.

In termini di prezzo, MEGA è uno dei più costosi in questo gruppo, con piani base da circa 400 GB e limiti di trasferimento generosi.NordLocker e pCloud sono generalmente più economici per 2 TB di spazio di archiviazione, e pCloud si distingue per le offerte occasionali molto competitive sui piani a lungo termine.

Nella scelta di uno di questi servizi, è consigliabile considerare diversi criteri: vera crittografia a conoscenza zero, velocità di trasferimento, facilità d'uso, flessibilità del piano e rapporto qualità-prezzo.Anche l'interfaccia è importante: pCloud si concentra su app complete su tutte le piattaforme, NordLocker su un'interfaccia drag-and-drop molto semplice e MEGA su un sito web intuitivo e app per dispositivi mobili. Presta attenzione a Velocità di trasferimento e gli strumenti di migrazione tra i servizi.

EKM in cloud e chiavi esterne: maggiore controllo per le aziende

Nel mondo aziendale, oltre alla crittografia dei dati a riposo e in transito, il controllo diretto sulle chiavi sta assumendo un'importanza sempre maggiore.Google Cloud, ad esempio, offre Cloud External Key Manager (Cloud EKM), che consente di proteggere i dati nel cloud utilizzando chiavi ospitate su un sistema di terze parti compatibile.

Con Cloud EKM, le chiavi rimangono in un gestore esterno e vengono utilizzate solo tramite chiamate controllate.Ciò garantisce una chiara tracciabilità delle chiavi, un controllo degli accessi più granulare e un'amministrazione centralizzata, risultando utile in ambienti con requisiti di conformità molto rigorosi, dove non ci si aspetta che il fornitore di servizi cloud abbia il controllo assoluto sulla crittografia.

Questo modello è combinato con la crittografia gestita dal cliente (CMEK) nei servizi Google Cloud.In pratica, l'organizzazione può decidere chi utilizza le chiavi per crittografare i dati a riposo, quando e come, e registrare tutte le operazioni per successive verifiche.

Come decidere: crittografare localmente o affidarsi al provider?

Non esiste un'unica strategia valida per tutti, quindi la decisione dipende da un'attenta valutazione della propria situazione.Prima di optare per un approccio piuttosto che un altro, è opportuno analizzare diversi fattori.

La prima cosa è la sensibilità dei datiSe si tratta di documenti legali, cartelle cliniche, informazioni finanziarie dettagliate o dati altamente personali, il livello di protezione richiesto dovrebbe essere molto più elevato rispetto al caso in cui si conservino semplici foto dell'ultimo viaggio o appunti delle lezioni.

Anche il volume delle informazioni archiviate e la facilità di migrazione giocano un ruolo importante.Se si possiedono già diversi terabyte distribuiti su diversi servizi cloud, cambiare piattaforma o spostare tutto in un container crittografato può richiedere tempo e pianificazione.

L'importanza della collaborazione è un altro punto chiaveSe hai bisogno di co-editing in tempo reale, di un utilizzo intensivo di link condivisi o dell'integrazione con strumenti di ufficio online, uno schema di crittografia puramente locale può complicare notevolmente i flussi di lavoro.

Per i dati altamente critici che richiedono poca collaborazione, l'opzione più affidabile è solitamente quella di crittografarli localmente e caricare sul cloud solo le versioni crittografate.Questo può essere fatto con file contenitore (VeraCrypt, Cryptomator) o anche con file compressi protetti da una password complessa per scambi occasionali.

Se cerchi un equilibrio tra praticità e sicurezza, e il volume dei dati non è enorme, potrebbe essere opportuno optare per servizi E2EE che hanno ottenuto buoni risultati negli audit.Tresorit, ad esempio, ha ottenuto risultati relativamente buoni nell'analisi dell'ETH di Zurigo e ha annunciato piani per migliorare ulteriormente il suo sistema. MEGA e Nextcloud hanno introdotto modifiche significative ai loro sistemi di crittografia in seguito ai risultati dell'analisi.

Quando nessuna di queste soluzioni si adatta perfettamente, la combinazione è solitamente l'approccio più realistico.Ad esempio: utilizzare la crittografia locale per le informazioni più sensibili, un servizio E2EE per progetti condivisi altamente sensibili e un provider cloud standard per i dati meno critici.

Le migliori pratiche per rafforzare la sicurezza dei dati nel cloud

Qualunque sia l'approccio scelto, esistono una serie di raccomandazioni che contribuiscono a rafforzare la sicurezza a 360 gradi.Nessuna tecnologia di crittografia può compensare pratiche di base scorrette.

Innanzitutto, utilizza sempre password complesse e univoche per ogni servizio.Combina lettere maiuscole e minuscole, numeri e simboli, di lunghezza ragionevole, e usa un gestore di password per non doverle memorizzare tutte.

Abilita l'autenticazione a due fattori (2FA) su tutti i provider di servizi cloud e i servizi di crittografia che la supportano.Si tratta di un'ulteriore barriera molto efficace contro il furto di credenziali, sia tramite phishing che attraverso violazioni di dati su larga scala.

Mantieni sempre aggiornate le applicazioni client e il sistema operativo.Molti attacchi sfruttano vulnerabilità già corrette, quindi smettere di applicare le patch significa dare un vantaggio agli aggressori. Questo vale per i software di crittografia, le app di sincronizzazione e i browser.

Controlla periodicamente il contenuto del tuo spazio di archiviazione cloud ed elimina i dati obsoleti o non necessari.Meno materiale sensibile hai esposto, meglio è. Controlla anche le cartelle condivise, i link pubblici e l'accesso concesso a terzi.

Non dimenticate che l'attacco più probabile rimarrà comunque il furto diretto di informazioni dal vostro computer o telefono cellulare.Una buona crittografia cloud non sostituisce una solida protezione antimalware o pratiche di navigazione sicure. È fondamentale combinare entrambe.

Infine, documentate la vostra strategia di crittografia, soprattutto in ambienti aziendali.Definisci cosa viene crittografato localmente, cosa viene caricato crittografato, quali servizi esterni vengono utilizzati, chi gestisce le chiavi e come viene eseguito il ripristino di emergenza. L'improvvisazione raramente funziona bene quando si tratta di sicurezza.

La scelta tra crittografare localmente e caricare sul cloud o utilizzare direttamente un servizio di archiviazione con crittografia integrata non è, in realtà, una situazione del tipo "tutto o niente".Comprendendo il funzionamento della crittografia dei fornitori, della crittografia end-to-end, dei modelli basati sulla sincronizzazione e degli strumenti di crittografia locali, è possibile progettare una combinazione che si adatti perfettamente ai rischi, al modo di lavorare e alle reali esigenze di collaborazione, senza rinunciare alla comodità del cloud o a un controllo efficace sui dati più sensibili.

Scrittore appassionato del mondo dei byte e della tecnologia in generale. Adoro condividere le mie conoscenze attraverso la scrittura, ed è quello che farò in questo blog, mostrarti tutte le cose più interessanti su gadget, software, hardware, tendenze tecnologiche e altro ancora. Il mio obiettivo è aiutarti a navigare nel mondo digitale in modo semplice e divertente.