- Burp Suite bertindak sebagai proksi antara browser dan server untuk mencegat, menganalisis, dan memodifikasi lalu lintas HTTP/HTTPS.

- Alat ini mengintegrasikan modul-modul seperti Proxy, Target, Intruder, Repeater, dan Scanner untuk mencakup seluruh siklus analitik web.

- Penggunaannya harus selalu diizinkan dan beretika, didukung oleh laboratorium, metodologi OWASP, dan sumber daya pelatihan.

- Ekstensi dan konfigurasi tingkat lanjut memungkinkan Burp Suite untuk diadaptasi ke berbagai lingkungan dan kebutuhan pengujian penetrasi.

Jika Anda terjun langsung ke dunia Pengujian penetrasi web dan keamanan siberCepat atau lambat, Anda akan menemukan Burp Suite. Alat ini telah menjadi pendamping favorit bagi analis, pemburu bug bounty, dan administrator yang ingin benar-benar menguji keamanan aplikasi web mereka.

Sepanjang panduan ini Anda akan melihat Apa itu Burp Suite, untuk apa digunakan, bagaimana cara menginstalnya, mengkonfigurasinya, dan bagaimana cara menggunakan modul-modul utamanya? (proxy, penyusup, repeater, scanner, dll.) dengan contoh-contoh umum seperti serangan brute force, injeksi SQL, atau serangan XSS. Semuanya dengan pendekatan praktis, saran etis, dan referensi ke sumber daya untuk pembelajaran lebih lanjut secara mandiri.

Apa itu Burp Suite dan untuk apa digunakan?

Burp Suite adalah sebuah rangkaian alat keamanan aplikasi web Dikembangkan oleh PortSwigger dan ditulis dalam Java, alat ini dirancang untuk bekerja di antara browser Anda dan aplikasi target, memungkinkan Anda untuk mencegat, memeriksa, memodifikasi, dan memutar ulang permintaan dan respons HTTP/HTTPS.

Alat ini tersedia dalam dua varian utama: Komunitas Burp Suite (gratis) y Burp Suite Professional (berbayar)Versi gratisnya sudah lebih dari cukup untuk belajar, berlatih, dan melakukan banyak pengujian manual, sementara versi Pro menambahkan pemindai kerentanan tingkat lanjut, otomatisasi yang lebih baik, dan fitur-fitur bermanfaat untuk pekerjaan pengujian penetrasi profesional.

Dengan Burp Suite, Anda dapat mencakup hampir seluruh siklus hidup analitik web: mulai dari penemuan rute dan parameter, melalui analisis lalu lintas, hingga Eksploitasi kerentanan seperti XSS, injeksi SQL, atau kelemahan otentikasi.Itulah mengapa alat ini dianggap sebagai semacam "pisau Swiss Army" di dunia pentester.

Salah satu kunci keberhasilannya adalah karena menggabungkan modul-modul seperti Proxy, Repeater, Intruder, Scanner, Sequencer, Decoder, Comparer dan ExtenderMasing-masing dari mereka menyerang titik yang berbeda dalam analisis keamanan, tetapi semuanya terintegrasi satu sama lain dan berbagi informasi, memungkinkan pekerjaan yang sangat lancar.

Versi, kompatibilitas, dan unduhan

Burp Suite kompatibel dengan yang utama Sistem operasi desktop: Windows, macOS, dan LinuxProgram ini didistribusikan dalam format yang dapat dieksekusi atau sebagai file JAR (Java), jadi Anda perlu menginstal Java untuk menjalankannya dalam skenario tertentu, terutama jika Anda menggunakan versi JAR.

Pada distribusi yang berorientasi pada keamanan seperti Kali LinuxBurp Suite biasanya sudah terinstal sebelumnya, jadi Anda hanya perlu mencarinya di menu aplikasi atau menjalankannya dari terminal. Ini sangat menyederhanakan proses saat Anda menyiapkan lab pengujian penetrasi.

Jika Anda menggunakan sistem lain, Anda dapat mengunduh Burp Suite Community langsung dari sini. Situs web resmi PortSwiggerDi sana Anda akan menemukan penginstal yang sesuai untuk sistem operasi Anda dan, jika nanti Anda ingin meningkatkan ke versi Pro, Anda juga memiliki opsi pembelian dan pengunduhan.

Setelah diunduh, proses instalasinya cukup sederhana: ikuti panduan, terima lisensi, dan biarkan opsi default kecuali Anda ingin mengubah jalur instalasi. Setelah selesai, Anda akan memiliki pintasan untuk membuka alat tersebut kapan pun Anda membutuhkannya.

Cara menjalankan Burp Suite

Pada sistem Linux, terutama jika Burp Suite disertakan dalam distribusi, program tersebut biasanya terletak di /usr/bin/burpsuite atau melalui jalur yang serupa. Dalam kasus ini, Anda dapat menjalankan alat tersebut dari terminal menggunakan perintah berbasis Java.

Contoh umum eksekusi manual menggunakan file JAR adalah sebagai berikut: java -jar /usr/bin/burpsuitePerintah ini memberi tahu Java untuk memuat JAR Burp dan menjalankan aplikasi, jadi penting agar Anda telah menginstal Java dengan benar dan menambahkannya ke PATH Anda.

Di Windows dan macOS, cara paling umum untuk memulai Burp Suite adalah dengan mengklik dua kali pada pintasan yang dibuat oleh penginstal atau pada file yang dapat dieksekusi itu sendiri. Di kedua sistem tersebut, saat memulai, Anda akan melihat jendela awal tempat Anda dapat membuat proyek baru, membuka proyek yang sudah ada, atau bekerja dalam mode sementara.

Saat pertama kali Anda membukanya, Anda mungkin akan menyadari bahwa dibutuhkan sedikit waktu untuk melakukan inisialisasi, karena memuat semua modul dari paket tersebutSetelah masuk, antarmuka diatur berdasarkan tab yang mengelompokkan berbagai fungsi, sehingga memudahkan perpindahan antara proxy, Target, Intruder, Repeater, dan alat-alat lainnya.

Mengonfigurasi proxy di Burp Suite dan browser Anda

Inti dari alur kerja Burp Suite adalah... server proxy internalProxy ini bertindak sebagai perantara antara browser Anda dan aplikasi web target, memungkinkan browser untuk menangkap setiap permintaan dan respons HTTP/HTTPS untuk dianalisis atau dimodifikasi sebelum mencapai tujuannya.

Untuk memeriksa pengaturan proxy di Burp, buka tab tersebut. Proksi → OpsiDi sana Anda akan melihat bagian "Proxy Listeners" di mana listener aktif biasanya akan muncul di alamat tersebut. 127.0.0.1 dan pelabuhan 8080, yang merupakan port default yang paling umum digunakan.

Langkah selanjutnya adalah mengkonfigurasi browser Anda untuk mengirimkan lalu lintasnya melalui proxy tersebut. Di Firefox, misalnya, Anda dapat membuka opsi jaringan dan pengaturan proxy (pada versi lama: Preferensi → Lanjutan → Jaringan → Pengaturan) dan pilih opsi konfigurasi proxy manual.

Di layar tersebut, masukkan alamat di kolom “HTTP Proxy”. 127.0.0.1 dan pelabuhan 8080Centang kotak yang menunjukkan untuk menggunakan "proxy yang sama untuk semua protokol." Simpan perubahannya, dan mulai saat itu, semua lalu lintas browser akan melewati Burp, selama proxy berjalan.

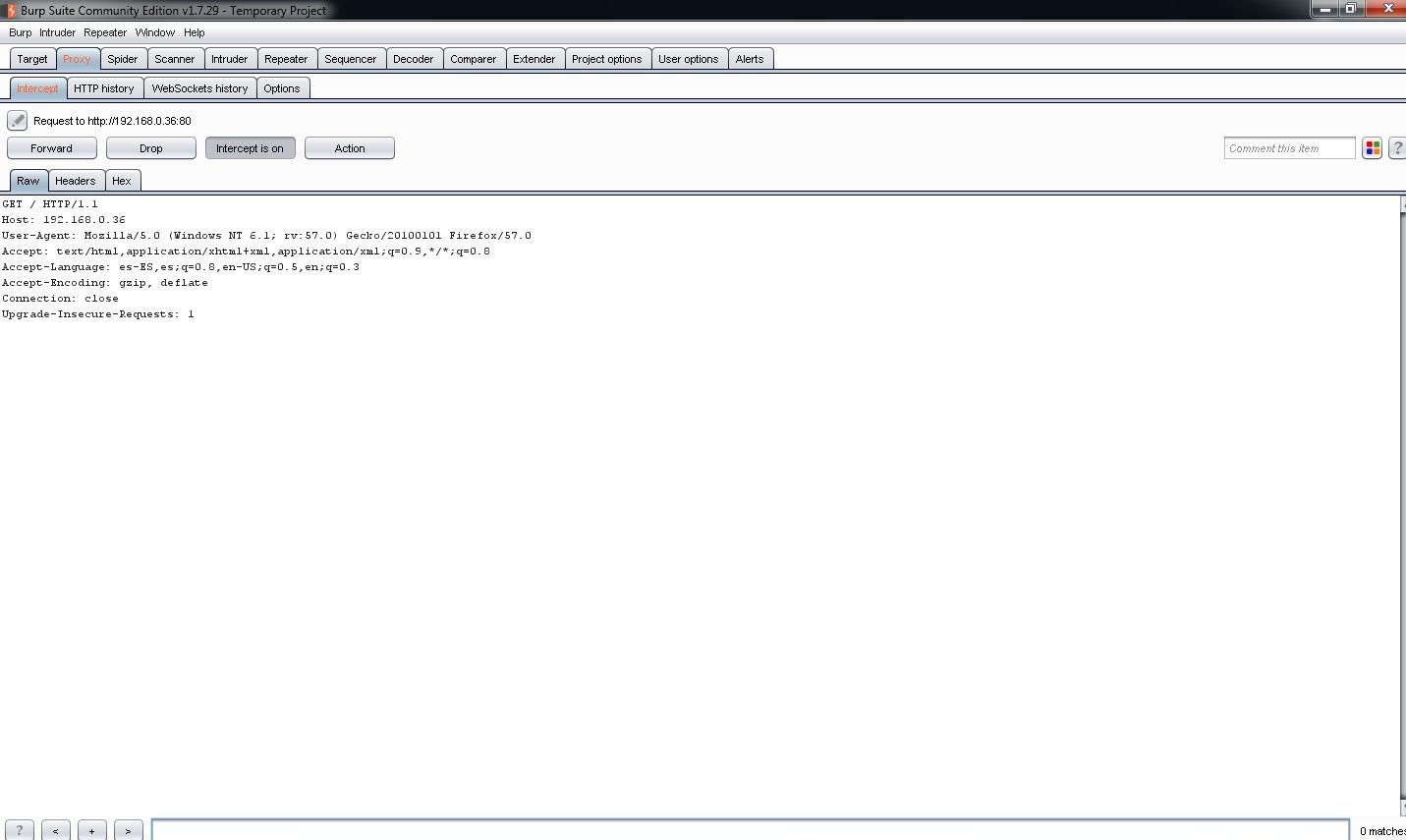

Untuk memastikan semuanya berfungsi, kembali ke Burp Suite dan buka tab tersebut. Proksi → IntersepPastikan tombol menampilkan status “Intercept aktif”; jika “nonaktif”, klik untuk mengaktifkannya. Sekarang, saat Anda menavigasi ke halaman mana pun, Anda akan melihat permintaan muncul di jendela intersep, yang menunjukkan bahwa lingkungan telah dikonfigurasi dengan benar.

Mencegat, memeriksa, dan memodifikasi lalu lintas HTTP/HTTPS

Dengan proxy yang sekarang aktif, Burp Suite akan mulai mencegat semua permintaan yang dikirimkan browser Anda ke server. Ini memungkinkan Anda untuk menghentikan setiap permintaan, meninjaunya secara detail, dan memutuskan apakah akan membiarkannya apa adanya, memodifikasinya, atau membuangnya.

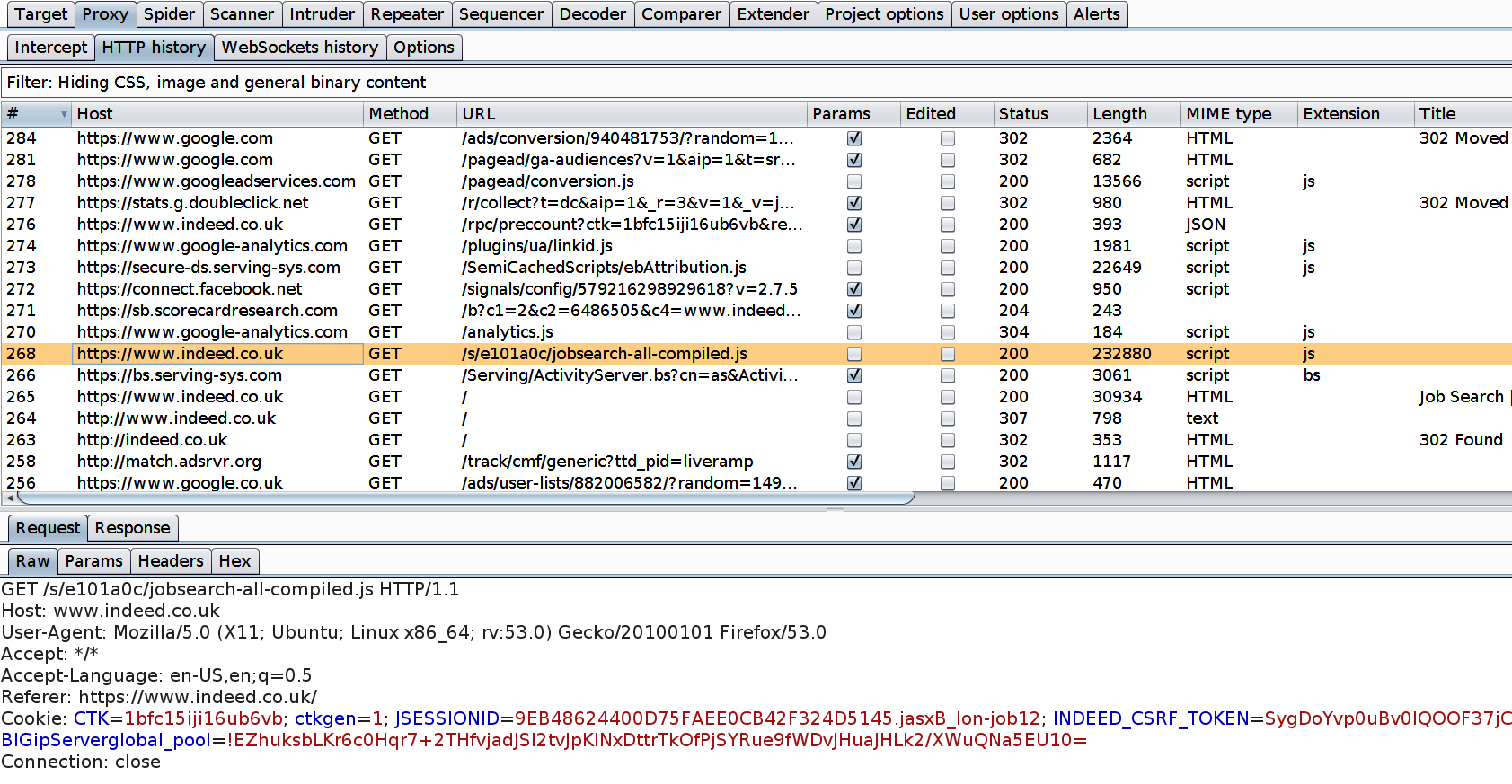

Saat permintaan ditahan di tab MencegatAnda dapat memeriksa header, parameter, cookie, dan isi permintaan. Demikian pula, ketika Anda menerima respons server, Anda dapat menganalisis kontennya dalam berbagai format (mentah, rapi, dirender, dll.) untuk memahami bagaimana aplikasi tersebut berperilaku.

Salah satu keunggulan utama Burp adalah tidak hanya memungkinkan Anda untuk menonton, tetapi juga edit bagian mana pun dari permintaan tersebut secara langsungAnda dapat menambahkan parameter tambahan, mengubah nilai, memanipulasi cookie sesi, atau memodifikasi isi formulir sebelum mengirimkannya ke server untuk melihat bagaimana aplikasi bereaksi.

Kemampuan ini sangat penting untuk melakukan pengujian seperti XSS, injeksi SQL, bypass validasi sisi klien, dan pemeriksaan kontrol akses. Banyak kerentanan hanya terungkap ketika Anda mengirimkan permintaan yang sedikit diubah, dan Burp Suite menyediakan lingkungan yang nyaman untuk menguji variasi secara sistematis.

Jika Anda tidak ingin terus menghentikan setiap permintaan, Anda dapat bergantian antara “Intercept aktif” dan “Intercept nonaktif” Tergantung pada apa yang Anda lakukan. Anda juga dapat menentukan aturan untuk mengecualikan lalu lintas tertentu (misalnya, sumber daya statis atau domain pihak ketiga) dan hanya memfokuskan perhatian pada aplikasi target.

Komponen utama Burp Suite

Selain proxy, Burp Suite menyertakan serangkaian modul yang mencakup berbagai fase analisis keamanan. Meskipun antarmuka mungkin tampak membingungkan pada awalnya, setiap tab memiliki tujuan yang cukup jelas, dan dengan sedikit latihan, Anda akan melihat bahwa modul-modul tersebut saling melengkapi dengan sangat baik.

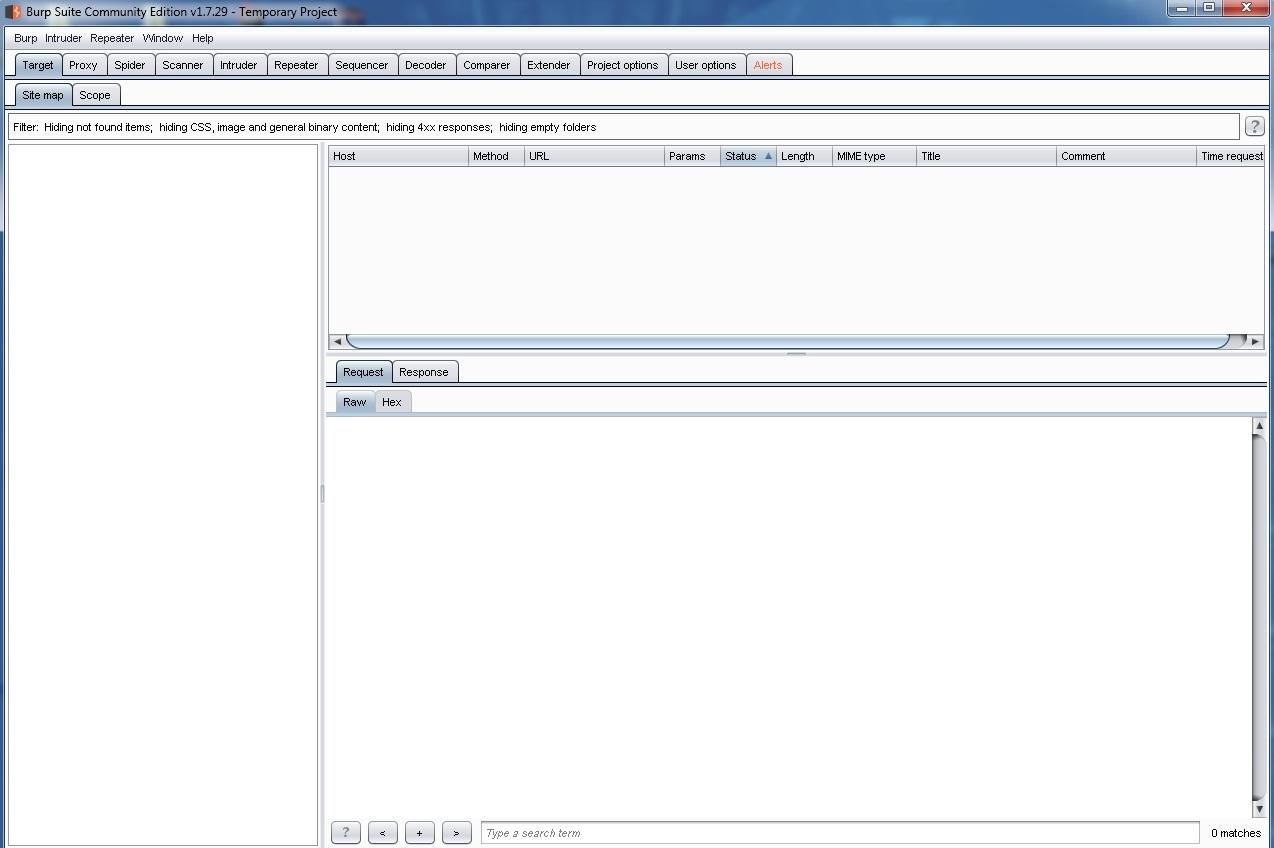

Komponen target Ini menunjukkan kepada Anda peta situs lengkap dari aplikasi web yang sedang Anda audit. Saat Anda menavigasi dengan proxy aktif, Burp merekam semua rute, parameter, dan sumber daya yang terdeteksi, membantu Anda lebih memahami potensi serangan.

dengan Pengacau Anda dapat mengotomatiskan pengiriman banyak permintaan berdasarkan pola tertentu, yang ideal untuk serangan brute-force, enumerasi pengguna, pengujian parameter fuzzing, atau pengujian injeksi di mana Anda perlu menguji banyak beban berbeda secara semi-otomatis.

Modul Pengulang Ini sangat cocok untuk melakukan pengujian manual yang lebih detail. Anda dapat mengambil permintaan tertentu, memodifikasinya sebanyak yang Anda inginkan, dan mengirimkannya kembali ke server, serta melihat secara real-time bagaimana respons berubah. Ini adalah alat penting untuk menyempurnakan eksploitasi kerentanan.

Pada versi Profesional, Pemindai bersendawa Fitur ini menambahkan kemampuan untuk melakukan pemindaian kerentanan otomatis pada satu atau lebih target. Fitur ini mendeteksi masalah umum seperti XSS, SQLi, kegagalan otentikasi, konfigurasi yang tidak aman, dan sejumlah masalah keamanan web lainnya yang sudah dikenal.

Modul berguna lainnya: Sequencer, Decoder, Comparer, dan Extender

Selain alat-alat dasar, Burp Suite menyertakan modul lain yang membantu untuk menggali lebih dalam ke dalam kualitas keamanan aplikasiMeskipun terkadang kurang digunakan pada tahap awal, ada baiknya mengetahuinya untuk memahami kapan hal tersebut dapat membuat perbedaan.

Komponen pengurutan Fokusnya adalah menganalisis keacakan token dan nilai-nilai seperti pengidentifikasi sesi, token CSRF, atau kunci sementara. Jika nilai-nilai ini tidak cukup sulit diprediksi, penyerang dapat menebak atau memanipulasinya, sehingga menimbulkan masalah keamanan yang serius.

dengan Decoder Anda dapat mengenkode dan mendekode data dalam berbagai format: URL, Base64, heksadesimal, dan lainnya. Ini sangat berguna ketika Anda menemukan parameter yang tampaknya terenkripsi atau terenkode dan ingin memahami apa yang ada di baliknya, atau ketika Anda perlu membuat muatan berbahaya dalam format tertentu.

Modul membandingkan Fitur ini memungkinkan Anda membandingkan dua permintaan atau dua respons dengan mudah untuk mengidentifikasi perbedaan yang relevan. Misalnya, fitur ini dapat membantu Anda melihat dengan tepat perubahan apa yang terjadi antara login yang gagal dan yang berhasil, atau bagaimana aplikasi merespons berbagai variasi parameter yang sama.

Akhirnya, extender Hal ini membuka peluang untuk memperluas kemampuan Burp Suite melalui ekstensi, yang sebagian besar dikembangkan oleh komunitas. Melalui BApp Store, Anda dapat menambahkan plugin yang mengintegrasikan alat eksternal (seperti Nmap), mengotomatiskan tugas berulang, atau menggabungkan teknik serangan baru yang selaras dengan metodologi seperti OWASP.

Langkah praktis pertama: mencegat, memetakan, dan memindai.

Setelah browser Anda terhubung melalui proxy dan Anda memahami struktur dasar alat tersebut, Anda dapat memulai alur kerja pengujian penetrasi web yang umum. Titik awal yang biasa adalah... Jelajahi aplikasi sementara Burp merekam semuanya di peta..

Dari tab targetAnda akan melihat bagaimana "peta situs" dari domain yang Anda analisis dibangun. Anda dapat memperluas rute, melihat parameter setiap permintaan, dan memprioritaskan area aplikasi mana yang paling penting dari sudut pandang keamanan.

Pada tahap ini, Anda dapat memanfaatkan kesempatan untuk mengirim permintaan tertentu langsung ke modul seperti Repeater atau Intruder, menggunakan opsi klik kanan. Integrasi cepat antar tab ini adalah salah satu hal yang membuat bekerja dengan Burp begitu nyaman.

Jika Anda memiliki versi Profesional, Anda dapat memilih sekumpulan rute atau seluruh domain dan menjalankannya. Pemindai bersendawaPemindai akan mulai menguji pola serangan yang dikenal dan akan menampilkan daftar potensi kerentanan yang diklasifikasikan berdasarkan tingkat keparahan, dengan bukti terperinci dan saran mitigasi.

Meskipun pemindai otomatis dapat mengalami banyak masalah, tetap penting untuk menggabungkannya dengan pengujian manual didukung oleh Repeater dan IntruderBanyak kerentanan kompleks atau masalah logika bisnis tidak terdeteksi secara otomatis, dan di situlah penilaian Anda sebagai auditor berperan.

Contoh praktis: serangan brute force, XSS, dan SQL Injection.

Salah satu penggunaan Burp Suite yang paling umum adalah untuk melancarkan serangan. serangan brute force terhadap formulir otentikasiTentu saja, selalu dengan otorisasi sebelumnya. Alur kerja biasanya terdiri dari menangkap permintaan login dengan proxy, mengirimkannya ke Intruder, dan menentukan posisi parameter yang ingin Anda otomatiskan (nama pengguna, kata sandi, atau keduanya).

Di Intruder, Anda memilih jenis serangan (misalnya, serangan kamus atau serangan gabungan), mengunggah daftar nama pengguna atau kata sandi potensial, dan meluncurkan kampanye. Respons server kemudian diurutkan, memungkinkan Anda untuk mengidentifikasi pola yang mengungkapkan login yang berhasil, penguncian akun, atau pesan kesalahan yang membocorkan informasi.

Sendawa juga sering digunakan untuk mencari Kerentanan Cross-Site Scripting (XSS)Anda menangkap permintaan dengan parameter yang tercermin di halaman, mengirimkannya ke Repeater, dan mulai menyuntikkan payload XSS dasar atau yang lebih canggih. Dengan mengamati bagaimana halaman merespons, Anda dapat menentukan apakah input pengguna difilter dengan benar atau tidak.

Dalam kasus injeksi SQL, pendekatannya serupa. Anda mengeksploitasi formulir atau parameter dalam URL yang tampaknya berinteraksi dengan basis data, dan melalui Repeater dan Intruder Anda menguji beban SQLi tipikal untuk melihat apakah terjadi kesalahan mesin basis data, perubahan logika, atau penyaringan yang tidak memadai.

Di banyak laboratorium, seperti Metasploitable2Aplikasi yang rentan digunakan justru untuk melatih jenis serangan ini dengan Burp Suite. Di lingkungan yang terkontrol ini, Anda dapat bersikap agresif dan menguji teknik yang akan membutuhkan kehati-hatian yang jauh lebih besar di sistem produksi.

Seri, metodologi, dan analisis lanjutan dengan OWASP

Saat mempelajari Burp Suite lebih dalam, biasanya kita akan mengikuti langkah-langkah berikut. serangkaian tutorial yang menguraikan alat tersebut dalam beberapa bagianDimulai dari dasar-dasar dan berlanjut ke penggunaan yang lebih canggih, seri ini biasanya mencakup setiap tab dan, selanjutnya, mengandalkan metodologi analisis keamanan web yang diakui.

Beberapa skema yang sangat komprehensif mencakup segala hal mulai dari pengenalan proxy, pembuatan peta situs, perayapan dan pemindaian kerentanan, hingga penanganan sertifikat digital, penggunaan Burp melalui Tor, menyimpan dan mengambil proyek, serta alat pendukung untuk fase "keterlibatan".

Bagian lainnya berfokus pada aspek yang lebih spesifik seperti Alat pencocokan dan penggantian, modifikasi HTML secara langsung, pengkodean dan dekode., pengelolaan riwayat permintaan, perbandingan peta situs dan pembuatan laporan audit keamanan siap untuk dikirim ke pelanggan.

Selain itu, seringkali kita juga menemukan bagian khusus yang membahas metodologi. OWASP untuk analisis aplikasi webMateri ini mencakup topik-topik seperti penemuan direktori dan file tersembunyi, injeksi SQL, hilangnya otentikasi dan manajemen sesi, XSS, referensi objek yang tidak aman, konfigurasi yang tidak aman, pengungkapan informasi sensitif, CSRF, dan pengalihan terbuka.

Pada tahap yang lebih lanjut, topik-topik seperti penggunaan Cookie Jar, ekstensi Burp, penyimpanan otomatis, dan peningkatan stabilitas. Selama pengujian penetrasi yang panjang, integrasi dengan alat seperti Nmap melalui parser khusus, eksploitasi kerentanan tertentu (misalnya, ShellShock) dan melewati pembatasan unggahan file, dan lain sebagainya.

Integrasi dengan lingkungan dan ekstensi lain

Salah satu keunggulan Burp Suite adalah kemampuannya untuk terintegrasi dengan lingkungan dan alat lainDari tab Perluas, Anda dapat menginstal ekstensi yang memperluas fungsionalitas dasar dan mengotomatiskan bagian-bagian dari alur kerja.

Sebagai contoh, dimungkinkan untuk bekerja dengan plugin yang menghubungkan Burp dengan Nmap melalui parser yang mengimpor hasil pemindaian, memungkinkan rujukan silang informasi port dan layanan terbuka dengan analisis lapisan web yang terperinci.

Terdapat juga konfigurasi populer untuk mencegat lalu lintas aplikasi seluler Android, misalnya dengan menggabungkan Burp Suite dengan Genymotion (emulator Android). Dalam skenario tersebut, Anda mengkonfigurasi perangkat virtual untuk menggunakan proxy Burp dan menginstal sertifikat CA pada sistem, mirip dengan apa yang akan Anda lakukan dengan browser desktop.

La konfigurasi plugin Burp Suite memungkinkan Anda untuk menyesuaikan alat ini dengan gaya kerja Anda: mulai dari mengotomatiskan deteksi pola kerentanan tertentu hingga menghasilkan laporan khusus atau menjalankan aturan manipulasi lalu lintas tingkat lanjut.

Seiring bertambahnya pengalaman, Anda kemungkinan akan memiliki kombinasi ekstensi dan pengaturan sendiri yang sesuai dengan metodologi Anda dan jenis aplikasi yang paling sering Anda analisis.

Pertimbangan hukum dan etika, serta tempat untuk mempelajari lebih lanjut.

Burp Suite sangatlah ampuh, dan justru karena alasan itulah, sangat penting untuk memiliki pemahaman yang sangat jelas tentangnya. implikasi hukum dan etika dari penggunaannya. Menguji situs web yang bukan milik Anda, atau yang tidak Anda miliki izin eksplisitnya, dapat membuat Anda mendapat masalah serius, baik secara hukum maupun profesional.

Sebelum melakukan pengujian keamanan apa pun, pastikan Anda memiliki izin tertulis dari pemilik sistemJika Anda baru memulai, hal paling bijaksana yang harus dilakukan adalah berlatih hanya di lingkungan laboratorium, pada mesin yang rentan yang dirancang untuk pelatihan, atau pada aplikasi yang Anda kendalikan sendiri.

Di bidang keamanan siber, kita sering berbicara tentang etika peretasGunakan pengetahuan Anda untuk meningkatkan keamanan, laporkan kerentanan secara bertanggung jawab, dan hindari tindakan apa pun yang dapat membahayakan pihak ketiga atau mengungkap informasi sensitif tanpa persetujuan.

Untuk mempelajari Burp Suite secara mendalam, Anda memiliki banyak sumber daya yang dapat Anda manfaatkan: Dokumentasi resmi PortSwiggerPlatform praktis seperti Hack The Box, TryHackMe atau PentesterLab, kursus online di situs seperti Udemy atau saluran YouTube khusus, serta buku dan blog yang berfokus pada pengujian penetrasi web.

Dengan menggabungkan teori ini dengan berjam-jam latihan di laboratorium seperti Metasploitable2 atau aplikasi yang rentan, Anda dapat menguasai setiap tab Burp Suite dan benar-benar memahami bagaimana aplikasi web berperilaku dalam menghadapi serangan nyata, menjadikan alat ini salah satu sekutu utama Anda dalam audit apa pun.

Menguasai Burp Suite membutuhkan waktu, tetapi begitu Anda memahami alur kerjanya—proxy, pemetaan, analisis, otomatisasi dengan Intruder, eksploitasi dengan Repeater, dan dukungan ekstensi—maka platform ini menjadi sangat lengkap untuk mengevaluasi keamanan aplikasi web, asalkan Anda menggunakannya dengan bijak, dengan otorisasi, dan mengandalkan metodologi yang solid seperti pedoman OWASP dan di lingkungan praktik yang aman.

Penulis yang bersemangat tentang dunia byte dan teknologi secara umum. Saya suka berbagi ilmu melalui tulisan, dan itulah yang akan saya lakukan di blog ini, menunjukkan kepada Anda semua hal paling menarik tentang gadget, perangkat lunak, perangkat keras, tren teknologi, dan banyak lagi. Tujuan saya adalah membantu Anda menavigasi dunia digital dengan cara yang sederhana dan menghibur.