- Windows Server 2025 memperkuat kredensial, Active Directory, SMB, dan jaringan secara default, dengan mengandalkan VBS, Credential Guard, dan standar keamanan yang telah direvisi.

- Peningkatan pada Hyper-V, penyimpanan ReFS, Dev Drive, dan GPU-P memungkinkan dukungan untuk beban kerja yang membutuhkan performa tinggi, AI, dan skenario hybrid yang kompleks.

- Azure Arc, SDN, dan SMB melalui QUIC mengintegrasikan server dengan cloud dan memfasilitasi model Zero Trust serta akses aman untuk kerja jarak jauh dan lingkungan terdistribusi.

- Pengujian penetrasi menunjukkan bahwa banyak jalur pendakian klasik gagal, tetapi keselamatan tetap bergantung pada pengaturan yang cermat dan praktik yang baik.

Windows Server 2025 hadir dengan peningkatan keamanan yang sangat signifikan.Manajemen identitas, kinerja, dan kemampuan cloud hibrida. Ini bukan sekadar pembaruan bertahap: Microsoft telah menangani hampir setiap lapisan sistem, dari kernel hingga Active Directory, termasuk SMB, Hyper-V, penyimpanan, dan kebijakan pengerasan yang telah dikonfigurasi sebelumnya. Jika Anda mengelola infrastruktur on-premises atau hibrida, ada baiknya memahami apa yang telah berubah dan bagaimana memanfaatkannya.

Secara paralel, Windows Server 2025 memperkuat banyak vektor serangan klasik sejak dari pabrik.Kredensial yang tersimpan di memori, protokol yang tidak aman, enkripsi yang ketinggalan zaman, dan layanan yang terekspos tanpa pengawasan adalah beberapa masalah yang dibahas. Buku ini juga memperkenalkan alat-alat baru untuk administrasi jarak jauh, otomatisasi, dan pengamatan yang, dikombinasikan dengan praktik terbaik, memungkinkan Anda membangun arsitektur yang mendekati model Zero Trust tanpa harus pusing setiap hari.

Pengalaman desktop dan lingkungan server dasar

Meskipun kita berbicara tentang sistem yang berorientasi pada server, lapisan pengalaman pengguna juga berubah.Setelah masuk ke Windows Server 2025 untuk pertama kalinya, Anda akan menemukan desktop yang sangat selaras dengan gaya visual Windows 11, dengan antarmuka yang dimodernisasi, Task Manager yang didesain ulang dengan material Mica, dan pengalaman keseluruhan yang lebih baik.

Peningkatan di tempat juga menjadi lebih fleksibel.Anda dapat langsung beralih ke Windows Server 2025 dari Windows Server 2012 R2 dan versi yang lebih baru, memungkinkan hingga empat kali lompatan versi dalam satu operasi. Ini sangat menyederhanakan migrasi lingkungan lama yang belum siap untuk ditingkatkan ke versi 2016, 2019, atau 2022.

Kemampuan konektivitas terintegrasi diperluas.Server kini menyertakan layanan LAN nirkabel sebagai standar; Anda hanya perlu mengaktifkan layanan tersebut dengan net start wlansvc untuk menyediakan Wi-Fi, dan menambahkan dukungan Bluetooth untuk mouse, keyboard, headphone, dan perangkat lain, yang berguna di laboratorium, POC (Proof of Concept), atau lingkungan fisik yang bukan merupakan "pusat data".

Di antara berbagai perangkat untuk administrator, kehadiran Windows Terminal dan WinGet sangat menonjol.Ini diinstal secara default. Terminal memungkinkan Anda untuk bekerja dengan beberapa shell (PowerShell, CMD, SSH) dalam tab, sementara WinGet menyediakan pengelola paket baris perintah yang sangat nyaman untuk menginstal, memperbarui, dan memelihara alat di server, termasuk alat inspeksi proses seperti... Menggunakan Process Hacker di Windows.

Integrasi dengan layanan dan akun juga diperkuat.Dari Pengaturan > Akun > Email dan akun, Anda dapat menambahkan Microsoft Entra ID (sebelumnya Azure AD), akun Microsoft, dan akun profesional atau pendidikan, mempertahankan tautan domain klasik sebagai pilar utama tetapi membuka pintu untuk skenario hibrida yang lebih banyak.

Keamanan berlapis dan pengerasan bawaan

Fokus utama Windows Server 2025 adalah pada keamanan yang mendalam.Microsoft memperketat pengaturan default, menerbitkan pembaruan dasar keamanan secara berkala, dan menambahkan teknologi baru untuk melindungi kredensial, komunikasi, dan layanan yang rentan, dengan fokus khusus pada serangan ransomware dan peningkatan hak akses.

Standar keamanan yang diperbarui dan kebijakan yang disempurnakan.

Standar keamanan resmi untuk Windows Server 2025 (v2506 dan yang lebih baru) ditinjau lebih sering. untuk beradaptasi dengan ancaman baru dan umpan balik komunitas. Di antara penyesuaian yang paling relevan adalah perubahan pada hak akses masuk jarak jauh dan audit tingkat lanjut.

Microsoft memodifikasi kebijakan SeDenyRemoteInteractiveLogonRight Untuk menggunakan SID S-1-5-114 (akun lokal yang juga administrator) alih-alih SID generik S-1-5-113 (semua akun lokal). Ini menjaga akses RDP ke akun lokal dengan hak akses tinggi tetap terblokir, tetapi memberikan ruang bagi akun lokal tanpa peran admin yang dapat digunakan dalam skenario dukungan atau pemulihan ketika domain tidak tersedia.

Grup Tamu juga ditambahkan ke kebijakan "Tolak login menggunakan Layanan Desktop Jarak Jauh".Jadi, meskipun akun Tamu diaktifkan secara tidak sengaja, akun tersebut tetap tidak akan dapat mengakses melalui RDP. Ini adalah lapisan pertahanan tambahan terhadap konfigurasi yang salah atau GPO lama.

Beberapa arahan historis dihapus dari pedoman dasar karena sudah usang atau tidak relevan.Sebagai contoh, kebijakan “Autentikasi WDigest (menonaktifkan mungkin memerlukan KB2871997)” dihapus karena WDigest sendiri tidak lagi menyimpan kata sandi dalam teks biasa di versi terbaru, dan “Izinkan Ruang Kerja Windows Ink” dihapus karena tidak berlaku untuk server, sehingga mengurangi gangguan dan waktu pemrosesan GPO.

Bersamaan dengan itu, visibilitas ditingkatkan dengan opsi audit baru.Audit “perubahan kebijakan otorisasi (Berhasil)” diaktifkan pada Pengontrol Domain dan Server Anggota untuk mencatat modifikasi penting pada hak pengguna dan kebijakan keamanan, dan pengambilan baris perintah diaktifkan untuk peristiwa pembuatan proses, yang sangat meningkatkan kemampuan deteksi di SIEM dan EDR, seperti yang dijelaskan dalam audit keamanan dengan auditpol dan wevtutil.

Keamanan berbasis virtualisasi, Credential Guard, dan LSA yang terlindungi.

Keamanan berbasis virtualisasi (VBS) semakin mapan sebagai salah satu pilar pengerasan keamanan modern.Teknologi ini memanfaatkan virtualisasi perangkat keras untuk menciptakan lingkungan terisolasi yang melindungi komponen-komponen penting dari sistem operasi itu sendiri, sehingga secara drastis menghambat pencurian kredensial dan serangan manipulasi memori.

Credential Guard kini diaktifkan secara default pada perangkat yang memenuhi syarat.Fitur ini memindahkan rahasia NTLM, tiket Kerberos TGT, dan kredensial Credential Manager ke lingkungan VBS terpisah, sehingga bahkan penyerang dengan hak akses administrator lokal pun tidak dapat membacanya di memori menggunakan alat seperti Mimikatz.

Untuk memastikan status perlindungan ini, Anda dapat menggunakan PowerShell. dengan konsultasi kepada kelas. Win32_DeviceGuard, meninjau nilai-nilai dari SecurityServicesConfigured y SecurityServicesRunningdan verifikasi isolasi LSA dengan memeriksa nilainya RunAsPPL di dalam registri. Nilai 1 menunjukkan bahwa LSASS berjalan sebagai Proses Terlindungi (PPL).

Garis dasar ini juga menyoroti peran dua kebijakan yang terkait erat dengan blokade UEFI.Mengaktifkan VBS (Device Guard) dan mengkonfigurasi LSA sebagai proses yang dilindungi adalah langkah-langkah keamanan utama. Jika dikombinasikan dengan Secure Boot, TPM 2.0, dan firmware yang mengunci variabel UEFI, perlindungan ini menjadi sangat sulit untuk dinonaktifkan, bahkan oleh administrator lokal. Namun, disarankan untuk memvalidasi kompatibilitas perangkat keras dan merencanakan dengan cermat, karena membalikkan langkah-langkah ini tidak selalu mudah. Untuk pemahaman yang lebih baik tentang konsep yang terkait dengan VBS dan isolasi sistem fisik, dokumentasi tentang [topik hilang dalam teks asli] sangat membantu. isolasi inti.

Active Directory yang lebih tangguh dan lebih mudah diskalakan.

Active Directory menerima salah satu perubahan tampilan terbesar dalam beberapa tahun terakhir., baik dari segi performa maupun keamanan kriptografi dan perilaku default terhadap klien dan pengontrol lama.

Pertama, diperkenalkan opsi ukuran halaman basis data 32k. Untuk AD DS dan AD LDS. Hingga saat ini, basis data ESE bekerja dengan halaman 8k, yang membatasi ukuran objek dan atribut multi-nilai. Dengan halaman 32k, atribut multi-nilai dapat tumbuh sekitar 2,6 kali lebih besar, dan beberapa kendala skalabilitas historis dapat diatasi. Migrasi ini mengharuskan semua pengendali domain di forest untuk mendukung format baru ini.

Skema Active Directory juga sedang diperluas dengan file LDF baru. (sch89.ldf, sch90.ldf, sch91.ldf dan padanannya di AD LDS MS-ADAM-Upgrade3.ldf), menambahkan kelas dan atribut untuk fungsi keamanan dan manajemen baru. Selain itu, fungsi perbaikan objek juga disertakan (fixupObjectState) untuk mengembalikan atribut penting seperti SamAccountType u ObjectCategory pada benda yang rusak.

Keamanan kata sandi akun tim sedang diperkuat.Akun mesin sekarang menerima kata sandi acak secara default, dan Pengontrol Domain 2025 memblokir penggunaan kata sandi umum yang sesuai dengan nama akun. GPO baru, "Pengontrol Domain: Tolak pengaturan kata sandi default akun mesin," memungkinkan Anda untuk mengelola perilaku ini, dan alat seperti ADAC, ADUC, atau perintah net computer y dsmod Mereka menghormati kebijakan baru ini.

Berbagai aspek kriptografi dan protokol diperkuat, terutama pada Kerberos dan LDAP.RC4 dinonaktifkan di TGT, dan kunci registrasi lama tidak lagi digunakan. SupportedEncryptionTypes Untuk mendukung Group Policy Objects (GPO), PKINIT diperbarui untuk mendukung algoritma yang lebih modern, dan dukungan TLS 1.3 diperkenalkan di LDAP. Selain itu, enkripsi diperlukan untuk operasi dengan atribut sensitif, dan penandatanganan (penyegelan) LDAP diberlakukan secara default dalam implementasi baru.

Peningkatan operasional mencakup dukungan NUMA, penghitung kinerja baru, dan kontrol replikasi tingkat lanjut.AD DS kini dapat memanfaatkan semua grup prosesor di luar 64 core, menggabungkan penghitung khusus untuk DC Locator, pencarian LSA (nama/SID) dan klien LDAP, serta memungkinkan peningkatan prioritas replikasi dengan mitra tertentu untuk skenario spesifik.

Akun Layanan Terkelola yang Didelegasikan (dMSA) dan LAPS yang Ditingkatkan

Salah satu perkembangan baru utama dalam manajemen identitas layanan adalah Akun Layanan Terkelola yang Didelegasikan (Delegated Managed Service Accounts/dMSA).Jenis akun baru ini memungkinkan Anda untuk memigrasikan akun layanan tradisional ke identitas dengan kunci yang sepenuhnya diacak dan dikelola secara otomatis, tanpa mengubah aplikasi secara drastis. Kata sandi asli dinonaktifkan, mengurangi potensi serangan dan memungkinkan delegasi administratif yang lebih terperinci.

Solusi LAPS Windows terintegrasi juga mengalami lompatan signifikan ke depan. Di Windows Server 2025, LAPS menghasilkan dan merotasi kata sandi unik untuk setiap administrator lokal, menyimpannya dengan aman di AD atau Microsoft Entry ID, tetapi sekarang menambahkan fitur seperti manajemen akun lokal otomatis baru, deteksi pengembalian citra menggunakan atribut. msLAPS-CurrentPasswordVersion dan dukungan untuk kata sandi yang mudah dibaca manusia. Makan Permen Karamel Lezat.

Kompleksitas kata sandi baru yang "lebih mudah dibaca" diperkenalkan. (nilai 5 dalam PasswordComplexityIni mengecualikan karakter yang mudah membingungkan seperti I/O/Q/l/0/1 dan simbol tertentu, menjaga kekokohan sekaligus mengurangi kesalahan pengetikan. Add-on ADUC menyertakan tab LAPS yang lebih baik dengan font yang lebih mudah dibaca untuk menampilkan kata sandi.

Selain itu, LAPS mengintegrasikan tindakan pasca-otentikasi (PAA) baru., seperti opsi “Reset kata sandi, keluar dari akun yang dikelola, dan hentikan semua proses yang tersisa”, yang tidak hanya keluar dari akun yang dikelola setelah reset, tetapi juga mencantumkan dan menghentikan semua proses yang masih berjalan di bawah identitas tersebut, dengan peristiwa log yang diperluas untuk memfasilitasi audit.

Keamanan data untuk UKM: QUIC, enkripsi, penandatanganan, dan mitigasi serangan brute-force.

Protokol SMB adalah area kunci lain yang menerima penguatan keamanan yang signifikan., baik pada tingkat transportasi maupun dalam hal otentikasi dan kontrol akses, dirancang khusus untuk lingkungan hibrida dan kerja jarak jauh.

SMB melalui QUIC semakin meluas di luar Azure Edition. Fitur ini tersedia di Windows Server Standard dan Datacenter. Mode ini membungkus SMB 3.1.1 melalui QUIC menggunakan TLS 1.3 dan port UDP, menciptakan semacam "VPN SMB" untuk akses aman ke server edge dari jaringan yang tidak tepercaya, ideal untuk pekerjaan jarak jauh dan perangkat seluler tanpa perlu menyiapkan VPN tradisional.

Administrator dapat mengontrol SMB melalui QUIC menggunakan GPO dan PowerShell.Klien QUIC dapat dinonaktifkan dengan kebijakan "Aktifkan SMB melalui QUIC" atau dengan Set-SmbClientConfiguration -EnableSMBQUIC $falseAktifkan audit tanda tangan dan enkripsi untuk mendeteksi klien atau server yang tidak mendukung kemampuan ini, dan tinjau peristiwa terkait di log SMBClient dan SMBServer (Audit dan Konektivitas).

Port SMB alternatif diperkenalkan untuk TCP, QUIC, dan RDMA.Ini memungkinkan Anda untuk melewati port TCP/445 tradisional ketika desain keamanan Anda membutuhkannya. Aturan firewall juga telah diperbarui: saat membuat sumber daya bersama baru, port NetBIOS 137-139 tidak lagi dibuka secara otomatis; sebagai gantinya, grup aturan yang lebih ketat, "Berbagi File dan Printer (Restrictif)," digunakan. Untuk memeriksa kerentanan dan port yang terbuka di server, Anda dapat merujuk pada panduan untuk Lihat port jaringan yang terbuka.

Dalam hal otentikasi, semua koneksi SMB keluar sekarang memerlukan penandatanganan dan enkripsi sesuai dengan konfigurasi.Klien dapat memblokir NTLM untuk koneksi jarak jauh, dan layanan SMB menerapkan pembatas laju autentikasi untuk mengekang serangan brute-force berbasis NTLM atau PKU2U, yang menyebabkan penundaan yang semakin besar setelah upaya yang gagal.

IPsec, RRAS, dan langkah-langkah pengamanan konektivitas lainnya

Selain SMB, Windows Server 2025 menyesuaikan komponen jaringan dan VPN lainnya. untuk menyelaraskannya dengan standar keamanan kriptografi modern.

Dalam IPsec, urutan modul kunci default berubah menjadi IKEv2 dan IKEv1. Untuk koneksi terautentikasi menggunakan sertifikat mesin, AuthIP dibiarkan sebagai opsi lama yang dapat diaktifkan kembali dengan kunci registrasi. IpsecRestoreLegacyKeyModHal ini mendorong organisasi untuk menggunakan IKEv2, yang lebih tangguh dan modern.

Pada Routing and Remote Access (RRAS), instalasi baru biasanya dilengkapi dengan PPTP dan L2TP yang dinonaktifkan. Secara default, keduanya masih dapat diaktifkan jika lingkungan membutuhkannya, tetapi tujuannya adalah untuk memprioritaskan SSTP dan IKEv2, yang jauh lebih aman. Konfigurasi yang sudah menggunakan PPTP/L2TP dan diperbarui akan mempertahankan perilakunya untuk mencegah pemutusan koneksi yang tidak terduga.

Windows memperketat persyaratan minimum untuk sertifikat dan TLS.Pencarian dan pengelolaan sertifikat mendukung SHA-256 sebagai standar, dan sertifikat server TLS harus menggunakan kunci RSA minimal 2048 bit, sejalan dengan penghapusan sertifikat yang dianggap lemah.

Hyper-V, kinerja, dan infrastruktur untuk AI

Di bidang virtualisasi, Windows Server 2025 memperluas cakrawala baik dalam hal kinerja mentah maupun dukungan untuk beban kerja kecerdasan buatan.yang semakin bergantung pada GPU, memori besar, dan jaringan berlatensi rendah.

Hyper-V secara signifikan meningkatkan batasan skalabilitas.Kini sebuah host dapat menangani hingga 4 PB memori dan 2048 prosesor logis, sementara mesin virtual Generasi 2 dapat mencapai 240 TB RAM dan 2048 vCPU, membuka pintu bagi lingkungan basis data yang sangat besar, analitik tingkat lanjut, atau mesin AI lokal.

Pemartisian GPU (GPU-P) memungkinkan satu GPU fisik untuk digunakan bersama oleh beberapa mesin virtual.GPU-P mengalokasikan "slice" khusus berdasarkan kebutuhan setiap VM. Ini sangat penting untuk skenario AI, rendering, atau komputasi intensif di mana sebelumnya GPU harus dialokasikan untuk setiap host tamu. Selain itu, GPU-P mendukung ketersediaan tinggi dengan failover otomatis di dalam cluster dan migrasi langsung, bahkan dengan GPU yang dipartisi.

Kompatibilitas prosesor dinamis didesain ulang untuk klaster campuran., dengan menggunakan fitur CPU maksimal yang digunakan bersama oleh semua node, sehingga meningkatkan performa dibandingkan mode kompatibilitas klasik, terutama saat menggunakan kemampuan seperti penerjemahan alamat tingkat kedua (SLAT).

Fitur terjemahan paginasi paksa hypervisor (HVPT) menambahkan lapisan pertahanan lain. HVPT melindungi dari serangan penulisan memori sembarangan, menjaga struktur tabel halaman utama sistem. HVPT aktif secara default jika didukung oleh perangkat keras, tetapi tidak aktif saat server berjalan sebagai mesin virtual tamu.

Pada jaringan virtual, fitur Accelerated Networking (AccelNet) hadir dalam versi pratinjau. Untuk menyederhanakan penggunaan SR-IOV dalam klaster, mengurangi latensi, jitter, dan penggunaan CPU, Network ATC menawarkan model berbasis tujuan untuk menerapkan konfigurasi jaringan host yang konsisten di seluruh klaster.

Penyimpanan modern dan optimal untuk pengembangan.

Subsistem penyimpanan di Windows Server 2025 juga sedang diperbarui., dengan peningkatan kinerja NVMe, kemampuan ReFS baru, dan optimasi yang ditujukan untuk pengembang dan skenario efisiensi tinggi.

Dev Drive, yang sudah dikenal di Windows 11, hadir di dunia server. Dev Drive adalah tipe volume berbasis ReFS yang dioptimalkan untuk beban kerja pengembangan, menawarkan kontrol yang lebih baik atas filter, antivirus, dan pengaturan keamanan. Kini, Dev Drive juga mendukung kloning blok, memungkinkan penyalinan file besar dilakukan sebagai operasi metadata berbiaya rendah, mengurangi I/O aktual dan mempercepat proses secara signifikan.

ReFS menggabungkan deduplikasi dan kompresi bawaan. Dirancang untuk beban kerja statis (repositori gambar, cadangan) dan desktop virtual aktif atau server file. Dalam lingkungan data bervolume tinggi, penghematan kapasitas dapat sangat signifikan tanpa berdampak besar pada kinerja.

Volume dengan alokasi memori tipis (thin-provisioned) pada Direct Storage Spaces memfasilitasi alokasi kapasitas yang lebih efisien.Hal ini memungkinkan penyediaan ruang berlebih yang aman sambil memantau konsumsi aktual. Selain itu, dimungkinkan untuk mengkonversi volume tetap yang ada menjadi volume tipis, mengembalikan ruang yang tidak terpakai ke kumpulan untuk digunakan kembali di volume lain.

Dari segi performa murni, dukungan NVMe lebih optimal.Hal ini meningkatkan IOPS dan mengurangi penggunaan CPU dibandingkan dengan versi sebelumnya. SMB juga menggabungkan kompresi dengan standar LZ4, menambahkan opsi lain ke XPRESS, LZNT1, dan PATTERN_V1 untuk skenario di mana memprioritaskan kecepatan kompresi dan dekompresi diinginkan.

Azure Arc, model hibrida dan manajemen terpusat

Windows Server 2025 sepenuhnya mengadopsi model hibrida dengan Azure Arc., sehingga memudahkan pengelolaan server lokal seolah-olah server tersebut adalah sumber daya Azure asli, termasuk penagihan, pemantauan, dan operasi tingkat lanjut.

Penginstal Azure Arc menjadi fitur sesuai permintaan yang diinstal secara default.Dengan panduan yang sangat sederhana dan ikon di system tray yang mempercepat koneksi server ke Arc. Setelah terhubung, Anda dapat menerapkan kebijakan, memantau, menyebarkan ekstensi, atau berintegrasi dengan solusi Azure lainnya secara terpadu.

Lisensi bayar sesuai penggunaan diperkenalkan melalui Azure Arc.Hal ini memungkinkan Windows Server untuk dilisensikan dalam mode berlangganan dan hanya membayar untuk penggunaan aktual, sebuah alternatif menarik untuk lisensi permanen bagi lingkungan dengan variabilitas beban yang tinggi atau proyek dengan durasi terbatas.

Manajemen Windows Server yang diaktifkan oleh Azure Arc menghadirkan beberapa keunggulan tambahan.Integrasi dengan Windows Admin Center langsung di portal Azure, dukungan jarak jauh Just-In-Time dengan log terperinci, penilaian praktik terbaik otomatis, dan penerapan Azure Site Recovery yang terpandu untuk kelangsungan bisnis.

Jaringan yang Didefinisikan Perangkat Lunak dan kebijakan keamanan mirip Azure

Jaringan yang ditentukan perangkat lunak (SDN) di Windows Server 2025 semakin mendekati pengalaman Azure., baik dalam model operasional maupun dalam perlindungan bawaan.

Pengontrol jaringan SDN sekarang dihosting sebagai layanan klaster pada host fisik., sehingga menghilangkan kebutuhan untuk menggunakan mesin virtual khusus untuk komponen ini, menyederhanakan topologi, dan membebaskan sumber daya komputasi.

Kebijakan jaringan default diperkenalkan dengan filosofi "tolak secara default".Mirip dengan Azure Network Security Groups: semua lalu lintas masuk ke mesin virtual beban awalnya ditolak, hanya membuka port yang diizinkan secara eksplisit, sementara lalu lintas keluar diizinkan secara default agar tidak memperlambat aplikasi.

Label layanan memungkinkan segmentasi beban kerja yang lebih intuitif.Mengaitkan NSG dengan mesin virtual menggunakan label yang mudah dibaca manusia, alih-alih rentang IP, mempermudah perubahan topologi tanpa perlu menulis ulang aturan yang kompleks dan mengurangi kesalahan konfigurasi.

Fungsionalitas SDN Multisite menyediakan konektivitas L2 dan L3 antara lokasi yang berbeda tanpa komponen tambahan.Mempertahankan kebijakan terpadu bahkan ketika mesin virtual bermigrasi antar lokasi. Hal ini dilengkapi dengan peningkatan kinerja dari gateway Layer 3, yang mengonsumsi lebih sedikit CPU dan menawarkan throughput yang lebih besar.

Portabilitas kontainer dan Program Windows Server Insider

Dalam hal kontainer, Windows Server 2025 berfokus pada portabilitas.Platform ini memungkinkan pemindahan image kontainer dan datanya antar host dan lingkungan yang berbeda tanpa perubahan, mengurangi hambatan saat memperbarui versi host atau mengubah infrastruktur.

Portabilitas ini menyederhanakan modernisasi aplikasi lama.Hal ini karena Anda dapat membungkusnya dalam kontainer Windows dan memindahkannya antara lingkungan lokal, cloud publik, atau lingkungan pengujian tanpa harus mengemas ulang setiap kali, selama Anda memperhatikan kompatibilitas versi minimum.

Untuk tetap mendapatkan informasi terbaru tentang kemampuan ini, ikuti Program Windows Server Insider. Fitur ini menawarkan akses awal ke versi build dengan fitur dan perubahan baru, memungkinkan administrator dan mitra untuk menguji skenario keamanan, kinerja, dan kompatibilitas sebelum dirilis ke lingkungan produksi.

Status pembaruan, masalah yang diketahui, dan pengujian keamanan di dunia nyata.

Windows Server 2025, seperti sistem yang terus berkembang, memiliki siklus pembaruan dan perbaikan yang konstan.Microsoft mendokumentasikan masalah yang diketahui dan status penyelesaiannya dengan cukup transparan.

Di antara insiden-insiden baru-baru ini, gangguan pada WUSA sangat menonjol. Menginstal file .msu dari sumber daya bersama dengan banyak paket menghasilkan kesalahan. ERROR_BAD_PATHNAMEUpaya mitigasi melibatkan penyalinan file .msu secara lokal atau menggunakan Known Issue Rollback (KIR) dengan kebijakan grup khusus, sementara perbaikan definitif akan didistribusikan dalam pembaruan mendatang.

Masalah lain yang memengaruhi rotasi kata sandi mesin adalah penggunaan autentikasi Kerberos dengan PKINIT.Hal ini menyebabkan beberapa perangkat memiliki kata sandi yang kedaluwarsa dan kegagalan otentikasi. Masalah ini diperbaiki dalam pembaruan keamanan April 2025 (KB5055523), dan sementara itu, fitur Akun Tim Credential Guard dinonaktifkan sementara hingga solusi yang stabil tersedia.

Terdapat juga laporan mengenai pembaruan tak terduga dari Windows Server 2019 dan 2022 ke 2025. Dalam lingkungan dengan alat manajemen patch pihak ketiga yang memperlakukan pembaruan fitur sebagai hal yang direkomendasikan dan bukan opsional, Microsoft mengurangi dampak situasi tersebut dengan menghentikan sementara banner penawaran di Windows Update dan bekerja sama dengan vendor untuk memperjelas penggunaan klasifikasi DeploymentAction=OptionalInstallation.

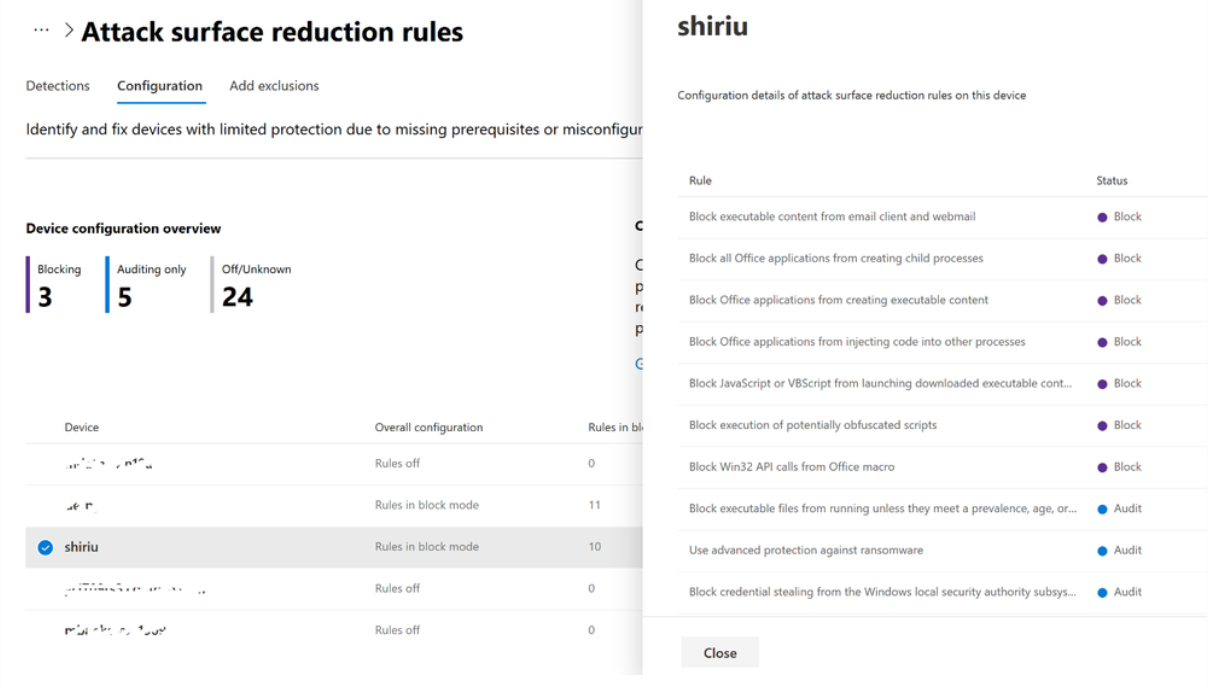

Di luar teori, laboratorium pengujian penetrasi telah menguji perlindungan baru tersebut.Dalam pengujian dengan berbagai alat tipe Potato (Juicy, Lovely, Rogue, PrintSpoofer), sebagian besar gagal, sementara PetitPotato hanya berhasil meningkatkan hak akses ke tingkat Administrator lokal, bukan ke SYSTEM. Ini menunjukkan penguatan nyata pada kontrol peniruan identitas dan layanan COM/RPC, meskipun tetap penting untuk meninjau konfigurasi layanan dan izin file.

Pengujian eskalasi menggunakan layanan yang salah konfigurasi, seperti serangan DNSadmin atau penyalahgunaan FTP, tetap dapat dilakukan. Jika terjadi kesalahan izin dasar, itu adalah pengingat bahwa bahkan sistem operasi terbaik pun tidak dapat mengimbangi konfigurasi yang buruk; disarankan untuk menggunakan utilitas untuk memeriksa izin dan jalur seperti Menggunakan AccessChk di Windows dan meninjau kontrol akses.

Upaya juga dilakukan untuk mengeksploitasi kerentanan kernel seperti CVE-2025-21325, namun tidak berhasil pada build yang diperbarui, di mana eksploitasi tersebut menyebabkan BSOD karena KERNEL_SECURITY_CHECK_FAILURE alih-alih meningkatkan hak akses ke SYSTEM.

Secara keseluruhan, Windows Server 2025 membawa keamanan sejak tahap perancangan ke tingkat yang jauh lebih maju.Hal ini mengurangi paparan kredensial, memperkuat protokol, dan memperkenalkan standar yang lebih agresif tanpa mengorbankan fleksibilitas operasional, menggabungkan kemampuan on-premise, hybrid, dan AI sehingga organisasi dapat membangun infrastruktur yang lebih tangguh, mudah dipantau, dan siap menghadapi ancaman, asalkan disertai dengan praktik yang baik, audit berkala, dan strategi penguatan yang jelas.

Penulis yang bersemangat tentang dunia byte dan teknologi secara umum. Saya suka berbagi ilmu melalui tulisan, dan itulah yang akan saya lakukan di blog ini, menunjukkan kepada Anda semua hal paling menarik tentang gadget, perangkat lunak, perangkat keras, tren teknologi, dan banyak lagi. Tujuan saya adalah membantu Anda menavigasi dunia digital dengan cara yang sederhana dan menghibur.