Saat Anda mengunduh distribusi GNU/Linux dalam format ISO, hal yang biasa dilakukan adalah membakarnya ke drive USB dan memulai instalasi, tetapi Ada langkah awal penting yang sering dilewati banyak orang: memeriksa integritas citra ISO.Meskipun mungkin tampak seperti prosedur yang membosankan, hal ini dapat menghemat waktu dan menghindari banyak kejutan yang tidak menyenangkan.

Meskipun kita sering menginstal program tanpa banyak berpikir, Sistem operasi adalah komponen kunci dan setidaknya perlu diverifikasi.File ISO biasanya berukuran besar, rentan terhadap kerusakan selama pengunduhan atau, dalam kasus terburuk, manipulasi oleh pihak ketiga. Jika Anda bekerja dengan format lain, konsultasikan dengan perbandingan format gambarMemverifikasi integritasnya di Linux itu sederhana, cepat, dan memberi Anda ketenangan pikiran bahwa Anda akan menginstal persis apa yang telah diterbitkan oleh proyek tersebut.

Mengapa sangat penting untuk memeriksa citra ISO sebelum menggunakannya?

Di luar teori, Memverifikasi file ISO di Linux memiliki konsekuensi yang sangat praktis: menghindari instalasi yang salah atau yang telah dimodifikasi.Citra yang rusak dapat menyebabkan kesalahan acak selama instalasi, kegagalan booting, atau perilaku aneh yang sangat sulit didiagnosis.

Jika Anda juga berencana menginstal distribusi tersebut sebagai sistem utama Anda, ISO yang rusak dapat mengakibatkan sistem tidak stabil, kehilangan data, atau bahkan celah keamanan yang serius.Terkadang file diunduh dengan kesalahan kecil yang tidak disadari sampai terjadi sesuatu yang penting.

Skenario keamanan juga harus diperhitungkan: Jika seseorang telah memodifikasi ISO di server atau mirror yang disusupi, Anda bisa saja menginstal versi yang mengandung malware atau backdoor.Ini bukan hal yang umum, tetapi bukan fiksi ilmiah; ekosistem GNU/Linux sendiri telah merekomendasikan verifikasi hash dan tanda tangan selama bertahun-tahun.

Untungnya, di situs web resmi para distributor Saya biasanya menemukan bagian yang berisi checksum dan, dalam banyak kasus, file yang ditandatangani dengan GPG.Jika kita meluangkan beberapa menit untuk memeriksanya, kita dapat yakin bahwa gambar tersebut masih utuh.

Apa itu fungsi hash dan mengapa digunakan untuk memverifikasi ISO?

Untuk memahami keseluruhan proses, akan sangat membantu jika kita memiliki pemahaman yang jelas tentang konsepnya: Fungsi hash adalah algoritma yang mengambil file apa pun dan menghasilkan rangkaian karakter unik darinya. (atau sangat sulit untuk diduplikasi) untuk konten spesifik tersebut.

Rantai itu biasanya direpresentasikan sebagai sebuah rangkaian panjang huruf dan angka dalam heksadesimalJika Anda mengubah satu byte saja dalam file asli, hasil fungsi hash akan berubah sepenuhnya, seolah-olah tidak ada hubungannya dengan perubahan tersebut. Itulah keindahannya: fungsi ini sangat sensitif terhadap modifikasi apa pun.

Banyak algoritma berbeda yang digunakan di dunia nyata, tetapi Kode yang paling umum digunakan untuk memverifikasi citra ISO adalah MD5, SHA-1, dan SHA-256.MD5 kini dianggap usang untuk keamanan yang kuat, tetapi masih terlihat dalam daftar unduhan. SHA-1 juga mengalami masalah kriptografi, sementara SHA-256 saat ini merupakan pilihan yang paling direkomendasikan untuk integritas data..

Dalam praktiknya, yang dilakukan oleh sebuah proyek perangkat lunak adalah menghasilkan hash dari setiap file yang ditawarkannya dan mempublikasikan string tersebut dalam sebuah daftar. Saat Anda mengunduh ISO, Anda menghitung hash-nya secara lokal dan membandingkannya dengan hash resmi.Jika cocok, Anda tahu bahwa file yang Anda miliki identik dengan file yang dihasilkan oleh pengembang (setidaknya dalam hal konten biner).

Selain memverifikasi integritas ISO, Fungsi hash ini banyak digunakan dalam keamanan komputer: manajemen kata sandi, tanda tangan digital, integritas data dalam pencadangan, dan lain sebagainya.Namun di sini kita akan fokus pada kegunaannya yang lebih praktis bagi pengguna Linux pada umumnya.

Jenis-jenis checksum yang akan Anda temui (MD5, SHA-1, SHA-256)

Saat Anda mengunjungi halaman unduhan suatu distribusi, sangat umum untuk melihat sesuatu yang diberi label sebagai "checksum", "MD5", "SHA1", "SHA256" atau "verification sum"Terkadang muncul di halaman yang sama, dan terkadang sebagai tautan ke file teks terpisah.

Secara umum, MD5 adalah standar de facto selama bertahun-tahun.Namun, telah ditemukan benturan (berbagai file menghasilkan hash yang sama), dan metode ini tidak lagi dianggap aman untuk validasi integritas kriptografi yang kuat. Meskipun demikian, metode ini masih digunakan dalam beberapa proyek, terutama untuk kompatibilitas.

Setelah MD5 datang SHA-1, yang untuk sementara waktu merupakan alternatif yang paling umum.Namun, kelemahan juga telah ditemukan, dan saat ini disarankan untuk menghindari penggunaannya untuk tujuan kritis. Dalam konteks ISO yang diunduh dari situs web resmi, alat ini masih dapat berguna untuk mendeteksi kerusakan unduhan, tetapi tidak ideal untuk melawan potensi serangan yang ditargetkan.

Opsi yang lebih modern dan lebih andal adalah SHA-256, varian dari keluarga SHA-2 yang jauh lebih tahan terhadap tabrakan.Semakin banyak distribusi Linux yang langsung mempublikasikan hash SHA-256 mereka, dan beberapa bahkan tidak lagi menggunakan MD5 dan SHA-1.

Oleh karena itu, jika Anda memiliki beberapa pilihan yang tersedia, Disarankan agar Anda selalu menggunakan SHA-256 untuk memverifikasi ISO Anda.Biaya komputasi tambahan saat ini sangat minimal: pada komputer modern, menghitung hash SHA-256 dari citra ISO biasanya hanya membutuhkan beberapa detik.

Alat Linux untuk menghitung hash dari citra ISO.

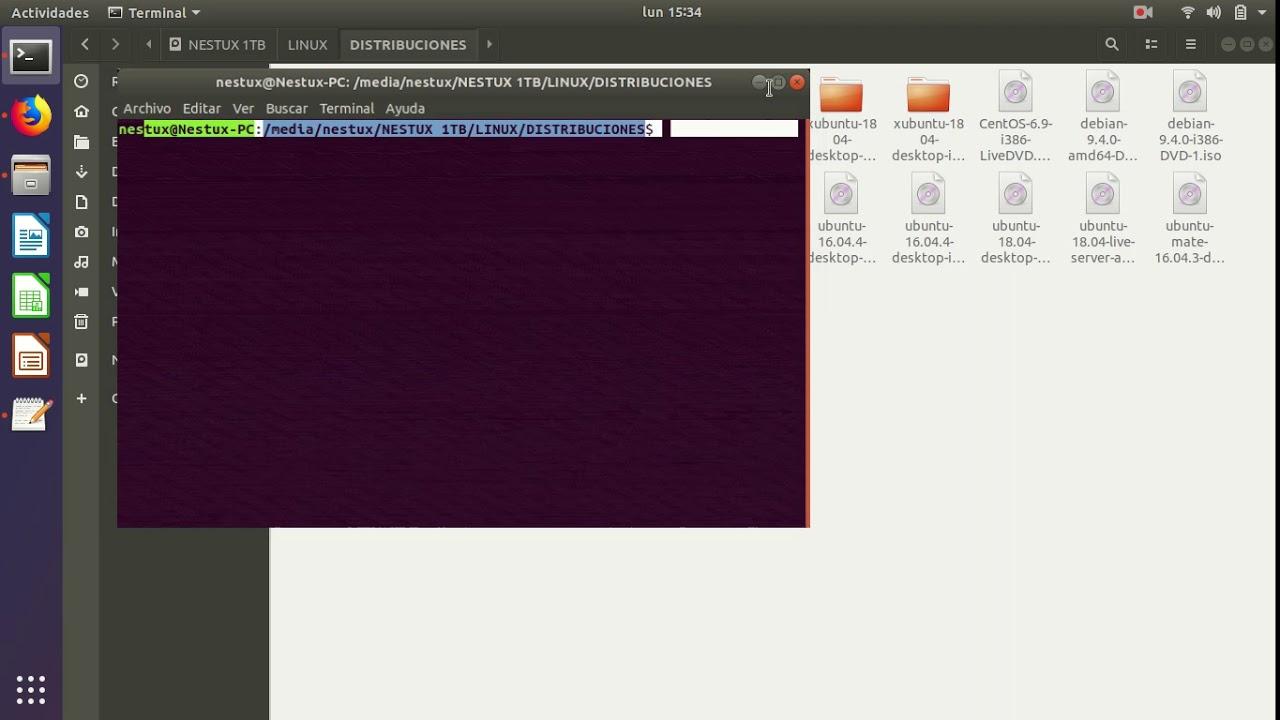

Di sebagian besar distribusi GNU/Linux modern, Utilitas dasar untuk menghitung hash—md5sum, sha1sum, dan sha256sum—sudah terpasang secara default.Dengan kata lain, Anda tidak perlu menginstal sesuatu yang tidak biasa, cukup gunakan terminal.

Hal pertama yang perlu dilakukan adalah masuk ke folder tempat Anda menyimpan file ISO tersebut. Jika, misalnya, Anda menyimpannya di folder Unduhan, Anda dapat menavigasinya menggunakan:

cd Descargas

Setelah sampai di sana, prosesnya sangat sederhana. Untuk menghasilkan hash MD5, Anda dapat menggunakan:

md5sum nombre-de-la-imagen.iso

Jika situs web resmi memberi Anda hash SHA-1, Anda dapat menghitungnya dengan:

sha1sum nombre-de-la-imagen.iso

Dan jika Anda memiliki nilai SHA-256, yang merupakan nilai yang paling umum saat ini, cukup jalankan:

sha256sum nombre-de-la-imagen.iso

Dalam semua kasus, Alat ini akan mencetak serangkaian karakter alfanumerik panjang diikuti dengan nama file.String tersebut adalah hash lokal Anda, yang harus Anda bandingkan dengan hash yang diterbitkan oleh distribusi. Jika keduanya sama (dengan semua karakter persis sama), gambar tersebut belum dimodifikasi atau rusak selama proses pengunduhan.

Waktu yang dibutuhkan untuk menghasilkan kode ini terutama bergantung pada ukuran file ISO dan kecepatan prosesor serta hard disk Anda. Dalam praktiknya, bahkan untuk distribusi yang cukup besar, biasanya hanya membutuhkan beberapa detik.Itulah mengapa sangat masuk akal untuk melakukan verifikasi sebelum Anda mulai membuat drive USB yang dapat di-boot.

Bagaimana cara membandingkan hash yang dihitung dengan hash resmi?

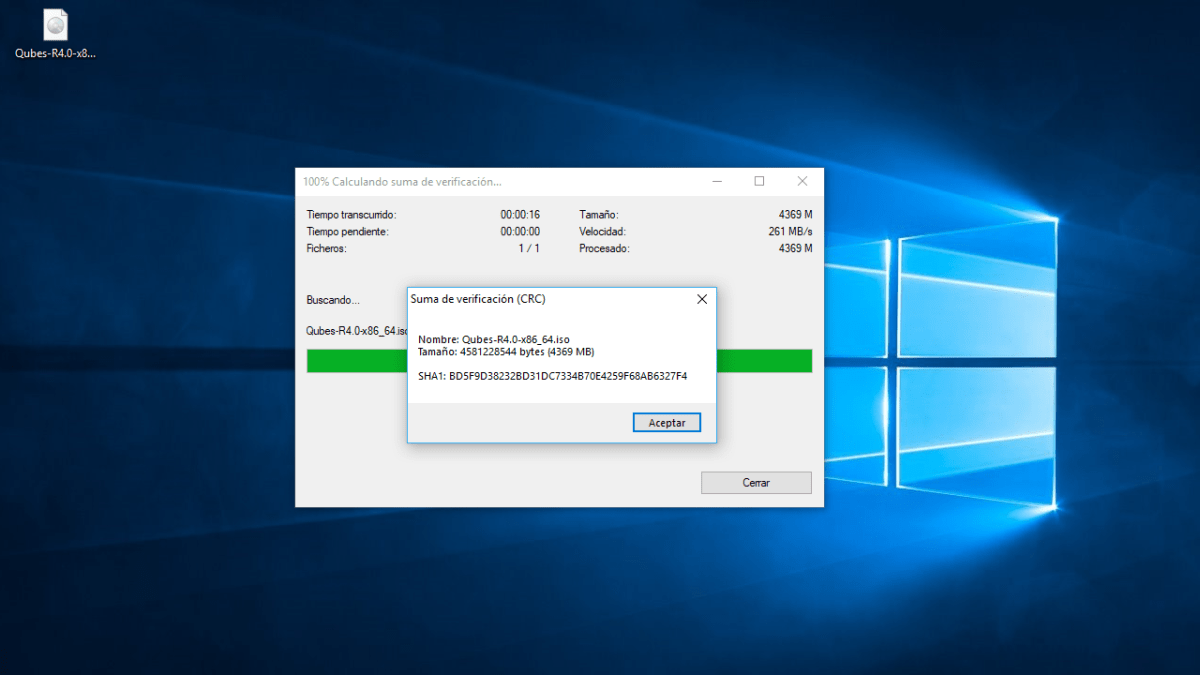

Setelah Anda mendapatkan hash di terminal Anda, Anda perlu membandingkannya dengan nilai resmi yang ditawarkan oleh situs web tempat Anda mengunduh file ISO tersebut.Informasi ini dapat muncul dalam berbagai format: sebagai teks di halaman, dalam file .md5, .sha1, .sha256, atau dalam file dengan nama seperti SHA256SUMS, MD5SUMS, dll.

Cara paling langsung adalah dengan menyalin dan menempel secara visual: Anda menyalin string dari situs web, menempelkannya ke editor teks, dan membandingkannya dengan string yang dikembalikan oleh md5sum/sha1sum/sha256sum.Perbedaan sekecil apa pun kelihatannya, berarti file tersebut tidak sesuai dengan aslinya.

Di banyak distribusi, terutama yang besar seperti Ubuntu, Debian, atau Manjaro, File ringkasan yang berisi hash dari semua ISO yang tersedia dipublikasikan.Sebagai contoh, file SHA256SUMS akan berisi beberapa baris, masing-masing dengan hash dan nama persis dari ISO yang sesuai.

Dalam kasus ini, selain menghitung hash secara manual, Anda dapat menggunakan alat penambahan untuk secara otomatis memeriksa apakah ISO sesuai dengan isi file tersebut.Di bawah ini kita akan melihat cara melakukannya dengan perintah serupa seperti sha256sum -cy.

Jika Anda tidak dapat dengan mudah menemukan daftar hash tersebut, Biasanya, cukup dengan mencari di situs web distribusi tersebut atau melakukan pencarian Google dengan nama distribusi diikuti dengan istilah seperti "hash", "checksum", atau "SHA256SUM".Proyek-proyek serius selalu menyediakan informasi ini dengan cara yang mudah diakses.

Memverifikasi ISO di Linux menggunakan checksum MD5 dan SHA

Banyak distribusi melangkah lebih jauh dan, Selain menampilkan hash di web, mereka juga menawarkan file penjumlahan yang dapat Anda unduh bersamaan dengan citra ISO.File ini biasanya diberi nama seperti MD5SUMS, SHA1SUMS, SHA256SUMS, atau yang serupa.

Mari kita bayangkan kasus tipikal dari sebuah distribusi yang menerbitkan file tersebut. SHA256SUMS di folder unduhan yang sama. File teks ini berisi satu baris untuk setiap ISO dengan hash SHA-256-nya. Prosedur yang direkomendasikan adalah:

1. Unduh citra ISO yang ingin Anda instal.

2. Unduh juga file jumlah yang sesuai (misalnya, SHA256SUMS) dari sumber yang sama.

Setelah keduanya berada di direktori yang sama, Anda dapat memeriksa ISO secara otomatis dengan:

sha256sum -c SHA256SUMS

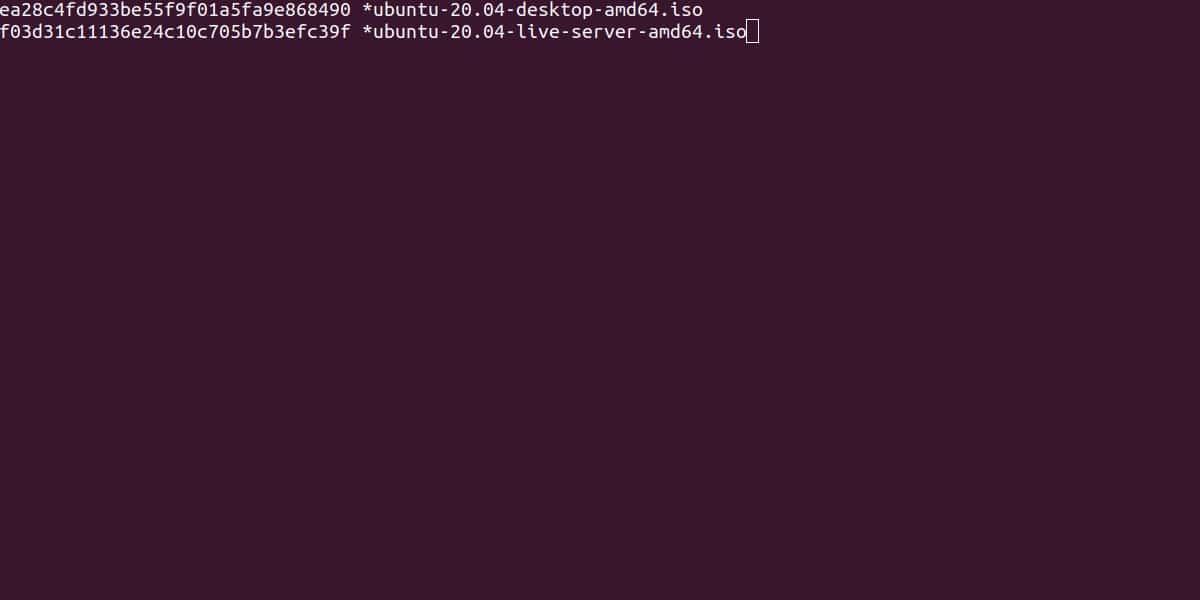

Perintah ini akan membaca file sum, menemukan baris yang sesuai dengan ISO Anda, dan akan memverifikasi bahwa hash yang dihitung sesuai dengan isi file.Jika semuanya berjalan lancar, Anda akan melihat pesan seperti ini:

ubuntu-20.04-desktop-amd64.iso: La suma coincide

Jika SHA-1 atau MD5 digunakan sebagai pengganti SHA-256, Mekanismenya persis sama, hanya menggunakan sha1sum -co md5sum -cy file yang sesuai.Keuntungan dari metode ini adalah Anda tidak perlu menyalin dan menempel hash secara manual; semuanya otomatis, dan lebih sulit untuk membuat kesalahan visual.

Dalam beberapa proyek seperti Manjaro, Jumlah tersebut mungkin terdapat dalam file khusus ISO, dengan nama yang berakhiran -sha1.sum atau -sha256.sumSebagai contoh, untuk ISO manjaro-xfce-0.8.1-x86_64.iso, Anda mungkin menemukan:

- manjaro-xfce-0.8.1-x86_64-sha1.sum

- manjaro-xfce-0.8.1-x86_64-sha256.sum

File-file ini tidak lebih dari berkas teks yang berisi hash dan nama ISO, disiapkan untuk digunakan dengan sha1sum -co sha256sum -c, atau agar Anda dapat menyalin kode tersebut sendiri dan membandingkannya dengan kode yang Anda hasilkan secara lokal.

Contoh praktis: Verifikasi ISO seperti di Manjaro

Untuk menunjukkan betapa mudahnya, mari kita asumsikan Anda telah mengunduh manjaro-xfce-0.8.1-x86_64.iso dan file jumlah SHA-256 yang sesuai, misalnya manjaro-xfce-0.8.1-x86_64-sha256.sum. Alur kerjanya akan sangat mirip untuk distribusi Linux apa pun.

Pertama, Buka file penjumlahan dengan editor teks (Gedit, Kate, atau apa pun yang Anda sukai).Di dalamnya Anda akan melihat serangkaian karakter yang panjang dan, biasanya, nama file ISO di akhir baris.

Kemudian, di terminal, Arahkan ke folder tempat Anda menyimpan file ISO dan file penjumlahan.Kurang lebih seperti ini:

cd Descargas

Sekarang Anda dapat menggunakannya secara langsung. sha256sum untuk menghasilkan hash ISO:

sha256sum manjaro-xfce-0.8.1-x86_64.iso

Anda membandingkan hash yang muncul di terminal dengan hash yang terdapat dalam file .sum. Jika kedua kode tersebut cocok, ISO tersebut benar dan Anda dapat membakarnya ke media instalasi tanpa perlu khawatir.Jika tidak cocok, cara paling aman adalah menghapus gambar tersebut dan mengunduhnya lagi.

Jika file .sum berada dalam format standar didukung oleh sha256sum -cAnda juga bisa melakukannya secara langsung:

sha256sum -c manjaro-xfce-0.8.1-x86_64-sha256.sum

dan biarkan alat tersebut secara otomatis memverifikasi bahwa hash tersebut cocok dengan hash ISO. Jika hasilnya memuaskan, perintah tersebut biasanya akan menunjukkan bahwa jumlahnya benar dan berakhir dalam keadaan benar.Dari situ Anda dapat melanjutkan ke langkah berikutnya: membuat USB bootable atau memasang ISO di mesin virtual.

Gunakan tanda tangan GPG untuk memastikan bahwa ISO tersebut berasal dari pengembang yang sah.

Sejauh ini kita telah membahas cara memeriksa apakah file ISO telah rusak, tetapi Satu pertanyaan masih tersisa: bagaimana Anda tahu bahwa berkas penjumlahan itu sendiri asli dan belum dimanipulasi?Di situlah peran perusahaan GPG masuk.

Pada distribusi besar seperti Ubuntu, Merupakan praktik umum untuk menerbitkan file lain dengan ekstensi .gpg atau .sig bersamaan dengan file sums (misalnya, SHA256SUMS)., yang berisi tanda tangan kriptografi dari jumlah yang dibuat dengan kunci pribadi proyek tersebut.

Mengikuti contoh Ubuntu, Anda mungkin menemukan file-file berikut:

- ISO itu sendiri: ubuntu-20.04-desktop-amd64.iso

- File SHA256SUMS: daftar checksum SHA-256 dari semua ISO

- File SHA256SUMS.gpgTanda tangan GPG dari jumlah tersebut, dilakukan oleh Kunci Penandatanganan Otomatis Citra CD Ubuntu.

Proses yang direkomendasikan adalah:

1. Unduh file ISO, file SHA256SUMS, dan tanda tangan SHA256SUMS.gpg dari situs web resmi.

2. Pastikan Anda telah menginstal GnuPG (paket gpg) pada sistem Anda. Fitur ini sudah terpasang sebelumnya di sebagian besar distribusi.Namun jika tidak, Anda dapat menambahkannya menggunakan pengelola paket.

3. Verifikasi tanda tangan file penjumlahan dengan:

gpg --keyid-format long --verify SHA256SUMS.gpg SHA256SUMS

Jika sistem Anda belum mengetahui kunci publik yang digunakan untuk penandatanganan, GPG akan memperingatkan Anda bahwa mereka tidak dapat memverifikasi tanda tangan dengan benar.Dalam hal ini, Anda perlu mengimpor kunci resmi proyek, biasanya dari server kunci publik.

Sebagai contoh, untuk Kunci Penandatanganan Otomatis Citra CD Ubuntu, Anda dapat menggunakan:

gpg --keyid-format long --keyserver hkp://keyserver.ubuntu.com --recv-keys 0xD94AA3F0EFE21092

Setelah kunci publik diimpor, Anda menjalankan perintah verifikasi lagi.:

gpg --keyid-format long --verify SHA256SUMS.gpg SHA256SUMS

Jika semuanya berjalan dengan baik, GPG akan menampilkan pesan yang menunjukkan sesuatu seperti «Penandatanganan yang benar dari 'Kunci Penandatanganan Otomatis Citra CD Ubuntu (2012) '»Ini berarti bahwa file penjumlahan belum diubah dan benar-benar berasal dari proyek tersebut.

Mulai dari titik ini, Anda dapat mempercayai file SHA256SUMS dan, seperti yang telah kita lihat, Gunakan `sha256sum -c SHA256SUMS` untuk memverifikasi bahwa ISO Anda cocok dengan hash resmi.Langkah ganda ini (tanda tangan GPG + verifikasi hash) adalah cara paling andal untuk memastikan bahwa tidak ada pihak yang mengganggu proses tersebut.

Apa yang harus dilakukan setelah memverifikasi integritas ISO?

Setelah Anda melalui semua langkah ini dan Anda yakin bahwa file ISO tersebut lengkap dan asli, sehingga Anda dapat menggunakannya dengan tenang.Langkah selanjutnya adalah membuat media instalasi atau memasangnya sesuai kebutuhan Anda.

Saat ini, hal yang paling umum adalah Siapkan drive USB yang dapat di-boot menggunakan alat seperti dd, balenaEtcher, Rufus (dari Windows) atau utilitas khusus untuk setiap distribusi.CD dan DVD sudah jarang digunakan, terutama karena banyak laptop bahkan tidak lagi menyertakan drive optik.

Anda juga dapat Pasang ISO langsung di mesin virtual (VirtualBox, KVM, VMware, dll.) dan uji distribusi tanpa menyentuh sistem Anda saat ini.Dalam hal ini, verifikasi integritas sama pentingnya, karena file yang rusak dapat menyebabkan masalah selama instalasi pada mesin virtual.

Jika suatu saat Jumlahnya tidak cocok atau verifikasi GPG memberikan kesalahan tanda tangan.Hal yang paling bijaksana untuk dilakukan adalah tidak melanjutkan: hapus file ISO dan file ringkasan, unduh kembali dari sumber resmi, dan ulangi prosesnya. Jika masalah berlanjut, itu mungkin masalah sementara dengan mirror, koneksi internet Anda, atau bug di situs itu sendiri; disarankan untuk memeriksa forum atau saluran dukungan distribusi tersebut.

Terakhir, luangkan beberapa menit untuk memverifikasi integritas ISO di Linux. Ini adalah investasi waktu kecil yang menjamin bahwa apa yang akan Anda instal adalah sah, lengkap, dan tidak rusak selama pengiriman.Ini adalah kebiasaan keamanan yang baik dan praktik yang sangat direkomendasikan jika Anda sering bereksperimen dengan berbagai distribusi atau akan menginstal sistem baru sebagai lingkungan utama Anda.

Penulis yang bersemangat tentang dunia byte dan teknologi secara umum. Saya suka berbagi ilmu melalui tulisan, dan itulah yang akan saya lakukan di blog ini, menunjukkan kepada Anda semua hal paling menarik tentang gadget, perangkat lunak, perangkat keras, tren teknologi, dan banyak lagi. Tujuan saya adalah membantu Anda menavigasi dunia digital dengan cara yang sederhana dan menghibur.