- La norme ISO/IEC 27701:2025 établit un système de gestion de la confidentialité autonome, applicable à toute organisation qui traite des données personnelles.

- La nouvelle version renforce l’approche fondée sur les risques, le cycle de vie des données et l’intégration avec d’autres systèmes de gestion tels que l’ISO 27001.

- Pour les organisations déjà certifiées en 2019, la transition repose sur la restructuration du PIMS, l'intégration de nouveaux contrôles de sécurité et l'amélioration des preuves de conformité.

- La certification ISO/IEC 27701:2025 s'impose comme une preuve stratégique de confiance, de responsabilité et de maturité en matière de protection des données personnelles.

La confidentialité et cybersécurité Ces deux éléments sont devenus de véritables casse-têtes pour toute organisation traitant des données personnelles. Entre le RGPD, les législations locales, les services cloud, l'IA et les auditeurs exigeant des preuves, il est de plus en plus difficile de démontrer que les pratiques sont correctement et systématiquement mises en œuvre année après année.

Dans ce contexte, le norme ISO/IEC 27701:2025 Elle est devenue la norme internationale de référence en matière de gestion de la protection des données personnelles. La mise à jour de 2025 représente une avancée significative par rapport à la version de 2019 : elle n’est plus simplement une « annexe » à la norme ISO 27001, mais un système de gestion pleinement indépendant, conçu pour permettre à toute organisation de certifier la manière dont elle protège les données personnelles qu’elle traite.

Qu’est-ce que la norme ISO/IEC 27701 et quel rôle joue-t-elle en matière de protection de la vie privée ?

La norme ISO/IEC 27701 est une Norme internationale qui définit les exigences Mettre en place, appliquer, maintenir et améliorer en continu un système de gestion des informations relatives à la protection de la vie privée, appelé SGIPP (Système de gestion des informations relatives à la protection de la vie privée). Autrement dit, un cadre structuré qui régit tous les aspects du traitement des données personnelles au sein d'une organisation.

Cette norme vise à contrôleurs et processeurs des informations personnelles identifiables (IPI, équivalentes aux données personnelles RGPDSon objectif est de permettre à ces entités de démontrer, preuves à l'appui, qu'elles gèrent la protection de la vie privée conformément à la loi et aux meilleures pratiques internationales.

Outre les exigences obligatoires, la norme ISO/IEC 27701 comprend directives pratiques afin de faciliter la mise en œuvre et le fonctionnement quotidien du système de management. Il permet ainsi de distinguer clairement les éléments à auditer de ceux qui servent de guide pour une application efficace des contrôles.

La norme s'applique à organisations de toute taille et de tout secteurentreprises publiques ou privées, administrations publiques, ONG, fournisseurs de services cloud, Startups IALes entreprises SaaS, etc. Du moment que des données personnelles sont traitées, cela convient.

Pourquoi la norme ISO/IEC 27701 est-elle si importante pour 2025 et au-delà ?

Aujourd'hui le Les données personnelles constituent l'un des actifs les plus sensibles De la part de toute organisation. Les citoyens, les organismes de réglementation et les partenaires commerciaux ne se contentent plus de déclarations de bonnes intentions : ils veulent des preuves que la protection de la vie privée est gérée de manière sérieuse, systématique et vérifiable.

La norme ISO/IEC 27701 fournit précisément ce cadre : système de gestion de la confidentialité reconnu mondialement Il permet de gérer les risques, de définir les responsabilités et de démontrer une responsabilisation proactive. Il est particulièrement conforme au RGPD, qui, dans des pays comme l'Espagne, s'accorde parfaitement avec la LOPDGDD et, dans les lieux publics, avec le cadre national de sécurité.

Parmi les principaux avantages de la mise en œuvre et de la certification d'un PIMS selon la norme ISO/IEC 27701, les bénéfices suivants se dégagent clairement : renforcer les capacités de protection des données, faciliter la démonstration de la conformité réglementaire, instaurer la confiance chez les clients, les collaborateurs et les organismes de réglementation, et créer une base solide pour l'intégration de la protection de la vie privée dans la culture d'entreprise.

La mise à jour de 2025 intervient également à un moment où… services d'analyse avancée et de cloud Elles ont radicalement transformé la manière dont l'information est collectée, traitée et partagée. La norme s'adapte à ce nouvel écosystème technologique et réglementaire, en intégrant des références explicites à l'IA, aux environnements multicloud, à la prise de décision automatisée et au traitement transfrontalier des données.

En bref, la norme ISO/IEC 27701:2025 fait de la protection de la vie privée un composante stratégique de l'entrepriseEt pas seulement comme une obligation légale ou technique. C'est un gage de maturité et de crédibilité auprès des clients, des partenaires, des investisseurs et des autorités.

De l'extension de la norme ISO 27001 à une norme autonome

L'un des changements les plus radicaux de la nouvelle version est que Cela cesse d'être une simple extension de la norme ISO/IEC 27001. L'édition 2019 exigeait d'abord la certification d'un système de gestion de la sécurité de l'information (SGSI) selon la norme ISO 27001, puis l'ajout de la couche de confidentialité de la norme ISO 27701.

Ce dispositif a créé un obstacle majeur à l'adoption de la norme ISO 27001 par les organisations soucieuses de la protection de la vie privée qui n'avaient pas besoin ou ne pouvaient pas mettre en œuvre un système de gestion de la sécurité de l'information (SGSI) complet. Les entreprises fortement axées sur la protection des données, les entités du secteur public aux ressources limitées ou les entreprises axées sur les données et déjà couvertes par d'autres référentiels de sécurité tels que SOC 2 ont été contraintes d'adopter la norme ISO 27001.

À partir de 2025, la norme ISO/IEC 27701 deviendra une norme de système de gestion indépendantAvec sa propre structure de haut niveau (articles 4 à 10), à l'instar des autres normes ISO, il est possible de certifier un PIMS sans certification ISO 27001 préalable, les deux normes restant pleinement compatibles.

Ce changement ouvre la voie à plusieurs scénarios très intéressants : les organisations qui souhaitent uniquement une certification de protection des données, les entreprises SaaS qui combinent la norme SOC 2 pour la sécurité et la norme ISO 27701 pour la protection des données, les ONG ou les administrations publiques qui traitent un volume important de données personnelles mais disposent de peu de ressources pour déployer un système de gestion de la sécurité de l’information (SGSI) complet, ou encore les entreprises qui préfèrent… intégrer la confidentialité et la sécurité sous deux règles qui communiquent entre elles mais qui peuvent être gérées avec des portées différentes.

Parallèlement, la norme ISO/IEC 27706:2025 apparaît comme une norme complémentaire qui Elle établit les règles du jeu pour les organismes de certification. cet audit PIMS remplace l'ancienne norme ISO TS 27006-2:2021 et met à jour l'infrastructure de certification autour de la norme ISO 27701.

Structure et principes de la version 2025

La norme ISO/IEC 27701:2025 adopte structure de haut niveau (HLS) qui est déjà utilisée dans d'autres normes de systèmes de management telles que l'ISO 27001, l'ISO 9001 ou l'ISO 37301. Cela facilite grandement l'intégration lorsqu'une organisation possède plusieurs systèmes certifiés simultanément.

Les clauses principales couvrent des aspects très familiers à toute personne connaissant la famille des normes ISO : de la contexte de l'organisation et les parties prenantes, du leadership à la planification fondée sur les risques, en passant par les ressources, les opérations, l'évaluation des performances et l'amélioration continue. Tout cela s'applique spécifiquement à la gestion de la protection de la vie privée.

Plus précisément, la norme aborde notamment les points suivants : l’analyse du contexte et des exigences légales et contractuelles relatives aux données personnelles ; engagement de la haute directionPolitiques de confidentialité et répartition des rôles ; évaluation des risques liés à la confidentialité et définition des objectifs ; ressources et compétences ; contrôles opérationnels du traitement ; audits, indicateurs et rapports de gestion et mécanismes d'amélioration continue.

Un aspect clé de la version 2025 est que réorganise et enrichit Les annexes. L’annexe A conserve les contrôles applicables aux responsables du traitement et aux sous-traitants de données personnelles, mais dans un langage plus clair et avec des références aux environnements actuels tels que le cloud, l’IA et le traitement transfrontalier. L’annexe B constitue un guide de mise en œuvre plus pratique, avec des recommandations adaptées aux différents secteurs et tailles d’organisation.

La liste des références normatives est également simplifiée. L'édition 2025 prend pour référence principale la norme ISO/IEC 29100, le cadre de référence ISO pour la protection des données, et ne s'appuie plus directement sur les normes ISO 27001 ou ISO 27002 comme auparavant, soulignant ainsi son importance. L'indépendance comme norme sans perdre la cohérence avec l'écosystème de la sécurité de l'information.

Dans les environnements où la sécurité technique est primordiale, il est conseillé de compléter les contrôles de confidentialité par des mesures pratiques visant à protéger les actifs et les terminaux ; par exemple, Stratégies clés pour protéger vos appareils Ils contribuent à réduire le risque opérationnel qui sous-tend le PIMS.

Principales modifications par rapport à la norme ISO/IEC 27701:2019

Au-delà du passage à une norme autonome, l'ISO/IEC 27701:2025 introduit une série de des ajustements profonds dans la structure et les détails de ses exigences et annexes, sans rompre avec ce qui existait déjà pour les organisations certifiées en 2019.

Premièrement, les éléments suivants sont intégrés : clauses de gestion 4.1 à 10.2 Conformément au référentiel ISO 27001 : contexte de l’organisation, leadership, planification, support, exploitation, évaluation des performances et amélioration. Une clause spécifique relative à l’évaluation des performances (suivi, mesure, audit interne et revue de direction) et une autre dédiée à l’amélioration continue du système de management de la performance (SMP) ont également été ajoutées.

Les anciennes sections décrivant les exigences spécifiques du PIMS en relation avec les normes ISO 27001 et ISO 27002 sont remplacées par une structure entièrement conforme aux normes ISO, dans laquelle l'article 4 traite du contexte, l'article 5 du leadership, l'article 6 de la planification, l'article 7 du support, l'article 8 du fonctionnement, l'article 9 de la performance et l'article 10 de l'amélioration. Un article supplémentaire est même inclus afin de fournir des informations permettant une meilleure compréhension de Annexes C, D, E et F, où le guide sur les commandes et les correspondances est développé.

Les annexes relatives à la protection de la vie privée sont renommées et réorganisées, regroupant les contrôles applicables aux responsables du traitement et aux sous-traitants des données personnelles (auparavant répartis dans différents tableaux) dans une seule annexe A. Bien que l'organisation change, Les exigences en matière de protection de la vie privée restent pratiquement inchangées.Cela simplifie la vie de ceux qui disposent déjà d'un PIMS certifié.

La grande nouvelle réside dans un ensemble de 29 nouveaux contrôles de sécurité de l'information intégré au tableau A.3, qui complète les contrôles de confidentialité par des éléments de sécurité essentiels : politiques de sécurité, classification des informations, gestion des identitésCes mesures de contrôle comprennent notamment les droits d'accès, la sécurité des accords avec les fournisseurs, la sensibilisation et la formation à la sécurité, ainsi que la gestion des incidents. Elles remplacent l'ancien article 6 de la norme ISO 27701:2019 et sont directement conformes aux exigences de la norme ISO 27001:2022.

Approche fondée sur les risques et cycle de vie des données

Le cœur de la norme ISO/IEC 27701:2025 est un approche de gestion des risques liés à la protection de la vie privée clairement définie, la norme exige d'identifier, d'analyser et d'évaluer les risques que le traitement des données personnelles peut engendrer en ce qui concerne les droits et libertés des personnes.

Cette analyse est intégrée à la gestion des risques liés à la sécurité de l'information, générant un vision à deux niveaux: l'une organisationnelle (impact sur l'entité, continuité des activités, réputation, sanctions, etc.) et l'autre axée sur les parties prenantes (impact sur les personnes, discrimination, perte de contrôle sur leurs données, dommages économiques ou émotionnels, etc.).

Sur la base de cette analyse, des contrôles appropriés sont mis en place, les ressources sont priorisées et des plans d'action sont établis, tant préventifs que pour la gestion des incidents. L'ensemble de ce processus suit le cycle PDCA (Planifier-Déployer-Contrôler-Améliorer), courant dans les normes ISO, qui pilote le processus. amélioration continue et adaptation lorsque les risques technologiques ou réglementaires évoluent.

L'édition 2025 franchit une nouvelle étape en adoptant expressément une approche du cycle de vie des donnéesCela englobe toutes les étapes, de la collecte des données personnelles à leur suppression, leur anonymisation ou leur pseudonymisation. Ainsi, la protection de la vie privée est intégrée à toutes les phases de traitement, conformément aux principes de protection des données dès la conception et par défaut.

Dans les environnements où l'IA, l'IoT, la blockchain ou les services multicloud sont déjà courants, la norme introduit des lignes directrices spécifiques pour la gestion des risques découlant de prise de décision automatiséeprofilage ou la combinaison de volumes importants de données, y compris des références croisées avec la future norme ISO/IEC 42001 sur la gouvernance de l'intelligence artificielle.

Intégration avec d'autres systèmes de gestion et cadres de conformité

L'un des principaux atouts de la norme ISO/IEC 27701:2025 est sa capacité à s'intégrer dans un écosystème de gestion intégréeGrâce à sa structure HLS, elle peut être combinée avec les normes ISO/IEC 27001 (sécurité de l'information), ISO 31000 (gestion des risques), ISO 37301 (conformité), ISO 9001 (qualité) ou la future norme ISO/IEC 42001 (IA), partageant des processus communs tels que la gestion documentaire, les revues de direction et les audits internes.

Pour les organisations qui disposent déjà d'un système de gestion de la sécurité de l'information (SGSI) mature, la mise à jour facilite sa maintenance. Système intégré de gestion de la sécurité de l'information (SIMS) et système intégré de gestion de la protection des données (PIMS)Cela optimise les efforts et réduit la duplication des preuves. Ceux qui préfèrent agir seuls peuvent également déployer un système PIMS autonome, particulièrement utile pour les organisations dont le principal défi est le RGPD et les autres lois sur la protection des données.

Cette norme s'aligne parfaitement sur les cadres réglementaires internationaux : dans l'UE, elle sert de référence. une base probante solide pour le principe de responsabilité proactive Dans le cadre du RGPD, elle permet, dans d'autres territoires, de démontrer la conformité à des cadres réglementaires tels que le CCPA, le LGPD ou d'autres réglementations relatives à la protection des données. Elle peut également être complétée par des rapports SOC 2, des dispositifs de sécurité nationaux ou des certifications sectorielles.

En pratique, la mise en œuvre de la norme ISO/IEC 27701:2025 permet une définition claire de gouvernance de la confidentialité (qui décide de quoi, qui assume les risques, quelles sont les fonctions du DPO, comment les aspects juridiques, de sécurité, informatiques et commerciaux sont coordonnés), mettre en place un cadre d'évaluation continue des risques et renforcer la transparence avec les parties prenantes grâce à des politiques, des avis et des mécanismes clairs pour l'exercice des droits.

Cette approche intégrative favorise la transition vers un modèle de La vie privée comme cultureoù il ne s'agit pas seulement d'avoir des documents en ordre, mais aussi de veiller à ce que le personnel comprenne son rôle, reçoive une formation, participe à la détection des risques et intègre la protection de la vie privée comme partie intégrante de la qualité du service.

Impact spécifique pour les délégués à la protection des données et les responsables de la conformité

Pour les délégués à la protection des données (DPO) et les équipes de conformité, la norme ISO/IEC 27701:2025 devient une référence. feuille de route très précise sur la manière de démontrer que le RGPD est appliqué efficacement. Le règlement intègre l'annexe D, qui établit une correspondance entre les contrôles et les exigences et les articles du règlement, facilitant ainsi la mise en évidence des preuves opérationnelles de chaque obligation légale.

Par exemple, en cas de contrôle de l'Agence espagnole de protection des données (AEPD) sur la gestion des droits des personnes concernées, les contrôles A.1.3.7 et A.1.3.10 permettent de démontrer l'existence de procédures documentées recevoir, enregistrer, traiter et répondre aux demandes d’accès, de rectification, d’effacement, d’opposition ou de portabilité, avec des délais, des responsables et une traçabilité définis.

La bonne nouvelle est que les contrôles spécifiques applicables aux responsables du traitement des données (tableau A.1) et aux sous-traitants (tableau A.2) restent pratiquement inchangés depuis 2019. Cela signifie que, pour les organismes déjà certifiés, La transition ne nécessite pas la reconstruction de l'ensemble du système.mais plutôt ajuster la structure, renforcer le volet relatif aux risques liés à la protection de la vie privée et mieux documenter le programme de sécurité de l'information qui soutient le PIMS.

Dans les environnements complexes où coexistent plusieurs entités (contrôleurs conjoints, sous-gestionnaires, fournisseurs de cloud, sous-traitants dans des pays tiers), la nouvelle version contribue à affiner les contrats, les matrices de responsabilité et les mécanismes de surveillance, réduisant ainsi les angles morts et les ambiguïtés qui causent souvent des problèmes lors des audits.

En pratique, la norme devient un allié pour passer de « Je suis conforme en théorie » à « Je le suis réellement ». preuves objectives et vérifiables que j'accomplis", ce qui réduit les craintes en cas d'inspections, de réclamations ou d'atteintes à la sécurité nécessitant une notification aux autorités et aux personnes concernées.

Transition depuis la norme ISO/IEC 27701:2019 : échéances, étapes et erreurs courantes

Les organisations déjà certifiées selon la norme ISO/IEC 27701:2019 ont une période de transition de trois ans À compter de la publication de la version 2025, c’est-à-dire jusqu’en octobre 2028, pour adapter leurs systèmes de gestion et finaliser l’audit de transition avec leur organisme de certification.

Il n’est pas nécessaire de repartir de zéro : l’essentiel du travail déjà effectué reste valable. L’enjeu principal est d’adapter le système à la nouvelle structure, en intégrant les nouveaux contrôles de sécurité de l’information. renforcer la gestion des risques liés à la protection de la vie privée et examiner la documentation de gouvernance, les rôles et les processus opérationnels afin de s'assurer qu'ils sont conformes aux clauses mises à jour.

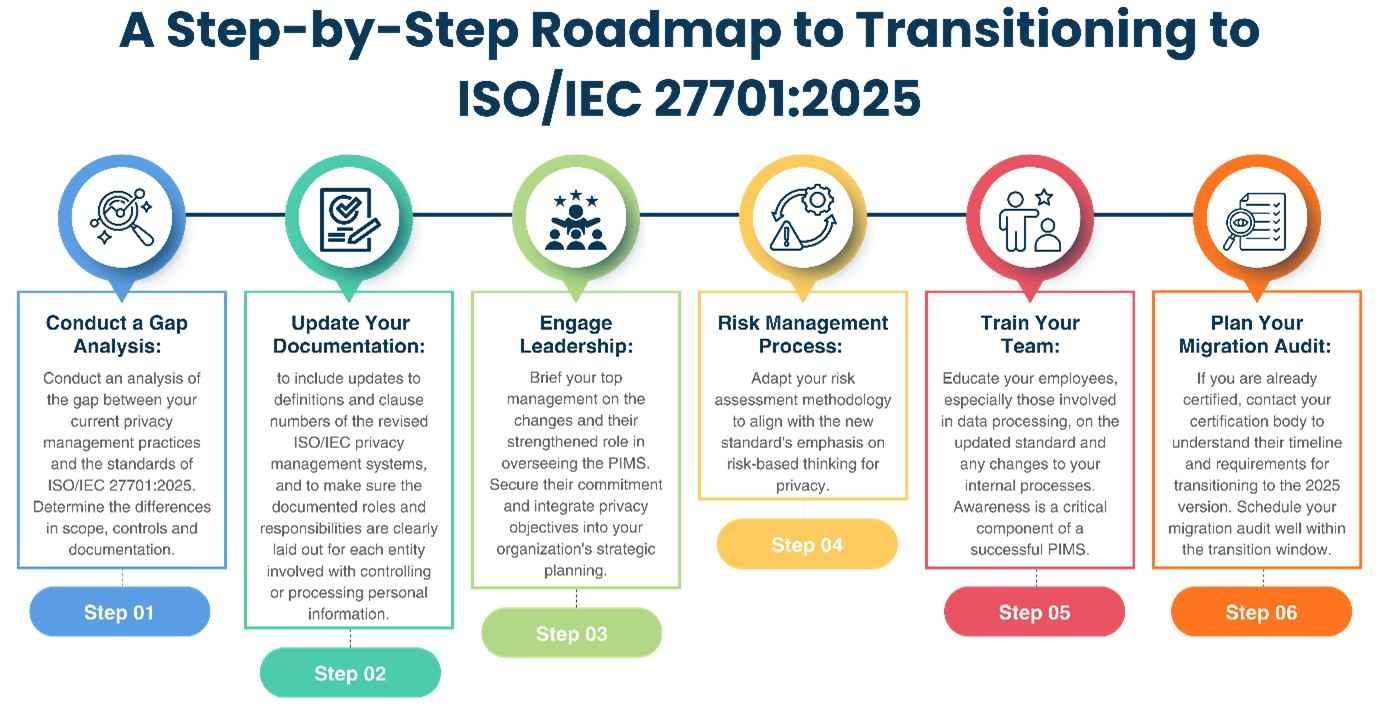

Les étapes raisonnables pour une transition ordonnée comprennent généralement une analyse des écarts comparant le PIMS actuel avec la version 2025, la mise à jour de la déclaration d'applicabilité pour refléter les annexes restructurées, l'examen de la matrice des risques liés à la protection de la vie privée (y compris les scénarios d'IA, de cloud et de flux internationaux), l'adaptation des politiques, des dossiers et des programmes d'audit interne, la formation du personnel clé et la planification de l'audit de transition avec l'organisme de certification.

Parmi les erreurs les plus courantes lors de cette transition, trois se distinguent : attendre la dernière minute en croyant qu’« il y a largement le temps » ; Limitez-vous à la mise à jour des documents sans vérifier que la pratique réelle a été alignée (les auditeurs demandent des preuves, pas seulement des PDF) ; et en négligeant la pertinence du traitement automatisé et de l'IA, qui n'est plus une question marginale mais un axe d'évaluation spécifique.

Pour les organisations qui appliquent déjà la norme ISO 27001:2022 intégrée à la norme ISO 27701:2019, le changement devrait être relativement simple, car bon nombre des concepts structurels de la nouvelle norme 27701:2025 sont basés sur des éléments que la norme 27001:2022 a introduits dans sa propre révision : une plus grande importance accordée au contexte, une approche fondée sur les risques, le leadership et l’amélioration continue.

La norme ISO/IEC 27701 comme outil fiable et avantage concurrentiel

Au-delà de la conformité réglementaire, la principale contribution de la norme ISO/IEC 27701:2025 réside dans sa capacité à Bâtir et maintenir la confiance En matière de traitement des données personnelles, dans un contexte où les fuites, les utilisations opaques de l'IA et les scandales liés à l'exploitation abusive des données sont monnaie courante, la capacité à démontrer la maturité de son système de gestion fait toute la différence.

Un système de gestion de la protection des données personnelles (PIMS) bien mis en œuvre vous permet de démontrer à vos clients, partenaires et autorités que l'organisation prend la protection de la vie privée au sérieux : des politiques claires existent, les rôles et responsabilités sont connus, les risques sont évalués périodiquement, les registres de traitement sont à jour, les indicateurs sont surveillés, des audits internes sont effectués et des mesures sont prises en cas d'écarts détectés.

Cela a un impact direct sur gouvernance d'entreprise, conformité, gestion des risques et culture interneCette norme encourage la protection de la vie privée à ne plus être uniquement une question de « DPO » (Délégué à la protection des données), mais à devenir un enjeu transversal touchant le marketing, l'informatique, le développement de produits, les ressources humaines, les achats, le service client et la gestion générale.

Pour de nombreuses organisations, notamment dans les secteurs à forte intensité de données (finance, santé, technologie, administration publique, enseignement en ligne, etc.), la certification ISO/IEC 27701:2025 devient déjà une étape incontournable. exigence ou facteur de différenciation lors de la conclusion de contrats, de la participation à des appels d'offres ou du passage des procédures de vérification préalable par les investisseurs.

Adopter cette norme ne se résume pas à « protéger l’information », mais à gérer la confiance comme un atout stratégique : offrir des garanties solides que les données personnelles sont maîtrisées, que les décisions automatisées sont prises dans le respect des droits des personnes et que l’organisation est préparée à réagir efficacement en cas de problème.

Écrivain passionné par le monde des octets et de la technologie en général. J'aime partager mes connaissances à travers l'écriture, et c'est ce que je vais faire dans ce blog, vous montrer toutes les choses les plus intéressantes sur les gadgets, les logiciels, le matériel, les tendances technologiques et plus encore. Mon objectif est de vous aider à naviguer dans le monde numérique de manière simple et divertissante.