- La vérification ISO est basée sur la comparaison des hachages (SHA-1, SHA-256, etc.) avec des valeurs officielles pour garantir l'intégrité et l'authenticité.

- Sous Windows, vous pouvez utiliser PowerShell (Get-FileHash), 7-Zip ou des outils comme Check-ISO et des vérificateurs ISO authentiques.

- Sous Linux, des commandes comme md5sum, sha1sum ou sha256sum et les fichiers .sum publiés par chaque distribution sont suffisants.

- Vérifier systématiquement auprès de sources officielles ou de bases de données fiables permet d'éviter les installations corrompues et de réduire les risques liés aux logiciels malveillants.

Si vous réinstallez Windows, déployez un nouveau serveur ou testez une distribution Linux, la dernière chose que vous souhaitez, c'est que… L'image ISO est corrompue ou manipulée.Une simple erreur de téléchargement peut compromettre l'installation, et une image ISO corrompue provenant d'un tiers peut ouvrir la porte à des logiciels malveillants dès le départ. Par conséquent, avant de graver un fichier sur une clé USB ou de le monter dans une machine virtuelle, il est judicieux de prendre quelques secondes pour vérifier que tout est en ordre.

Dans la réalité, presque personne ne le fait, mais dans les environnements informatiques professionnels et aussi à la maison, vérifier le intégrité et authenticité des images ISO Il s'agit d'une étape de routine. Le processus est beaucoup plus simple qu'il n'y paraît : il suffit de calculer un hachage de somme de contrôle de l'ISO et de le comparer à la valeur officielle publiée par le fabricant ou à une base de données fiable.

Pourquoi est-il si important de vérifier l'intégrité d'une norme ISO ?

L'un des principes fondamentaux de la cybersécurité est le préservation de l'intégrité des sourcesAssurez-vous d'utiliser exclusivement la version du logiciel fournie par le fabricant, sans modification ni corruption. Ceci est valable aussi bien pour un usage professionnel que personnel, notamment en ce qui concerne les systèmes d'exploitation et les suites bureautiques.

Il est très fréquent de trouver des images ISO de [nom du logiciel] sur des disques partagés, d'anciens périphériques NAS ou des clés USB oubliées. Windows, SQL Server, Office ou autres outils Leur origine exacte est inconnue. Nombre d'entre elles ont été téléchargées il y a des années, le hachage original n'a pas été conservé, et on ignore même de quelle version il s'agit. Dans ces cas-là, la vérification de l'ISO est le seul moyen fiable de savoir ce que l'on possède.

Outre la corruption accidentelle lors du téléchargement ou de la copie, le risque grave survient lorsque l'ISO a été modifié par des tiersLes images modifiées pour inclure des cracks, des activateurs ou des logiciels « supplémentaires » peuvent introduire des logiciels espions, des chevaux de Troie ou des portes dérobées qui contournent les contrôles de sécurité et rendent votre ordinateur totalement vulnérable.

L'idée principale est qu'une véritable ISO génère toujours la même chose hachage cryptographique (Par exemple, SHA-256 ou SHA-1). Si un seul octet du fichier est modifié, le hachage est entièrement modifié. Cela permet d'utiliser la somme de contrôle comme une sorte d'empreinte digitale unique qui confirme que le fichier est conforme à ce qu'il devrait être.

Qu'est-ce qu'un hachage ou une somme de contrôle et comment est-il utilisé pour vérifier les images ISO ?

Sur une page de téléchargement ISO, vous voyez une longue suite de lettres et de chiffres intitulée : MD5, SHA-1, SHA-256, SHA-512 Ou, de manière similaire, vous voyez sa somme de contrôle, c'est-à-dire la somme de vérification générée par une fonction de hachage. Cette chaîne est unique à ce fichier.

Une fonction de hachage est un algorithme qui, étant donné une entrée (par exemple, une image ISO), génère une fonction de hachage. code alphanumérique de longueur fixeCe résultat sert d'identifiant unique : si le fichier est modifié, même légèrement, le résultat de la fonction de hachage ne correspondra plus. C'est pourquoi il est largement utilisé en cybersécurité pour vérifier l'intégrité des données, des fichiers téléchargés et même des mots de passe (stockés sous forme de hachages, et non en clair).

Les algorithmes les plus courants dans le contexte des normes ISO sont SHA-1 et SHA-256Bien que MD5, SHA-384, SHA-512 ou d'autres puissent également être utilisés, SHA-256 ou des versions plus robustes sont actuellement recommandées pour la vérification d'intégrité chaque fois que cela est possible, car MD5 et SHA-1 présentent des faiblesses cryptographiques et sont considérés comme obsolètes pour les fonctions de sécurité critiques.

L'opération pratique est très simple : vous téléchargez l'ISO depuis une source fiable, vous calculez le hachage sur votre ordinateur et vous comparez le résultat avec celui de l'ISO. valeur de référence publiée par le fabricant ou avec une base de données reconnue. Si les deux correspondent, l'ISO est complète et authentique. Dans le cas contraire, le fichier est corrompu ou altéré et vous ne devez pas l'utiliser.

Sources officielles et bases de données fiables pour les images ISO de Microsoft

La première étape pour éviter les problèmes est Obtenez la certification ISO sur le site web approprié.Dans le cas de Microsoft, il existe plusieurs canaux officiels destinés aux particuliers et aux entreprises, ainsi que des projets communautaires qui collectent les hachages des distributions légitimes.

Pour les particuliers et de nombreux professionnels ne disposant pas d'un abonnement spécifique, Microsoft propose des téléchargements directs via son site web. centre de téléchargement Vous pouvez télécharger des images de produits tels que Windows, SQL Server, Windows Server ou Office à l'adresse officielle : https://www.microsoft.com/es-es/download. Toutefois, seules les versions actuelles ou encore prises en charge sont généralement disponibles.

Dans le cas des entreprises qui travaillent avec des licences en volume, les images sont obtenues par le biais de portail de licences en volume ou centre d'administration Le principe est le même : vous téléchargez à partir d’une source contrôlée par Microsoft et, avec l’ISO, vous obtenez la table de hachage officielle pour chaque langue et édition.

Le problème se pose lorsqu'on a besoin de versions anciennes ou abandonnées : celles-ci ont souvent disparu des sites officiels, et les utilisateurs se rabattent sur des copies de récupération ou des téléchargements tiers. C'est dans ces cas-là que l'utilisation de [nom du logiciel] prend tout son sens. bases de données de hachage communautaires qui collectent les empreintes numériques des ISO légitimes au fil des ans.

L'un des plus connus est fichiers.rg-adguard.net (https://files.rg-adguard.net/), un projet piloté par des employés et des MVP de Microsoft, intègre les empreintes numériques de la quasi-totalité des distributions officielles de Microsoft. Il possède une base de données très complète (des centaines de téraoctets d'informations et d'images ISO associées à Microsoft) et est fréquemment cité comme référence sur les forums techniques, les blogs spécialisés et même dans les réponses de la communauté Microsoft.

Comment calculer le hachage d'une image ISO sous Windows à l'aide de PowerShell

Windows propose une méthode très puissante et flexible pour obtenir les hachages de fichiers : PowerShell et l'applet de commande Get-FileHashAucune installation supplémentaire n'est requise sur les systèmes modernes ; il suffit d'ouvrir la console et d'exécuter la commande appropriée.

Pour commencer, ouvrez PowerShell (vous pouvez rechercher « PowerShell » dans le menu Démarrer) et exécutez une commande comme la suivante, en adaptant le chemin d’accès au fichier ISO que vous souhaitez vérifier :

Get-FileHash C:\ruta\al\archivo.iso

Si vous ne spécifiez rien d'autre, Get-FileHash renvoie une valeur par défaut Hachage SHA-256Cette option est aujourd'hui fortement recommandée. Selon la taille du fichier ISO, le type d'algorithme et la vitesse du disque sur lequel il est stocké, le calcul peut prendre de quelques secondes à plusieurs minutes.

Si vous souhaitez utiliser un algorithme spécifique, vous pouvez le spécifier à l'aide du paramètre -AlgorithmWindows prend en charge plusieurs options, par exemple :

Get-FileHash C:\ruta\al\archivo.iso -Algorithm MD5

Get-FileHash C:\ruta\al\archivo.iso -Algorithm SHA1

Get-FileHash C:\ruta\al\archivo.iso -Algorithm SHA256

Get-FileHash C:\ruta\al\archivo.iso -Algorithm SHA384

Get-FileHash C:\ruta\al\archivo.iso -Algorithm SHA512

Get-FileHash C:\ruta\al\archivo.iso -Algorithm MACTripleDES

Get-FileHash C:\ruta\al\archivo.iso -Algorithm RIPEMD160

En pratique, avec la capacité de générer SHA-1 et surtout SHA-256 Vous en avez largement assez pour la grande majorité des images de distribution Windows et GNU/Linux, car ce sont les formats que les développeurs publient généralement sur leurs sites web officiels.

Une fois le hachage affiché à l'écran, la dernière étape consiste à le comparer à la valeur officielle proposée sur la page de téléchargement ou, s'il s'agit d'une image ISO Microsoft qui n'est plus disponible sur les portails, à coller la chaîne de caractères obtenue dans la barre de recherche. fichiers.rg-adguard.netDans l'onglet « Recherche », appuyez sur Entrée. Si le hachage correspond à un hachage enregistré, vous saurez de quelle image ISO il s'agit et que la copie est légitime.

Vérifiez les images ISO de Microsoft avec des outils spécifiques comme Check-ISO.

Lorsque vous n'avez qu'une ou deux images à vérifier, l'utilisation de PowerShell et de bases de données en ligne est très simple. Mais si vous travaillez dans le support, le déploiement de systèmes ou l'administration de serveurs, vous pouvez rapidement accumuler les tâches. Des dizaines d'images ISO de Windows, Office ou SQL Server que vous souhaitez examiner en une seule fois, et le processus manuel devient fastidieux et répétitif.

Pour répondre précisément à ce besoin, le projet a vu le jour. Vérifier l'ISOIl s'agit d'un outil open source conçu pour automatiser la vérification des images ISO des produits Microsoft. Son objectif est de gagner du temps, de simplifier le processus et de réduire les erreurs humaines lors de la saisie des hachages.

Check-ISO vous permet de sélectionner une ou plusieurs images ISO, de calculer leur hachage avec l'algorithme de votre choix et de le comparer directement à une image ISO de référence. base de données de références officiellesL'application est disponible en plusieurs formats (exécutable, script PowerShell PS1 et une version publiée sur le Microsoft Store) et est particulièrement utile aux techniciens, aux administrateurs système et aux responsables de la sécurité de l'information.

Son utilisation est très simple : vous lancez l’outil, choisissez le fichier ISO dans l’interface, sélectionnez l’algorithme de hachage souhaité (généralement SHA-1 ou SHA-256) et cliquez sur le bouton de vérification. Le temps de traitement dépend de la taille de l’image et de l’algorithme choisi, mais le principe est le suivant : vous pouvez Répétez rapidement ce flux. pour de nombreuses images ISO, sans avoir à utiliser la ligne de commande ni à parcourir différents sites web.

Une fois l'analyse terminée, si l'image ISO correspond à une image officielle enregistrée, l'outil affiche le nom de la source en vert, confirmant ainsi son authenticité. En l'absence de correspondance, un message rouge s'affiche, indiquant que la vérification a été impossible : l'image est alors suspecte ou absente de la base de données, et il convient de prendre des précautions.

Téléchargez et utilisez Check-ISO sous Windows

L'outil Check-ISO peut être obtenu de deux manières principales : soit via le Microsoft Store, soit en accédant au code source depuis GitHub. Les deux méthodes permettent d'obtenir le même utilitaire, mais présentent des avantages différents.

L'option la plus simple pour la plupart des utilisateurs est d'installer Check-ISO à partir de Microsoft Store intégré à WindowsOuvrez simplement le Microsoft Store, saisissez « Vérifier l’ISO » dans la barre de recherche et installez l’application officielle. Cette méthode présente plusieurs avantages : elle ne nécessite pas de droits d’administrateur, la version a été vérifiée par l’équipe Microsoft et les mises à jour sont automatiques.

Si vous préférez travailler directement avec les scripts ou si vous souhaitez examiner le code, vous pouvez également vous rendre sur le dépôt officiel du projet sur GitHub, disponible à l'adresse suivante : https://github.com/dakhama-mehdi/Check-ISO-AuthenticityDe là, vous pouvez consulter le script PowerShell, télécharger le code source ou obtenir la version portable au format .exe, signée pour garantir sa fiabilité.

Dans le cas du script PS1, il suffit de copier son contenu dans votre éditeur PowerShell ISE, de l'enregistrer sur votre ordinateur et de l'exécuter en suivant les instructions du dépôt. Vous pouvez ainsi intégrer Check-ISO à vos flux de travail ou automatisations, en le combinant avec d'autres tâches de déploiement ou de maintenance.

Quel que soit le chemin choisi, le but ultime reste toujours le même : pour garantir que vos fichiers ISO de Windows, Office et autres produits Microsoft sont authentiquesQu’elles proviennent de portails officiels actuels, de versions plus anciennes ou de collections héritées que vous devez vérifier avant de les réutiliser.

Alternatives pour le calcul des hachages sous Windows : 7-Zip et utilitaires tiers

Bien que PowerShell soit l'outil intégré de Windows pour le calcul des hachages, l'utilisation de la ligne de commande n'est pas toujours aisée. Dans ce cas, il est possible d'utiliser des outils tiers tels que… 7-Zip ou des utilitaires de somme de contrôle spécifiques qui ajoutent cette fonction au menu contextuel du navigateur.

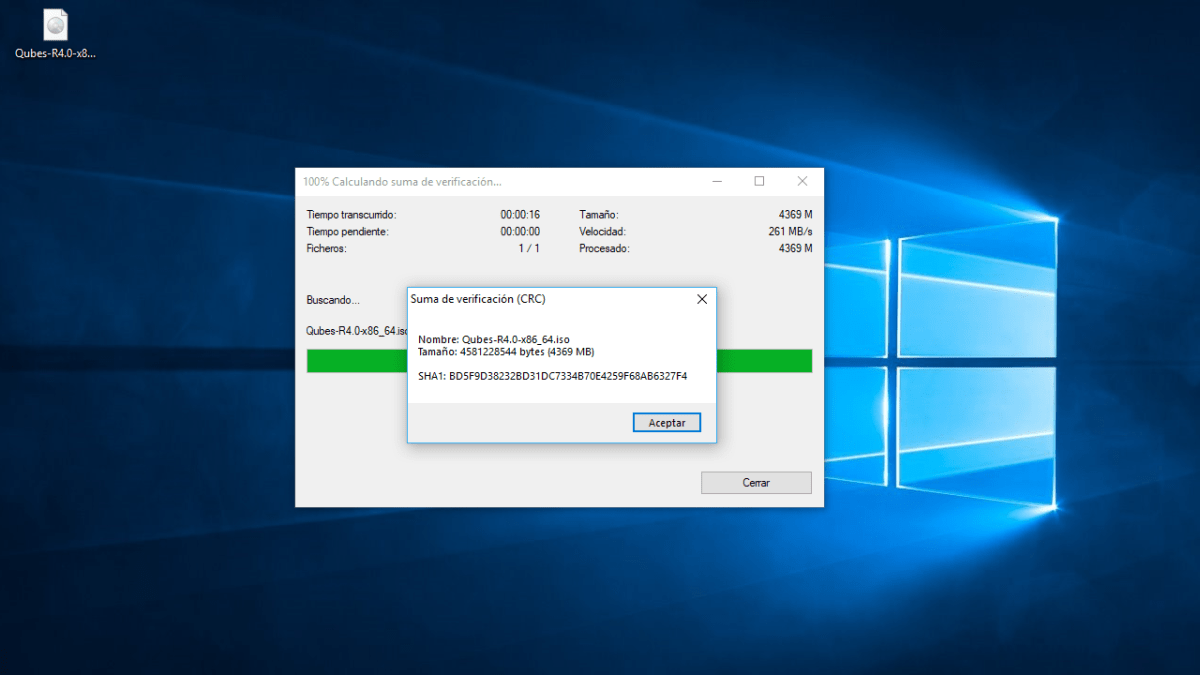

7-Zip est principalement connu comme un logiciel de compression et de décompression de fichiers, mais il inclut une fonctionnalité très pratique pour générer des sommes de contrôle. Une fois installé depuis son site officiel, il suffit de faire un clic droit sur le fichier ISO, d'accéder au sous-menu 7-Zip et de sélectionner l'option correspondante. CRC SHAÀ partir de là, vous pouvez facilement obtenir les hachages CRC-32, CRC-64, SHA-1 et SHA-256.

Avec la capacité de calculer SHA-1 ou SHA-256 provenant du navigateur lui-mêmeVous disposez de suffisamment de données pour comparer le résultat avec la valeur publiée par le fabricant de l'image, qu'il s'agisse d'une distribution GNU/Linux ou d'une image ISO d'un autre logiciel. Le temps de calcul dépendra du processeur et de la taille du fichier, mais sur les ordinateurs modernes, il ne prend généralement que quelques secondes.

Si vous avez besoin d'un outil encore plus axé sur la vérification d'intégrité, il existe des utilitaires dédiés tels que : Quick Hash et d'autres applications de calcul de sommes de contrôle, qui permettent de générer des sommes de contrôle SHA-1, SHA-256 et d'autres algorithmes via une interface graphique relativement simple. Certaines permettent même de traiter plusieurs fichiers par lots et d'exporter les résultats.

Dans tous ces cas, le processus reste le même : vous générez le hachage sur votre ordinateur, vous le comparez à la valeur officielle publiée sur le site web à partir duquel vous avez téléchargé l’ISO ou dans la liste de contrôle correspondante, et s’ils correspondent, vous pouvez être tranquille. procéder à l'enregistrement ou au montage de l'image avec confiance.

Vérification de l'intégrité des images ISO sous Linux

Sur les systèmes GNU/Linux, la procédure est encore plus simple car la plupart des distributions intègrent des outils en ligne de commande permettant de générer les hachages les plus courants. Aucune installation supplémentaire n'est nécessaire pour les calculer. MD5, SHA-1 ou SHA-256 d'un fichier.

En règle générale, la page de téléchargement de la distribution Linux inclut elle-même un fichier contenant les sommes de référence, généralement avec l'extension . .sha1sum ou .sha256sumdont le nom correspond à la norme ISO à laquelle elle fait référence. Par exemple, pour une image appelée manjaro-xfce-0.8.1-x86_64.isoVous trouverez des fichiers comme manjaro-xfce-0.8.1-x86_64-sha1.sum o manjaro-xfce-0.8.1-x86_64-sha256.sum.

Ces fichiers sont simplement des fichiers texte brut qui contiennent le hachage ISO correctVous pouvez les ouvrir avec n'importe quel éditeur (Gedit, Kate, etc.) pour afficher la valeur de référence. Une fois celle-ci visible, il vous suffit de calculer le hachage de votre copie téléchargée depuis le terminal et de comparer les deux codes.

Pour ce faire, ouvrez un terminal et accédez au répertoire où vous avez enregistré l'ISO à l'aide de la commande cdPar exemple, s'il se trouve dans le dossier Téléchargements, vous utiliserez quelque chose comme :

cd Descargas

Ensuite, exécutez l'une des commandes suivantes, selon le type de somme que vous souhaitez comparer :

md5sum nombre-archivo.iso

sha1sum nombre-archivo.iso

sha256sum nombre-archivo.iso

Le système générera une chaîne alphanumérique et l'affichera à côté du nom ISO. Cette chaîne correspond exactement à celle du fichier .sum Ou, en consultant la liste de vérification du site officiel, vous pouvez confirmer que le téléchargement a réussi et procéder à l'installation, soit en gravant l'ISO sur un DVD ou une clé USB amorçable, soit en la chargeant dans une machine virtuelle.

Si les valeurs ne correspondent pas, cela signifie que l'ISO a été modifiée : elle a peut-être été corrompue lors du téléchargement, de la copie ou du stockage, ou bien elle a été altérée. Dans ce cas, la meilleure solution consiste à la supprimer et à la télécharger à nouveau depuis la source officielle avant de l'utiliser pour une application importante.

Vérifiez l'authenticité des images ISO de Windows et d'Office à l'aide de bases de données et d'outils de vérification.

En plus du calcul et de la comparaison manuels des hachages, il existe des utilitaires spécialement conçus pour Vérifier les images ISO de Windows et d'Office par rapport aux bases de données précompilées.L'approche est similaire à celle de Check-ISO, mais elle est axée sur ces produits spécifiques et utilise sa propre collection de hachages stockés.

Un exemple classique est Vérificateur ISO authentique pour Windows et OfficeIl s'agit d'une application portable ne nécessitant aucune installation (il suffit d'extraire le fichier téléchargé) et exigeant uniquement l'installation de .NET Framework 4 sur votre système. Son utilisation est très simple : sélectionnez l'ISO dans l'interface, cliquez sur « Vérifier » et attendez le calcul du hachage.

En moins de deux minutes, l'outil génère la somme correspondante (généralement SHA-1) et la compare à vos enregistrements. base de données interne d'ISO authentiquesSi le système détecte que l'image correspond à une norme ISO valide, il affichera le message « Authentique » en vert. En cas de différences ou d'absence de correspondance, il affichera « Non authentique » en rouge.

Ces types d'utilitaires sont particulièrement utiles pour vérifier l'authenticité d'une ancienne image ISO de Windows ou d'Office conservée depuis des années. Toutefois, n'oubliez pas que si vous avez intentionnellement personnalisé l'ISO (par exemple, en ajoutant des pilotes ou en supprimant des logiciels préinstallés), le vérificateur indiquera qu'elle n'est pas authentique. Vous avez modifié le contenu par rapport à l'original, et par conséquent le hachage ne correspond plus.

Il est également important de veiller à la mise à jour de ces applications, car leur efficacité dépend de l'exhaustivité et de l'actualité de leur base de données. Si vous téléchargez une image ISO très récente qui n'y figure pas encore, l'application risque de ne pas pouvoir l'identifier, même si elle est parfaitement légitime. Il est donc conseillé de vérifier la date de la dernière mise à jour.

Parallèlement, il reste fortement recommandé d'utiliser des ressources telles que fichiers.rg-adguard.net ou le portail de téléchargement de Microsoft pour comparer les hachages, notamment lorsque vous devez couvrir un large éventail de versions ou d'éditions qui peuvent aller au-delà de ce qu'un seul outil a indexé.

En fin de compte, consacrer quelques minutes à calculer et à comparer les hachages avant d'installer un système d'exploitation, une suite bureautique ou tout autre logiciel critique fait simplement partie des bonnes pratiques d'hygiène numérique : Vous évitez les installations instables dues à des ISO corrompues. Et, plus important encore, vous réduisez la probabilité d'introduire un logiciel malveillant dans votre ordinateur ou dans toute une infrastructure via une source apparemment innocente.

En intégrant à votre routine l'utilisation de PowerShell ou 7-Zip sous Windows, d'utilitaires de somme de contrôle sous Linux et, si nécessaire, d'outils comme Check-ISO ou de véritables vérificateurs ISO, vous aurez un contrôle solide sur l'authenticité de vos images, vous serez en mesure de détecter les problèmes avant qu'ils ne s'aggravent et vous aurez l'esprit tranquille chaque fois que vous préparez une clé USB d'installation ou un nouvel environnement de test.

Écrivain passionné par le monde des octets et de la technologie en général. J'aime partager mes connaissances à travers l'écriture, et c'est ce que je vais faire dans ce blog, vous montrer toutes les choses les plus intéressantes sur les gadgets, les logiciels, le matériel, les tendances technologiques et plus encore. Mon objectif est de vous aider à naviguer dans le monde numérique de manière simple et divertissante.