- La politique de sécurité locale vous permet de renforcer les mots de passe et de restreindre l'accès.

- La configuration de secpol.msc protège contre les attaques par force brute et les accès à distance non autorisés.

- Il est essentiel de combiner des politiques strictes avec l’éducation et l’utilisation appropriée de l’authentification à deux facteurs.

Aujourd’hui, assurer la sécurité de votre ordinateur est plus important que jamais.Le nombre de menaces, d’attaques et de risques a augmenté de façon exponentielle et, bien sûr, Windows offre de nombreuses façons de se protéger. Cependant, nombre de ces paramètres avancés sont méconnus de la plupart des utilisateurs, mais ils peuvent faire une énorme différence pour la tranquillité d'esprit numérique.

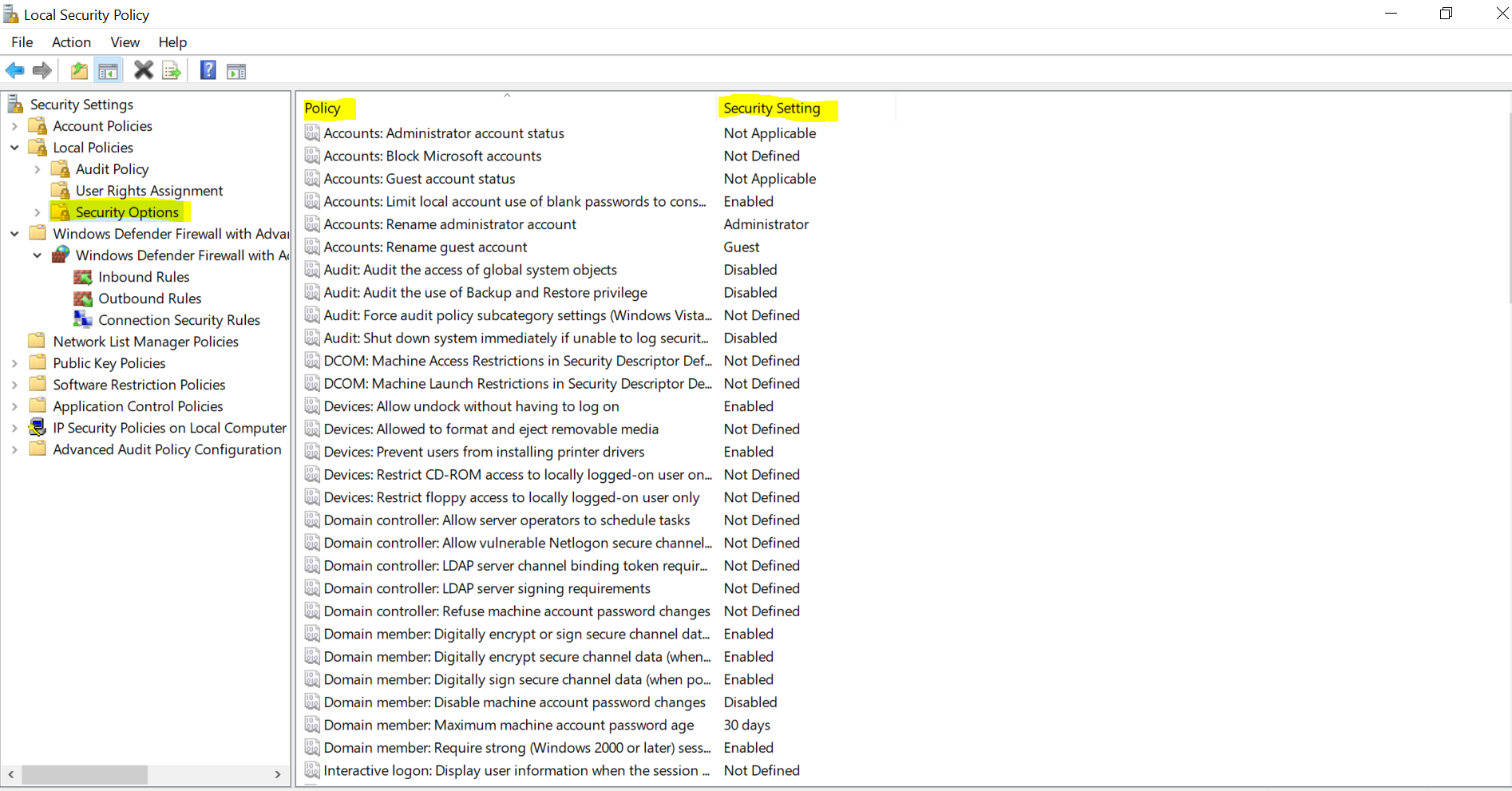

Dans cet article, vous découvrirez, en détail et avec une approche pratique et naturelle, comment vous pouvez améliorer la sécurité de votre système en utilisant secpol.msc, l'outil de stratégie de sécurité locale de Windows. Vous y découvrirez comment y accéder, son utilité, tous les paramètres modifiables, les avantages et les inconvénients de l'application de certaines stratégies et comment éviter les problèmes courants. Nous vous donnerons également des conseils, des considérations et des bonnes pratiques pour vous aider à tirer pleinement parti de cette puissante fonctionnalité Windows.

Qu'est-ce que secpol.msc et pourquoi est-il si important ?

Secpol.msc est le raccourci vers l'éditeur de politique de sécurité locale dans Windows., une sorte de panneau de contrôle avancé pour les politiques de sécurité affectant à la fois les utilisateurs individuels et l'ensemble du système. Bien que son nom puisse paraître technique, toute personne motivée et curieuse peut l'utiliser pour protéger son ordinateur contre les menaces externes et internes.

Cet outil est essentiel dans les environnements où la protection et la gestion des utilisateurs sont essentielles, comme les entreprises, les organisations, ou même ceux qui utilisent leur ordinateur à domicile mais souhaitent davantage de contrôle. Les options vont de l'exigence de mots de passe plus forts à la limitation de l'accès à distance, en passant par la définition de la durée de validité d'un mot de passe.

Le gros avantage est que, En quelques clics, vous pouvez contrôler tout ce qui concerne les mots de passe, les verrous, les autorisations et les audits d'accès.De cette façon, vous ne vous fiez pas uniquement à la sécurité standard de Windows, mais vous pouvez l'adapter à votre propre niveau d'exigences.

Moyens d'accéder à la directive de sécurité locale

Il existe plusieurs façons d'accéder à la stratégie de sécurité locale sous Windows, toutes menant au même utilitaire, mais elles peuvent varier selon vos préférences ou la version de votre système d'exploitation. Voici les méthodes les plus courantes :

- Utilisation de Run : Appuyez sur les touches Win + R, tapez secpol.msc et frapper EntrerC'est le chemin le plus direct et le plus rapide.

- Depuis la recherche Windows : Cliquez sur la loupe (ou appuyez sur la touche Windows) et saisissez « Stratégie de sécurité locale ». Sélectionnez l'option dans le résultat.

- Via le panneau de configuration : Accédez aux outils Windows (dans la vue des grandes icônes) et recherchez « Stratégie de sécurité locale ».

- Éditeur de stratégie de groupe : Si vous possédez Windows Pro ou Enterprise, vous pouvez également utiliser gpedit.msc, où le chemin est Configuration ordinateur / Paramètres Windows / Paramètres de sécurité / Stratégies de compte.

Une fois à l'intérieur, vous verrez un arbre d'options sur la gauche et en fonction de ce que vous configurez, Vous pouvez modifier la politique de mot de passe, le verrouillage du compte, les droits d'accès, l'audit de sécurité et bien plus encore..

Ce que vous pouvez contrôler avec la politique de sécurité locale

La puissance de secpol.msc réside dans le grand nombre de paramètres que vous pouvez modifier.Voici, en gros, les domaines les plus importants :

- Politiques relatives aux mots de passe : Exiger des mots de passe plus forts et surveiller leur utilisation.

- Politique de verrouillage de compte : Définit le temps nécessaire au verrouillage d'un compte après des erreurs et la durée de ce verrouillage.

- Attribution des droits d'utilisateur : Décidez quels utilisateurs peuvent effectuer quelles actions (se connecter à distance, installer des logiciels, etc.).

- Lignes directrices en matière d’audit : Conservez un enregistrement des accès, des modifications et des éventuelles tentatives d’intrusion.

N'oubliez pas que ces paramètres Ils affectent à la fois le niveau individuel et global, donc tout changement affecte tous les utilisateurs de cet ordinateur (ou même d'un réseau s'il s'agit d'un ordinateur d'entreprise).

Politiques de mots de passe : comment renforcer la sécurité

L'une des sections clés de la politique de sécurité locale est la politique de mots de passe. Vous pouvez y accéder. modifier le comportement et les exigences minimales pour les clés que les utilisateurs utilisent dans le systèmeRegardons chaque paramètre :

- Complexité du mot de passe : Activez la règle pour forcer les mots de passe à mélanger des majuscules, des minuscules, des chiffres et SymbolesCela permet d’éviter les mots de passe prévisibles comme « abcd1234 ».

- Longueur minimale: Assurez-vous que tous les mots de passe ont une longueur minimale. Pour une sécurité optimale, la longueur minimale recommandée est de 10 à 12 caractères.

- Historique des mots de passe : Empêche les utilisateurs de ressaisir leurs anciens mots de passe. Vous pouvez configurer le nombre de mots de passe précédents que le système mémorise (par exemple, les 5, 10 ou 20 derniers).

- Validité maximale : Définit la durée pendant laquelle le même mot de passe peut être utilisé sans modification. Passé ce délai, Windows exigera un nouveau mot de passe.

- Validité minimale : ensembles le temps Valeur minimale à respecter avant de pouvoir modifier à nouveau le mot de passe. Cette valeur est généralement laissée à 0 pour éviter toute restriction inutile.

- Stockage avec cryptage réversible : Vous pouvez éventuellement activer l'enregistrement réversible des mots de passe pour assurer la compatibilité avec certaines applications. Cependant, Il n'est pas recommandé d'activer cette option car elle compromet la sécurité..

La mise en œuvre de ces politiques oblige tous les utilisateurs à se conformer à des règles plus strictes, rendant ainsi l’accès non autorisé plus difficile et réduisant le risque d’attaques par force brute ou de vol de données..

Politique de verrouillage de compte : comment réagir aux tentatives infructueuses

Dans cette section, vous pouvez décider Comment Windows réagit lorsqu'un utilisateur saisit plusieurs fois le mauvais mot de passeC'est une excellente mesure contre les attaques par force brute, où un attaquant essaie des milliers de mots de passe jusqu'à ce qu'il trouve le bon.

- Seuil de verrouillage du compte : Nombre de tentatives infructueuses autorisées avant le verrouillage du compte. Une valeur faible (par exemple, 3 ou 5) renforce la sécurité.

- Durée du bloc : Durée du verrouillage avant toute nouvelle tentative. Vous pouvez choisir une valeur spécifique (par exemple, 15 minutes) ou la laisser à 0 afin que seul un administrateur puisse déverrouiller.

- Réinitialiser le compteur après : Intervalle après lequel, s'il n'y a pas de nouvelles tentatives infructueuses, le compteur d'erreurs est remis à zéro.

Définir un verrou après plusieurs tentatives infructueuses est particulièrement utile dans les environnements professionnels ou avec des ordinateurs partagés.. Ainsi, même si quelqu'un essaie de trouver le mot de passe par essais et erreurs, il finira par bloquer le compte.

Paramètres clés pour renforcer la sécurité du Bureau à distance

Le Bureau à distance (RDP) est largement utilisé en entreprise et par les utilisateurs expérimentés pour accéder à leurs ordinateurs depuis un autre emplacement. Cependant, présente un risque important s'il n'est pas configuré correctementVoici quelques bonnes pratiques :

- Utilisez des mots de passe forts et uniques sur tous les comptes Bureau à distance autorisés.Si les clés sont faibles, un attaquant pourrait y accéder par force brute.

- Apprenez à utiliser AccessChk pour gérer les autorisations. et contrôler qui peut accéder aux ressources du système.

- Maintenir le système et tous les composants du Bureau à distance à jour. De cette façon, vous fermez les vulnérabilités potentielles (comme le célèbre BlueKeep).

- Bloquer le port 3389 (RDP par défaut) à l'aide d'un pare-feu, permettant uniquement les connexions nécessaires, idéalement via un VPN o Passerelle RDP sécurisée.

- Supprimer les comptes ou groupes par défaut qui ne nécessitent pas d’accès à distance et n'ajoutez que les utilisateurs vraiment essentiels. Cela se fait facilement depuis secpol.msc, dans les politiques locales.

- Changer le port RDP pour un port différent du port standard peut atténuer les attaques automatisées ou les analyses de masse ciblant le port 3389.

- Exiger une communication cryptée et une authentification au niveau du réseau (NLA) dans les connexions Bureau à distance pour empêcher le détournement de session.

Étape par étape : Comment ajouter ou supprimer des autorisations à l'aide de secpol.msc

L’une des tâches fréquentes est accorder ou révoquer le droit de se connecter via le Bureau à distanceou exécuter d'autres fonctions critiques. Voici les étapes de base pour ce faire, conformément à la politique de sécurité locale :

- Ouvrez secpol.msc et accédez à Politiques locales > Attribution des droits d'utilisateur.

- Recherchez la politique Autoriser la connexion via les services Bureau à distance.

- Ici, vous pouvez ajouter ou supprimer des utilisateurs et des groupes, en vous assurant que seules les personnes de confiance ont accès.

- Répéter le processus en politique Refuser la connexion via les services Bureau à distance pour bloquer explicitement les utilisateurs qui ne devraient jamais se connecter.

Ce processus s'applique à la plupart des droits utilisateurs : installation de programmes, accès aux dossiers administratifs, etc.Si plusieurs personnes utilisent le même ordinateur, il est judicieux de limiter ces autorisations autant que possible.

Avantages et inconvénients de l'application de directives strictes

Comme tout en informatique, Le renforcement de la sécurité présente des avantages et des inconvénientsVoici les points clés à prendre en compte avant de se lancer dans la mise en place de politiques très rigides :

- Avantages:

- Vous avez besoin de mots de passe forts qui doivent être modifiés périodiquement., rendant la vie difficile aux pirates informatiques.

- Vous empêchez quelqu'un de réutiliser d'anciens mots de passe compromis, fermant la porte aux attaques par dictionnaire.

- Vous bloquez l'accès après des tentatives infructueuses, ce qui réduit l’exposition aux attaques par force brute.

- Vous promouvez les bonnes pratiques auprès des utilisateurs, habituer tout le monde à utiliser des mots de passe longs et variés.

- Vous autorisez la surveillance et l'audit des accès, quelque chose d'obligatoire dans de nombreuses entreprises.

- Inconvénients:

- Les gens ont tendance à oublier les mots de passe complexes ou à les changer fréquemment., ce qui augmente les appels au support.

- Certains utilisateurs recherchent des raccourcis, comme changer un seul numéro à la fin de la clé, ce qui peut rendre la politique moins efficace.

- Cela peut être ennuyeux dans les environnements domestiques où un tel contrôle n’est pas strictement nécessaire.

- La compatibilité avec les programmes plus anciens peut être affectée si vous avez besoin de mots de passe très complexes.

- Un faux sentiment de sécurité peut amener certains utilisateurs à se détendre., pensant que les règles couvrent tout.

L’application de politiques de sécurité strictes peut être très bénéfique dans les organisations ou les environnements à haut risque, mais si c’est à la maison, une approche plus équilibrée peut être suffisante..

Comment créer un mot de passe fort à l'aide de politiques de sécurité

Les mots de passe forts constituent la première et la plus importante ligne de défense Sous Windows comme sur tout autre service. Voici quelques conseils pour créer des mots de passe véritablement sécurisés (et conformes aux politiques) :

- Rendez-le unique pour chaque site et chaque utilisateur. Pas besoin de répéter le mot de passe à différents endroits.

- Évitez toute référence personnelle comme des noms, des dates ou des numéros de téléphone.

- Utilisez un mélange de majuscules, de minuscules, de chiffres et de symboles. Exemple : B5!v7z$T9qL.

- Optez pour une longueur minimale de 10 à 12 caractères. Plus il y en a, mieux c'est.

- Si vous avez du mal à vous souvenir des mots de passe, utilisez un gestionnaire de mots de passe ou de longues phrases aléatoires.

N'oubliez pas que Windows peut vous aider en vous indiquant si le mot de passe que vous choisissez est trop simple ou ne répond pas aux exigences.

Le rôle de l'authentification à deux facteurs et de la sécurité complémentaire

En plus des politiques de mot de passe et de verrouillage, L'application d'un deuxième facteur d'authentification (2FA) porte la sécurité à un autre niveauDe nombreux services modernes, y compris Windows lui-même et les applications d'entreprise, vous permettent d'ajouter une étape supplémentaire avant d'accorder l'accès :

- Codes envoyés sur mobile (SMS ou applications authentification comme Google Authentificateur).

- certificats numériques qui sont stockés sur des cartes ou des appareils USB.

- Courriel alternatif pour la récupération.

- Biométrie (empreinte digitale, reconnaissance faciale, etc.).

Ce type de protection est particulièrement utile pour l'accès à distance, les comptes critiques ou les services contenant des données sensibles, et il est recommandé de le mettre en œuvre dès qu'il est disponible.

Considérations et problèmes courants avec les mots de passe classiques

Les mots de passe traditionnels présentent de nombreux problèmes Bien qu'il s'agisse de la méthode de protection la plus utilisée, les plus courantes sont :

- Des clés trop simples (juste des lettres et des chiffres, des mots simples) qui peuvent être déchiffrés en quelques secondes avec un logiciel et un GPU moderne.

- mauvaise gestion:Les gens écrivent des données sur des post-it, des documents non chiffrés ou répètent des mots de passe sur plusieurs services.

- Hameçonnage et bourrage d'informations d'identification:Les attaquants obtiennent des clés divulguées et les utilisent sur d’autres services, exploitant ainsi « l’effet domino ».

- oubli fréquent qui causent des blocages et des désagréments. Il est essentiel de trouver un équilibre entre sécurité et convivialité.

Utiliser des politiques de mots de passe fortes, changer régulièrement les mots de passe et éviter les répétitions est le meilleur remède..

Politiques relatives aux applications externes et à la gestion dans les environnements d'entreprise

Dans les grandes entreprises, le défi se multiplie car il existe généralement des dizaines d'applications qui utilisent le même système de mot de passe (par exemple, intégré à Active Directory).

- Certaines applications externes peuvent ne pas être compatibles avec des politiques très strictes, ce qui nous oblige à rechercher l’équilibre.

- Il existe des systèmes comme Citrix qui « répliquent » les utilisateurs et valident l’accès via les mêmes politiques, mais une confusion peut survenir. si les utilisateurs n'existent pas ou s'il y a des désynchronisations.

- Dans ces environnements, il est essentiel de bien documenter les politiques, d’éduquer les utilisateurs et d’être préparé aux blocages ou aux problèmes spécifiques..

Si vous appliquez des modifications globales, faites-le progressivement et surveillez l’impact avant de les déployer à tous les groupes ou utilisateurs.

Recommandations pour créer des politiques efficaces et neutres en matière de mots de passe

Même si la tentation est de mettre en place des politiques de plus en plus exigeantes, Nous devons trouver un équilibre pour éviter toute discrimination ou tout parti pris parmi les utilisateurs.. Voici quelques recommandations :

- N'imposez pas de restrictions excessives sur la longueur ou les symboles si votre effectif est très diversifié.

- Évitez les données personnelles dans les mots de passe en sensibilisant les utilisateurs aux dangers.

- Établir des périodes de changement raisonnables, afin de ne pas rendre le quotidien de vos collaborateurs difficile.

- Comprend des supports de formation et de rappel, afin que chacun comprenne les raisons des politiques.

- Facilite l'accessibilité aux systèmes de changement et de rétablissement, en tenant compte de toutes les capacités et de tous les besoins.

- L'authentification à deux facteurs peut compenser le fait d'avoir des mots de passe moins complexes si vous avez peur d'un support technique surchargé..

La clé est d’adapter les politiques au profil utilisateur et au niveau de risque des systèmes protégés.

Comment modifier le mot de passe dans Windows et vérifier que la stratégie fonctionne

Une fois les politiques personnalisées, il est essentiel de vérifier qu’elles sont réellement appliquées.Pour ce faire, essayez simplement de changer votre mot de passe à partir de :

- Démarrer > Paramètres > Comptes > Options de connexion > Mot de passe.

- Cliquez sur « Modifier » et essayez de saisir un mot de passe non conforme. Le système vous en empêchera et vous en avertira.

Si tout est correct, Les nouveaux mots de passe doivent respecter les règles que vous avez imposéesN'oubliez pas non plus que, sur les appareils dotés d'une authentification PIN ou biométrique, vous pouvez gérer ces options à partir du même menu.

Audit et surveillance : comment détecter les tentatives suspectes

La politique de sécurité locale vous permet également de configurer des audits Ces données enregistrent les personnes qui y accèdent, quand et avec quelles autorisations. Elles sont très utiles pour détecter les tentatives non autorisées ou analyser les incidents de sécurité.

- Audit de connexion : Enregistre toutes les tentatives de connexion au système, réussies ou non.

- Audit des modifications de compte : Notez toute modification apportée aux utilisateurs, aux mots de passe ou aux autorisations.

- Audit d'accès aux objets : Surveillez l’accès aux fichiers et dossiers critiques.

Vous pouvez activer et personnaliser ces audits depuis secpol.msc dans la section correspondante. Ainsi, en cas d’attaque, vous disposerez d’indices pour agir rapidement..

Gestion quotidienne et bonnes pratiques pour les administrateurs et les utilisateurs

La gestion des politiques de sécurité n’est pas simplement un processus de type « définir et oublier ».Voici quelques recommandations clés pour maintenir la sécurité à long terme :

- Revoir périodiquement les politiques et leur conformité, à mesure que les menaces évoluent et que les habitudes des utilisateurs changent.

- Éduquer et sensibiliser vos utilisateursUne bonne gestion commence par la prise de conscience des menaces et des risques.

- Utilisez des outils de gestion de mots de passe et l'authentification à deux facteurs chaque fois que cela est possible.

- Limiter les autorisations au strict minimumSeuls ceux qui en ont réellement besoin devraient pouvoir accéder aux fonctions essentielles.

- Évitez de surcharger les réglementations et les changements s'ils ne sont pas essentiels afin de ne pas saturer le support et réduire la productivité.

- Profitez de l'opportunité d'automatiser les processus (renouvellement de mot de passe, rappels, etc.) et simplifier la vie de tous.

Un système sécurisé est un système dans lequel les règles sont respectées, non seulement parce qu’elles sont obligatoires, mais parce que les utilisateurs comprennent leur valeur et les respectent.

En utilisant intelligemment toutes les possibilités offertes par secpol.msc, vous pouvez personnaliser et renforcer la sécurité de votre Windows selon vos besoins. Des mots de passe complexes et verrouillages de compte aux audits avancés et aux contrôles du Bureau à distance, nul besoin d'être un expert pour protéger votre ordinateur. Il vous suffit de comprendre, d'analyser et d'exploiter les options déjà intégrées à Windows, en évitant les erreurs courantes et en maintenant un équilibre entre sécurité et confort. Ainsi, votre ordinateur et vos données seront bien mieux protégés contre toute menace actuelle ou future.

Écrivain passionné par le monde des octets et de la technologie en général. J'aime partager mes connaissances à travers l'écriture, et c'est ce que je vais faire dans ce blog, vous montrer toutes les choses les plus intéressantes sur les gadgets, les logiciels, le matériel, les tendances technologiques et plus encore. Mon objectif est de vous aider à naviguer dans le monde numérique de manière simple et divertissante.