- Kontrolleret adgang til mapper begrænser, hvilke programmer der kan ændre filer på beskyttede steder, hvilket reducerer virkningen af ransomware.

- Arbejder med Windows 10, Windows 11 og forskellige udgaver af Windows Server, så længe Microsoft Defender er det aktive antivirusprogram.

- Det giver dig mulighed for at tilføje betroede mapper og programmer, administrere dem fra Windows Sikkerhed eller centralt med Intune, GPO, Configuration Manager og PowerShell.

- Den inkluderer revisionstilstande og genererer detaljerede hændelser for at gennemgå låse og justere indstillinger uden at afbryde arbejdet.

Hvis du er bekymret for Ransomware og sikkerheden af dine filer i Windows 11Der er en indbygget funktion, som du sandsynligvis har deaktiveret, som kan gøre en stor forskel: Kontrolleret mappeadgang. Det er ikke magi, og det erstatter ikke sikkerhedskopier, men det tilføjer et ekstra lag af beskyttelse, og hvis du har brug for at justere tilladelser, kan du... tildel tilladelser til mapper og filerhvilket gør livet meget mere kompliceret for malware der forsøger at kryptere eller slette dine vigtigste dokumenter.

Denne funktion er inkluderet i Windows 11, Windows 10 og forskellige versioner af Windows Server og den integrerer med Microsoft Defender. Som standard er den normalt deaktiveret, fordi den kan være ret streng og nogle gange blokerer legitime programmer, men du kan justere den efter din smag. skift standardplacering, tilføj ekstra mapper, tillad specifikke applikationer og administrer det endda via gruppepolitik, Intune, Configuration Manager eller PowerShell, både på hjemmecomputere og i virksomhedsmiljøer.

Hvad er kontrolleret mappeadgang præcist?

Kontrolleret mappeadgang er en funktion i Microsoft Defender Antivirus designet til at stoppe ransomware og andre typer malware, der forsøger at ændre eller slette filer på bestemte beskyttede steder. I stedet for at blokere alt, der kører, tillader den kun applikationer, der anses for at være betroede, at foretage ændringer i disse mapper.

I praksis er denne beskyttelse baseret på en liste over betroede programmer og en anden liste over beskyttede mapper. den apps Apps med et godt omdømme og høj udbredelse i Windows-økosystemet er automatisk tilladt, mens ukendte eller mistænkelige applikationer ikke vil kunne ændre eller slette filer i kontrollerede stier, selvom de kan læse dem.

Det er vigtigt at forstå, at denne funktion Det forhindrer ikke malware i at kopiere eller læse dataDet, den blokerer, er handlinger til at ændre, kryptere eller slette beskyttede filer. Hvis en angriber formår at infiltrere dit system, kan de stadig stjæle oplysninger, men det vil være meget vanskeligere for dem at kompromittere dine nøgledokumenter.

Kontrolleret mappeadgang er designet til at fungere side om side med Microsoft Defender til Endpoint og Microsoft Defender Portalhvor du kan se detaljerede rapporter over, hvad der er blevet blokeret eller revideret, hvilket er meget nyttigt, især i virksomheder, der skal undersøge sikkerhedshændelser.

Kompatible operativsystemer og forudsætninger

Før du overvejer at aktivere det, er det en god idé at vide, hvilke platforme det fungerer på. Kontrolleret mappeadgang er tilgængelig på Windows 11, Windows 10 og forskellige udgaver af Windows Server, udover nogle specifikke Microsoft-systemer såsom Azure Stack HCI.

Mere specifikt understøttes funktionen i Windows 10 og Windows 11 i deres udgaver med Microsoft Defender som antivirus, og på serversiden understøttes den i Windows Server 2016 og senere versioner, Windows Server 2012 R2, Windows Server 2019 og efterfølgende versioner, samt i Azure Stack HCI-operativsystemet fra version 23H2.

En vigtig detalje er den kontrollerede adgang til mapper Det virker kun, når det aktive antivirusprogram er Microsoft Defender.Hvis du bruger et tredjepartsantivirusprogram, der deaktiverer Defender, forsvinder indstillingerne for denne funktion fra Windows Sikkerheds-appen eller bliver ubrugelige, og du bliver nødt til at stole på anti-ransomware-beskyttelsen i det produkt, du har installeret.

I administrerede miljøer kræves følgende ud over Defender værktøjer som Microsoft Intune, Configuration Manager eller kompatible MDM-løsninger at kunne implementere og administrere kontrollerede mappeadgangspolitikker centralt på tværs af flere enheder.

Sådan fungerer kontrolleret mappeadgang internt

Denne funktions opførsel er baseret på to søjler: på den ene side mapper, der betragtes som beskyttede og på den anden side applikationer, der anses for at være troværdigeEthvert forsøg fra en ikke-tillid app på at skrive, ændre eller slette filer i disse mapper blokeres eller revideres, afhængigt af den konfigurerede tilstand.

Når funktionen er aktiveret, markerer Windows en række ting som beskyttet. meget almindelige brugermapperDette inkluderer filer som Dokumenter, Billeder, Videoer, Musik og Favoritter, fra både den aktive konto og offentlige mapper. Derudover er visse systemprofilstier (f.eks. Dokumentmapper i systemprofilen) og kritiske områder af systemet også inkluderet. støvle.

Listen over tilladte applikationer genereres ud fra Softwarens omdømme og udbredelse i Microsofts økosystemUdbredte programmer, der aldrig har udvist ondsindet adfærd, betragtes som troværdige og autoriseres automatisk. Andre mindre kendte applikationer, hjemmebryggede værktøjer eller bærbare eksekverbare filer kan blive blokeret, indtil du manuelt godkender dem.

I erhvervsorganisationer kan administratorer, udover automatiske lister, også tilføj eller tillad specifik software via Microsoft Intune, Configuration Manager, gruppepolitikker eller MDM-konfigurationer, finjustering af, hvad der er blokeret, og hvad der ikke er inden for virksomhedsmiljøet.

For at vurdere effekten før påføring af den hårde blokering er der en revisionstilstand Dette gør det muligt for applikationer at fungere normalt, men logger de hændelser, der ellers ville være blevet blokeret. Dette giver mulighed for en detaljeret gennemgang af, om et skift til streng blokeringstilstand ville afbryde forretningsprocesser eller kritiske applikationer.

Hvorfor er det så vigtigt mod ransomware?

Ransomware-angreb er rettet mod krypter dine dokumenter og kræv løsepenge for at gendanne din adgang. Kontrolleret mappeadgang fokuserer netop på at forhindre uautoriserede programmer i at ændre de filer, der betyder mest for dig, som normalt findes i Dokumenter, Billeder, Videoer eller andre mapper, hvor du gemmer dine projekter og personlige data.

Når et ukendt program forsøger at få adgang til en fil i en beskyttet mappe, genererer Windows en notifikation på enheden, der advarer om blokeringDenne alarm kan tilpasses i forretningsmiljøer med interne kontaktoplysninger, så brugerne ved, hvem de skal kontakte, hvis de har brug for hjælp, eller hvis de mener, at det er en falsk positiv.

Udover de sædvanlige brugermapper beskytter systemet også systemmapper og bootsektorerreducerer angrebsfladen for malware, der forsøger at manipulere systemopstart eller kritiske Windows-komponenter.

En anden fordel er at kunne aktivere den første revisionstilstand til at analysere effektenPå denne måde kan du se, hvilke programmer der ville være blevet blokeret, gennemgå logfilerne og justere lister over tilladte mapper og applikationer, før du tager skridtet til en streng blokering, hvilket undgår overraskelser i et produktionsmiljø.

Mapper beskyttet som standard i Windows

Som standard markerer Windows en række almindelige filplaceringer som beskyttede. Dette omfatter både brugerprofilmapper som offentlige mapperså de fleste af dine dokumenter, fotos, musik og videoer er beskyttet, uden at du behøver at konfigurere noget yderligere.

Blandt andet ruter som f.eks. c:\Brugere\ \Dokumenter og c:\Brugere\Offentlige\Dokumentertilsvarende stier for billeder, videoer, musik og favoritter, samt de samme tilsvarende stier for systemkonti såsom LocalService, NetworkService eller systemprofile, forudsat at mapperne findes på systemet.

Disse placeringer vises synligt på brugerens profil, inden for "Denne pc" i StifinderDerfor er det normalt dem, du bruger dagligt uden at tænke for meget over den interne mappestruktur i Windows.

Det er vigtigt at lægge vægt på De standardbeskyttede mapper kan ikke fjernes fra listenDu kan tilføje flere af dine egne mapper andre steder, men dem, der kommer fra fabrikken, forbliver altid beskyttet for at minimere risikoen for utilsigtet at deaktivere forsvaret på nøgleområder.

Sådan aktiverer du kontrolleret mappeadgang fra Windows Sikkerhed

For de fleste hjemmebrugere og mange små virksomheder er den nemmeste måde at aktivere denne funktion på Windows-sikkerhedsapplikation inkluderet i systemetDer er ingen grund til at installere noget ekstra, bare ændre et par indstillinger.

Åbn først Start-menuen, skriv "Windows-sikkerhed" eller "Windows-sikkerhed" og åbn applikationen. Gå til afsnittet "Virus- og trusselsbeskyttelse" på hovedpanelet, hvor Defenders malware-relaterede muligheder findes.

Rul ned på den skærm, indtil du finder sektionen for "Beskyttelse mod ransomware" og klik på "Administrer ransomware-beskyttelse". Hvis du bruger et tredjeparts antivirusprogram, kan du muligvis se en henvisning til det pågældende produkt her, og Du vil ikke kunne bruge denne funktion mens antivirusprogrammet er aktivt.

På skærmen for ransomware-beskyttelse vil du se en vippeknap kaldet "Kontrolleret adgang til mapper"Aktiver den, og hvis systemet viser en advarsel om brugerkontokontrol (UAC), skal du acceptere den for at anvende ændringerne med administratorrettigheder.

Når den er aktiveret, vises flere yderligere muligheder: Blokhistorik, beskyttede mapper og muligheden for at tillade programmer via kontrolleret mappeadgang. Herfra kan du finjustere indstillingerne efter behov.

Konfigurer og juster kontrolleret mappeadgang

Når funktionen kører, er det normalt, at det meste af tiden ikke bemærke noget usædvanligt i din hverdagDu kan dog lejlighedsvis modtage advarsler, hvis et program, du bruger, forsøger at skrive til en beskyttet mappe og ikke er på listen over betroede mapper.

Hvis du modtager meddelelser, kan du til enhver tid vende tilbage til Windows Sikkerhed og indtaste Antivirus- og trusselsbeskyttelse > Administrer ransomware-beskyttelseDerfra har du direkte adgang til indstillingerne for blokering, mapper og tilladte apps.

Sektionen af "Blokhistorik" viser listen over alle blokke Rapporten beskriver hændelserne: hvilken fil eller eksekverbar fil der blev stoppet, hvornår, hvilken beskyttet mappe den forsøgte at få adgang til, og alvorlighedsgraden (lav, moderat, høj eller alvorlig). Hvis du er sikker på, at det er et betroet program, kan du vælge det og vælge "Tillad på enhed" for at fjerne blokeringen.

I afsnittet "Beskyttede mapper" viser programmet alle de stier, der i øjeblikket er under beskyttelse af kontrolleret mappeadgang. Derfra kan du tilføj nye mapper eller fjern dem, du har tilføjetStandard Windows-mapper, f.eks. Dokumenter eller Billeder, kan dog ikke fjernes fra listen.

Hvis du på noget tidspunkt finder funktionen for påtrængende, kan du altid deaktiver knappen for kontrolleret mappeadgang igen Fra samme skærm. Ændringen er øjeblikkelig, og alt vender tilbage til, hvordan det var før aktivering, selvom du naturligvis vil miste den ekstra barriere mod ransomware.

Tilføj eller fjern yderligere beskyttede mapper

Ikke alle gemmer deres dokumenter i standard Windows-biblioteker. Hvis du normalt arbejder fra andre drev, projektmapper eller brugerdefinerede stierDu er interesseret i at inkludere dem i beskyttelsesområdet for kontrolleret adgang til mapper.

Med Windows Sikkerheds-appen er processen meget enkel: Gå til afsnittet om ransomware-beskyttelse i "Beskyttede mapper" og accepter UAC-meddelelsen Hvis den vises, vil du se en liste over aktuelt beskyttede mapper og knappen "Tilføj en beskyttet mappe".

Hvis du trykker på knappen, åbnes et browservindue, så Vælg den mappe, du vil tilføjeVælg stien (f.eks. en mappe på et andet drev, en arbejdsmappe til dine projekter eller endda et tilknyttet netværksdrev) og bekræft. Fra det øjeblik vil ethvert forsøg på at ændre mappen fra en app, der ikke er tillid til, blive blokeret eller revideret.

Hvis du senere beslutter, at du ikke længere ønsker, at en bestemt mappe skal beskyttes, kan du Vælg det fra listen og tryk på "Fjern"Du kan kun slette de ekstra mapper, du har tilføjet; dem, som Windows markerer som standard som beskyttet, kan ikke slettes for at undgå at kritiske områder forbliver ubeskyttede, uden at du opdager det.

Ud over lokale enheder kan du angive netværksdelinger og tilknyttede drevDet er muligt at bruge miljøvariabler i stier, selvom jokertegn ikke understøttes. Dette giver betydelig fleksibilitet til at sikre placeringer i mere komplekse miljøer eller med automatiserede konfigurationsscripts.

Tillad betroede apps, der er blevet blokeret

Det er ret almindeligt, at nogle legitime applikationer påvirkes efter aktivering af funktionen, især hvis Den gemmer data i Dokumenter, Billeder eller i en beskyttet mappe.PC-spil, mindre kendte kontorværktøjer eller ældre programmer kan opleve en frysning, når de forsøger at skrive.

I disse tilfælde tilbyder Windows Sikkerhed selv muligheden "Tillad et program via kontrolleret mappeadgang"Fra panelet til ransomware-beskyttelse skal du gå til dette afsnit og klikke på "Tilføj et tilladt program".

Du kan vælge at tilføje applikationer fra listen over "Nyligt blokerede apps" (meget praktisk, hvis noget allerede er blevet blokeret, og du bare vil tillade det) eller gennemse alle applikationerne for at forudse og markere bestemte programmer, som du ved, skal skrive til beskyttede mapper, som betroede.

Når du tilføjer en applikation, er det vigtigt, at angiv den nøjagtige sti til den eksekverbare filKun den specifikke placering vil være tilladt; hvis programmet findes i en anden sti med samme navn, vil det ikke automatisk blive tilføjet til listen over tilladte filer og kan stadig være blokeret af kontrolleret mappeadgang.

Det er vigtigt at huske på, at selv efter at have tilladt en app eller tjeneste, Løbende processer kan fortsætte med at generere hændelser indtil de stopper og genstarter. Med andre ord skal du muligvis genstarte applikationen (eller selve tjenesten) for at den nye undtagelse træder i kraft fuldt ud.

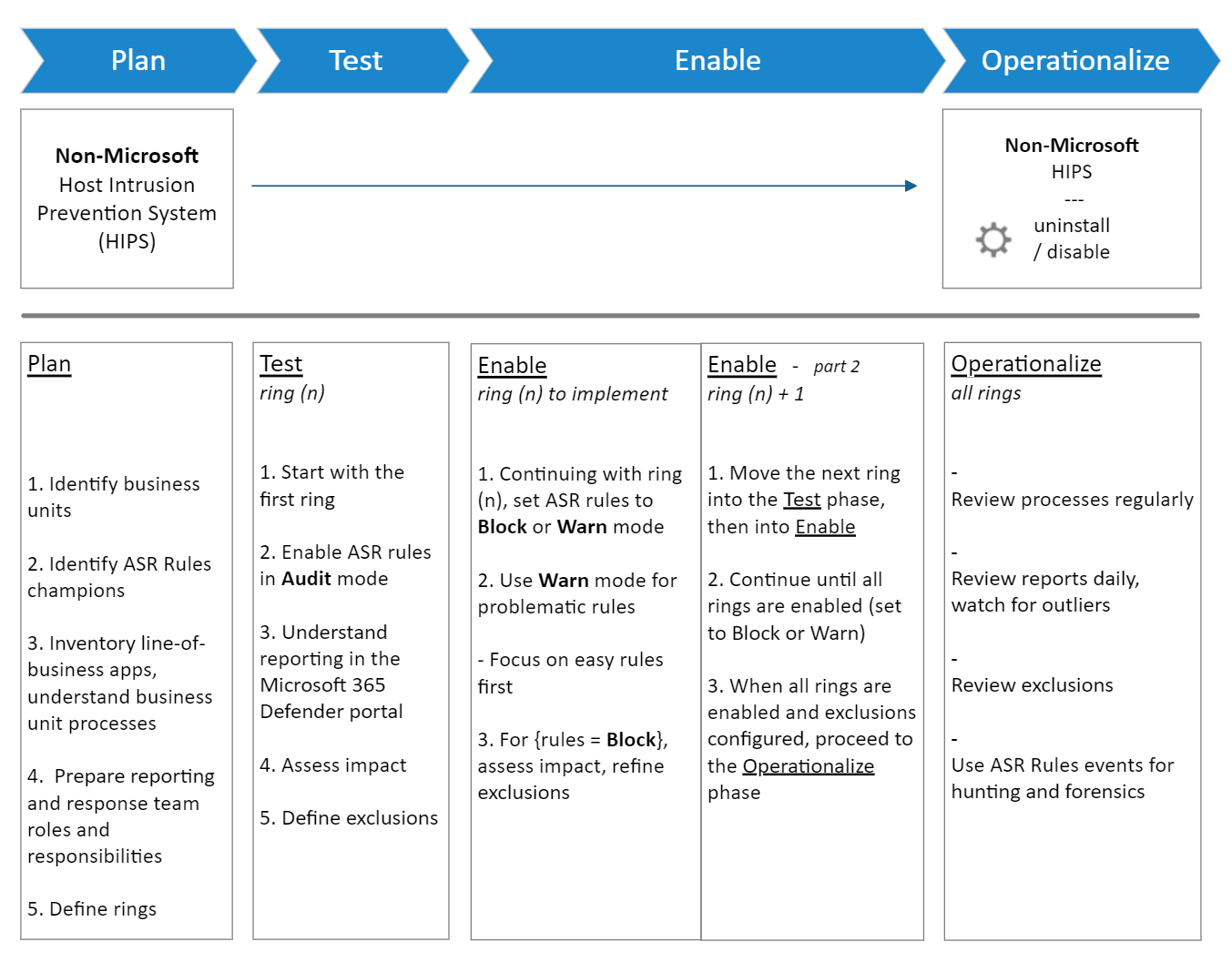

Avanceret virksomhedsadministration: Intune, Configuration Manager og gruppepolitik

I virksomhedsmiljøer er det ikke almindelig praksis at gå team for team og ændre indstillinger manuelt, men definere centraliserede politikker der implementeres på en kontrolleret måde. Kontrolleret mappeadgang er integreret med forskellige Microsoft-værktøjer til enhedsadministration.

Med Microsoft Intune kan du for eksempel oprette en Direktiv om reduktion af angrebsflader For Windows 10, Windows 11 og Windows Server. I profilen er der en specifik mulighed for at aktivere kontrolleret adgang til mapper, så du kan vælge mellem tilstande som "Aktiveret", "Deaktiveret", "Revisionstilstand", "Bloker kun diskændring" eller "Revision kun diskændring".

Fra den samme direktiv i Intune er det muligt tilføj yderligere beskyttede mapper (som synkroniseres med Windows Sikkerheds-appen på enheder) og angiver også betroede apps, der altid har tilladelse til at skrive til disse mapper. Dette supplerer Defenders automatiske omdømmebaserede detektion.

Hvis din organisation bruger Microsoft Configuration Manager, kan du også implementere politikker for Windows Defender UdnyttelsesvagtFra "Aktiver og overholdelse > Endpoint Protection > Windows Defender Exploit Guard" oprettes en politik for sårbarhedsbeskyttelse, indstillingen for kontrolleret mappeadgang vælges, og du vælger, om du vil blokere ændringer, kun overvåge, tillade andre apps eller tilføje andre mapper.

På den anden side kan denne funktion administreres på en meget detaljeret måde ved hjælp af gruppepolitiske objekter (GPO'er). Redaktør for administration af gruppepolitikI Computerkonfiguration > Administrative skabeloner kan du få adgang til de Windows-komponenter, der svarer til Microsoft Defender Antivirus og dets Exploit Guard-sektion, hvor der er adskillige politikker relateret til kontrolleret adgang til mapper.

Disse politikker omfatter følgende: "Konfigurer kontrolleret adgang til mapper", som giver dig mulighed for at indstille tilstanden (Aktiveret, Deaktiveret, Overvågningstilstand, Kun blokering af diskændring, Kun overvåget diskændring), samt poster for "Konfigurerede beskyttede mapper" eller "Konfigurer tilladte programmer", hvor mappe- og eksekverbare stier indtastes sammen med den angivne værdi for at markere dem som tilladte.

Brug af PowerShell og MDM CSP til at automatisere konfigurationen

For administratorer og avancerede brugere tilbyder PowerShell en meget enkel måde at aktivere, deaktivere eller justere kontrolleret adgang til mapper ved hjælp af Microsoft Defender-cmdlets. Dette er især nyttigt til implementeringsscripts, automatisering eller anvendelse af ændringer i batches.

For at starte skal du åbne et PowerShell-vindue med forhøjede rettigheder: søg "PowerShell" i Start-menuen, højreklik og vælg "Kør som administrator". Når du først er inde, kan du aktiver funktionen ved hjælp af cmdlet'en:

Eksempel: Set-MpPreference -EnableControlledFolderAccess Enabled

Hvis du vil evaluere adfærd uden rent faktisk at blokere noget, kan du bruge revisionstilstand Hvis du på et hvilket som helst tidspunkt ønsker at deaktivere Enabled med AuditMode, skal du blot angive Disabled i den samme parameter ved at erstatte Enabled med AuditMode. Dette giver dig mulighed for hurtigt at skifte fra én tilstand til en anden efter behov.

For at beskytte yderligere mapper fra PowerShell er der cmdlet'en Tilføj-MpPreference -ControlledFolderAccessProtectedFolders, hvortil du angiver stien til den mappe, du vil beskytte, for eksempel:

Eksempel: Add-MpPreference -ControlledFolderAccessProtectedFolders "c:\apps/"

På samme måde kan du tillade specifikke applikationer med cmdlet'en. Tilføj-MpPreference -KontrolleretMappeAdgangTilladtApplikationerangiver den fulde sti til den eksekverbare fil. Hvis du f.eks. vil autorisere et program kaldet test.exe i c:\apps, skal du bruge:

Eksempel: Add-MpPreference -ControlledFolderAccessAllowedApplications "c:\apps\test.exe"

I ledelsesscenarier mobil (MDM), eksponeres konfigurationen gennem forskellige Konfigurationstjenesteudbydere (CSP'er), såsom Defender/GuardedFoldersList for beskyttede mapper eller Defender/ControlledFolderAccessAllowedApplications for tilladte applikationer, hvilket gør det muligt at integrere disse politikker i kompatible MDM-løsninger på en centraliseret måde.

Hændelseslogning og hændelsesovervågning

For fuldt ud at forstå, hvad der sker med dine teams, er det vigtigt at gennemgå Hændelser genereret af kontrolleret adgang til mapper når den blokerer eller overvåger handlinger. Dette kan gøres både fra Microsoft Defender-portalen og direkte i Windows Logbog.

I virksomheder, der bruger Microsoft Defender til endpoints, tilbyder Microsoft Defender-portalen detaljerede rapporter om hændelser og blokeringer relateret til kontrolleret mappeadgang, integreret i de sædvanlige scenarier for alarmundersøgelse. Der kan du endda starte avancerede søgninger (Avanceret jagt) for at analysere mønstre på tværs af alle enheder.

F.eks DeviceEvents-forespørgsel Et typisk eksempel kunne være:

Eksempel: DeviceEvents | where ActionType in ('ControlledFolderAccessViolationAudited','ControlledFolderAccessViolationBlocked')

I individuelle teams kan du stole på Windows Event ViewerMicrosoft tilbyder en brugerdefineret visning (cfa-events.xml-fil), der kan importeres for kun at se kontrollerede mappeadgangshændelser på en koncentreret måde. Denne visning indsamler poster såsom hændelse 5007 (konfigurationsændring), 1123 og 1124 (blokering eller overvågning af kontrolleret mappeadgang) og 1127/1128 (blokering eller overvågning af skrive til beskyttet disksektor).

Når der opstår en blokering, ser brugeren normalt også en en meddelelse i systemet, der angiver, at uautoriserede ændringer er blevet blokeretFor eksempel med meddelelser som "Kontrolleret mappeadgang blokeret C:\…\ApplicationName… fra at foretage ændringer i hukommelsen", og beskyttelseshistorikken afspejler hændelser som "Adgang til beskyttet hukommelse blokeret" med dato og klokkeslæt.

Kontrolleret mappeadgang bliver et meget effektivt værktøj til for alvorligt at hindre ransomware og andre trusler der forsøger at ødelægge dine filer, samtidig med at de forbliver fleksible takket være revisionstilstande, lister over tilladte mapper og programmer og integration med administrative værktøjer. Når det er korrekt konfigureret og kombineret med regelmæssige sikkerhedskopier og opdateret antivirussoftware, er det en af de bedste funktioner, Windows 11 tilbyder til at holde dine vigtigste dokumenter sikre.

Passioneret forfatter om bytes-verdenen og teknologien generelt. Jeg elsker at dele min viden gennem skrivning, og det er det, jeg vil gøre i denne blog, vise dig alle de mest interessante ting om gadgets, software, hardware, teknologiske trends og mere. Mit mål er at hjælpe dig med at navigere i den digitale verden på en enkel og underholdende måde.