- MDM kombinerer software, processer og politikker for at beskytte, opdatere og kontrollere virksomhedens og BYOD-enheder.

- Windows giver dig mulighed for at administrere opdateringer via OMA-DM og S2S-synkronisering med godkendelser, ringe og EULA.

- Apple tilbyder et native MDM-framework med tilmelding (ASM/ABM), .mobileconfig-profiler og APN-krav.

Forvaltningen af mobil Med MDM er det blevet en central del af virksomheder, der arbejder eksternt, med BYOD-politikker eller med blandede flåder af smartphones, tablets, bærbare og endog IoT. I et scenarie, hvor slutpunkterne er spredt ud over kortet, MDM giver kontrol, sikkerhed og overholdelse af regler uden at IT-teams behøver at gå amok med manuelle opgaver.

Denne artikel samler og organiserer, i et klart og tilgængeligt sprog, alt hvad du behøver at vide for at administrere enheder med MDM: fra koncepter, politikker og BYOD til administration af opdateringer i Windows ved hjælp af OMA-DM og server-til-server-synkronisering, samt Apple-økosystemet og dets konfigurationsprofiler. Du vil også se bedste praksis, vigtige komponenter, muligheder for fjernadgang og hvordan alt passer ind i enhedens livscyklus.

Hvad er Mobile Device Management (MDM) i dag?

MDM er en sikkerheds- og administrationsløsning, der kombinerer software, processer og politikker til at kontrollere, hvordan mobile enheder bruges og beskyttes i virksomheden. Selvom det antyder software, det er ikke kun software: det omfatter også provisionering, overholdelse af regler og styring af den daglige brug.

Klassisk MDM fokuserer på enheden, mens mobilsikkerhed og samlet endpoint-administration (UEM) er flyttet mod brugeren og dennes kontekst. I praksis supplerer de hinanden: MDM administrerer lagerbeholdning og konfiguration, og sikkerhedslaget og UEM orkestrerer identiteter, apps og data i større skala.

Ud over lagerbeholdning beskytter en god MDM applikationer, data og indhold, håndhæver adgangspolitikker og muliggør fjernsupport og selektiv eller fuldstændig sletning i tilfælde af tab eller tyveri. I BYOD-miljøer eksisterer denne beskyttelse side om side med brugernes privatliv gennem beholdere, der adskiller privatliv og arbejdsliv.

Fremkomsten af hybridarbejde og digital transformation har drevet mobilbrugen i erhvervslivet, hvilket kræver styring af heterogene endpoints med den samme disciplin, der tidligere blev anvendt på pc'er. Til sidst, En mistet smartphone kan åbne døren for lækager af kritiske informationer..

Hvordan et MDM-program fungerer i praksis

Medarbejdere kan Modtag prækonfigurerede virksomhedsenheder, eller tilmeld dine egne eksternt for at få sikker adgang til virksomhedens ressourcer. I begge tilfælde IT kontrollerer compliance og definerer, hvad der kan gøres på enheden.

På personlige enheder anvender MDM princippet om færrest rettigheder og giver adgang baseret på rolle: virksomheds e-mail, VPN sikre, adgangskodebeskyttede apps, certifikater, GPS, hvis relevant, og andre politikker, der har til formål at beskytte data. Containerisering gør det muligt for virksomhedens arbejdsområde ikke at forstyrre personlige data.

MDM-software overvåger sikkerheds- og brugssignaler; de mest avancerede løsninger inkorporerer maskinlæring og IA til proaktivt at opdage anomalier og trusler. Hvis der konstateres manglende overholdelse, adgang kan blokeres automatisk.

Med de rigtige værktøjer kan IT spore, overvåge, fejlfinde og endda slette enheden eller virksomhedens container, hvis den bliver stjålet, mistet eller overtræder politikken. Denne kontrol reducerer risici og fremskynder støtte til arbejdsstyrken.

Endpoint-administration omfatter også sessioner og konti på Windows, ChromeOS, Linux og macOS, med låse, stærke adgangskoder og selektiv fjernsletning for at minimere virkningen af hændelser. Det er især nyttigt, når flere platforme sameksisterer i den samme park.

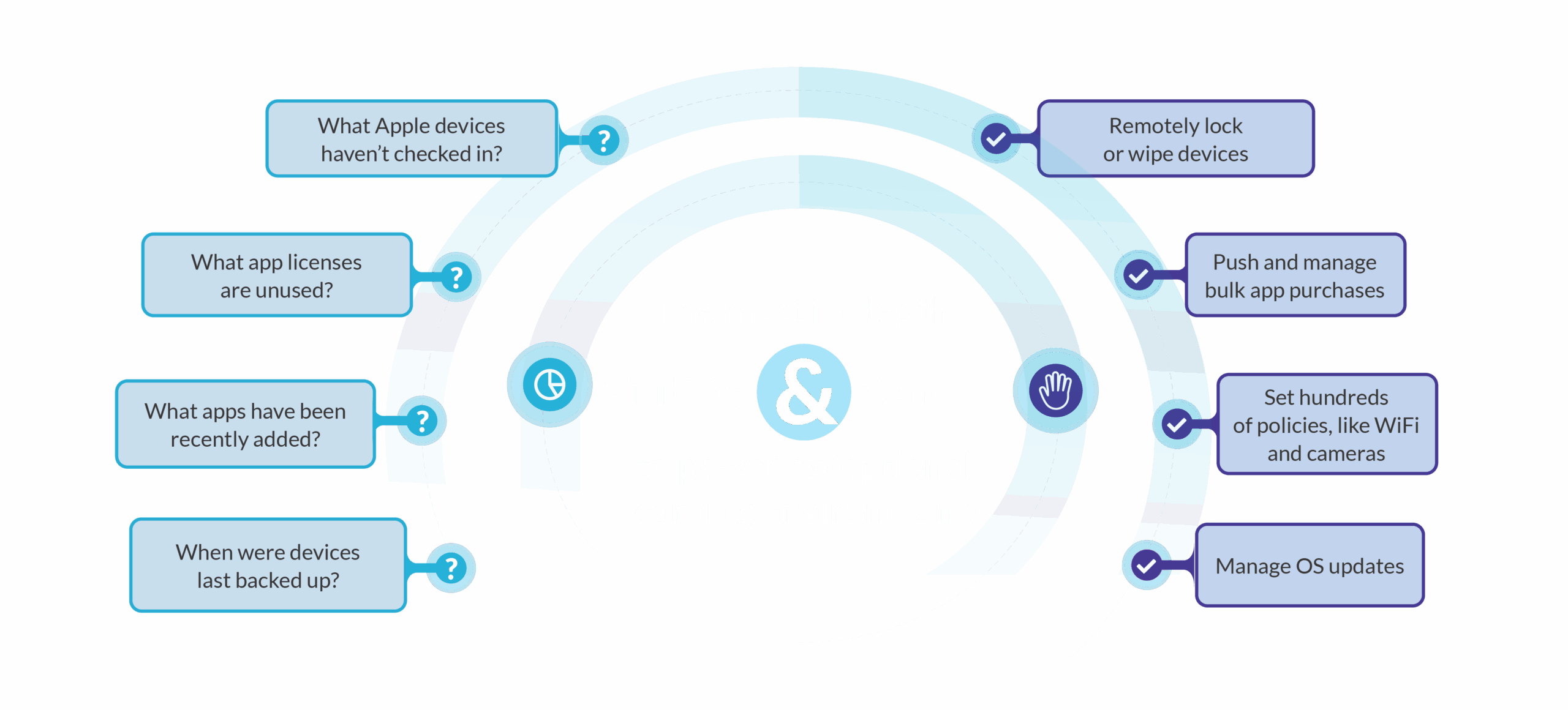

MDM-politikker og spørgsmål, som alle organisationer bør besvare

En veldefineret MDM-politik fjerner operationelle og juridiske tvivl fra starten. For at designe det, Det er tilrådeligt at besvare tilbagevendende spørgsmål og omsætte dem til tekniske regler og procedurer.

- Kræves der en adgangskode eller pinkode, og hvor komplekst er det? Definerer længde, udløb, biometri og tilladte genforsøg.

- Skal kameraer deaktiveres som standard i bestemte profiler eller på bestemte steder? Nyttig i følsomme miljøer eller produktionslinjer.

- Er virksomhedens Wi-Fi-forbindelse afgørende? Overvej certifikater, skjulte SSID'er, EAP-TLS og gæstenetværk.

- Hvilket niveau af tilpasning er tilladt på virksomhedens enheder? Baggrunde, indstillinger, underholdningsapps osv.

- Vil der blive anvendt geografiske begrænsninger eller geofences? Advarsler og handlinger, når udstyr dukker op i uautoriserede områder.

Disse beslutninger omsættes til profiler og politikker, som MDM udgiver til enheder, herunder adgangskoder, kryptering, hvidlistning/sortlistning af apps og betinget adgang. Nøglen er, at Politik og teknologi går hånd i hånd.

Hvis din strategi inkluderer Android, er det tilrådeligt at gennemgå den specifikke administration af den pågældende platform, dens almindelige trusler og sårbarheder for at justere enhedens hærdning. Hvert operativsystem har sine egne sikkerhedscasestudier.

For BYOD, incitamenter til tilmelding ved at tilbyde håndgribelige fordele – for eksempel Wi-Fi-legitimationsoplysninger og adgang til virksomhedsapps, der kun er tilgængelige, når de administreres. Reduktion af friktion øger adoptionen og dermed sikkerhedsstillingen.

MDM og opdateringer på Windows: OMA-DM og server-til-server-synkronisering

Windows eksponerer opdaterings-API'er og CSP'er til MDM'er for at holde computere opdaterede via automatiske opdateringspolitikker, testringe, godkendelser og EULA-kontrol. Dette gør det muligt at afprøve patches i en lille gruppe og udrulle dem til hele virksomheden, når de er valideret.

- Angiv politikker for automatisk opdatering så enheder ikke bliver efterladt.

- Opsæt godkendelseslister efter enhed at installere kun testede opdateringer.

- Få overholdelsesstatus og listen over nødvendige opdateringer, der ikke er installeret.

- Godkend EULA på forhånd og automatiserer implementeringen, selvom de kræver accept.

Konceptuel arkitektur: MDM-tjenesten synkroniserer metadata med Microsoft Update via server-til-server-protokol, sender politikker og godkendelser via OMA-DM, og enheden downloader relevante opdateringer fra Microsoft Update. Kun godkendt og kompatibelt udstyr er installeret.

Da kataloget indeholder mange ældre og irrelevante drivere, anbefales det kun at synkronisere metadata fra det, kunder rapporterer, og filtrere efter anvendelighed. På denne måde reducerer du støj og fremskynder godkendelsesprocessen.

Server-server-synkronisering: Dette er baseret på SOAP, med WSDL tilgængelig til at generere proxyer; den korrekte bindings-URL er https://fe2.update.microsoft.com/v6/ServerSyncWebService/serversyncwebservice.asmx. Autorisationsfasen (GetAuthConfig, GetAuthorizationCookie, GetCookie) er åben og bruges til at hente cookien; du kan cache den og forny den, når den udløber.

For at få specifikke metadata skal du bruge GetUpdateData og håndtere SOAP-fejl (ikke alt er tilgængeligt via S2S). På mobile enheder kan du vælge WSUS on-prem og importere opdateringer fra kataloget, hvis dit scenario kræver det.

LocURI af interesse for klienten: <LocURI>./Vendor/MSFT/Update/InstallableUpdates?list=StructData</LocURI> returnerer relevante opdateringer med deres revisionsnumre. Kontrolrevisioner: Hvis en ny ankommer med samme UpdateID og et højere Revisionsnummer, erstatter den metadataene.

Opdater metadata (XML): nøgleelementer såsom Opdaterings-ID, Revisionsnummer, Oprettelsesdato y Opdateringstype (detektoid, produktkategori og klassificering, software eller driver); Lokaliserede egenskaber med sprog (LCID), titel og beskrivelse; og KBArtikel-ID med offentlig reference, for eksempel https://support.microsoft.com/kb/2902892.

Anbefalet synkroniseringsproces: Vedligehold en liste over nødvendige opdateringsidentifikatorer, der har forårsaget installationsfejl; synkroniser hver 2. time (højst én gang i timen), autoriser til at modtage cookies, anmod om metadata for ventende revisioner og opdater de seneste revisioner; ryd op i listen ved at inkludere dem.

Administrer opdateringer med OMA‑DM: konfigurer politikker for at holde enheder opdaterede, kontrollerer overholdelse, anvende godkendelseslister efter team y godkender automatisk EULAEn praktisk model: en testgruppe, hvor alting glider glat, og en generel gruppe med 7 dages udsættelse til kvalitetssikring; herefter godkendes de, medmindre der opstår problemer. Update/DeferQualityUpdatesPeriodInDays en 7.

Konfigurationseksempel (SyncML-oversigt): kommandoer erstatning, som de etablerer ./Vendor/MSFT/Policy/Config/Update/AllowUpdateService, .../RequireDeferUpgrade y .../RequireUpdateApproval med heltalsværdier afhængigt af din strategi (f.eks. 0 for at deaktivere/tillade efter behov). Disse noder illustrerer, hvordan en MDM skriver opdateringspolitikker til enheden.

Apples økosystem og konfigurationsprofiler

Apple integrerer et native MDM-framework i iPhone (iOS), iPad (iOS/iPadOS), Mac (macOS), Apple TV (tvOS), Apple Watch (watchOS) og Apple Vision Pro (visionOS) med specifikke minimumsversioner. Dette muliggør styring af en meget diversificeret flåde under de samme virksomhedspolitikker.

Enhedsregistrering: Den er afhængig af klientcertifikater ved hjælp af ACME eller SCEP, der genererer unikke identiteter til godkendelse. Hvis det ikke er automatisk, kan brugeren vælge at tilmelde sig og annullere det; for at undgå dette, det er praktisk at tilføre værdi (for eksempel kun virksomheds-Wi-Fi, hvis enheden administreres).

Automatisk registrering: Apple Skoleleder eller Apple Business Manager Tillad trådløs tilmelding og overvågning under den indledende guide, og link enheden til MDM fra starten støvle.

Beskyttelse i tilfælde af tyveri: Hvis brugeren befinder sig på en ukendt placering, Apple forsinkelser på en time handlinger som manuel tilmelding til MDM, installation af profiler eller konfiguration af Exchange-konti, hvilket øger sikkerheden mod tyveri.

Registrerings- og konfigurationsprofiler: En tilmeldingsprofil giver MDM'en mulighed for at sende kommandoer og andre profiler; Hvis du sletter den, fjernes de tilknyttede profiler, indstillinger og administrerede apps.Konfigurationsprofiler (.mobileconfig) definere nyttelast (konti, begrænsninger, legitimationsoplysninger) kan krypteres, signeres og markeres som låst for at forhindre uautoriseret fjernelse.

Profilfordeling: via MDM, Apple Configurator eller links/vedhæftede filer; i macOS Profiler kan være enheds- eller brugerprofiler (med forskellige kanaler) og er Integrer med administrerede konti eller Active Directory afhængigt af implementeringen.

Sletning af profiler: afhænger af oprindelsen: en total sletning sletter dem alle; hvis de ankom med ASM/ABM, administratoren afgør, om brugeren kan trække dem tilbage; hvis de blev presset af MDM, serveren selv eller brugeren (ved at afmelde sig) kan gøre det; profiler installeret med sletningsadgangskode kræve disse oplysninger; Exchange ActiveSync kan fjernes fra serveren med fjernsletning kun af kontoen.

Kommunikationskrav (tredjeparter): Korrekt konfigureret MDM, Gyldigt APN-certifikat, enhed tændt og med internet, Og netværksadgang til relevante Apple-servereDu kan overveje at gennemgå Apples retningslinjer for virksomhedsnetværk og isolationstilstand.

BYOD, fordele, komponenter, bedste praksis og økosystem

BYOD bringer fleksibilitet, men også risici: privatliv, overholdelse af regler, uautoriserede apps og usikrede netværk. Den gode nyhed er det MDM balancerer frihed og kontrol med containere, betinget adgang y selektiv sletning af virksomhedsdata.

Vigtigste fordele ved en velimplementeret MDM

- Forbedret sikkerhed: Kryptering, fjernlåsning/sletning, MFA og compliance reducerer risikoen for lækager og malware.

- Forenklet styring: Synlighed i realtid, automatisk patching og fjernsupport minimerer El tiempo af inaktivitet.

- Normativ overholdelse: Adgangskontrol, revision og politikker i overensstemmelse med GDPR, HIPAA eller SOC 2.

- Produktivitet: Selvbetjening, problemfri opdateringer og færre problemer forbedrer brugeroplevelsen.

- Omkostningsbesparelser: centraliseret styring, færre besøg på stedet og færre udskiftninger på grund af tab/tyveri.

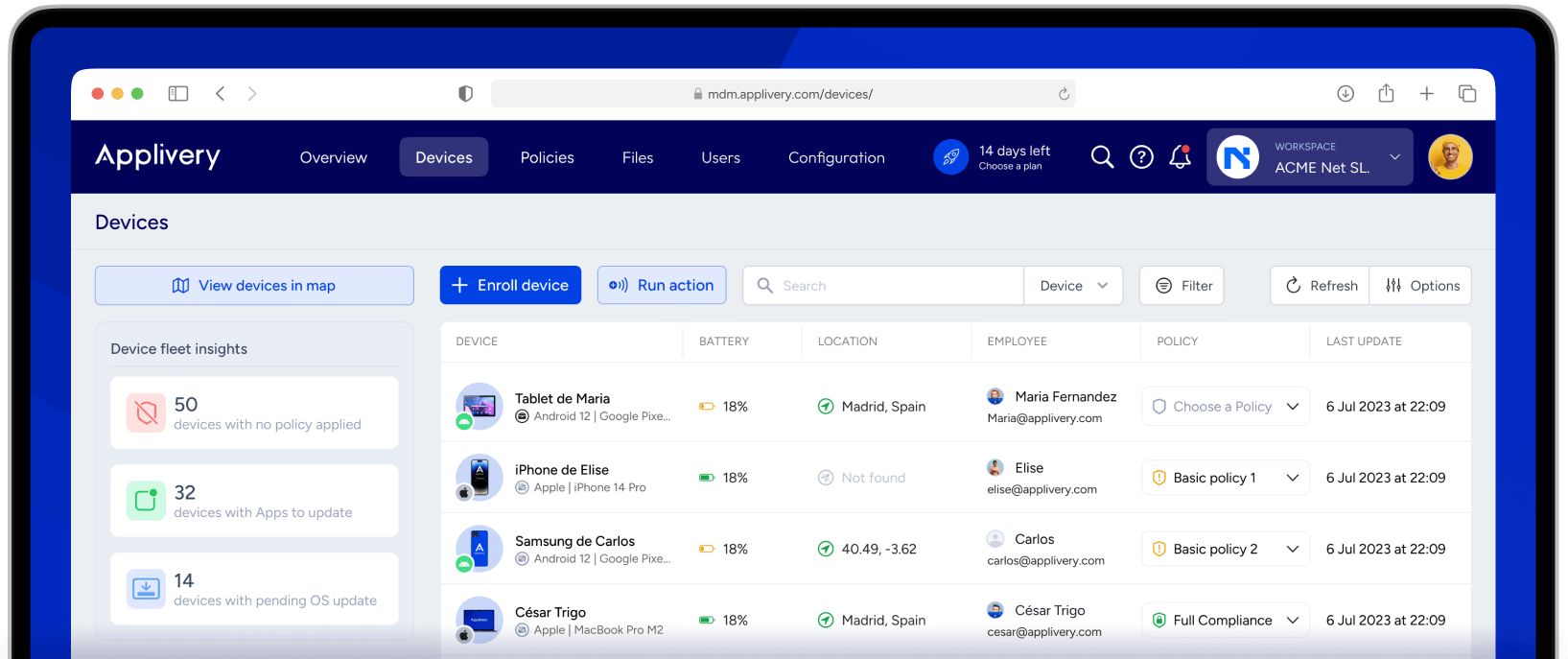

Vigtige komponenter i en MDM-løsning

- Enhedssikkerhed og overholdelse af regler: adgangskoder, kryptering, fjernsletning/låsning og tilpasning af lovgivningen.

- Administration af applikationer: hvidlistning/sortlistning, tilladelser, fjernimplementeringer og blokering af malware.

- Data beskyttelse: containere, DLP, sikkerhedskopier og kryptering i hvile og under transport.

- Adgang og identitet: MFA, SSO, RBAC og betinget adgang efter overholdelse af regler eller placering.

- Overvågning og analyse: Sporing i realtid, advarsler om manglende overholdelse, rapporter og fjernassistance.

- Endpoint-integration: understøttelse af tværplatforme (herunder IoT), automatisering af politikker og skalerbarhed.

Gode fremgangsmåder for effektiv MDM

- Definer en klar politik: tilladte anordninger, sikkerhedskrav, acceptabel brug og konsekvenser af manglende overholdelse.

- Sats på en sikker registrering: automatiseret onboarding, forhåndsgodkendelse og zero-touch implementering.

- Automatiser rutineopgaver: programrettelser, fjernkonfiguration og planlagte sikkerhedskopier.

- Rollekontrol: rollebaserede tilladelser, højrisikobegrænsninger og MFA for følsomme data.

- Kontinuerlig overvågning: placering og brugsmønstre, advarsler og periodisk loggennemgang.

- BYOD med container: dataseparation, adgang kun på administrerede enheder og selektiv sletning.

- Formuler skabelonen: bevidsthed, stærke adgangskoder og phishing-forebyggelse.

- Revision og opdatering: periodiske kontroller og justering af politikker for at imødegå nye trusler.

Forskelle mellem MDM, EMM, UEM og MAM

- MDM: styring med fokus på mobile enheder (ofte også håndholdte).

- EMM: tilføjer app- og indholdsstyring ud over enheden.

- ØMU: forener styringen af alle endpoints (mobiltelefoner, pc'er, IoT, servere).

- MOR: fokuserer på styring af mobilapplikationer på både virksomheds- og personlige enheder.

MDM i henhold til virksomhedens størrelse

- Lille firma: Fokuser på pris/værdi med nøglefunktioner: sporing, fjernsletning og sikker appdistribution.

- Stort firma: skalerbarhed, integration, avanceret analyse og understøttelse af tusindvis af enheder på tværs af platforme.

Enhedens livscyklus

Klargøring: MDM-installation, sikkerhedspolitikker og adgangsparametre efter bruger eller gruppe; ideelt set automatiseret for at reducere fejl og tid.

Vedligeholdelse og drift: Kontinuerlig overvågning, programrettelser, appopdateringer, konstant datasynkronisering og beskyttelse – IT-teams har brug for værktøjer og træning.

Afregistrering: fjernelse af lagerbeholdning og sikker sletning af virksomhedsdata og -apps for at forhindre eksponering ved udtjent levetid.

Økosystem og kompatibilitet

Velrenommerede MDM-løsninger integreres med flere værktøjer og har dokumenteret kompatibilitet med tredjepartspakker. Nogle platforme, der ofte optræder i markedsvalideringer, omfatter SOTI MobiControl, AirWatch, SureLock, SAP Afaria MDM, MobileIron eller Citrix XenMobile.

| SOTI MobiControl | AirWatch | SureLock |

| SAP Afaria | MobileIron | Citrix XenMobile |

Fjernadgang og support

Integrering af fjernadgangsfunktioner forbedrer MDM ved at muliggøre uovervåget support til vedligeholdelse og on-demand support til hændelser. Platforme som Splashtop muliggør direkte sessioner fra MDM-konsollen, hvilket reducerer svartider og sparer driftsomkostninger.

Ser på fremtiden

- AI anvendt på MDM: trusselsdetektion og prædiktiv analyse i realtid.

- Storskala IoT: styringen omfatter en voksende konstellation af forbundne enheder.

Producenter og leverandører som Prey udvikler deres tilbud for at imødekomme disse tendenser med løsninger, der er klar til morgendagen. Nøglen vil være at fastholde fokus på risiko og brugeroplevelse.

Ved at implementere MDM kan du vide, hvilke enheder du har, hvor de er, om de overholder politikkerne, hvilke opdateringer de har brug for, og om du skal gribe ind, hvis de bliver stjålet, mistet eller ikke overholder reglerne, alt sammen med den sikkerhed og kontrol, som moderne virksomheder kræver. med klare politikker, automatisering og de rigtige integrationer, ledelse holder op med at være en hovedpine og bliver en konkurrencefordel.

Passioneret forfatter om bytes-verdenen og teknologien generelt. Jeg elsker at dele min viden gennem skrivning, og det er det, jeg vil gøre i denne blog, vise dig alle de mest interessante ting om gadgets, software, hardware, teknologiske trends og mere. Mit mål er at hjælpe dig med at navigere i den digitale verden på en enkel og underholdende måde.