- Ransomware er malware, der låser eller krypterer systemer og data for at afpresse offeret gennem betaling, normalt i kryptovalutaer.

- Det har udviklet sig fra simple blokkere til komplekse dobbelte og tredobbelte afpresningsmodeller, understøttet af Ransomware-as-a-Service.

- Forebyggelse involverer opdatering af systemer, brug af god sikkerhed, træning af brugere og vedligeholdelse af isolerede sikkerhedskopier.

- Betaling af løsesummen garanterer aldrig gendannelse og giver næring til den kriminelle forretning, så det anbefales at gendanne sikkerhedskopier og bruge specialiserede værktøjer og autorisationer.

El Ransomware er blevet et af de mest profitable og farlige cyberangreb. i de senere år. Det låser computere, krypterer filer og kræver betaling, normalt i kryptovaluta, til gengæld for at genoprette adgangen. Det påvirker individuelle brugere såvel som virksomheder, hospitaler, byråd og endda kritisk infrastruktur.

Langt fra at være noget nyt, Ransomwares historie begynder i slutningen af 80'erne og er blevet mere og mere sofistikeret. Over tid: Det blev først distribueret på disketter og bedt om penge med posten; i dag spredes det på få sekunder gennem hele netværk, bruger avanceret kryptografi og er afhængig af forretningsmodeller som Ransomware-as-a-Service, der giver enhver kriminel mulighed for at lancere kampagner med næsten ingen teknisk viden.

Hvad er ransomware, og hvordan fungerer det?

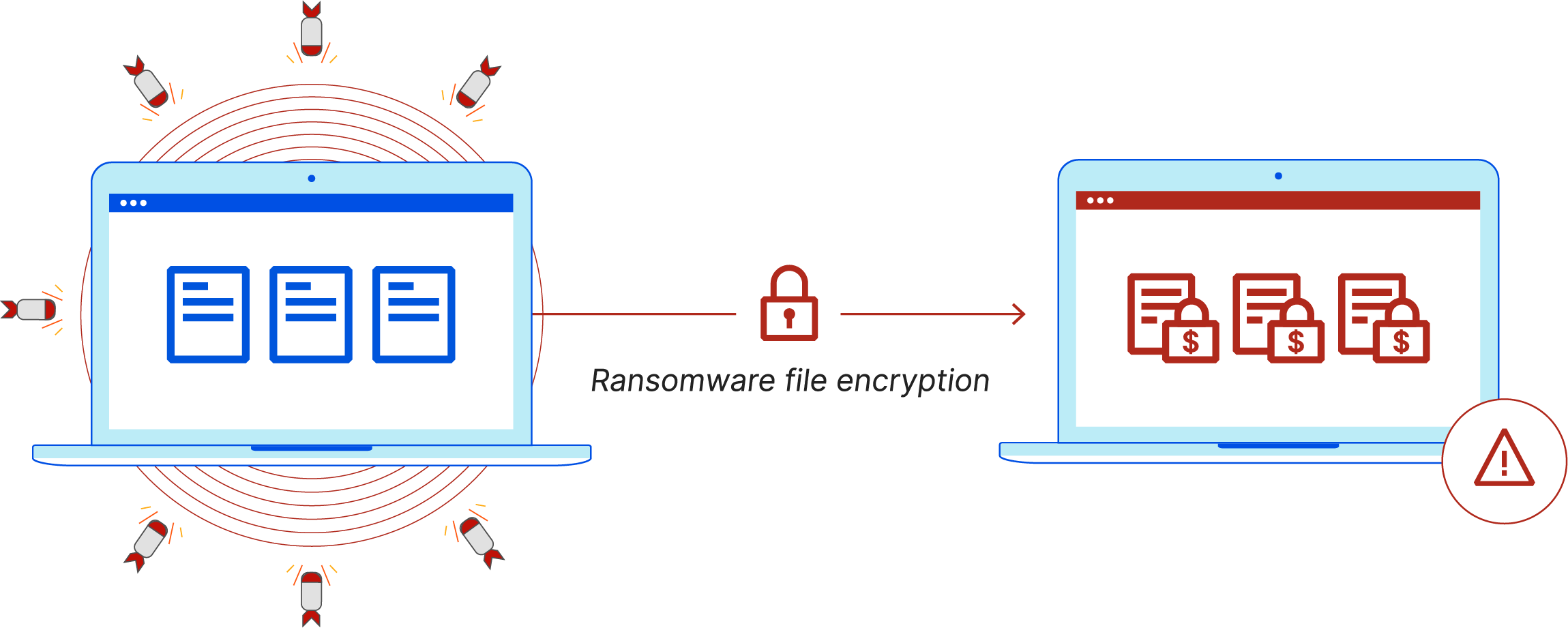

Enkelt sagt Ransomware er en type malware, der er designet til at forhindre dig i at bruge din computer eller få adgang til dine data. Medmindre du betaler løsepenge. Den kan blokere adgang til hele systemet, kryptere dokumenter, databaser, fotos eller endda hele disken og vise en besked med betalingsinstruktioner.

I et typisk angreb, Den cyberkriminelle kompromitterer en enhed eller et netværk, installerer malware og holder informationen som gidsel.Derfra begynder afpresningen: de truer med ikke at returnere dekrypteringsnøglen, med at offentliggøre de stjålne data eller direkte med at destruere dem, hvis betalingen ikke sker inden for en bestemt periode.

Det er vigtigt at være tydelig, at At betale løsesummen garanterer absolut ingenting.Mange ofre gendanner ikke deres filer, selv efter at de har betalt; andre modtager defekte værktøjer, der yderligere beskadiger dataene. Derudover giver betalingen næring til den kriminelle forretning og kan gøre offeret til et gentagende mål.

Derfor, i tilfælde af infektion, anbefalingerne fra eksperter og organisationer som INCIBE eller FBI selv De er klare: betal ikke, isoler de berørte systemer, gendan sikkerhedskopier og rapporter hændelsen til de kompetente myndigheder.

Historisk udvikling af ransomware

Tidslinjen for ransomware viser, hvordan det er gået fra at være en teknisk kuriositet til en kriminel industri om flere milliarder dollars. Hver milepæl har introduceret forbedringer inden for kryptering, spredning eller afpresningsteknikker..

1989 – AIDS-trojaner eller “PC-cyborg”Dette betragtes som det første dokumenterede tilfælde af ransomware. Det blev distribueret på disketter relateret til AIDS-information. Malwaren skjulte systemfilmapper og krævede $189 for at låse dem op, mod betaling via post til en adresse i Panama. Teknisk set var det rudimentært. Den krypterede ikke indholdet af filerne, kun deres navne.hvilket gjorde det muligt at rette op på skaden uden at betale.

1996 – Konceptet "kryptoviral afpresning" fødesForskerne Adam L. Young og Moti Yung beskrev på IEEE Security and Privacy-konferencen, hvordan malware kunne bruge asymmetrisk kryptografi til at afpresse sine ofre. Den ondsindede kode indeholdt en offentlig nøgle, krypterede filer og tvang offeret til at sende krypteret tekst til angriberen for at gendanne den private nøgle. i bytte for penge. Det var stadig akademisk teori, men det var præcis et forvarsel om, hvad vi senere ville se.

Tidlig 2000'er – Første moderne udbrudEfter en periode med isolerede hændelser, I 2005 begyndte en markant stigning i infektionerisær i Rusland og Østeuropa. De første varianter, der for alvor anvendte asymmetrisk kryptografi, dukkede op, hvilket i høj grad komplicerede dekryptering uden angriberens nøgle.

2009 – Kryptovalutaer ankommerOprettelsen af Bitcoin markerede et vendepunkt. Betalinger flyttet fra checks, overførsler eller forudbetalte kort til svært sporbare virtuelle valutaerDenne relative anonymitet gjorde modellen langt mere attraktiv og skalerbar for organiseret kriminalitet.

2013 – Moderne ransomware-æra: CryptoLockerCryptoLocker populariserer stærk kryptering i stor skala: 2048-bit RSA-nøgler, filer krypteret via udvidelse og løsepenge krævet i Bitcoin eller forudbetalte værdikuponerDens indflydelse var så stor, at det krævede internationale operationer for at nedbryde den infrastruktur (Gameover Zeus), der understøttede den.

2015 – Ransomware-som-en-tjeneste (RaaS)Varianter som Tox introducerer RaaS-modellen: Ransomware-udviklere tilbyder brugsklare "sæt" til andre kriminelleTil gengæld for en provision på løsesummen. Dette demokratiserer angreb: du behøver ikke længere at vide, hvordan man programmerer for at starte en kampagne.

2016-2017 – Global bølge og kryptoormeI 2016 opstod ransomware-familier som Mamba, der krypterer hele disken på boot-niveau ved hjælp af værktøjer som DiskCryptor. I 2017 dukkede WannaCry (WanaCrypt0r) op. den første massivt replikerende kryptoorm, som udnytter MS17-010-sårbarheden i Windows og krypterer data fra mere end 75.000 computere verden over, herunder britiske hospitaler, spanske virksomheder som Telefónica og russisk infrastruktur.

Også i 2017 Petya og dens varianter angriber ved at kryptere masterfiltabellen (MFT)deaktivering af systemet, og store kampagner mod banker, energiselskaber og offentlige forvaltninger er dokumenteret. Brugen af beskeder, der udgiver sig for at være politistyrker, for at give "legitimitet" til afpresning, bliver udbredt.

2018 – Ryuk og “storvildtjagten”Ryuk fokuserer på mål med høj værdi: offentlige organer, hospitaler, medier og store virksomhederDen bruger unikke nøgler pr. organisation og avancerede udbredelsesfunktioner (Wake on LAN, SMB, RPC), hvilket komplicerer både respons og dekryptering.

2019 – Dobbelt og tredobbelt afpresningSiden i år har ransomware-grupper taget taktikken med dobbelt afpresning i brug: De krypterer ikke kun dataene, de stjæler dem også og truer med at offentliggøre dem. Hvis betalingen ikke finder sted. Der findes endda tredobbelte afpresningsordninger, hvor offerets klienter, leverandører eller patienter også bliver presset. Hændelsesteams som IBM Security X-Force bekræfter, at næsten alle de sager, de håndterer nu, involverer datatyveri.

2020 – Boom under COVID-19Massearbejde inden for teleområdet, travlheden med at muliggøre fjernadgang og den reducerede sikkerhed i mange hjem driver op i angreb. Regeringer, finansielle institutioner og især sundhedssektoren oplever en betydelig stigning af ransomware-hændelser under pandemien.

2022 – Kapring af e-mailtrådeEn særligt vildledende teknik vinder frem: "trådkapring". De kriminelle infiltrerer legitime e-mailsamtaler og svarer i den samme tråd. med ondsindede vedhæftede filer eller links, hvilket øger klikraten betydeligt.

2023-2024 – Ud over krypteringEfterhånden som forsvar og backup forbedres, udvider mange bander deres arsenal: De kombinerer ransomware med datatyve (stjælere) De udtrækker legitimationsoplysninger og følsomme data uden at skulle låse systemer ned. Grupper som LockBit eller resterne af Conti tyr til direkte datatyveri og afpresning, selv når de ikke aktiverer kryptering.

Hovedtyper af ransomware

Selvom der findes utallige variationer, Det meste nuværende ransomware kan grupperes i to store familierDen første er den, der krypterer information, og den, der blokerer enheden. Derfra opstår yderligere undertyper og afpresningsstrategier.

Kryptering af ransomware

Han er den mest frygtede og den, der normalt skaber overskrifterne. Dens mål er at kryptere kritiske filer eller data, så de kun kan gendannes med en nøgle, som angriberen besidder.Det fokuserer normalt på Office-dokumenter, databaser, tilgængelige sikkerhedskopier, produktionssystemer osv.

I teorien sender forbryderen en, efter at have betalt løsesummen. dekrypteringsnøgle eller -værktøj hvilket vender processen om. I praksis er der mange tilfælde, hvor offeret ikke modtager noget nyttigt, eller hvor dekrypteringen mislykkes, og nogle af oplysningerne beskadiges for altid.

Locker ransomware

I dette tilfælde malwaren Det forhindrer adgang til hele enheden ved at vise en skærm i fuld størrelse. Det optager hele skrivebordet og forhindrer dig i at bruge systemet. Det er mere almindeligt på mobiltelefoner og nogle hjemmecomputere.

I modsætning til ren kryptering, Filerne er ikke altid tilgængelige her.Når infektionen fjernes, eller systemet gendannes, kan dataene forblive intakte. Løsesumsebrevet indeholder ofte logoer fra retshåndhævende myndigheder eller advarsler om påståede ulovlige aktiviteter.

Andre almindelige undertyper

Baseret på disse to fundamenter opstår der adskillige variationer og betegnelser, som er nyttige at kende for bedre at kunne identificere risikoen:

- Scareware eller intimideringssoftwareDet præsenterer sig selv som et antivirus- eller sikkerhedsværktøj, der "opdager" falske infektioner og kræver betaling for at rense dem. Det bombarderer dig med pop op-vinduer, men ofte Den hverken krypterer eller blokerer noget, den narrer bare brugeren.

- Klassiske skærmlåseDe viser en statisk skærm, ofte med logoer fra politi eller offentlige myndigheder, der angiver, at der er blevet opdaget ulovligt indhold (piratkopiering, pornografi osv.), og at der skal betales en "bøde". Deres mål er at skræmme, ikke så meget teknisk sofistikering..

- doxwareAngriberen stjæler private oplysninger (fotos, dokumenter, historik, databaser) og truer med at offentliggøre dem. Presset er ikke baseret på at miste adgang til dataene, men på skam, omdømmeskade eller mulige sanktioner. ved filtrering.

- Dobbelt og tredobbelt afpresningsransomwareDen kombinerer kryptering + datatyveri og i nogle tilfælde Yderligere angreb såsom DDoS eller afpresning af involverede tredjeparter (klienter, patienter, partnere) for at maksimere presset.

- destruktiv ransomwareI stedet for at fokusere på selve redningsaktionen, Han truer med at slette eller overskrive oplysningerne, hvis betalingen ikke sker.Og nogle gange sker det selv efter at have modtaget pengene. Det er tættere på sabotage end klassisk afpresning.

Hvordan ransomware spredes

For at et angreb kan lykkes, har forbryderen brug for et indgangspunkt. Ransomware ankommer ofte som en "passager" i e-mails, downloads eller uopdateringer til sårbarheder..

Ondsindet spam (malspam)Det er masseangrebstaktikken. Angriberen sender tusindvis eller millioner af e-mails med vedhæftede filer (PDF, Word, ZIP) eller links til kompromitterede websteder. Det er nok blot at åbne filen eller aktivere makroer for at malwaren kan downloade og køre.

Malvertising (ondsindet reklame)Den udnytter bannere på legitime eller kompromitterede websteder. Blot at tilgå siden kan lydløst omdirigere brugeren til en server, der kontrolleres af angriberen.Der analyserer et exploit-kit browseren, plugins og systemet og iværksætter angrebet ved at udnytte eventuelle tilgængelige sårbarheder, ofte uden at brugeren klikker på noget.

Spear phishing og hvalfangstI modsætning til massespam, Spear phishing er rettet mod meget specifikke mål.En virksomhed, en afdeling, en leder. E-mailsene er omhyggeligt udformet, baseret på reelle data (f.eks. LinkedIn-organisationsdiagrammer) og efterligner enkeltpersoner som administrerende direktør eller HR-chef. "Whaling" er rettet mod højtstående stillinger, hvor et enkelt klik kan åbne døren til hele virksomhedens netværk.

Social manipulation genereltAngriberne indhenter oplysninger fra sociale medier, virksomheders hjemmesider eller tidligere lækager, og De bruger det til at få budskabet til at virke legitimt og velkendt.Nogle gange udgiver de sig for at være teknisk support, banken, softwareudbyderen eller endda en kollega, hvilket reducerer brugerens mistanke.

Derudover Mange moderne angreb udnytter software sårbarhedereksponerede tjenester (såsom dårligt sikret RDP), svage adgangskoder eller piratkopieret softwareNår ransomware-virussen er inde i netværket, kombineres den med andre værktøjer for at bevæge sig sidelæns, stjæle legitimationsoplysninger og lokalisere de mest værdifulde systemer, før krypteringen udløses.

Ransomware på computere, Mac-computere og mobiltelefoner

Selvom de fleste mediehændelser involverer Windows, ingen platform er fuldstændig sikker.

En WindowsAngrebsfladen er større på grund af dens markedsandel og mængden af installeret tredjepartssoftware. Familier som CryptoLocker, CryptoWall, Petya, WannaCry, Ryuk, TeslaCrypt og Mamba har haft en massiv indflydelse, krypteret filer, hele diske og automatisk spredt på tværs af netværk; se Shadow Copy-vejledning.

En MacDen første højprofilerede sag var KeRanger i 2016, som sneg sig ind som en kompromitteret version af en legitim app (Transmission). Den ville kopiere i baggrunden, vente et par dage og derefter begynde at kryptere filer.Senere dukkede andre op, såsom Findzip eller MacRansom, og også falsk ransomware som ThiefQuest/EvilQuest, der faktisk fungerede som "viskere" og ødelagde data uden nogen reel intention om dekryptering.

En Android-telefonerFrem for alt har skærmblokkere spredt sig De viser beskeder, der påstår ulovlige aktiviteter, og kræver betaling for at låse enheden op.De gemmer sig normalt i apps downloadet fra eksterne officielle butikker eller i apps af tvivlsom oprindelse. I mange tilfælde kan de fjernes ved at starte i fejlsikret tilstand og afinstallere den skadelige app, men nogle varianter kræver en komplet nulstilling.

Bemærkelsesværdige ransomware-sager og -familier

Gennem årene er følgende blevet identificeret snesevis af familier med forskellige taktikker og mål. Nogle af de mest kendte er:

- RevetonHan populariserede skærmlåse med logoer fra angiveligt retshåndhævende myndigheder. Han viste IP-adressen, internetudbyderen og endda et webcambillede at intimidere offeret og kræve betaling via forudbetalte kort eller anonyme tjenester.

- CryptoLockerEn af de store pionerer inden for stærk massekryptering. Den genererede RSA-nøglepar, krypterede filer via filtypenavn og krævede Bitcoin.Dens infrastruktur blev neutraliseret, da Gameover Zeus-botnettet blev afviklet.

- CryptoWallEfterfølgende udvikling, distribueret via phishing-kampagner og exploit-kits. Det nåede versioner som CryptoWall 3.0 og var forbundet med grupper, angiveligt af russisk oprindelse.

- TeslaCryptOprindeligt fokuserede han på videospilverdenen (kryptering af spil og relateret indhold), men trak sig til sidst tilbage, da Master-dekrypteringsnøglen blev lækketDette gjorde det muligt for sikkerhedsfirmaer at skabe gratis værktøjer til at gendanne filerne.

- MambaI stedet for at kryptere individuelle filer, Krypter hele disken på boot-niveau ved hjælp af DiskCryptorDen opretter specifikke brugere, ændrer MBR'en og forhindrer systemet i at starte uden nøglen.

- WannaCryDet paradigmatiske tilfælde af en kryptografisk orm. Den udnyttede en Windows-sårbarhed (EternalBlue/MS17-010) og spredte sig automatisksom påvirkede hospitaler, energiselskaber, transport og tusindvis af organisationer verden over, indtil en "afbryder" ved et uheld blev aktiveret.

- RyukFokuseret på store organisationer, Den bruger brugerdefinerede nøgler pr. offer, ormefunktioner og yderligere værktøjer at navigere i netværket. Det er set i angreb på offentlige forvaltninger, medier og essentielle tjenester.

Ransomware-as-a-Service (RaaS): virksomheden bag forbrydelsen

En af grundene til fremkomsten af ransomware er dens forretningsmodel. Ransomware-as-a-Service fungerer som en kriminel franchise, hvor alle har deres rolle.

Udviklerne skaber malwaren og en webinfrastruktur, hvor "tilknyttede selskaber" kan Konfigurer kampagner, tilpas løsesumsnotaer, angiv beløb og overvåg statistikker (inficerede ofre, modtagne betalinger osv.). Til gengæld beholder skaberen en procentdel af hver løsesum.

Der har været og er flere "mærker" af RaaS: Cerber, Stampado, Philadelphia, Frozr Locker, Satan, RaasBerry, Atom, Hostman, Shark, GrandCrab, Ako, LockBit og mange flere. Nogle annonceres endda i undergrundsfora med brochurer, videoer og "teknisk support" til mindre erfarne kriminelle.

Med denne model, Risikoen er spredt, og adgangsbarrieren er meget lavBetal blot et gebyr eller del overskuddet for at iværksætte angreb, der ellers ville kræve avanceret viden om programmering, kryptografi og netværk.

Hvad skal man gøre, hvis man bliver inficeret med ransomware

Når løsesumsbrevet dukker op, Den instinktive reaktion er normalt panik.Men det er vigtigt at handle fornuftigt for at begrænse skaden.

Den første er Afbryd forbindelsen mellem enheden og netværket (kabel, Wi-Fi osv.), og sluk andre tilsluttede enheder. som kan være i fare, især hvis du deler filer eller netværksdrev. Dette er med til at bremse spredningen.

Dernæst, og når det er muligt, Kontakt dit IT-team, en cybersikkerhedsspecialist eller offentlige hjælpetjenester. (I Spanien tilbyder INCIBEs 017-hjælpelinje gratis og fortrolig support.) De vil kunne analysere varianten, vurdere muligheder og vejlede dig i de næste skridt.

Hvis du har pålidelige sikkerhedskopier, Den sikreste løsning er normalt at formatere de berørte computere og gendan sikkerhedskopierEthvert forsøg på at "rense" uden en ren installation kan efterlade spor af malware og tillade geninfektioner.

I mangel af sikkerhedskopier, Der er initiativer som No More Ransom de tilbyder gratis dekrypteringsværktøjer for visse kendte familier. De dækker ikke alle varianter eller alle versioner, men i nogle tilfælde giver de dig mulighed for at gendanne filer gratis.

I ethvert scenarie, Du skal anmelde hændelsen til myndighederneUd over enhver støtte, du måtte modtage, vil dine data hjælpe med at forbedre trusselsefterretningen og retsforfølge de ansvarlige.

Sådan forhindrer du ransomware-angreb

Den bedste strategi mod ransomware er klar: Investér i forebyggelse og accepter, at der før eller siden vil komme forsøg på angreb.Ideen er at minimere chancerne for succes og den eventuelle konsekvenser, hvis den skulle opstå.

Fra et teknisk synspunkt er det tilrådeligt Hold operativsystemer, applikationer og firmware opdateret og opdateret af patchhåndteringMange kampagner udnytter sårbarheder, som der har været patches til i et stykke tid. Aktivering af automatiske opdateringer, når det er muligt, reducerer eksponeringsvinduet betydeligt.

Det er også væsentligt har pålidelige sikkerhedsløsninger (antimalware, antiransomware, antiexploit, antispamfiltre) på personlige computere, servere og mobile enheder. Et godt produkt kan registrere typisk massekrypteringsadfærd og stoppe processen, før den påvirker hele systemet. Se sammenligninger af pålidelige sikkerhedsløsninger For virksomheder.

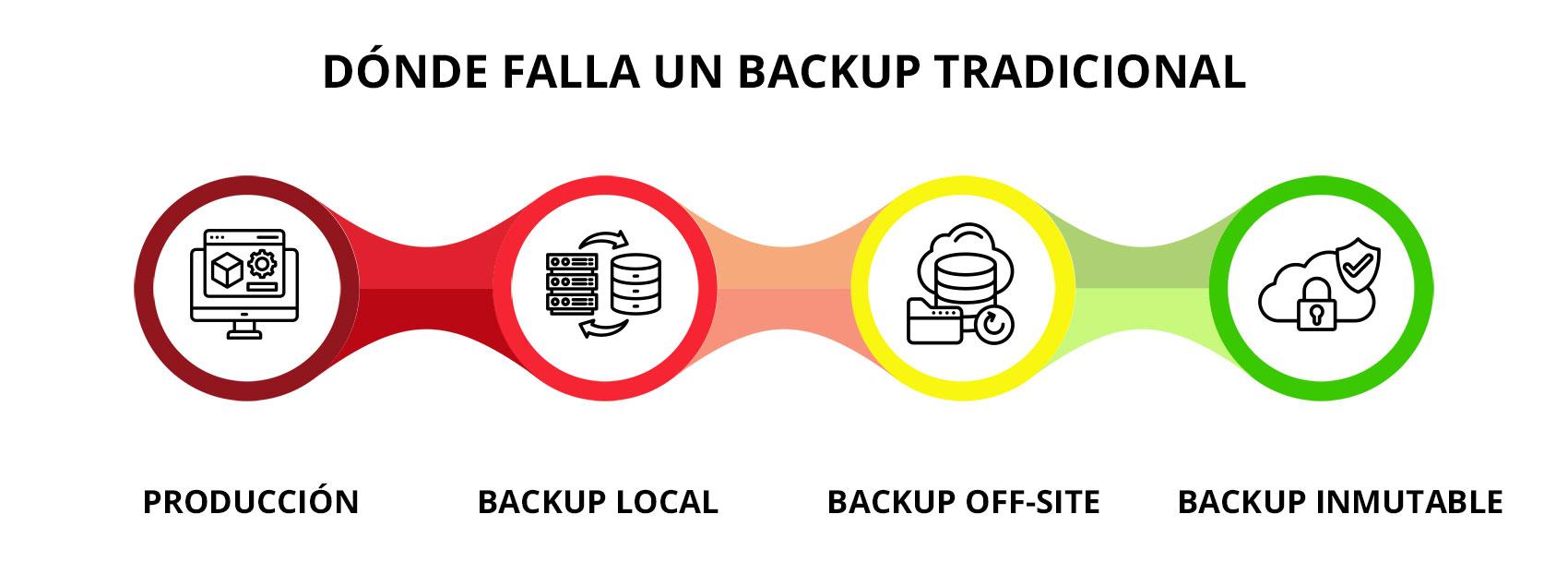

En anden kritisk foranstaltning er Implementer en robust backuppolitikIdeelt set bør du kombinere cloud-backups (med kryptering og multifaktorgodkendelse) med offline-kopier på eksterne drev eller NAS -servereBånd eller andre lagringsmedier bør fysisk frakobles, når de ikke er i brug. Dette forhindrer også ransomware i at kryptere sikkerhedskopier.

Inden for den organisatoriske sfære, Brugeruddannelse og -bevidsthed er afgørendeDet gør en stor forskel at forklare tydeligt, hvad phishing er, hvordan man genkender mistænkelige e-mails, hvorfor man ikke bør aktivere makroer unødvendigt eller downloade uventede vedhæftede filer. Værktøjer som phishing-simuleringer hjælper med at forstærke disse bedste praksisser. Lær mere om træning og bevidstgørelse.

Nogle grundlæggende retningslinjer, der reducerer risikoen betydeligt, er:

- Åbn ikke vedhæftede filer fra ukendte eller uventede afsendere., selvom de ser ud til at komme fra betroede kontakter, uden først at verificere via en anden kanal.

- Hold musen over linkene for at se den faktiske URL Og hvis du er usikker, så skriv adressen manuelt i din browser i stedet for at klikke.

- Undgå at browse eller downloade software fra websteder af tvivlsom oprindelseisær når de tilbyder "gratis" programmer, der normalt er betalte for.

- Reducer brugen af piratkopieret software, da det ofte kommer med indlejret ondsindet kode.

I virksomheder desuden, Det anbefales at anvende princippet om mindst mulig privilegium, segmentere netværk og beskytte eksponerede tjenester (såsom RDP) med VPN og multifaktorgodkendelse.og have en hændelsesplan på plads, der inkluderer, hvad der specifikt skal gøres i tilfælde af et ransomware-angreb.

Antallet af angreb, udbetalingerne på flere millioner dollars og bandernes kreativitet gør det klart, at Ransomware vil fortsat være en tilbagevendende trussel i de kommende år.At holde systemer opdaterede, lave sikkerhedskopier, bruge seriøse sikkerhedsløsninger og frem for alt at dyrke en god cyberhygiejnekultur derhjemme og i virksomheden er grundpillerne, der gør forskellen mellem en kontrolleret skræmmetur og en større katastrofe, der fuldstændig lammer aktiviteten.

Passioneret forfatter om bytes-verdenen og teknologien generelt. Jeg elsker at dele min viden gennem skrivning, og det er det, jeg vil gøre i denne blog, vise dig alle de mest interessante ting om gadgets, software, hardware, teknologiske trends og mere. Mit mål er at hjælpe dig med at navigere i den digitale verden på en enkel og underholdende måde.