- Botnety jsou sítě infikovaných zařízení ovládaných centralizovaným C&C nebo P2P.

- Šíří se trojskými koni, neopravenými chybami a výchozími hesly, zejména v IoT.

- Detekuje známky abnormálního provozu, pomalosti, podivných procesů a bezpečnostních upozornění.

- Prevence a ověřování pomocí silných hesel, záplat, antiviru, firewallu a OSI AntiBotnet.

Internet nám usnadňuje život, ale je také úrodnou půdou pro tiché hrozby, které se do našich zařízení vkrádají bez varování. Jedním z nejnebezpečnějších jsou botnety, sítě napadených počítačů, které fungují pod vedením útočníka a mohou používat váš počítač, mobilní telefon nebo router aniž byste si to uvědomovali.

Abychom se nestali jen další součástí této sítě, je klíčové vědět, co jsou zač, jak fungují, jaké znaky prozrazují jejich přítomnost a jaké nástroje existují k jejich detekci a odstranění. V této příručce naleznete kompletní přehled o konceptu botnetu, jeho architektuře velení a řízení, útocích, které provádějí, příznacích infekce a praktických opatřeních k ochraně doma i ve firmě.

Co je botnet a z čeho se skládá?

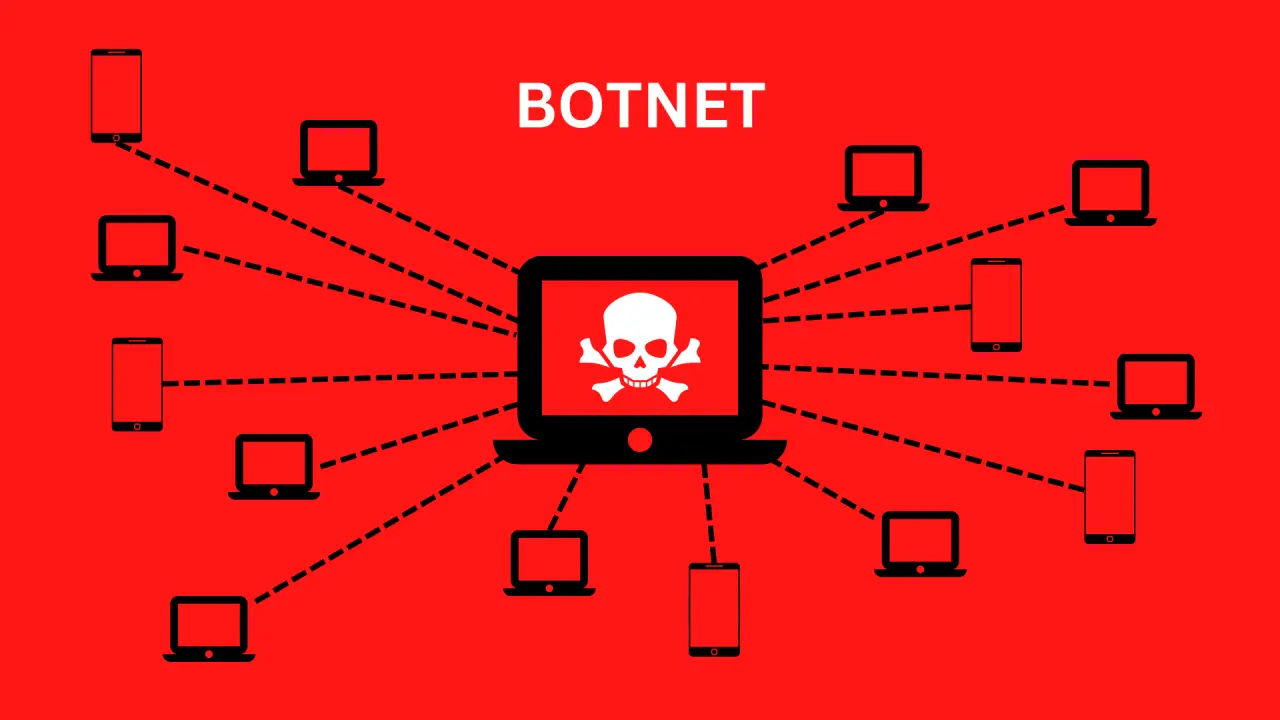

Botnet je síť zařízení připojených k internetu napadeno malwarem Tyto jsou vzdáleně ovládány útočníkem (známým jako botmaster nebo bot herder). Každé infikované zařízení se stává „botem“ nebo „zombie“, který poslouchá pokyny bez vědomí svého majitele.

V praxi botnet kombinuje dva prvky: tisíce nebo miliony zařízení naverbovaných (počítače, mobilní telefony, tablety, routery, IP kamery, televizory a další zařízení IoT) a osoba nebo skupina vydávající rozkazy z infrastruktury velení a řízení. Pokud jsou tyto dva mechanismy koordinovány, může útočník spustit masivní kampaně, které je obtížné zastavit.

Tyto sítě nejsou statické: el malware lze aktualizovat a změnit jeho chování v reálném čase, což umožňuje operátorům rychle přidávat funkce, obcházet obranu nebo přeorientovat botnet na nové cíle.

Jak funguje botnet: od náboru po aktivaci

„Život“ botnetu se obvykle shrnuje do tří hlavních fází: expozice/příprava, infekce a aktivaceVšechno to začíná, když útočník identifikuje technickou nebo lidskou zranitelnost, skrze kterou se může malware vplížit.

Ve fázi expozice, bezpečnostní chyby jsou zneužívány na webových stránkách a v aplikacích nebo se k klamání uživatelů používá sociální inženýrství. Je běžné vidět phishingové e-maily, descargas škodlivý software maskovaný jako legitimní software nebo napadené stránky, které provádějí neviditelné stahování.

Během infekce uživatel spustit soubor napadený trojským koněm, navštívit napadenou webovou stránku Nebo je vaše zařízení IoT odhaleno pomocí výchozích přihlašovacích údajů nebo neopraveného firmwaru. Malware se nainstaluje tiše, stane se trvalým a připraví kanál pro příkazy a řízení.

Aktivace přichází: všichni boti jsou organizovaní a Připojují se k kanálu velení a řízení (C&C). přijímat objednávky. Od tohoto okamžiku může síť rozesílat spam, spouštět DDoS útoky, distribuovat další malware, krást data nebo těžit... kryptocurrencies, mimo jiné účely.

Architektury velení a řízení: centralizované vs. P2P

Ovládání botnetu může být centralizované (C&C server nebo cluster serverů vydává příkazy) nebo decentralizovaný (P2P), kde boti sami mezi sebou komunikují a šíří příkazy.

V centralizovaných modelech se někdy používají proxy servery nebo subřídící jednotky skrýt správce botu, ale zůstávají kritickými body, které, pokud jsou identifikovány a odstraněny, mohou zničit síť. Mnoho starších botnetů používalo IRC kvůli jeho jednoduchosti a nízké spotřebě šířky pásma.

P2P botnety distribuují kontrolní funkce po celé síti, rozmazání identity provozovatele a zvýšení odolnosti komunikace. Jakmile útočník dosáhne určité podmnožiny botů, může šířit nové příkazy ke zbytku.

Která zařízení mohou být součástí botnetu?

Lze využít téměř jakékoli zařízení s možností připojení: stolní počítače a notebooky (Windows, Operační Systém Mac, Linux), chytré telefony a tablety, domácí a firemní routery, webové servery, IP kamery, chytré reproduktory, televizory, termostaty a další zařízení IoT.

Vzestup internetu věcí znásobil oblast útoku: levné produkty se slabým zabezpečením ve výchozím nastavení, nezměněná tovární hesla a nedostatek automatických aktualizací dělají z mnoha zařízení IoT „snadnou kořist“.

Pokud se počítač ve vaší domácí nebo firemní síti vypne, může ohrozit zbytek lateralitou a také zhoršovat připojení kvůli škodlivému provozu na pozadí.

Co dokáže botnet: motivy a nejčastější útoky

Za botnetem se obvykle skrývá ziskový motiv nebo sabotážní cíle. Mezi běžné použití patří:

- Útoky DDoS: zahltit služby a webové stránky lavinami provozu, dokud se nestanou nepřístupnými.

- Spam a phishingHromadné rozesílání podvodných e-mailů a zpráv za účelem šíření malwaru nebo krádeže přihlašovacích údajů.

- krádež dat: únik osobních, bankovních nebo firemních informací.

- Reklamní podvody: automatizované návštěvy a kliknutí za účelem nafukování příjmů z reklamy.

- Criptojackingtěžba kryptoměn pomocí CPU/GPU jiných lidí.

- Prodej nebo pronájem přístupu: „botnety jako služba“ pro další zločince.

- Hrubá síla a falšování přihlašovacích údajů: automatizované útoky na účty se slabými nebo recyklovanými hesly.

Finanční botnety hledají přímo drancovat finanční prostředky nebo údaje z karty, zatímco jiné se používají k cíleným zásahům do cenného obchodního prostředí (výzkum a vývoj, duševní vlastnictví, zákaznické základny).

Příklad z reálného života: Využití Mirai a IoT

Mirai demonstroval potenciál zapojeného internetu věcí: prohledal internet a hledal chybně nakonfigurovaná zařízení s Linuxem (routery, IP kamery) a naverbovali je k provádění kolosálních DDoS útoků. Mezi jejich oběťmi byli klíčoví poskytovatelé DNS a velké korporace s nárůsty provozu až 1 Tbps.

Přestože byli jeho autoři zatčeni, kód sloužil jako základ pro varianty jako například Satori, Masuta nebo Okiru, které nadále zneužívají chyby a výchozí přihlašovací údaje v zařízeních IoT.

Jak infikují: hlavní vstupní vektory

Útočníci používají tři hlavní cesty: Trojské koně v přílohách nebo souborech ke stažení, neopravené zranitelnosti a nezabezpečené konfigurace (zejména v oblasti internetu věcí a routerů).

V prvním případě uživatel otevřít škodlivý dokument (PDF, DOCX, trojanský obraz) nebo instaluje software pochybného původu. Ve druhém případě exploit využívá systémových nebo prohlížečových chyb k provedení kódu bez interakce.

Ve slabých konfiguracích existuje mnoho výchozí hesla nebo odhalené služby, což umožňuje snadný vzdálený přístup. Jakmile je malware uvnitř, vytvoří perzistenci a připojí se k řídicímu a kontrolnímu systému.

Znamení, že vaše zařízení by mohlo být součástí botnetu

Botnet se snaží zůstat skrytý, ale zanechává stopyVěnujte pozornost těmto indiciím:

- Pomalejší prohlížení webu nebo internet než obvykle bez zjevné příčiny.

- Boot nebo věčné odstávky, s procesy, jejichž dokončení trvá dlouho.

- Zhoršený výkon obecně aplikace které jsou zablokované nebo trhané.

- Abnormální spotřeba procesoru, paměti nebo baterie, a to i v klidu.

- Neznámé programy a rozšíření které si nepamatujete na instalaci.

- Vyskakovací okna, spam a adware náhle v celém systému.

- Vaše kontakty dostávají e-maily nebo zprávy které jsi neposlal/a.

V korporátním prostředí, vodítka jako například: mimo špičku, připojení k neobvyklým IP adresám, podivné pokusy o přihlášení nebo opakovaná bezpečnostní upozornění.

Jak detekovat a ověřit: OSI/INCIBE AntiBotnet a další pomůcky

Ve Španělsku Kancelář internetové bezpečnosti (OSI) INCIBE nabízí bezplatnou službu AntiBotnet, která kontroluje, zda vaše připojení souvisí s botnety.

Existují dva způsoby: dotaz na kód oznámení (pokud váš operátor spolupracuje a zašle vám oznámení s kódem, zadejte jej na webových stránkách pro zobrazení podrobností) a online odbavení který okamžitě kontroluje, zda je vaše veřejná IP adresa propojena se známými botnety.

Kromě toho si můžete nainstalovat Rozšíření OSI AntiBotnet pro Chrome a Firefox, které pravidelně kontrolují, zda je vaše IP adresa uvedena v protokolech hrozeb, a upozorní vás ikonou a oznámením.

Pokud používáte Android, aplikace Conan Mobile Pomáhá identifikovat škodlivé aplikace a kontrolovat nastavení zabezpečení, čímž poskytuje podporu, pokud máte podezření, že je váš telefon zapojen do nežádoucích aktivit.

Nebezpečné programy: typy malwaru, na které si dát pozor

Ekosystém botnetů doplňuje několik rodin malwaru. Je pohodlné je rozlišovat pro lepší pochopení jeho dopadu:

- virusNahrazují nebo infikují spustitelné soubory, aby se šířily a způsobily poškození nebo přetížení.

- Trojské koněmaskují se jako legitimní software a otevřené zadní dveře pro dálkové ovládání.

- ČerviReplikují se po síti a využívají bezpečnostních chyb k dosažení většího počtu počítačů.

- RansomwareŠifruje lokální a sdílená data a požaduje platbu za dešifrovací klíč.

- Adware a spywarezobrazovat nežádoucí reklamu a špehují aktivitu od uživatele za účelem krádeže dat.

Botnet může kombinovat několik částí: trojský kůň, modul pro C&C, další pro spam nebo DDoS a komponenty pro vyhýbání se útokům, které deaktivují antivirový program.

Opatření k ochraně: návyky a technologie, které skutečně fungují

Snížení rizika vyžaduje jednotu osvědčené postupy a nástroje. Toto jsou klíčová doporučení:

- Silná a jedinečná hesla na všech zařízeních a službách; změnit výchozí nastavení, zejména v oblasti internetu věcí.

- Vyhněte se IoT se špatným zabezpečením; upřednostňuje výrobce, kteří aktualizují a nabízejí možnosti posílení.

- Aktualizace systému, aplikací a firmwaru pravidelně; záplaty zavírají dveře zneužití.

- Dávejte si pozor na přílohy a odkazy nevyžádané; před otevřením čehokoli zkontrolujte odesílatele a URL adresy.

- Nainstalujte si dobrý antivir/antimalware na všech zařízeních (PC i mobil) a aktivujte ochranu webu a e-mailu.

- Povolení a konfigurace firewallu (systém nebo síť) a omezuje vystavené služby.

- Sledujte svou síťInventář zařízení, upozornění na anomální provoz a protokoly připojení.

- Sdílení segmentů a limitů: Zabraňuje tomu, aby všechny počítače byly ve stejné VLAN, pokud to není nutné.

Pro větší bezpečnost při plavbě, a VPN spolehlivý Může to pomoci s ochranou soukromí, i když to nenahrazuje výše uvedená opatření ani neodstraňuje infekce.

Kroky při podezření na infekci: jednejte bez ztráty času

Když zjistíte známky botnetu, rychlost hraje klíčovou roli. Postupujte podle tohoto základního plánu:

- Izolujte podezřelé zařízení od sítě (odpojení Ethernetu/Wi-Fi), abyste zastavili šíření.

- Skenování pomocí antimalwarových řešení aktualizováno; použití specifické nástroje pro rootkity pokud je to relevantní.

- Obnovení záloh ověřte nebo systém znovu nainstalujte z čistého obrazu, pokud infekce přetrvává.

- Aktualizovat vše po vyčištění (OS, aplikace, firmware) a změně hesel k účtům a zařízením.

- přezkoumání protokoly a provoz identifikovat vstupní vektor a zavřít dveře.

V obchodním prostředí zvažte specializovaná profesionální podpora pokud incident postihne více kritických počítačů nebo služeb.

Konkrétní doporučení pro firmy

Rozsah a kritičnost podnikových sítí vyžadují další kontrolní mechanismy. Tyto praktiky jsou zásadní:

- IDS/IPS a EDR detekovat a reagovat na anomální chování na koncových bodech a v sítích.

- Analýza provozu s nástroji Wireshark/Scapy a NetFlow; základní nastavení mimo špičku.

- Automatizujte skenování a dezinfekce, stejně jako aplikace záplat (OS a aplikace).

- KaleníOdstraňte nepotřebný software, vynuťte zásady portů/služeb a použijte firewally perimetru a hostitele.

- Průběžné školení personálu proti phishingu a bezpečné používání e-mailových/kolaborativních platforem.

Nezapomeňte pravidelně vyhodnocovat svou expozici: penetrační testování, konfigurační audity a cvičení pomáhají měřit a zlepšovat vaši odolnost vůči botnetům a souvisejícímu malwaru.

Praktická kontrola: Je vaše veřejná IP adresa uvedena v botnetu?

Pokud máte podezření na podivnou aktivitu, Použijte službu OSI/INCIBE AntiBotnet z vaší domácí nebo firemní sítě. Díky online kontrole zjistíte, zda je vaše veřejná IP adresa spojena se známými hrozbami.

Pokud váš operátor spolupracuje, Můžete obdržet oznamovací kódZadejte jej na webových stránkách služby a zobrazte podrobnosti a pokyny k zmírnění škod. Pro pravidelné monitorování jej doplňte rozšířením prohlížeče AntiBotnet.

Nezapomeňte, že pozitivní IP adresa ne vždy identifikuje přesné zařízení: Budete muset zkontrolovat všechna zařízení připojené k dané síti (počítače, mobilní telefony, tablety, IoT) za účelem lokalizace zdroje.

Je zřejmé, že pochopení fungování botnetů, naučení se rozpoznávat jejich příznaky a uplatňování preventivních a rychlých reakčních opatření vás postaví o několik kroků před útočníky; s pevnými návyky, odpovídajícími nástroji a podpůrnými veřejnými službami Stejně jako u systémů od OSI/INCIBE můžete zabránit tomu, aby vaši síť používala třetí strana, a zastavit jakékoli pokusy o digitální únos v zárodku.

Vášnivý spisovatel o světě bytů a technologií obecně. Rád sdílím své znalosti prostřednictvím psaní, a to je to, co budu dělat v tomto blogu, ukážu vám všechny nejzajímavější věci o gadgetech, softwaru, hardwaru, technologických trendech a dalších. Mým cílem je pomoci vám orientovat se v digitálním světě jednoduchým a zábavným způsobem.