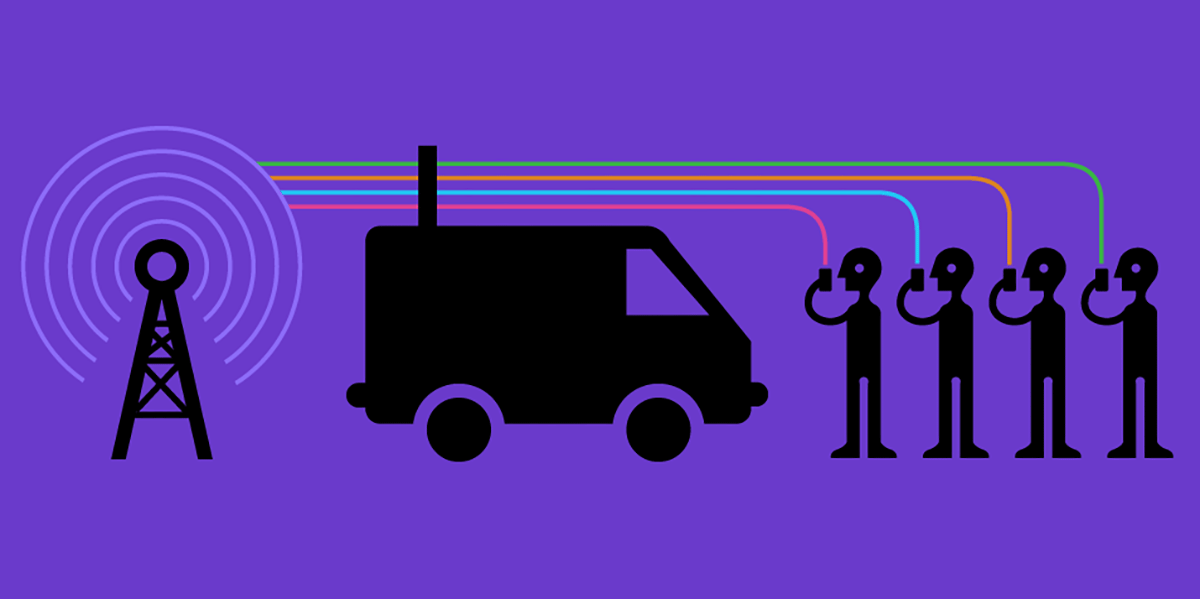

- Els IMSI‑Catchers simulen antenes mòbils per enganyar els telèfons i capturar la seva identitat (IMSI), localització i, en alguns casos, trucades i SMS.

- Es fan servir per cossos policials i agències d'intel·ligència a tot el món, sovint amb poca transparència, generant vigilància massiva i indiscriminada.

- Aquests dispositius exploten debilitats de xarxes 2G/3G/4G/5G i poden interrompre comunicacions normals i d'emergència dins del radi d'acció.

- La millor defensa és combinar comunicacions xifrades, bones pràctiques dús del mòbil i exigir marcs legals clars que limitin i controlin el seu desplegament.

Si portes un mòbil a la butxaca, un IMSI‑Catcher et pot afectar encara que mai n'hagis sentit a parlar. Aquests dispositius es fan passar per antenes de telefonia legítimes i, sense que t'assabentis, poden registrar la teva presència, identificar la teva targeta SIM i fins i tot arribar a escoltar certes comunicacions. No és ciència ficció ni una paranoia: cossos policials i agències de seguretat de mig món els usen des de fa anys, moltes vegades embolicats en un secretisme brutal i sense eines fàcils per a reduir la petjada digital.

Imagina que ets en una manifestació i, de sobte, reps un SMS anònim: “Has estat registrat com a participant en un altercat massiu”. No ho signa la teva operadora, ningú reconeix haver-ho enviat i tu notes clarament que algú està controlant els teus passos. Això no és una història inventada: va passar a Kíev el 2014 i és un exemple perfecte de com es poden utilitzar els IMSI‑Catchers per vigilar i acovardir la ciutadania que exerceix el seu dret a protestar.

Què és un IMSI‑Catcher i per què importa

IMSI‑Catcher significa literalment "receptor d'identitat de subscriptor mòbil internacional" (International Mobile Subscriber Identity-Catcher). L'IMSI és el codi únic associat a la teva targeta SIM, una mena de “DNI” de la teva línia mòbil, que permet a la xarxa saber qui ets ia quin operador pertanys. L?IMSI‑Catcher és l?aparell que s?encarrega d?anar recopilant aquests codis en massa.

A nivell pràctic, un IMSI‑Catcher és un equip que simula ser una estació base o cel·la de telefonia. Els mòbils, que sempre busquen el senyal més potent disponible, es connecten sense qüestionar-lo a aquesta falsa antena perquè “creuen” que és una torre legítima. A partir d'aquell moment tota la gestió de la connexió (registre, autenticació, senyalització) passa pel dispositiu de l'atacant o de l'autoritat que el maneja.

Aquests sistemes es coneixen també com a “simuladors de llocs cel·lulars”, “Stingrays” (per un dels models comercials més famosos) o “fake antennes”. Tots comparteixen la mateixa idea: situar-se entre el telèfon i la xarxa real en un escenari típic d'atac Man-in-the-Middle, amb l'objectiu d'obtenir dades d'identificació, localitzar terminals i, segons les capacitats de l'equip, espiar o manipular comunicacions. La seva evolució i capacitats estan recollides en anàlisi dequips per a xarxes.

No tots els usos d'un IMSI‑Catcher són necessàriament maliciosos: hi ha aplicacions comercials per a estudis d'afluència o màrqueting (per exemple, estimar quantes persones passen per una zona concreta a partir del nombre de mòbils detectats). Però el mateix mecanisme permet una vigilància massiva, silenciosa i sense discriminació, cosa que dispara les alarmes de privadesa i de drets humans.

Com funciona un IMSI‑Catcher a nivell tècnic

Per entendre el truc cal recordar que les xarxes mòbils s'organitzen a “cèl·lules” que cobreixen àrees geogràfiques. Cada cèl·lula té una estació base (l'antena que veus a terrats o torres), i el teu telèfon es va connectant dinàmicament a l'estació amb millor senyal segons et mous. Aquesta lògica de “sempre el millor enllaç” és justament el que explota un IMSI‑Catcher.

Hi ha dues grans famílies de dispositius daquest tipus: els passius i els actius. Els passius (que molts cops s'anomenen genèricament IMSI‑Catchers en sentit estricte) no emeten senyal propi; es limiten a “escoltar” el trànsit de ràdio que ja existeix, descodificar-lo i, si poden, desencriptar-lo. Així detecten IMSI de terminals propers i poden seguir-ne el rastre sense que el mòbil canviï el seu comportament.

Els simuladors actius de lloc cel·lular, en canvi, són els més utilitzats per forces de seguretat i alguns serveis d'intel·ligència. Aquests sí que actuen com una antena més a la xarxa, emetent senyal amb una potència aparent més gran que les cel·les legítimes de la zona o aprofitant debilitats dels protocols 2G, 3G, 4G o 5G per forçar els mòbils a desconnectar-se del seu operador i enganxar-se al dispositiu fals.

Quan el mòbil es connecta a l'IMSI‑Catcher, l'aparell pot obligar-lo a revelar el seu IMSI, registrar-ne la ubicació aproximada (i fins i tot precisa, triangulant) i, si degrada la connexió a 2G/GSM, accedir a funcions molt més intrusives: interceptar metadades de trucades (a qui truques, quan i quant dura), contingut de veu i SMS sense xifrar o suplantar missatges i trucades.

La detecció d'aquests dispositius és molt complicada per a una persona corrent. Les apps d'Android com SnoopSnitch i similars analitzen senyals anòmales (per exemple, canvis bruscos de cel·la, paràmetres rars de xarxa), però la seva precisió no sempre és verificable, per això convé aprendre a saber si t'han hacker el mòbil. Investigadors d'universitats i organitzacions com l'EFF han desenvolupat solucions més avançades i sistemes de mesura en ciutats concretes, però ara com ara és pràcticament impossible per a l'usuari mitjà saber amb certesa si està sent captat per un IMSI‑Catcher passiu, i molt difícil assegurar-ho davant d'un actiu.

Quin tipus de dades podeu recollir un IMSI‑Catcher

El principal problema daquests aparells és la quantitat i sensibilitat de la informació que poden recopilar en poc temps i sobre moltíssima gent alhora. No cal que siguis sospitós de res: n'hi ha prou que el telèfon estigui encès dins el radi d'abast (fins a diversos centenars de metres) perquè les teves dades quedin registrades.

Al nivell més bàsic, l'IMSI‑Catcher obté l'IMSI de la vostra SIM i, a partir d'aquí, podeu associar-lo amb la vostra identitat preguntant a bases de dades d'abonats (de l'Estat o d'operadores). Això ja permet reconstruir qui va estar en un lloc ia quina hora, una cosa molt sucosa per al control de manifestacions, vigilància política o perfilat de col·lectius concrets.

Si el dispositiu aconsegueix forçar la connexió a tecnologies menys segures com 2G, el ventall de dades es dispara: a més de la ubicació, podeu accedir al contingut de trucades de veu sense xifrat, a missatges de text SMS, a alguns tipus de trànsit de dades no protegit ia patrons de navegació. Alguns equips comercials prometen, als seus fullets de màrqueting, capacitats per redirigir trucades, reenviar o editar missatges i fer-se passar per altres números en xarxes GSM.

Fins i tot quan les apps usen xifrat robust (WhatsApp, Signal, etc.), l'IMSI‑Catcher no es queda totalment cec. Encara que no pugueu llegir el contingut, sí que podeu capturar metadades: qui parla amb qui, amb quina freqüència, des de quina ubicació aproximada o quina adreça IP s'utilitza. Aquest tipus dinformació, analitzada en massa, revela patrons de comportament i relacions personals igual de sensibles que els missatges en si.

Tot això converteix els IMSI‑Catchers en instruments de vigilància massiva: en abastar tots els dispositius dins d'una àrea, es registren comunicacions de persones totalment alienes a qualsevol investigació, incloent-hi gent a casa, consultes mèdiques, despatxos professionals o llocs de culte, llocs tradicionalment protegits per un alt estàndard de privadesa.

Qui utilitza IMSI‑Catchers i amb quins fins

Les primeres referències públiques aquests sistemes apunten al seu ús per part d'agències federals nord-americanes com l'FBI, la DEA, el Servei Secret, l'ICE, la NSA i diferents cossos militars (Exèrcit, Armada, Marines, Guàrdia Nacional). Moltes d'aquestes agències han desplegat IMSI-Catchers no només en vehicles i unitats terrestres, sinó també muntats en avions per rastrejar sospitosos a gran escala, i han capturat de pas grans volums de dades de persones innocents.

A nivell local, departaments de policia a ciutats com Baltimore, San Bernardino, Miami-Dade o Detroit han utilitzat aquests aparells en investigacions de tota mena: des de segrestos i delictes greus fins a casos relativament menors com ara robatoris de baix import, disputes domèstiques en què algú es va emportar un telèfon i després el va tornar, o persecució d'immigrants en situació irregular. En alguns comtats s'han documentat centenars de desplegaments en tot just un any.

També hi ha indicis dús en protestes i mobilitzacions socials. Informes i denúncies apunten a la presència d'IMSI‑Catchers en manifestacions antiglobalització, marxes contra la violència policial i concentracions pacífiques a diverses ciutats del món. En aquests contextos, l'objectiu és clar: identificar qui protesta, mapejar xarxes d'activistes i potencialment intimidar la població mitjançant el control de les comunicacions.

En altres països, com Mèxic o Colòmbia, investigacions periodístiques i d'organitzacions de drets digitals han destapat contractes de compra d'IMSI‑Catchers per part de governs i forces de seguretat, sovint emparats sota el paraigua de la “seguretat nacional”. En molts casos no hi ha una regulació específica sobre el seu ús, ni supervisió judicial adequada ni transparència sobre quines capacitats tenen i per a què es fan servir realment.

Més enllà de l'àmbit estatal, el mercat privat d'IMSI‑Catchers ha crescut. Empreses de vigilància, firmes d'intel·ligència corporativa o fins i tot actors amb fins dubtosos poden arribar a adquirir aquests equips per desenes de milers de dòlars. La filtració de catàlegs interns i manuals d'entrenament, publicada per mitjans com The Intercept, demostra l'amplitud de l'oferta comercial i la creixent sofisticació d'aquestes tecnologies.

Principals fabricants i mercat de IMSI‑Catchers

Al terreny comercial, Harris Corporation és un dels noms més coneguts. El dispositiu Stingray ha esdevingut sinònim d'IMSI‑Catcher, encara que l'empresa ha desenvolupat altres models com Hailstorm, KingFish, AmberJack o ArrowHead. Harris va deixar de vendre aquesta tecnologia a cossos policials locals als Estats Units, però continua treballant amb agències federals.

Una altra marca habitual és Digital Receiver Technology, una divisió de Boeing, els productes de la qual per a seguiment i vigilància mòbil solen denominar-se “dirtboxes” quan es munten en avions. Al costat d'aquestes, hi ha un ecosistema força ampli de proveïdors especialitzats en intercepció i anàlisi de comunicacions mòbils.

Entre els fabricants i venedors de simuladors de lloc cel·lular es troben empreses com Keyw, Octastic, Tactical Support Equipment, Berkeley Varitronics, Cognyte, X-Surveillance, Atos, Rayzone, Martone Radio Technology, Septier Communication, PKI Electronic Intelligence, Datong (Seven Technologies Group), Abil, Seven Technologies Group altres. Alguns publiciten obertament les capacitats dels seus equips en catàlegs que han sortit a la llum mitjançant sol·licituds daccés a la informació.

Alguns fabricants, com Septier o Gamma GSM, detallen amb força claredat quin tipus de dades pot capturar l'equip: des d'identificació d'abonats i localització fins a intercepció de veu i SMS, generació de mapes de mobilitat o bloqueig selectiu de trucades. Aquesta transparència comercial contrasta amb el secretisme de moltes administracions a l'hora de reconèixer què compren i com ho fan servir.

En paral·lel al mercat professional, l'ús de ràdio definida per programari (SDR) i eines de codi obert ha permès construir IMSI‑Catchers experimentals amb maquinari relativament accessible, com ara les plataformes USRP N210 o BladeRF x40 i programari com Osmocom o YateBTS. Tot i que muntar una cel·la funcional no és trivial, projectes de recerca han demostrat que és possible crear una falsa estació base capaç de cursar trucades i SMS amb programari lliure, cosa que abarateix l'entrada a actors menys institucionals.

Riscos, amenaces i abusos associats als IMSI‑Catchers

Des del punt de vista jurídic i de drets fonamentals, el gran problema dels IMSI‑Catchers és que generen registres massius i indiscriminats. No apunten una única persona concreta, sinó tots els telèfons presents en un radi d'acció, violant de facto el principi que qualsevol vigilància ha de ser específica i basada en una ordre que detalli qui es vol investigar.

A països com Estats Units, s'ha denunciat que policies i fiscals han ocultat deliberadament l'ús d'aquests dispositius a jutges i defenses, sol·licitant autoritzacions genèriques de “pen register” o mecanismes similars sense explicar que en realitat desplegarien un simulador de cel·la que captaria dades de moltíssims tercers. En alguns casos, la fiscalia ha preferit retirar càrrecs abans que revelar detalls tècnics de la tecnologia utilitzada.

El secretisme s'ha protegit fins i tot mitjançant acords de confidencialitat entre departaments policials i fabricants, com els signats amb Harris Corporation. Hi ha hagut episodis en què agències federals han tret expedients físics d'una jurisdicció per evitar que es fessin públics, i batalles judicials a ciutats com Sarasota, Tacoma, Baltimore o Sant Lluís perquè la ciutadania pugui conèixer com, quan i per què es fan servir aquests equips.

A nivell tècnic, el desplegament d?un IMSI‑Catcher pot interrompre comunicacions legítimes en un radi de fins a 500 metres al voltant del dispositiu. Això implica, per exemple, que trucades normals, missatges i fins i tot comunicacions d'emergència (com el 112 a Europa o el 911 als Estats Units) es poden veure degradades o directament bloquejades mentre la falsa antena està activa.

Els efectes tampoc no es reparteixen per igual: investigacions han mostrat que, a ciutats com Baltimore, les zones on més s'han utilitzat aquests sistemes coincideixen amb barris de majoria afroamericana i comunitats de baixos ingressos. És a dir, l'impacte recau de manera desproporcionada sobre grups ja vulnerables, tot reforçant dinàmiques de discriminació i vigilància selectiva.

En contextos de protesta social, els IMSI‑Catchers afegeixen una altra capa de risc. A més a més de poder identificar qui assisteix a una manifestació, permeten monitoritzar trucades i SMS no xifrats entre activistes, bloquejar la pujada de vídeos o tallar comunicacions en moments clau, dificultant la denúncia d'abusos policials o la coordinació de la mobilització. El cas dels SMS intimidatoris a Ucraïna o les deteccions d'antenes falses a prop del Parlament britànic i de l'ambaixada de l'Equador, investigades per mitjans com VICE, en són exemples cridaners.

Finalment, aquests dispositius exploten debilitats estructurals dels protocols de telefonia mòbil (sobretot en generacions antigues com 2G/3G, però també amb vectors a 4G/5G). En lloc d'ajudar a corregir-les i reforçar la seguretat de tota la població, molts governs opten per aprofitar aquestes esquerdes per vigilar-ne més, endarrerint les solucions tècniques que podrien protegir millor la ciutadania.

Marc legal, transparència i treball d'organitzacions de defensa digital

El marc legal dels IMSI‑Catchers varia enormement segons el país. En alguns estats dels EUA, com Califòrnia, ja s'exigeix una ordre judicial basada en una causa probable per desplegar-los, i se'n limita l'ús a delictes greus o situacions d'emergència. En altres llocs amb prou feines hi ha regulació específica, i la seva ocupació s'encaixa amb prou feines en lleis generals d'intercepció de comunicacions.

Organitzacions com l'EFF o l'ACLU han litigat casos clau en tribunals nord-americans, i han aconseguit sentències que anul·len proves obtingudes sense la deguda autorització judicial o que obliguen a revelar informació sobre l'ús d'aquests equips. També han impulsat lleis com la Califòrnia Electronic Communications Privacy Act (CalECPA), que obliga la policia a aconseguir ordre abans de fer servir un simulador de cel·la i declara inadmissibles en judici les evidències recollides sense aquesta garantia.

A països com Mèxic o Colòmbia, la manca de regulació específica és encara més preocupant. Tot i que l'ús d'un IMSI‑Catcher podria encaixar en figures com la intervenció il·legal de comunicacions privades, no hi ha normes detallades que fixin límits clars, qui pot utilitzar aquests aparells, amb quins controls externs o com s'han de protegir i gestionar les dades obtingudes.

Col·lectius de drets digitals reclamen diverses mesures bàsiques: transparència sobre quins organismes tenen IMSI‑Catchers i quines capacitats tenen; exigència d'autorització judicial prèvia i motivada; prohibició de vigilància massiva indiscriminada; polítiques clares que delimitin els supòsits en què es poden fer servir; obligació d'informar persones afectades una vegada conclogui una investigació, i reconeixement explícit que les dades captades estan subjectes a les lleis de protecció de dades personals.

A més del front jurídic, hi ha un component important de recerca tècnica i sensibilització pública. Informes especialitzats analitzen les possibles tècniques usades pels simuladors de lloc cel·lular i proposen mètodes per detectar-los, com a projectes de “caçadors de cocodrils” (Crocodile Hunter) que mesuren anomalies en xarxes mòbils. Tot això ajuda a posar el tema a l'agenda mediàtica i política, ia pressionar perquè es reformin tant lleis com estàndards tècnics.

IMSI‑Catchers, xarxes mòbils i atacs Man‑in‑the‑Middle

Des d'un punt de vista de ciberseguretat, els IMSI‑Catchers formen part de la família d'atacs Man‑in‑the‑Middle (MitM): l'atacant s'interposa entre dos extrems que creuen estar comunicant-se directament, controlant així el que s'envia i rep. En aquest cas, els extrems són el teu telèfon i la xarxa de la teva operadora.

Les diferents generacions de xarxes mòbils (2G, 3G, 4G, 5G) han anat millorant els seus mecanismes d'autenticació i xifratge, però amb buits importants. En moltes implementacions, el terminal està obligat a autenticar-se davant de la xarxa, però la xarxa no s'autentica davant del terminal, cosa que obre la porta que un IMSI‑Catcher es faci passar per antena legítima sense que el mòbil pugui comprovar-ho.

En xarxes més antigues com 2G, la situació és especialment delicada: el xifratge és feble i opcional, i els atacants poden forçar que es desactivi o que s'utilitzen algorismes vulnerables. Per això tants dispositius comercials presumeixen de poder degradar connexions 3G/4G a 2G per interceptar veu i SMS amb relativa facilitat. 5G introdueix mecanismes de protecció de l'IMSI (com l'ús d'identificadors temporals xifrats), però encara coexisteix amb generacions anteriors i, a més, el desplegament real és desigual.

Projectes de recerca acadèmica i professional han reproduït de forma controlada aquest tipus d'atacs usant SDR, estacions base simulades amb YateBTS o Osmocom i terminals comercials. S'han creat cel·les falses totalment funcionals, capaces de cursar trucades i SMS, cosa que ha servit tant per estudiar l'eficàcia d'eines de detecció com per demostrar que no cal ser un gran Estat per jugar a aquest joc.

En avaluar aplicacions de detecció d'IMSI‑Catchers, s'hi observa un patró: moltes generen nombrosos falsos positius (alerten d'atacs on no n'hi ha), però es prioritza evitar falsos negatius (no deixar escapar atacs reals). Una app com Cell Spy Catcher, per exemple, ha mostrat millor rendiment en proves de laboratori, tot i que segueix sense ser una solució perfecta ni definitiva.

Com protegir-te davant d'IMSI‑Catchers i torres falses

No hi ha una defensa màgica que t'immunitzi completament contra un IMSI‑Catcher, però sí que pots reduir moltíssim el dany potencial seguint unes pautes bàsiques en comunicar-te des del teu mòbil, sobretot en contextos sensibles com protestes, entorns de risc polític o viatges a països amb forta vigilància.

El més important és xifrar el contingut de les comunicacions extrem a extrem. Usa aplicacions com Signal, guia de privadesa de WhatsApp o similars per a trucades de veu i vídeo, xats i enviament de fitxers. Encara que un IMSI‑Catcher aconsegueixi situar-se enmig de la comunicació, el contingut viatjarà xifrat i no podrà llegir-lo, limitant-se a veure que hi ha una connexió entre el teu dispositiu i un servidor concret.

Per a la navegació web i altres serveis, recorre a connexions xifrades (HTTPS sempre que sigui possible), xarxes privades virtuals (VPN) fiables i, si ho consideres necessari, la xarxa Tor. Aquestes eines no impedeixen que el telèfon es connecti a una antena falsa, però sí que dificulten que l'atacant pugui inspeccionar el que fas a Internet o manipular el trànsit al seu gust.

Evita, en la mesura del possible, les trucades de veu tradicionals i els SMS sense xifrar per a converses delicades. Són els canals preferits d'aquest tipus d'equips perquè continuen utilitzant tecnologies més antigues i fàcils de manipular. Si heu de parlar d'alguna cosa sensible, millor per una app de missatgeria xifrada que per la trucada normal de l'operadora.

En contextos d'alta sospita (per exemple, en una manifestació molt vigilada), pots prendre precaucions addicionals: portar el mòbil apagat o en mode avió quan no sigui estrictament necessari, no associar la teva línia principal a activitats que et puguin exposar, o utilitzar dispositius i SIM temporals amb dades mínimes vinculades a la teva identitat i saber com recuperar un mòbil robat. No és infal·lible, però complica prou que et tracen i et perfilin.

Finalment, manteniu-vos informats sobre la situació legal i política al teu país: què se sap de la compra d'aquests equips, quins controls hi ha, quines organitzacions estan pressionant per regulacions més estrictes i com pots donar suport a aquestes iniciatives. La protecció real davant de la vigilància massiva no passa només per la tecnologia, sinó també per normes clares, supervisió independent i pressió ciutadana perquè la seguretat no sigui l'excusa perfecta per espiar sense límits.

Tot això dibuixa un escenari en què els IMSI‑Catchers són una eina potent i, ben regulada i fitada, podrien tenir un paper legítim en investigacions concretes i greus; no obstant això, la realitat actual és que es fan servir sovint de forma opaca, amb escàs control i un enorme impacte col·lateral sobre la privadesa i les llibertats de milers de persones que simplement porten un mòbil a sobre i confien que la seva xarxa de telefonia no es converteixi en un sistema de rastreig massiu.

Redactor apassionat del món dels bytes i la tecnologia en general. M'encanta compartir els meus coneixements a través de l'escriptura, i això és el que faré en aquest bloc, mostrar tot el més interessant sobre gadgets, programari, maquinari, tendències tecnològiques, i més. El meu objectiu és ajudar-te a navegar pel món digital de forma senzilla i entretinguda.