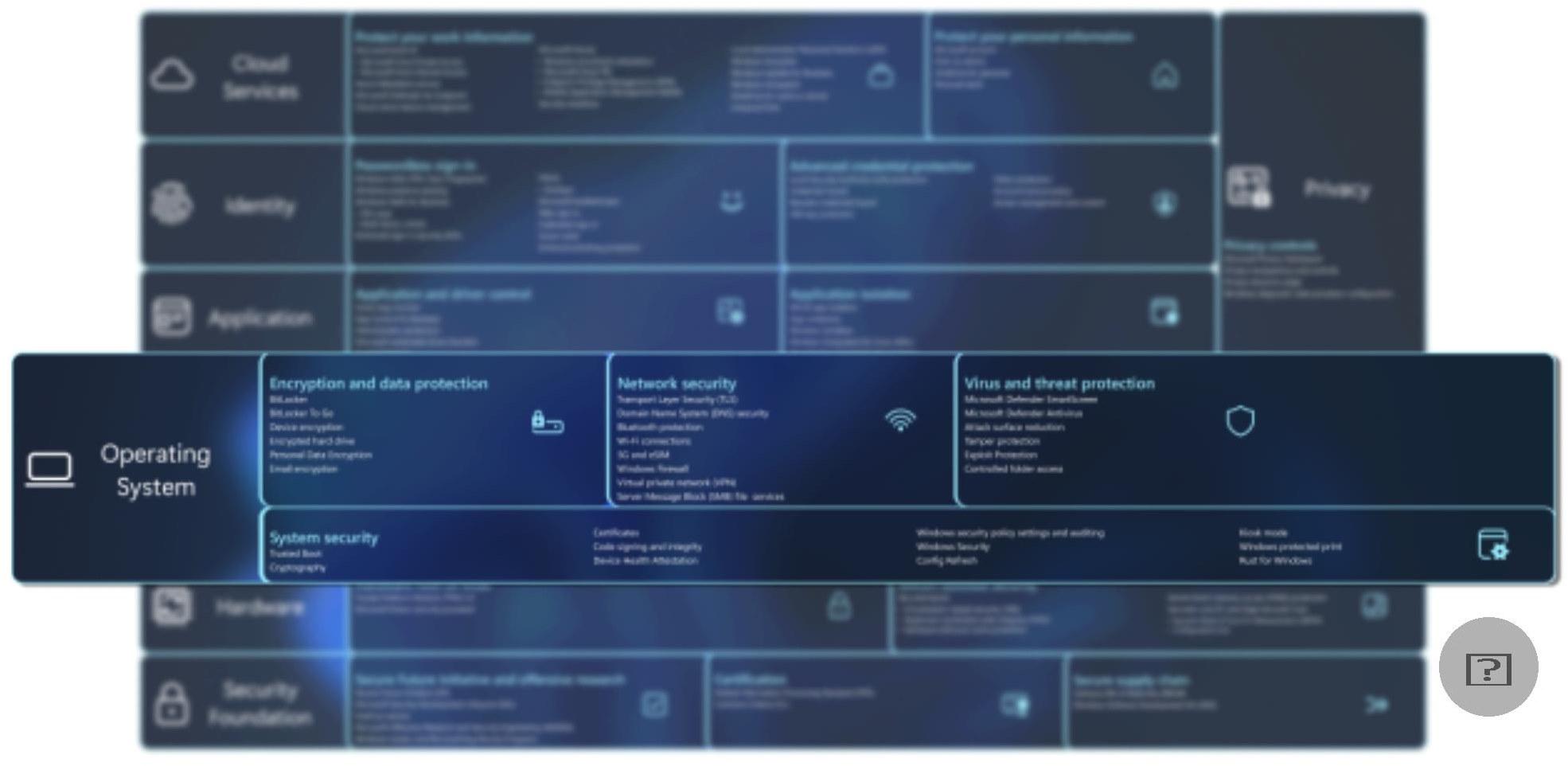

- Windows 11 integra seguretat per disseny i per defecte, combinant maquinari verificat, autenticació sense contrasenya i protecció didentitats.

- Les línies base de seguretat de Microsoft simplifiquen la configuració i el compliment, oferint estàndards provats per a Windows 11 a empreses.

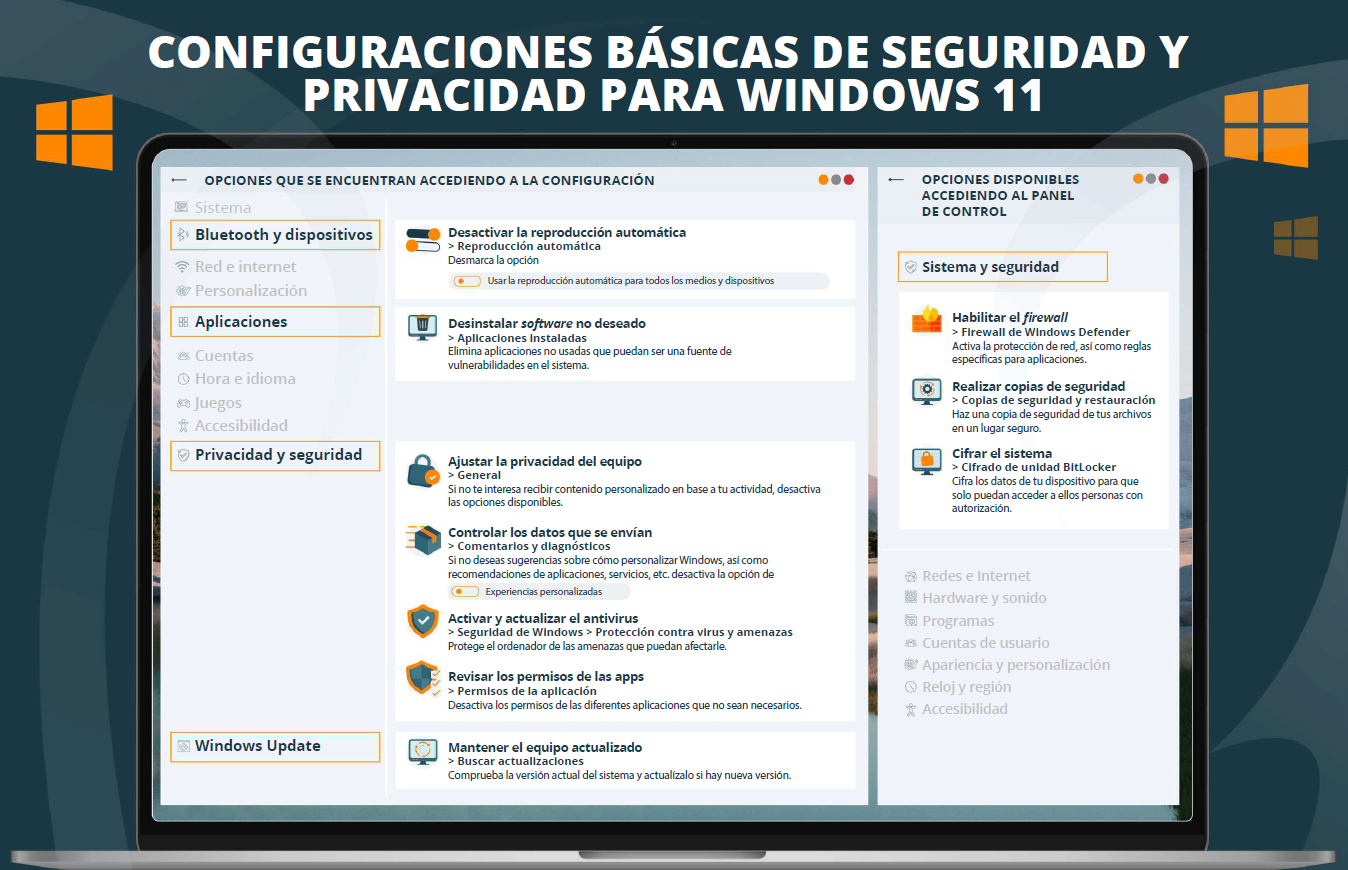

- Funcions com BitLocker, AppLocker, Device Guard i el tallafocs de Windows reforcen la protecció de dades, aplicacions i xarxa a cada equip.

- L'administració moderna amb Intune, l'accés condicional i la integració amb el núvol permet gestionar a escala la seguretat de dispositius i usuaris.

Protegir a fons Windows 11 en una empresa ja no és una cosa opcional: és una obligació si vols que la teva organització segueixi funcionant sense ensurts. Les amenaces van des del phishing més bàsic fins a atacs avançats a identitats, ransomware i compromís del correu corporatiu, i els ciberdelinqüents milloren les seves tàctiques cada dia. La bona notícia és que Windows 11 ve carregat de defenses pensades precisament per a aquest escenari, com consells de seguretat, sempre que sàpigues com aprofitar bé.

En aquesta guia de seguretat per a Windows 11 orientada a empreses ajuntarem, ordenarem i aterrarem totes aquestes capacitats: des de la protecció d'identitats i dades, passant pel xifratge, la seguretat d'aplicacions i el control d'accés, fins a les línies base de seguretat i l'administració amb Intune. La idea és que puguis fer servir aquest contingut com a referència pràctica per reforçar el teu entorn, encara que no tinguis un gran equip de ciberseguretat darrere.

Windows 11 a l'empresa: IA, rendiment i seguretat com a punt de partida

Windows 11 està pensat per ser el cor d´un entorn modern de treball, on els PC siguin ràpids, intel·ligents i segurs dins d'un ecosistema flexible i escalable. Microsoft ha apostat fort pels Copilot+ PC, equips optimitzats per a IA i amb el nivell màxim de protecció que ofereix Windows, de manera que les empreses puguin adoptar tecnologies d?intel·ligència artificial sense obrir bretxes de seguretat.

En paral·lel, el sistema incorpora millores contínues de seguretat a cada versió. La transformació digital, el núvol i la IA s'acceleren, però també ho fa la sofisticació dels atacs: robatori de credencials, campanyes de phishing dirigides, ransomware o atacs d'identitat ja són el pa de cada dia. Windows 11 s'ha dissenyat entenent que els atacants no només intenten entrar per la xarxa, sinó que apunten directament a les persones, les aplicacions i els dispositius que sostenen l'organització.

Per això, a Windows la seguretat no es tracta com una característica més que no s'activa o es desactiva: s'ha convertit en la base sobre la qual es construeixen les noves funcions. Encara que la teva empresa no compti amb un equip d'experts, el propi sistema ve llest per ajudar a frenar amenaces típiques com la suplantació d'identitat, el codi maliciós o el robatori de credencials, només treure els equips de la caixa.

Seguretat per disseny i per defecte: l'enfocament de Microsoft per a Windows 11

Microsoft ha fet públic el seu compromís de prioritzar la seguretat davant de qualsevol altra consideració en els seus productes i serveis. A través de la iniciativa Secure Future Initiative (SFI), s'han alineat desenes de milers d'enginyers amb l'objectiu que tot allò que es dissenya, programa, prova i opera segueixi estrictes criteris de seguretat. Això afecta directament Windows 11 i l'ecosistema que l'envolta.

La companyia presumeix d?analitzar més de cent bilions de senyals diaris per entendre el panorama d?amenaces global i el comportament de la ciberdelinqüència. Amb aquesta intel·ligència s'afinen models de detecció, polítiques antifrau i controls tècnics, fins al punt d'haver bloquejat milers de milions de dòlars en intents de frau en un sol any gràcies a noves polítiques i motors de detecció.

Aquest enfocament de “assegurança per disseny” i “assegurança per defecte” implica que la seguretat s'integra des de la fase de concepció del producte, no com un afegit posterior. L'objectiu és que els equips arribin a l'empresa amb configuracions segures des del primer moment, sense requerir un procés d'enduriment extrem per aconseguir un nivell bàsic de protecció.

La filosofia s'aplica de manera transversal a les diferents edicions de Windows: Home, Pro, Enterprise, Enterprise IoT i Education. El maquinari i el programari treballen de manera coordinada per optimitzar la protecció, i al capdamunt de la piràmide hi ha els equips Copilot+, que incorporen mesures avançades com PC de nucli segur, el processador de seguretat Microsoft Pluton i mecanismes d'inici de sessió reforçats per defecte.

Seguretat moderna d'extrem a extrem: administració, núvol i automatització

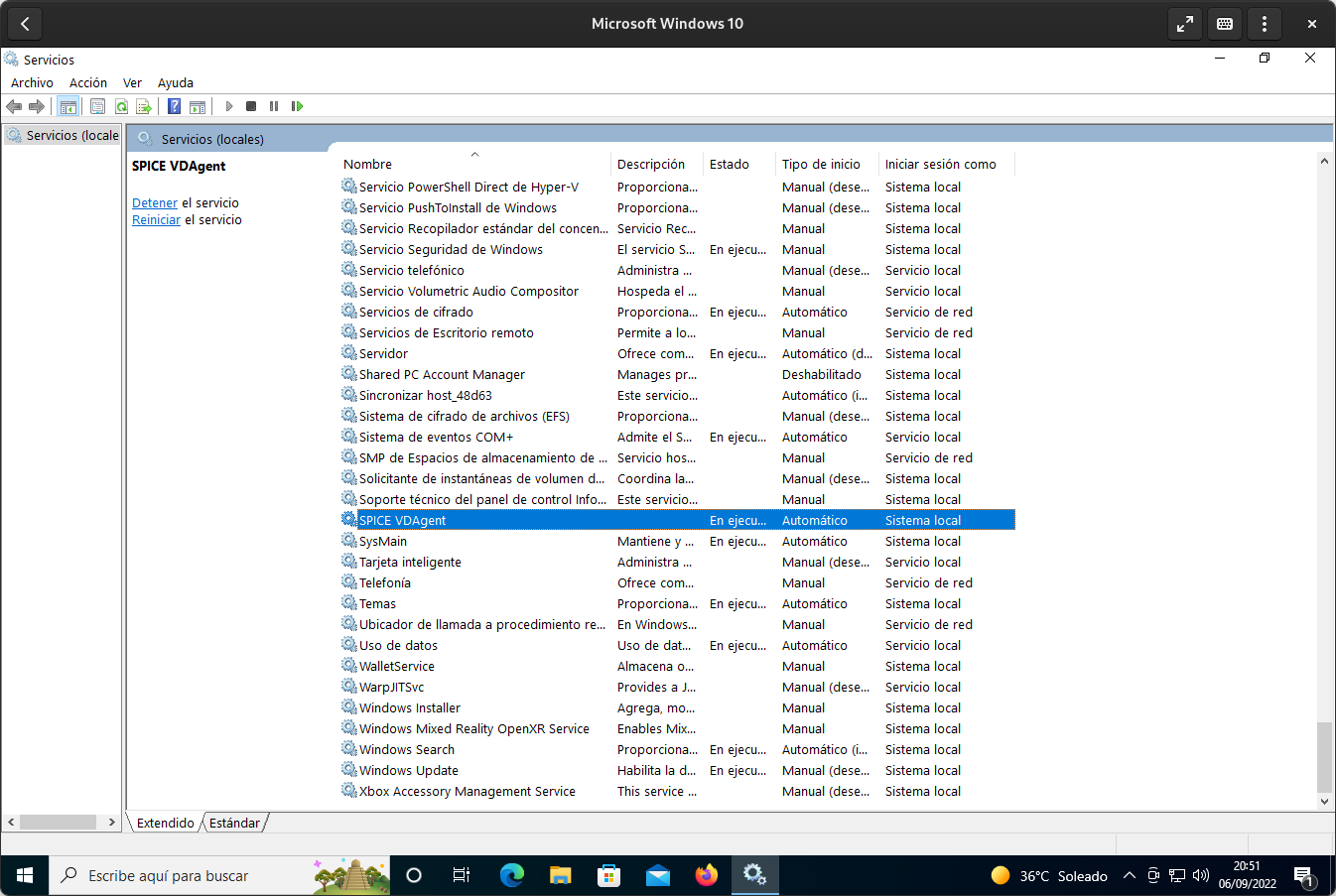

En un entorn corporatiu, no n'hi ha prou de tenir bones funcions de seguretat si la seva gestió és un infern. Windows 11 està pensat per simplificar l'administració a escala i alhora elevar el nivell de protecció. La combinació amb Microsoft Intune i altres solucions dadministració moderna permet gestionar centenars o milers de dispositius amb plantilles i directives unificades.

La integració amb serveis com Microsoft Defender, Entra ID (abans Azure AD) i Intune obre la porta a escenaris molt potents: autenticació sense contrasenya, directives de seguretat detallades per tipus de dispositiu o usuari, i accés condicional segons l'estat de l'equip. Tot això redueix superfície datac i facilita que sapliquin mesures coherents en portàtils, equips descriptori i dispositius remots.

Un element clau és la còpia de seguretat de Windows per a organitzacions, que automatitza el suport de dades, configuracions i personalitzacions de l'usuari cap al núvol, Incloent la possibilitat de còpia de seguretat de l'registre. D'aquesta manera, si un dispositiu es xifra per ransomware, es perd o es veu compromès, la recuperació es recolza en identitats i dades protegides sense dependre tant del dispositiu físic.

Alhora, funcions com Windows Autopatch i hotpatch automatitzen la distribució d'actualitzacions de Windows i de Microsoft 365, incloent pegats de seguretat, actualitzacions de controladors i microprogramari. El mecanisme de hotpatch permet, a més, aplicar determinades actualitzacions crítiques sense haver de reiniciar l'equip, cosa que ajuda a mantenir el compliment sense interrompre la productivitat.

Amb l'arribada d'agents específics de Microsoft Security Copilot integrats a Intune i altres eines, la investigació d'incidents, la detecció d'amenaces i la correcció comencen a recolzar-se a IA i en eines de auditoria de seguretat. Això pot estalviar molt de temps a equips de TI que, altrament, haurien d'analitzar manualment successos, alertes i registres sense un context clar.

Prioritats clau de seguretat a Windows 11 per a empreses

Quan es parla de seguretat a Windows 11 per a organitzacions, podem agrupar les prioritats en diversos blocs. Les més importants són la protecció d'identitats i dades, la seguretat de les aplicacions, el control d'accés en funció de l'estat del dispositiu i la protecció de xip al núvol. Cadascuna d'aquestes àrees es recolza en tecnologies específiques del sistema i serveis de Microsoft 365.

L'enfocament de capes fa que, fins i tot si un atacant aconsegueix superar una defensa concreta, es trobi amb mecanismes addicionals que compliquen moltíssim avançar. Aquesta és la base dun entorn resistent, on una única bretxa o error de configuració no es tradueix immediatament en un desastre a gran escala.

Protecció d'identitats i dades a Windows 11

Els empleats són lobjectiu preferit de molts atacs. Contrasenyes reciclades, notes amb claus a taula, correus de phishing que semblen legítims… La protecció d'identitat ha esdevingut una prioritat absoluta per a les empreses. Windows 11 incorpora diverses capacitats dissenyades per minimitzar limpacte daquests hàbits insegurs.

En primer lloc, s'aposta per l'autenticació sense contrasenya mitjançant Windows Hello per a empreses. En lloc de dependre d'una clau que l'usuari recorda (i que pot ser robada), es fan servir factors com el reconeixement facial, la petjada dactilar o un PIN lligat al dispositiu i protegit per maquinari (TPM 2.0). Això redueix enormement la possibilitat que una contrasenya filtrada serveixi per accedir a un equip corporatiu.

La seguretat d'inici de sessió millorada (Enhanced Sign-in Security, ESS) reforça aquests processos, afegint capes addicionals de comprovació i disminuint el risc que un atacant pugui manipular el flux d'autenticació. Les identitats es blinden encara més amb característiques com les claus d'accés (passkeys), que substitueixen contrasenyes tradicionals per credencials lligades a dispositius ia maquinari segur.

A més, Windows 11 ofereix protecció avançada davant d'intents de suplantació d'identitat, incorporant mecanismes recolzats per maquinari que han demostrat reduir significativament els casos reportats de robatori d'identitat. Aquesta combinació d'autenticació forta, maquinari segur i detecció de pesca fa que, fins i tot davant d'un error humà, les probabilitats de compromís baixin de forma notable.

Pel que fa a les dades, el sistema sintegra amb funcions de classificació, protecció i control daccés tant locals com al núvol. La idea és que la informació sensible estigui protegida encara que surti del dispositiu original, aplicant etiquetes, xifratge i restriccions d'ús que viatgen amb el document o el fitxer.

Mesures de seguretat per a aplicacions: control, signatura i mínims privilegis

Un altre front crític és el del programari que s'executa als equips. No tot risc arriba pel navegador; moltes bretxes comencen amb una aplicació no autoritzada o maliciosa que es cola al sistema. Windows 11 incorpora controls sòlids per decidir quin codi està permès i en quines condicions.

La funció Signatura de confiança (Trusted Signing) ajuda els desenvolupadors interns o els proveïdors a signar les seves aplicacions de forma senzilla, acreditant-ne l'autenticitat i la integritat. Això s'integra perfectament amb App Control i altres mecanismes com AppLocker o Device Guard, que permeten crear regles molt precises basades en l'editor, la ruta o el hash dels executables.

En paral·lel, Windows 11 reforça el principi de mínim privilegi: la idea que cada usuari, procés o servei tingui només els permisos estrictament necessaris. Combinant UAC, directives de grup o directives de seguretat a Intune, es limita el nombre d'usuaris amb drets administratius i es restringeix l'impacte que pot tenir l'execució de programari potencialment perillós, recolzant-se a eines com AccessChk.

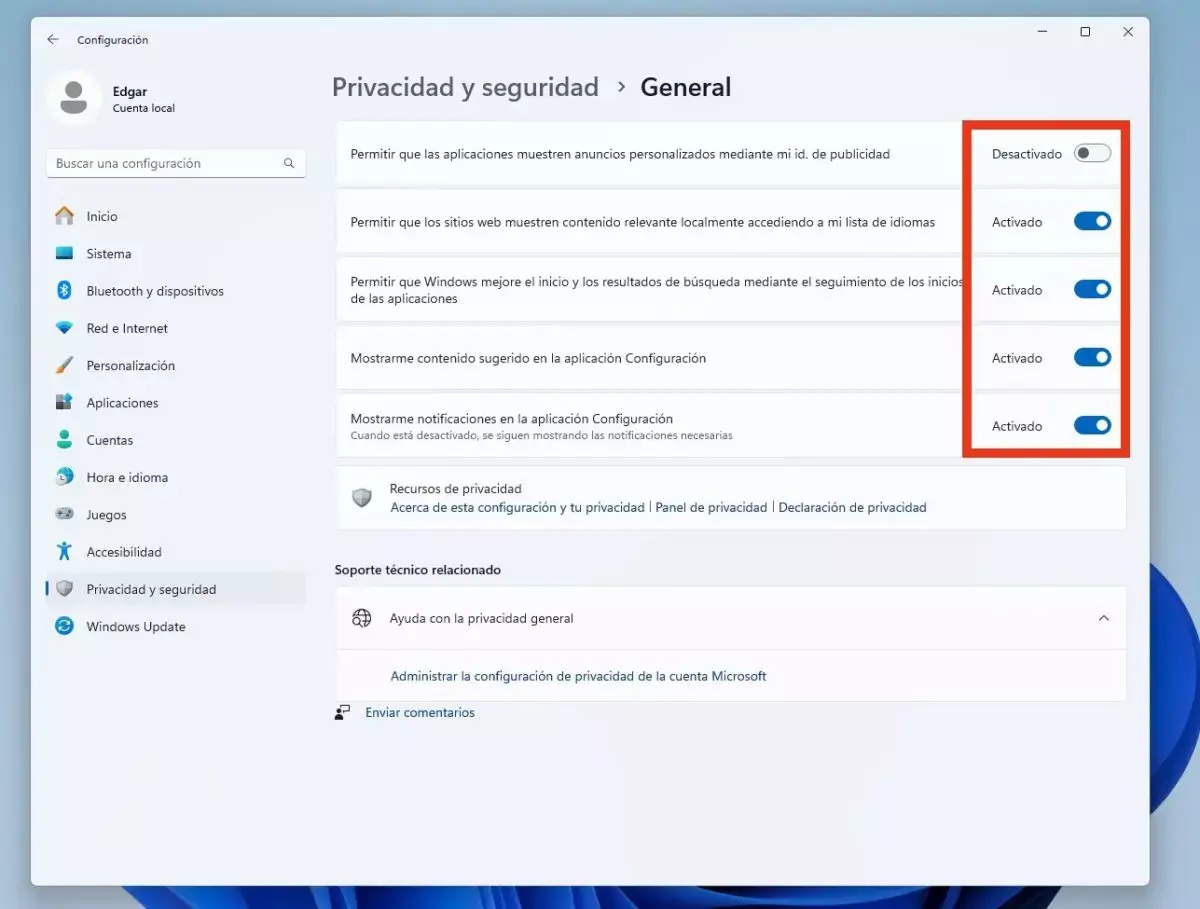

Els controls de privadesa integrats permeten ajustar quines dades poden recopilar les aplicacions i com es comparteixen, oferint transparència i opcions de configuració que ajuden a complir regulacions i requisits d'auditoria. Així, els responsables de compliment poden confiar que les dades crítiques de negoci no s'exposen alegrement a tercers.

Estat del dispositiu, accés condicional i treball remot segur

En un model de treball híbrid, amb portàtils connectant-se des de qualsevol xarxa, ja no n'hi ha prou de verificar només la identitat de l'usuari. També cal saber si el dispositiu des del qual es connecta compleix els requisits de seguretat definits per lempresa.

Windows 11 facilita aquesta validació gràcies al seu enfocament de xip a núvol ia la integració amb plataformes com Intune i Entra ID. Les polítiques d'accés condicional permeten, per exemple, bloquejar l'accés si un ordinador no està xifrat, no té l'antivirus actualitzat o no compleix la línia base de seguretat. Daquesta manera, es pot reduir la superfície datac de dispositius fora de control.

Les línies de seguretat completes proporcionen una referència de configuració que es pot aplicar a diferents grups d'equips, de manera que tots els dispositius gestionats compleixin un estàndard mínim de protecció. Les empreses que aposten per equips Copilot+ i administració moderna preveuen, de fet, reduccions significatives (fins al voltant d'un 30%) en el temps dedicat a gestionar i diagnosticar dispositius, gràcies a la fiabilitat i les capacitats proactives més grans.

Aquest enfocament es tradueix que l'usuari pot treballar pràcticament des de qualsevol lloc sense que el departament de TI hagi de sacrificar la seguretat. L'equilibri entre productivitat i protecció es basa en automatització, diagnòstics remots i polítiques coherents, en comptes de en controls manuals cas a cas.

Seguretat de xip al núvol i escenaris Cloud PC

L'expressió “xip a núvol” resumeix bé la idea que la protecció ha de ser present des del maquinari mateix fins als serveis cloud que utilitza lorganització. Amb Windows 11, el maquinari verificat (TPM 2.0, arrencada segura, Pluton en determinats equips) ajuda a assegurar el nucli del sistema operatiu i la cadena d'arrencada.

A sobre d'aquesta base maquinari, Windows 11 implementa tecnologies com aïllament de nucli, integritat de memòria, arrencada mesurada i registre d'integritat, que dificulten enormement que un atacant pugui instal·lar rootkits o manipular components crítics sense ser detectat. Quan aquestes funcions s'habiliten seguint les línies base recomanades, el sistema es torna molt més resistent a amenaces avançades.

Aquest model es complementa amb solucions al núvol com Windows 365, els anomenats Cloud PC. En aquests escenaris, l'escriptori corporatiu s'executa al núvol de Microsoft i l'usuari hi accedeix des de pràcticament qualsevol dispositiu. La seguretat de Windows s'estén a través de la infraestructura cloud, aportant escalabilitat, aïllament i opcions de recuperació molt àgils.

Per a algunes empreses, moure part dels llocs de treball a Windows 365 pot ser una forma eficaç de reduir el risc en dispositius no fiables o en entorns d'alta rotació, ja que les dades romanen a l'entorn cloud i no s'emmagatzemen de forma persistent als endpoints.

Línies base de seguretat: estàndard recomanat per a Windows 11

Més enllà de les funcions internes del sistema, un dels recursos més potents que proporciona Microsoft són les línies base de seguretat (security baselines). Són conjunts de configuracions recomanades que recullen el coneixement acumulat pels equips d'enginyeria, els partners i els clients sobre com configurar Windows i altres productes per resistir amenaces actuals.

Windows i Windows Server estan dissenyats per ser relativament segurs des del primer moment, però moltes organitzacions volen un control molt més granular sobre els ajustaments de seguretat. El problema és que hi ha milers d'opcions possibles: en versions anteriors es parlava de més de 3.000 paràmetres de directiva de grup només per a Windows, sense comptar els més de 1.800 només d'Internet Explorer. Analitzar cada configuració una per una és inassumible a la pràctica.

Les línies base de seguretat vénen a solucionar aquest embolic en oferir un conjunt de valors recomanats, amb explicació del seu impacte. Estan pensades per a organitzacions ben administrades i amb consciència de seguretat, on els usuaris estàndard no tenen privilegis administratius. Només s'aplica una configuració a la línia base si mitiga una amenaça real i no introdueix problemes operatius pitjors que el risc que està intentant corregir.

Un principi important és que una línia base només força el valor predeterminat quan hi ha risc real que un usuari autoritzat el canviï a un estat insegur. Si un usuari sense privilegis pot deixar alguna cosa en un estat perillós, la línia base ho fixa. I si cal ser administrador per canviar-lo, només s'imposa el valor recomanat si és plausible que un administrador mal informat ho configuri malament.

Edicions i llicències de Windows que admeten línies base

Les línies base de seguretat de Microsoft són compatibles amb diverses edicions de Windows 10 i Windows 11. En el cas de Windows 11, les edicions Pro, Enterprise, Pro Education/SE i Education admeten oficialment aquestes línies base, cosa que cobreix la majoria d'escenaris empresarials i educatius.

Pel que fa a llicenciament, les línies base s'inclouen dins de les llicències habituals de Windows Pro/Pro Education/SE, Windows Enterprise E3 i E5, i Windows Education A3 i A5. No és una característica de pagament a part, sinó un avantatge que es pot aprofitar sempre que l'organització tingui les edicions suportades.

Si necessiteu aprofundir en els detalls de llicències, Microsoft manté documentació específica sobre les opcions de llicenciament de Windows, però des del punt de vista pràctic, gairebé qualsevol entorn corporatiu amb Windows Pro o Enterprise podeu desplegar aquestes línies base sense problemes.

Ús pràctic de les línies base: compliment, configuració i MDM

Les línies base serveixen, en primer lloc, per comprovar que els usuaris i els dispositius compleixen les configuracions de seguretat definides per l'organització. És a dir, no només guien la configuració inicial, sinó que permeten auditar i verificar que els equips no han estat desviats d'aquest estàndard amb el temps.

També es poden utilitzar directament com a plantilla per establir valors de configuració de manera massiva. Eines com a Directiva de grup (GPO), Microsoft Configuration Manager o Microsoft Intune permeten importar o reproduir aquestes línies base, aplicant automàticament les opcions recomanades a tots els dispositius d'un grup determinat.

Per simplificar encara més, Microsoft ofereix les línies base en diferents formats consumibles, incloent-hi còpies de seguretat d'objectes de directiva de grup i perfils d'administració de dispositius mòbils (MDM). Les línies base MDM funcionen de manera similar a les basades en GPO, però estan pensades per integrar-se fàcilment amb plataformes com Intune.

En escenaris on es gestionen dispositius Windows 10 i Windows 11 mitjançant Intune, es pot seleccionar directament la línia base de seguretat corresponent dins del propi portal. Això facilita veure quines configuracions concretes s'apliquen, revisar-ne les descripcions i ajustar petits detalls si fos necessari per adaptar-se a requisits interns.

Xifrat, BitLocker i rendiment a Windows 11

El xifratge de dispositiu és un dels pilars de qualsevol estratègia de protecció de dades. Al Windows 11, BitLocker continua sent l'eina principal per xifrar discs durs i evitar l'accés no autoritzat en cas de robatori o pèrdua de l'equip. Això no obstant, és important tenir en compte l'impacte en rendiment i els requisits de maquinari.

Segons dades de Microsoft, en activar BitLocker en un disc dur clàssic es pot notar una reducció de rendiment d'accés d'aproximadament entre un 3% i un 5%. A la majoria d'equips moderns aquest impacte és perfectament assumible, però convé valorar-lo en entorns molt exigents a E/S o amb maquinari molt just.

BitLocker requereix certs elements de maquinari i configuració adequats per funcionar de manera segura: habitualment un xip TPM, arrencada segura activada i una partició del sistema configurada correctament. Complir aquestes condicions permet aprofitar característiques avançades com el desbloqueig automàtic basat en maquinari o la protecció davant la manipulació de l'arrencada.

En entorns offline o amb discos extraïbles, també és rellevant triar el mode de xifratge adequat, ja que determinats mètodes poden tenir un impacte més gran en l'experiència d'ús. Aquí entra en joc l'equilibri entre rendiment i nivell de protecció desitjat, cosa que cal valorar en la política de seguretat de l'empresa.

Actualitzacions de seguretat i Windows Update en entorns corporatius

Per mantenir Windows 11 estable i protegit és imprescindible aplicar actualitzacions amb regularitat. El servei Windows Update s'encarrega de gestionar la descàrrega i instal·lació de pegats quan el dispositiu té connexió a Internet, reintentant automàticament si es perd la connexió durant el procés.

Quan l'usuari està connectat a una xarxa amb dades limitades o facturades (per exemple, 3G o 4G), Windows 11 sol ajornar la descàrrega d'actualitzacions en segon pla fins que lequip es connecta a una xarxa Wi-Fi més adequada. L'excepció són les actualitzacions de seguretat marcades com a crítiques: en aquests casos, el sistema pot prioritzar-ne la descàrrega fins i tot en xarxes de cost elevat, per no deixar l'equip exposat.

En el context empresarial, l'ideal és combinar Windows Update amb eines com Intune, Windows Update for Business o Configuration Manager per controlar quan i com es distribueixen els pegats. Això permet agrupar equips en anells dactualització, provar canvis en un subconjunt de dispositius i reduir el risc que una actualització problemàtica afecti tota lorganització de cop.

Autopatch, abans esmentat, automatitza bona part d'aquesta lògica, de manera que les organitzacions puguin delegar a Microsoft gran part de l'orquestració d'actualitzacions, sense renunciar al control necessari en entorns crítics.

Control d'aplicacions: AppLocker i Device Guard

A més de Windows App Control for Business, en molts entorns continua sent molt útil recolzar-se en tecnologies com AppLocker i Device Guard. AppLocker permet definir regles que controlen quines aplicacions i scripts es poden executar, basades en el fabricant, la signatura digital, la ruta o el hash dels fitxers.

Per exemple, una organització pot crear una política que només permeti l'execució de programari signat per fabricants concrets, com Microsoft o el propi proveïdor de l'empresa, bloquejant així aplicacions no autoritzades encara que l'usuari tingui permisos per instal·lar-les localment.

Device Guard va un pas més enllà, creant un model de confiança garantida per a aplicacions que han estat avaluades i signades correctament. L'aprovació de programari sota Device Guard s'aconsegueix quan les aplicacions se signen amb certificats de Microsoft Store, de la infraestructura de clau pública (PKI) de l'organització o d'una autoritat de certificació fiable.

L'administració d'equips protegits per Device Guard es pot centralitzar usant eines d'administració de dispositius com Intune o Configuration Manager, definint quins catàlegs d'aplicacions estan autoritzats i assegurant que qualsevol programari fora d'aquesta llista no es pugui executar encara que arribi a l'equip.

Firewall de Windows i seguretat de xarxa

El tallafoc de Windows continua sent un element vital en la protecció de xarxa de cada equip. Es pot accedir a la configuració bàsica des del Tauler de control, mentre que la consola de “Firewall de Windows amb seguretat avançada” està disponible a Eines de Windows oa través de les opcions avançades a la interfície del propi firewall.

Des de la consola avançada es poden definir regles d'entrada i de sortida molt detallades, vinculades a ports de xarxa oberts, protocols, programes concrets, perfils de xarxa (domini, privat, públic) o adreces IP. Això permet adaptar les polítiques a les necessitats reals de lorganització, restringint serveis innecessaris i reduint la superfície datac exposada.

Combinat amb directives de grup o perfils d'Intune, el tallafocs de Windows es pot gestionar de forma centralitzada, assegurant que tots els equips s'ajustin a un conjunt coherent de regles. Això és especialment important en entorns amb treball remot, on els equips poden estar connectats a xarxes no fiables i depenen encara més del seu tallafoc local.

Integrar les regles del tallafocs amb altres solucions com Microsoft Defender for Endpoint permet a més correlacionar esdeveniments, detectar patrons d'atac a nivell de xarxa i respondre de manera automatitzada bloquejant trànsit sospitós o aïllant equips compromesos.

Tot aquest conjunt de capacitats converteix Windows 11 en una plataforma molt sòlida per a empreses que vulguin reduir riscos sense renunciar a la flexibilitat. Combinant autenticació robusta, xifrat, control d'aplicacions, línies base de seguretat i administració moderna, és possible construir un entorn on treballar amb confiança, sabent que hi ha capes successives de protecció llestes per actuar si alguna cosa falla.

Redactor apassionat del món dels bytes i la tecnologia en general. M'encanta compartir els meus coneixements a través de l'escriptura, i això és el que faré en aquest bloc, mostrar tot el més interessant sobre gadgets, programari, maquinari, tendències tecnològiques, i més. El meu objectiu és ajudar-te a navegar pel món digital de forma senzilla i entretinguda.