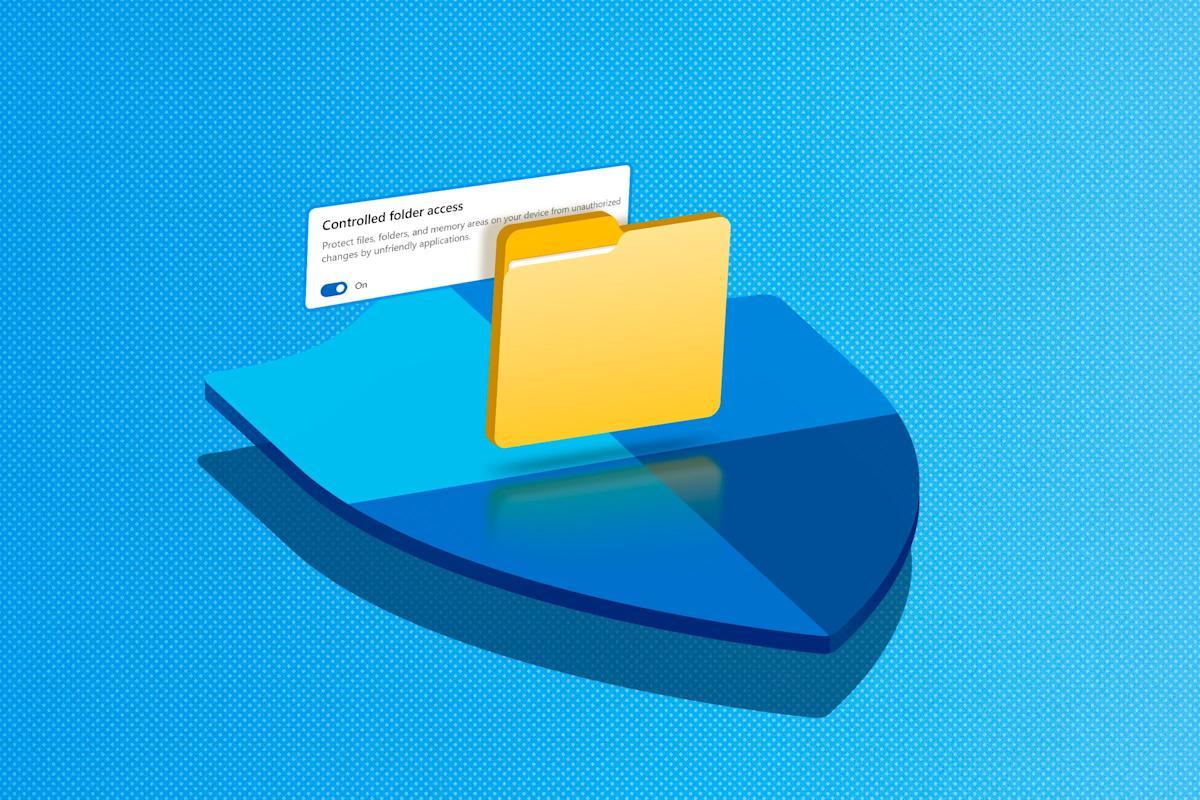

- L'accés controlat a carpetes limita quines aplicacions poden modificar fitxers en ubicacions protegides, reduint l'impacte del ransomware.

- funciona en Windows 10, Windows 11 i diverses edicions del Windows Server sempre que Microsoft Defender sigui l'antivirus actiu.

- Permet afegir carpetes i aplicacions de confiança, gestionar-se des de Seguretat de Windows o de manera centralitzada amb Intune, GPO, Configuration Manager i PowerShell.

- Inclou modes d'auditoria i genera esdeveniments detallats per revisar bloquejos i ajustar la configuració sense interrompre la feina.

Si et preocupa el ransomware i la seguretat dels teus arxius a Windows 11, hi ha una funció integrada que probablement tinguis desactivada i que pot marcar una gran diferència: l'accés controlat a carpetes (Controlled Folder Access). No és màgia, ni substitueix les còpies de seguretat, però afegeix una capa extra i, si necessites ajustar permisos, pots assignar permisos a carpetes i fitxers, el que complica molt la vida al el malware que intenta xifrar o esborrar els documents més importants.

Aquesta característica ve inclosa a Windows 11, Windows 10 i diverses versions de Windows Server i sintegra amb Microsoft Defender. Per defecte sol venir desactivada perquè pot resultar una mica estricta i de vegades bloqueja programes legítims, però es pot ajustar al teu gust, canviar la ubicació per defecte, afegir carpetes extra, permetre aplicacions concretes i fins i tot gestionar-la mitjançant directiva de grup, Intune, Configuration Manager o PowerShell, tant en equips domèstics com en entorns corporatius.

Què és exactament l'accés controlat a carpetes

L'accés controlat a carpetes és una funció de Microsoft Defender Antivirus dissenyada per frenar el ransomware i altres tipus de codi maliciós que intenten modificar o eliminar fitxers de determinades ubicacions protegides. En lloc de bloquejar tot allò que s'executa, el que fa és permetre que només les aplicacions considerades de confiança facin canvis en aquestes carpetes.

A la pràctica, aquesta protecció es basa en una llista d'aplicacions de confiança i una altra de carpetes protegides. Les aplicacions amb bona reputació i alta prevalença a l'ecosistema de Windows es permeten de forma automàtica, mentre que les aplicacions desconegudes o sospitoses no podran modificar ni esborrar arxius a les rutes controlades, encara que sí que puguin llegir-los.

És important tenir clar que aquesta funció no evita que el malware copiï o llegeixi dades; el que bloqueja són les accions de modificació, xifrat o esborrat sobre els fitxers protegits. Si un atacant aconsegueix colar-se al teu equip, podria seguir exfiltrant informació, però tindrà molt més difícil trencar els documents clau.

Controlled Folder Access està pensat per treballar colze a colze amb Microsoft Defender per a endpoint i el portal de Microsoft Defender, on es poden veure informes detallats del que s'ha bloquejat o auditat, molt útil sobretot a empreses per investigar incidents de seguretat.

Sistemes operatius compatibles i requisits previs

Abans de plantejar-te activar-ho, convé saber en quines plataformes funciona. L'accés controlat a carpetes està disponible a Windows 11, Windows 10 i diverses edicions de Windows Server, a més d'algun sistema específic de Microsoft com Azure Stack HCI.

De forma més concreta, la funció s'admet a Windows 10 i Windows 11 a les seves edicions amb Microsoft Defender com a antivirus, i al costat servidor està suportada a Windows Server 2016 i versions posteriors, Windows Server 2012 R2, Windows Server 2019 i successors, així com al sistema operatiu d'Azure Stack HCI a partir de la versió 23H2.

Un detall clau és que laccés controlat a carpetes només funciona quan l'antivirus actiu és Microsoft Defender. Si utilitzeu un antivirus de tercers que deshabilita Defensar, la configuració d'aquesta característica desapareix de l'aplicació Seguretat de Windows o queda inoperativa, i haureu de confiar en la protecció antiransomware del producte que tingueu instal·lat.

En entorns gestionats, a més de Defensar es requereixen eines com Microsoft Intune, Configuration Manager o solucions MDM compatibles per poder desplegar i administrar de manera centralitzada les polítiques d'accés controlat a carpetes a múltiples dispositius.

Com funciona l'accés controlat a carpetes per dins

El comportament d'aquesta funció es basa en dos pilars: per una banda les carpetes que es consideren protegides i de l'altra les aplicacions que es consideren de confiança. Qualsevol intent d'una app no fiable d'escriure, modificar o esborrar fitxers en aquestes carpetes es bloqueja o audita, en funció del mode configurat.

Quan s'habilita la característica, Windows marca com a protegides una sèrie de carpetes d'usuari molt habituals, com Documents, Imatges, Vídeos, Música i Favorits, tant del compte en ús com de les carpetes públiques. A més, s'inclouen també determinades rutes de perfil del sistema (per exemple, carpetes de Documents del perfil del sistema) i sectors crítics de arrencada.

El llistat d'aplicacions permeses es genera a partir de la reputació i prevalença del programari a l'ecosistema de Microsoft. Programes molt utilitzats que mai no han mostrat comportament maliciós es consideren fiables i s'autoritzen sense que hagis de fer res. Altres aplicacions menys conegudes, eines casolanes o executables portables es poden veure bloquejats fins que els aprovis manualment.

En organitzacions empresarials, a més de les llistes automàtiques, els administradors poden afegir o permetre programari concret mitjançant Microsoft Intune, Configuration Manager, polítiques de grup o configuracions MDM, afinant molt què es bloqueja i què no dins lentorn corporatiu.

Per avaluar l'impacte abans d'aplicar el bloqueig dur, hi ha un mode d'auditoria que permet que les aplicacions actuïn amb normalitat però registra als esdeveniments què hauria estat bloquejat. D'aquesta manera es pot revisar detalladament si, en passar al mode estrictament bloquejant, s'interromprien processos de negoci o aplicacions crítiques.

Per què és tan important davant del ransomware

Els atacs de ransomware tenen com a objectiu xifrar els teus documents i demanar un rescat per tornar-te l'accés. L'accés controlat a carpetes se centra precisament a impedir que una aplicació no autoritzada modifiqui els fitxers que més t'importen, que solen estar a Documents, Imatges, Vídeos o en altres carpetes on guardes els teus projectes i dades personals.

Quan una aplicació desconeguda intenta tocar un fitxer d'una carpeta protegida, Windows en genera una notificació a l'equip alertant del bloqueig. Aquesta alerta es pot personalitzar en entorns d'empresa amb informació de contacte interna perquè els usuaris sàpiguen a qui recórrer si necessiten ajuda o creuen que es tracta d'un fals positiu.

A més de les carpetes d'usuari habituals, el sistema també protegeix carpetes del sistema i sectors d'arrencada, reduint la superfície d'atac de codi maliciós que intenta manipular l'arrencada del sistema o components crítics de Windows.

Un altre avantatge és poder activar primer el mode d'auditoria per analitzar l'impacte. Així pots veure quins programes s'haurien bloquejat, revisar els registres i ajustar llistes de carpetes i aplicacions permeses abans de fer el salt a un bloqueig estricte, evitant sorpreses en un entorn productiu.

Carpetes protegides per defecte a Windows

De sèrie, Windows marca com a protegides una sèrie d'ubicacions molt típiques on els usuaris guarden els fitxers. Això inclou tant carpetes del perfil de l'usuari com a carpetes públiques, de manera que la majoria dels teus documents, fotos, música i vídeos quedin arrecerats sense que hagis de configurar res addicional.

Entre altres, es protegeixen rutes com c:\Users\ \Documents ic:\Users\Public\Documents, equivalents per a Imatges, Vídeos, Música i Favorits, a més de les mateixes rutes equivalents per a comptes de sistema com LocalService, NetworkService o systemprofile, sempre que les carpetes existeixin al sistema.

Aquestes ubicacions apareixen de forma visible al perfil de l'usuari, dins de “Aquest equip” a l'Explorador de fitxers, de manera que normalment són les que utilitzes diàriament sense pensar massa en lestructura interna de carpetes de Windows.

És important tenir en compte que les carpetes predeterminades protegides no es poden suprimir de la llista. Pots afegir més carpetes pròpies, en altres ubicacions, però les que vénen de fàbrica romanen sempre sota protecció per minimitzar el risc que per error desactivis la defensa a zones clau.

Com activar Controlled Folder Access des de Seguretat de Windows

Per a la majoria d'usuaris domèstics i moltes pimes, el camí més senzill per activar aquesta funció és la aplicació Seguretat de Windows inclosa al sistema. No cal instal·lar res extra, només cal canviar unes quantes opcions.

Primer, obre el menú Inici, escriu “Seguretat de Windows” o “Windows Security” i obre l'aplicació. Al panell principal, entra a la secció “Protecció antivirus i contra amenaces” (o “Virus & threat protection” si ho tens en anglès), que és on es concentren les opcions de Defensar relacionades amb el codi maliciós (malware).

Dins d'aquesta pantalla, desplaça't fins a trobar l'apartat de “Protecció contra ransomware” i fes clic a “Administrar protecció contra ransomware” (“Manage ransomware protection”). Si utilitzeu un antivirus de tercers, és possible que aquí vegis una referència a aquest producte i no podràs fer servir aquesta funció mentre aquest antivirus estigui actiu.

A la pantalla de protecció contra ransomware veuràs un commutador anomenat “Accés controlat a carpetes”. Activa-ho i, si el sistema et mostra un avís de Control de comptes d'usuari (UAC), accepta perquè s'apliquin els canvis amb permisos d'administrador.

Un cop habilitat, es mostraran diverses opcions addicionals: historial de bloquejos (Block history), Carpetes protegides (Protected folders) i la possibilitat de permetre aplicacions mitjançant l'accés controlat a carpetes. Des d'aquí podràs anar afinant la configuració segons el que necessites.

Configurar i ajustar l'accés controlat a carpetes

Quan la funció ja està en marxa, el més normal és que la major part del temps no notis res estrany en el teu dia a dia. No obstant això, poden aparèixer avisos de tant en tant si una aplicació que utilitzes intenta escriure en una carpeta protegida i no és a la llista de confiança.

Si et salten notificacions, pots tornar en qualsevol moment a Seguretat de Windows i entrar a Protecció antivirus i contra amenaces > Administrar protecció contra ransomware. Des d´aquí tindràs accés directe a la configuració de bloquejos, carpetes i apps permeses.

La secció de “Block history” mostra el llistat de tots els bloquejos que s'han produït: quin fitxer o executable ha estat detingut, en quin moment, en quina carpeta protegida pretenia actuar i amb quin nivell de gravetat (baix, moderat, alt o sever). Si esteu convençut que es tracta d'un programa de confiança, podeu seleccionar-lo i triar l'acció “Permetre al dispositiu” perquè deixi de ser bloquejat.

A la part de “Carpetes protegides”, l'aplicació mostra totes les rutes que actualment estan sota la protecció de Controlled Folder Access. Des d'aquí podràs afegir noves carpetes o treure les que hagis afegit tu, encara que les predeterminades de Windows, com ara Documents o Imatges, no es poden eliminar de la llista.

Si en algun moment la funció resulta massa intrusiva, sempre pots desactivar de nou el commutador d'accés controlat a carpetes des de la mateixa pantalla. El canvi és immediat i tot torna a comportar-se com abans d'activar-la, encara que lògicament deixaràs de tenir aquesta barrera extra davant del ransomware.

Afegir o treure carpetes protegides addicionals

No tothom guarda els seus documents a les biblioteques estàndard de Windows. Si sols treballar des altres unitats, carpetes de projectes o rutes personalitzades, us interessa incloure-les en l'àmbit de protecció de l'accés controlat a carpetes.

Mitjançant l'aplicació Seguretat de Windows, el procés és molt senzill: a la secció de protecció contra ransomware, entra a Carpetes protegides i accepta l'avís d'UAC si apareix. Veureu un llistat amb les carpetes actualment protegides i un botó de “Afegeix una carpeta protegida”.

En prémer aquest botó, s'obrirà una finestra de l'explorador perquè seleccions la carpeta que vols afegir. Trieu la ruta (per exemple, una carpeta en una altra unitat, un directori de treball dels vostres projectes o fins i tot una unitat de xarxa assignada) i confirma. Des d'aquell moment, qualsevol intent de modificació des d'una app no fiable serà bloquejat o auditat en aquesta carpeta.

Si més endavant decideixes que ja no vols que una carpeta concreta estigui protegida, pots seleccionar-la a la llista i prémer “Treure”. Només podràs eliminar les carpetes addicionals que hagis afegit tu; les que Windows marca de sèrie com a protegides no admeten eliminació per evitar deixar zones crítiques desprotegides sense adonar-te'n.

A més d'unitats locals, es poden especificar recursos compartits de xarxa i unitats mapejades, i és possible utilitzar variables d'entorn a les rutes, encara que no s'admeten comodins. Això dóna força flexibilitat per protegir ubicacions en entorns més complexos o amb scripts de configuració automatitzats.

Permetre aplicacions fiables que han estat bloquejades

És força habitual que, després d'activar la funció, alguna aplicació legítima es vegi afectada, sobretot si guarda dades a Documents, Imatges o en alguna carpeta protegida. Jocs de PC, eines d'ofimàtica menys conegudes o programes antics es poden trobar amb un bloqueig en intentar escriure.

Per a aquests casos, la pròpia Seguretat de Windows ofereix l'opció Permetre una aplicació a través de l'accés controlat a carpetes. Des del panell de protecció contra ransomware, entra en aquest apartat i fes clic a “Agregar una aplicació permesa”.

Podràs triar entre afegir aplicacions des de la llista de “Aplicacions bloquejades recentment” (molt còmode si ja se t'ha bloquejat alguna cosa i només vols permetre-ho) o navegar per totes les aplicacions per anticipar-te i marcar com a fiables determinats programes que saps que necessitaran escriure en carpetes protegides.

En afegir una aplicació, és important que especifiquis la ruta exacta de l'executable. Només aquesta ubicació concreta quedarà permesa; si el programa existeix en una altra ruta amb el mateix nom, no s'afegirà automàticament a la llista de permesos i pot continuar bloquejat per l'accés controlat a carpetes.

Cal tenir en compte que, fins i tot després de permetre una app o servei, els processos en marxa poden continuar generant esdeveniments fins que s'aturin i s'iniciïn de nou. És a dir, potser haureu de reiniciar l'aplicació (o el mateix servei) perquè la nova excepció s'apliqui completament.

Gestió avançada en empreses: Intune, Configuration Manager i directiva de grup

En entorns corporatius, el més habitual és no anar equip per equip canviant ajustaments a mà, sinó definir polítiques centralitzades que es despleguen de manera controlada. L'accés controlat a carpetes s'integra amb diverses eines de gestió de dispositius de Microsoft.

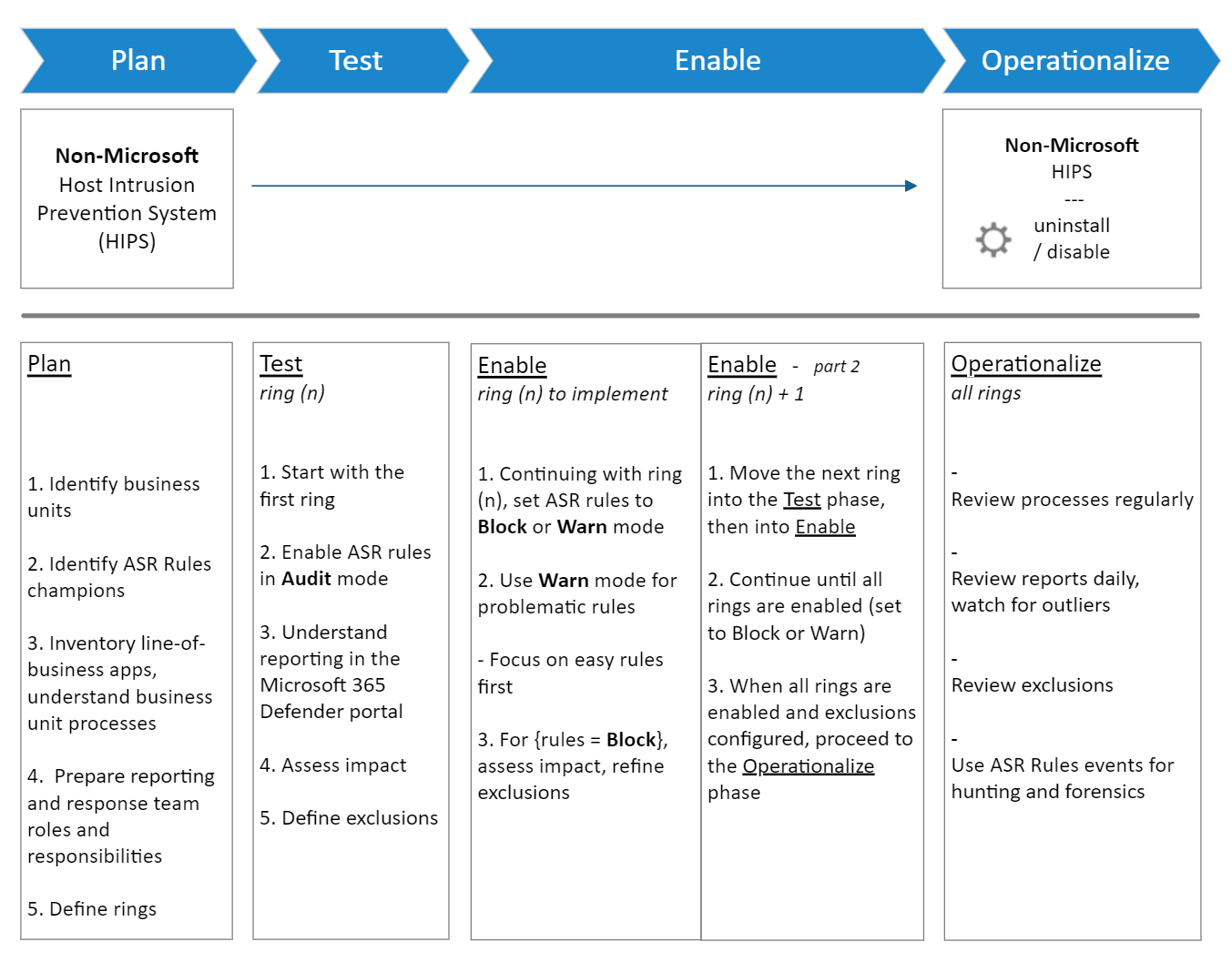

Amb Microsoft Intune, per exemple, es pot crear una directiva de reducció de superfície d'atac (Attack Surface Reduction) per a Windows 10, Windows 11 i Windows Server. Dins del perfil, hi ha una opció específica per habilitar l'accés controlat a carpetes, podent triar entre modes com “Habilitat”, “Deshabilitat”, “Mode auditoria”, “Bloquejar només modificació de disc” o “Només modificació de disc d'auditoria”.

Des d'aquesta mateixa directiva a Intune és possible afegir carpetes protegides addicionals (que se sincronitzen amb l'aplicació Seguretat de Windows als dispositius) i també especificar aplicacions de confiança que sempre tindran permís per escriure en aquestes carpetes. Això complementa la detecció automàtica que fa Defensar basant-se en reputació.

Si la vostra organització utilitza Microsoft Configuration Manager, també podeu desplegar polítiques de Windows Defender Exploit Guard. Des d'Assets and Compliance > Endpoint Protection > Windows Defender Exploit Guard es crea una directiva de protecció contra vulnerabilitats, se selecciona l'opció d'accés controlat a carpetes i s'escull si es bloquejaran canvis, només auditar, permetre altres apps o afegir altres carpetes.

D'altra banda, amb directiva de grup (GPO) es pot gestionar aquesta funció de manera molt granular. Al Editor d'administració de directiva de grup, dins de Configuració de l'equip > Plantilles administratives, s'accedeix als components de Windows corresponents a Microsoft Defender Antivirus i al seu apartat d'Exploit Guard, on hi ha diverses polítiques relacionades amb l'accés controlat a carpetes.

Entre aquestes polítiques figura la de “Configurar accés controlat a carpetes”, que permet establir el mode (Habilitat, Deshabilitat, Mode auditoria, Bloquejar només modificació de disc, Només modificació de disc d'auditoria), així com entrades per a “Carpetes protegides configurades” o “Configurar aplicacions permeses”, on s'introdueixen rutes de carpetes i d'executables al costat del valor indicat per assenyalar-los com a permesos.

Ús de PowerShell i CSP de MDM per automatitzar la configuració

Per a administradors i usuaris avançats, PowerShell ofereix una forma molt directa de activar, desactivar o ajustar l'accés controlat a carpetes mitjançant cmdlets de Microsoft Defender. Això és especialment útil per a scripts de desplegament, automatització o per aplicar canvis en lots.

Per començar, obre un PowerShell amb privilegis elevats: cerca “PowerShell” al menú Inici, fes clic dret i tria “Executar com a administrador”. Un cop dins, pots activar la funció amb el cmdlet:

Exemple: Set-MpPreference -EnableControlledFolderAccess Enabled

Si vols avaluar el comportament sense bloquejar realment res, pots fer servir el mode d'auditoria substituint Enabled per AuditMode, i si en algun moment vols desactivar-lo del tot, només cal indicar Disabled en aquest mateix paràmetre. Això us permet canviar ràpidament d'una manera a una altra segons les vostres necessitats.

Per protegir carpetes addicionals des de PowerShell, existeix el cmdlet Add-MpPreference -ControlledFolderAccessProtectedFolders, al que passes la ruta de la carpeta que vols blindar, per exemple:

Exemple: Add-MpPreference -ControlledFolderAccessProtectedFolders "c:\apps/"

De la mateixa manera, pots permetre aplicacions concretes amb el cmdlet Add-MpPreference -ControlledFolderAccessAllowedApplications, indicant la ruta completa a l'executable. Per exemple, si vols autoritzar un programa anomenat test.exe a c:\apps, faries servir:

Exemple: Add-MpPreference -ControlledFolderAccessAllowedApplications "c:\apps\test.exe"

A escenaris d'administració de dispositius mòbils (MDM), la configuració s'exposa mitjançant diferents proveïdors de serveis de configuració (CSP), com Defensar/GuardedFoldersList per a carpetes protegides o Defender/ControlledFolderAccessAllowedApplications per a les aplicacions permeses, cosa que permet integrar aquestes polítiques en solucions MDM compatibles de manera centralitzada.

Registre d'esdeveniments i monitorització d'incidents

Per entendre bé què està passant als teus equips, és clau revisar els esdeveniments que genera l'accés controlat a carpetes quan bloqueja o audita accions. Això es pot fer tant des del portal de Microsoft Defender com directament al Visor d'esdeveniments de Windows.

En empreses que utilitzen Microsoft Defender per a endpoint, el portal de Microsoft Defender ofereix informes detallats d'esdeveniments i bloquejos relacionats amb Controlled Folder Access, integrats dins els escenaris habituals de recerca d'alertes. Allà fins i tot es pot llançar cerques avançades (Advanced Hunting) per analitzar patrons a tots els dispositius.

Per exemple, una consulta de DeviceEvents típica podria ser:

Exemple: DeviceEvents | where ActionType in ('ControlledFolderAccessViolationAudited','ControlledFolderAccessViolationBlocked')

En equips individuals, pots recolzar-te al Visor d'esdeveniments de Windows. Microsoft proporciona una vista personalitzada (arxiu cfa-events.xml) que es pot importar per veure de manera concentrada només els esdeveniments d'accés controlat a carpetes. Aquesta vista recull entrades com l'esdeveniment 5007 (canvi de configuració), 1123 i 1124 (bloqueig o auditoria d'accés a carpetes controlades) i 1127/1128 (bloquejos o auditories d'escriptura a sectors de disc protegits).

Quan es produeix un bloqueig, l'usuari sol veure'n també una notificació al sistema indicant que s'han bloquejat canvis no autoritzats, per exemple amb missatges de l'estil “Controlled folder access blocked C:\…\NomAplicación… from making changes to memory”, ia l'historial de protecció es reflecteixen esdeveniments com “Protected memory access blocked” amb data i hora.

L'accés controlat a carpetes es converteix en una eina molt potent per posar traves serioses al ransomware ia altres amenaces que intenten destrossar els fitxers, sense deixar de ser flexible gràcies als modes d'auditoria, les llistes de carpetes i aplicacions permeses i la integració amb eines d'administració. Ajustat amb cap i combinat amb còpies de seguretat periòdiques i un antivirus actualitzat, és una de les millors cartes que ofereix Windows 11 per mantenir fora de perill els teus documents més importants.

Redactor apassionat del món dels bytes i la tecnologia en general. M'encanta compartir els meus coneixements a través de l'escriptura, i això és el que faré en aquest bloc, mostrar tot el més interessant sobre gadgets, programari, maquinari, tendències tecnològiques, i més. El meu objectiu és ajudar-te a navegar pel món digital de forma senzilla i entretinguda.