- Microsoft nudi više slojeva izolacije (Access, kontejneri, HTTP.sys, kernel i Sandbox) kako bi ograničio utjecaj zlonamjernog koda.

- Accessov sandbox način rada i ključ SandBoxMode u registru kontroliraju izvršavanje opasnih izraza u bazama podataka.

- Izolacija procesa i Hyper-V u kontejnerima i model HTTP radnog procesa jačaju odvojenost između hosta i aplikacija.

- Funkcije poput izolacije kernela, SmartScreen-a i Windows Sandbox-a jačaju sigurnost Windowsa, iako mogu utjecati na performanse.

Ako radite s Microsoft Officeom, Windowsom 10 ili 11 i servisima poput HTTP.sys ili Windows kontejnera, trebali biste razumjeti kako to funkcionira. način izolacije procesa i različiti slojevi izoliranog prostora koje nudi Microsoftov ekosistem. Ne govorimo samo o Accessu ili Officeu, već i o tehnologijama poput Windows Sandboxa, izolacije kernela i načina izolacije kontejnera.

Cijela ova postavka možda zvuči vrlo tehnički, ali zapravo utiče na svakodnevni život svakoga ko otvara Office dokumente, instalira programe na Windowsu ili pokreće web servise. Razumijevanje šta je to način izolacije procesa, izolirani prostor, izolacija jezgra i različiti nivoi zaštite Pomaže vam da odlučite kada dati prioritet sigurnosti, a kada trebate maksimizirati performanse svoje opreme.

Šta je izolacijski režim ili sandbox u Microsoftovom ekosistemu?

Kada Microsoft govori o izolaciji ili "sandboxu", misli na mehanizme koji odvajaju procese jedne od drugih tako da ne mogu... da budu dodirnuti, slomljeni ili da pristupe resursima koji im ne pripadaju.Ova ideja se pojavljuje u nekoliko proizvoda: Access, Windows kontejneri, HTTP.sys, Windows Sandbox ili izolacija Windows kernela.

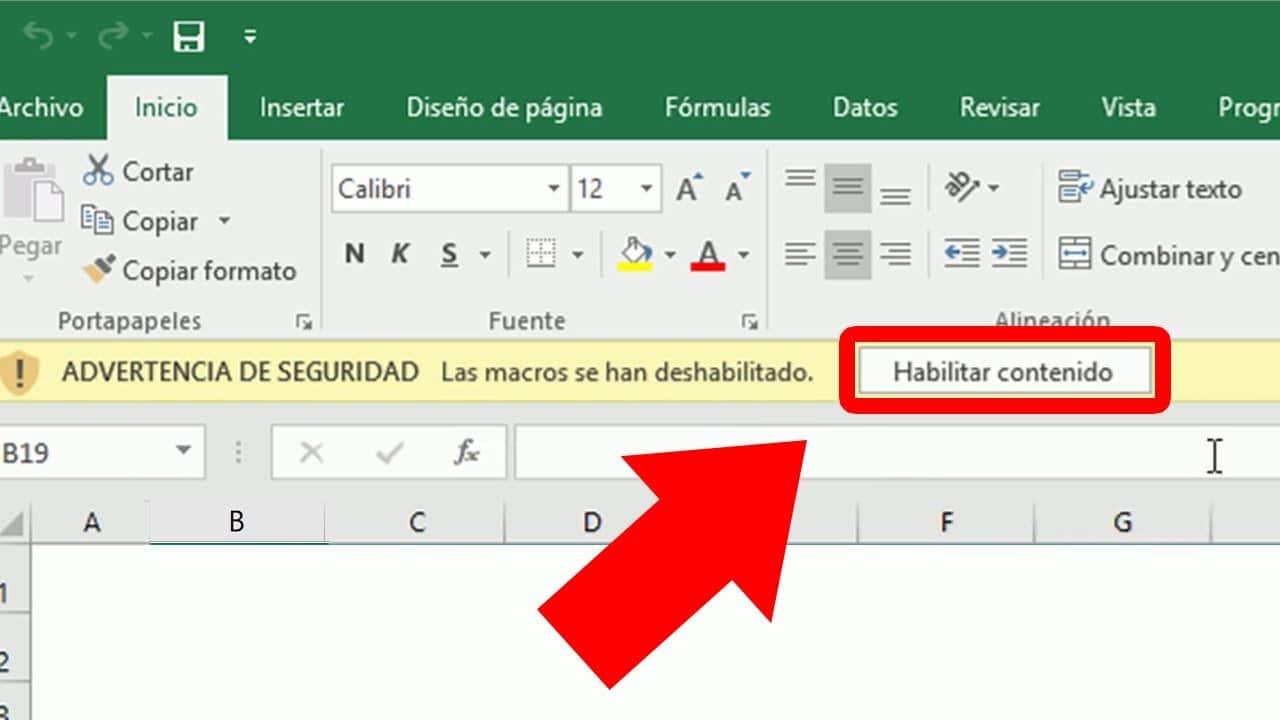

U Microsoft Accessu, na primjer, takozvani sandbox način rada je funkcija koja zaključava izrazi koji se smatraju nesigurnimGovorimo o funkcijama kao što su Ubij o školjkaOve naredbe mogu brisati datoteke, pokretati izvršne datoteke ili manipulirati sistemskim resursima. Čak i ako je baza podataka "pouzdana", Access može odlučiti da se određeni izrazi nikada ne bi trebali izvršavati ako bi ih zlonamjerni korisnici mogli iskoristiti.

U drugim oblastima, kao što su Windows Server ili Windows 10/11, izolacija se svodi na nivo operativnog sistema: kontejneri koji vide samo svoj vlastiti datotečni sistem, Windows Sandbox koji djeluje kao jednokratna mini-virtualna mašina, ili izolacija kernela koja stvara virtuelnu barijeru između kritičnog hardvera i ostalih procesa kako bi se zlonamjerni softver usporio na niskom nivou.

Uobičajena ideja je da svaki sloj sigurnosti pokušava osigurati da, čak i ako nešto pođe po zlu u jednom dijelu sistema (zlonamjerni dokument, neispravan upravljački program, sumnjiv program), šteta bude ograničena. zaključan u vlastitom "oboru" i da se ne proširi na ostale.

Režim sandboxa u Microsoft Accessu i Officeu

U slučaju Accessa, takozvani "sandbox mod" je sigurnosna mjera koja sprječava pokretanje programa. potencijalno opasni izrazi čak i u pouzdanim datotekamaOvo posebno utiče na funkcije koje mogu mijenjati datoteke, pokretati vanjske procese ili agresivno pristupati sistemu.

Osnova ove zaštite je jednostavna: Access analizira izraze i, ako otkrije da koriste "nesigurne" funkcije ili svojstva, Blokira ih prije nego što i dotaknu sistem.Ovo se dešava čak i ako je baza podataka otvorena sa pouzdane lokacije ili ima važeći digitalni potpis, jer se rizik smatra previsokim da bi se prepustio korisnikovoj diskreciji.

Nadalje, Access razlikuje pouzdane i nepouzdane baze podataka. Baza podataka se smatra sigurnom kada se nalazi u lokacija je označena kao pouzdana ili je ispravno potpisanaAko datoteka ne ispunjava ove uslove, Access se ponaša restriktivnije i bez oklijevanja primjenjuje sandbox način rada.

Kada se naiđe na nesiguran izraz, Access slijedi neku vrstu "stabla odlučivanja": provjerava da li je baza podataka pouzdana, analizira postavke sandbox načina rada u Windows registru i, na osnovu te kombinacije, odlučuje hoće li izvršiti izraz, blokirati ga ili ga ograničiti na siguran kontekst. Iz perspektive korisnika, ovo se često prevodi u poruke upozorenja ili makroi koji se jednostavno ne pokreću.

Kako kontrolisati sandbox način rada iz registra

Specifično ponašanje sandbox načina rada regulirano je ključem Windows registra koji određuje kada se ograničenje primjenjuje. Obično, kada instalirate Access, instalacijski program postavlja ovu vrijednost na najrestriktivniji nivo, tako da je sandbox... omogućeno prema zadanim postavkama i za Access i za druge programe koji koriste njegov mehanizam.

Tipka koja kontrolira ovu funkciju naziva se Način rada u pješčanoj kutiji Nalazi se na različitim putanjama ovisno o verziji sustava Office, vrsti instalacije (Klikni i pokreni) i da li koristite 32-bitnu ili 64-bitnu verziju. Na primjer, na računarima s Accessom 2016 ili 2019, može se pronaći na putanjama kao što su: Office\16.0\Access mehanizam za povezivanje\Motori, dok se u instalacijama sistema Microsoft 365 obično pojavljuje u određenim granama funkcije ClickToRun u registru.

Modifikacija ovog ključa vam omogućava da prilagodite nivo izolacije:

- 0: način rada izoliranog prostora je potpuno deaktiviran, okruženje je što je moguće popustljivije.

- 1Pješčanik se primjenjuje samo na Microsoft Access, ali ne i na druge programe koji koriste isti mehanizam za povezivanje.

- 2Izolirani način rada primjenjuje se na druge programe, ali Access je isključen i ima više manevarskog prostora.

- 3: izolovani prostor se koristi u svim scenarijima, što je zadana i najkonzervativnija postavka.

Da biste promijenili ovu vrijednost, morate zatvoriti sve instance programa Access, otvoriti uređivač registra (regedit), pronaći odgovarajući ključ i uredite DWORD vrijednost SandBoxMode-aMeđutim, postoji važno upozorenje: ako ključ ne postoji, nije dobra ideja da ga kreirate ručno, jer bi to moglo ometati buduća ažuriranja sistema Office ili poremetiti interne postavke.

Rizici petljanja s Registrom radi onemogućavanja sandboxa

Uređivanje registra nije bezopasna operacija; pogrešna promjena može uzrokovati da se sistem ne pokrene, da se Office stalno ruši ili da vas prisili da... ponovo instalirajte operativni sistem od nuleMicrosoft insistira na tome da Sigurnosna kopija registra i važne podatke prije nego što bilo šta izmijenite.

Nadalje, snižavanje nivoa izolacije u Accessu znači da se potencijalno opasni izrazi mogu izvršiti bez filtriranja. Ovo može biti primamljivo ako imate naslijeđene baze podataka sa stari makroi taj sandbox način rada blokira, ali pretpostavlja otvaranje dodatnih vrata zlonamjernom kodu unutar Access datoteka koje primate poštom ili preuzimate s interneta.

Kombinacija administratorskih privilegija, promjena u registru i izvršavanja nesigurnih izraza savršen je recept za nekontrolirano širenje zlonamjernog makroa. Stoga, osim ako tačno ne znate šta radite i niste u potpunosti svjesni potencijalnog utjecaja, Razumno je zadržati vrijednost na 3 ili, najviše, u 2 ako zaista trebate ublažiti ograničenja u Accessu, ali ih zadržati u drugim programima.

Režimi izolacije u Windows kontejnerima: proces i Hyper-V

U svijetu Windows kontejnera, izolacija je podignuta na viši nivo. Windows nudi dva načina rada za svoje kontejnere: izolaciju od tip procesa i izolaciju Hyper-V tipOba koriste iste slike i njima se upravlja istim alatima, ali stepen odvojenosti između kontejnera i hosta se znatno mijenja.

Sa izolacijom procesa, više kontejnera se izvršava na istom host operativnom sistemu, dijeleći kernel, ali su odvojeni... imenski prostori, granice resursa i druge tehnike izolacije procesaOvo je "klasičan" pristup i vrlo je sličan ponašanju kontejnera u Linuxu.

U Hyper-V izolacijskom režimu, svaki kontejner se nalazi unutar lagane virtuelne mašine sa vlastitim jezgrom. Ova virtuelna mašina pruža izolacija na nivou hardvera između kontejnera i hostatako da procesi kontejnera nisu vidljivi ili direktno dostupni iz glavnog operativnog sistema.

Šta se izoluje unutar Windows kontejnera

Windows kontejneri virtualiziraju pristup više imenskih prostora operativnih sistema, tako da svaki kontejner ima svoj vlastiti prikaz određenih resursa. Među izoliranim elementima su i datotečni sistem, registar, mrežni portovi, identifikatori procesa i niti, kao i imenski prostor Upravitelja objekata.

Zahvaljujući ovoj virtualizaciji, kontejner vjeruje da ima svoj vlastiti kompletan operativni sistem, iako ispod površine dijeli isto jezgro s drugim kontejnerima i hostom (u procesnom modu). Procesi unutar kontejnera vide sebe sa svojim vlastitim ID-ovima i resursima, ali te informacije se ne podudaraju direktno s vanjskim okruženjem.

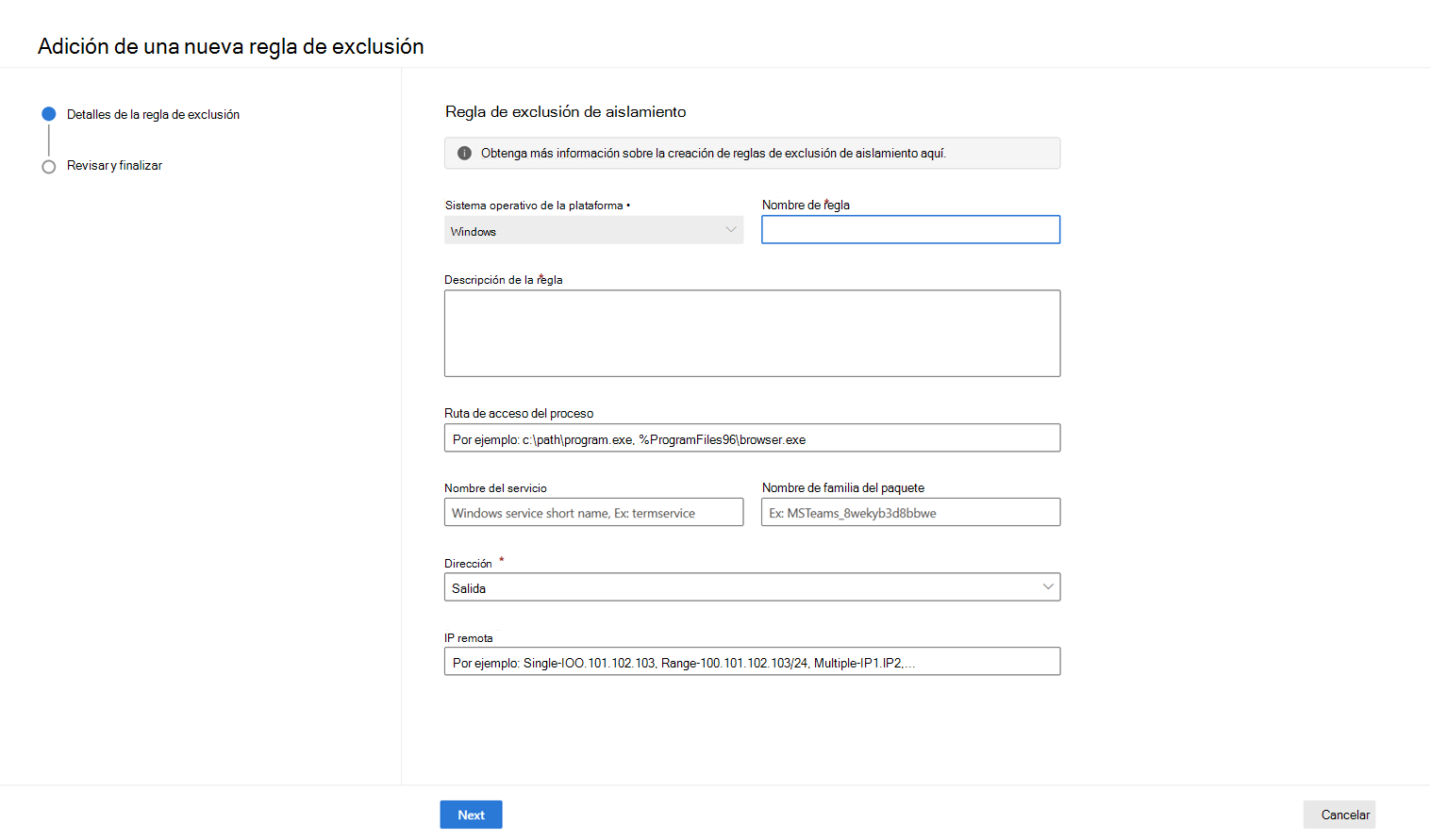

Postoje specifični slučajevi u kojima može biti korisno "probiti" granicu izolacije i omogućiti kontejneru pristup određenim resursima hosta, ali to su namjerne i dobro promišljene odluke. Svaki takav ustupak može oslabiti globalnu sigurnosnu poziciju okolišaStoga je rezervisan za vrlo specifične scenarije.

S druge strane, postoje stvari koje trenutno nisu podržane u Windows kontejnerima, kao što je tradicionalna dijeljena memorija između hosta i kontejnerskih procesa, dijeljenje objekata sinhronizacije kao što su semafori ili mutexi ili korištenje zajedničkih imenskih prostora procesa kao u drugim sistemima.

Izolacija procesa u odnosu na Hyper-V izolaciju u praksi

U praksi, kreiranje kontejnera s jednim ili drugim načinom izolacije pomoću Dockera je jednostavno kao navođenje opcije -izolacija prilikom bacanja kontejnera. Ako odaberete --isolation=processKontejner će se izvršavati dijeleći kernel sa hostom; ako navedete --isolation=hypervDocker će postaviti malu virtuelnu mašinu da ga enkapsulira.

U Windows Serveru, kontejneri se prema zadanim postavkama pokreću u režimu izolacije procesa, dok u Windows 10 Pro i Enterprise obično koriste Hyper-V izolaciju. Međutim, od ažuriranja iz oktobra 2018. godine, u Windows 10 je također moguće eksplicitno prisiliti izolaciju procesa ako je potrebno, koristeći odgovarajuću zastavicu prilikom pokretanja kontejnera.

Razlika je vrlo jasna na jednostavnom primjeru. Ako pokrenete kontejner izoliran od procesa koji pokreće dugotrajni ping, prilikom upotrebe docker top Unutar kontejnera vidjet ćete proces pinga sa određenim identifikatorom. Ako odete na host i pokrenete Get-Process -Name pingVidjet ćete potpuno isti proces s istim ID-om, jer on zapravo jeste isti proces posmatran iz dvije perspektive.

Međutim, ako kreirate Hyper-V-izolovani kontejner koji također vrši kontinuirano pinganje, vidjet ćete njegov proces unutar kontejnera, ali se neće pojaviti kada ga tražite na hostu koristeći `Get-Process`. Ono što ćete vidjeti je proces. vmwp (virtualna radna mašina), koja hostira taj enkapsulirani kontejner i skriva njegove procese od glavnog operativnog sistema.

Izolacija procesa u HTTP.sys i model radnog procesa

Drugi scenario u kojem Microsoft iskorištava izolaciju procesa je u Windows HTTP Server 2.0 API-ju, koji koristi web usluge koji se oslanjaju na HTTP.sys. Ovdje se dizajn vrti oko strogo odvajanja kontroler reda zahtjeva ili proces kreatora radnih procesa koji obrađuju zahtjeve.

Ideja je da se red HTTP zahtjeva kreira s vrlo specifičnom listom kontrole pristupa (ACL) i njime upravlja proces s povišenim privilegijama. Ovaj kontrolni proces konfiguriše uslugu, uspostavlja URL grupe, definira koje aplikacije mogu otvoriti red i pokreće manje privilegovane radne procese za obradu stvarnih zahtjeva.

Na ovaj način, kontroler upravlja centralnom konfiguracijom, održava globalno stanje usluge i Kontroliše stanje radnih procesa putem centraliziranog nadzora.Svaki radni proces funkcionira izolirano, čak i učitava potencijalne komponente trećih strana, ali ako nešto pođe po zlu ili uvede ranjivost, Šteta je ograničena na taj proces i ne ugrožava kontroler ili ostalo..

Ključni elementi ove HTTP arhitekture su:

- Proces kreatora ili kontroloraOn se bavi konfigurisanjem serverske sesije, kreiranjem grupa URL adresa, povezivanjem tih grupa sa specifičnim redovima čekanja zahtjeva i pokretanjem radnih procesa.

- Radni procesiTo su nezavisne instance koje obavljaju ulazno/izlazne operacije na redu zahtjeva, obrađuju zahtjeve i mogu učitavati web aplikacije trećih strana bez ugrožavanja ostatka sistema.

- HTTP red zahtjevaKonfiguriran je s ACL-om koji određuje kojim procesima je dozvoljeno da ga otvore po imenu i obrađuje zahtjeve koji ulaze u određeni URL imenski prostor.

- Grupe sesija servera i URL adresaKontroler definira serversku sesiju s općom konfiguracijom i jednom ili više grupa URL-ova koji se usmjeravaju u određeni red čekanja, čime se odvajaju servisi i aplikacije.

Izolacija kernela i integritet memorije u Windowsu 10 i 11

Posljednjih godina, Microsoft je ojačao sigurnost Windowsa funkcijama kao što su Izolacija jezgra i integritet memorije. Ovaj sloj se oslanja na virtualizaciju kako bi odvojio procese visoke sigurnosti od ostalih aplikacija i upravljačkih programa koji se izvršavaju na sistemu.

Izolacija jezgra stvara virtuelnu "kupolu" unutar procesora i RAM memorije, gdje se izvršavaju kritične sistemske komponente. Integritet memorije, dio ove funkcije, osigurava da se one učitavaju samo unutar ovog okruženja. pravilno potpisani i verificirani kontroleričime se smanjuje rizik od zlonamjernog ili neispravnog upravljačkog programa koji se prikači za kernel.

U praksi, to znači da se procesi visoke sigurnosti drže odvojeno od perifernog hardvera i drugih manje pouzdanih komponenti, kao što su USB uređaji, kartice za proširenje ili softver trećih strana. "Primarni" hardver (matična ploča, CPU, GPU, RAM, glavna memorija) je stoga bolje zaštićen od neovlaštenih aktivnosti vanjskih uređaja ili sumnjivih programa.

Važno je shvatiti da izolacija kernela ne zamjenjuje Windows Defender, već djeluje kao... dodatna komponenta koja očvršćava površinu koja se napadaDefender ostaje odgovoran za analizu datoteka, blokiranje zlonamjernog softvera i praćenje aktivnosti u stvarnom vremenu, dok Core Isolation prati šta bi se moglo vezati za dublje slojeve sistema.

Cijena performansi i slučajevi u kojima se isplati isključiti ga

Ova vrsta zaštite ima svoju cijenu: svaka provjera, svaka validacija integriteta i svaki dodatni sloj sigurnosti troši resurse. Vrijeme procesora i memorijeKao da prije ulaska u vaš dom niste imali samo zaključana vrata, već i sigurnosnu kontrolnu tačku koja je pregledala vaše dokumente i izvršila vam potpunu provjeru.

U sistemima sa ograničenim resursima ili u scenarijima osjetljivim na performanse, kao što su neki računari za igranje ili ručni računari sa prethodno instaliranim operativnim sistemom Windows 11 (ROG Ally, Lenovo Legion Go, itd.), savjet da se isključi integritet memorije kako bi se dobilo nekoliko sličica u sekundi ili smanjila latencija postao je popularan.

Ako vam je primarna namjena pregledavanje pouzdanih web stranica, igranje igara i korištenje poznatog softvera, onemogućavanje ove opcije može imati smisla sve dok ste svjesni da... smanjenje sloja odbrane od zlonamjernog softvera niskog nivoaMeđutim, ako spajate USB diskove sumnjivog porijekla, instalirate aplikacije neizvjesnog porijekla ili radite s osjetljivim podacima, preporučljivo je izolirati aktivni kernel.

Razumna upotreba je aktivirati ga samo kada ćete povezivati potencijalno rizične vanjske uređaje ili kada koristite računar u dijeljenim okruženjima (otvorene kancelarije, biblioteke, učionice). Ova konfiguracija povećava vjerovatnoću da će exploit na nivou drajvera ili kompromitovani uređaj imati teže vrijeme za preuzimanje kontrole nad sistemom.

Zašto Microsoft ponekad automatski onemogućava izolaciju kernela

Jedan detalj koji često iznenađuje je da se nakon određenih ažuriranja ili instalacija softvera pojavljuju neke sigurnosne funkcije poput izolacije kernela ili njegove komponente za integritet memorije. onemogućeno prema zadanim postavkamaOvo nije greška, već svjesna odluka koju je dokumentovao Microsoft.

Kada Windows otkrije nepotpisane, vrlo stare ili nekompatibilne upravljačke programe za integritet memorije, sistem može odlučiti da onemogući ovu funkciju kako bi spriječio ozbiljne greške kao što su plavi ekrani smrti (BSOD), petlje pokretanja ili zamrzavanje sistemaDrugim riječima, prividna stabilnost sistema ima prioritet nad dijelom zaštite niskog nivoa.

Osim toga, određeni alati trećih strana, kao što su paketi za upravljanje matičnim pločama ili napredni uslužni programi (na primjer, neki moduli ASUS AI Suite 3), traže od korisnika da Eksplicitno onemogućite ove funkcije da bi radileNakon što je promjena izvršena, njihova ponovna aktivacija može biti komplicirana ako dotični upravljački program nije ažuriran ili povučen iz upotrebe.

Ako želite provjeriti status ovih zaštita, možete koristiti aplikaciju Windows Security ili, u naprednijim okruženjima, koristiti PowerShell cmdlets koji provjeravaju i aktiviraju integritet memorije nakon ažuriranja problematičnih upravljačkih programa. U svakom slučaju, prvi korak je identificirati konfliktni upravljački program, potražiti ažuriranje na web stranici proizvođača i tek onda pokušati ponovo aktivirati funkciju.

Windows Sandbox: spreman za upotrebu izolirani prostor u Windowsu 10 i 11

Windows Sandbox, na španskom nazvan "Windows Isolated Space", još je jedan važan dio slagalice. Dostupan je samo u Pro (i novijim) izdanjima Windowsa 10 i 11 i funkcioniše kao lagana i jednokratna virtuelna mašina integrisana u sam sistem.

Njegova svrha je da vam pruži sigurno okruženje u kojem možete pokretati sumnjive programe, otvarati neobične priloge ili posjećivati web stranice sumnjive legitimnosti bez straha od oštećenja vašeg glavnog Windows sistema. Ono što radite unutar sandboxa ostaje tamo, a kada zatvorite prozor, sve je izbrisano bez traga: datoteke, historija, postavke itd.

Da biste ga koristili, potrebno je da ispunite nekoliko uslova: podrška za virtualizaciju omogućena u BIOS-u (ili UEFI-ju), najmanje 4 GB RAM-a (8 GB je bolje), moderni višejezgreni CPU i nešto slobodnog prostora na disku, po mogućnosti na SSD-u. Nakon što ispunite ove uslove, jednostavno omogućite funkciju "Windows Sandbox" u opcionim postavkama sistema.

Kada se pokrene, otvara čistu Windows sesiju u kojoj možete kopirati datoteke s hosta, instalirati programe ili pretraživati internet. Idealno je, na primjer, za Provjerite sumnjive instalatore, analizirajte opasne priloge e-pošte ili pregledajte web stranice koje ne ulijevaju povjerenje. bez ugrožavanja glavnog sistema.

Praktična upotreba Windows Sandbox-a

Najčešća upotreba uključuje uzimanje datoteke preuzete s interneta koja ne izgleda sasvim ispravno, kopiranje u Windows Sandbox i pokretanje tamo. Možete pratiti koje procese otvara, da li pokušava da se poveže na mrežu ili se ponaša čudno, i Zatvorite pješčanik da biste ga potpuno uklonili ako niste uvjereni..

Također možete koristiti Sandbox za pregledavanje rizičnih web stranica pomoću ugrađenog preglednika (obično Microsoft Edge) bez ugrožavanja vašeg stvarnog profila ili ostavljanja kolačića, sesija ili tragova na sistemu. Međutim, mudro je ne koristiti direktno datoteke preuzete unutar Sandboxa na hostu ako sumnjate na njihovo porijeklo.

Još jedan vrlo koristan scenario uključuje priloge e-pošte. Možete pristupiti svojoj web pošti iz Sandboxa, preuzeti priloge i tamo ih otvoriti da biste ih provjerili. ako pokušaju pokrenuti makroe, skripte ili opasne vezeKada završite, zatvorite prozor i sve nestaje, smanjujući vidljivost vašeg stvarnog korisničkog profila.

Za napredne korisnike, Windows Sandbox se može automatizirati korištenjem konfiguracijskih datoteka i skripti koje definiraju opcije kao što su da li dozvoliti mrežnu vezu, koje mape hosta su montirane unutra ili koji se programi automatski pokreću prilikom pokretanja virtualne sesije.

Ukratko, to je izolovan prostor koji se ponaša kao mala Windows virtuelna mašina, koristeći sistemske resurse razumno efikasno i dajući vam slobodu da eksperimentišete znajući da je potencijalna šteta minimalna. Ne može pobjeći od ostatka operativnog sistema.

Drugi sigurnosni slojevi Windowsa vrijedni pregleda

Pored izolacije procesa, sandboxinga u Accessu, integriteta memorije i Windows Sandboxa, Windows 10 i 11 uključuju i druge sigurnosne funkcije koje vrijedi omogućiti i pravilno konfigurirati. Jedna od njih je Microsoft Defender SmartScreenkoji djeluje kao filter kada preuzimate datoteke ili posjećujete potencijalno opasne web stranice.

SmartScreen se može činiti onemogućenim u nekim instalacijama, posebno ako ste izvršili čistu instalaciju ili izmijenili postavke privatnosti. Ako je isključen, to je kao pregledavanje bez sigurnosnog pojasa: preuzete izvršne datoteke i određene web stranice mogu biti rizične. Ne filtriraju niti prikazuju upozorenjaOvo povećava vjerovatnoću slučajnog gutanja zlonamjernog softvera.

Još jedna ključna karakteristika je Zaštita od neovlaštenih promjena, koja sprječava vanjske programe (ili zlonamjerni kod) da mijenjaju postavke Windows Defendera bez vašeg pristanka. U korporativnim okruženjima ili upravljanim profesionalnim verzijama, ova zaštita može biti onemogućena, pa je preporučljivo da je omogućite. Idite u Sigurnost sustava Windows i provjerite njegov status.

Sam Windows Security Center vas upozorava kada je bilo koja od ovih kritičnih funkcija onemogućena, ali lako je ignorisati obavještenja ako vam smetaju. Odvojite nekoliko minuta da provjerite izolaciju kernela, SmartScreen, zaštitu od neovlaštenih promjena i cjelokupno stanje Windows Defendera. To čini razliku između razumno oklopljenog sistema i onog punog pukotina..

Uz sve ovo, klasične preporuke i dalje važe: instalirajte softver samo iz službenih izvora, redovno ažurirajte antivirusni program i operativni sistem i redovno pravite sigurnosne kopije, bilo u oblaku ili na NAS-u. Windows Defender uključuje specifične mehanizme za zaustavljanje ransomwarea, ali bez dobre politike sigurnosnog kopiranja, Masivno šifriranje podataka također vas može dovesti u vrlo težak položaj..

Sve ove tehnologije izolacije i sandboxinga koje nudi Microsoft, od Accessa do kontejnera, uključujući HTTP.sys, izolaciju kernela i Windows Sandbox, formiraju mrežu međusobno pojačavajućih slojeva. Razumijevanje i prilagođavanje istih vašem timu i radnom procesu omogućava vam da... postići razumnu ravnotežu između sigurnosti, stabilnosti i performansiUmjesto da se u potpunosti oslanjate na zadane postavke bez znanja šta je zapravo zaštićeno, a šta nije.

Strastveni pisac o svijetu bajtova i tehnologije općenito. Volim dijeliti svoje znanje kroz pisanje, a to je ono što ću raditi na ovom blogu, pokazivati vam sve najzanimljivije stvari o gadžetima, softveru, hardveru, tehnološkim trendovima i još mnogo toga. Moj cilj je pomoći vam da se krećete u digitalnom svijetu na jednostavan i zabavan način.