- ক্রেডেনশিয়াল গার্ড ভার্চুয়ালাইজেশন-ভিত্তিক নিরাপত্তা ব্যবহার করে NTLM হ্যাশ, Kerberos TGT এবং ডোমেন ক্রেডেনশিয়ালগুলিকে আলাদা করে, যাতে ক্রেডেনশিয়াল চুরির আক্রমণ কমানো যায়।

- এটির সক্রিয়করণ Intune/MDM, গ্রুপ পলিসি, অথবা রেজিস্ট্রির মাধ্যমে করা যেতে পারে, যা সর্বদা VBS, সিকিউর বুট সহ UEFI এবং ভার্চুয়ালাইজেশন দ্বারা সমর্থিত। হার্ডওয়্যার এবং, বিশেষ করে, TPM টি 2.0.

- কার্যকারিতাটি লিগ্যাসি প্রোটোকল এবং পদ্ধতিগুলির (DES, NTLMv1, অবাধ প্রতিনিধিত্ব) প্রয়োজনীয়তা এবং লকগুলি প্রবর্তন করে, তাই স্থাপনের আগে অ্যাপ্লিকেশন সামঞ্জস্যতা যাচাই করা অত্যন্ত গুরুত্বপূর্ণ।

- ক্রেডেনশিয়াল গার্ডের স্পষ্ট সীমাবদ্ধতা রয়েছে (এটি সকল ধরণের ক্রেডেনশিয়াল বা শারীরিক আক্রমণকে সুরক্ষিত করে না), তাই এটিকে ডিভাইস গার্ড, সেগমেন্টেশন এবং ভালো ব্যবস্থাপনা অনুশীলনের মতো অন্যান্য ব্যবস্থার সাথে একত্রিত করতে হবে।

ক্রেডেনশিয়াল গার্ড একটি গুরুত্বপূর্ণ অংশ হয়ে উঠেছে পরিবেশে শংসাপত্রের নিরাপত্তা জোরদার করা উইন্ডোজ আধুনিক সিস্টেমগুলি বিশেষ করে সেইসব প্রতিষ্ঠানের জন্য গুরুত্বপূর্ণ যেখানে একটি শংসাপত্র চুরির আক্রমণ একটি গুরুতর সমস্যা তৈরি করতে পারে। সিস্টেম মেমোরিতে প্রমাণীকরণের গোপনীয়তা প্রকাশ না করে, এই বৈশিষ্ট্যটি ভার্চুয়ালাইজেশন-ভিত্তিক সুরক্ষা ব্যবহার করে তাদের বিচ্ছিন্ন করে, আক্রমণের পৃষ্ঠকে উল্লেখযোগ্যভাবে হ্রাস করে।

নিম্নলিখিত লাইনগুলিতে আপনি দেখতে পাবেন কিভাবে ক্রেডেনশিয়াল গার্ড কনফিগার করতে হয় বিভিন্ন পদ্ধতি ব্যবহার করে (Intune/MDM, গ্রুপ পলিসি এবং রেজিস্ট্রি), আমরা আপনার ডিভাইসের প্রয়োজনীয়তাগুলি, এটি যে সীমাবদ্ধতাগুলি প্রবর্তন করে, কীভাবে এটি আসলে সক্রিয় তা যাচাই করবেন এবং ভার্চুয়াল মেশিন এবং UEFI-লক করা ডিভাইস সহ প্রয়োজনীয় পরিস্থিতিতে কীভাবে এটি নিষ্ক্রিয় করবেন তা কভার করব। সবকিছু বিস্তারিতভাবে ব্যাখ্যা করা হয়েছে, তবে স্পষ্ট, ব্যবহারকারী-বান্ধব ভাষায় যাতে আপনি সহজেই এটি প্রয়োগ করতে পারেন।

ক্রেডেনশিয়াল গার্ড কী এবং এটি কীভাবে ক্রেডেনশিয়ালগুলিকে সুরক্ষিত রাখে?

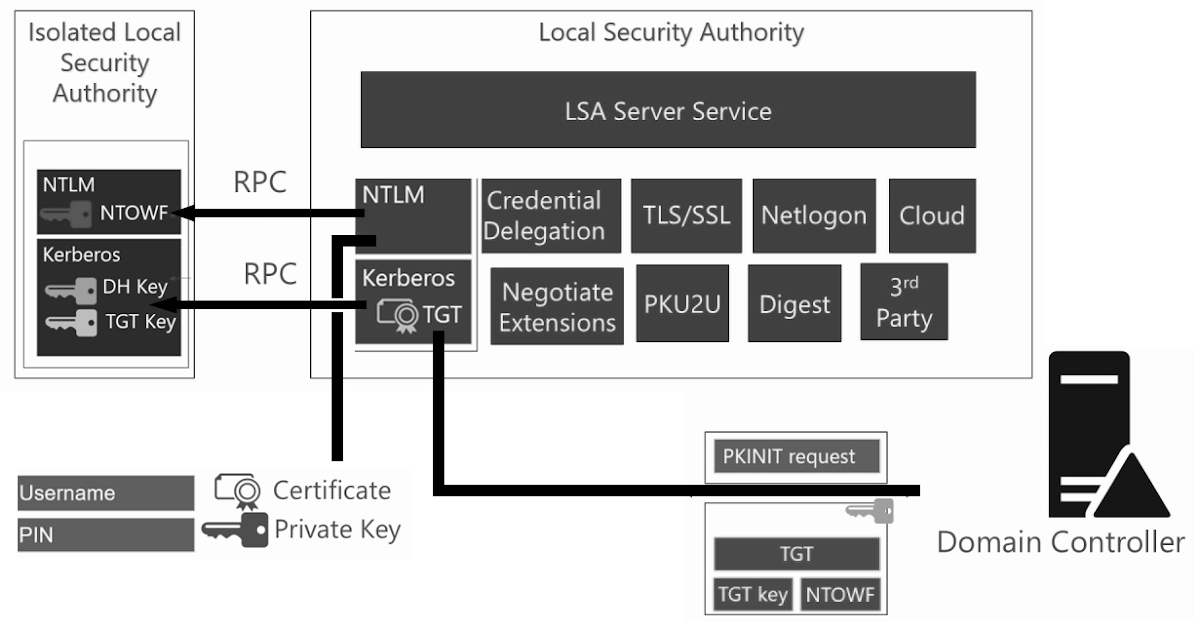

ক্রেডেনশিয়াল গার্ড হল একটি উইন্ডোজ নিরাপত্তা বৈশিষ্ট্য যা ভার্চুয়ালাইজেশন-ভিত্তিক নিরাপত্তা (VBS) ব্যবহার করে শংসাপত্র এবং অন্যান্য প্রমাণীকরণ-সম্পর্কিত গোপনীয়তা বিচ্ছিন্ন করে। স্থানীয় নিরাপত্তা কর্তৃপক্ষ প্রক্রিয়ায় সরাসরি সবকিছু সংরক্ষণ করার পরিবর্তে (lsass.exe), সংবেদনশীল তথ্য একটি বিচ্ছিন্ন উপাদানে সংরক্ষণ করা হয় যাকে বলা হয় এলএসএ বিচ্ছিন্ন o বিচ্ছিন্ন LSA.

এই বিচ্ছিন্ন LSA একটি সুরক্ষিত পরিবেশে চলে, হাইপারভাইজার ব্যবহার করে মূল অপারেটিং সিস্টেম থেকে আলাদা করা হয়েছে (নিরাপদ মোড ভার্চুয়াল বা ভিএসএম)। বিশ্বস্ত সার্টিফিকেট সহ স্বাক্ষরিত বাইনারিগুলির একটি খুব ছোট সেটই সেই পরিবেশে লোড করা যেতে পারে। সিস্টেমের বাকি অংশের সাথে যোগাযোগ RPC এর মাধ্যমে করা হয়, যা বাধা দেয় ম্যালওয়্যার যে সিস্টেমে চলে, তা যতই সুবিধাজনক হোক না কেন, সরাসরি সুরক্ষিত গোপনীয়তা পড়তে পারে।

ক্রেডেনশিয়াল গার্ড বিশেষভাবে তিন ধরণের ক্রেডেনশিয়াল রক্ষা করেNTLM পাসওয়ার্ড হ্যাশ, Kerberos Ticket Granting (TGT) রেকর্ড এবং অ্যাপ্লিকেশন দ্বারা ডোমেন ক্রেডেনশিয়াল হিসাবে সংরক্ষিত ক্রেডেনশিয়ালগুলি সবই আপোস করা হয়েছে। এটি ক্লাসিক আক্রমণগুলিকে হ্রাস করে যেমন হ্যাশ পাস করা o টিকিট পাস করা, কর্পোরেট নেটওয়ার্কের মধ্যে পার্শ্বীয় চলাচলের ক্ষেত্রে খুবই সাধারণ।

এটা বোঝা গুরুত্বপূর্ণ যে ক্রেডেনশিয়াল গার্ড সবকিছু রক্ষা করে না।উদাহরণস্বরূপ, এটি স্ট্যান্ডার্ড উইন্ডোজ মেকানিজম, স্থানীয় এবং মাইক্রোসফ্ট অ্যাকাউন্টের বাইরে তৃতীয় পক্ষের সফ্টওয়্যার দ্বারা পরিচালিত শংসাপত্রগুলিকে অন্তর্ভুক্ত করে না, এবং এটি শারীরিক আক্রমণ বা কীলগার থেকেও সুরক্ষা দেয় না। তবুও, এটি ডোমেন শংসাপত্রের সাথে সম্পর্কিত ঝুঁকিকে ব্যাপকভাবে হ্রাস করে।

ডিফল্টরূপে ক্রেডেনশিয়াল গার্ড সক্রিয় থাকে

থেকে উইন্ডোজ 11 22H2 এবং উইন্ডোজ সার্ভার 2025ভার্চুয়ালাইজেশন-ভিত্তিক নিরাপত্তা (VBS) এবং ক্রেডেনশিয়াল গার্ড মাইক্রোসফ্টের নির্ধারিত হার্ডওয়্যার, ফার্মওয়্যার এবং সফ্টওয়্যার প্রয়োজনীয়তা পূরণ করে এমন ডিভাইসগুলিতে ডিফল্টরূপে সক্রিয় থাকে। এর অর্থ হল অনেক আধুনিক কম্পিউটারে, এটি কোনও প্রশাসকের হস্তক্ষেপ ছাড়াই পূর্ব-কনফিগার করা এবং সক্রিয় থাকে।

ডিফল্ট সক্ষমকরণ মোড হল "UEFI আনলকড"অন্য কথায়, রিমোট ডিঅ্যাক্টিভেশন প্রতিরোধকারী লক ছাড়াই। এই পদ্ধতির ফলে প্রশাসকদের জন্য নীতিমালা বা রিমোট কনফিগারেশনের মাধ্যমে ক্রেডেনশিয়াল গার্ড নিষ্ক্রিয় করা সহজ হয় যদি কোনও গুরুত্বপূর্ণ অ্যাপ্লিকেশন অসঙ্গতিপূর্ণ হয় বা কর্মক্ষমতা সমস্যা সনাক্ত করা হয়।

যখন ক্রেডেনশিয়াল গার্ড ডিফল্টরূপে সক্রিয় থাকেVBS নিজেও স্বয়ংক্রিয়ভাবে সক্রিয়। ক্রেডেনশিয়াল গার্ডের কাজ করার জন্য আলাদা কোনও VBS কনফিগারেশনের প্রয়োজন নেই, যদিও প্ল্যাটফর্মের সুরক্ষা স্তরকে শক্তিশালী করার জন্য অতিরিক্ত পরামিতি রয়েছে (উদাহরণস্বরূপ, স্ট্যান্ডার্ড ছাড়াও DMA সুরক্ষা প্রয়োজন)। বুট অবশ্যই)।

আপডেটেড সরঞ্জামগুলিতে একটি গুরুত্বপূর্ণ সূক্ষ্মতা রয়েছেযদি কোনও ডিভাইসে উইন্ডোজের এমন কোনও সংস্করণে আপগ্রেড করার আগে ক্রেডেনশিয়াল গার্ড স্পষ্টভাবে নিষ্ক্রিয় করা থাকে যেখানে এটি ডিফল্টরূপে সক্রিয় থাকে, তাহলে আপগ্রেডের পরেও এটি অক্ষম থাকবে। অন্য কথায়, প্রশাসকের স্পষ্ট সেটিং ডিফল্ট আচরণের চেয়ে প্রাধান্য পায়।

সিস্টেম, হার্ডওয়্যার, ফার্মওয়্যার এবং লাইসেন্সিং প্রয়োজনীয়তা

ক্রেডেনশিয়াল গার্ডের প্রকৃত সুরক্ষা প্রদানের জন্যডিভাইসটিকে অবশ্যই ন্যূনতম হার্ডওয়্যার, ফার্মওয়্যার এবং সফ্টওয়্যার প্রয়োজনীয়তার একটি সিরিজ পূরণ করতে হবে। যেসব ডিভাইস এই ন্যূনতম সীমা অতিক্রম করে এবং অতিরিক্ত বৈশিষ্ট্য রয়েছে, যেমন IOMMU বা TPM 2.0, তারা DMA আক্রমণ এবং উন্নত হুমকির বিরুদ্ধে উচ্চ স্তরের সুরক্ষা থেকে উপকৃত হতে পারে।

হার্ডওয়্যার এবং ফার্মওয়্যারের প্রয়োজনীয়তা

ক্রেডেনশিয়াল গার্ডের জন্য প্রধান হার্ডওয়্যার প্রয়োজনীয়তা এগুলিতে ভার্চুয়ালাইজেশন এক্সটেনশন সহ একটি 64-বিট CPU অন্তর্ভুক্ত রয়েছে (ইন্টেল VT-x অথবা AMD-V) এবং দ্বিতীয় স্তরের ঠিকানা অনুবাদের জন্য সমর্থন (SLAT, যা এক্সটেন্ডেড পেজ টেবিল নামেও পরিচিত)। এই ভার্চুয়ালাইজেশন ক্ষমতা ছাড়া, VBS এবং ভার্চুয়াল সেফ মোড মেমরি সঠিকভাবে বিচ্ছিন্ন করতে সক্ষম হবে না।

ফার্মওয়্যার স্তরে, এটি থাকা বাধ্যতামূলক UEFI সিকিউর বুট সাপোর্ট এবং একটি নিরাপদ ফার্মওয়্যার আপডেট প্রক্রিয়া সহ সংস্করণ 2.3.1 বা তার বেশি। অতিরিক্তভাবে, নিরাপদে বাস্তবায়িত মেমোরি ওভাররাইট রিকোয়েস্ট (MOR), বুট কনফিগারেশন সুরক্ষা এবং [অস্পষ্ট - সম্ভবত "সফ্টওয়্যার আপগ্রেড" বা "সফ্টওয়্যার আপগ্রেড"] এর মাধ্যমে ফার্মওয়্যার আপগ্রেড ক্ষমতার মতো বৈশিষ্ট্যগুলি সুপারিশ করা হয়। উইন্ডোজ আপডেট.

ইনপুট/আউটপুট মেমোরি ম্যানেজমেন্ট ইউনিট (IOMMU) ব্যবহারIntel VT-d অথবা AMD-Vi এর মতো VM ব্যবহার করা অত্যন্ত বাঞ্ছনীয়, কারণ এটি আপনাকে VBS এর সাথে DMA সুরক্ষা সক্ষম করতে দেয়। এই সুরক্ষা বাসের সাথে সংযুক্ত ক্ষতিকারক ডিভাইসগুলিকে সরাসরি মেমরি অ্যাক্সেস করতে এবং গোপন তথ্য বের করতে বাধা দেয়।

বিশ্বস্ত প্ল্যাটফর্ম মডিউল (TPM) আরেকটি গুরুত্বপূর্ণ উপাদানবিশেষ করে সংস্করণে TPM 2.0যদিও TPM 1.2ও সমর্থিত। TPM VSM মাস্টার কী সুরক্ষিত রাখার জন্য একটি হার্ডওয়্যার সুরক্ষা অ্যাঙ্কর প্রদান করে এবং নিশ্চিত করে যে ক্রেডেনশিয়াল গার্ড দ্বারা সুরক্ষিত ডেটা শুধুমাত্র একটি বিশ্বস্ত পরিবেশে অ্যাক্সেস করা যেতে পারে।

ভিএসএম সুরক্ষা এবং টিপিএমের ভূমিকা

ক্রেডেনশিয়াল গার্ড দ্বারা সুরক্ষিত গোপনীয়তাগুলি মেমরিতে বিচ্ছিন্ন করা হয় ভার্চুয়াল সিকিউর মোড (VSM) এর মাধ্যমে। TPM 2.0 সহ সাম্প্রতিক হার্ডওয়্যারে, VSM পরিবেশে স্থায়ী ডেটা একটি দিয়ে এনক্রিপ্ট করা হয় ভিএসএম মাস্টার কী TPM নিজেই এবং ডিভাইসের সুরক্ষিত বুট প্রক্রিয়া দ্বারা সুরক্ষিত।

যদিও প্রতিটি লগইনে NTLM এবং Kerberos TGT গুলি পুনরুজ্জীবিত হয় এবং যেহেতু এগুলি সাধারণত রিবুটগুলির মধ্যে ধরে রাখা হয় না, তাই VSM মাস্টার কী-এর অস্তিত্ব সেই ডেটার সুরক্ষার অনুমতি দেয় যা জায়গায় রাখা যেতে পারে। এল সামাজিক নেটওয়ার্কিংTPM নিশ্চিত করে যে ডিভাইস থেকে চাবিটি বের করা যাবে না এবং সুরক্ষিত গোপনীয়তাগুলি একটি বৈধ পরিবেশের বাইরে অ্যাক্সেস করা যাবে না।

উইন্ডোজ সংস্করণের প্রয়োজনীয়তা এবং লাইসেন্স

উইন্ডোজের সকল সংস্করণে ক্রেডেনশিয়াল গার্ড উপলব্ধ নয়।ক্লায়েন্ট সিস্টেমে, এটি সমর্থিত উইন্ডোজ এন্টারপ্রাইজ এবং উইন্ডোজ এডুকেশনে, কিন্তু উইন্ডোজ প্রো বা উইন্ডোজ প্রো এডুকেশন/এসইতে নয়। অন্য কথায়, উইন্ডোজ প্রো সহ একটি কম্পিউটারকে এই কার্যকারিতা ব্যবহার করার জন্য এন্টারপ্রাইজে আপগ্রেড করতে হবে।

ক্রেডেনশিয়াল গার্ড ব্যবহারের অধিকার মঞ্জুর করা হয়েছে উইন্ডোজ এন্টারপ্রাইজ E3 এবং E5 এর মতো লাইসেন্স অথবা শিক্ষাগত লাইসেন্স A3 এবং A5 এর মাধ্যমে। ব্যবসায়িক পরিবেশে, এটি সাধারণত ভলিউম লাইসেন্সিং চুক্তির মাধ্যমে প্রাপ্ত হয়, যখন OEM সাধারণত উইন্ডোজ প্রো সরবরাহ করে এবং গ্রাহক তারপর এন্টারপ্রাইজে আপগ্রেড করে।

হাইপার-ভি ভার্চুয়াল মেশিনে ক্রেডেনশিয়াল গার্ড

ক্রেডেনশিয়াল গার্ড ভার্চুয়াল মেশিনের মধ্যে গোপন তথ্যও রক্ষা করতে পারে। হাইপার-ভি তে সম্পাদিত, ঠিক যেমন এটি ভৌত মেশিনে কাজ করে। প্রধান প্রয়োজনীয়তা হল হাইপার-ভি হোস্টে IOMMU থাকা এবং ভার্চুয়াল মেশিনগুলি জেনারেশন 2 হওয়া।

এই পরিস্থিতিতে সুরক্ষা সীমানা বোঝা গুরুত্বপূর্ণক্রেডেনশিয়াল গার্ড ভার্চুয়াল মেশিনের মধ্যেই আক্রমণের বিরুদ্ধে সুরক্ষা প্রদান করে, কিন্তু উচ্চতর সুবিধাপ্রাপ্ত হোস্টের হুমকি থেকে নয়। যদি হোস্টের সাথে আপোস করা হয়, তবুও এটি অতিথি মেশিনগুলিতে অ্যাক্সেস করতে পারে।

আবেদনের প্রয়োজনীয়তা এবং সামঞ্জস্য

ক্রেডেনশিয়াল গার্ড সক্রিয় করলে কিছু প্রমাণীকরণ বৈশিষ্ট্য ব্লক হয়ে যায়অতএব, কিছু অ্যাপ্লিকেশন যদি পুরানো বা অনিরাপদ পদ্ধতির উপর নির্ভর করে তবে কাজ করা বন্ধ করে দিতে পারে। ব্যাপকভাবে স্থাপনের আগে, গুরুত্বপূর্ণ অ্যাপ্লিকেশনগুলি কার্যকর থাকে কিনা তা নিশ্চিত করার জন্য পরীক্ষা করা যুক্তিযুক্ত।

Kerberos-এর জন্য DES এনক্রিপশন প্রয়োজন এমন অ্যাপ্লিকেশনঅবাধ Kerberos ডেলিগেশন, TGT এক্সট্রাকশন এবং NTLMv1 ব্যবহার ব্যাহত হবে কারণ Credential Guard সক্রিয় থাকলে এই বিকল্পগুলি সরাসরি অক্ষম করা হয়। এটি একটি কঠোর নিরাপত্তা ব্যবস্থা, তবে গুরুতর দুর্বলতা প্রতিরোধ করার জন্য প্রয়োজনীয়।

অন্যান্য বৈশিষ্ট্য, যেমন অন্তর্নিহিত প্রমাণীকরণক্রেডেনশিয়াল ডেলিগেশান, MS-CHAPv2, অথবা CredSSP ক্রেডেনশিয়াল গার্ড সক্রিয় থাকা সত্ত্বেও ক্রেডেনশিয়ালগুলিকে অতিরিক্ত ঝুঁকির মুখে ফেলে। যেসব অ্যাপ্লিকেশনগুলি তাদের ব্যবহারের উপর জোর দেয় তারা কাজ চালিয়ে যেতে পারে, তবে তারা ক্রেডেনশিয়ালগুলিকে আরও ঝুঁকিপূর্ণ করে তোলে, তাই তাদের পর্যালোচনা করারও পরামর্শ দেওয়া হয়।

কর্মক্ষমতার উপরও প্রভাব পড়তে পারে যদি কিছু অ্যাপ্লিকেশন বিচ্ছিন্ন প্রক্রিয়ার সাথে সরাসরি যোগাযোগ করার চেষ্টা করে LsaIso.exeসাধারণভাবে, যেসব পরিষেবা Kerberos কে একটি স্ট্যান্ডার্ড উপায়ে ব্যবহার করে (উদাহরণস্বরূপ, ফাইল শেয়ার বা রিমোট ডেস্কটপ) কোনও পরিবর্তন লক্ষ্য না করেই স্বাভাবিকভাবে কাজ চালিয়ে যান।

কীভাবে সঠিকভাবে ক্রেডেনশিয়াল গার্ড সক্ষম করবেন

মাইক্রোসফটের সাধারণ সুপারিশ হল ক্রেডেনশিয়াল গার্ড সক্ষম করা। ডিভাইসটি কোনও ডোমেনে যোগদানের আগে বা কোনও ডোমেন ব্যবহারকারী প্রথমবার লগ ইন করার আগে এটি অবশ্যই করা উচিত। পরে সক্রিয় করা হলে, ব্যবহারকারী বা কম্পিউটারের গোপন তথ্য ইতিমধ্যেই অরক্ষিত মেমরিতে প্রকাশিত হতে পারে।

এই বৈশিষ্ট্যটি সেট আপ করার জন্য তিনটি প্রধান পদ্ধতি রয়েছে।এটি মাইক্রোসফ্ট ইনটিউন/এমডিএম, গ্রুপ পলিসি ব্যবহার করে, অথবা উইন্ডোজ রেজিস্ট্রির মাধ্যমে করা যেতে পারে। পছন্দটি পরিবেশের ধরণ, উপলব্ধ ব্যবস্থাপনা সরঞ্জাম এবং অটোমেশনের পছন্দসই স্তরের উপর নির্ভর করে।

মাইক্রোসফট ইনটিউন / এমডিএম ব্যবহার করে ক্রেডেনশিয়াল গার্ড সক্ষম করুন

ইনটিউন বা অন্যান্য MDM সমাধান দ্বারা পরিচালিত পরিবেশেএকটি ডিভাইস কনফিগারেশন নীতি তৈরি করে ক্রেডেনশিয়াল গার্ড সক্রিয় করা যেতে পারে যা প্রথমে ভার্চুয়ালাইজেশন-ভিত্তিক সুরক্ষা সক্রিয় করে এবং তারপর ক্রেডেনশিয়াল গার্ডের নির্দিষ্ট আচরণ সংজ্ঞায়িত করে।

DeviceGuard CSP ব্যবহার করে কাস্টম নীতি তৈরি করা যেতে পারে। নিম্নলিখিত মূল OMA-URI প্যারামিটার সহ:

- VBS সক্রিয় করুন: ওমা-ইউআরআই

./Device/Vendor/MSFT/Policy/Config/DeviceGuard/EnableVirtualizationBasedSecurityতথ্য প্রকারint, মান1ভার্চুয়ালাইজেশন-ভিত্তিক নিরাপত্তা সক্ষম করতে। - ক্রেডেনশিয়াল গার্ড কনফিগার করুন: ওমা-ইউআরআই

./Device/Vendor/MSFT/Policy/Config/DeviceGuard/LsaCfgFlagsটাইপint, মান1UEFI লক দিয়ে সক্রিয় করতে অথবা2ব্লক না করেই সক্রিয় করতে।

নীতি তৈরি হয়ে গেলে, এটি ডিভাইস বা ব্যবহারকারী গোষ্ঠীকে বরাদ্দ করা হয়। যেটি আপনি সুরক্ষিত করতে চান। নীতি প্রয়োগ করার পরে, ক্রেডেনশিয়াল গার্ড কার্যকর হওয়ার জন্য আপনাকে ডিভাইসটি পুনরায় চালু করতে হবে।

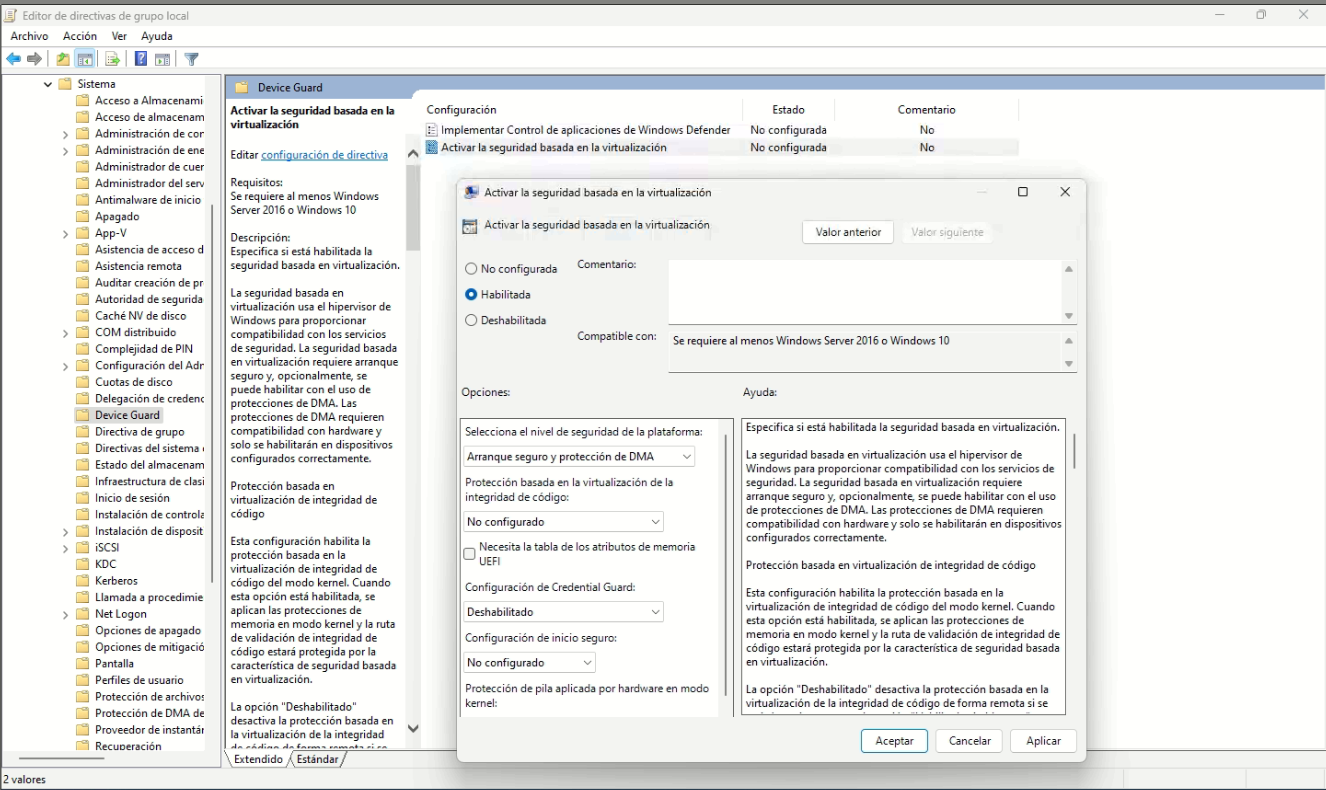

গ্রুপ পলিসি (GPO) ব্যবহার করে ক্রেডেনশিয়াল গার্ড কনফিগার করুন

অ্যাক্টিভ ডিরেক্টরি ডোমেনে, সবচেয়ে সুবিধাজনক পদ্ধতি হল সাধারণত GPO।আপনি একটি কম্পিউটারের জন্য লোকাল গ্রুপ পলিসি এডিটর ব্যবহার করতে পারেন অথবা অনেক ডিভাইস কভার করার জন্য ডোমেন বা সাংগঠনিক ইউনিটের সাথে লিঙ্ক করা একটি গ্রুপ পলিসি অবজেক্ট তৈরি করতে পারেন।

গ্রুপের নীতির নির্দিষ্ট পথ হলডিভাইস কনফিগারেশন → অ্যাডমিনিস্ট্রেটিভ টেমপ্লেট → সিস্টেম → ডিভাইস গার্ড। এই বিভাগের মধ্যে, "ভার্চুয়ালাইজেশন-ভিত্তিক সুরক্ষা সক্ষম করুন" নামে একটি সেটিং রয়েছে।

এই নীতিটি সক্রিয় করার সময়, আপনাকে অবশ্যই ক্রেডেনশিয়াল গার্ড বিকল্পটি নির্বাচন করতে হবে। "ক্রেডেনশিয়াল গার্ড সেটিংস" ড্রপ-ডাউন তালিকায়:

- UEFI লক দিয়ে সক্ষম করা হয়েছে: দূরবর্তীভাবে ক্রেডেনশিয়াল গার্ড নিষ্ক্রিয় করা রোধ করে; এটি শুধুমাত্র ফার্মওয়্যার/BIOS-এ শারীরিক অ্যাক্সেসের মাধ্যমে পরিবর্তন করা যেতে পারে।

- ব্লক না করেই সক্ষম করা হয়েছে: আপনাকে পরে GPO অথবা রিমোট কনফিগারেশনের মাধ্যমে ক্রেডেনশিয়াল গার্ড নিষ্ক্রিয় করতে দেয়।

জিপিওগুলি সুরক্ষা গোষ্ঠী বা ডাব্লুএমআই ফিল্টার ব্যবহার করে ফিল্টার করা যেতে পারে।এটি আপনাকে শুধুমাত্র নির্দিষ্ট ধরণের ডিভাইস বা ব্যবহারকারীর প্রোফাইলে এই সুরক্ষা প্রয়োগ করতে দেয়। নীতি প্রয়োগ করার পরে, পরিবর্তনগুলি কার্যকর হওয়ার জন্য পুনরায় চালু করারও প্রয়োজন।

উইন্ডোজ রেজিস্ট্রি ব্যবহার করে ক্রেডেনশিয়াল গার্ড কনফিগার করুন

যখন আরও সূক্ষ্ম নিয়ন্ত্রণের প্রয়োজন হয় অথবা লিপি ব্যক্তিগতকৃতক্রেডেনশিয়াল গার্ড সরাসরি রেজিস্ট্রির মাধ্যমে সক্রিয় করা যেতে পারে। এই পদ্ধতিটি সাধারণত উন্নত পরিস্থিতিতে বা অটোমেশনে ব্যবহৃত হয় যেখানে GPO বা MDM উপলব্ধ নেই।

ভার্চুয়ালাইজেশন-ভিত্তিক নিরাপত্তা (VBS) সক্রিয় করতেনিম্নলিখিত কীগুলি কনফিগার করতে হবে:

- কী পাথ:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard

নাম:EnableVirtualizationBasedSecurityটাইপREG_DWORD, মান1. - কী পাথ:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard

নাম:RequirePlatformSecurityFeaturesটাইপREG_DWORD, মান1নিরাপদে শুরু করার জন্য অথবা3DMA সুরক্ষা সহ সুরক্ষিত বুটের জন্য।

নির্দিষ্ট ক্রেডেনশিয়াল গার্ড কনফিগারেশনের জন্য কীটি ব্যবহার করা হয়:

- কী পাথ:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa

নাম:LsaCfgFlagsটাইপREG_DWORDসম্ভাব্য মান:

0ক্রেডেনশিয়াল গার্ড নিষ্ক্রিয় করতে,

1UEFI লক দিয়ে এটি সক্রিয় করতে,

2ব্লক না করে এটি সক্রিয় করতে।

রেজিস্ট্রিতে এই কীগুলি সামঞ্জস্য করার পরেআপনাকে কম্পিউটারটি পুনরায় চালু করতে হবে যাতে VBS এবং ক্রেডেনশিয়াল গার্ড সঠিকভাবে শুরু হয় এবং ক্রেডেনশিয়ালগুলি সুরক্ষিত করা শুরু করে।

ক্রেডেনশিয়াল গার্ড সক্রিয় আছে কিনা তা পরীক্ষা করুন।

যদিও প্রক্রিয়াটি কিনা তা দেখার জন্য এটি লোভনীয় মনে হতে পারে LsaIso.exe এটি চলছে। থেকে টাস্ক ম্যানেজারমাইক্রোসফট এই পদ্ধতিটিকে নির্ভরযোগ্য পরীক্ষা হিসেবে সুপারিশ করে না। পরিবর্তে, তিনটি প্রধান প্রক্রিয়া প্রস্তাব করা হয়েছে: সিস্টেম তথ্য, শক্তির উৎস এবং ইভেন্ট ভিউয়ার।

সিস্টেম তথ্য (msinfo32) দিয়ে যাচাইকরণ

অনেক প্রশাসকের জন্য সবচেয়ে সহজ উপায় এতে উইন্ডোজ "সিস্টেম ইনফরমেশন" টুল ব্যবহার করা জড়িত:

- স্টার্ট নির্বাচন করুন এবং টাইপ করুন msinfo32.exeতারপর "সিস্টেম তথ্য" অ্যাপ্লিকেশনটি খুলুন।

- বাম প্যানেলে, যান সিস্টেমের সংক্ষিপ্ত বিবরণ.

- ডান প্যানেলে, বিভাগটি খুঁজুন "ভার্চুয়ালাইজেশন-ভিত্তিক নিরাপত্তা পরিষেবা চালু আছে" এবং তালিকাভুক্ত পরিষেবাগুলির মধ্যে "ক্রেডেনশিয়াল গার্ড" উপস্থিত আছে কিনা তা পরীক্ষা করুন।

যদি ক্রেডেনশিয়াল গার্ড একটি চলমান পরিষেবা হিসাবে তালিকাভুক্ত হয় এই বিভাগে, এর অর্থ হল এটি কম্পিউটারে সঠিকভাবে সক্রিয় এবং সক্রিয়।

PowerShell ব্যবহার করে যাচাইকরণ

পরিচালিত পরিবেশে, PowerShell ব্যবহার করা খুবই ব্যবহারিক। ক্রেডেনশিয়াল গার্ড স্ট্যাটাসের একটি বাল্ক চেক করার জন্য, আপনি একটি উন্নত পাওয়ারশেল কনসোল থেকে নিম্নলিখিত কমান্ডটি চালাতে পারেন:

(Get-CimInstance -ClassName Win32_DeviceGuard -Namespace root\Microsoft\Windows\DeviceGuard).SecurityServicesRunning

এই কমান্ডটি সংখ্যাসূচক মানের একটি সেট প্রদান করে। যা নির্দেশ করে কোন ভার্চুয়ালাইজেশন-ভিত্তিক নিরাপত্তা পরিষেবাগুলি সক্রিয়। ক্রেডেনশিয়াল গার্ডের নির্দিষ্ট ক্ষেত্রে, এগুলি নিম্নরূপ ব্যাখ্যা করা হয়:

- 0: ক্রেডেনশিয়াল গার্ড নিষ্ক্রিয় (চালু হচ্ছে না)।

- 1: ক্রেডেনশিয়াল গার্ড সক্রিয় (চলমান)।

এই সাধারণ প্রশ্নের পাশাপাশিমাইক্রোসফট DG_Readiness_Tool স্ক্রিপ্ট অফার করে (উদাহরণস্বরূপ, DG_Readiness_Tool_v2.0.ps1), যা আপনাকে সিস্টেমটি ক্রেডেনশিয়াল গার্ড চালাতে সক্ষম কিনা তা পরীক্ষা করতে, এটি সক্ষম করতে, অক্ষম করতে এবং এর স্থিতি যাচাই করতে দেয় যেমন বিকল্পগুলি ব্যবহার করে -Capable, -Enable, -Disable y -Ready.

ইভেন্ট ভিউয়ার ব্যবহার করা

নিরীক্ষার দিকে আরও বেশি মনোযোগী আরেকটি যাচাইকরণ পদ্ধতি এটি ইভেন্ট ভিউয়ার ব্যবহার করার জন্য। থেকে eventvwr.exe আপনি "উইন্ডোজ লগ" → "সিস্টেম" অ্যাক্সেস করতে পারেন এবং ঘটনাগুলি ফিল্টার করুন যার উৎপত্তি "WinInit"।

এই ইভেন্টগুলির মধ্যে স্টার্ট-আপ সম্পর্কিত এন্ট্রিগুলি রয়েছে ভার্চুয়ালাইজেশন-ভিত্তিক সুরক্ষা পরিষেবাগুলির মধ্যে রয়েছে, যেগুলি নির্দেশ করে যে স্টার্টআপ প্রক্রিয়া চলাকালীন ক্রেডেনশিয়াল গার্ড সফলভাবে শুরু হয়েছে কিনা।

ক্রেডেনশিয়াল গার্ড এবং UEFI লক ব্যবস্থাপনা অক্ষম করুন

যদিও সাধারণত আপনি ক্রেডেনশিয়াল গার্ড সক্রিয় রাখতে চানএমন কিছু পরিস্থিতি রয়েছে যেখানে এটি নিষ্ক্রিয় করার প্রয়োজন হতে পারে: অ্যাপ্লিকেশনের অসঙ্গতি, পরীক্ষাগার পরীক্ষা, নিরাপত্তা স্থাপত্যের পরিবর্তন ইত্যাদি। এটি নিষ্ক্রিয় করার পদ্ধতিটি কীভাবে সক্ষম করা হয়েছিল এবং UEFI লকিং ব্যবহার করা হয়েছিল কিনা তার উপর নির্ভর করবে।

সাধারণভাবে, ক্রেডেনশিয়াল গার্ড নিষ্ক্রিয় করা এর মধ্যে রয়েছে Intune/MDM, Group Policy, অথবা Registry এর মাধ্যমে প্রয়োগ করা সেটিংস ফিরিয়ে আনা এবং তারপর কম্পিউটার পুনরায় চালু করা। যাইহোক, UEFI লকিং দিয়ে সক্ষম করা হলে, অতিরিক্ত পদক্ষেপ রয়েছে কারণ কিছু সেটিংস এতে সংরক্ষণ করা হয় ফার্মওয়্যার EFI ভেরিয়েবল.

UEFI লক ব্যবহার করে ক্রেডেনশিয়াল গার্ড নিষ্ক্রিয় করা হচ্ছে

যদি UEFI লকের সাথে ক্রেডেনশিয়াল গার্ড সক্রিয় করা থাকেGPO বা রেজিস্ট্রি পরিবর্তন করা যথেষ্ট নয়। আপনাকে বিচ্ছিন্ন LSA কনফিগারেশনের সাথে সম্পর্কিত EFI ভেরিয়েবলগুলিও অপসারণ করতে হবে bcdedit এবং একটি ছোট বিশেষ স্টার্টআপ প্রক্রিয়া।

একটি থেকে কমান্ড প্রম্পট উন্নত সুযোগ-সুবিধা সহ একটি ক্রম কার্যকর করা হয় comandos জন্য:

- একটি অস্থায়ী EFI ইউনিট ইনস্টল করুন

mountvolএবং অনুলিপিSecConfig.efiমাইক্রোসফট বুট পাথে। - এর মাধ্যমে একটি সিস্টেম চার্জার এন্ট্রি তৈরি করুন

bcdedit /createসেই দিকে ইঙ্গিত করেSecConfig.efi. - কনফিগার করুন বুটসিকোয়েন্স বুট ম্যানেজারের যাতে এটি সেই বিশেষ লোডার দিয়ে একবার বুট হয়।

- চার্জিং বিকল্প যোগ করুন

DISABLE-LSA-ISOUEFI-তে সংরক্ষিত বিচ্ছিন্ন LSA কনফিগারেশন নিষ্ক্রিয় করতে। - অস্থায়ী EFI ইউনিটটি আবার সরান।

এই পদক্ষেপগুলি সম্পাদন করার পরে, ডিভাইসটি পুনরায় চালু হয়।অপারেটিং সিস্টেম শুরু হওয়ার আগে, একটি বার্তা আসবে যেখানে UEFI সেটিংস পরিবর্তন করা হয়েছে এবং নিশ্চিতকরণের জন্য জিজ্ঞাসা করা হবে। নিষ্ক্রিয়করণ পরিবর্তনগুলি কার্যকর করার জন্য এই বার্তাটি গ্রহণ করা অপরিহার্য।

ভার্চুয়াল মেশিনে ক্রেডেনশিয়াল গার্ড অক্ষম করুন

হাইপার-ভি হোস্টের সাথে সংযুক্ত ভার্চুয়াল মেশিনের ক্ষেত্রেগেস্ট অপারেটিং সিস্টেমটি যদি এর জন্য প্রস্তুত থাকে, তবুও VM-কে VBS এবং ক্রেডেনশিয়াল গার্ড ব্যবহার থেকে বিরত রাখা সম্ভব।

হোস্ট থেকে, PowerShell ব্যবহার করে, আপনি চালাতে পারেন নিম্নলিখিত কমান্ডটি ভার্চুয়ালাইজেশন-ভিত্তিক সুরক্ষা থেকে একটি ভার্চুয়াল মেশিনকে বাদ দেবে:

Set-VMSecurity -VMName <VMName> -VirtualizationBasedSecurityOptOut $true

এই বর্জন বিকল্পটি সক্রিয় করেVM VBS সুরক্ষা ছাড়াই চলবে এবং এক্সটেনশন অনুসারে, ক্রেডেনশিয়াল গার্ড ছাড়াই চলবে, যা পরীক্ষার পরিবেশে বা ভার্চুয়াল মেশিনের মধ্যে লিগ্যাসি সিস্টেম চালানোর সময় কার্যকর হতে পারে।

AWS নাইট্রো এবং অন্যান্য পরিস্থিতিতে ক্রেডেনশিয়াল গার্ডকে একীভূত করা

ক্লাউড পরিবেশেও ক্রেডেনশিয়াল গার্ড উপলব্ধ। যেমন Amazon EC2, AWS নাইট্রো সিস্টেমের সুরক্ষিত আর্কিটেকচারকে কাজে লাগায়। এই প্রেক্ষাপটে, VBS এবং ক্রেডেনশিয়াল গার্ড গেস্ট অপারেটিং সিস্টেমের মেমরি থেকে উইন্ডোজ লগইন ক্রেডেনশিয়ালগুলি বের করা রোধ করতে নাইট্রোর উপর নির্ভর করে।

EC2-তে একটি উইন্ডোজ ইনস্ট্যান্সে ক্রেডেনশিয়াল গার্ড ব্যবহার করতেএকটি সামঞ্জস্যপূর্ণ ইনস্ট্যান্স চালু করার জন্য, আপনাকে একটি সমর্থিত ইনস্ট্যান্স টাইপ এবং একটি পূর্বনির্ধারিত উইন্ডোজ AMI নির্বাচন করতে হবে যাতে ভার্চুয়াল TPM এবং VBS সমর্থন অন্তর্ভুক্ত থাকে। এটি Amazon EC2 কনসোল থেকে অথবা AWS CLI ব্যবহার করে করা যেতে পারে run-instances অথবা PowerShell ব্যবহার করে New-EC2Instanceউদাহরণস্বরূপ, শৈলীর একটি চিত্র নির্দিষ্ট করে TPM-Windows_Server-2022-English-Full-Base.

কিছু পরিস্থিতিতে মেমরির অখণ্ডতা নিষ্ক্রিয় করা প্রয়োজন হবে (HVCI) ক্রেডেনশিয়াল গার্ড সক্রিয় করার আগে, "ভার্চুয়ালাইজেশন-ভিত্তিক কোড অখণ্ডতার সুরক্ষা" সম্পর্কিত গ্রুপ নীতিগুলি সামঞ্জস্য করে। একবার এই সমন্বয়গুলি করা হয়ে গেলে এবং ইনস্ট্যান্সটি পুনরায় চালু হয়ে গেলে, ক্রেডেনশিয়াল গার্ড সক্রিয় এবং যাচাই করা যেতে পারে, যেমনটি অন্য যেকোনো উইন্ডোজ মেশিনে করা হয়। msinfo32.exe.

সুরক্ষা সীমা এবং দিকগুলি যা ক্রেডেনশিয়াল গার্ড কভার করে না

যদিও ক্রেডেনশিয়াল গার্ড ক্রেডেনশিয়াল সুরক্ষায় এক বিশাল অগ্রগতির প্রতিনিধিত্ব করেএটি কোনও রূপালী সমাধান নয় যা সবকিছুর সমাধান করে। কিছু নির্দিষ্ট ঘটনা আছে যা এর আওতার বাইরে পড়ে, এবং নিরাপত্তার মিথ্যা ধারণা এড়াতে এই বিষয়গুলি সম্পর্কে সচেতন থাকা গুরুত্বপূর্ণ।

এটি কী রক্ষা করে না তার কিছু উদাহরণ হল:

- তৃতীয় পক্ষের সফ্টওয়্যার যা স্ট্যান্ডার্ড উইন্ডোজ মেকানিজমের বাইরে শংসাপত্র পরিচালনা করে।

- স্থানীয় অ্যাকাউন্ট এবং কম্পিউটারে কনফিগার করা মাইক্রোসফ্ট অ্যাকাউন্ট।

- অ্যাক্টিভ ডিরেক্টরি ডাটাবেস উইন্ডোজ সার্ভার ডোমেন কন্ট্রোলারগুলিতে।

- ক্রেডেনশিয়াল ইনবাউন্ড চ্যানেল যেমন রিমোট ডেস্কটপ গেটওয়ে সার্ভার।

- কীস্ট্রোক রেকর্ডার এবং দলের উপর সরাসরি শারীরিক আক্রমণ চালায়।

এটি কম্পিউটারে ম্যালওয়্যার থাকা আক্রমণকারীকে বাধা দেয় না এটি একটি সক্রিয় শংসাপত্রকে ইতিমধ্যেই প্রদত্ত বিশেষাধিকারগুলি ব্যবহার করে। অর্থাৎ, যদি উন্নত অনুমতি সহ কোনও ব্যবহারকারী কোনও আপোসপ্রাপ্ত সিস্টেমের সাথে সংযোগ স্থাপন করে, তবে আক্রমণকারী সেশনের সময়কালের জন্য সেই অনুমতিগুলি কাজে লাগাতে পারে, যদিও তারা সুরক্ষিত মেমরি থেকে হ্যাশ চুরি করতে পারে না।

উচ্চ-মূল্যবান ব্যবহারকারী বা অ্যাকাউন্ট সহ পরিবেশে (ডোমেন প্রশাসক, গুরুত্বপূর্ণ সম্পদে অ্যাক্সেস সহ আইটি কর্মী, ইত্যাদি), তবুও নিবেদিতপ্রাণ সরঞ্জাম এবং সুরক্ষার অন্যান্য অতিরিক্ত স্তর, যেমন মাল্টি-ফ্যাক্টর প্রমাণীকরণ, নেটওয়ার্ক সেগমেন্টেশন এবং অ্যান্টি-কিলগার ব্যবস্থা ব্যবহার করা যুক্তিযুক্ত।

ডিভাইস গার্ড, ভিবিএস এবং ক্রেডেনশিয়াল গার্ডের সাথে সম্পর্ক

ডিভাইস গার্ড এবং ক্রেডেনশিয়াল গার্ড প্রায়শই একসাথে উল্লেখ করা হয় কারণ উভয়ই সিস্টেম সুরক্ষা জোরদার করার জন্য ভার্চুয়ালাইজেশন-ভিত্তিক সুরক্ষার সুবিধা গ্রহণ করে, যদিও তারা বিভিন্ন সমস্যার সমাধান করে।

ক্রেডেনশিয়াল গার্ড ক্রেডেনশিয়াল সুরক্ষার উপর জোর দেয় (NTLM, Kerberos, Credential Manager) সুরক্ষিত LSA-তে তাদের আলাদা করে। এটি ডিভাইস গার্ডের উপর নির্ভর করে না, যদিও উভয়ই হাইপারভাইজার এবং TPM, সিকিউর বুট এবং IOMMU-এর মতো হার্ডওয়্যার বৈশিষ্ট্যগুলির ব্যবহার ভাগ করে নেয়।

ডিভাইস গার্ড, তার পক্ষ থেকে, বৈশিষ্ট্যের একটি সেট হার্ডওয়্যার এবং সফ্টওয়্যার সমাধানগুলি আপনাকে ডিভাইসটি লক করার অনুমতি দেয় যাতে এটি কেবল কোড ইন্টিগ্রিটি নীতিতে সংজ্ঞায়িত বিশ্বস্ত অ্যাপ্লিকেশনগুলি চালাতে পারে। এটি ঐতিহ্যবাহী মডেল (যেখানে অ্যান্টিভাইরাস সফ্টওয়্যার দ্বারা ব্লক না করা পর্যন্ত সবকিছু চলে) পরিবর্তন করে যেখানে কেবল স্পষ্টভাবে অনুমোদিত অ্যাপ্লিকেশনগুলি কার্যকর করা হয়।

উভয় বৈশিষ্ট্যই উইন্ডোজ এন্টারপ্রাইজ অস্ত্রাগারের অংশ। উন্নত হুমকি থেকে রক্ষা করার জন্য, ডিভাইস গার্ড VBS-এর উপর নির্ভর করে এবং ড্রাইভারদের HVCI-সম্মত হতে বাধ্য করে, অন্যদিকে ক্রেডেনশিয়াল গার্ড প্রমাণীকরণের গোপনীয়তা আলাদা করতে VBS ব্যবহার করে। একসাথে, তারা একটি শক্তিশালী সমন্বয় প্রদান করে: আরও নির্ভরযোগ্য কোড এবং আরও সুরক্ষিত শংসাপত্র।

ক্রেডেনশিয়াল গার্ড সঠিকভাবে কনফিগার করা আছে এর মধ্যে রয়েছে যেকোনো উইন্ডোজ পরিবেশের সবচেয়ে সংবেদনশীল দিকগুলির মধ্যে একটি সুরক্ষিত করা: ব্যবহারকারী এবং কম্পিউটার শংসাপত্র। এর প্রয়োজনীয়তাগুলি বোঝা, Intune, GPO, অথবা Registry দিয়ে এটি কীভাবে সক্রিয় করতে হয় তা জানা, এর সীমাবদ্ধতাগুলি জানা এবং ব্যতিক্রমী ক্ষেত্রে এর স্থিতি যাচাই এবং নিষ্ক্রিয় করার জন্য স্পষ্ট পদ্ধতি থাকা আপনাকে উৎপাদনে কোনও বিস্ময়ের সম্মুখীন না হয়েই এই প্রযুক্তির পূর্ণ সুবিধা নিতে সাহায্য করে।

সাধারণভাবে বাইট এবং প্রযুক্তির বিশ্ব সম্পর্কে উত্সাহী লেখক। আমি লেখার মাধ্যমে আমার জ্ঞান ভাগ করে নিতে পছন্দ করি, এবং আমি এই ব্লগে এটিই করব, আপনাকে গ্যাজেট, সফ্টওয়্যার, হার্ডওয়্যার, প্রযুক্তিগত প্রবণতা এবং আরও অনেক কিছু সম্পর্কে সবচেয়ে আকর্ষণীয় জিনিস দেখাব৷ আমার লক্ষ্য হল আপনাকে একটি সহজ এবং বিনোদনমূলক উপায়ে ডিজিটাল বিশ্বে নেভিগেট করতে সাহায্য করা।