- يسمح لك نظام لينكس بتقييد محاولات تسجيل الدخول وحظر الحسابات باستخدام وحدات PAM مثل pam_faillock و pam_tally2، وذلك حسب التوزيعة.

- يضيف SSH الحماية باستخدام MaxAuthTries، مما يقلل عدد محاولات المصادقة لكل اتصال دون قفل الحساب.

- يتم إكمال سياسات كلمات المرور بأقل قدر من التعقيد، وانتهاء الصلاحية، والتحكم في إعادة المحاولة باستخدام pam_cracklib و pam_pwquality و login.defs.

- إن الجمع الجيد بين هذه التدابير يقلل من هجمات القوة الغاشمة ويحسن الأمن دون المساس بقابلية تشغيل النظام.

التحكم في عدد مرات فشل إدخال كلمة المرور في نظام لينكس إنها إحدى تلك الإجراءات الأمنية التي غالبًا ما تُؤجَّل إلى "لاحقًا"... إلى أن تجد يومًا ما آلاف محاولات تسجيل الدخول الفاشلة في السجلات أو مستخدمًا مُحوَّلًا دون سبب واضح. إن ضبط هذه الحدود بشكل صحيح لا يحمي فقط من هجمات التخمين العشوائي، بل يساعدك أيضًا على تجنب حالات الحظر غير المنطقية أو مشاكل الخدمات الحيوية.

في نظام لينكس، لدينا عدة طبقات يمكن من خلالها تقييد محاولات المصادقةوحدات PAM محددة مثل pam_faillock y pam_tally2توجيهات خادم SSH مثل MaxAuthTriesالمعلمات في /etc/login.defs وأدوات سياسة كلمات المرور مثل pam_cracklib o pam_pwqualityإن فهم كيفية ترابط كل هذه العناصر معاً هو مفتاح بناء سياسة متماسكة وتجنب المفاجآت.

حظر الحسابات بسبب محاولات تسجيل الدخول الفاشلة في نظام لينكس: نظرة عامة

الفكرة الأساسية بسيطة: الحد من المحاولات الفاشلة وحظر الحساب مؤقتًا أو نهائيًا عند تجاوز هذا الحد، تصبح العملية أكثر تعقيدًا نظرًا لتداخل عدة مكونات: PAM، وSSH، وتكوين النظام، ووحدات نمطية مختلفة حسب التوزيعة.

في توزيعات من نوع Red Hat (RHEL، CentOS، Rocky، Alma...) يتمثل النهج الحديث في استخدام الوحدة النمطية pam_faillock، والذي يسجل أخطاء المصادقة ويطبق أقفالًا آلية مع أوقات فتح قابلة للتكوين.

في بيئات Debian و Ubuntu وقد تم استخدامه تقليديا pam_tally2 لحساب محاولات تسجيل الدخول الفاشلة ومنع تسجيل الدخول الذي يتجاوز حدًا معينًا. على الرغم من أن الإصدارات الحديثة تتجه نحو قفل الفشلفي العديد من خوادم الإنتاج، لا يزال pam_tally2 هو العامل المهيمن.

بالإضافة إلى PAM، يحتوي برنامج SSH الخفي على توجيه MaxAuthTries الخاص به.يحد هذا من عدد محاولات المصادقة المسموح بها لكل اتصال. لا يحظر الحسابات تلقائيًا، ولكنه يقلل من قدرة المهاجم على اختبار بيانات الاعتماد على قناة SSH واحدة.

وأخيرًا، ملفات مثل /etc/login.defs ووحدات جودة كلمات المرور إنهم يتحكمون في جوانب مثل عدد محاولات إعادة تغيير كلمة المرور، والحد الأدنى من التعقيد، وتاريخ انتهاء الصلاحية أو الطول، مما يكمل "حزمة" أمان الحساب.

تم قفل الحساب بسبب محاولات تسجيل دخول فاشلة على Red Hat و CentOS والمشتقات (pam_faillock)

في نظام Red Hat البيئي، تتم معالجة حظر فشل المصادقة باستخدام وحدة pam_faillock.تُدمج هذه الوحدة في حزمة PAM بطريقة مركزية. ويتم تكوينها عادةً في الملفات التالية: /etc/pam.d/system-auth وفي بعض النسخ، أيضاً في /etc/pam.d/password-auth.

لتفعيل القفل بعد عدة محاولات فاشلة تُضاف سطور كهذه إلى كتل المصادقة y حساب من ملفات PAM هذه (قد تختلف التفاصيل الدقيقة حسب الإصدار، ولكن الفكرة هي كالتالي):

auth required pam_faillock.so preauth silent audit deny=2 unlock_time=120

auth pam_faillock.so authfail audit deny=2 unlock_time=120

account required pam_faillock.so

تحدد هذه المعلمات السلوك الأساسي للكتلة.:

- التدقيق: يسجل المحاولات الفاشلة والأعطال في سجلات النظام، عادةً في / فار / السجل / آمنة أو المجلة.

- deny=2: يحظر الحساب بعد 2 محاولات فاشلة.

- unlock_time=120يتم فتح الحساب تلقائيًا بعد 120 ثانية (2 دقيقة).

- صامت: يخفي عن المستخدم أن الحساب مغلق، مما يجعل من الصعب على المهاجم تجربة كلمات المرور بشكل أعمى.

نقطة مهمة: بشكل افتراضي، يتم استبعاد المستخدم الجذر عادةً من هذه الكتلة.إذا كنت ترغب في تطبيق القيود أيضًا على حساب المسؤول، فأنت بحاجة إلى إضافة المعلمة even_deny_root على غرار المصادقة، بافتراض وجود خطر يتمثل في أن خطأ في التكوين قد يتركك بدون إمكانية الوصول إذا نسيت كلمة المرور الخاصة بك أو قمت بتعطيل SSH.

عندما يتم قفل حساب بسبب pam_faillock، يتلقى المستخدم رسالة محددة عند محاولة المصادقة. إذا لم نستخدم الخيار صامتيساعد هذا الدعم على تحديد المشكلة بسرعة، وهي ليست تغيير كلمة المرور، بل قفل مؤقت بسبب كثرة المحاولات غير الصحيحة.

لمراجعة المحاولات الفاشلة وحالة قفل المستخدم يتم استخدام الأداة قفل الفشل في وضع المسؤول:

# faillock --user lionel

يُظهر الأمر عدد المحاولات المتراكمة ومن أي عنوان IP أو طرفية TTYتسهيل التحقيق في المحاولات المشبوهة. وإذا كنت بحاجة إلى إطلاق سراح مستخدم دون انتظار وقت فتح القفلما عليك سوى إعادة ضبط العداد الخاص بك:

# faillock --user lionel --reset

يوجد أيضًا ملف التكوين /etc/security/faillock.confحيث يمكن تحديد المعلمات العامة دون المساس بملفات PAM بشكل مباشر، على سبيل المثال:

deny = 3

fail_interval = 600

unlock_time = 900

في هذا الملف يمكنك ضبط عدد المحاولات، ونافذة الحساب، ووقت القفل. بطريقة أكثر تنظيماً، من خلال مركزية السياسة دون إحداث الكثير من التشويش في خطوط إدارة السياسات العامة.

قفل الحساب في دبيان وأوبونتو باستخدام pam_tally2

في أنظمة دبيان وأوبونتو الكلاسيكية، الوحدة المسؤولة عن حساب المحاولات الفاشلة هي pam_tally2تحتفظ هذه الوحدة بملف عد (افتراضياً). /var/log/tallylog) حيث يتم تخزين حالات فشل المصادقة حسب المستخدم.

لتفعيل سياسة حظر تعتمد على عدد حالات الفشل عادةً ما يتم تعديل الملف /etc/pam.d/common-auth وأضف سطراً كهذا:

auth required pam_tally2.so onerr=fail deny=3 unlock_time=120 audit even_deny_root root_unlock_time=600

تتيح مجموعة الخيارات تحكمًا أدق بكثير في السلوك:

- onerr=failفي حالة حدوث خطأ في الوحدة (على سبيل المثال، مشكلة في سجل الأحداث)، يتم رفض الوصول لأسباب أمنية.

- deny=3: يحظر الحساب بعد 3 محاولات فاشلة.

- unlock_time=120يتم فتح الحساب تلقائيًا بعد 120 ثانية.

- التدقيق: يسجل الأحداث في /var/log/auth.log.

- even_deny_rootيشمل المستخدم جذر في سياسة الحظر.

- root_unlock_time=600: يحدد وقت قفل مختلف للمستخدم الجذر (على سبيل المثال 600 ثانية) بالرغم من وقت فتح القفل كن شخصًا آخر.

عندما يتم قفل حساب، يعرض النظام رسالة محددة. يشير ذلك إلى تجاوز الحد الأقصى لعدد المحاولات؛ وبالتالي لا يستمر المستخدم في المحاولة ويعرف المسؤول أن الحادث ليس مجرد "لقد نسيت كلمة المرور".

للتحقق من عداد المحاولات لمستخدم معين يتم استخدام البرنامج pam_tally2 (بدون .so) مع المعامل -u:

# pam_tally2 -u lionel

يعرض الأمر عدد حالات الفشل، وما إذا كان الحساب مغلقًا، ومنذ متى.علاوة على ذلك، يمكننا من خلال هذه الأداة نفسها إعادة ضبط العداد عن طريق إضافة الخيار -إعادة ضبطمما يحرر المستخدم دون انتظار انقضاء وقت القفل.

عادةً ما يتم تسجيل الأحداث المرتبطة بـ pam_tally2 في /var/log/auth.logلذا يسهل دمجها في أنظمة المراقبة أو نظام إدارة معلومات الأمان (SIEM) لإطلاق التنبيهات عند اكتشاف أنماط غير طبيعية من المحاولات الفاشلة.

الحد من محاولات الاتصال عبر SSH: MaxAuthTries وإجراءات أخرى

تُعد خدمة SSH إحدى البوابات الرئيسية لخادم Linuxلذلك، يُنصح بتركيب عدة أقفال. أحد أبسطها هو التوجيه. MaxAuthTries من برنامج SSH نفسه، المصمم خصيصًا للحد من المحاولات الفاشلة على نفس الاتصال.

يحدد MaxAuthTries عدد محاولات المصادقة المسموح بها قبل أن يغلق الخادم جلسة SSHلا يقوم بحظر الحساب، ولكنه يقطع الاتصال ويجبرك على إعادة فتحه، مما يبطئ بشكل كبير هجمات القوة الغاشمة.

لتكوينه، تحتاج إلى تعديل ملف تكوين SSH. (عادة / الخ / سه / sshd_config) وقم بتعديل التوجيه:

MaxAuthTries 3

في العديد من الأنظمة، تكون القيمة الافتراضية عادةً 6، وهي قيمة سخية للغاية بالنسبة لخادم معرض للإنترنت.إن تقليلها إلى 3 أو حتى 2 يعني أن كل اتصال يسمح بمحاولات قليلة جداً قبل أن يُجبر على الإغلاق.

من المهم فهم أن MaxAuthTries لا يحل محل pam_faillock أو pam_tally2: فهو ببساطة يحدد حدًا لكل اتصال، بينما يحتفظ نظام إدارة الوصول المتميز (PAM) بالتحكم العالمي لكل مستخدم ويمكنه حظر الحسابات لفترة من الوقت.

إلى جانب تعديل MaxAuthTries، هناك توصيات أساسية أخرى لتحسين أمان SSH.:

- قم بتغيير المنفذ الافتراضي (22) إلى منفذ أقل وضوحًا.تقليل الضوضاء الناتجة عن برامج الروبوت التي تفحص الإنترنت.

- استخدم مصادقة المفتاح العام بدلاً من كلمات المرور، أو على الأقل اشتراط كلمات المرور للمستخدمين الإداريين.

- دمج بروتوكول SSH مع جدران الحماية والقوائم البيضاءالسماح بالوصول فقط من عناوين IP أو نطاقات موثوقة.

- تعطيل تسجيل الدخول المباشر إلى الجذر عبر SSH وفرض استخدام الأمر sudo من الحسابات الشخصية.

إذا كنت تستخدم أوبونتو وترغب في تقليل عدد مرات طلب كلمة المرور عند تسجيل الدخول إلى الواجهة الرسوميةلن يُجدي تغيير قيمة MaxAuthTries في SSH نفعًا، فهما مشكلتان منفصلتان تمامًا. في هذه الحالة، تكمن المشكلة في حزمة PAM التي يستخدمها مدير تسجيل الدخول (LightDM، GDM، إلخ)، لذا عليك مراجعة ملفات تكوينه. /etc/pam.d، لا يوجد ملف sshd_config.

سياسات كلمات المرور: التعقيد، تاريخ الانتهاء، وعدد المحاولات

يُعدّ الحدّ من المحاولات الفاشلة أمرًا رائعًا، ولكن إذا كانت كلمات المرور "123456" أو "qwerty"، فلن تتمكن من الوصول إلى أي مكان.يُعد تحديد سياسة كلمات مرور حقيقية تتطلب استخدام كلمات مرور قوية، وتجديدها الدوري عند الضرورة، جزءًا أساسيًا من عملية تحصين نظام لينكس.

الهدف من السياسة الجيدة هو منع المستخدمين من اختيار كلمات مرور يمكن التنبؤ بها أو إعادة استخدامها.يفرض هذا الأمر حداً أدنى من حيث الطول والتعقيد والتغيير الدوري المعقول. وينطبق هذا على كل من المستخدمين العاديين وحسابات الخدمات ذات الامتيازات أو الحسابات الحساسة.

النقاط الرئيسية لأي سياسة كلمات مرور جيدة في لينكس هم عادة:

- أنشئ كلمات مرور قوية: الحد الأدنى للطول (12 حرفًا على الأقل)، مزيج من الأحرف الكبيرة والصغيرة والأرقام والرموز، وتجنب الكلمات الموجودة في القاموس.

- تجنب إعادة استخدام كلمات المرور: منع المستخدم من العودة إلى كلمة مرور سبق استخدامها.

- حدد تاريخ انتهاء صلاحية معقول: فرض التغيير كل بضعة أيام، دون الهوس بالتغييرات المتكررة بشكل مفرط.

- قلل عدد المحاولات عند تغيير كلمة المرور الخاصة بك.: منع المستخدم من قضاء نصف ساعة في تجربة كلمات مرور ضعيفة حتى تنجح إحداها.

- تكمل مع مصادقة متعددة العوامل حيثما أمكنوخاصة في نقاط الوصول الخارجية أو لوحات الإدارة.

تُعد هذه السياسات ضرورية في بيئات الشركات. للامتثال للوائح وعمليات التدقيق ومعايير الأمان. قد يبدو هذا مبالغًا فيه على الخوادم الشخصية، ولكن عند استضافة خدمات يمكن الوصول إليها عبر الإنترنت، يكون الفرق شاسعًا بين وجود سياسة أمان قوية وعدم وجود أي سياسة أمان على الإطلاق.

قم بتكوين سياسات كلمات المرور باستخدام pam_cracklib و pam_pwquality

تتيح وحدات إدارة الوصول المتميز (PAM) المتخصصة في جودة كلمات المرور تحكمًا دقيقًا في خصائص كلمات المرور.تاريخياً تم استخدامه pam_cracklibلكنها أصبحت أكثر شيوعاً. pam_pwqualityمما يضيف تحسينات وخيارات إضافية.

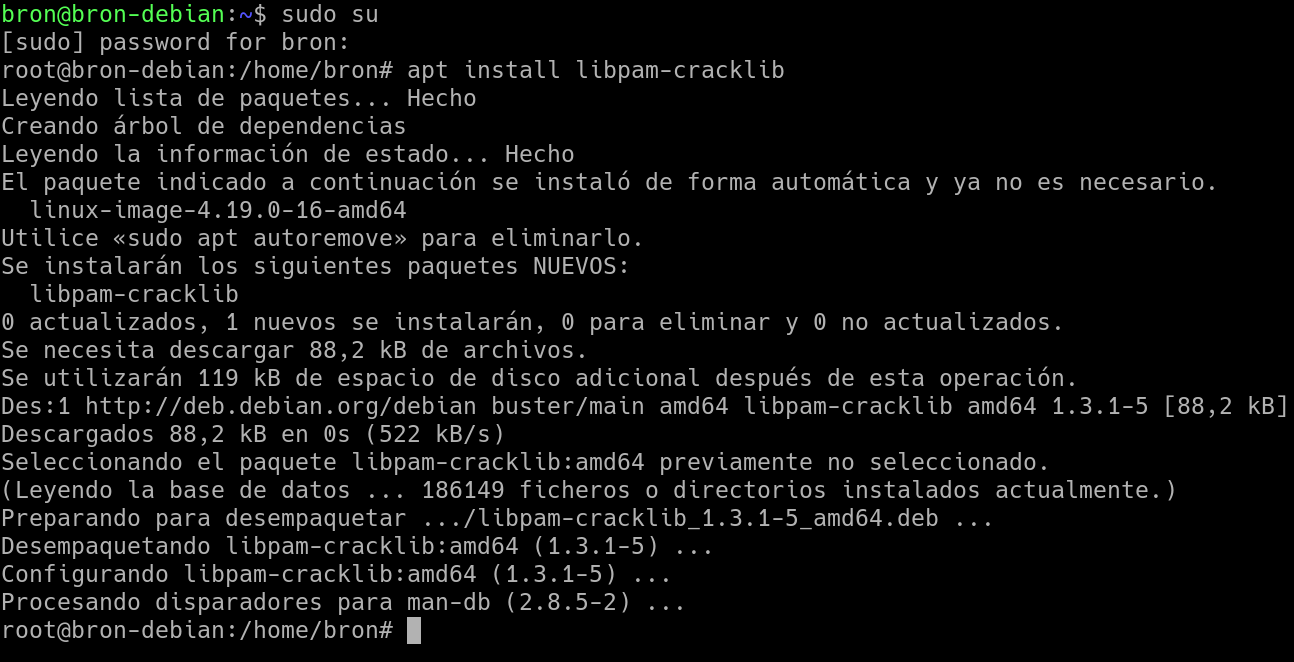

في نظامي ديبيان وأوبونتو، تتمثل الخطوة الأولى في تثبيت المكتبة المقابلة. إذا لم يكن موجودًا بالفعل:

sudo apt install libpam-cracklib libpam-pwquality libpwquality-tools

عادةً ما يتم تكوين pam_cracklib من خلال /etc/pam.d/common-passwordمن الشائع وجود سطر كهذا:

password requisite pam_cracklib.so retry=3 minlen=12 difok=3 ucredit=-3 lcredit=-3 dcredit=-3 ocredit=-3

يتحكم كل مُعامل في جانب واحد من كلمة المرور المطلوبة.:

- إعادة المحاولة: عدد المحاولات المسموح بها للمستخدم لإدخال كلمة مرور صحيحة قبل فشل الأمر.

- مينلينالحد الأدنى لطول كلمة المرور.

- difok: الحد الأدنى لعدد الأحرف المختلفة مقارنة بكلمة المرور السابقة.

- com.ucredit: بقيمة سالبة، يتطلب الأمر وجود هذا القدر على الأقل من بأحرف كبيرة.

- lcredit: مع قيمة سالبة، يتطلب الأمر حدًا أدنى من صغيرة.

- com.dcreditالقيمة السالبة تتطلب حدًا أدنى من أرقام.

- com.ocredit: القيمة السالبة تفرض حدًا أدنى من رموز أو رموز خاصة أخرى.

تُعتبر النقاط الإيجابية بمثابة نظام "مكافآت".يمكن أن تكون كلمة المرور أقصر قليلاً إذا عوض ذلك بزيادة تعقيدها في فئات الأحرف الأخرى. أما النفي، فيشير إلى متطلبات إلزامية: "على الأقل X من الأحرف الكبيرة"، وما إلى ذلك.

يُضيف pam_pwquality المزيد من الخيارات، التي يتم تكوينها في /etc/security/pwquality.confحيث يمكن تعديل معايير مثل ما يلي:

- difok: عدد الأحرف المختلفة مقارنة بكلمة المرور السابقة.

- مينلين: الحد الأدنى للطول.

- دكريدت، يوكريدت، إلكريدت، أوكريدت: عدد النقاط لكل نوع من أنواع الشخصيات، تمامًا كما هو الحال في مكتبة كراكليب.

- com.minclass: الحد الأدنى لعدد الفئات المختلفة المطلوبة (أحرف صغيرة، أحرف كبيرة، أرقام، رموز).

- maxrepeat: الحد الأقصى لعدد الأحرف المتكررة بشكل متتابع.

- com.maxclassrepeat: الحد الأقصى لعدد الأحرف المتتالية من نفس الفئة.

- com.gecoscheck: يرفض كلمات المرور التي تحتوي على بيانات من حقل GECOS الخاص بالمستخدم (الاسم الكامل، إلخ).

- dictpath: مسار إلى القواميس لحجب الكلمات الواضحة للغاية.

- كلمات سيئةقائمة محددة بالكلمات المحظورة.

بل ويمكن للوحدة أن تكتشف الكلمات المتناظرة، والتغييرات الطفيفة في الأحرف الكبيرة/الصغيرة، أو كلمات المرور التي تكاد تكون مطابقة لكلمات المرور السابقة.تجنب الفخاخ المعتادة المتمثلة في "أضيف الرقم 1 في النهاية وهذا كل شيء".

أداة مفيدة للغاية ترافق pwquality وهي pwscore.مما يسمح لك بقياس جودة كلمة المرور بناءً على الإعدادات الحالية:

# echo 123 | pwscore

Falló la comprobación de calidad de la contraseña:

La contraseña tiene menos de 8 caracteres

مع كلمة مرور معقدة للغاية، يُرجع pwscore درجة عالية، وعادة ما تصل إلى 100، وهو ما يساعد على التحقق من أن السياسة التي حددتها ليست متساهلة للغاية ولا من المستحيل الامتثال لها.

إدارة انتهاء صلاحية كلمات المرور وعمرها: تغيير ملف /etc/shadow وملف login.defs

بالإضافة إلى التعقيد، من الشائع مراقبة المدة التي يمكن أن تدوم فيها كلمة المرور قبل الحاجة إلى تغييرها.في نظام لينكس، يتم تخزين هذه المعلومات في الملف / الخ / الظل ويمكن إدارتها بسهولة باستخدام الأمر تغيير وتوجيهات /etc/login.defs.

يخزن الملف /etc/shadow، لكل مستخدم، كلمة المرور المشفرة وبيانات انتهاء الصلاحيةيتم تنظيم حقل كلمة المرور على النحو التالي $id$salt$hashحيث id يشير إلى الخوارزمية المستخدمة (على سبيل المثال، $ $ 6 (لـ SHA-512). تشير الحقول الأخرى إلى آخر تغيير لكلمة المرور، وأيام الصلاحية، وأيام التحذير قبل انتهاء الصلاحية، وأيام عدم النشاط بعد انتهاء الصلاحية، وما إلى ذلك.

يتيح لك أمر التغيير عرض هذه القيم وتعديلها على مستوى المستخدم الفردي.بعض الخيارات الرئيسية:

- -lيعرض معلومات انتهاء صلاحية الحساب.

- -m: الحد الأدنى لعدد الأيام بين تغييرات كلمة المرور.

- -M: الحد الأقصى لعدد الأيام التي تكون فيها كلمة المرور صالحة.

- -W: أيام إشعار قبل انتهاء الصلاحية.

- -Eتاريخ انتهاء صلاحية الحساب.

- -Iعدد أيام عدم النشاط بعد انتهاء الصلاحية قبل إلغاء تنشيط الحساب.

مثال نموذجي على الاستعلام هو:

# chage -l pepe

Last password change : Apr 18, 2020

Password expires : never

Password inactive : never

Account expires : never

Minimum number of days between password change : 0

Maximum number of days between password change : 90

Number of days of warning before password expires : 5

لتعريف القيم الافتراضية للمستخدمين الجدد، استخدم الملف /etc/login.defs، حيث يتم وضع توجيهات عالمية مثل:

- مرور_ماكس_أيام: الحد الأقصى لعدد الأيام التي يمكن فيها استخدام كلمة المرور (على سبيل المثال، 90).

- PASS_MIN_DAYS: الحد الأدنى لعدد الأيام بين تغييرات كلمة المرور.

- تحذير المرور: أيام إشعار قبل تاريخ الانتهاء.

- PASS_MIN_LEN و PASS_MAX_LEN: الحد الأدنى والحد الأقصى للطول، على الرغم من أنه في الممارسة العملية يتم تفويض ذلك عادةً إلى PAM.

- محاولات تغيير كلمة المرور: الحد الأقصى لعدد محاولات تغيير كلمة المرور في حالة رفض المفتاح باعتباره ضعيفًا.

- تشفير_طريقة: خوارزمية التجزئة المستخدمة (على سبيل المثال، SHA512).

- تسجيل الدخول_إعادة المحاولةيُسمح بإعادة المحاولة عند تسجيل الدخول قبل الإلغاء.

- نفذ الوقت المسموح للدخول: الحد الأقصى للوقت بالثواني لإدخال بيانات الاعتماد.

ملاحظة هامة: تؤثر توجيهات ملف login.defs على المستخدمين الذين يتم إنشاؤهم بعد تعديلها.تحتفظ الحسابات الحالية بقيمها ويجب تعديلها وفقًا لذلك. تغيير إذا أردنا منهم الامتثال للسياسة الجديدة.

قم بدمج حدود المحاولات مع سياسات الشركة وأفضل الممارسات

في البيئات المهنية، لا يكفي تحديد بعض المعايير والانتظار.يجب أن تتوافق سياسات كلمات المرور ومحاولات تسجيل الدخول الفاشلة مع واقع المؤسسة ومع منصات الهوية مثل كيلوك ومع تأثير حظر حسابات الخدمة أو المستخدمين الرئيسيين.

على سبيل المثال، حظر حساب خدمة يقوم بتشغيل عملية حيوية بشكل صارم قد يتعطل النظام بأكمله إذا علق برنامج نصي في حلقة تكرارية أثناء محاولته إدخال بيانات اعتماد خاطئة. في هذه الحالات، من الضروري تقييم ما إذا كان ينبغي استبعاد ذلك الحساب من الحظر أو تطبيق آليات حماية بديلة.

من المهم أيضاً مراعاة التوصيات الحالية الصادرة عن منظمات مثل المعهد الوطني للمعايير والتكنولوجيا (NIST).تُعطي هذه الأنظمة الأولوية لطول كلمة المرور وتعقيدها على حساب التغيير الإجباري المتكرر لها. يُعدّ فرض تغيير كلمة المرور كل 90 يومًا أمرًا معقولًا عمومًا، ولكن القيام بذلك كل 30 يومًا قد يؤدي إلى كلمات مرور متوقعة مثل "Password01" و"Password02" وما إلى ذلك.

يُعد تدريب المستخدمين جانبًا غالبًا ما يتم تجاهله.مهما كانت إعدادات إدارة الوصول المتميز (PAM) لديك جيدة، إذا استمر المستخدمون في كتابة كلمات مرورهم على ملاحظات لاصقة مثبتة على شاشاتهم، فإن كل جهدك سيذهب سدى. شرح الأسباب الكامنة وراء السياسات يُسهّل على المستخدمين الالتزام بها.

وأخيرًا، الجمع بين كل هذه التدابير والمصادقة الثنائية حيثما كان ذلك ممكناً (VPN، لوحات التحكم، SSH مع OTP، إلخ) فإنه يضاعف الأمان دون الاعتماد كثيراً على وجود كلمة مرور مثالية.

من خلال الجمع بين حدود محاولات كلمة المرور، والأقفال المؤقتة، وسياسات التعقيد والانتهاء المعقولةمن خلال تحصين الوصول إلى SSH، يتم تحقيق نظام بيئي أكثر مرونة ضد هجمات القوة الغاشمة والخطأ البشري، دون تحويل حياة المستخدمين اليومية إلى كابوس مستحيل.

كاتب شغوف بعالم البايت والتكنولوجيا بشكل عام. أحب مشاركة معرفتي من خلال الكتابة، وهذا ما سأفعله في هذه المدونة، لأعرض لك كل الأشياء الأكثر إثارة للاهتمام حول الأدوات الذكية والبرامج والأجهزة والاتجاهات التكنولوجية والمزيد. هدفي هو مساعدتك على التنقل في العالم الرقمي بطريقة بسيطة ومسلية.