- ويندوز يتيح لك تطبيق Hello for Business طلب عاملين من خلال الجمع بين الإيماءات وإشارات الثقة.

- قم بتكوين قوائم البائعين (GUIDs) وقواعد XML لـ Bluetooth وIP وWi-Fi.

- النشر عبر Intune أو السياسة، مع ضرورة استخدام MFA أثناء التسجيل.

- تسهل أحداث HelloForBusiness عملية التدقيق وحل الحوادث.

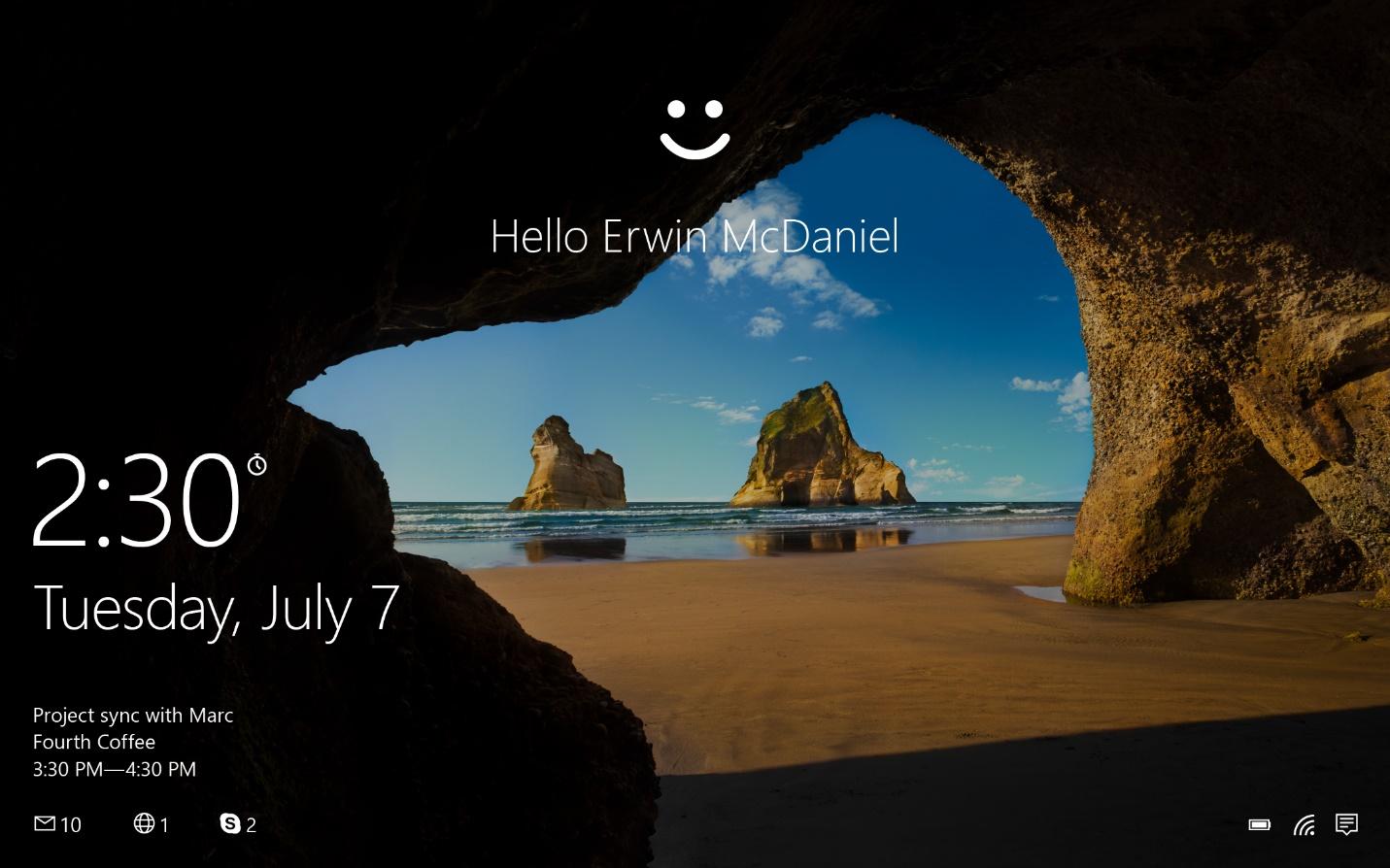

المصادقة متعددة العوامل مع Windows Hello يتيح لك هذا النظام رفع مستوى أمان تسجيل الدخول إلى Windows دون المساس بتجربة المستخدم. فبدلاً من الاعتماد كليًا على رقم التعريف الشخصي (PIN) أو البيانات الحيوية، يمكنك طلب مجموعة من العوامل وإشارات الثقة لفتح قفل الجهاز، مع الالتزام باللوائح الداخلية أو الخاصة بالقطاع.

إذا كنت تدير بيئة باستخدام معرف تسجيل الدخول إلى Microsoft (المعروف سابقًا باسم Azure AD) أو مايكروسوفت 365يُعد تفعيل ميزة فتح القفل متعدد العوامل (MFA) مع Windows Hello for Business طريقة فعّالة لمنع المتطفلين أو مشاركة بيانات الاعتماد. بالإضافة إلى ذلك، ترتبط الإيماءات (رقم التعريف الشخصي، أو الوجه، أو بصمة الإصبع) بالجهاز ولا تنتقل خارجه، مما يعزز الحماية من التصيد الاحتيالي ويُحسّن تسجيل الدخول الموحد. التطبيقات والمتصفحات.

ما الذي يحله إلغاء القفل متعدد العوامل باستخدام Windows Hello for Business على وجه التحديد؟

يدعم Windows Hello for Business استخدام بيانات اعتماد واحدة (PIN أو بيانات حيوية) لإلغاء القفل الجهاز. هذا مفيد، ولكن إذا اكتشف أحدهم رقم التعريف الشخصي (PIN) عن طريق الخطأ، فقد يحاول الوصول إليه. بتفعيل خاصية الفتح متعدد العوامل، يُطلب من المستخدم الجمع بين إيماءة واحدة على الأقل (مثل بصمة الإصبع) وإشارة موثوقة (مثل شبكة الشركة أو اتصال بلوتوث) قبل منحه حق الوصول إلى سطح المكتب.

الهدف هو تغطية السيناريوهات التي لا يكفي فيها عامل واحد.: المؤسسات التي لا تعتبر رقم التعريف الشخصي (PIN) وحده كافياً، والأجهزة التي تريد منع مشاركة بيانات الاعتماد فيها، والبيئات التي تتطلب التحقق من عاملين، والأهم من ذلك، تلك التي تريد الحفاظ على تجربة تسجيل الدخول الأصلية لنظام التشغيل Windows دون اللجوء إلى حلول مخصصة من جهات خارجية.

باستخدام MFA في Hello، يمكنك التعبير عن السياسات السياقية (على سبيل المثال، إذا كان الجهاز متصلاً بشبكة Wi-Fi الخاصة بالشركة أو اكتشف هاتفًا مقترنًا قريبًا). هذا يمنع تسجيل الدخول من خارج المكتب ما لم يقدم المستخدم عاملًا ثانويًا صالحًا مُحددًا في السياسة.

علاوة على ذلك، يوفر Windows Hello فوائد عملية في الحياة اليومية.:الإيماءات مرتبطة بالجهاز ومقاومة للتصيد الاحتيالي، وبمجرد إدخالها، تسهل تسجيل الدخول الفردي باستخدام المتصفحات و VPN للمنظمة، مما يقلل من الاحتكاك وتذاكر الدعم.

الهندسة المعمارية والتدفق: مزود الاعتماد الأول والثاني

يتم دعم إلغاء القفل متعدد العوامل من قبل فئتين من مقدمي الخدمة: موفر بيانات اعتماد فتح القفل الأول وموفر عامل فتح القفل الثاني. يتم تعريف كل موفر بمعرف فريد (GUID)، ويتطلب Windows من المستخدم تلبية متطلبات موفر واحد على الأقل من كل فئة لإكمال تسجيل الدخول.

تتكون السياسة من ثلاثة أجزاء:1) قائمة مقدمي الخدمة للعامل الأول، 2) قائمة مقدمي الخدمة للعامل الثاني، و3) قواعد إشارة الثقة التي، إذا تم تضمينها، سيتم تقييمها كجزء من العامل الثاني لتحديد ما إذا كانت البيئة كما هو متوقع.

في الممارسة العملية، يقدم المستخدم لفتة للعامل الأول (مثل بصمة الإصبع) ثم العامل الثاني (مثل رمز شبكة الشركة أو رقم التعريف الشخصي (PIN) نفسه إذا كان مسموحًا به). يفتح Windows سطح المكتب فقط عند استيفاء الشرطين.

احذر من فارق بسيط مهم:يمكن أن يكون نفس الموفر موجودًا في كلتا القائمتين، ولكن يمكن لبيانات الاعتماد المحددة تغطية عامل واحد فقط أثناء نفس عملية إلغاء القفل؛ أي أنه لا يمكن استخدام كل عامل إلا مرة واحدة لكل محاولة تسجيل دخول.

مقدمو الخدمة ومعرفات GUID المدعومة: رقم التعريف الشخصي (PIN)، والبيانات الحيوية، ورموز الثقة

يتعرف Windows Hello for Business على العديد من موفري بيانات الاعتماد، كلٌّ منها مُمَثَّل بمعرف GUID. هذه هي المُعَلِّمات المدعومة، مع مُعَرِّفاتها:

| مزود الاعتماد | GUID |

|---|---|

| PIN | {D6886603-9D2F-4EB2-B667-1971041FA96B} |

| بصمة | {BEC09223-B018-416D-A0AC-523971B639F5} |

| التعرف على الوجه | {8AF662BF-65A0-4D0A-A540-A338A999D36F} |

| إشارة الثقة (قرب البلوتوث، الشبكة، وما إلى ذلك) | {27FBDB57-B613-4AF2-9D7E-4FA7A66C21AD} |

- القيم الافتراضية حسب الفئةتتضمن قائمة العوامل الأولى رقم التعريف الشخصي (PIN) وبصمة الإصبع والوجه افتراضيًا. تتضمن قائمة العوامل الثانية رمز الثقة ورقم التعريف الشخصي (PIN) افتراضيًا. يسمح هذا بحالات شائعة جدًا مثل "بصمة الإصبع + شبكة الشركة" أو "الوجه + رقم التعريف الشخصي".

- قائمة مفصولة بفواصل من معرفات GUIDيمكنك تكوين كلتا القائمتين باستخدام مُعرِّفات GUID التي ترغب في تفعيلها. لا يوجد ترتيب إلزامي، وحتى في حال ظهور مُزوِّد في كلتا القائمتين، تذكَّر أن استخدامه يُحتسب مرة واحدة فقط لكل محاولة فتح.

- القيود ذات الصلة:لا يمكن إعلان مزود الإشارة الموثوق به إلا كجزء من العامل الثاني؛ ولا يجوز تضمينه كعامل إلغاء القفل الأول.

قواعد الإشارة الموثوقة: البلوتوث، وIPConfig، وWi-Fi

يتم تعريف إشارات الثقة باستخدام قواعد XML يقوم مزود الإشارة بتقييم الجهاز لتحديد ما إذا كان يتوافق مع السياق المطلوب. كل قاعدة مُحاطة بعنصر rule مع السمة schemaVersion (الإصدار الحالي هو 1.0).

البنية الأساسية للقاعدة (الحد الأدنى):

<rule schemaVersion=\"1.0\">

</rule>يوجد داخل كل قاعدة عنصر واحد على الأقل signal مع type وعلى value أو عناصر فرعية حسب النوع. الأنواع المدعومة هي bluetooth, ipConfig y wifi.

بلوتوث: يتم تعريفه بالسمات الموجودة على العنصر نفسه signalلا يتطلب عناصر متداخلة ويمكن استخدام علامة إغلاق قصيرة.

| ينسب | بسالة | طلب |

|---|---|---|

| نوع | bluetooth |

نعم |

| سيناريو | Authentication |

نعم |

| فئة الجهاز | الرقم (على سبيل المثال 512 للهاتف) | لا |

| rssiMin | الرقم (على سبيل المثال، -10) | لا |

| rssiMaxDelta | الرقم (على سبيل المثال، -10) | لا |

مثال على إشارة البلوتوث مع القرب من الهاتف المقترن:

<rule schemaVersion=\"1.0\">

<signal type=\"bluetooth\" scenario=\"Authentication\" classOfDevice=\"512\" rssiMin=\"-10\" rssiMaxDelta=\"-10\"/>

</rule>فئة الجهاز يحتوي على الهاتف كقيمة افتراضية ويعتمد على جدول الفئة هذا:

| وصف | بسالة |

|---|---|

| عدة | 0 |

| الكمبيوتر | 256 |

| هاتف | 512 |

| نقطة وصول الشبكة المحلية/الشبكة | 768 |

| الصوت والفيديو | 1024 |

| الأجهزة الطرفية | 1280 |

| صور | 1536 |

| يمكن ارتداؤها | 1792 |

| لعبة | 2048 |

| الصحة/الحالة | 2304 |

| غير مصنف | 7936 |

rssiMin و rssiMaxDelta المساعدة في تحديد متى يكون الجهاز "قريبًا بدرجة كافية". القيمة الافتراضية لـ -10 يسمح لك بالتحرك في جميع أنحاء المكتب دون حجب المعدات، و rssiMaxDelta=-10 يخبر Windows بحظره عندما تضعف الإشارة أكثر من 10 مقاييس.

ضع في اعتبارك مقياس RSSI:إنها نسبية وتتناقص مع انخفاض قوة الإشارة. قيمة ٠ أقوى من -١٠؛ وقيمة -١٠ أقوى من -٦٠، مما يدل على أن الأجهزة تبتعد.

إيبكنفيغمُعرَّف بعنصر فرعي واحد أو أكثر، كلٌّ منها بقيمة نصية. لا يُسمح باستخدام المنافذ والبادئات عند الاقتضاء، ويُستخدم عادةً ترميز CIDR عند الاقتضاء.

<ipv4Prefix>192.168.100.0/24</ipv4Prefix>

<ipv4Gateway>192.168.100.10</ipv4Gateway>

<ipv4DhcpServer>192.168.100.10</ipv4DhcpServer>

<ipv4DnsServer>192.168.100.10</ipv4DnsServer>

<ipv6Prefix>21DA:D3::/48</ipv6Prefix>

<ipv6Gateway>21DA:00D3:0000:2F3B:02AA:00FF:FE28:9C5A%2</ipv6Gateway>

<ipv6DhcpServer>21DA:00D3:0000:2F3B:02AA:00FF:FE28:9C5A%2</ipv6DhcpServer>

<ipv6DnsServer>21DA:00D3:0000:2F3B:02AA:00FF:FE28:9C5A%2</ipv6DnsServer>

<dnsSuffix>corp.contoso.com</dnsSuffix>واي فاي: يتم الإعلان عنها مع العناصر الفرعية مثل SSID (مطلوب)، وBSSID (اختياري)، ونوع الأمان، وشهادة الجذر الموثوقة، وجودة الإشارة الدنيا.

| حقل | وصف |

|---|---|

ssid |

اسم الشبكة اللاسلكية (مطلوب) |

bssid |

عنوان ماك من نقطة الوصول (اختياري) |

security |

واحد من: مفتوح، WEP، WPA-شخصي، WPA-المؤسسة، WPA2-شخصي، WPA2-المؤسسة |

trustedRootCA |

بصمة شهادة الجذر (مفصولة بمسافة سداسية عشرية) |

sig_quality |

جودة الإشارة المطلوبة (0-100) |

مثال على شبكة Wi-Fi مع أمان المؤسسة:

<rule schemaVersion=\"1.0\">

<signal type=\"wifi\">

<ssid>contoso</ssid>

<bssid>12-ab-34-ff-e5-46</bssid>

<security>WPA2-Enterprise</security>

<trustedRootCA>a2 91 34 aa 22 3a a2 3a 4a 78 a2 aa 75 a2 34 2a 3a 11 4a aa</trustedRootCA>

<sig_quality>80</sig_quality>

</signal>

</rule>مجموعات وأمثلة على القواعد:يمكنك تعريف قواعد بسيطة أو تكوين العديد منها باستخدام منطق نوع OR (منفصل) أو AND (عنصر مركب).

<!-- Ejemplo 1: IPConfig con prefijo y DNS -->

<rule schemaVersion=\"1.0\">

<signal type=\"ipConfig\">

<ipv4Prefix>10.10.10.0/24</ipv4Prefix>

<ipv4DnsServer>10.10.0.1</ipv4DnsServer>

<ipv4DnsServer>10.10.0.2</ipv4DnsServer>

<dnsSuffix>corp.contoso.com</dnsSuffix>

</signal>

</rule><!-- Ejemplo 2: OR entre IPConfig y Bluetooth para teléfonos -->

<rule schemaVersion=\"1.0\">

<signal type=\"ipConfig\">

<dnsSuffix>corp.contoso.com</dnsSuffix>

</signal>\n</rule>

<rule schemaVersion=\"1.0\">

<signal type=\"bluetooth\" scenario=\"Authentication\" classOfDevice=\"512\" rssiMin=\"-10\" rssiMaxDelta=\"-10\"/>

</rule><!-- Ejemplo 3: AND entre IPConfig y Bluetooth -->

<rule schemaVersion=\"1.0\">

<and>

<signal type=\"ipConfig\">

<dnsSuffix>corp.microsoft.com</dnsSuffix>

</signal>

<signal type=\"bluetooth\" scenario=\"Authentication\" classOfDevice=\"512\" rssiMin=\"-10\" rssiMaxDelta=\"-10\"/>

</and>

</rule><!-- Ejemplo 4: Wi‑Fi como señal de confianza -->

<rule schemaVersion=\"1.0\">

<signal type=\"wifi\">

<ssid>contoso</ssid>

<bssid>12-ab-34-ff-e5-46</bssid>

<security>WPA2-Enterprise</security>

<trustedRootCA>a2 91 34 aa 22 3a a2 3a 4a 78 a2 aa 75 a2 34 2a 3a 11 4a aa</trustedRootCA>

<sig_quality>80</sig_quality>

</signal>

</rule>كيفية النشر: Intune/CSP، ونهج المجموعة، وتجربة التسجيل

- يمكنك إعداد فتح متعدد العوامل باستخدام هناك طريقتان رئيسيتان: ملفات تعريف التكوين عبر Microsoft Intune (CSP) أو نهج المجموعة. اختر الطريقة الأنسب لاحتياجات إدارة أجهزتك، وطبّق قوائم GUID للعاملين الأول والثاني، بالإضافة إلى قواعد الإشارة.

- هام: يتطلب توفير Windows Hello مصادقة MFA أثناء التسجيل، تأكد من أن المستخدمين لديهم طريقة نشطة (تطبيق المصادقة، أو الرسائل القصيرة، أو مفتاح FIDO2) لإكمال هذه الخطوة قبل إنشاء رقم التعريف الشخصي (PIN) وتسجيل البيانات الحيوية.

- تدفق التسجيل النموذجي بعد تسجيل الدخول باستخدام كلمة المرور: إذا هو خردوات إذا كان هذا الخيار مدعومًا، فسيُطلب منك تكوين إيماءة بيومترية (وجه/بصمة إصبع). ثم يطلب منك المعالج استخدام Windows Hello مع حساب مؤسستك، ويُفعّل اختبار المصادقة الثنائية (MFA). بعد التحقق، يتم إنشاء رقم التعريف الشخصي (PIN) وتأكيده، مُطابقًا بذلك سياسة التعقيد.

- سيناريو OOBE (تجربة فوق القمة):يقوم المستخدم بضم الجهاز إلى Microsoft Enter ID، ويُطلب منه إجراء MFA أثناء الانضمام، ويطبق Intune سياسة Hello for Business، وقبل الدخول إلى سطح المكتب، يتم إكمال تسجيل Hello.

- بمجرد التسجيل، يستخدم المستخدمون إيماءاتهم (رقم التعريف الشخصي، أو الوجه، أو بصمة الإصبع) للوصول إلى الجهاز والموارد التي تتطلب Hello for Business. تعمل هذه الإيماءات فقط على الجهاز المُسجَّل عليه، مما يُعزز الأمان المحلي.

إعدادات Windows Hello و2FA في خدمات الويب (WebAuthn)

إذا كان لديك بالفعل 2FA باستخدام الرسائل القصيرة أو تطبيق الهاتف المحمول أو مفتاح الأمانيمكنك إضافة أجهزة Windows Hello كطريقة تسجيل دخول إضافية. تتيح لك عمليات تسجيل الدخول المدعومة استخدام مستشعر بصمة الإصبع أو التعرف على الوجه بدلاً من رموز المرور أو المفاتيح المادية.

الإعداد بسيطبعد تفعيل المصادقة الثنائية بالطريقة الأساسية، انتقل إلى ملف تعريف الأمان لديك وأضف طريقة "استخدام Windows Hello". يظهر هذا الخيار فقط في المتصفحات التي تدعم WebAuthn. أثناء الإعداد، عيّن اسمًا لجهازك لتمييزه لاحقًا.

في تسجيل الدخول التالي سوف تكون قادرًا على اختيار "مرحبًا" كعامل ثانٍ. إذا رغبت، يمكنك إلغاء الاشتراك واستخدام الرسائل النصية القصيرة، أو تطبيق المصادقة، أو مفتاح جهازك؛ مع مراعاة المرونة في جميع الأوقات وفقًا لما تسمح به السياسة.

ملاحظة تقنية:تم دمج Windows Hello باستخدام معيار WebAuthn، لذا ستحتاج إلى متصفح حديث ليعمل بشكل صحيح على البوابات والتطبيقات المتوافقة.

في البيئات الجامعية أو الشركات ومن الجدير بالملاحظة أيضًا أنه عند البدء باستخدام Hello، يتم التحقق من هوية المستخدم تلقائيًا في المتصفحات الرئيسية وفي VPN، مما يقلل الحاجة إلى عوامل ثانوية متكررة في الخدمات الداخلية.

لإغلاق الدائرةإن الجمع بين Hello for Business وإشارات الثقة المحددة جيدًا، والتي تتطلب MFA عند التسجيل، ومراقبة الأحداث يمنحك توازنًا ممتازًا بين الأمان والراحة، مع التوافق أيضًا مع المتطلبات التنظيمية وتوفير تجربة بدء تشغيل Windows أصلية يتقبلها المستخدمون دون مقاومة.

كاتب شغوف بعالم البايت والتكنولوجيا بشكل عام. أحب مشاركة معرفتي من خلال الكتابة، وهذا ما سأفعله في هذه المدونة، لأعرض لك كل الأشياء الأكثر إثارة للاهتمام حول الأدوات الذكية والبرامج والأجهزة والاتجاهات التكنولوجية والمزيد. هدفي هو مساعدتك على التنقل في العالم الرقمي بطريقة بسيطة ومسلية.