- تساهم حماية الوصول إلى الحساب في منع الاحتيال وسرقة الهوية والخسائر المالية من خلال استغلال الخطأ البشري وكلمات المرور الضعيفة.

- تساهم المصادقة القوية متعددة العوامل، إلى جانب كلمات المرور الفريدة ومديري المفاتيح، في منع معظم عمليات الوصول غير المصرح بها.

- إن تجنب الرسائل النصية القصيرة كعامل وحيد، واستخدام تطبيقات المصادقة، ومراقبة شبكات الواي فاي يقلل بشكل كبير من المخاطر في الخدمات المصرفية والمدفوعات عبر الإنترنت.

- في الشركات، تعتبر إدارة الحسابات ذات الامتيازات باستخدام PAM والتدريب والمراقبة المستمرة أمراً أساسياً لإيقاف الهجمات المتقدمة.

في العالم الرقمي، نعيش محاطين بأسماء المستخدمين وكلمات المرور، وتطبيقات الخدمات المصرفية، والشبكات الاجتماعية، والخدمات السحابية. أصبح وصولنا إلى الحسابات عبر الإنترنت مفتاحًا لحياتنا الرقمية بأكملها تقريبًاالمال، والعمل، والعلاقات الشخصية، وحتى سمعتنا، كلها أمور تعتمد على الحفاظ على هذا الوصول في الأيدي الأمينة. لحسن الحظ، هناك العديد من الإجراءات العملية التي يمكنك اتخاذها لتأمين الوصول إلى حساباتك دون الحاجة إلى أن تكون خبيرًا في الكمبيوتر؛ اطلع على دليلنا. دليل المواطنة الرقمية والأمن السيبراني.

المشكلة هي أن مجرمي الإنترنت يعرفون هذا أيضاً، وهم يجعلون الأمر سهلاً علينا بشكل متزايد لارتكاب خطأ. النقر على رابط تصيد احتيالي، أو كلمة مرور ضعيفة، أو رسالة نصية قصيرة مخترقة قد تؤدي هذه الهجمات إلى سرقة الهوية، أو إفراغ الحسابات المصرفية، أو اختراقات بيانات ضخمة. لحسن الحظ، هناك العديد من الإجراءات المحددة التي يمكنك اتخاذها لتأمين الوصول إلى حساباتك دون الحاجة إلى أن تكون خبيرًا في مجال الحاسوب.

لماذا تُعد حماية الوصول إلى حساباتك أمرًا بالغ الأهمية؟

تحتوي حساباتنا الإلكترونية على كمية هائلة من البيانات الحساسة: المعلومات الشخصية، وتفاصيل الحسابات المصرفية، وسجلات المحادثات، والصور، ومقاطع الفيديو، والوثائق الخاصةإذا تمكن شخص ما من الوصول إلى هذه المعلومات، فبإمكانه استخدامها للاحتيال أو الابتزاز أو سرقة الهوية أو شن هجمات ضد أطراف ثالثة. تعرف على كيفية ذلك. مزامنة وتشفير النسخ الاحتياطية السحابية بشكل آمن لحماية النسخ الاحتياطية والبيانات المخزنة عبر الإنترنت.

بالإضافة إلى ذلك، ترتبط العديد من الحسابات ببعضها البعض: قم بتسجيل الدخول باستخدام حساب جوجل أو أبل أو فيسبوك، أو من خلال روابط مع البنك أو منصات الاستثمار أو الخدمات السحابية.إذا كنت تعتمد على تسجيلات دخول من جهات خارجية، فراجع كيفية القيام بذلك. إنشاء حسابات شخصية ومهنية لتجنب النزاعات والوصول غير المرغوب فيه.

إن الأمر لا يتعلق بالمال فقط. كما أن فقدان السيطرة على الحساب قد يضر بسمعتك بشكل خطيريمكن أن تؤثر المنشورات المسيئة على وسائل التواصل الاجتماعي التي تنتحل شخصيتك، وعمليات الاحتيال التي تستهدف جهات اتصالك، أو رسائل البريد الإلكتروني المرسلة من عنوانك المهني، على حياتك الشخصية والمهنية على حد سواء.

في نهاية المطاف، يُعد تحسين أمان الوصول إلى حساباتك أساسًا للحفاظ على خصوصيتك وراحة بالك والتحكم فيما تفعله وتشاركه عبر الإنترنت. منع الآخرين من "إدارة" هويتك الرقمية كما يحلو لهم.

التهديدات الرئيسية للوصول إلى حساباتك عبر الإنترنت

لا تبدأ معظم حوادث الأمن السيبراني ببرامج خبيثة متطورة، بل بـ أخطاء بشرية بسيطة للغاية: كلمات مرور ضعيفة، أو إهمال في التعامل مع الروابط، أو عدم الوعي بأكثر عمليات الاحتيال شيوعًا.إن فهم هذه التهديدات هو الخطوة الأولى لتجنب الوقوع ضحية لها.

التصيد الاحتيالي، والتصيد عبر الرسائل النصية، والتصيد عبر المكالمات الصوتية: الثلاثي الكلاسيكي للاحتيال

تعتمد عمليات التصيد الاحتيالي على رسائل بريد إلكتروني تنتحل صفة البنك الذي تتعامل معه، أو منصة استثمارية، أو خدمة معروفة. هدفهم هو حثك على تقديم بيانات اعتمادك أو تفاصيل بطاقتك أو النقر على رابط ضار. مما يؤدي إلى موقع ويب مزيف مطابق تقريبًا للموقع الأصلي. يمكنك معرفة كيفية القيام بذلك. كشف عمليات التصيد الاحتيالي وعمليات النصب عبر الإنترنت باستخدام أدوات الذكاء الاصطناعي وتقنيات التحقق.

يعمل التصيد الاحتيالي عبر الرسائل النصية بنفس الطريقة ولكن عبر الرسائل النصية القصيرة: الرسائل التي تبدو وكأنها من بنك أو شركة شحن أو خدمة دفعمع رابط يؤدي إلى صفحة احتيالية. يستغلون الشعور بالإلحاح: "سيتم حظر حسابك"، "لديك دفعة مستحقة"، إلخ.

أما التصيد الصوتي، من ناحية أخرى، فيستخدم المكالمات الهاتفية. يطلب شخص يدّعي أنه موظف بنك أو خدمة فنية رموزًا أو مفاتيح أو تفاصيل بطاقة. يستخدمون أي ذريعة (التحقق من الهوية، إلغاء عملية شراء، فتح الحساب، إلخ). تكمن المشكلة في أنهم يبدون أكثر مصداقية بشكل متزايد، ويستخدمون بيانات جزئية سبق لهم سرقتها.

تصر قوات الأمن على ما يلي: لا تُقدّم بيانات حساسة عبر روابط أو مكالمات غير مرغوب فيها.عندما تتلقى أي شيء مريب، اتصل بالجهة المعنية مباشرة باستخدام قنواتها الرسمية.

استخدام الذكاء الاصطناعي لاستنساخ الأصوات

تتضمن تقنيات الهندسة الاجتماعية الجديدة الذكاء الاصطناعي لجعل هذه الهجمات أكثر تعقيداً. باستخدام بضع ثوانٍ فقط من صوتك (مأخوذة من وسائل التواصل الاجتماعي أو الملاحظات الصوتية أو المكالمات المسجلة)بإمكانهم إنشاء تسجيلات صوتية مزيفة تظهر فيها وكأنك تقوم بتفويض المعاملات.

في بعض الحالات، يقوم المهاجمون بتسجيل كلمات مثل "نعم" أو "حسنًا" أو "موافق" ثم يعيدون استخدامها لـ التحقق من صحة المعاملات الآلية التي تعتمد على الردود الصوتيةوالنتيجة: معاملات معتمدة، من الناحية الفنية، قمت بتأكيدها... حتى لو لم تكن على علم بذلك.

أفضل وسيلة للدفاع هنا هي عدم الثقة بشكل منهجي بالمكالمات التي لا تتوقعها. إذا طلب منك المتصل اتخاذ إجراء عاجل أو تقديم أي معلومات، فأغلق الخط واتصل بالرقم الرسمي لبنكك بنفسك. أو الخدمة. هذه العادة البسيطة تقضي على معظم المحاولات في مهدها.

الاحتيال الرقمي والمواقع الإلكترونية المستنسخة

عند التسوق عبر الإنترنت، قد تحتوي بوابة الدفع نفسها على برمجيات خبيثة. وهذا ما يُعرف بـ... الاحتيال الرقمي: برامج نصية تقوم بالتقاط بيانات بطاقتك أو حسابك وقت الدفعدون أن تلاحظ أي شيء غير عادي. لتقليل هذا الخطر، ضع استراتيجيات أساسية لحماية أجهزتك وتجنب استخدام المعدات غير الآمنة.

وفي الوقت نفسه، تتكاثر المواقع الإلكترونية المستنسخة، حيث تقوم بنسخ المتاجر أو البنوك أو منصات الاستثمار الشهيرة، وغالبًا ما تقدم عروضًا تبدو جيدة جدًا لدرجة يصعب تصديقها. هدفهم الوحيد هو سرقة بيانات الاعتماد ومعلومات الدفعليس الهدف بيع أي شيء حقيقي لك.

قلل المخاطر، وتأكد من أن عنوان URL يبدأ بـ https:// y muestra el candado de seguridadتأكد من أن النطاق يطابق النطاق الرسمي تمامًا، وإذا كنت في شك، فاكتب العنوان يدويًا في المتصفح بدلاً من اتباع الروابط الموجودة في رسائل البريد الإلكتروني أو الإعلانات.

في سياقات مثل الجمعة السوداء، وعيد الميلاد، وذروة الاستثمار، أو أوقات الأزمات الاقتصادية، تتزايد عمليات الاحتيال هذه بشكل كبير لأنها تستغل حاجة الناس الملحة وحاجتهم.من الحكمة توخي الحذر الشديد تحديداً عندما نكون في أشد حالات الحماس للاستفادة من عرض ما.

حشو بيانات الاعتماد وتسريب كلمات المرور

تحدث تسريبات يومياً على مواقع الويب والمنتديات والخدمات من جميع الأنواع. تنتهي قوائم ضخمة من أسماء المستخدمين وكلمات المرور على الإنترنت المظلم والمواقع العامةوأحيانًا تُباع ببضعة دولارات فقط.

المشكلة هي أن معظم الناس يعيدون استخدام كلمة المرور الخاصة بهم على مواقع متعددة. إذا كنت تستخدم نفس كلمة المرور لوسائل التواصل الاجتماعي والبريد الإلكتروني والخدمات المصرفية عبر الإنترنت والوصول إلى الشركةإذا تم تسريب حساب واحد فقط من تلك الحسابات، فإنه يمكن أن يفتح الباب أمام البقية دون صعوبة كبيرة.

يقوم المهاجمون بأتمتة هذه العملية من خلال هجمات حشو بيانات الاعتماد: يشنّون ملايين محاولات تسجيل الدخول على خدمات مختلفة باستخدام بيانات اعتماد مسروقة.بما أن هذه أسماء مستخدمين وكلمات مرور حقيقية، فمن الصعب التمييز بين عمليات تسجيل الدخول هذه وحركة المرور المشروعة، وغالبًا ما تمر دون أن يلاحظها أحد.

بحسب نوع الحساب المخترق، يمكن أن يتراوح التأثير من الوصول إلى اشتراك بسيط إلى السيطرة الكاملة على الأنظمة أو الحسابات الحساسة ذات الصلاحيات العاليةسواء على الصعيد الشخصي أو المؤسسي.

نقاط ضعف تسجيل الدخول عبر الرسائل النصية القصيرة وضعف الرموز المميزة

لسنوات، تم الترويج للرسائل النصية القصيرة كوسيلة أمان إضافية، ولكن بات من الواضح بشكل متزايد أن الاعتماد فقط على الروابط أو الرموز التي يتم تلقيها عبر الرسائل النصية أمر محفوف بالمخاطر.توجد ثغرات تقنية وتصميمية تجعل هذا النظام أقل أمانًا مما يبدو عليه.

حللت الأبحاث الحديثة مئات الآلاف من عناوين URL لتسجيل الدخول المرسلة عبر الرسائل النصية القصيرة. وقد سافر جزء كبير منها عبر قنوات اتصال غير مشفرة أو باستخدام رموز منخفضة الإنتروبياأي أنه من السهل تخمين ذلك باستخدام الهجمات الآلية. لفهم البدائل الحديثة بشكل أفضل، راجع كيف FIDO ومفاتيح المرور فهي تُحسّن السلامة ضد هذه المشاكل.

في بعض الخدمات، يمكن للمهاجمين توليد عناوين URL محتملة بشكل كبير حتى ابحث عن مجموعات روابط الوصول الصالحةفي الواقع، تم اكتشاف أن العشرات من مزودي الخدمة يسمحون بهذا التعداد الجماعي، مما يسهل الوصول دون الحاجة إلى تثبيت برامج ضارة على جهاز الضحية.

عادةً ما يتعامل تصميم النظام نفسه مع هذا الرابط أو رمز الرسائل النصية القصيرة على أنه عامل مصادقة واحد صالح تمامًاإذا قام شخص ما باعتراض الرسالة، أو تمكن من خداعك لإعادة توجيهها، فيمكنه الوصول إليها كما لو كنت أنت، دون أي تحقق إضافي.

بالإضافة إلى ذلك، لا تستخدم الرسائل النصية تشفيرًا قويًا من طرف إلى طرف. يمكن للمجرمين استغلال البوابات العامة، أو نقاط الضعف في شبكة الهاتف المحمول، أو عمليات تحويل بطاقات SIM. لاعتراض الرسائل النصية القصيرة واستخدامها لانتحال شخصيتك أو إفراغ حساباتك.

كيفية تعزيز المصادقة: المصادقة متعددة العوامل، ورمز TOTP، ومفاتيح الأمان

الخبر السار هو أنك لست محكوماً عليك بالعيش على حافة الهاوية الرقمية. إن تطبيق استراتيجية جيدة للمصادقة متعددة العوامل (MFA) يقلل بشكل جذري من خطر الوصول غير المصرح به.حتى عندما تكون كلمة المرور قد سُرقت بالفعل.

المفهوم بسيط: بدلاً من الاعتماد فقط على "شيء تعرفه" (اسم المستخدم وكلمة المرور)، يتم إضافة عوامل أخرى. يمكن أن تكون "شيئًا تملكه" (هاتف محمول، مفتاح مادي) أو "شيئًا أنت عليه" (بصمة إصبع، وجه).إذا لم تتوفر لدى المهاجم جميع العوامل في وقت واحد، فإنه يُستبعد.

تشمل الأمثلة الكلاسيكية للمصادقة متعددة العوامل الرموز المؤقتة التي تولدها التطبيقات، والإشعارات الفورية التي يجب عليك الموافقة عليها، ومفاتيح الأمان المادية، أو التحقق البيومتري. حتى لو حصل المجرم على كلمة مرور صحيحة، فإن محاولته ستفشل بدون العامل الثاني.لحماية الوصول الحساس، ضع في اعتبارك استخدام مفاتيح U2F ومفاتيح الأمان المادية كعامل قوي ثانٍ.

ومع ذلك، فإن جميع تطبيقات المصادقة متعددة العوامل ليست بنفس القدر من القوة. تسمح بعض الحلول القديمة أو سيئة التكوين بتقنيات التهرب. والتي شوهدت بالفعل في حوادث واقعية بارزة، مثل الهجمات على شركات التكنولوجيا حيث تم استغلال الإشعارات الفورية أو صفحات تسجيل الدخول المزيفة للاستيلاء على الرموز المميزة.

لتقليل هذه المخاطر، ينبغي على المؤسسات والمستخدمين مراجعة الإعدادات الافتراضية: حظر عمليات المصادقة القديمة غير الآمنة، والحد من بعض طرق المصادقة الثنائية الأضعف. واختر الخيارات القوية مثل TOTP أو مفاتيح FIDO2 أو WebAuthn كلما أمكن ذلك.

بدائل أكثر أمانًا للرسائل النصية القصيرة: تطبيقات المصادقة وكلمات المرور

من الإجراءات الموصى بها بشدة الانتقال، كلما أمكن ذلك، من الرسائل النصية القصيرة إلى تطبيقات المصادقة (TOTP)، مثل Google Authenticator أو Microsoft Authenticator. تقوم هذه التطبيقات بإنشاء رموز مؤقتة على جهازك الخاص، دون الاعتماد على شبكة الهاتف المحمول.وهي أكثر صعوبة في الاعتراض.

ثمة نهج آخر ناشئ وهو مفاتيح المرور، والتي تتيح لك الوصول إلى حساباتك باستخدام بصمة الإصبع، أو التعرف على الوجه، أو رمز PIN للجهازدون الحاجة إلى تذكر كلمات مرور طويلة. لا يغادر المفتاح الخاص جهاز الكمبيوتر أبدًا، مما يُعقّد بشكل كبير سرقة بيانات الاعتماد على نطاق واسع. يمكنك معرفة المزيد عن مفاتيح المرور وأهميتها المتزايدة في هذا المجال من خلال مقالات حول [الموضوع مفقود].

توجد أيضًا مفاتيح أمان مادية (على سبيل المثال، متوافقة مع FIDO2)، والتي تعمل كـ رمز مادي يجب عليك توصيله أو تقريبه للتحقق من الوصولوهي مفيدة بشكل خاص للحسابات شديدة الحساسية أو حسابات المسؤولين في بيئات الشركات.

بغض النظر عن الطريقة، يُنصح بتسجيل الخروج بشكل دوري. لا تترك الجلسات مفتوحة بشكل دائم على الأجهزة المشتركة وقم بالتحقق بشكل دوري من الأجهزة التي تم تسجيل حسابك عليها أو التي تم الوثوق بها.

أفضل الممارسات الأساسية لحماية الوصول إلى حساباتك

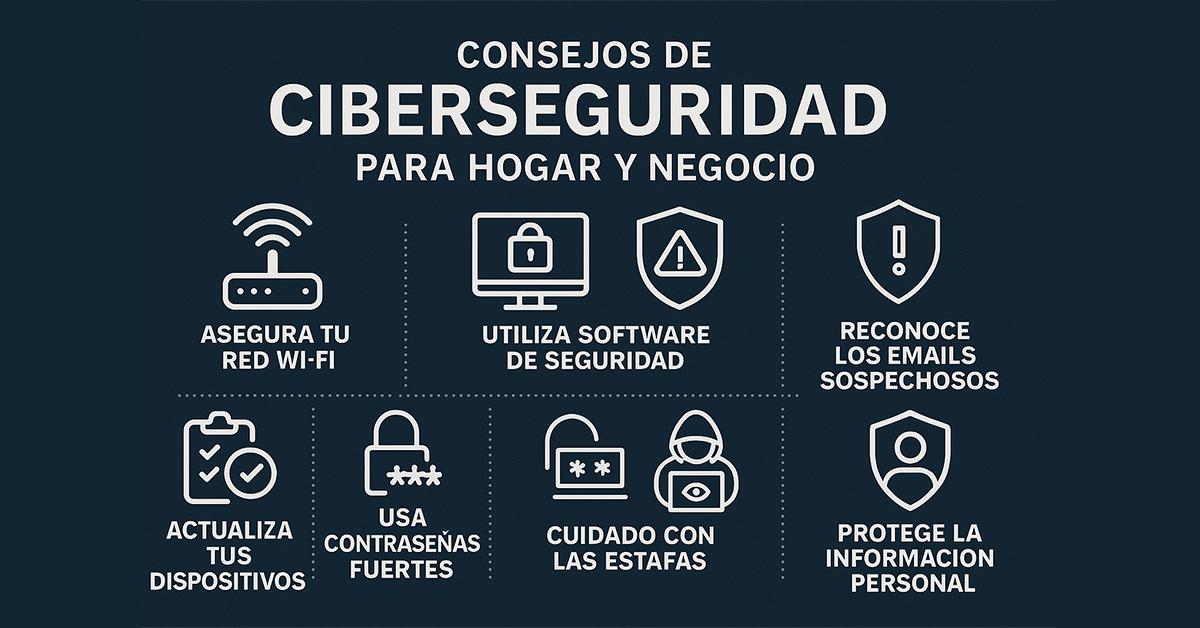

وبعيداً عن التكنولوجيا، فإن ما يصنع الفرق حقاً هو العادات اليومية. تكفي بعض الإجراءات الروتينية المتقنة جيدًا لصد معظم الهجمات "الضخمة". التي تحاول استغلال فترات الإهمال وسوء التكوين.

كلمات مرور قوية وفريدة ومُدارة بشكل جيد

أولاً: انسَ أمر كلمات المرور مثل "123456" أو "password" أو تواريخ الميلاد أو الأسماء الواضحة. يجب أن تكون كلمة المرور القوية طويلة (12 حرفًا على الأقل) وأن تجمع بين الأحرف الكبيرة والصغيرة والأرقام والرموز.، بدون أنماط يسهل تمييزها.

لا تقل أهمية عن التعقيد أن يكون لكل خدمة مفتاحها الخاص. إن استخدام كلمة المرور نفسها لكل شيء يشبه منح المهاجم "تصريح دخول مميز" إلى حياتك الرقمية. إذا تم اختراق موقع ويب واحد فقط، فإن الحل العملي هو استخدام مدير كلمات مرور موثوق به (Bitwarden، 1Password، إلخ).

تتيح لك هذه البرامج الإدارية إنشاء مفاتيح غير قابلة للكسر، وتخزينها مشفرة، وملؤها تلقائيًا عند الحاجة إليها. كل ما عليك فعله هو حفظ كلمة مرور رئيسية قوية وفريدة من نوعهاويفضل أن يكون محميًا أيضًا باستخدام المصادقة متعددة العوامل.

يتضمن العديد من المديرين أيضًا ميزات للكشف عن التسرب: يقومون بإخطارك إذا ظهرت أي من كلمات مرورك في تسريب علني. وينصحونك بتغييره في أسرع وقت ممكن. كما تتيح لك أدوات خارجية مثل haveibeenpwned.com معرفة ما إذا كان البريد الإلكتروني أو النطاق قد تأثر.

تحديثات الجهاز، وبرامج مكافحة الفيروسات، والأمان

إن امتلاك كلمات مرور مثالية لا يفيد كثيراً إذا كان جهاز الكمبيوتر أو الجهاز المحمول الخاص بك قديماً أو مصاباً بالفيروسات. تعمل تحديثات نظام التشغيل والمتصفح والتطبيقات على إصلاح الثغرات الأمنية التي يستغلها المجرمون باستمرار..

قم بتفعيل التحديثات التلقائية كلما أمكن ذلك، ولا تؤجل التحديثات إلى أجل غير مسمى. يُعد النظام المُحدث أحد أكثر وسائل الدفاع فعالية ضد الثغرات الأمنية والبرامج الضارة. الذين يحاولون التسلل إلى الخلفية.

أكمل ذلك ببرامج أمان جيدة، خاصة على الأجهزة التي تستخدمها للوصول إلى الخدمات المصرفية عبر الإنترنت أو لإجراء عمليات حساسة. على الأجهزة المحمولة، قم بقفل الجهاز باستخدام رمز PIN أو بصمة الإصبع أو الوجه.قم بتفعيل وظائف المسح عن بُعد وتجنب تثبيت التطبيقات من المتاجر غير الرسمية.

تصفح الإنترنت واستخدام شبكة الواي فاي بذهن صافٍ

عندما يتعلق الأمر بالخدمات المصرفية عبر الإنترنت أو تحويل الأموال، يُنصح بتوخي الحذر الشديد عند الاتصال. قد تكون شبكات الواي فاي العامة في المقاهي أو المطارات أو الفنادق غير مشفرة أو حتى شبكات وهمية أنشأها المهاجمون..

في هذه البيئات، من السهل نسبياً تنفيذ هجمات الوسيط (MITM) لاعتراض حركة المرور أو التلاعب بالصفحات التي تصل إليها. إذا كنت بحاجة إلى إجراء معاملات مصرفية أثناء وجودك بعيدًا عن المنزل، فمن الأفضل استخدام بيانات الهاتف المحمول أو شبكة VPN موثوقة. يقوم بتشفير جميع البيانات؛ إليك خياراتك بشأن خدمات VPN لحماية اتصالك.

تعوّد أيضاً على التحقق من شريط العنوان: تأكد من أنك بالفعل على الموقع الرسمي للبنك أو المؤسسة المالية.ممنوع استخدام الأحرف المُعدّلة أو النطاقات المشبوهة. إذا كانت لديك أي شكوك، فاكتب عنوان URL كاملاً بنفسك أو استخدم التطبيق الرسمي.

راقب حساباتك وقم بإعداد التنبيهات

مهما بلغت درجة حرصك، فإن انعدام المخاطر أمر غير موجود. قم بمراجعة معاملاتك المصرفية ومشترياتك وإمكانية الوصول إلى حساباتك بشكل دوري يُعدّ ذلك أمراً أساسياً لاكتشاف أي نشاط غريب في أسرع وقت ممكن.

تتيح لك جميع البنوك تقريبًا تفعيل الإشعارات عبر الرسائل النصية القصيرة أو البريد الإلكتروني أو الإشعارات الفورية عند تسجيل دخول جديد أو إجراء تحويل أو خصم مبلغ كبير أو تغيير في البيانات الشخصية. قم بإعداد هذه التنبيهات وتأكد من تحديث رقم هاتفك وبريدك الإلكتروني.تعلم أيضاً كيفية تحضير تقرير تدقيق الأغذية ضروري لتسجيل الحوادث والإبلاغ عنها عند الضرورة.

إذا لاحظت رسومًا لا تعرفها، أو معاملات غير عادية، أو عمليات تسجيل دخول من مواقع غريبة، فبادر بالتصرف بسرعة: قم بحظر البطاقات، وتغيير كلمات المرور، والتحقق من الأجهزة المصرح بها، وإخطار البنك. أو الخدمة المتضررة حتى يتمكنوا من مساعدتك في إيقاف الاحتيال.

حماية خاصة للحسابات المصرفية والمالية

المال هو الأولوية القصوى دائماً. تُعدّ الحسابات المصرفية وتطبيقات الاستثمار والوسطاء وبوابات الدفع هدفاً للهجمات المستمرة.لذلك، فهي تتطلب عناية إضافية مقارنة بالخدمات الأخرى.

ابدأ بالتحقق من قسم الأمان في حسابك المصرفي عبر الإنترنت: فعّل خاصية المصادقة الثنائية، وتنبيهات المعاملات، وحدود التحويل.في كثير من الحالات، يمكنك تحديد حدود يومية أو حدود لكل معاملة، مما يضيف حاجزًا آخر ضد التحركات المشبوهة.

عند الإمكان، أعطِ الأولوية للوصول عبر التطبيق الرسمي للبنك، والذي عادةً ما يحتوي على تشفير قوي، وتسجيل خروج تلقائي، ومصادقة بيومتريةقم دائمًا بتنزيله من المتاجر الرسمية (متجر التطبيقات، جوجل بلاي) وحافظ على تحديثه باستمرار.

تجنب تسجيل الدخول إلى حسابك المصرفي من خلال متصفحات على أجهزة كمبيوتر مشتركة أو شبكات غير موثوقة. إذا لم يكن لديك خيار آخر، فتأكد من تسجيل الخروج عند الانتهاء ومسح ملفات تعريف الارتباط.ولا تقم أبدًا بحفظ كلمات المرور في متصفح ذلك الكمبيوتر.

فيما يتعلق بطرق الدفع الرقمية (Apple Pay، Google Pay، Bizum، Zelle، إلخ)، استخدمها فقط مع الأشخاص أو الشركات الموثوقة. معظم المعاملات غير قابلة للإلغاء، لذا تحقق جيدًا من المستلم والمبلغ. قبل التأكيد، أضف المصادقة متعددة العوامل إلى تلك التطبيقات أيضًا.

إدارة حسابات المستخدمين ذوي الامتيازات والوصول إليها في بيئات المؤسسات

في عالم الشركات، تتضاعف المخاطر. الحسابات ذات الامتيازات العالية (المسؤولون، حسابات الخدمة، الوصول إلى الخوادم أو قواعد البيانات) إنها أهداف مرغوبة للغاية لأنها تفتح الأبواب أمام المعلومات الحيوية والأنظمة بأكملها.

يسعى التخصص المعروف باسم إدارة الوصول المتميز (PAM) تحديدًا إلى تحديد جميع الهويات ذات الامتيازات والتحكم فيها ومراقبتها ومراجعتها في المؤسسات، تُستخدم عناصر بشرية وغير بشرية (برامج نصية، واجهات برمجة تطبيقات، خدمات). لإدارة الهويات والملفات الشخصية في بيئات الشركات، قد يكون من المفيد مراجعة الأدلة الإرشادية حول كيفية القيام بذلك. أنشئ حسابات وملفات تعريف محلية وقم بإدارتها باستخدام Intune.

تعمل حلول إدارة الوصول المتميز (PAM) على مركزة كلمات المرور والمفاتيح في مستودع آمن، وتدوير بيانات الاعتماد تلقائيًا، وتسجيل الجلسات، والسماح بتطبيق مبدأ أقل الامتيازات: لا يملك كل مستخدم إلا الصلاحيات الضرورية فقط، وللمدة اللازمة فقط..

الأمر لا يقتصر على التكنولوجيا فحسب، بل يتطلب أيضاً عمليات وثقافة. قم بتدريب الموظفين على الهندسة الاجتماعية والتصيد الاحتيالي، وقصر استخدام الأجهزة الشخصية على المهام الحرجة.يُعدّ التحكم في التطبيقات التي تعمل على الشبكة، والاستغناء عن إدارة بيانات الاعتماد يدويًا في جداول البيانات أو الملاحظات المتفرقة، خطوات أساسية. بالإضافة إلى ذلك، يُساعد تطبيق سياسات آمنة لاستخدام الأجهزة الشخصية في العمل على تقليل المخاطر؛ راجع النصائح للحصول على المزيد. سياسة استخدام الأجهزة الشخصية الآمنة في الشركة.

بالإضافة إلى ذلك، يمكن للعديد من المنظمات تعزيز وضعها الأمني من خلال تطبيق قيود الموقع الجغرافي (حظر الوصول من دول غير معتادة)من خلال مراجعة بيانات الاعتماد المسربة بشكل دوري والاعتماد على خدمات مراقبة الإنترنت المظلم التي تنبه في حالة ظهور بيانات الشركة على المنتديات الإجرامية.

يساعد اختيار مزود أو شريك جيد لخدمات إدارة الوصول المتميز (PAM) على أتمتة هذا النظام البيئي بأكمله: اكتشاف الحسابات ذات الامتيازات، والمراقبة المستمرة، وتسجيل الجلسات، والامتثال التنظيمي تصبح أكثر قابلية للإدارة باستخدام الأدوات المناسبة.

في النهاية، الفكرة واحدة بالنسبة للأفراد والشركات على حد سواء: الجمع بين طبقات متعددة من الحماية (المصادقة متعددة العوامل القوية، وكلمات المرور الجيدة، والتدريب، والمراقبة، وأدوات محددة) وهذا يعني أنه حتى في حالة فشل الدفاع، سيكون من الصعب للغاية على المهاجم الوصول إلى حساباتك وبياناتك الأكثر حساسية.

إن حماية الوصول إلى حساباتك ليست مسؤولية البنوك وشركات التكنولوجيا الكبرى فقط: يعتمد ذلك على قراراتك اليومية، وكيفية إدارتك لكلمات المرور الخاصة بك، والروابط التي تنقر عليها، ونوع المصادقة التي تستخدمها.إن تبني عادات قوية في مجال الأمن السيبراني الآن، والاستفادة من المصادقة متعددة العوامل وبرامج إدارة كلمات المرور، والحذر من الرسائل العاجلة، ومراجعة معاملاتك المالية بشكل متكرر، يضعك في موقف أكثر أمانًا ضد مجرمي الإنترنت الذين ما زالوا يعتمدون على الخطأ البشري كأفضل حليف لهم.

كاتب شغوف بعالم البايت والتكنولوجيا بشكل عام. أحب مشاركة معرفتي من خلال الكتابة، وهذا ما سأفعله في هذه المدونة، لأعرض لك كل الأشياء الأكثر إثارة للاهتمام حول الأدوات الذكية والبرامج والأجهزة والاتجاهات التكنولوجية والمزيد. هدفي هو مساعدتك على التنقل في العالم الرقمي بطريقة بسيطة ومسلية.